Authentification

Vous pouvez configurer différents types d’authentification pour votre application Citrix Workspace, y compris l’authentification unique (SSON) par transfert de domaine, la carte à puce et le transfert Kerberos.

À partir de la version 2503 de l’application Citrix Workspace™ pour Windows, le système installe SSON par défaut en mode dormant. Vous pouvez activer SSON après l’installation à l’aide de la stratégie d’objet de stratégie de groupe (GPO). Pour l’activer, accédez à Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux et cochez la case Activer l’authentification pass-through.

Remarque :

Vous devez redémarrer le système après avoir mis à jour la stratégie GPO pour que le paramètre SSON prenne effet.

Jetons d’authentification

Les jetons d’authentification sont chiffrés et stockés sur le disque local afin que vous n’ayez pas à saisir à nouveau vos informations d’identification lorsque votre système ou votre session redémarre. L’application Citrix Workspace offre une option pour désactiver le stockage des jetons d’authentification sur le disque local.

Pour une sécurité renforcée, nous fournissons désormais une stratégie d’objet de stratégie de groupe (GPO) pour configurer le stockage des jetons d’authentification.

Vous pouvez télécharger les modèles ADMX/ADML de Citrix pour l’Éditeur de stratégie de groupe à partir de la page de téléchargement de Citrix.

- > **Remarque :** > > Cette configuration s'applique uniquement aux déploiements cloud.

Pour désactiver le stockage des jetons d’authentification à l’aide de la stratégie d’objet de stratégie de groupe (GPO) :

- 1. Ouvrez le modèle d'administration d'objet de stratégie de groupe de l'application Citrix Workspace en exécutant `gpedit.msc`.

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Composants Citrix > SelfService.

-

Dans la stratégie Stocker les jetons d’authentification, sélectionnez l’une des options suivantes :

- Activé : Indique que les jetons d’authentification sont stockés sur le disque. Par défaut, défini sur Activé.

- Désactivé : Indique que les jetons d’authentification ne sont pas stockés sur le disque. Saisissez à nouveau vos informations d’identification lorsque votre système ou votre session redémarre.

- Cliquez sur Appliquer et OK.

À partir de la version 2106, l’application Citrix Workspace offre une autre option pour désactiver le stockage des jetons d’authentification sur le disque local. Outre la configuration GPO existante, vous pouvez également désactiver le stockage des jetons d’authentification sur le disque local à l’aide du service de configuration globale des applications.

Dans le service de configuration globale des applications, définissez l’attribut Store Authentication Tokens sur False.

- Vous pouvez configurer ce paramètre à l'aide du service de configuration globale des applications selon l'une des méthodes suivantes :

- Interface utilisateur (UI) du service de configuration globale des applications : Pour configurer à l'aide de l'interface utilisateur, consultez [Configurer l'application Citrix Workspace](/fr-fr/citrix-workspace/global-app-config-service)

- API : Pour configurer les paramètres à l'aide des API, consultez la documentation [Citrix Developer](https://developer.cloud.com/citrixworkspace/server-integration/global-app-configuration-service/docs/getting-started).

Vérificateur de configuration

Le vérificateur de configuration vous permet d’exécuter un test pour vérifier si l’authentification unique est correctement configurée. Le test s’exécute sur différents points de contrôle de la configuration de l’authentification unique et affiche les résultats de la configuration.

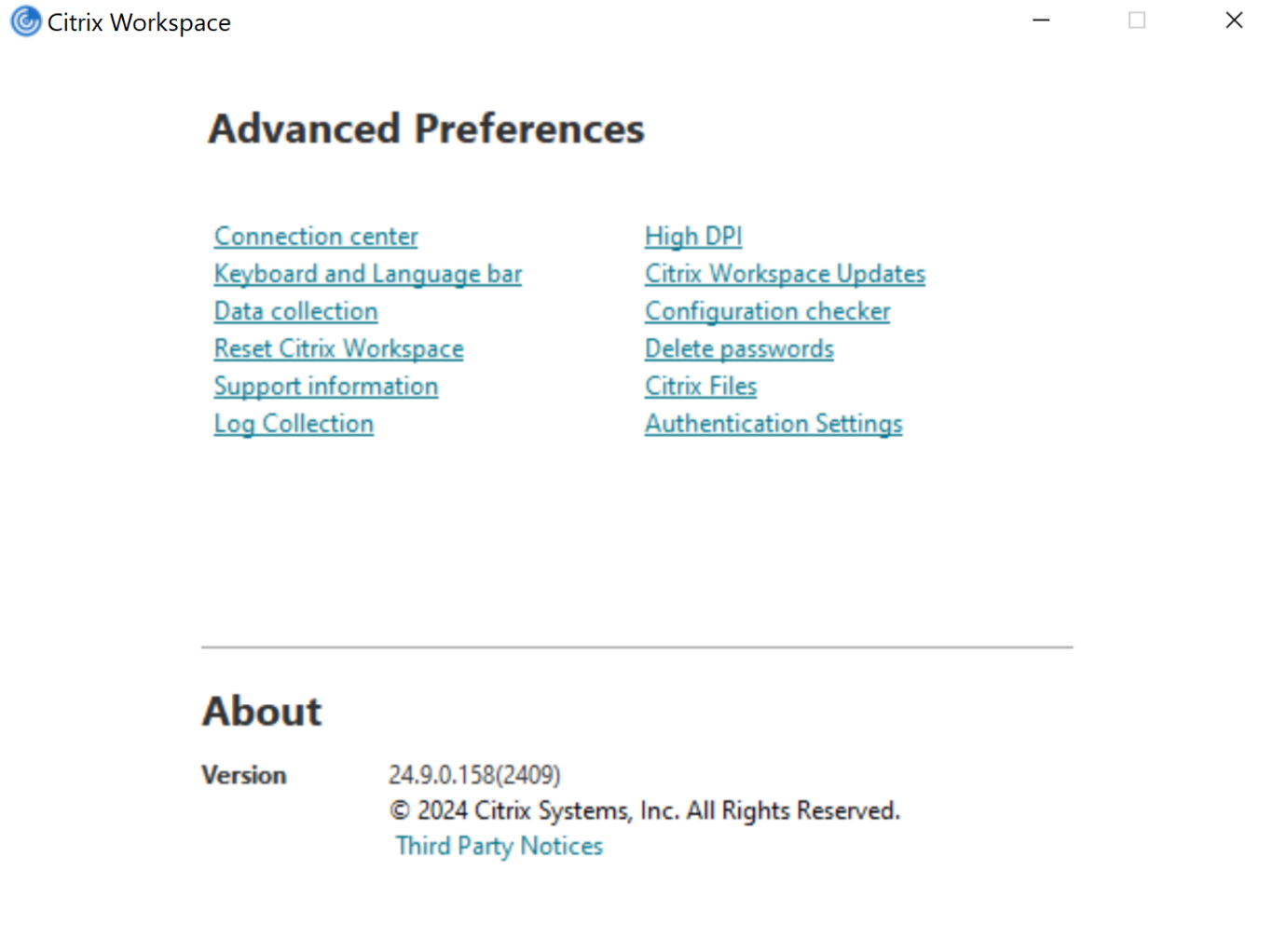

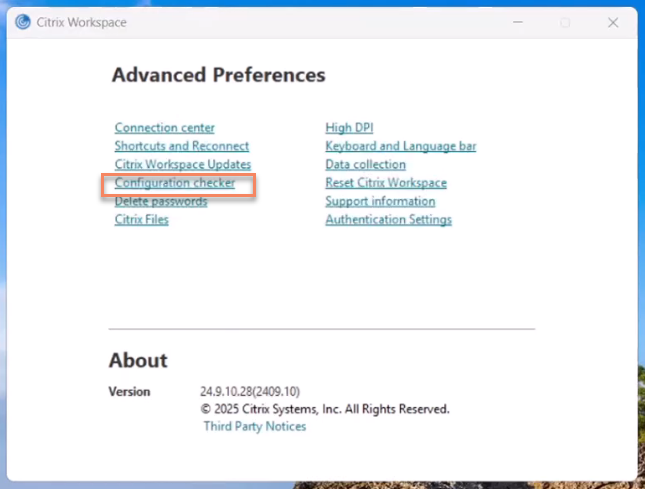

- Cliquez avec le bouton droit de la souris sur l’icône de l’application Citrix Workspace dans la zone de notification et cliquez sur Préférences avancées. La boîte de dialogue Préférences avancées s’affiche.

-

Cliquez sur Vérificateur de configuration. La fenêtre Vérificateur de configuration Citrix s’affiche.

- Sélectionnez SSONChecker dans le volet Sélectionner.

- Cliquez sur Exécuter. Une barre de progression s’affiche, indiquant l’état du test.

La fenêtre Vérificateur de configuration comporte les colonnes suivantes :

-

État : Affiche le résultat d’un test sur un point de contrôle spécifique.

- Une coche verte indique que le point de contrôle spécifique est correctement configuré.

- Un I bleu indique des informations sur le point de contrôle.

- Un X rouge indique que le point de contrôle spécifique n’est pas correctement configuré.

- Fournisseur : Affiche le nom du module sur lequel le test est exécuté. Dans ce cas, l’authentification unique.

- Suite : Indique la catégorie du test. Par exemple, Installation.

- Test : Indique le nom du test spécifique exécuté.

- Détails : Fournit des informations supplémentaires sur le test, pour les cas de réussite et d’échec.

-

L’utilisateur obtient plus d’informations sur chaque point de contrôle et les résultats correspondants.

-

Les tests suivants sont effectués :

- Installé avec l’authentification unique.

- Capture des informations d’identification de connexion.

- Enregistrement du fournisseur réseau : Le résultat du test d’enregistrement du fournisseur réseau affiche une coche verte uniquement lorsque « Citrix Single Sign-on » est défini comme premier dans la liste des fournisseurs réseau. Si Citrix Single Sign-on apparaît ailleurs dans la liste, le résultat du test d’enregistrement du fournisseur réseau apparaît avec un I bleu et des informations supplémentaires.

- Un processus d’authentification unique est en cours d’exécution.

- Stratégie de groupe : Par défaut, cette stratégie est configurée sur le client.

- Paramètres Internet pour les zones de sécurité : Assurez-vous d’ajouter l’URL du service Store/XenApp à la liste des zones de sécurité dans les options Internet. Si les zones de sécurité sont configurées via une stratégie de groupe, toute modification de la stratégie nécessite la réouverture de la fenêtre Préférences avancées pour que les modifications prennent effet et pour afficher l’état correct du test.

- Méthode d’authentification pour StoreFront.

Remarque :

- Si vous accédez à Workspace pour le Web, les résultats du test ne sont pas applicables.

Si l’application Citrix Workspace est configurée avec plusieurs magasins, le test de la méthode d’authentification s’exécute sur tous les magasins configurés.

- Vous pouvez enregistrer les résultats du test sous forme de rapports. Le format de rapport par défaut est .txt.

- Ouvrez le modèle administratif GPO de l’application Citrix Workspace en exécutant

gpedit.msc. - Accédez à Composants Citrix > Citrix Workspace > Self-service > DisableConfigChecker.

- Cliquez sur Activé pour masquer l’option Vérificateur de configuration dans la fenêtre Préférences avancées.

- Cliquez sur Appliquer et OK.

- Exécutez la commande

gpupdate /force.

Limitation :

Le Vérificateur de configuration n’inclut pas le point de contrôle pour la configuration des demandes d’approbation envoyées au service XML sur les serveurs Citrix Virtual Apps and Desktops™.

Test de balise

L’application Citrix Workspace vous permet d’effectuer un test de balise à l’aide du vérificateur de balise disponible dans l’utilitaire Vérificateur de configuration. Le test de balise permet de confirmer si la balise (ping.citrix.com) est accessible. À partir de la version 2405 de l’application Citrix Workspace pour Windows, le test de balise fonctionne pour toutes les balises configurées dans le magasin ajouté à l’application Citrix Workspace. Ce test de diagnostic permet d’éliminer l’une des nombreuses causes possibles d’énumération lente des ressources, à savoir l’indisponibilité de la balise. Pour exécuter le test, cliquez avec le bouton droit de la souris sur l’application Citrix Workspace dans la zone de notification et sélectionnez Préférences avancées > Vérificateur de configuration. Sélectionnez l’option Vérificateur de balise dans la liste des tests et cliquez sur Exécuter.

Les résultats du test peuvent être l’un des suivants :

- Accessible – L’application Citrix Workspace peut contacter la balise avec succès.

- Non accessible – L’application Citrix Workspace ne peut pas contacter la balise.

- Partiellement accessible – L’application Citrix Workspace peut contacter la balise par intermittence.

Remarque :

- Les résultats du test ne sont pas applicables à Workspace pour le Web. - Les résultats du test peuvent être enregistrés sous forme de rapports. Le format par défaut du rapport est .txt.

Prise en charge de l’accès conditionnel avec Azure Active Directory

L’accès conditionnel est un outil utilisé par Azure Active Directory pour appliquer les stratégies organisationnelles. Les administrateurs Workspace peuvent configurer et appliquer des stratégies d’accès conditionnel Azure Active Directory pour les utilisateurs s’authentifiant auprès de l’application Citrix Workspace. La machine Windows exécutant l’application Citrix Workspace doit avoir la version 131 ou ultérieure de Microsoft Edge WebView2 Runtime installée.

Pour des détails complets et des instructions sur la configuration des stratégies d’accès conditionnel avec Azure Active Directory, consultez la documentation sur l’accès conditionnel Azure AD.

Remarque :

Cette fonctionnalité est prise en charge uniquement sur les déploiements Workspace (Cloud).

Prise en charge des méthodes d’authentification modernes pour les magasins StoreFront

À partir de l’application Citrix Workspace 2303 pour Windows, vous pouvez activer la prise en charge des méthodes d’authentification modernes pour les magasins StoreFront à l’aide du modèle d’objet de stratégie de groupe (GPO). Avec la version 2305.1 de l’application Citrix Workspace, vous pouvez activer cette fonctionnalité à l’aide du service Global App Configuration.

Vous pouvez vous authentifier auprès des magasins Citrix StoreFront de l’une des manières suivantes :

- À l’aide de Windows Hello et des clés de sécurité FIDO2. Pour plus d’informations, consultez Autres méthodes d’authentification.

- Authentification unique aux magasins Citrix StoreFront à partir de machines jointes à Azure Active Directory (AAD) avec AAD comme fournisseur d’identité. Pour plus d’informations, consultez Autres méthodes d’authentification.

- Les administrateurs Workspace peuvent configurer et appliquer des stratégies d’accès conditionnel Azure Active Directory pour les utilisateurs s’authentifiant auprès des magasins Citrix StoreFront. Pour plus d’informations, consultez Prise en charge de l’accès conditionnel avec Azure AD.

Pour activer cette fonctionnalité, vous devez utiliser Microsoft Edge WebView2 comme navigateur sous-jacent pour l’authentification directe StoreFront et de passerelle.

Remarque :

Assurez-vous que la version de Microsoft Edge WebView2 Runtime est 131 ou ultérieure.

Vous pouvez activer les méthodes d’authentification modernes pour les magasins StoreFront à l’aide du service Global App Config et du modèle d’objet de stratégie de groupe (GPO).

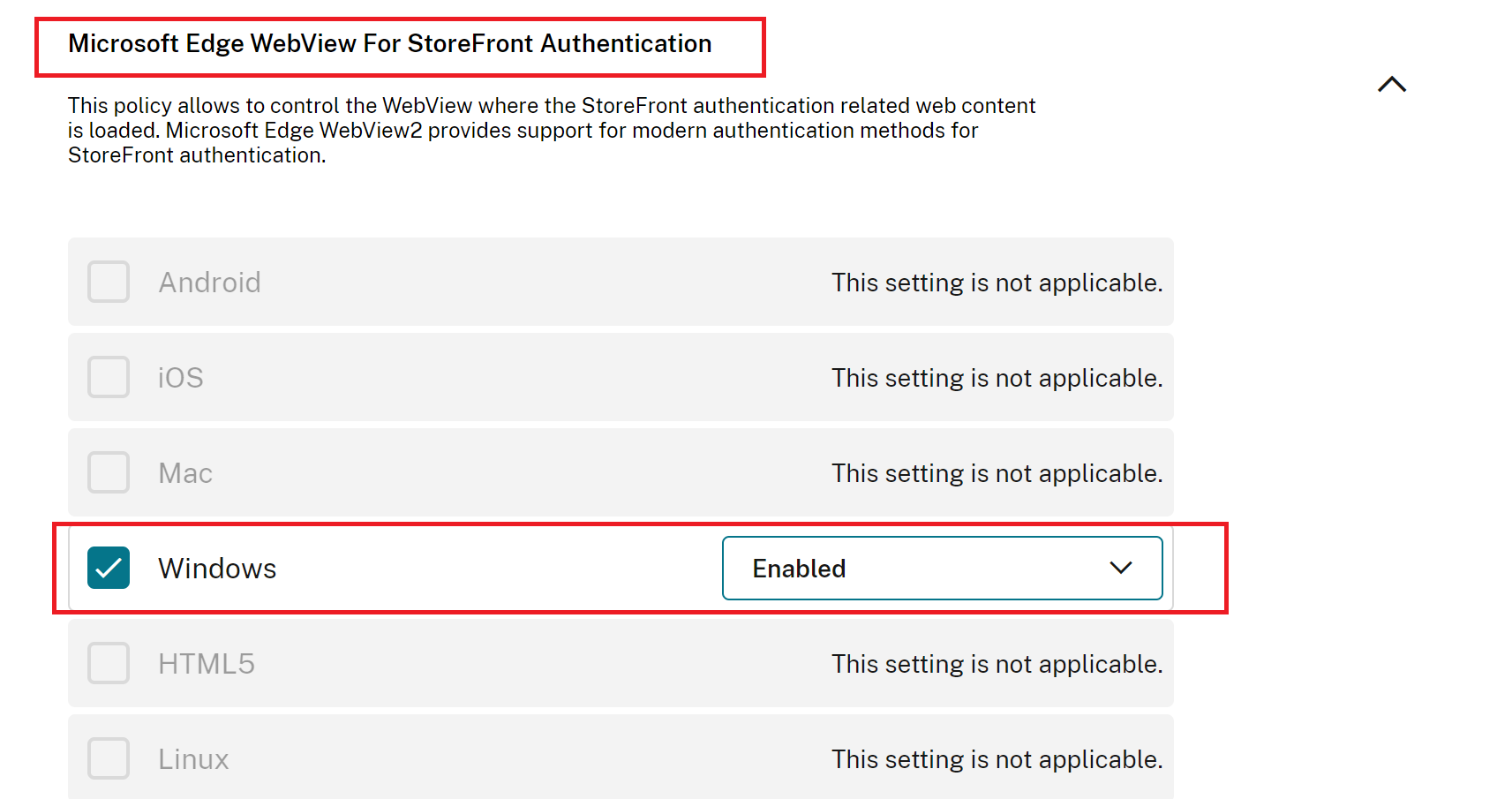

Utilisation du service Global App Config

Pour activer cette fonctionnalité :

- Dans le menu Citrix Cloud™, sélectionnez Configuration de l’espace de travail, puis Configuration de l’application.

- Cliquez sur Sécurité et authentification.

- Assurez-vous que la case à cocher Windows est sélectionnée.

-

Sélectionnez Activé à côté de Windows dans la liste déroulante Microsoft Edge WebView pour l’authentification StoreFront™.

-

Remarque :

-

Si vous sélectionnez Désactivé à côté de Windows dans la liste déroulante Microsoft Edge WebView pour l’authentification StoreFront, Internet Explorer WebView est utilisé dans l’application Citrix Workspace. Par conséquent, les méthodes d’authentification modernes pour les magasins Citrix StoreFront ne sont pas prises en charge.

-

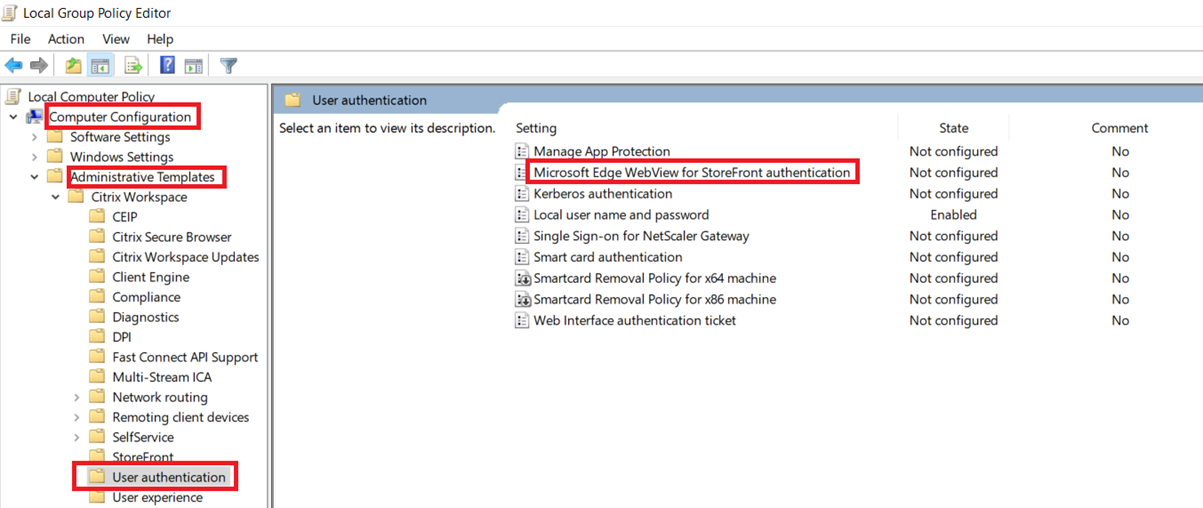

Utilisation d’un GPO

Pour activer cette fonctionnalité :

-

- Ouvrez le modèle administratif d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

-

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Citrix Workspace > Authentification utilisateur.

-

- Cliquez sur la stratégie Microsoft Edge WebView pour l’authentification StoreFront et définissez-la sur Activé.

-

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Citrix Workspace > Authentification utilisateur.

- Cliquez sur Appliquer, puis sur OK.

-

Lorsque cette stratégie est désactivée, l’application Citrix Workspace utilise Internet Explorer WebView. Par conséquent, les méthodes d’authentification modernes pour les magasins Citrix StoreFront ne sont pas prises en charge.

-

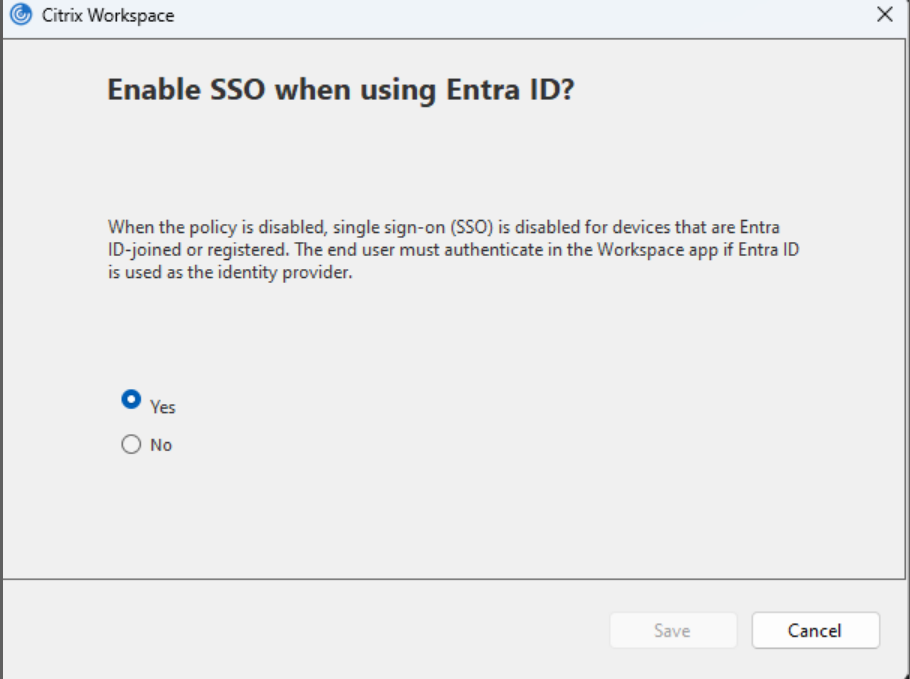

Prise en charge de l’authentification unique pour Edge WebView lors de l’utilisation de Microsoft Entra ID

Auparavant, lors de l’utilisation d’Entra ID, l’authentification échouait pour l’application Citrix Workspace. À partir de la version 2409, l’application Citrix Workspace prend en charge l’authentification unique (SSO) pour Edge WebView lors de l’utilisation d’Entra ID pour l’authentification.

Vous pouvez activer cette fonctionnalité à l’aide de l’interface utilisateur ou via un objet de stratégie de groupe (GPO).

Utilisation de l’interface utilisateur

Pour activer la prise en charge de l’authentification unique pour Edge WebView, une nouvelle option appelée Paramètres d’authentification est introduite dans la section Préférences avancées de la barre d’état système dans l’interface utilisateur.

Procédez comme suit pour activer la fonctionnalité à partir de l’interface utilisateur :

- Cliquez sur la section Préférences avancées dans la barre d’état système. L’écran suivant s’affiche.

-

Cliquez sur Paramètres d’authentification. L’écran suivant s’affiche.

- Assurez-vous que l’option sélectionnée est Oui, qui est l’option par défaut. Si ce n’est pas le cas, sélectionnez Oui.

- Cliquez sur Enregistrer si vous avez modifié l’option.

-

- Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Remarque :

Si vous sélectionnez Non, la stratégie est désactivée.

Lorsque la stratégie est désactivée, l’authentification unique (SSO) est désactivée pour les appareils joints ou enregistrés à Microsoft Entra ID. L’utilisateur final doit s’authentifier dans l’application Workspace si Entra ID est utilisé comme fournisseur d’identité.

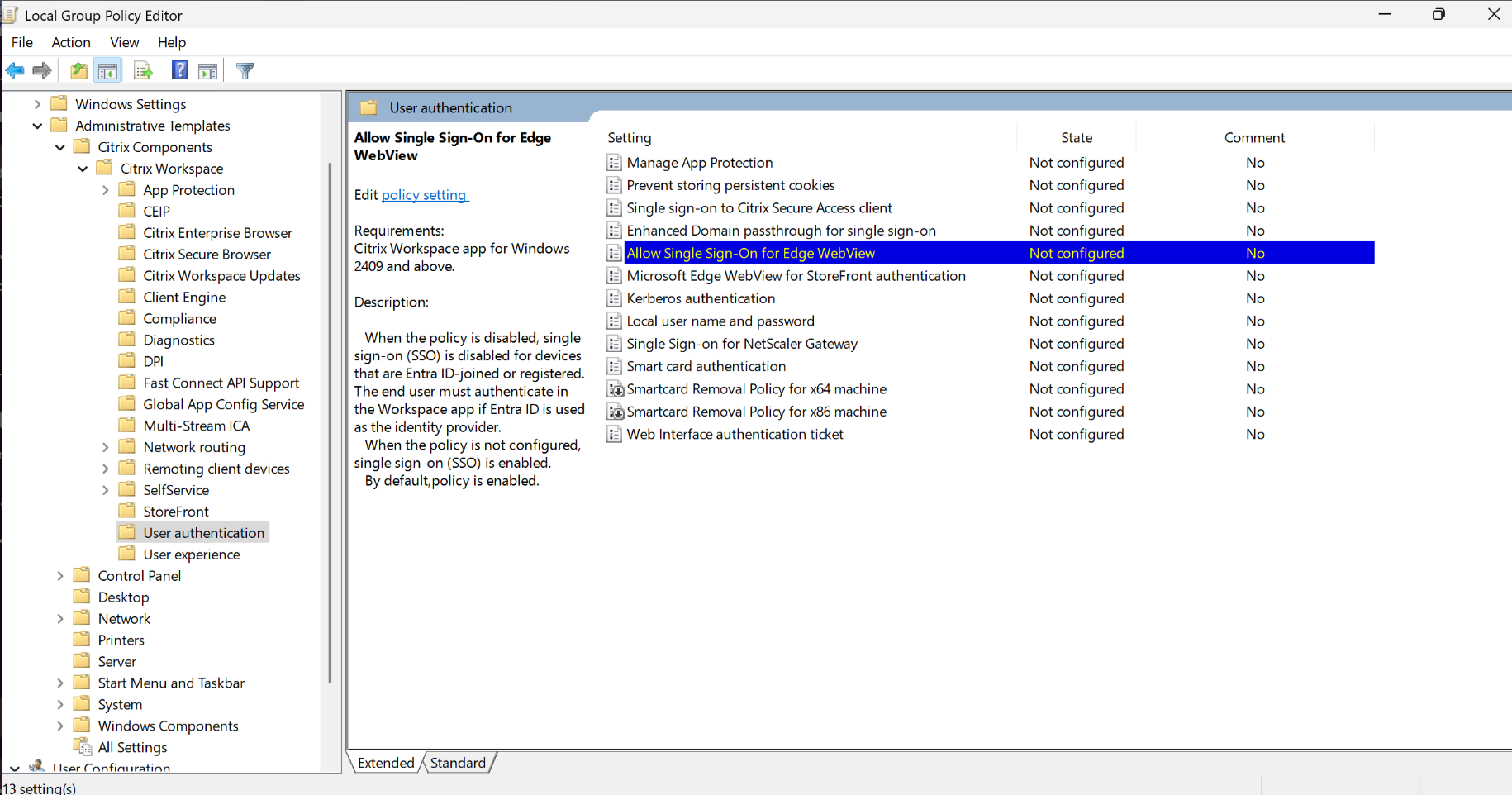

Utilisation de la GPO

-

Vous pouvez également activer la prise en charge de l’authentification unique pour Edge WebView à l’aide de la GPO.

-

Procédez comme suit pour activer la fonctionnalité à l’aide de la GPO :

-

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant

gpedit.mscet accédez au nœud Configuration ordinateur.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant

-

-

- Accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur.

- Sélectionnez la stratégie Autoriser l’authentification unique pour Edge WebView et définissez-la sur Activé.

- Cliquez sur Appliquer et OK.

Remarque :

Si vous sélectionnez Désactivé, la stratégie est désactivée.

Lorsque la stratégie est désactivée, l’authentification unique (SSO) est désactivée pour les appareils joints ou enregistrés à Microsoft Entra ID. L’utilisateur final doit s’authentifier dans l’application Workspace si Entra ID est utilisé comme fournisseur d’identité.

Autres méthodes d’authentification

Vous pouvez configurer les mécanismes d’authentification suivants avec l’application Citrix Workspace. Pour que les mécanismes d’authentification suivants fonctionnent comme prévu, la machine Windows exécutant l’application Citrix Workspace doit avoir Microsoft Edge WebView2 Runtime version 131 ou ultérieure installé.

-

Authentification basée sur Windows Hello – Pour obtenir des instructions sur la configuration de l’authentification basée sur Windows Hello, consultez Configurer les paramètres de stratégie Windows Hello Entreprise - Approbation de certificat.

Remarque :

L’authentification basée sur Windows Hello avec l’authentification directe de domaine (authentification unique ou SSON) n’est pas prise en charge.

- Authentification basée sur les clés de sécurité FIDO2 – Les clés de sécurité FIDO2 offrent aux employés d’entreprise un moyen transparent de s’authentifier sans saisir de nom d’utilisateur ni de mot de passe. Vous pouvez configurer l’authentification basée sur les clés de sécurité FIDO2 pour Citrix Workspace. Si vous souhaitez que vos utilisateurs s’authentifient auprès de Citrix Workspace avec leur compte Azure AD à l’aide d’une clé de sécurité FIDO2, consultez Activer la connexion sans mot de passe par clé de sécurité.

- Vous pouvez également configurer l’authentification unique (SSO) pour l’application Citrix Workspace à partir de machines jointes à Microsoft Azure Active Directory (AAD) avec AAD comme fournisseur d’identité. Pour plus de détails sur la configuration des services de domaine Azure Active Directory, consultez Configuration des services de domaine Azure Active Directory. Pour plus d’informations sur la connexion d’Azure Active Directory à Citrix Cloud, consultez Connecter Azure Active Directory à Citrix Cloud.

Carte à puce

L’application Citrix Workspace pour Windows prend en charge l’authentification par carte à puce suivante :

-

Authentification directe (authentification unique) - L’authentification directe capture les informations d’identification de la carte à puce lorsque les utilisateurs se connectent à l’application Citrix Workspace. L’application Citrix Workspace utilise les informations d’identification capturées comme suit :

- Les utilisateurs d’appareils joints à un domaine qui se connectent à l’application Citrix Workspace à l’aide de la carte à puce peuvent démarrer des bureaux virtuels et des applications sans avoir à se réauthentifier.

- L’application Citrix Workspace exécutée sur des appareils non joints à un domaine avec les informations d’identification de la carte à puce doit saisir à nouveau ses informations d’identification pour démarrer un bureau virtuel ou une application.

L’authentification directe nécessite une configuration à la fois sur StoreFront et sur l’application Citrix Workspace.

-

Authentification bimodale - L’authentification bimodale offre aux utilisateurs le choix entre l’utilisation d’une carte à puce et la saisie du nom d’utilisateur et du mot de passe. Cette fonctionnalité est efficace lorsque vous ne pouvez pas utiliser la carte à puce. Par exemple, le certificat d’ouverture de session a expiré. Des magasins dédiés doivent être configurés par site pour permettre l’authentification bimodale, en utilisant la méthode DisableCtrlAltDel définie sur False pour autoriser les cartes à puce. L’authentification bimodale nécessite une configuration StoreFront.

Avec l’authentification bimodale, l’administrateur StoreFront peut autoriser l’authentification par nom d’utilisateur et mot de passe et l’authentification par carte à puce pour le même magasin en les sélectionnant dans la console StoreFront. Consultez la documentation StoreFront.

Remarque :

L’application Citrix Workspace pour Windows ne prend pas en charge les caractères accentués (umlaut) dans les champs nom d’utilisateur et mot de passe.

-

Plusieurs certificats - Plusieurs certificats peuvent être utilisés pour une seule carte à puce et si plusieurs cartes à puce sont utilisées. Lorsque vous insérez une carte à puce dans un lecteur de carte, les certificats s’appliquent à toutes les applications exécutées sur le périphérique utilisateur, y compris l’application Citrix Workspace.

-

Authentification par certificat client - L’authentification par certificat client nécessite une configuration Citrix Gateway et StoreFront.

- Pour accéder à StoreFront via Citrix Gateway, vous devez vous réauthentifier après avoir retiré la carte à puce.

- Lorsque la configuration SSL de Citrix Gateway est définie sur Authentification obligatoire par certificat client, l’opération est plus sécurisée. Cependant, l’authentification obligatoire par certificat client n’est pas compatible avec l’authentification bimodale.

-

Sessions à double saut - Si un double saut est requis, une connexion est établie entre l’application Citrix Workspace et le bureau virtuel de l’utilisateur.

-

Applications compatibles avec les cartes à puce - Les applications compatibles avec les cartes à puce, telles que Microsoft Outlook et Microsoft Office, permettent aux utilisateurs de signer ou de chiffrer numériquement des documents disponibles dans les sessions d’applications et de bureaux virtuels.

Limitations :

- Les certificats doivent être stockés sur la carte à puce et non sur le périphérique utilisateur.

- L’application Citrix Workspace n’enregistre pas le choix du certificat utilisateur, mais stocke le code PIN lorsqu’il est configuré. Le code PIN est mis en cache dans la mémoire non paginée uniquement pendant la session utilisateur et n’est pas stocké sur le disque.

- L’application Citrix Workspace ne se reconnecte pas à une session lorsqu’une carte à puce est insérée.

- Lorsqu’elle est configurée pour l’authentification par carte à puce, l’application Citrix Workspace ne prend pas en charge l’authentification unique (SSO) de réseau privé virtuel (VPN) ni le pré-lancement de session. Pour utiliser le VPN avec l’authentification par carte à puce, installez le plug-in Citrix Gateway. Connectez-vous via une page Web en utilisant vos cartes à puce et codes PIN pour vous authentifier à chaque étape. L’authentification pass-through vers StoreFront avec le plug-in Citrix Gateway n’est pas disponible pour les utilisateurs de cartes à puce.

- Les communications du programme de mise à jour de l’application Citrix Workspace avec citrix.com et le serveur de merchandising ne sont pas compatibles avec l’authentification par carte à puce sur Citrix Gateway.

Avertissement

Certaines configurations nécessitent des modifications du registre. Une utilisation incorrecte de l’Éditeur du Registre peut entraîner des problèmes qui pourraient nécessiter la réinstallation du système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une utilisation incorrecte de l’Éditeur du Registre pourront être résolus. Assurez-vous de sauvegarder le registre avant de le modifier.

Pour activer l’authentification unique pour l’authentification par carte à puce :

Pour configurer l’application Citrix Workspace pour Windows, incluez l’option de ligne de commande suivante lors de l’installation :

-

ENABLE_SSON=YesL’authentification unique est un autre terme pour l’authentification pass-through. L’activation de ce paramètre empêche l’application Citrix Workspace d’afficher une deuxième invite pour un code PIN.

-

Dans l’Éditeur du Registre, accédez au chemin suivant et définissez la chaîne

SSONCheckEnabledsurFalsesi vous n’avez pas installé le composant d’authentification unique.HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\La clé empêche le gestionnaire d’authentification de l’application Citrix Workspace de vérifier le composant d’authentification unique et permet à l’application Citrix Workspace de s’authentifier auprès de StoreFront.

Pour activer l’authentification par carte à puce vers StoreFront au lieu de Kerberos, installez l’application Citrix Workspace pour Windows avec les options de ligne de commande suivantes :

-

/includeSSONinstalle l’authentification unique (pass-through). Active la mise en cache des informations d’identification et l’utilisation de l’authentification pass-through basée sur le domaine. -

Si l’utilisateur se connecte au point de terminaison avec une méthode d’authentification différente, par exemple, nom d’utilisateur et mot de passe, la ligne de commande est :

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

Ce type d’authentification empêche la capture des informations d’identification au moment de la connexion et permet à l’application Citrix Workspace de stocker le code PIN lors de la connexion à l’application Citrix Workspace.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur > Nom d’utilisateur et mot de passe locaux.

- Sélectionnez Activer l’authentification pass-through. Selon la configuration et les paramètres de sécurité, sélectionnez l’option Autoriser l’authentification pass-through pour toutes les options ICA® pour que l’authentification pass-through fonctionne.

Pour configurer StoreFront :

- Lorsque vous configurez le service d’authentification, cochez la case Carte à puce.

Pour plus d’informations sur l’utilisation des cartes à puce avec StoreFront, consultez Configurer le service d’authentification dans la documentation StoreFront.

Pour activer les périphériques utilisateur pour l’utilisation de cartes à puce :

- Importez le certificat racine de l’autorité de certification dans le magasin de clés du périphérique.

- Installez le middleware cryptographique de votre fournisseur.

- Installez et configurez l’application Citrix Workspace.

Pour modifier la sélection des certificats

Par défaut, si plusieurs certificats sont valides, l’application Citrix Workspace invite l’utilisateur à choisir un certificat dans la liste. Vous pouvez configurer l’application Citrix Workspace pour qu’elle utilise le certificat par défaut (selon le fournisseur de carte à puce) ou le certificat avec la date d’expiration la plus récente. S’il n’y a pas de certificats d’ouverture de session valides, l’utilisateur est averti et a la possibilité d’utiliser une autre méthode d’ouverture de session si disponible.

Un certificat valide doit présenter toutes les caractéristiques suivantes :

- L’heure actuelle de l’horloge de l’ordinateur local se situe dans la période de validité du certificat.

- La clé publique du sujet doit utiliser l’algorithme RSA et avoir une longueur de clé de 1024 bits, 2048 bits ou 4096 bits.

- L’utilisation de la clé doit inclure la signature numérique.

- Le nom alternatif du sujet doit inclure le nom d’utilisateur principal (UPN).

- L’utilisation améliorée de la clé doit inclure l’ouverture de session par carte à puce et l’authentification client, ou toutes les utilisations de clé.

- L’une des autorités de certification de la chaîne d’émetteurs du certificat doit correspondre à l’un des noms uniques (DN) autorisés envoyés par le serveur lors de la négociation TLS.

Modifiez la façon dont les certificats sont sélectionnés en utilisant l’une des méthodes suivantes :

-

Sur la ligne de commande de l’application Citrix Workspace, spécifiez l’option

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }.Promptest la valeur par défaut. PourSmartCardDefaultouLatestExpiry, si plusieurs certificats répondent aux critères, l’application Citrix Workspace invite l’utilisateur à choisir un certificat. -

Ajoutez la valeur de clé suivante à la clé de registre

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }.

Les valeurs définies dans HKEY_CURRENT_USER sont prioritaires sur les valeurs de HKEY_LOCAL_MACHINE afin d’aider au mieux l’utilisateur à sélectionner un certificat.

Pour utiliser les invites de code PIN CSP

Par défaut, les invites de code PIN présentées aux utilisateurs sont fournies par l’application Citrix Workspace pour Windows plutôt que par le fournisseur de services cryptographiques (CSP) de la carte à puce. L’application Citrix Workspace invite les utilisateurs à saisir un code PIN lorsque cela est nécessaire, puis transmet le code PIN au CSP de la carte à puce. Si votre site ou votre carte à puce a des exigences de sécurité plus strictes, telles que l’interdiction de la mise en cache du code PIN par processus ou par session, vous pouvez configurer l’application Citrix Workspace pour qu’elle utilise les composants CSP afin de gérer la saisie du code PIN, y compris l’invite de code PIN.

Modifiez la façon dont la saisie du code PIN est gérée en utilisant l’une des méthodes suivantes :

- Sur la ligne de commande de l’application Citrix Workspace, spécifiez l’option

AM_SMARTCARDPINENTRY=CSP. - Ajoutez la valeur de clé suivante à la clé de registre

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:SmartCardPINEntry=CSP.

Prise en charge des cartes à puce et modifications de la suppression

Une session Citrix Virtual Apps se déconnecte lorsque vous retirez la carte à puce. Si l’application Citrix Workspace est configurée avec la carte à puce comme méthode d’authentification, configurez la stratégie correspondante sur l’application Citrix Workspace pour Windows afin d’appliquer la déconnexion de la session Citrix Virtual Apps. L’utilisateur reste connecté à la session de l’application Citrix Workspace.

Limitation :

Lorsque vous vous connectez au site de l’application Citrix Workspace à l’aide de l’authentification par carte à puce, le nom d’utilisateur s’affiche comme Connecté.

Carte à puce rapide

La carte à puce rapide est une amélioration par rapport à la redirection de carte à puce HDX basée sur PC/SC existante. Elle améliore les performances lorsque les cartes à puce sont utilisées dans des environnements WAN à latence élevée.

Les cartes à puce rapides sont prises en charge uniquement sur les VDA Windows.

Pour activer l’ouverture de session par carte à puce rapide sur l’application Citrix Workspace :

L’ouverture de session par carte à puce rapide est activée par défaut sur le VDA et désactivée par défaut sur l’application Citrix Workspace. Pour activer l’ouverture de session par carte à puce rapide, incluez le paramètre suivant dans le fichier default.ica du site StoreFront associé :

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

Pour désactiver l’ouverture de session par carte à puce rapide sur l’application Citrix Workspace :

Pour désactiver l’ouverture de session par carte à puce rapide sur l’application Citrix Workspace, supprimez le paramètre SmartCardCryptographicRedirection du fichier default.ica du site StoreFront associé.

Pour plus d’informations, consultez smart-cards.

Authentification silencieuse pour Citrix Workspace

L’application Citrix Workspace introduit une stratégie d’objet de stratégie de groupe (GPO) pour activer l’authentification silencieuse pour Citrix Workspace. Cette stratégie permet à l’application Citrix Workspace de se connecter automatiquement à Citrix Workspace au démarrage du système. Utilisez cette stratégie uniquement lorsque le pass-through de domaine (authentification unique ou SSON) est configuré pour Citrix Workspace sur les appareils joints au domaine. Cette fonctionnalité est disponible à partir de l’application Citrix Workspace pour Windows version 2012 et ultérieure.

À partir de l’application Citrix Workspace pour Windows version 2503, le système installe SSON par défaut en mode dormant. Vous pouvez activer SSON après l’installation à l’aide de la stratégie d’objet de stratégie de groupe (GPO). Pour l’activer, accédez à Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux et cochez la case Activer l’authentification pass-through.

Remarque :

Vous devez redémarrer le système après avoir mis à jour la stratégie GPO pour que le paramètre SSON prenne effet.

Pour que cette stratégie fonctionne, les critères suivants doivent être remplis :

- L’authentification unique doit être activée.

- La clé

SelfServiceModedoit être définie surOffdans l’Éditeur du Registre.

Activation de l’authentification silencieuse :

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant

gpedit.msc. - Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Citrix Workspace > Self-service.

- Cliquez sur la stratégie Authentification silencieuse pour Citrix Workspace et définissez-la sur Activé.

- Cliquez sur Appliquer et OK.

Empêcher l’application Citrix Workspace pour Windows de mettre en cache les mots de passe et les noms d’utilisateur

Par défaut, l’application Citrix Workspace pour Windows renseigne automatiquement le dernier nom d’utilisateur saisi. Pour effacer le remplissage automatique du champ du nom d’utilisateur, modifiez le registre sur le périphérique utilisateur :

- Créez une valeur REG_SZ HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\AuthManager\RememberUsername.

- Définissez sa valeur sur false.

Pour désactiver la case à cocher Mémoriser mon mot de passe et empêcher une connexion automatique, créez la clé de registre suivante sur la machine cliente où l’application Citrix Workspace pour Windows est installée :

- Chemin : HKEY_LOCAL_MACHINE\Software\wow6432node\Citrix\AuthManager

- Type : REG_SZ

- Nom : SavePasswordMode

- Valeur : Never

Remarque :

Une utilisation incorrecte de l’Éditeur du Registre peut générer de sérieux problèmes pouvant vous obliger à réinstaller le système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une mauvaise utilisation de l’Éditeur du Registre puissent être résolus. Utilisez l’Éditeur du Registre à vos propres risques. Assurez-vous de sauvegarder le registre avant de le modifier.

Pour empêcher la mise en cache des informations d’identification pour les magasins StoreFront, consultez Empêcher l’application Citrix Workspace pour Windows de mettre en cache les mots de passe et les noms d’utilisateur dans la documentation StoreFront.

Prise en charge de plus de 200 groupes dans Azure AD

Avec cette version, un utilisateur Azure AD qui fait partie de plus de 200 groupes peut afficher les applications et les bureaux qui lui sont attribués. Auparavant, le même utilisateur ne pouvait pas afficher ces applications et ces bureaux.

Remarque :

Les utilisateurs doivent se déconnecter de l’application Citrix Workspace et se reconnecter pour activer cette fonctionnalité.

Prise en charge de l’authentification proxy

Auparavant, sur les machines clientes configurées avec l’authentification proxy, si les informations d’identification du proxy n’existaient pas dans le Gestionnaire d’informations d’identification Windows, vous n’étiez pas autorisé à vous authentifier auprès de l’application Citrix Workspace.

À partir de l’application Citrix Workspace pour Windows version 2102 et ultérieure, sur les machines clientes configurées pour l’authentification proxy, si les informations d’identification du proxy ne sont pas stockées dans le Gestionnaire d’informations d’identification Windows, une invite d’authentification apparaît, vous demandant de saisir les informations d’identification du proxy. L’application Citrix Workspace enregistre ensuite les informations d’identification du serveur proxy dans le Gestionnaire d’informations d’identification Windows. Cela se traduit par une expérience de connexion transparente, car vous n’avez pas besoin d’enregistrer manuellement vos informations d’identification dans le Gestionnaire d’informations d’identification Windows avant d’accéder à l’application Citrix Workspace.

Forcer l’invite de connexion pour le fournisseur d’identité fédéré

À partir de la version 2212, l’application Citrix Workspace respecte le paramètre Sessions du fournisseur d’identité fédéré. Pour plus d’informations, consultez l’article du Knowledge Center CTX253779.

Vous n’avez plus besoin d’utiliser la stratégie de jetons d’authentification du Store pour forcer l’invite de connexion.

User-Agent

L’application Citrix Workspace envoie un agent utilisateur dans les requêtes réseau qui peut être utilisé pour configurer des stratégies d’authentification, y compris la redirection de l’authentification vers d’autres fournisseurs d’identité (IdP).

Remarque :

Les numéros de version mentionnés dans le cadre de l’agent utilisateur dans le tableau suivant sont des exemples et sont automatiquement mis à jour en fonction des versions que vous utilisez.

Le tableau suivant décrit le scénario, la description et l’agent utilisateur correspondant pour chaque scénario :

| Scénario | Description | User-Agent |

|---|---|---|

| Requêtes HTTP régulières | En général, une requête réseau effectuée par l’application Citrix Workspace contient un agent utilisateur. Par exemple, les requêtes réseau telles que : GET /Citrix/Roaming/Accounts et GET / AGServices/discover

|

CitrixReceiver/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) SelfService/23.5.0.63 (Release) X1Class CWACapable |

| Store cloud | Lorsqu’un utilisateur s’authentifie auprès d’un store cloud dans l’application Citrix Workspace, les requêtes réseau sont effectuées avec un agent utilisateur spécifique. Par exemple, les requêtes réseau avec le chemin /core/connect/authorize. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

| Store sur site avec authentification avancée Gateway utilisant Edge WebView | Lorsqu’un utilisateur s’authentifie auprès de Gateway configuré avec l’authentification avancée sur l’application Citrix Workspace à l’aide d’Edge WebView, les requêtes réseau sont effectuées avec un agent utilisateur spécifique. Par exemple, les requêtes réseau qui incluent : GET /nf/auth/doWebview.do et GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Edg/108.0.1462.54 CWAWEBVIEW/23.2.0.2111 Windows/10.0 (22H2 Build 19045.2364) |

| Store sur site avec authentification avancée Gateway utilisant IE WebView | Lorsqu’un utilisateur s’authentifie auprès de Gateway configuré avec l’authentification avancée sur l’application Citrix Workspace à l’aide d’Internet Explorer WebView, les requêtes réseau sont effectuées avec un agent utilisateur spécifique. Par exemple, les requêtes réseau qui incluent : GET /nf/auth/doWebview.do et GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko, CWAWEBVIEW/23.5.0.43 |

| Store web personnalisé | Lorsqu’un utilisateur ajoute un store web personnalisé à l’application Citrix Workspace, l’application envoie un agent utilisateur. | Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

Dans cet article

- Jetons d’authentification

- Prise en charge de l’accès conditionnel avec Azure Active Directory

- Prise en charge des méthodes d’authentification modernes pour les magasins StoreFront

- Prise en charge de l’authentification unique pour Edge WebView lors de l’utilisation de Microsoft Entra ID

- Autres méthodes d’authentification

- Carte à puce

- Pour modifier la sélection des certificats

- Pour utiliser les invites de code PIN CSP

- Prise en charge des cartes à puce et modifications de la suppression

- Authentification silencieuse pour Citrix Workspace

- Empêcher l’application Citrix Workspace pour Windows de mettre en cache les mots de passe et les noms d’utilisateur

- Prise en charge de plus de 200 groupes dans Azure AD

- Prise en charge de l’authentification proxy

- Forcer l’invite de connexion pour le fournisseur d’identité fédéré

- User-Agent