Authentification par transmission de domaine (authentification unique)

L’authentification par transmission de domaine (authentification unique ou SSON), également connue sous le nom de transmission de domaine héritée (SSON), vous permet de vous authentifier auprès d’un domaine et d’utiliser Citrix Virtual Apps and Desktops™ et Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops) sans avoir à vous réauthentifier.

Remarque :

La stratégie Activer les notifications MPR pour le système ou Configurer la transmission du mot de passe de l’utilisateur dans le contenu des notifications MPR envoyées par Winlogon dans le modèle d’objet de stratégie de groupe doit être activée pour prendre en charge la fonctionnalité d’authentification par transmission de domaine (authentification unique) sur Windows 11. Selon le niveau de correctif 24H2, l’une ou l’autre de ces stratégies peut apparaître. Par défaut, cette stratégie est désactivée sur Windows 11 24H2. Par conséquent, si vous effectuez une mise à niveau vers Windows 11 24H2, vous devez activer la stratégie Activer les notifications MPR pour le système.

Cette fonctionnalité est disponible à partir de la version 2012 de l’application Citrix Workspace pour Windows et des versions ultérieures.

Vous ne pouvez pas utiliser la transmission de domaine héritée (SSON) et la transmission de domaine améliorée simultanément pour l’authentification.

Lorsqu’elle est activée, la transmission de domaine (authentification unique) met en cache vos informations d’identification, ce qui vous permet de vous connecter à d’autres applications Citrix® sans avoir à vous connecter à chaque fois. Assurez-vous que seul le logiciel conforme aux politiques de votre entreprise s’exécute sur votre appareil afin d’atténuer le risque de compromission des informations d’identification.

- Lorsque vous vous connectez à l’application Citrix Workspace, vos informations d’identification sont transmises à StoreFront, ainsi que les applications et les bureaux et les paramètres du menu Démarrer. Après avoir configuré l’authentification unique, vous pouvez vous connecter à l’application Citrix Workspace et lancer des sessions d’applications et de bureaux virtuels sans avoir à ressaisir vos informations d’identification.

Tous les navigateurs web vous obligent à configurer l’authentification unique à l’aide du modèle d’administration d’objet de stratégie de groupe (GPO). Pour plus d’informations sur la configuration de l’authentification unique à l’aide du modèle d’administration d’objet de stratégie de groupe (GPO), consultez Configurer l’authentification unique avec Citrix Gateway.

Vous pouvez configurer l’authentification unique lors d’une nouvelle installation ou d’une mise à niveau, à l’aide de l’une des options suivantes :

- Interface de ligne de commande

- Interface graphique

Remarque :

Les termes transmission de domaine, authentification unique et SSON peuvent être utilisés de manière interchangeable dans ce document.

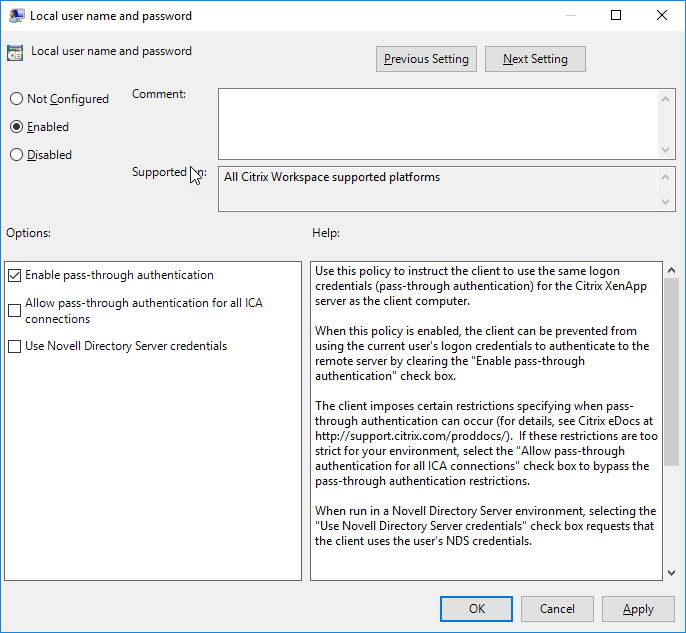

- À partir de la version 2503 de l’application Citrix Workspace™ pour Windows, le système installe SSON par défaut en mode dormant. Vous pouvez activer SSON après l’installation à l’aide de la stratégie d’objet de stratégie de groupe (GPO). Pour l’activer, accédez à Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux et cochez la case Activer l’authentification pass-through.

Remarque :

Vous devez redémarrer le système après avoir mis à jour la stratégie GPO pour que le paramètre SSON prenne effet.

Limitations

La transmission de domaine à l’aide des informations d’identification de l’utilisateur présente les limitations suivantes :

- Ne prend pas en charge l’authentification sans mot de passe avec des méthodes d’authentification modernes telles que Windows Hello ou FIDO2. Un composant supplémentaire appelé Federated Authentication Service (FAS) est requis pour l’authentification unique (SSO).

- L’installation ou la mise à niveau de l’application Citrix Workspace avec SSON activé nécessite un redémarrage de l’appareil.

- Nécessite que les notifications Multi Provider Router (MPR) soient activées sur les machines Windows 11.

- Doit figurer en haut de la liste de l’ordre des fournisseurs de réseau.

Pour surmonter les limitations précédentes, utilisez Transmission de domaine améliorée pour l’authentification unique (SSO améliorée).

Configurer l’authentification unique lors d’une nouvelle installation

Pour configurer l’authentification unique lors d’une nouvelle installation, procédez comme suit :

- Configuration sur StoreFront.

- Configurez les services d’approbation XML sur le Delivery Controller.

- Modifiez les paramètres d’Internet Explorer.

- Installez l’application Citrix Workspace avec l’authentification unique.

Configurer l’authentification unique sur StoreFront

L’authentification unique vous permet de vous authentifier auprès d’un domaine et d’utiliser Citrix Virtual Apps and Desktops et Citrix DaaS à partir du même domaine sans avoir à vous réauthentifier pour chaque application ou bureau.

Lorsque vous ajoutez un magasin à l’aide de l’utilitaire Storebrowse, vos informations d’identification sont transmises via le serveur Citrix Gateway, ainsi que les applications et les bureaux énumérés pour vous, y compris les paramètres de votre menu Démarrer. Après avoir configuré l’authentification unique, vous pouvez ajouter le magasin, énumérer vos applications et vos bureaux, et lancer les ressources requises sans avoir à saisir vos informations d’identification plusieurs fois.

Selon le déploiement de Citrix Virtual Apps and Desktops, l’authentification unique peut être configurée sur StoreFront à l’aide de la console de gestion.

Utilisez le tableau suivant pour les différents cas d’utilisation et leur configuration respective :

| Cas d’utilisation | Détails de la configuration | Informations supplémentaires |

|---|---|---|

| SSON configuré sur StoreFront | Lancez Citrix Studio, accédez à Magasins > Gérer les méthodes d’authentification - Magasin > activez Transmission de domaine. | Lorsque l’application Citrix Workspace n’est pas configurée avec l’authentification unique, elle bascule automatiquement la méthode d’authentification de Transmission de domaine à Nom d’utilisateur et mot de passe, si disponible. |

| Lorsque l’espace de travail pour le web est requis | Lancez Magasins > Sites Workspace pour le Web > Gérer les méthodes d’authentification - Magasin > activez Transmission de domaine. | Lorsque l’application Citrix Workspace n’est pas configurée avec l’authentification unique, elle bascule automatiquement la méthode d’authentification de Transmission de domaine à Nom d’utilisateur et mot de passe, si disponible. |

Configurer l’authentification unique avec Citrix Gateway

Vous activez l’authentification unique avec Citrix Gateway à l’aide du modèle d’administration d’objet de stratégie de groupe. Cependant, vous devez vous assurer que vous avez activé l’authentification de base et l’authentification à facteur unique (nFactor avec 1 facteur) sur le Citrix Gateway.

- Ouvrez le modèle d’administration GPO de l’application Citrix Workspace en exécutant

gpedit.msc. - Sous le nœud Configuration ordinateur, accédez à Modèle d’administration > Composants Citrix > Citrix Workspace > Authentification de l’utilisateur, et sélectionnez la stratégie Authentification unique pour Citrix Gateway.

- Sélectionnez Activé.

- Cliquez sur Appliquer et OK.

- Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Configurer les services d’approbation XML sur le Delivery Controller

Sur Citrix Virtual Apps and Desktops et Citrix DaaS™, exécutez la commande PowerShell suivante en tant qu’administrateur sur le Delivery Controller :

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Modifier les paramètres d’Internet Explorer

- Ajoutez le serveur StoreFront à la liste des sites de confiance à l’aide d’Internet Explorer. Pour ajouter :

- Lancez les Options Internet depuis le Panneau de configuration.

-

Cliquez sur Sécurité > Intranet local, puis sur Sites.

La fenêtre Intranet local apparaît.

- Sélectionnez Avancé.

- Ajoutez l’URL du FQDN de StoreFront avec les protocoles HTTP ou HTTPS appropriés.

- Cliquez sur Appliquer et OK.

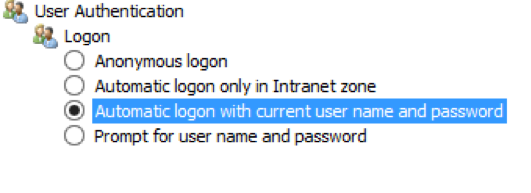

- Modifiez les paramètres d’Authentification de l’utilisateur dans Internet Explorer. Pour modifier :

- Lancez les Options Internet depuis le Panneau de configuration.

- Cliquez sur l’onglet Sécurité > Intranet local.

- Cliquez sur Niveau personnalisé. La fenêtre Paramètres de sécurité – Zone Intranet local apparaît.

-

Dans le volet Authentification de l’utilisateur, sélectionnez Ouverture de session automatique avec le nom d’utilisateur et le mot de passe actuels.

- Cliquez sur Appliquer et OK.

Configurer l’authentification unique à l’aide de l’interface de ligne de commande

Installez l’application Citrix Workspace avec le commutateur /includeSSON et redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Configurer l’authentification unique à l’aide de l’interface graphique

- Localisez le fichier d’installation de l’application Citrix Workspace (

CitrixWorkspaceApp.exe). - Double-cliquez sur

CitrixWorkspaceApp.exepour lancer le programme d’installation. - Dans l’assistant d’installation Activer l’authentification unique, sélectionnez l’option Activer l’authentification unique.

- Cliquez sur Suivant et suivez les invites pour terminer l’installation.

-

Vous pouvez maintenant vous connecter à un magasin existant (ou configurer un nouveau magasin) à l’aide de l’application Citrix Workspace sans saisir les informations d’identification de l’utilisateur.

-

Configurer l’authentification unique sur Workspace pour le Web

Vous pouvez configurer l’authentification unique sur Workspace pour le Web à l’aide du modèle d’administration d’objet de stratégie de groupe.

- Ouvrez le modèle d’administration GPO de Workspace pour le Web en exécutant gpedit.msc.

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Composant Citrix > Citrix Workspace > Authentification de l’utilisateur.

- Sélectionnez la stratégie Nom d’utilisateur et mot de passe locaux et définissez-la sur Activé.

-

- Cliquez sur Activer l’authentification pass-through. Cette option permet à Workspace pour le Web d’utiliser vos informations d’identification de connexion pour l’authentification sur le serveur distant.

- Cliquez sur Autoriser l’authentification pass-through pour toutes les connexions ICA®. Cette option contourne toute restriction d’authentification et permet aux informations d’identification de transiter sur toutes les connexions.

- Cliquez sur Appliquer et OK.

- Redémarrez Workspace pour le Web pour que les modifications prennent effet.

Vérifiez que l’authentification unique est activée en lançant le Gestionnaire des tâches et en vérifiant si le processus ssonsvr.exe est en cours d’exécution.

Configurer l’authentification unique à l’aide d’Active Directory

Suivez les étapes ci-dessous pour configurer l’application Citrix Workspace pour l’authentification pass-through à l’aide de la stratégie de groupe Active Directory. Dans ce scénario, vous pouvez réaliser l’authentification unique sans utiliser les outils de déploiement de logiciels d’entreprise, tels que Microsoft System Center Configuration Manager.

-

Téléchargez et placez le fichier d’installation de l’application Citrix Workspace (CitrixWorkspaceApp.exe) sur un partage réseau approprié. Il doit être accessible par les machines cibles sur lesquelles vous installez l’application Citrix Workspace.

-

Obtenez le modèle

CheckAndDeployWorkspacePerMachineStartupScript.batdepuis la page Téléchargement de l’application Citrix Workspace pour Windows. -

Modifiez le contenu pour refléter l’emplacement et la version de

CitrixWorkspaceApp.exe. -

Dans la console Gestion des stratégies de groupe Active Directory, saisissez

CheckAndDeployWorkspacePerMachineStartupScript.batcomme script de démarrage. Pour plus d’informations sur le déploiement des scripts de démarrage, consultez la section Active Directory. -

Dans le nœud Configuration ordinateur, accédez à Modèles d’administration > Ajouter/Supprimer des modèles pour ajouter le fichier

receiver.adml. -

Après avoir ajouté le modèle

receiver.adml, accédez à Configuration ordinateur > Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification de l’utilisateur. Pour plus d’informations sur l’ajout des fichiers de modèle, consultez le modèle d’administration d’objet de stratégie de groupe. -

Sélectionnez la stratégie Nom d’utilisateur et mot de passe locaux et définissez-la sur Activé.

-

Sélectionnez Activer l’authentification pass-through et cliquez sur Appliquer.

-

Redémarrez la machine pour que les modifications prennent effet.

Configurer l’authentification unique sur StoreFront

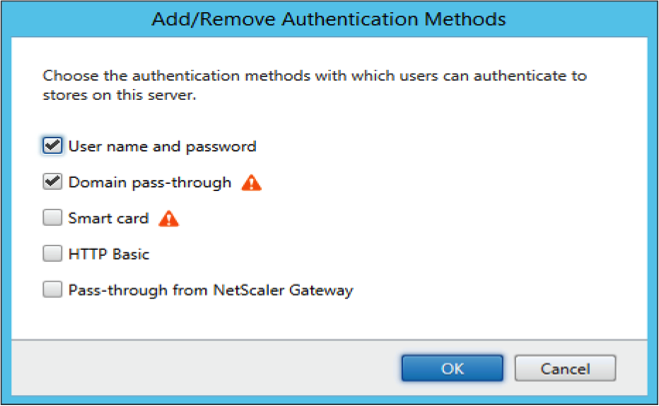

Configuration de StoreFront

- Lancez Citrix Studio sur le serveur StoreFront et sélectionnez Magasins > Gérer les méthodes d’authentification - Magasin.

-

Sélectionnez Authentification pass-through de domaine.

Authentification pass-through de domaine (authentification unique) avec Kerberos

Cette rubrique s’applique uniquement aux connexions entre l’application Citrix Workspace pour Windows et StoreFront, Citrix Virtual Apps and Desktops, et Citrix DaaS.

L’application Citrix Workspace prend en charge Kerberos pour l’authentification pass-through de domaine (authentification unique ou SSON) pour les déploiements qui utilisent des cartes à puce. Kerberos est l’une des méthodes d’authentification incluses dans l’authentification Windows intégrée (IWA).

Lorsqu’il est activé, Kerberos authentifie l’application Citrix Workspace sans mot de passe. Par conséquent, il empêche les attaques de type cheval de Troie sur le périphérique utilisateur qui tentent d’accéder aux mots de passe. Les utilisateurs peuvent se connecter à l’aide de n’importe quelle méthode d’authentification et accéder aux ressources publiées, par exemple, un authentificateur biométrique tel qu’un lecteur d’empreintes digitales.

Lorsque vous vous connectez à l’aide d’une carte à puce à l’application Citrix Workspace, StoreFront, Citrix Virtual Apps and Desktops et Citrix DaaS configurés pour l’authentification par carte à puce, l’application Citrix Workspace :

- Capture le code PIN de la carte à puce lors de l’authentification unique.

-

Utilise l’IWA (Kerberos) pour authentifier l’utilisateur auprès de StoreFront. StoreFront fournit ensuite à votre application Citrix Workspace des informations sur les applications et bureaux virtuels Citrix et Citrix DaaS disponibles.

Remarque :

Activez Kerberos pour éviter une invite de code PIN supplémentaire. Si l’authentification Kerberos n’est pas utilisée, l’application Citrix Workspace s’authentifie auprès de StoreFront à l’aide des informations d’identification de la carte à puce.

- Le moteur HDX (anciennement appelé client ICA) transmet le code PIN de la carte à puce au VDA pour connecter l’utilisateur à la session de l’application Citrix Workspace. Citrix Virtual Apps and Desktops et Citrix DaaS fournissent ensuite les ressources demandées.

Pour utiliser l’authentification Kerberos avec l’application Citrix Workspace, vérifiez que la configuration Kerberos est conforme aux points suivants.

- Kerberos fonctionne uniquement entre l’application Citrix Workspace et les serveurs qui appartiennent aux mêmes domaines Windows Server ou à des domaines Windows Server approuvés. Les serveurs sont approuvés pour la délégation, une option que vous configurez via l’outil de gestion Utilisateurs et ordinateurs Active Directory.

- Kerberos doit être activé à la fois sur le domaine et sur Citrix Virtual Apps and Desktops et Citrix DaaS. Pour une sécurité renforcée et pour vous assurer que Kerberos est utilisé, désactivez toutes les options IWA non-Kerberos sur le domaine.

- La connexion Kerberos n’est pas disponible pour les connexions aux services Bureau à distance configurées pour utiliser l’authentification de base, toujours utiliser les informations de connexion spécifiées ou toujours demander un mot de passe.

Avertissement :

L’utilisation incorrecte de l’éditeur du Registre peut entraîner de graves problèmes pouvant nécessiter la réinstallation du système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une utilisation incorrecte de l’éditeur du Registre pourront être résolus. Utilisez l’éditeur du Registre à vos propres risques. Assurez-vous de sauvegarder le Registre avant de le modifier.

Authentification pass-through de domaine (authentification unique) avec Kerberos pour une utilisation avec des cartes à puce

Avant de continuer, consultez la section Sécuriser votre déploiement dans le document Citrix Virtual Apps and Desktops.

Lorsque vous installez l’application Citrix Workspace pour Windows, incluez l’option de ligne de commande suivante :

-

/includeSSONCette option installe le composant d’authentification unique sur l’ordinateur joint au domaine, permettant à votre espace de travail de s’authentifier auprès de StoreFront à l’aide de l’IWA (Kerberos). Le composant d’authentification unique stocke le code PIN de la carte à puce, utilisé par le moteur HDX lorsqu’il transmet le matériel et les informations d’identification de la carte à puce à Citrix Virtual Apps and Desktops et Citrix DaaS. Citrix Virtual Apps and Desktops et Citrix DaaS sélectionnent automatiquement un certificat de la carte à puce et obtiennent le code PIN du moteur HDX.

Une option associée,

ENABLE_SSON, est activée par défaut.

Si une stratégie de sécurité vous empêche d’activer l’authentification unique sur un appareil, configurez l’application Citrix Workspace à l’aide du modèle d’administration d’objet de stratégie de groupe.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Choisissez Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur > Nom d’utilisateur et mot de passe locaux

- Sélectionnez Activer l’authentification pass-through.

-

Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Pour configurer StoreFront :

Lorsque vous configurez le service d’authentification sur le serveur StoreFront, sélectionnez l’option Authentification pass-through de domaine. Ce paramètre active l’authentification Windows intégrée. Vous n’avez pas besoin de sélectionner l’option Carte à puce, sauf si vous avez également des clients non joints au domaine qui se connectent à StoreFront à l’aide de cartes à puce.

Pour plus d’informations sur l’utilisation des cartes à puce avec StoreFront, consultez la section Configurer le service d’authentification dans la documentation StoreFront.