Configurer les passerelles Citrix

Utilisez les passerelles Citrix pour fournir l’authentification et l’accès à distance à StoreFront et à vos agents de livraison virtuelle (VDA). Les passerelles Citrix s’exécutent sur des ADC NetScaler matériels ou logiciels. Le service Citrix Gateway est géré par Citrix et peut être utilisé pour le routage HDX, mais pas pour l’authentification ou l’accès à distance à StoreFront.

Pour plus d’informations sur la configuration de votre passerelle, consultez Intégrer NetScaler Gateway à StoreFront.

Vous devez configurer votre passerelle dans StoreFront avant que StoreFront n’autorise l’accès via cette passerelle.

Afficher les passerelles

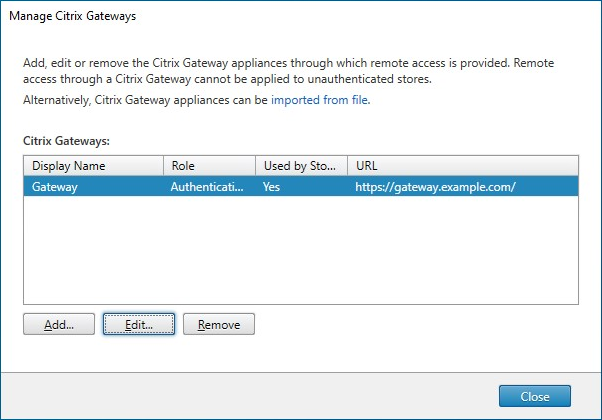

Pour afficher les passerelles configurées dans StoreFront, sélectionnez le nœud Magasins dans le volet gauche de la console de gestion Citrix StoreFront, puis cliquez sur Gérer les passerelles Citrix. La fenêtre Gérer les passerelles Citrix s’affiche.

PowerShell

Pour obtenir une liste des passerelles et de leur configuration, appelez Get-STFRoamingGateway.

Ajouter une appliance Citrix Gateway

-

Dans la fenêtre Gérer les passerelles Citrix, cliquez sur Ajouter.

-

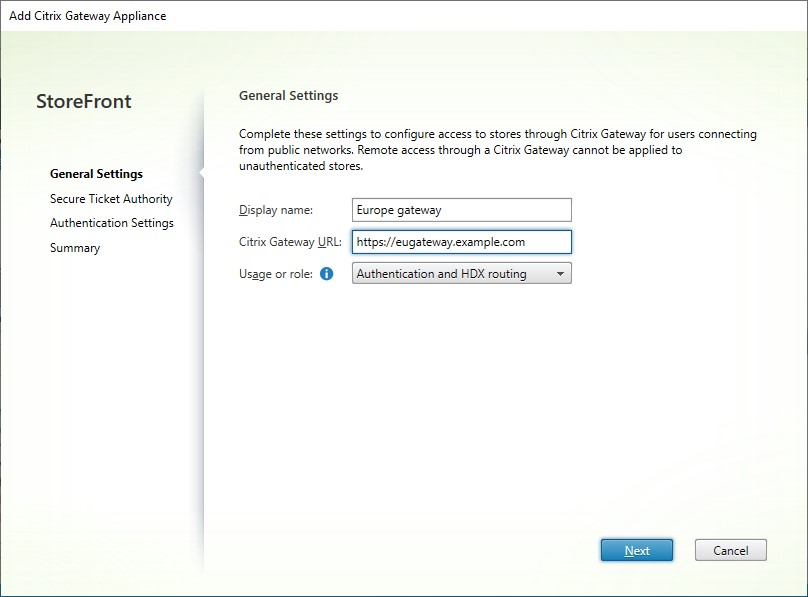

Dans l’onglet Paramètres généraux, saisissez les paramètres, puis appuyez sur Suivant.

-

Spécifiez un Nom d’affichage pour le déploiement Citrix Gateway qui aidera les utilisateurs à l’identifier.

Les utilisateurs voient le nom d’affichage que vous spécifiez dans l’application Citrix Workspace. Incluez donc des informations pertinentes dans le nom pour aider les utilisateurs à décider s’ils doivent utiliser ce déploiement. Par exemple, vous pouvez inclure l’emplacement géographique dans les noms d’affichage de vos déploiements Citrix Gateway afin que les utilisateurs puissent facilement identifier le déploiement le plus pratique pour leur emplacement.

-

Définissez le Type de passerelle sur Appliance Citrix Gateway.

-

Saisissez l’URL de la passerelle.

Le nom de domaine complet (FQDN) de votre déploiement StoreFront doit être unique et différent du FQDN du serveur virtuel Citrix Gateway. L’utilisation du même FQDN pour StoreFront et le serveur virtuel Citrix Gateway n’est pas prise en charge. La passerelle ajoute l’URL à l’en-tête HTTP

X-Citrix-Via. StoreFront utilise cet en-tête pour déterminer quelle passerelle est utilisée.À l’aide de l’interface graphique, il n’est possible d’ajouter qu’une seule URL de passerelle. Si une passerelle peut être accessible par plusieurs URL, vous devez ajouter la même passerelle deux fois avec une configuration identique, à l’exception de l’URL. Pour simplifier la configuration, vous pouvez configurer une URL secondaire utilisée pour accéder à la passerelle. Cette option n’est pas disponible via l’interface graphique, vous devez donc la configurer à l’aide de PowerShell. Vous devez fermer la console de gestion avant d’exécuter des commandes PowerShell. Par exemple, si vous avez plusieurs passerelles derrière un équilibreur de charge de serveur global, il est généralement utile d’ajouter à la fois l’URL GSLB et une URL qui peut être utilisée pour accéder à chaque passerelle régionale spécifique, par exemple à des fins de test ou de dépannage. Une fois que vous avez créé la passerelle, vous pouvez ajouter une URL supplémentaire à l’aide de

Set-STFRoamingGateway, en utilisant le paramètre-GSLBurlpour l’URL secondaire. Bien que le paramètre s’appelleGSLBurl, il peut être utilisé pour toute situation où vous souhaitez ajouter une deuxième URL. Par exemple :Set-STFRoamingGateway -Name "Europe Gateway" -GSLBurl "eugateway.example.com" -GatewayUrl "gslb.example.com" <!--NeedCopy-->Remarque :

De manière contre-intuitive dans cet exemple, le paramètre

GSLBurlcontient l’URL régionale tandis que le paramètreGatewayUrlcontient l’URL GSLB. Pour la plupart des usages, les URL sont traitées de manière identique et si le magasin n’est accessible que via un navigateur Web, elles peuvent être configurées dans les deux sens. Cependant, lors de l’accès à StoreFront via l’application Citrix Workspace, celle-ci lit leGatewayUrlde StoreFront et l’utilise ensuite pour l’accès à distance, et il est préférable qu’il soit configuré pour toujours se connecter à l’URL GSLB.Si vous avez besoin de plus de deux URL, vous devrez configurer cela comme une passerelle distincte.

-

Sélectionnez l’utilisation ou le rôle :

Utilisation ou rôle Description Authentification et routage HDX Utilisez la passerelle pour fournir à la fois l’accès à distance à StoreFront et l’accès aux VDA. Authentification uniquement Sélectionnez cette option si la passerelle est utilisée uniquement pour l’accès à distance à StoreFront. Cette option empêche le fonctionnement du lanceur Citrix Workspace. Par conséquent, si vous devez utiliser des lancements hybrides, choisissez Authentification et routage HDX même si la passerelle ne sera utilisée que pour l’authentification. Routage HDX uniquement Sélectionnez cette option si la passerelle est utilisée uniquement pour fournir un accès HDX aux VDA, par exemple sur un site qui ne dispose pas d’une instance StoreFront.

-

-

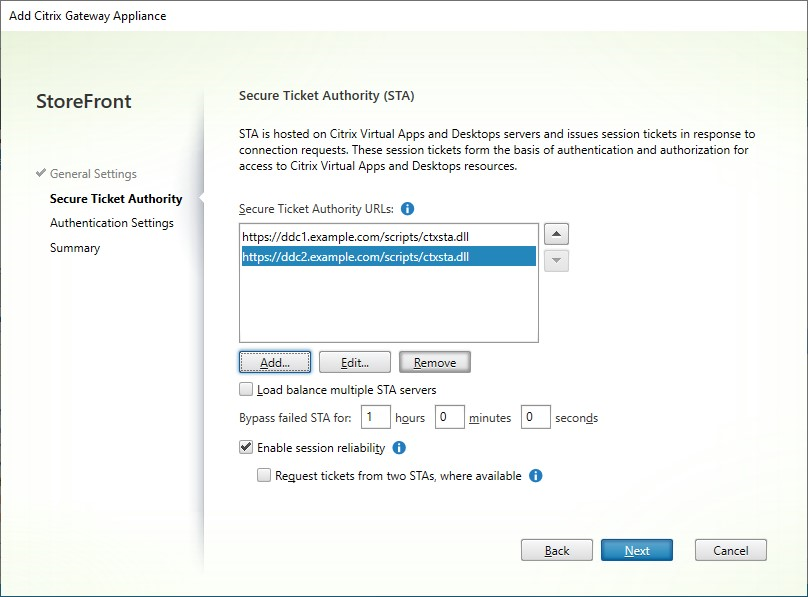

Remplissez les paramètres de l’onglet Autorité de billetterie sécurisée.

L’autorité de billetterie sécurisée émet des tickets de session en réponse aux demandes de connexion. Ces tickets de session constituent la base de l’authentification et de l’autorisation pour la détection de l’application Citrix Workspace et l’accès aux VDA.

-

Saisissez une ou plusieurs URL de serveur Secure Ticket Authority.

- Si vous utilisez Citrix Virtual Apps and Desktops™, vous pouvez utiliser les contrôleurs de livraison comme serveurs STA.

- Si vous utilisez Citrix Desktop as a Service, vous pouvez utiliser vos connecteurs cloud comme serveurs STA. Ceux-ci transmettent les requêtes à l’autorité de billetterie Citrix Cloud™ ou, en mode LHC, génèrent leurs propres tickets. À l’avenir, cela changera afin qu’ils génèrent toujours leurs propres tickets pour une meilleure résilience.

- Il est recommandé d’utiliser au moins 2 serveurs STA pour la redondance.

- Lorsque vous utilisez des connecteurs cloud comme serveurs STA, il est recommandé d’inclure tous les connecteurs cloud dans au moins un emplacement de ressources. Premièrement, au sein d’un emplacement de ressources, Citrix Cloud garantit qu’un seul connecteur cloud est mis à niveau à la fois, de sorte qu’inclure tous les connecteurs garantit qu’il y a toujours au moins un connecteur qui n’est pas mis à niveau. Deuxièmement, si l’emplacement de ressources passe en mode LHC, seul le connecteur cloud désigné comme « broker élu » peut émettre des tickets STA. Comme vous ne pouvez pas savoir à l’avance quel connecteur ce sera, incluez tous les connecteurs cloud dans l’emplacement de ressources.

- Assurez-vous que tous les serveurs STA répertoriés dans StoreFront sont également répertoriés comme serveurs STA dans le serveur virtuel Citrix Gateway. Si des serveurs sont manquants dans Citrix Gateway, cela peut entraîner l’échec des lancements. Aujourd’hui, lors de l’utilisation de connecteurs cloud comme STA, cela peut ne pas être apparent en utilisation normale, car tout connecteur peut être utilisé pour échanger des tickets auprès de l’autorité de billetterie Citrix Cloud. Cependant, en mode cache d’hôte local, le connecteur génère ses propres tickets et à l’avenir, cela deviendra le comportement par défaut.

- Le Delivery Controller ou le Cloud Connector peut être configuré de manière à ce que StoreFront doive inclure une clé de sécurité. Il n’est pas possible d’ajouter des clés de sécurité à l’aide de l’interface graphique ; consultez l’étape ultérieure pour les ajouter à l’aide de PowerShell.

-

Sélectionnez Équilibrer la charge de plusieurs serveurs STA pour distribuer les requêtes entre les serveurs STA. Si cette option est désactivée, StoreFront essaiera les serveurs dans l’ordre dans lequel ils sont répertoriés.

-

Si StoreFront ne peut pas atteindre un serveur STA, il évite d’utiliser ce serveur pendant un certain temps. Par défaut, cette durée est de 1 heure, mais vous pouvez personnaliser cette valeur.

-

Si vous souhaitez que Citrix Virtual Apps and Desktops maintienne les sessions déconnectées ouvertes pendant que l’application Citrix Workspace tente de se reconnecter automatiquement, sélectionnez Activer la fiabilité de session.

-

Si vous avez configuré plusieurs STA, sélectionnez éventuellement Demander des tickets à deux STA, si disponibles.

Lorsque l’option Demander des tickets à deux STA, si disponibles est sélectionnée, StoreFront obtient des tickets de session de deux STA différents afin que les sessions utilisateur ne soient pas interrompues si un STA devient indisponible au cours de la session. Si, pour une raison quelconque, StoreFront ne parvient pas à contacter deux STA, il revient à l’utilisation d’un seul STA.

Une fois que vous avez rempli les paramètres, appuyez sur Suivant.

-

-

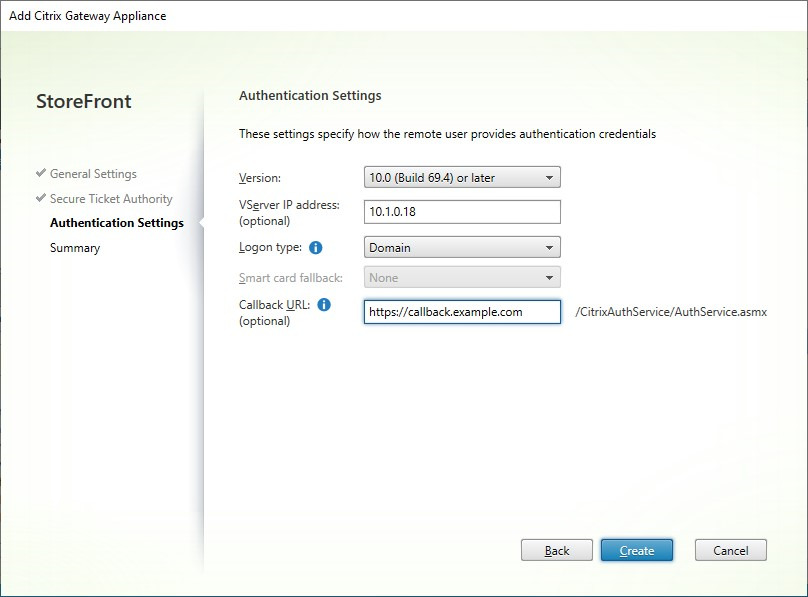

Remplissez les paramètres de l’onglet Paramètres d’authentification.

-

Choisissez la version de NetScaler®.

-

S’il existe plusieurs passerelles avec la même URL (généralement lors de l’utilisation d’un équilibreur de charge de serveur global) et que vous avez saisi une URL de rappel, vous devez saisir le VIP de la passerelle. Cela permet à StoreFront de déterminer de quelle passerelle la requête provient et donc quel serveur contacter à l’aide de l’URL de rappel. Sinon, vous pouvez laisser ce champ vide.

-

Dans la liste Type de connexion, sélectionnez la méthode d’authentification que vous avez configurée sur l’appliance pour les utilisateurs de l’application Citrix Workspace.

Les informations que vous fournissez sur la configuration de votre appliance Citrix Gateway sont ajoutées au fichier de provisioning du magasin. Cela permet à l’application Citrix Workspace d’envoyer la demande de connexion appropriée lors du premier contact avec l’appliance.

- Pour l’authentification LDAP, sélectionnez Domaine.

- Pour l’authentification OTP native, sélectionnez Jeton de sécurité.

- Pour l’authentification LDAP plus OTP, sélectionnez Domaine et jeton de sécurité.

- Pour l’authentification OTP par SMS, sélectionnez Authentification SMS.

- Pour l’authentification par certificat, sélectionnez Carte à puce.

- Pour l’authentification SAML, sélectionnez Domaine.

- Pour l’authentification OIDC, sélectionnez Domaine.

Si vous configurez l’authentification par carte à puce avec une méthode d’authentification secondaire à laquelle les utilisateurs peuvent revenir s’ils rencontrent des problèmes avec leurs cartes à puce, sélectionnez la méthode d’authentification secondaire dans la liste de secours de la carte à puce.

- Saisissez éventuellement l’URL accessible en interne de la passerelle dans la zone URL de rappel. Cela permet à StoreFront de contacter le service d’authentification Citrix Gateway pour vérifier que les requêtes reçues de Citrix Gateway proviennent de cette appliance. C’est requis pour l’accès intelligent et pour les scénarios d’authentification sans mot de passe tels que la carte à puce ou SAML, sinon vous pouvez laisser ce champ vide. Si vous avez plusieurs passerelles Citrix avec la même URL, cette URL doit être celle du serveur de passerelle spécifique.

Une fois que vous avez rempli les paramètres, appuyez sur Suivant.

-

-

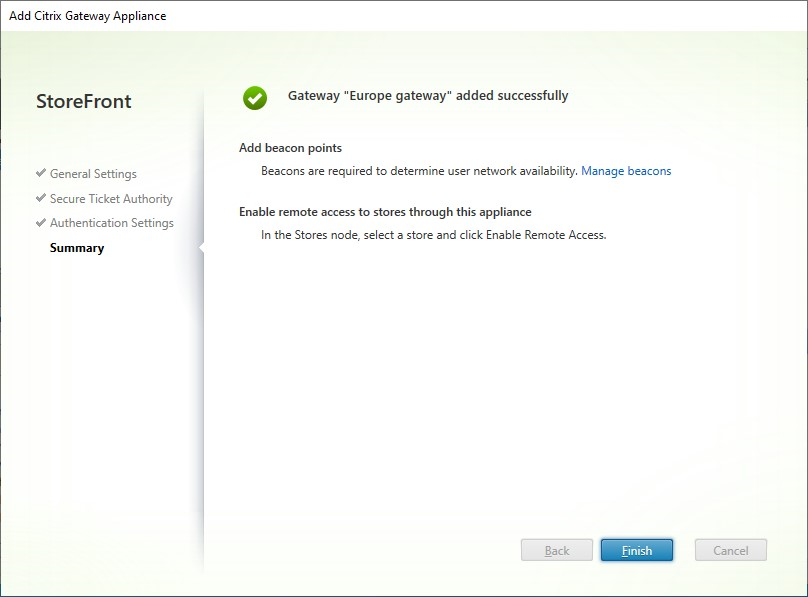

Cliquez sur Créer pour appliquer la configuration.

-

Une fois le déploiement appliqué, cliquez sur Terminer.

-

Si vous avez configuré des clés de sécurité (recommandé), vous devez fermer la console de gestion et les configurer à l’aide de PowerShell. Par exemple :

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

Pour permettre aux utilisateurs d’accéder à vos magasins via la passerelle, configurez l’accès utilisateur à distance.

-

Par défaut, StoreFront utilise la passerelle qui a authentifié l’utilisateur pour le routage HDX vers ses ressources. Vous pouvez éventuellement configurer StoreFront pour utiliser la passerelle lors de l’accès à des ressources particulières à l’aide du routage HDX optimal.

PowerShell

Pour ajouter une passerelle à l’aide de PowerShell, exécutez l’applet de commande New-STFRoamingGateway.

Ajouter le service Citrix Gateway

Si vous avez activé le service Citrix Gateway pour StoreFront dans Citrix Cloud, vous devez le configurer comme une passerelle dans StoreFront.

-

Dans la fenêtre Gérer les passerelles Citrix, cliquez sur Ajouter.

-

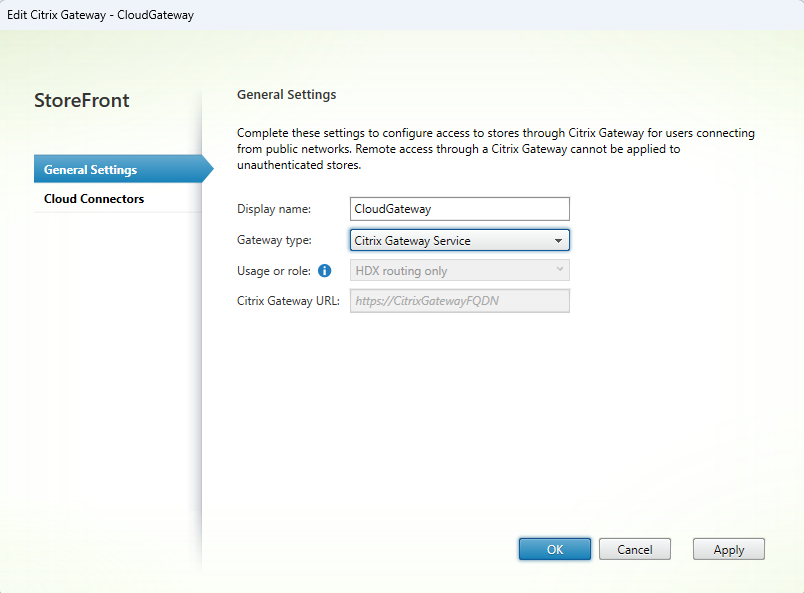

Dans l’onglet Paramètres généraux, saisissez les paramètres, puis appuyez sur Suivant.

-

Spécifiez un Nom d’affichage pour le déploiement Citrix Gateway qui aidera les utilisateurs à l’identifier.

Les utilisateurs voient le nom d’affichage que vous spécifiez dans l’application Citrix Workspace. Incluez donc des informations pertinentes dans le nom pour aider les utilisateurs à décider s’ils doivent utiliser ce déploiement. Par exemple, vous pouvez inclure l’emplacement géographique dans les noms d’affichage de vos déploiements Citrix Gateway afin que les utilisateurs puissent facilement identifier le déploiement le plus pratique pour leur emplacement.

-

Définissez le Type de passerelle sur Service Citrix Gateway. Cela entraîne la définition de l’Utilisation ou rôle sur Routage HDX™ uniquement et désactive l’URL de la passerelle Citrix.

-

Saisissez éventuellement une URL du service Citrix Gateway. Si l’URL est laissée vide, elle utilise l’URL commerciale par défaut

https://global.g.nssvc.netqui choisit le point de présence optimal pour l’emplacement de l’utilisateur. Si vous souhaitez utiliser une région de passerelle spécifique, par exemple pour une région particulière, vous pouvez saisir son URL ici. Pour une liste des URL de service de passerelle disponibles, consultez la documentation du service Citrix Gateway. -

Si vous avez saisi une URL du service Citrix Gateway, vous devez également saisir l’URL du service Citrix Gateway (mode connecteur STA) correspondante. Cela spécifie l’URL du service de passerelle à utiliser lorsque le connecteur cloud ne peut pas atteindre Citrix Cloud et émet donc ses propres tickets STA. Si l’URL est laissée vide, elle utilise l’URL par défaut

https://global-s.g.nssvc.net.

-

-

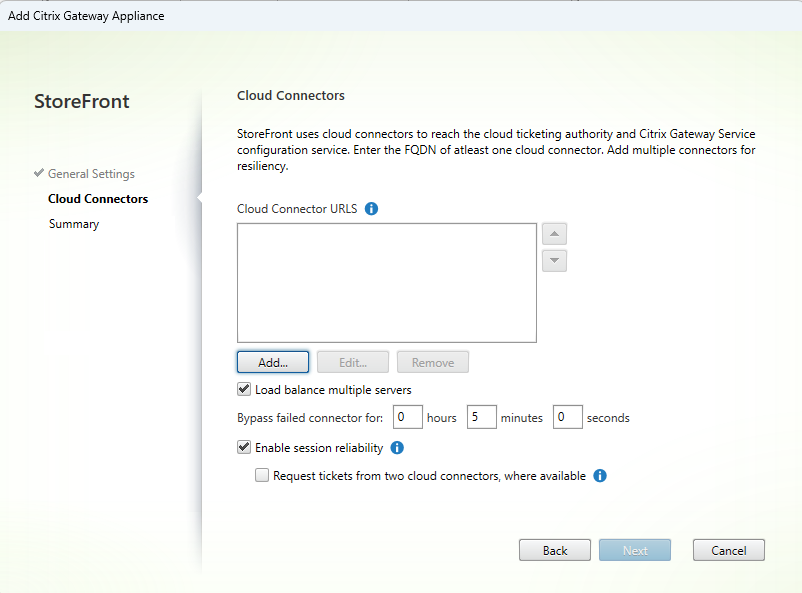

Remplissez les paramètres de l’onglet Connecteurs cloud.

Les connecteurs cloud permettent à StoreFront d’atteindre Citrix Cloud pour rechercher la configuration de la passerelle et d’atteindre l’autorité de billetterie cloud pour demander des tickets de session.

-

Saisissez au moins une URL de serveur Cloud Connector.

StoreFront appelle ces connecteurs cloud pour récupérer les tickets STA que l’application Citrix Workspace peut utiliser pour authentifier les requêtes via le . En fonctionnement normal, les connecteurs cloud transmettent les requêtes à l’autorité de billetterie Citrix Cloud, ou, en mode LHC, génèrent leurs propres tickets. À l’avenir, cela changera afin qu’ils génèrent toujours leurs propres tickets pour une meilleure résilience.

- Il est recommandé d’inclure plusieurs connecteurs cloud dans le même emplacement de ressources, car un seul connecteur cloud est mis à niveau à la fois dans chaque emplacement de ressources, garantissant qu’au moins un connecteur cloud est toujours disponible. Pour une redondance accrue, ajoutez des connecteurs cloud dans plusieurs emplacements de ressources.

- Assurez-vous que tous les connecteurs cloud répertoriés dans StoreFront sont également répertoriés comme serveurs STA dans le serveur virtuel Citrix Gateway. Si des serveurs sont manquants dans Citrix Gateway, cela peut entraîner l’échec des lancements. Aujourd’hui, cela peut ne pas être apparent en utilisation normale, car tout connecteur peut être utilisé pour échanger des tickets auprès de l’autorité de billetterie Citrix Cloud. Cependant, en mode cache d’hôte local, le connecteur génère ses propres tickets et à l’avenir, cela deviendra le comportement par défaut.

- Le Cloud Connector peut être configuré de manière à ce que StoreFront doive inclure une clé de sécurité. Il n’est pas possible d’ajouter des clés de sécurité à l’aide de l’interface graphique ; consultez l’étape ultérieure pour les ajouter à l’aide de PowerShell.

-

Sélectionnez Équilibrer la charge de plusieurs serveurs pour distribuer les requêtes entre les serveurs. Si cette option est désactivée, StoreFront essaiera les serveurs dans l’ordre dans lequel ils sont répertoriés.

-

Si StoreFront ne peut pas atteindre un serveur, il évite d’utiliser ce serveur pendant un certain temps. Par défaut, cette durée est de 1 heure, mais vous pouvez personnaliser cette valeur.

-

Sélectionnez éventuellement Activer la fiabilité de session.

-

Sélectionnez éventuellement Demander des tickets à deux connecteurs cloud, si disponibles.

Une fois que vous avez rempli les paramètres, sélectionnez Suivant.

-

-

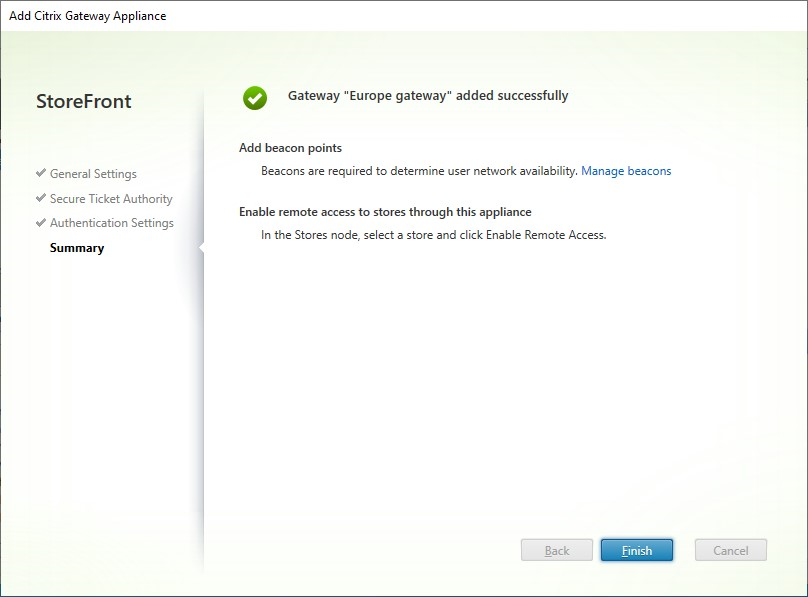

Sélectionnez Créer pour appliquer la configuration.

-

Une fois le déploiement appliqué, sélectionnez Terminer.

-

Si vous avez configuré des clés de sécurité (recommandé), vous devez fermer la console de gestion et les configurer à l’aide de PowerShell. Par exemple :

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

Par défaut, StoreFront utilise la même passerelle pour accéder aux ressources que celle utilisée pour l’authentification, par conséquent le service Citrix Gateway n’est jamais utilisé. Vous devez utiliser le routage HDX optimal pour configurer quand StoreFront doit utiliser le service Citrix Gateway.

PowerShell

Pour ajouter une passerelle à l’aide de PowerShell, exécutez l’applet de commande New-STFRoamingGateway, en définissant -IsCloudGateway $true.

Modifier une passerelle Citrix

-

Dans la fenêtre Gérer les passerelles Citrix, cliquez sur la passerelle que vous souhaitez modifier et appuyez sur Modifier.

Pour une description des paramètres, consultez Ajouter une appliance Citrix Gateway.

-

Appuyez sur Enregistrer pour enregistrer vos modifications.

PowerShell

Pour modifier la configuration de la passerelle à l’aide de PowerShell, exécutez l’applet de commande Set-STFRoamingGateway.

Supprimer une passerelle Citrix

-

Dans la fenêtre Gérer les passerelles Citrix, cliquez sur la passerelle que vous souhaitez modifier et appuyez sur Supprimer.

-

Dans la fenêtre de confirmation, appuyez sur Oui.

PowerShell

Pour supprimer la passerelle à l’aide de PowerShell, exécutez l’applet de commande Remove-STFRoamingGateway.