Sécurité

Ces paramètres vous permettent de contrôler les activités des utilisateurs dans Workspace Environment Management.

Sécurité des applications

Important :

Pour contrôler les applications que les utilisateurs peuvent exécuter, utilisez l’interface Windows AppLocker ou la Workspace Environment Management l’espace de travail. Vous pouvez basculer entre ces approches à tout moment, mais nous vous recommandons de ne pas utiliser les deux approches en même temps.

Ces paramètres vous permettent de contrôler les applications que les utilisateurs sont autorisés à exécuter en définissant des règles. Cette fonctionnalité est similaire à celle de Windows AppLocker.

Lorsque vous utilisez Workspace Environment Management pour gérer les règles Windows AppLocker, l’agent traite (convertit) les règles de l’onglet Sécurité des applications en règles Windows AppLocker sur l’hôte de l’agent. Si vous arrêtez les règles de traitement de l’agent, elles sont conservées dans le jeu de configuration et AppLocker continue à s’exécuter en utilisant le dernier ensemble d’instructions traitées par l’agent.

Sécurité des applications

Cet onglet répertorie les règles de sécurité des applications dans le jeu de configuration Workspace Environment Management actuel. Vous pouvez utiliser Rechercher pour filtrer la liste en fonction d’une chaîne de texte.

Lorsque vous sélectionnez l’élément de niveau supérieur « Sécurité des applications » dans l’onglet Sécurité, les options suivantes sont disponibles pour activer ou désactiver le traitement des règles :

-

Traiter les règles de sécurité des applications. Lorsque cette option est sélectionnée, les contrôles de l’onglet Sécurité des applications sont activés et l’agent traite les règles du jeu de configuration actuel, les convertissant en règles AppLocker sur l’hôte de l’agent. Lorsqu’ils ne sont pas sélectionnés, les contrôles de l’onglet Sécurité des applications sont désactivés et l’agent ne traite pas les règles en règles AppLocker. (Dans ce cas, les règles AppLocker ne sont pas mises à jour.)

Remarque :

Cette option n’est pas disponible si la console d’administration Workspace Environment Management est installée sur Windows 7 SP1 ou Windows Server 2008 R2 SP1 (ou des versions antérieures).

-

Traiter les règles DLL. Lorsque cette option est sélectionnée, l’agent traite les règles DLL de la configuration actuelle définie en règles DLL AppLocker sur l’hôte de l’agent. Cette option n’est disponible que lorsque vous sélectionnez Traiter les règles de sécurité des applications.

Important :

Si vous utilisez des règles DLL, vous devez créer une règle DLL avec l’autorisation « Autoriser » pour chaque DLL utilisée par toutes les applications autorisées.

Attention :

Si vous utilisez des règles DLL, les utilisateurs peuvent subir une réduction des performances. Cela se produit car AppLocker vérifie chaque DLL chargée par une application avant qu’elle ne soit autorisée à s’exécuter.

-

Les paramètres Remplacer et fusionner vous permettent de déterminer comment l’agent traite les règles de sécurité des applications.

- Ecraser. Vous permet de remplacer les règles existantes. Lorsque cette option est sélectionnée, les règles traitées remplacent les dernières règles traitées précédemment. Nous vous recommandons d’appliquer ce mode uniquement aux machines mono-session.

- Fusionner. Vous permet de fusionner des règles avec des règles existantes. En cas de conflit, les règles traitées remplacent les dernières règles traitées précédemment. Si vous devez modifier le paramètre d’application des règles lors de la fusion, utilisez le mode de remplacement, car le mode de fusion conservera l’ancienne valeur si elle diffère.

Collections de règles

Les règles appartiennent à des collections de règles AppLocker. Chaque nom de collection indique le nombre de règles qu’elle contient, par exemple (12). Cliquez sur un nom de collection pour filtrer la liste de règles sur l’une des collections suivantes :

- Règles exécutables. Règles qui incluent les fichiers avec les extensions .exe et .com associés à une application.

- Règles Windows. Règles qui incluent les formats de fichiers d’installation (.msi, .msp, .mst) qui contrôlent l’installation des fichiers sur les ordinateurs et serveurs clients.

- Règles de script. Règles qui incluent des fichiers aux formats suivants : .ps1, .bat, .cmd, .vbs, .js.

- Règles emballées. Règles qui incluent des applications empaquetées, également connues sous le nom d’applications Windows universelles. Dans les applications empaquetées, tous les fichiers du package d’application partagent la même identité. Par conséquent, une règle peut contrôler l’ensemble de l’application. Workspace Environment Management prend uniquement en charge les règles d’éditeur pour les applications empaquetées.

- Règles DLL. Règles qui incluent des fichiers aux formats suivants : .dll, .ocx.

Lorsque vous filtrez la liste de règles vers une collection, l’option d’application des règles est disponible pour contrôler la façon dont AppLocker applique toutes les règles de cette collection sur l’hôte de l’agent. Les valeurs d’application de règles suivantes sont possibles :

Désactivé (par défaut). Les règles sont créées et définies sur « Off », ce qui signifie qu’elles ne sont pas appliquées.

Sur. Les règles sont créées et définies sur « Appliquer », ce qui signifie qu’elles sont actives sur l’hôte de l’agent.

Audit. Les règles sont créées et définies sur “audit”, ce qui signifie qu’elles se trouvent sur l’hôte de l’agent dans un état inactif. Lorsqu’un utilisateur exécute une application qui enfreint une règle AppLocker, elle est autorisée à s’exécuter et les informations relatives à l’application sont ajoutées au journal des événements AppLocker.

Pour importer des règles AppLocker

Vous pouvez importer des règles exportées depuis AppLocker dans Workspace Environment Management. Les paramètres Windows AppLocker importés sont ajoutés à toutes les règles existantes de l’onglet Sécurité . Toutes les règles de sécurité d’application non valides sont automatiquement supprimées et répertoriées dans une boîte de dialogue de rapport.

-

Dans le ruban, cliquez sur Importer les règles AppLocker.

-

Accédez au fichier XML exporté depuis AppLocker contenant vos règles AppLocker.

-

Cliquez sur Importer.

Les règles sont ajoutées à la liste des règles de sécurité des applications.

Pour ajouter une règle

-

Sélectionnez un nom de collection de règles dans la barre latérale. Par exemple, pour ajouter une règle exécutable, sélectionnez la collection « Règles exécutables ».

-

Cliquez sur Ajouter une règle.

-

Dans la section Affichage, saisissez les informations suivantes :

- Nom. Nom complet de la règle tel qu’il apparaît dans la liste des règles.

- La description. Informations supplémentaires sur la ressource (facultatif).

-

Dans la section Type, cliquez sur une option :

- Chemin. La règle correspond à un chemin d’accès au fichier ou au dossier.

- Editeur. La règle correspond à un éditeur sélectionné.

- Hash. La règle correspond à un code de hachage spécifique.

-

Dans la section Autorisations, cliquez sur si cette règle autorise ouinterdira** l’exécution des applications.

-

Pour attribuer cette règle à des utilisateurs ou à des groupes d’utilisateurs, dans le volet Attributions, choisissez les utilisateurs ou les groupes auxquels attribuer cette règle. La colonne « Affecté » affiche une icône « Vérifier » pour les utilisateurs ou les groupes affectés.

Conseil :

- Vous pouvez utiliser les touches de modification de sélection Windows habituelles pour effectuer plusieurs sélections, ou utiliser Sélectionner tout pour sélectionner toutes les lignes.

- Les utilisateurs doivent déjà figurer dans la liste des utilisateurs de Workspace Environment Management.

- Vous pouvez attribuer des règles après la création de la règle.

-

Cliquez sur Next.

-

Spécifiez les critères auxquels la règle correspond, en fonction du type de règle que vous choisissez :

- Chemin. Spécifiez un chemin d’accès au fichier ou au dossier auquel vous souhaitez que la règle corresponde. Lorsque vous choisissez un dossier, la règle correspond à tous les fichiers situés à l’intérieur et en dessous de ce dossier.

- Editeur. Spécifiez un fichier de référence signé que vous souhaitez utiliser comme référence pour la règle, puis utilisez le curseur Informations sur l’éditeur pour régler le niveau de correspondance des propriétés.

- Hash. Spécifiez un fichier ou un dossier à partir duquel vous souhaitez créer un hachage. La règle correspond au code de hachage du fichier.

-

Cliquez sur Next.

-

Ajoutez toutes les exceptions dont vous avez besoin (facultatif). Dans Ajouter une exception, choisissez un type d’exception, puis cliquez sur Ajouter. (Vous pouvez modifier et supprimer des exceptions au besoin.)

-

Pour enregistrer la règle, cliquez sur Créer.

Pour attribuer des règles à des utilisateurs

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Modifier dans la barre d’outils ou le menu contextuel. Dans l’éditeur, sélectionnez les lignes contenant les utilisateurs et les groupes d’utilisateurs auxquels vous souhaitez attribuer la règle, puis cliquez sur OK. Vous pouvez également annuler l’affectation des règles sélectionnées de tout le monde à l’aide de Sélectionner tout pour effacer toutes les sélections.

Remarque : Si vous sélectionnez plusieurs règles et que vous cliquez sur Modifier, toutes les modifications d’attribution de règles pour ces règles sont appliquées à tous les utilisateurs et groupes d’utilisateurs que vous sélectionnez. En d’autres termes, les affectations de règles existantes sont fusionnées entre ces règles.

Pour ajouter des règles par défaut

Cliquez sur Ajouter des règles par défaut. Un ensemble de règles par défaut AppLocker est ajouté à la liste.

Pour modifier des règles

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Modifier dans la barre d’outils ou le menu contextuel. L’éditeur apparaît, ce qui vous permet de régler les paramètres qui s’appliquent à la sélection que vous avez effectuée.

Pour supprimer des règles

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Supprimer dans la barre d’outils ou le menu contextuel.

Pour sauvegarder les règles de sécurité des applications

Vous pouvez sauvegarder toutes les règles de sécurité des applications dans votre jeu de configuration actuel. Les règles sont toutes exportées sous la forme d’un seul fichier XML. Vous pouvez utiliser Restaurer pour restaurer les règles dans n’importe quel jeu de configuration. Dans le ruban, cliquez sur Sauvegarde, puis sélectionnez Paramètres de sécurité.

Pour restaurer les règles de sécurité des applications

Vous pouvez restaurer les règles de sécurité des applications à partir de fichiers XML créés par la commande de sauvegarde Workspace Environment Management. Le processus de restauration remplace les règles du jeu de configuration actuel par ces règles dans la sauvegarde. Lorsque vous passez à l’onglet Sécurité ou actualisez l’onglet Sécurité, toutes les règles de sécurité des applications non valides sont détectées. Les règles non valides sont automatiquement supprimées et répertoriées dans une boîte de dialogue de rapport que vous pouvez exporter.

Au cours du processus de restauration, vous pouvez choisir si vous souhaitez restaurer les attributions de règles aux utilisateurs et aux groupes d’utilisateurs de votre jeu de configuration actuel. La réaffectation ne réussit que si les utilisateurs/groupes sauvegardés sont présents dans votre set de configuration/Active Directory actuel. Toutes les règles qui ne correspondent pas sont restaurées mais ne sont pas affectées. Après la restauration, ils sont répertoriés dans une boîte de dialogue de rapport que vous pouvez exporter au format CSV.

1. Dans le ruban, cliquez sur Restaurer pour démarrer l’assistant de restauration.

2. Sélectionnez Paramètres de sécurité, puis cliquez deux fois sur Suivant.

3. Dans Restaurer à partir d’un dossier, accédez au dossier contenant le fichier de sauvegarde.

4. Sélectionnez Paramètres de règle AppLocker, puis cliquez sur Suivant.

5. Vérifiez si vous souhaitez restaurer les attributions de règles ou non :

Oui. Restaurez les règles et réaffectez-les aux mêmes utilisateurs et groupes d’utilisateurs dans votre jeu de configuration actuel.

Non. Restaurez les règles et laissez-les non attribuées.

6. Pour commencer la restauration, cliquez sur Restaurer les paramètres.

Gestion des processus

Ces paramètres vous permettent d’ajouter des processus spécifiques à la liste verte ou à la liste de blocage.

Gestion des processus

Activez la gestion des processus. Indique si les processus de la liste verte ou de la liste de blocage sont en vigueur. Si cette option est désactivée, aucun des paramètres des onglets Process BlackList et Process WhiteList n’est pris en compte.

Remarque :

Cette option ne fonctionne que si l’agent de session est en cours d’exécution dans la session de l’utilisateur. Pour ce faire, utilisez les paramètres de l’agent de configuration principal pour définir les options Launch Agent (à l’ouverture de session/à Reconnect/pour**les administrateurs) pour qu’elles se lancent en fonction du type d’utilisateur/de session, et définissez le type d’agentsur** « UI ». Ces options sont décrites dans les paramètres avancés.

Liste des processus bloqués

Ces paramètres vous permettent d’ajouter des processus spécifiques à la liste de blocage.

Enable Process Blacklist. Activez le traitement des processus de la liste de blocage. Vous devez ajouter des processus en utilisant leur nom exécutable (par exemple, cmd.exe).

Exclude Local Administrators. Exclut les comptes d’administrateur locaux.

Exclude Specified Groups. Permet d’exclure des groupes d’utilisateurs spécifiques.

Liste d’autorisation des processus

Ces paramètres vous permettent d’ajouter des processus spécifiques à la liste verte. Les listes de blocage des processus et les listes d’autorisation des processus s’excluent mutuellement

Enable Process Whitelist. Activez le traitement des processus de la liste verte. Vous devez ajouter des processus en utilisant leur nom exécutable (par exemple, cmd.exe). Remarque Si cette option est activée, l’option Activer la liste blanche des processus ajoute automatiquement tous les processus ne figurant pas dans la liste verte à la liste de blocage.

Exclude Local Administrators. Exclut les comptes d’administrateur local (ils peuvent exécuter tous les processus).

Exclude Specified Groups. Permet d’exclure des groupes d’utilisateurs spécifiques (ils peuvent exécuter tous les processus).

Élévation des privilèges

Remarque :

Cette fonctionnalité ne s’applique pas aux applications virtuelles Citrix.

La fonction d’élévation de privilèges vous permet d’élever les privilèges des utilisateurs non administratifs à un niveau d’administrateur nécessaire pour certains exécutables. Par conséquent, les utilisateurs peuvent démarrer ces exécutables comme s’ils étaient membres du groupe d’administrateurs.

Élévation des privilèges

Lorsque vous sélectionnez le volet Élévation des privilèges dans Sécurité, les options suivantes s’affichent :

-

Paramètres d’élévation des privilèges de traitement. Détermine si la fonction d’élévation de privilèges doit être activée. Lorsque cette option est sélectionnée, permet aux agents de traiter les paramètres d’altitude des privilèges et d’autres options de l’onglet Élévation des privilèges deviennent disponibles.

-

Ne pas appliquer aux systèmes d’exploitation Windows Server. Détermine si les paramètres d’élévation de privilèges doivent être appliqués aux systèmes d’exploitation Windows Server. Si cette option est sélectionnée, les règles attribuées aux utilisateurs ne fonctionnent pas sur des machines Windows Server. Cette option est sélectionnée par défaut.

-

Appliquez RunAsInvoker. Détermine s’il faut forcer l’exécution de tous les exécutables sous le compte Windows actuel. Si cette option est sélectionnée, les utilisateurs ne sont pas invités à exécuter des exécutables en tant qu’administrateurs.

Cet onglet affiche également la liste complète des règles que vous avez configurées. Cliquez sur Règles exécutables ou RèglesWindows Installer pour filtrer la liste de règlessur un type de règle spécifique. Vous pouvez utiliserRechercherpour filtrer la liste. La colonneAttribué affiche une icône de coche pour les utilisateurs ou groupes d’utilisateurs affectés.

Règles prises en charge

Vous pouvez appliquer l’élévation de privilèges à l’aide de deux types de règles : les règles exécutables et les règles du programme d’installation Windows.

-

Règles exécutables. Règles qui incluent des fichiers avec des extensions .exe et .com associées à une application.

-

Règles Windows Installer. Règles qui incluent les fichiers d’installation with.msi et les extensions .msp associés à une application. Lorsque vous ajoutez des règles Windows Installer, gardez à l’esprit le scénario suivant :

- L’élévation des privilèges s’applique uniquement au fichier msiexec.exe de Microsoft. Assurez-vous que l’outil que vous utilisez pour déployer

.msiet les fichiers.mspWindows Installer est msiexec.exe. - Supposons qu’un processus corresponde à une règle Windows Installer spécifiée et que son processus parent corresponde à une règle exécutable spécifiée. Le processus ne peut pas obtenir de privilèges élevés à moins que le paramètre Appliquer aux processus enfants soit activé dans la règle exécutable spécifiée.

- L’élévation des privilèges s’applique uniquement au fichier msiexec.exe de Microsoft. Assurez-vous que l’outil que vous utilisez pour déployer

Après avoir cliqué sur l’onglet Règles exécutables ou sur l’onglet Règles Windows Installer, la section Actions affiche les actions suivantes à votre disposition :

-

Modifier. Permet de modifier une règle exécutable existante.

-

Supprimer. Permet de supprimer une règle exécutable existante.

-

Ajouter une règle. Vous permet d’ajouter une règle exécutable.

Pour ajouter une règle

-

Accédez à Règles exécutables ou RèglesWindows Installer, puis cliquez surAjouter une règle. La fenêtreAjouter une règle apparaît.

-

Dans la section Affichage, tapez les éléments suivants :

- Nom. Saisissez le nom complet de la règle. Le nom apparaît dans la liste des règles.

- La description. Saisissez des informations supplémentaires sur la règle.

-

Dans la section Type, sélectionnez une option.

- Chemin. La règle correspond à un chemin d’accès au fichier.

- Editeur. La règle correspond à un éditeur sélectionné.

- Hash. La règle correspond à un code de hachage spécifique.

-

Dans la section Paramètres, configurez les éléments suivants si nécessaire :

-

Appliquer aux processus enfants. Si cette option est sélectionnée, elle applique la règle à tous les processus enfants que l’exécutable démarre. Pour gérer l’élévation des privilèges à un niveau plus précis, utilisez les options suivantes :

- S’applique uniquement aux exécutables du même dossier. Si cette option est sélectionnée, la règle s’applique uniquement aux exécutables qui partagent le même dossier.

- S’applique uniquement aux exécutables signés. Si cette option est sélectionnée, la règle s’applique uniquement aux exécutables signés.

- S’applique uniquement aux exécutables du même éditeur. Si cette option est sélectionnée, la règle s’applique uniquement aux exécutables qui partagent les mêmes informations d’éditeur. Ce paramètre ne fonctionne pas avec les applications de la plate-forme Windows universelle (UWP).

Remarque :

Lorsque vous ajoutez des règles d’installation Windows, le paramètre Appliquer aux processus enfants est activé par défaut et vous ne pouvez pas le modifier.

-

Heure de début. Permet de spécifier le moment où les agents commencent à appliquer la règle. Le format d’heure est HH:MM. L’heure est basée sur le fuseau horaire de l’agent.

-

Heure de fin. Permet de spécifier le moment où les agents doivent cesser d’appliquer la règle. Le format d’heure est HH:MM. À partir du moment spécifié, les agents n’appliquent plus la règle. L’heure est basée sur le fuseau horaire de l’agent.

-

Ajouter un paramètre. Permet de limiter l’élévation des privilèges aux exécutables qui correspondent au paramètre spécifié. Le paramètre fonctionne comme un critère de correspondance. Assurez-vous que le paramètre que vous spécifiez est correct. Pour obtenir un exemple d’utilisation de cette fonctionnalité, reportez-vous à la section Exécutables exécutés avec des paramètres. Si ce champ est vide ou ne contient que des espaces vides, l’agent applique une élévation de privilèges aux exécutables pertinents, qu’ils soient exécutés ou non avec des paramètres.

-

Activez les expressions régulières. Permet de déterminer si des expressions régulières doivent être utilisées pour développer davantage le critère.

-

-

Dans la section Affectations, sélectionnez les utilisateurs ou les groupes d’utilisateurs auxquels vous souhaitez attribuer la règle. Si vous souhaitez attribuer la règle à tous les utilisateurs et groupes d’utilisateurs, sélectionnez Tout sélectionner.

Conseil :

- Vous pouvez utiliser les touches de modification de sélection Windows habituelles pour effectuer plusieurs sélections.

- Les utilisateurs ou les groupes d’utilisateurs doivent déjà figurer dans la liste affichée sous l’onglet Administration > Utilisateurs .

- Vous pouvez choisir d’attribuer la règle ultérieurement (une fois la règle créée).

-

Cliquez sur Next.

-

Faites l’une des opérations suivantes. Différentes actions sont nécessaires en fonction du type de règle que vous avez sélectionné dans la page précédente.

Important :

WEM vous fournit un outil nommé AppInfoViewer pour obtenir les informations suivantes et plus encore à partir de fichiers exécutables : éditeur, chemin d’accès et hachage. L’outil peut être utile si vous souhaitez fournir des informations pertinentes pour les applications à configurer dans la console de gestion. Par exemple, vous pouvez utiliser l’outil pour extraire des informations pertinentes des applications lorsque vous utilisez la fonction de sécurité des applications. L’outil se trouve dans le dossier d’installation de l’agent.

- Chemin. Saisissez le chemin d’accès au fichier ou au dossier auquel vous souhaitez appliquer la règle. L’agent WEM applique la règle à un exécutable en fonction du chemin d’accès au fichier exécutable.

- Éditeur. Remplissez les champs suivants : Éditeur, Nom du produit, Nom du fichieret Version du fichier. Vous ne pouvez laisser aucun champ vide, mais vous pouvez saisir un astérisque (*) à la place. L’agent WEM applique la règle en fonction des informations de l’éditeur. S’il est appliqué, les utilisateurs peuvent exécuter des exécutables partageant les mêmes informations d’éditeur.

- Hash. Cliquez sur Ajouter pour ajouter un hachage. Dans la fenêtre Ajouter un hachage, saisissez le nom du fichier et la valeur de hachage. Vous pouvez utiliser l’outil AppInfoViewer pour créer un hachage à partir d’un fichier ou d’un dossier sélectionné. L’agent WEM applique la règle à des exécutables identiques tels que spécifiés. Par conséquent, les utilisateurs peuvent exécuter des exécutables identiques à ceux spécifiés.

-

Cliquez sur Créer pour enregistrer la règle et quitter la fenêtre.

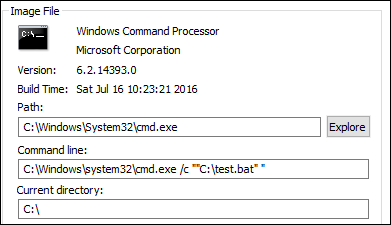

Exécutables exécutés avec des paramètres

Vous pouvez limiter l’élévation de privilèges aux exécutables qui correspondent au paramètre spécifié. Le paramètre fonctionne comme un critère de correspondance. Pour voir les paramètres disponibles pour un exécutable, utilisez des outils tels que Process Explorer ou Process Monitor. Appliquez les paramètres qui apparaissent dans ces outils.

Supposons que vous souhaitiez appliquer la règle à un exécutable (par exemple, cmd.exe) en fonction du chemin d’accès au fichier exécutable. Vous souhaitez appliquer l’élévation de privilèges uniquement à test.bat. Vous pouvez utiliser Process Explorer pour obtenir les paramètres.

Dans le champ Ajouter un paramètre, vous pouvez saisir les éléments suivants :

/c ""C:\test.bat""

Vous saisissez ensuite les éléments suivants dans le champ Chemin d’accès :

C:\Windows\System32\cmd.exe

Dans ce cas, vous augmentez le privilège des utilisateurs spécifiés à un niveau d’administrateur uniquement pour test.bat.

Pour attribuer des règles à des utilisateurs

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Modifier dans la section Actions . Dans la fenêtre Modifier la règle, sélectionnez les utilisateurs ou les groupes d’utilisateurs auxquels vous souhaitez attribuer la règle, puis cliquez sur OK.

Pour supprimer des règles

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Supprimer dans la section Actions .

Pour sauvegarder les règles d’élévation des privilèges

Vous pouvez sauvegarder toutes les règles d’élévation de privilèges dans votre jeu de configuration actuel. Toutes les règles sont exportées sous la forme d’un seul fichier XML. Vous pouvez utiliser Restaurer pour restaurer les règles dans n’importe quel jeu de configuration.

Pour terminer la sauvegarde, utilisez l’assistant de sauvegarde, disponible dans le ruban. Pour plus d’informations sur l’utilisation de l’assistant de sauvegarde, consultez la section Ruban.

Pour restaurer les règles d’élévation des privilèges

Vous pouvez restaurer des règles d’élévation de privilèges à partir de fichiers XML exportés via l’assistant de sauvegarde Workspace Environment Management. Le processus de restauration remplace les règles du jeu de configuration actuel par ces règles dans la sauvegarde. Lorsque vous basculez ou actualisez le volet Sécurité > Élévation des privilèges, toutes les règles d’élévation de privilèges non valides sont détectées. Les règles non valides sont automatiquement supprimées et répertoriées dans un rapport que vous pouvez exporter. Pour plus d’informations sur l’utilisation de l’assistant de restauration, consultez la section Ruban.

Auto-élévation

Avec l’auto-élévation, vous pouvez automatiser l’élévation des privilèges pour certains utilisateurs sans avoir à fournir les exécutables exacts au préalable. Ces utilisateurs peuvent demander une auto-élévation pour n’importe quel fichier applicable en cliquant simplement avec le bouton droit de la souris sur le fichier, puis en sélectionnant Exécuter avec les privilèges d’administrateur dans le menu contextuel. Après cela, une invite apparaît, demandant qu’ils fournissent une raison de l’élévation. L’agent WEM ne valide pas la raison. La raison de l’élévation est enregistrée dans la base de données à des fins d’audit. Si les critères sont remplis, l’élévation est appliquée et les fichiers s’exécutent correctement avec des privilèges d’administrateur.

Cette fonctionnalité vous permet également de choisir la solution la mieux adaptée à vos besoins. Vous pouvez créer des listes d’autorisation pour les fichiers que vous autorisez les utilisateurs à s’auto-élever ou des listes de blocage pour les fichiers que vous souhaitez empêcher les utilisateurs de s’auto-élever.

L’auto-élévation s’applique aux fichiers aux formats suivants : .exe, .msi, .bat, .cmd, .ps1 et .vbs.

Remarque :

Par défaut, certaines applications sont utilisées pour exécuter certains fichiers. Par exemple, cmd.exe est utilisé pour exécuter les fichiers .cmd et powershell.exe est utilisé pour exécuter les fichiers .ps1. Dans ces scénarios, vous ne pouvez pas modifier le comportement par défaut.

Lorsque vous sélectionnez Sécurité > Auto-élévation, les options suivantes s’affichent :

-

Activez l’auto-élévation. Détermine si la fonction d’auto-élévation doit être activée. Sélectionnez l’option permettant de :

- Permet aux agents de traiter les paramètres d’auto-élévation.

- Rendez disponibles les autres options de l’onglet Auto-élévation .

- Rendez l’option Exécuter avec les privilèges d’administrateur disponible dans le menu contextuel lorsque les utilisateurs cliquent avec le bouton droit de la souris sur un fichier. Par conséquent, les utilisateurs peuvent demander une auto-élévation pour les fichiers qui répondent aux conditions spécifiées dans l’onglet Auto-élévation .

-

Autorisations. Permet de créer des listes d’autorisation pour les fichiers que vous autorisez les utilisateurs à s’auto-élever ou des listes de blocage pour les fichiers que vous souhaitez empêcher les utilisateurs de s’auto-élever.

- Autoriser. Crée des listes d’autorisation pour les fichiers que vous autorisez les utilisateurs à auto-élever.

- Refuser. Crée des listes de blocage pour les fichiers que vous souhaitez empêcher les utilisateurs d’auto-élévation.

-

Vous pouvez effectuer les opérations suivantes :

- Modifier. Vous permet de modifier une condition existante.

- Supprimer. Permet de supprimer une condition existante.

- Ajouter. Vous permet d’ajouter une condition. Vous pouvez créer une condition en fonction d’un chemin d’accès, d’un éditeur sélectionné ou d’un code de hachage spécifique.

-

Paramètres. Vous permet de configurer des paramètres supplémentaires qui contrôlent la façon dont les agents appliquent l’auto-élévation.

- Appliquer aux processus enfants. Si cette option est sélectionnée, applique des conditions d’auto-élévation à tous les processus enfants lancés par le fichier.

- Heure de début. Permet de spécifier une heure à laquelle les agents doivent commencer à appliquer des conditions d’auto-élévation. Le format d’heure est HH:MM. L’heure est basée sur le fuseau horaire de l’agent.

- Heure de fin. Permet de spécifier une heure à laquelle les agents doivent cesser d’appliquer des conditions d’auto-élévation. Le format d’heure est HH:MM. À partir du moment spécifié, les agents n’appliquent plus les conditions. L’heure est basée sur le fuseau horaire de l’agent.

-

Affectations. Vous permet d’attribuer la condition d’auto-élévation aux utilisateurs ou groupes d’utilisateurs applicables. Pour attribuer la condition à tous les utilisateurs et groupes d’utilisateurs, cliquez sur Tout sélectionner ou sélectionnez Tout le monde. La case à cocher Sélectionner tout est utile dans les scénarios où vous souhaitez effacer votre sélection et resélectionner des utilisateurs et des groupes d’utilisateurs.

Audit des activités d’élévation des privilèges

WEM prend en charge les activités d’audit liées à l’élévation des privilèges. Pour plus d’informations, consultez la section Audit des activités des utilisateurs.

Contrôle de la hiérarchie des processus

La fonctionnalité de contrôle de la hiérarchie des processus contrôle si certains processus enfants peuvent être démarrés à partir de leurs processus parents dans des scénarios parent-enfant. Vous créez une règle en définissant des processus parents, puis en désignant une liste d’autorisation ou une liste bloquée pour leurs processus enfants. Passez en revue cette section avant d’utiliser la fonctionnalité.

Remarque :

- Cette fonctionnalité s’applique uniquement aux applications virtuelles Citrix.

Pour comprendre le fonctionnement de la règle, gardez à l’esprit les points suivants :

-

Un processus n’est soumis qu’à une seule règle. Si vous définissez plusieurs règles pour le même processus, seule la règle ayant la priorité la plus élevée est appliquée.

-

La règle que vous avez définie n’est pas uniquement limitée à la hiérarchie parent-enfant d’origine, mais s’applique également à chaque niveau de cette hiérarchie. Les règles applicables à un processus parent prévalent sur les règles applicables à ses processus enfants, quelle que soit la priorité des règles. Par exemple, vous définissez les deux règles suivantes :

- Règle 1 : Word ne peut pas ouvrir CMD.

- Règle 2 : Le bloc-notes peut ouvrir CMD.

Avec les deux règles, vous ne pouvez pas ouvrir CMD à partir du Bloc-notes en ouvrant d’abord Word, puis en ouvrant le Bloc-notes à partir de Word, quelle que soit la priorité des règles.

Cette fonctionnalité repose sur certaines relations parent-enfant basées sur des processus pour fonctionner. Pour visualiser les relations parent-enfant dans un scénario, utilisez la fonction d’arborescence de processus de l’outil Explorateur de processus. Pour plus d’informations sur Process Explorer, reportez-vous à la section https://docs.microsoft.com/en-us/sysinternals/downloads/procmon.

Pour éviter tout problème potentiel, nous vous recommandons d’ajouter un chemin d’accès au fichier exécutable pointant vers VUEMAppCmd.exe dans Citrix Studio. VUEMAppCmd.exe garantit que l’agent WEM termine le traitement des paramètres avant le démarrage des applications publiées. Dans Citrix Studio, procédez comme suit :

-

Dans Application, sélectionnez l’application, cliquez sur Propriétés dans le volet Actions, puis accédez à la page Emplacement .

-

Saisissez le chemin d’accès de l’application locale sur le système d’exploitation de l’utilisateur final.

- Sous le champ Chemin d’accès au fichier exécutable, tapez ce qui suit : <%ProgramFiles%> \ Citrix \ Workspace Environment Management Agent \ VUEMAppCmd.exe.

-

Saisissez l’argument de ligne de commande pour spécifier une application à ouvrir.

- Sous le champ Argument de ligne de commande, saisissez le chemin complet vers l’application que vous souhaitez lancer via VUEMAppCmd.exe. Assurez-vous d’enrouler la ligne de commande de l’application entre guillemets doubles si le chemin contient des espaces vides.

- Supposons, par exemple, que vous souhaitiez lancer iexplore.exe via VUEMAppCmd.exe. Vous pouvez le faire en tapant ce qui suit :

%ProgramFiles(x86)%\"Internet Explorer"\iexplore.exe.

Considérations

Pour que la fonctionnalité fonctionne, vous devez utiliser l’outil AppInfoViewer sur chaque machine agent pour activer la fonctionnalité. (L’outil se trouve dans le dossier d’installation de l’agent.) Chaque fois que vous utilisez l’outil pour activer ou désactiver la fonctionnalité, un redémarrage de la machine est nécessaire. Lorsque la fonctionnalité est activée, vous devez redémarrer la machine de l’agent après la mise à niveau ou la désinstallation de l’agent.

Pour vérifier que la fonction de contrôle de la hiérarchie des processus est activée, ouvrez l’ Éditeur du Registre sur la machine de l’agent. La fonctionnalité est activée si l’entrée de Registre suivante existe :

- Système d’exploitation 32 bits

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM Hook

- OS 64 bits

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM HookHKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\CtxHook\AppInit_Dlls\WEM Hook

Conditions préalables

Pour utiliser cette fonctionnalité, assurez-vous que les conditions préalables suivantes sont remplies :

- Déploiement d’applications virtuelles Citrix.

- L’agent est exécuté sur Windows 10 ou Windows Server.

- L’hôte de l’agent a été redémarré après une mise à niveau sur place ou une nouvelle installation.

Contrôle de la hiérarchie des processus

Lorsque vous sélectionnez Contrôle de la hiérarchie des processus dans Security, les options suivantes s’affichent :

-

Activez le contrôle de hiérarchie des processus. Détermine si la fonction de contrôle de la hiérarchie des processus doit être activée. Lorsque cette option est sélectionnée, d’autres options de l’onglet Contrôle de la hiérarchie des processus deviennent disponibles et les paramètres configurés peuvent entrer en vigueur. Vous ne pouvez utiliser cette fonctionnalité que dans un déploiement d’applications virtuelles Citrix.

-

Masquer Ouvrir avec à partir du menu contextuel. Détermine s’il faut afficher ou masquer l’option Ouvrir avec dans le menu contextuel contextuel Windows. Lorsque cette option est activée, l’option de menu est masquée dans l’interface. Lorsque cette option est désactivée, l’option est visible et les utilisateurs peuvent l’utiliser pour démarrer un processus. La fonctionnalité de contrôle de la hiérarchie des processus ne s’applique pas aux processus démarrés via l’option Ouvrir avec . Nous vous recommandons d’activer ce paramètre pour empêcher les applications de démarrer des processus via des services système qui ne sont pas liés à la hiérarchie des applications actuelle.

L’onglet Contrôle de la hiérarchie des processus affiche également la liste complète des règles que vous avez configurées. Vous pouvez utiliser Rechercher pour filtrer la liste. La colonne Attribué affiche une icône de coche pour les utilisateurs ou groupes d’utilisateurs affectés.

La section Actions affiche les actions suivantes :

- Modifier. Vous permet de modifier une règle.

- Supprimer. Vous permet de supprimer une règle.

- Ajouter une règle. Vous permet d’ajouter une règle.

Pour ajouter une règle

-

Accédez à Contrôle de la hiérarchie des processus et cliquez sur Ajouter une règle. La fenêtre Ajouter une règle apparaît.

-

Dans la section Affichage, tapez les éléments suivants :

- Nom. Saisissez le nom complet de la règle. Le nom apparaît dans la liste des règles.

- La description. Saisissez des informations supplémentaires sur la règle.

-

Dans la section Type, sélectionnez une option.

- Chemin. La règle correspond à un chemin d’accès au fichier.

- Editeur. La règle correspond à un éditeur sélectionné.

- Hash. La règle correspond à un code de hachage spécifique.

-

Dans la section Mode, sélectionnez l’une des options suivantes :

- Ajouter des processus enfants à la liste de blocage. Si cette option est sélectionnée, vous permet de définir une liste de blocage pour les processus enfants applicables après avoir configuré une règle pour leurs processus parents. Une liste de blocage interdit uniquement l’exécution des processus que vous avez spécifiés et d’autres processus sont autorisés à s’exécuter.

- Ajouter des processus enfants à la liste Autoriser. Si cette option est sélectionnée, vous permet de définir une liste d’autorisation pour les processus enfants applicables après avoir configuré une règle pour leurs processus parents. Une liste d’autorisation autorise uniquement les processus que vous avez spécifiés à exécuter et les autres processus ne peuvent être exécutés.

Remarque :

Un processus n’est soumis qu’à une seule règle. Si vous définissez plusieurs règles pour le même processus, les règles sont appliquées par ordre de priorité.

-

Dans la section Priorité, définissez la priorité de la règle. Lors de la configuration de la priorité, tenez compte des points suivants : La priorité détermine l’ordre dans lequel les règles que vous avez configurées sont traitées. Plus la valeur est élevée, plus la priorité est élevée. Saisissez un entier. En cas de conflit, la règle de priorité la plus élevée prévaut.

-

Dans la section Affectations, sélectionnez les utilisateurs ou les groupes d’utilisateurs auxquels vous souhaitez attribuer la règle. Si vous souhaitez attribuer la règle à tous les utilisateurs et groupes d’utilisateurs, sélectionnez Tout sélectionner.

Remarque :

- Vous pouvez utiliser les touches de sélection Windows habituelles pour effectuer plusieurs sélections.

- Les utilisateurs ou les groupes d’utilisateurs doivent déjà figurer dans la liste affichée sous l’onglet Administration > Utilisateurs .

- Vous pouvez choisir d’attribuer la règle ultérieurement (une fois la règle créée).

-

Cliquez sur Next.

-

Procédez de l’une des manières suivantes pour configurer la règle pour les processus parents. Différentes actions sont nécessaires en fonction du type de règle que vous avez sélectionné sur la page précédente.

- Chemin. Spécifiez un chemin d’accès au fichier ou au dossier auquel vous souhaitez que la règle corresponde. Si vous spécifiez un chemin d’accès au dossier, la règle s’applique à tous les fichiers et sous-dossiers de ce dossier. L’agent WEM applique la règle à un exécutable en fonction du chemin d’accès au fichier exécutable. Il est déconseillé de taper uniquement un astérisque (*) pour indiquer une correspondance de chemin. Cela peut entraîner des problèmes de performances imprévus.

- Editeur. Spécifiez un fichier de référence signé que vous souhaitez utiliser comme référence pour la règle. Utilisez le curseur Informations sur l’éditeur pour régler le niveau de correspondance des propriétés. Déplacez le curseur vers le haut ou vers le bas pour rendre la règle moins ou plus spécifique. Si vous déplacez le curseur sur la position N’importe quel éditeur, la règle s’applique à tous les fichiers signés. L’agent WEM applique la règle aux processus parents en fonction des informations de l’éditeur. S’il est appliqué, les utilisateurs peuvent exécuter des exécutables partageant les mêmes informations d’éditeur. Si nécessaire, vous pouvez sélectionner Utiliser des valeurs personnalisées pour personnaliser les informations.

- Hash. Spécifiez un fichier ou un dossier à partir duquel vous souhaitez créer un hachage. La règle correspond au code de hachage du fichier. L’agent WEM applique la règle à des exécutables identiques tels que spécifiés. Par conséquent, les utilisateurs peuvent exécuter des exécutables identiques à ceux spécifiés.

-

Cliquez sur Suivant pour configurer les paramètres de processus enfants.

-

Procédez de l’une des manières suivantes pour définir une liste d’autorisation ou une liste de blocage pour les processus enfants applicables.

- Sélectionnez un type de règle dans le menu, puis cliquez sur Ajouter. La fenêtre Processus enfant apparaît.

- Dans la fenêtre Processus enfant, configurez les paramètres si nécessaire. L’interface utilisateur de la fenêtre Processus enfant est différente selon le type de règle que vous avez sélectionné. Pour un processus enfant, les types de règles suivants sont disponibles : Path, Publisheret Hash.

- Cliquez sur OK pour revenir à la fenêtre Ajouter une règle . Vous pouvez ajouter d’autres processus enfants ou cliquer sur Créer pour enregistrer la règle et quitter la fenêtre.

Pour attribuer des règles à des utilisateurs

Sélectionnez une règle dans la liste, puis cliquez sur Modifier dans la section Actions . Dans la fenêtre Modifier la règle, sélectionnez les utilisateurs ou les groupes d’utilisateurs auxquels vous souhaitez attribuer la règle, puis cliquez sur OK.

Pour supprimer des règles

Sélectionnez une ou plusieurs règles dans la liste, puis cliquez sur Supprimer dans la section Actions .

Pour sauvegarder les règles

Vous pouvez sauvegarder toutes les règles de contrôle de la hiérarchie des processus dans votre jeu de configuration actuel. Toutes les règles sont exportées sous la forme d’un seul fichier XML. Vous pouvez utiliser Restaurer pour restaurer les règles dans n’importe quel jeu de configuration.

Pour terminer la sauvegarde, utilisez l’assistant de sauvegarde, disponible dans le ruban. Pour plus d’informations sur l’utilisation de l’assistant de sauvegarde, consultez la section Ruban.

Pour restaurer les règles

Vous pouvez restaurer les règles de contrôle de la hiérarchie des processus à partir de fichiers XML exportés via l’assistant de sauvegarde Workspace Environment Management. Le processus de restauration remplace les règles du jeu de configuration actuel par ces règles dans la sauvegarde. Lorsque vous basculez vers ou actualisez le volet Sécurité > Contrôle de la hiérarchie des processus, toutes les règles non valides sont supprimées et répertoriées dans un rapport que vous pouvez exporter. Pour plus d’informations sur l’utilisation de l’assistant de restauration, consultez la section Ruban.

Audit des activités de contrôle de la hiérarchie des processus

WEM prend en charge les activités d’audit liées au contrôle de la hiérarchie des processus. Pour plus d’informations, consultez la section Audit des activités des utilisateurs.

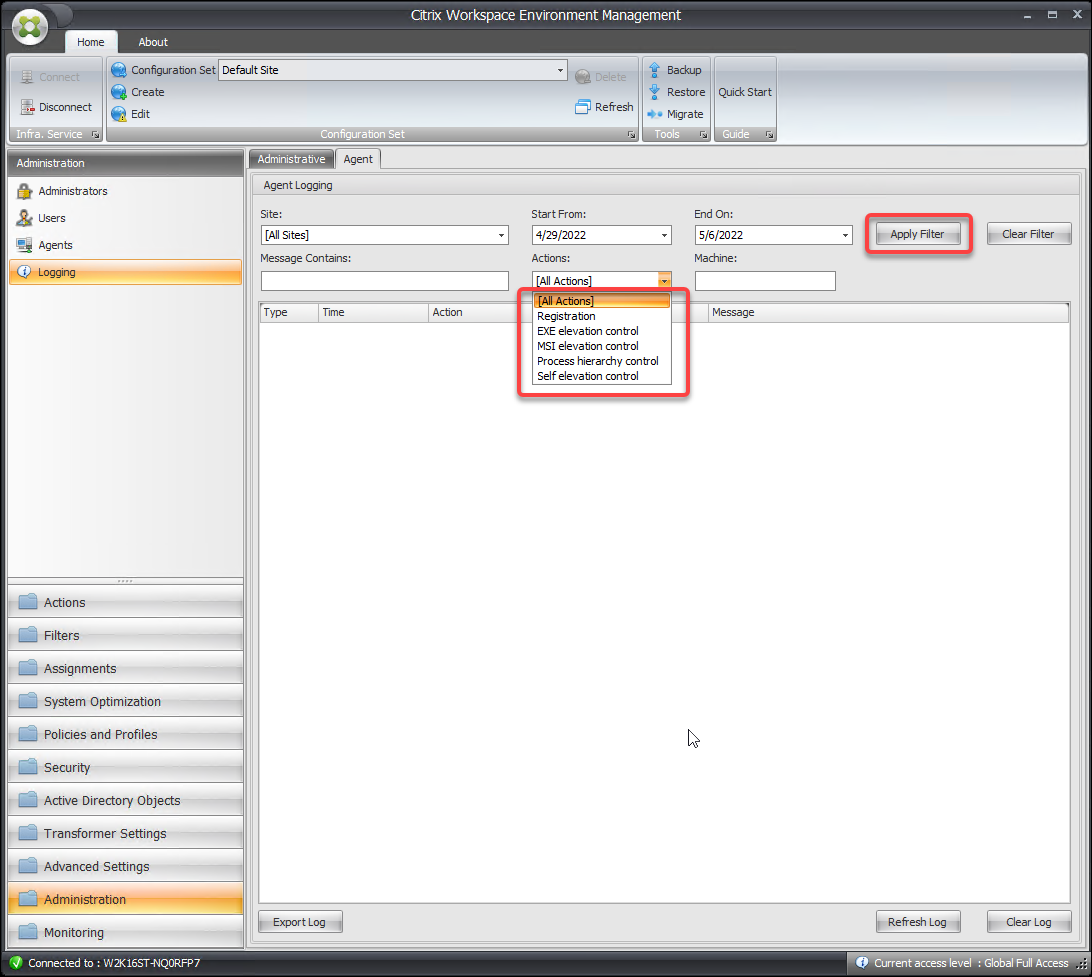

Audit des activités des utilisateurs

WEM prend en charge les activités d’audit liées à l’élévation des privilèges et au contrôle de la hiérarchie des processus. Pour afficher les audits, accédez à l’onglet Administration > Journalisation > Agent . Dans l’onglet, configurez les paramètres de journalisation, sélectionnez ElevationControl, Self-elevationou ProcessHierarchyControl dans le champ Actions, puis cliquez sur Appliquer le filtre pour limiter les journaux à des activités spécifiques. Vous pouvez afficher l’historique complet de l’élévation des privilèges ou du contrôle de la hiérarchie des processus.