認証

ユーザー名事前入力によるCitrix®セキュリティの強化

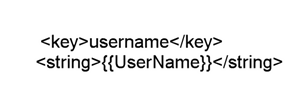

バージョン25.1.0以降、Unified Endpoint Management (UEM) を使用して、管理対象デバイスに特定の形式でユーザー名をプッシュできます。iOSでは、Citrix Workspaceアプリがこの構成を読み取り、ユーザー名を取得し、認証プロンプトに事前入力して読み取り専用にします。これにより、登録済みのデバイス所有者のみがその特定のデバイスでアプリを認証してアクセスできるようになります。

管理者は、複数のiOSデバイスにわたるユーザー認証を一元的に効率的に管理できると同時に、承認されたユーザーのみがサインインできるようにします。

この機能により、ユーザーが手動で資格情報を入力する必要がなくなり、ログインプロセスが簡素化され、エラーのリスクが軽減され、全体的なユーザーエクスペリエンスが向上します。堅牢なアクセス制御とシームレスなログインフローを組み合わせることで、Citrix Workspace™アプリfor iOSは、セキュリティの強化と使いやすさの向上を両立させます。

この機能は、以下の設定を使用してUEMを介して構成できます。

- > **注:**

- >

- >この例では、デモンストレーション用のUEMソリューションとしてMicrosoft Intuneを使用しています。手順とUIは、UEMプロバイダーによって異なる場合があります。

- UEMプロバイダーにサインインします。

- 管理用にCitrix WorkspaceアプリをUEMプロバイダーに追加します。UEMポータルを介してアップロードするか、App Storeにリンクします。

- アプリのアプリ構成ポリシーを作成します。

- XMLプロパティリストにキーと値のペアを追加し、次の値を入力します。

-

キー:

username -

値のタイプ:

String - 値: Microsoft Intuneポータルに記載されているペイロード変数。

-

キー:

Microsoft Intune:

詳細については、以下を参照してください - iOSおよびiPadOSデバイスの設定でIntuneの一般的なiOS/iPadOS機能を使用する。

Jamf:

- <key>username</key>

- <string>$USERNAME</string>

<!--NeedCopy-->

詳細については、以下を参照してください - 構成プロファイルのペイロード変数。

制限事項:

- システムはネイティブログインページのみをサポートしています。Webベースのログインでは、ユーザー名の事前入力はサポートされていません。

高速スマートカード

- バージョン24.12.0以降、Citrix Workspaceアプリfor iOSは、認証パフォーマンスと使いやすさを向上させるためのスマートカード機能強化を導入しています。このアップデートにより、スマートカードサポートが大幅に改善され、ユーザーエクスペリエンスがよりスムーズで効率的になります。同時プロトコルサポートと高速スマートカードプロトコルの統合により、ユーザーはより高速な認証とスマートカードリーダーのシームレスな使用を期待できます。高速スマートカードは、Windowsデスクトップ上のCNG (Crypto Next Generation) APIと互換性があります。

注:

この機能をアクティブ化するには、Citrixヘルプデスクにお問い合わせください。

制限事項:

- Citrix WorkspaceアプリiOSでは、同時実行は完全にサポートされていません。

- プラグアンドプレイはサポートされていません。

Citrix Workspaceアプリを使用したCitrixアクセス強制

-

バージョン24.12.0以降、管理者はiOSデバイスのユーザーに、ネイティブアプリを介してのみCitrix Workspaceにアクセスするよう義務付けることができます。この機能が有効になっている場合、ストアURLやサードパーティブラウザにアクセスしようとするユーザーは、自動的にCitrix Workspaceアプリにリダイレクトされます。これにより、ユーザーはネイティブアプリのすべての機能を活用し、シームレスなユーザーエクスペリエンスを享受できます。さらに、この機能により、管理者はユーザー環境に対するより優れた制御が可能になり、認証プロセスをネイティブアプリ内に保持することでセキュリティが強化され、ICAファイルのダウンロードの必要性が排除されます。

- 管理者は、Citrix Cloudアカウントを使用してこの機能を有効にできます。この機能は現在、Cloudストアのみでサポートされています。詳細については、「エンドユーザーにネイティブアプリを介したアプリとデスクトップの認証とアクセスを義務付ける」を参照してください。

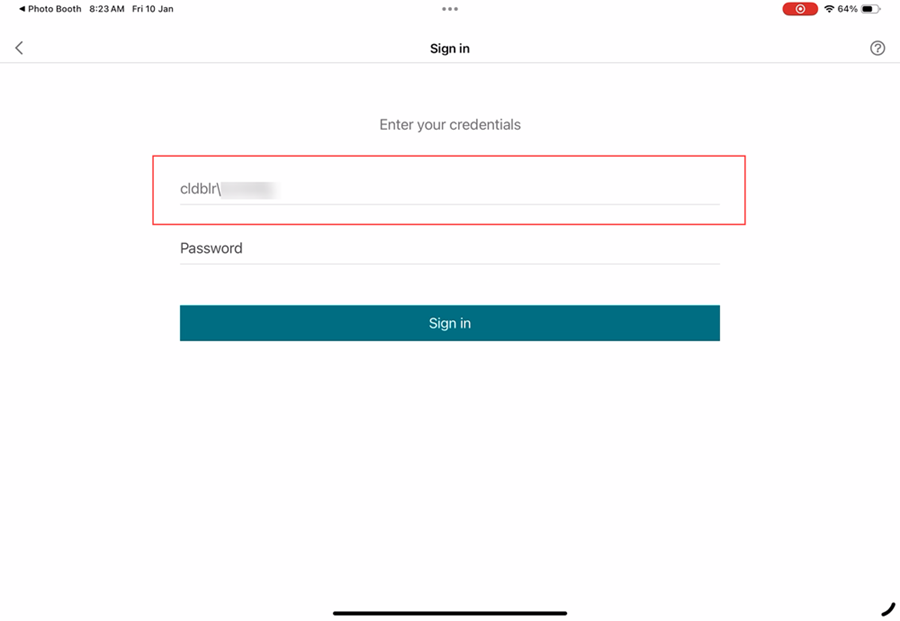

生体認証有効化プロンプトのスキップ

以前は、エンドユーザーはCitrix Workspaceアプリでの認証に生体認証Touch IDまたはFace IDを使用するかどうかを選択するよう求められていました。バージョン24.9.0以降、管理者はこのプロンプトをスキップできるようになり、ユーザーのログインプロセスが合理化されます。

生体認証が有効な場合、ユーザーパスワードはキーチェーンに安全に保存され、生体認証によって保護されます。認証トークンの有効期限が切れると、ユーザーは自動的に生体認証の確認を求められます。デバイスで生体認証が構成されていない場合、トークンの有効期限が切れると、ユーザーは手動で資格情報を入力する必要があります。

この機能は現在、Lightweight Directory Access Protocol (LDAP) 認証を使用しているオンプレミスストアでのみサポートされています。

構成

生体認証を有効にするには、次の方法を使用できます。

- Mobile Device Management (MDM)

- Global App Configuration Service (GACS)

MDM を介して生体認証を有効にするには、管理者は次の設定を使用する必要があります。

- Key: `settings_skip_consent_for_biometric_protected_password_saving`

- Value: `true/false`

-

Default value:

false–

trueに設定すると、生体認証による再ログイン機能がエンドユーザーに自動的に適用され、選択または拒否するオプションは提供されません。–

falseに設定すると、生体認証による再ログイン機能はオプションとなり、ユーザーはそれを受け入れるか拒否するかを選択できます。

GACS を介して生体認証を有効にするには、管理者は次の手順を使用する必要があります。

- Citrix Cloud で [Workspace Configuration] > [App Configuration] > [Configure] の順に移動します。

- [Citrix Workspace app] で [Security and Authentication] を選択します。

- [Authentication] で [Skip use biometrics prompt] を有効にします。

詳細については、「UEM を介した Citrix Workspace アプリ設定の構成のサポート」を参照してください。

Citrix Workspace アプリへのアクセスに対する生体認証の強制のサポート

管理者は、ユーザーが Citrix Workspace アプリにアクセスするためにデバイスの生体認証を強制できるようになりました。この機能により、Citrix Workspace アプリを閉じた後に再度開くか、最小化後に前面に表示すると、ロック解除とサインインのために Face ID または Touch ID の確認プロンプトが表示されます。デバイスが生体認証をサポートしていない場合、パスワードまたはパスコード認証方法がアプリへのアクセスに使用されます。デバイスでパスコードが有効になっていない場合、アカウントはサインアウトされ、Citrix Workspace アプリケーションにアクセスするにはユーザーが再度サインインする必要があります。

管理者は、統合エンドポイント管理ソリューションを使用して、次のキーと値のペアでこの機能を構成できます。

- key: verify_biometric_on_app_foreground_transition

- value type: Boolean

-

value: true or false

- true に設定すると、エンドユーザーが Citrix Workspace アプリにアクセスするために生体認証が必要になります。

-

false に設定すると、Citrix Workspace アプリへのアクセスに生体認証は強制されません。ユーザーは生体認証を無効にするオプションがあります。

オンプレミスストアへの接続時の FIDO2 を使用した認証のサポート

バージョン 24.7.0 以降、ユーザーはオンプレミスストアに接続する際に、FIDO2 ベースのパスワードレス認証を使用して iOS 用 Citrix Workspace アプリに認証できます。FIDO2 はシームレスな認証方法を提供し、企業従業員がユーザー名やパスワードを入力することなく iOS 用 Citrix Workspace アプリにアクセスできるようにします。この機能は、ローミング認証器 (USB のみ) とプラットフォーム認証器 (PIN コード、Touch ID、Face ID のみ) の両方をサポートしています。

この機能は、Global App Configuration Service と統合エンドポイント管理を使用して構成できます。

注:

この機能はシステムブラウザでのみサポートされています。

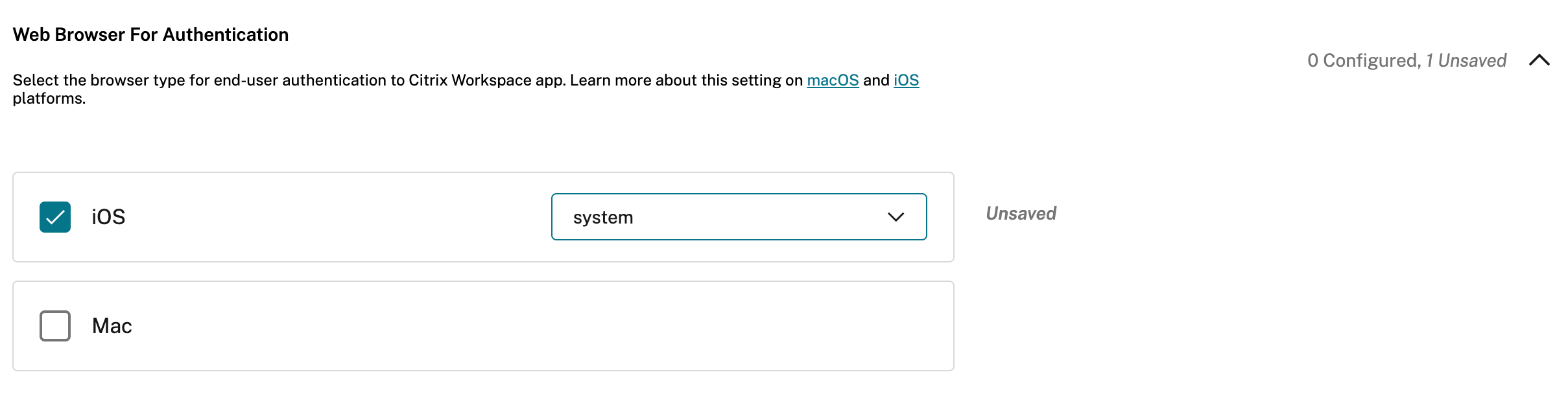

Global App Configuration Service の使用

Global App Configuration Service を使用して構成するには、次の手順を実行します。

- 資格情報を使用して Citrix Cloud にサインインします。

- [Workspace Configuration] > [App configuration] の順に移動します。

- [App configuration] ページでストアを選択し、[Configure] をタップします。

- [Workspace URL] ページで [Security and Authentication] > [Authentication] の順に移動します。

-

[Authentication browser type] で [iOS] を選択し、ドロップダウンメニューから [system] を選択します。

- [Publish Drafts] をタップして、選択したストアの設定を公開します。

Global App Configuration Service の詳細については、Global App Configuration Service のドキュメントの「オンプレミスストアの設定を構成する」を参照してください。

統合エンドポイント管理ソリューションの使用

統合エンドポイント管理を使用して構成するには、次の手順を実行します。

- 1. Unified Endpoint Management (UEM) プロバイダーにサインインします。

- UEM プロバイダーで管理するCitrix Workspaceアプリを追加します。UEMプロバイダーのポータルを使用してアプリをアップロードし、UEMプロバイダーによる管理を有効にできます。または、App Storeのアプリにリンクすることもできます。 - 1. アプリのアプリ構成ポリシーを作成します。 - 1. キーと値のペアをXMLプロパティリストに追加し、次の値を入力します。

- <dict>

<key>category</key>

<string>authentication</string>

<key>userOverride</key>

<false/>

<key>settings</key>

<array>

<dict>

<key>name</key>

<string>settings_auth_web_browser</string>

<key>value</key>

<string>system</string>

</dict>

</array>

</dict>

<!--NeedCopy-->

詳細については、「統合エンドポイント管理ソリューションを使用したWorkspaceアプリの構成」を参照してください。

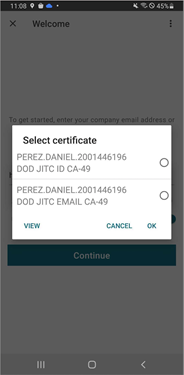

クライアント証明書認証

重要:

- StoreFrontを使用する場合、Citrix Workspaceアプリは以下をサポートします。

- Citrix Access Gateway Enterprise Edition Version 9.3

- NetScaler Gateway Version 10.xからVersion 11.0

- Citrix Gateway Version 11.1以降

- iOS向けCitrix Workspaceアプリは、クライアント証明書認証をサポートします。

- Access Gateway Enterprise Edition 9.xおよび10.x(およびそれ以降のリリース)のみがクライアント証明書認証をサポートします。

- 二重ソース認証タイプはCERTとLDAPである必要があります。

- Citrix Workspaceアプリは、オプションのクライアント証明書認証もサポートします。

- P12形式の証明書のみがサポートされます。

Citrix Gateway仮想サーバーにサインインするユーザーは、仮想サーバーに提示されるクライアント証明書の属性に基づいて認証することもできます。クライアント証明書認証は、別の認証タイプであるLDAPと組み合わせて、二重ソース認証を提供するためにも使用できます。

管理者は、クライアント側の証明書属性に基づいてエンドユーザーを認証できます。その方法は次のとおりです。

- クライアント認証が仮想サーバーで有効になっていること。

- 仮想サーバーがクライアント証明書を要求すること。

- Citrix Gateway上の仮想サーバーにルート証明書をバインドすること。

ユーザーがCitrix Gateway仮想サーバーにサインインすると、認証後、証明書のSubjectAltName:OtherName:MicrosoftUniversalPrincipalNameフィールドからユーザー名とドメイン情報を抽出できます。これはusername@domainの形式です。

ユーザーがユーザー名とドメインを抽出し、必要な情報(パスワードなど)を提供すると、認証が完了します。ユーザーが有効な証明書と資格情報を提供しない場合、またはユーザー名/ドメインの抽出に失敗した場合、認証は失敗します。

デフォルトの認証タイプをクライアント証明書を使用するように設定することで、クライアント証明書に基づいてユーザーを認証できます。また、クライアントSSL証明書に基づく認証中に何を行うかを定義する証明書アクションを作成することもできます。

XenApp®ファームの構成

- Citrix Virtual Apps™コンソールまたはWeb Interfaceコンソールで、モバイルデバイス用のXenAppファームを作成します。コンソールは、インストールされているCitrix Virtual Appsのバージョンによって異なります。

Citrix WorkspaceアプリはXenAppファームを使用して、ユーザーが権限を持つアプリケーションに関する情報を取得します。同じ情報は、デバイスで実行されているアプリと共有されます。この方法は、従来のSSLベースのCitrix Virtual Apps接続でWeb Interfaceを使用し、Citrix Gatewayを構成する方法に似ています。

モバイルデバイス向けCitrix WorkspaceアプリのXenAppファームがCitrix Gatewayからの接続をサポートするように構成するには、次の手順を実行します。

- XenAppファームで、[Manage secure client access] > [Edit secure client access]設定を選択します。

- アクセス方法をGateway Directに変更します。

- Citrix GatewayアプライアンスのFQDNを入力します。

- Secure Ticket Authority (STA) 情報を入力します。

Citrix Gatewayアプライアンスの構成

クライアント証明書認証の場合、CertおよびLDAP認証ポリシーを使用して、Citrix Gatewayを2要素認証で構成します。Citrix Gatewayアプライアンスを構成するには、次の手順を実行します。

- 1. Citrix WorkspaceアプリからのCitrix Virtual Apps接続を許可するように、Citrix Gatewayでセッションポリシーを作成します。新しく作成したXenAppファームの場所を指定します。

- 接続がCitrix Workspaceアプリからのものであることを識別するセッションポリシーを作成します。セッションポリシーを作成する際に、次の式を構成し、式の演算子として**[Match All Expressions]**を選択します。

- `REQ.HTTP.HEADER User-Agent CONTAINS CitrixWorkspace`

- セッションポリシーの関連プロファイル構成で、**[Security]**タブの**[Default Authorization]**を**[Allow]**に設定します。

-

[Published Applications]タブで、設定がグローバル設定でない場合([Override Global]チェックボックスをオンにした場合)、[ICA® Proxy]フィールドが[ON]に設定されていることを確認します。

- Web Interfaceの[Address]フィールドに、デバイスユーザーが使用するXenAppファームのconfig.xmlを含むURLを入力します。例:

- /XenAppServerName/Citrix/PNAgent/config.xml

- または

- /XenAppServerName/CustomPath/config.xml。

-

セッションポリシーを仮想サーバーにバインドします。

-

CertおよびLDAPの認証ポリシーを作成します。

-

認証ポリシーを仮想サーバーにバインドします。

- 仮想サーバーを構成して、TLSハンドシェイクでクライアント証明書を要求するようにします。これを行うには、証明書 > SSLパラメーター > クライアント認証 に移動し、クライアント証明書 を 必須 に設定します。

重要:

- Citrix Gatewayで使用されているサーバー証明書が証明書チェーンの一部である場合(たとえば、中間証明書である場合)、Citrix Gatewayに証明書をインストールします。証明書のインストールについては、Citrix Gatewayのドキュメントを参照してください。

- クライアント証明書が必須に設定されている場合、認証が実行される前にユーザーが証明書を手動でインポートする必要があります。

- Web Interfaceの[Address]フィールドに、デバイスユーザーが使用するXenAppファームのconfig.xmlを含むURLを入力します。例:

モバイルデバイスの構成

Citrix Gatewayでクライアント証明書認証が有効になっている場合、ユーザーはクライアント証明書の特定の属性に基づいて認証されます。認証後、証明書からユーザー名とドメインを抽出できます。ユーザーごとに特定のポリシーを適用できます。

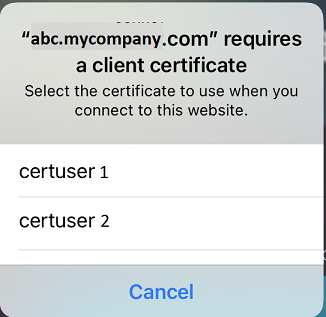

- Citrix Workspaceアプリからアカウントを開き、サーバーフィールドにCitrix Gatewayサーバーの一致するFQDNを入力します。例: GatewayClientCertificateServer.organization.com。Citrix Workspaceアプリは、クライアント証明書が必要であることを自動的に検出します。

- ユーザーは新しい証明書をインストールするか、既にインストールされている証明書リストから選択できます。iOSクライアント証明書認証の場合、Citrix Workspaceアプリからのみ証明書をダウンロードしてインストールします。

- 有効な証明書を選択すると、サインイン画面のユーザー名とドメインのフィールドに、証明書からのユーザー名が事前入力されます。エンドユーザーは、パスワードを含むその他の詳細を入力できます。

- クライアント証明書認証がオプションに設定されている場合、ユーザーは証明書ページで [戻る] を押して証明書の選択をスキップできます。この場合、Citrix Workspaceアプリは接続を続行し、ユーザーにログオン画面を提供します。

- ユーザーが初回サインインを完了すると、証明書を再度提供することなくアプリケーションを起動できます。Citrix Workspaceアプリはアカウントの証明書を保存し、将来のログオン要求に自動的に使用します。

認証用Webブラウザーの切り替えのサポート

23.2.0以降、オンプレミスのCitrix GatewayおよびStoreFront展開で高度な認証ポリシーが構成されている場合、管理者はiOSまたはiPadデバイスで、認証プロセスに使用されるブラウザーを組み込みブラウザーからシステムブラウザーに切り替えることができるようになりました。

認証プロセスのリライトポリシーの構成

管理者は、認証プロセスに使用されるブラウザーを組み込みブラウザーからシステムブラウザーに切り替えることができます。これは、オンプレミスのCitrix GatewayおよびStoreFront展開で高度な認証ポリシーが構成されている場合にのみ可能です。高度な認証ポリシーを構成するには、NetScalerコマンドラインを使用してNetScalerリライトポリシーを構成します。

enable ns feature REWRITEadd rewrite action insert_auth_browser_type_hdr_act insert_http_header X-Auth-WebBrowser "\"System\""add rewrite policy insert_auth_browser_type_hdr_pol "HTTP.REQ.URL.EQ(\"/cgi/authenticate\")" insert_auth_browser_type_hdr_actbind vpn vserver <VPN-vserver-Name> -policy insert_auth_browser_type_hdr_pol -priority 10 -gotoPriorityExpression END -type AAA_RESPONSE

システムブラウザーに移行すると、次のようなより多くの機能が提供されます。

- 証明書ベースの認証による優れたエクスペリエンス。

- 認証プロセス中にデバイスのキーストアから既存のユーザー証明書を使用する機能。

- SITHS eIDなどの一部のサードパーティ認証システムをサポート。

管理者が上記のリライトポリシーを構成していない場合、組み込みブラウザーが認証のデフォルトブラウザーとして使用されます。

この表は、NetScaler® GatewayおよびGlobal App Config Serviceの構成に基づいて認証に使用されるブラウザーを示します。

| NetScaler Gateway | Global App Configuration Service | 認証に使用されるブラウザー |

|---|---|---|

| System | System | System |

| System | Embedded | System |

| Embedded | System | System |

| Embedded | Embedded | Embedded |

| No Configuration | System | System |

| No Configuration | Embedded | Embedded |

オンプレミスストアの証明書ベース認証のサポート

エンドユーザーは、証明書がデバイスのキーチェーンに保存されている証明書ベースの認証を処理できるようになりました。サインイン時、Citrix Workspaceアプリはデバイス上の証明書のリストを検出し、認証用の証明書を選択できます。

-

重要:

-

-

証明書を選択すると、その選択は次回のCitrix Workspaceアプリの起動時にも保持されます。別の証明書を選択するには、iOSデバイスの設定から「Safariをリセット」するか、Citrix Workspaceアプリを再インストールします。

注:

この機能はオンプレミス展開をサポートします。

構成方法:

-

Global App Configuration Store Settings API URLに移動し、クラウドストアURLを入力します。

例:

https://discovery.cem.cloud.us/ads/root/url/<hash coded store URL>/product/workspace/os/ios。 - API Exploration > SettingsController > postDiscoveryApiUsingPOST に移動し、POST をクリックします。

- INVOKE API をクリックします。

-

ペイロードの詳細を入力してアップロードします。次のいずれかの値を選択します。

- 「Embedded」: WKWebViewを使用できます。このオプションはデフォルトで設定されています。

- 「system」: Safariビューコントローラーを使用できます。

例:

"category": "Authentication", "userOverride": false, "settings": [ { "name": "Web Browser to use for Authentication", "value": "*Embedded*/*System*" }, <!--NeedCopy-->iOSまたはiPadデバイスでは、管理者は認証プロセスに使用されるブラウザーを切り替えることができます。オンプレミスのCitrix GatewayおよびStoreFront展開で高度な認証ポリシーが構成されている場合、組み込みブラウザーからシステムブラウザーに切り替えることができます。詳細については、「認証プロセスのリライトポリシーの構成」を参照してください。

- サービスをプッシュするには、EXECUTE をクリックします。

スマートカード

Citrix Workspaceアプリは、セッション内接続でのみSITHSスマートカードをサポートします。

FIPS Citrix Gatewayデバイスを使用している場合は、SSL再ネゴシエーションを拒否するようにシステムを構成してください。詳細については、Knowledge Centerの記事CTX123680を参照してください。

以下の製品と構成がサポートされています。

- サポートされているリーダー:

- Precise Biometrics Tactivo for iPad Mini ファームウェアバージョン 3.8.0

- Precise Biometrics Tactivo for iPad (第4世代) および Tactivo for iPad (第3世代) および iPad 2 ファームウェアバージョン 3.8.0

- BaiMobile® 301MP および 301MP-L スマートカードリーダー

- Thursby PKard USBリーダー

- Feitian iR301 USBリーダー

- Type-C CCID準拠リーダー

- Twocanoesスマートカードユーティリティリーダー

- サポートされているVDAスマートカードミドルウェア:

- ActiveIdentity

- サポートされているスマートカード:

- PIVカード

- Common Access Card (CAC)

- サポートされている構成:

- StoreFront 2.xおよびXenDesktop 7.x以降、またはXenApp 6.5以降を使用したCitrix Gatewayへのスマートカード認証

Citrix Workspace appでのアプリへのアクセス構成

-

アカウント作成時にCitrix Workspaceアプリを自動的に構成してアプリにアクセスする場合は、[アドレス] フィールドにストアの一致するURLを入力します。例:

- StoreFront.organization.com

- netscalervserver.organization.com

-

スマートカードを使用して認証する場合は、[スマートカードを使用] オプションを選択します。

注:

ストアへのログオンは、約1時間有効です。その時間を過ぎると、ユーザーは他のアプリケーションを更新または起動するために再度ログオンする必要があります。

Type-Cベースの汎用リーダーのサポート

バージョン23.12.0以降、iOS向けCitrix Workspaceアプリはスマートカード認証用のType-C CCID準拠リーダーをサポートするようになりました。以前は、Lightningポートベースのリーダーのみがサポートされていました。Citrix WorkspaceアプリにType-Cスマートカードリーダーが組み込まれたことで、ユーザーはCitrix Workspaceアプリを介して認証し、仮想デスクトップセッション内でスマートカードをシームレスに使用できるという2つの利点が得られます。

Twocanoesスマートカードユーティリティリーダーのサポート

バージョン24.3.5以降、iOS向けCitrix WorkspaceアプリはTwocanoesスマートカードユーティリティリーダーをサポートしています。サポートされているスマートカードリーダーについて詳しくは、「スマートカード」を参照してください。

注:

TwocanoesスマートカードユーティリティUSB-Cリーダーは、Citrix Workspaceアプリのログインと仮想セッションのログインの両方でサポートされています。ただし、TwocanoesスマートカードユーティリティBluetoothリーダーは、Citrix Workspaceアプリのログインでのみサポートされており、仮想セッションのログインではサポートされていません。

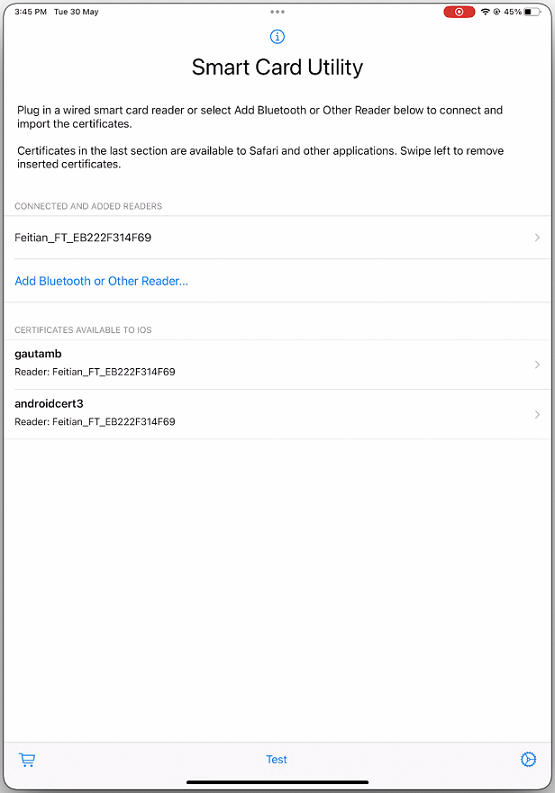

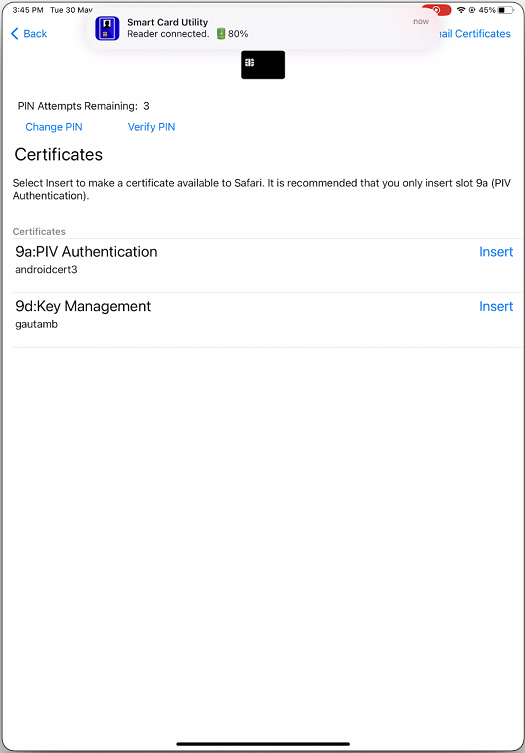

TwocanoesスマートカードユーティリティBluetoothリーダーを構成するには、次の手順を実行します。

- App StoreからSmart Card Utilityアプリをダウンロードしてインストールします。詳しくは、Twocanoesナレッジベースの「Smart Card Utility Bluetooth Reader Quick Start」を参照してください。

- デバイスのBluetoothがオンになっており、スマートカードがリーダーに挿入されていることを確認します。

-

Smart Card Utilityアプリを開きます。

- Bluetoothリーダーを使用している場合は、[Add Bluetooth or Other Reader…] をタップし、接続するリーダーを選択します。

注:

リーダーでPINペアリングが有効になっている場合は、プロンプトが表示されたらPINを入力する必要があります。PINはリーダーの裏面に記載されています。

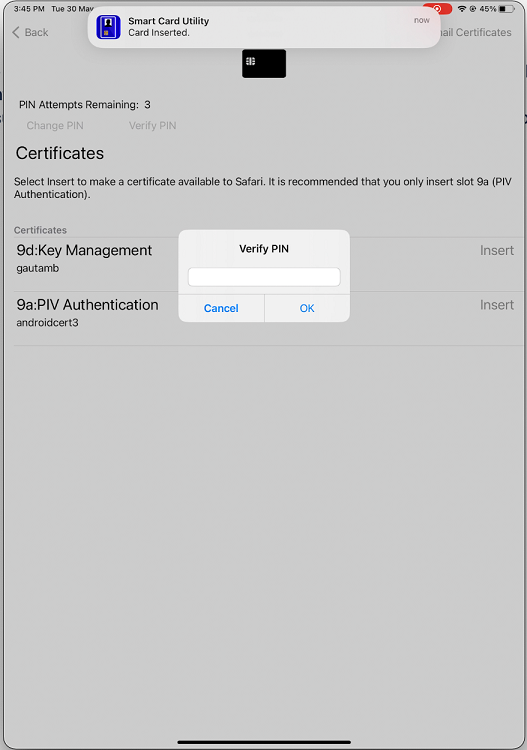

- 必要な証明書で[Insert] をタップして、キーチェーンインターフェイスにコピーします。

注:

Smart Card Utilityアプリは、Appleが提供するCryptoKit拡張機能を実装しており、証明書をトークンの形式でキーチェーンインターフェイスに書き込みます。詳しくは、Apple開発者向けドキュメントの「Configure Smart Card Authentication」を参照してください。

- リーダーがデバイスに接続されたままであることを確認します。

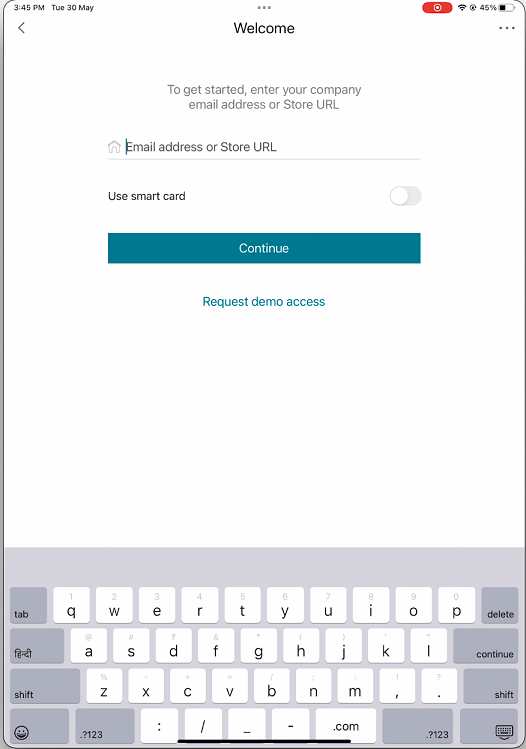

-

Citrix Workspaceアプリを開き、スマートカード認証で構成されているストアURLを入力します。

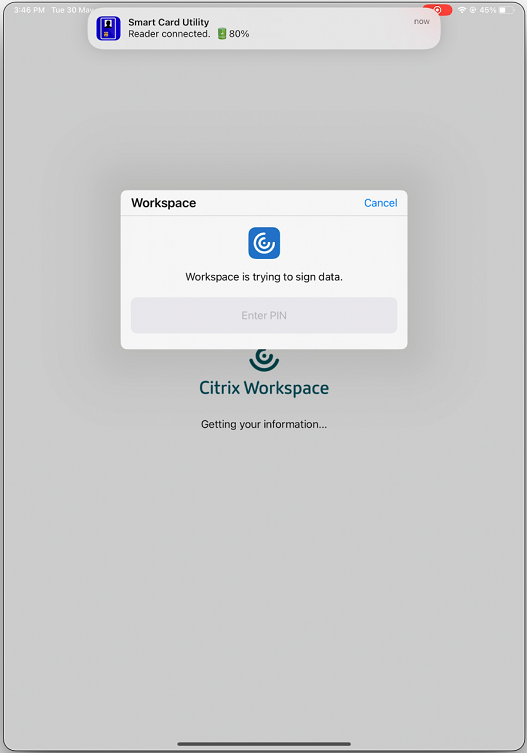

-

[証明書] 画面で、必要な証明書を選択し、IT管理者が提供したスマートカードPINを入力してサインインします。

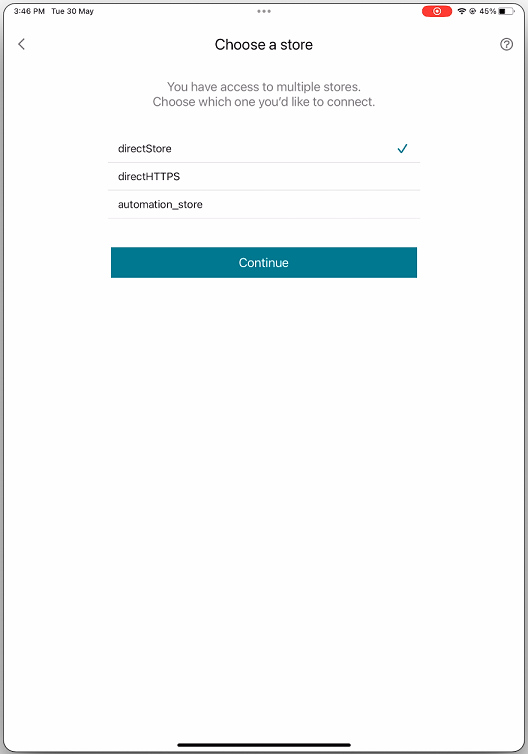

-

複数のストアにアクセスできる場合は、必要なストアを選択し、[続行] をタップします。

- 認証に成功すると、Citrix Workspaceアプリにサインインします。

YubiKeyによるスマートカード認証のサポート

バージョン23.12.0以降、YubiKeyを使用してスマートカード認証を実行できるようになりました。この機能は、Citrix Workspaceアプリ、およびVDAセッション内の仮想セッションと公開アプリに対して、単一デバイスでの認証エクスペリエンスを提供します。これにより、スマートカードリーダーやその他の外部認証デバイスを接続する必要がなくなります。YubiKeyはOTP、FIDOなど、さまざまなプロトコルをサポートしているため、エンドユーザーエクスペリエンスが簡素化されます。

Citrix Workspaceアプリにサインインするには、エンドユーザーはYubiKeyをiPhoneまたはiPadに挿入し、スマートカードトグルをオンにして、ストアURLを入力する必要があります。

注:

この機能は、StoreFront展開でのCitrix Workspaceアプリへの直接接続のみをサポートし、Citrix Gatewayを介した接続はサポートしていません。Citrix Gatewayを介したスマートカード認証のYubiKeyサポートは、将来のリリースで利用可能になる予定です。 iOS向けCitrix Workspaceアプリは、YubiKey 5シリーズのみをサポートしています。YubiKeyについて詳しくは、「YubiKey 5 series」を参照してください。

スマートカード認証での複数証明書のサポート

以前は、Citrix Workspaceアプリ for iOSは、接続されたスマートカードの最初のスロットで利用可能な証明書を表示していました。

バージョン24.1.0以降、Citrix Workspaceアプリ for iOSは、スマートカードで利用可能なすべての証明書を表示します。この機能により、スマートカード認証を通じて認証する際に、必要な証明書を選択できます。

スマートカードで利用可能なすべての証明書の表示

バージョン23.7.5以降、Citrix Workspaceアプリ for iOSは、スマートカードで利用可能な複数の証明書を表示し、スマートカードベースの認証用の証明書を選択できるようになりました。スマートカードのトグルが有効になると、[証明書の選択] ページから必要な証明書を選択できます。

RSA SecurID認証

Citrix Workspaceアプリは、Secure Web Gateway構成でのRSA SecurID認証をサポートしています。構成はWeb Interfaceを介して行われ、すべてのCitrix Gateway構成に適用されます。

Citrix Workspaceアプリ for iOSのソフトウェアトークンに必要なURLスキーム: Citrix Workspaceアプリで使用されるRSA SecurIDソフトウェアトークンは、URLスキーム com.citrix.securid のみを登録します。

エンドユーザーがCitrix WorkspaceアプリとRSA SecurIDアプリの両方をiOSデバイスにインストールしている場合、ユーザーはURLスキーム **com.citrix.securid** を選択して、RSA SecurIDソフトウェア認証システム(ソフトウェアトークン)をデバイスのCitrix Workspaceアプリにインポートする必要があります。

RSA SecurIDソフトトークンのインポート

Citrix WorkspaceアプリでRSAソフトトークンを使用するには、管理者として、エンドユーザーが以下に従っていることを確認してください。

- PINの長さに関するポリシー

- PINのタイプ(数字のみ、英数字)

- PINの再利用に関する制限

エンドユーザーがRSAサーバーに正常に認証された後、エンドユーザーはPINを一度だけ設定する必要があります。PINの検証後、StoreFrontサーバーでも認証されます。すべての検証が完了すると、Workspaceアプリは利用可能な公開アプリケーションとデスクトップを表示します。

RSAソフトトークンの使用

-

組織から提供されたRSAソフトトークンをインポートします。

-

SecurIDファイルが添付されたメールから、インポート先として [Workspaceで開く] を選択します。ソフトトークンがインポートされると、Citrix Workspaceアプリが自動的に開きます。

-

組織からインポートを完了するためのパスワードが提供されている場合は、組織から提供されたパスワードを入力し、[OK] をクリックします。[OK] をクリックすると、トークンが正常にインポートされたことを示すメッセージが表示されます。

-

インポートメッセージを閉じ、Citrix Workspaceアプリで [アカウントの追加] をタップします。

-

組織から提供されたStoreのURLを入力し、[次へ] をクリックします。

-

ログオン画面で、ユーザー名、パスワード、ドメインなどの資格情報を入力します。PINフィールドには、組織から別のデフォルトPINが提供されていない限り、0000 と入力します。PIN 0000はRSAのデフォルトですが、組織のセキュリティポリシーに従って変更されている場合があります。

-

左上にある [ログオン] をクリックします。PINを作成するためのメッセージが表示されます。

- 4〜8桁のPINを入力し、[OK] をクリックします。新しいPINを確認するためのメッセージが表示されます。

- PINを再度入力し、[OK] をクリックします。これでアプリとデスクトップにアクセスできます。

次のトークンコード

Citrix Workspaceアプリは、Citrix GatewayをRSA SecurID認証で構成する際に、次のトークンコード機能をサポートしています。パスワードを3回間違って入力すると、Citrix Gatewayプラグインにエラーメッセージが表示されます。サインインするには、次のトークンを待ちます。RSAサーバーは、ユーザーが誤ったパスワードで何度もログオンした場合に、ユーザーアカウントを無効にするように構成できます。

派生資格情報

Citrix Workspaceアプリ内でのPurebred派生資格情報のサポートが利用可能です。派生資格情報を許可するStoreに接続する場合、ユーザーは仮想スマートカードを使用してCitrix Workspaceアプリにログオンできます。この機能は、オンプレミス展開でのみサポートされています。

注:

この機能を使用するには、Citrix Virtual Apps and Desktops™ 7 1808以降が必要です。

Citrix Workspaceアプリで派生資格情報を有効にするには:

- 設定 > 詳細設定 > 派生資格情報に移動します。

- 派生資格情報を使用をタップします。

派生資格情報で使用する仮想スマートカードを作成するには:

- 設定 > 詳細設定 > 派生資格情報で、新しい仮想スマートカードを追加をタップします。

- 仮想スマートカードの名前を編集します。

- 8桁の数字のみのPINを入力し、確認します。

- 次へをタップします。

- 認証証明書の下で、証明書のインポート…をタップします。

- ドキュメントピッカーが表示されます。参照をタップします。

- 場所の下で、Purebredキーチェーンを選択します。

- リストから適切な認証証明書を選択します。

- キーのインポートをタップします。

- 必要に応じて、デジタル署名証明書と暗号化証明書についても手順5~9を繰り返します。

- 保存をタップします。

仮想スマートカードには3つ以下の証明書をインポートできます。仮想スマートカードが正しく機能するには、認証証明書が必要です。暗号化証明書とデジタル署名証明書は、VDAセッションで使用するために追加できます。

注:

HDX™セッションに接続すると、作成された仮想スマートカードはセッションにリダイレクトされます。

既知の制限事項

- ユーザーは一度に1枚のアクティブなカードしか持つことができません。

- 仮想スマートカードは一度作成すると編集できません。カードを削除して再作成してください。

- PINは最大10回まで無効になる可能性があります。10回試行しても無効な場合、仮想スマートカードは削除されます。

- 派生資格情報を選択すると、仮想スマートカードが物理スマートカードよりも優先されます。

ユーザーエージェント

Citrix Workspaceアプリは、ネットワークリクエストでユーザーエージェント文字列を送信します。この文字列は、認証のリダイレクトを他のIDプロバイダー (IdP) に含め、認証ポリシーを設定するために使用できます。

注

次の表のユーザーエージェントの一部として記載されているバージョン番号は例であり、使用しているバージョンに基づいて自動的に更新されます。

| シナリオ | iOS (WkWebView) | iOS (Safari View Controller) | iPadOS (WkWebView) | iPadOS (Safari View Controller) |

|---|---|---|---|---|

| クラウドストア | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | デフォルトのSafariユーザーエージェント文字列。 | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | デフォルトのSafariユーザーエージェント文字列。 |

| クラウドストア - SaaSおよびWebアプリ

|

デフォルトのWKWebviewユーザーエージェント文字列。

|

デフォルトのSafariユーザーエージェント文字列。

|

isFeatureUseSafariUserAgentForSaasWebviewEnabledが有効な場合、以下のユーザーエージェントが送信されます

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15 shouldTunnelWebViewTrafficがTrueに設定されている場合、以下のユーザーエージェントが送信されます Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15/CitrixReceiver/24.5.0/ X1Class CWACapable |

デフォルトのSafariユーザーエージェント文字列。

|

| オンプレミスストア | デフォルトのWKWebviewユーザーエージェント文字列。 | デフォルトのSafariユーザーエージェント文字列。 | – | デフォルトのSafariユーザーエージェント文字列。 |

| NetScaler Gatewayを使用したオンプレミスストア | デフォルトのWKWebviewユーザーエージェント文字列。 | デフォルトのSafariユーザーエージェント文字列。 | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | デフォルトのSafariユーザーエージェント文字列。 |

| NetScaler GatewayとnFactor認証を使用したオンプレミスストア | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | デフォルトのSafariユーザーエージェント文字列。 | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | デフォルトのSafariユーザーエージェント文字列。 |

WKWebViewのユーザーエージェント文字列

バージョン23.3.5以降、WKWebViewを介して開始される一部のネットワークリクエストで使用されるユーザーエージェント文字列には、デフォルトでCitrix Workspaceアプリ識別子が含まれるようになりました。

そのため、次のように変更されました:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 AuthManager/3.2.4.0

次のいずれかになります:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone (iPhoneの例)

または

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad (iPadの例)

nFactor認証

多要素 (nFactor) 認証のサポート

多要素認証は、ユーザーがアクセスするために複数の識別情報を提供することを要求することで、アプリケーションのセキュリティを強化します。多要素認証により、認証ステップと関連する資格情報収集フォームを管理者が構成できるようになります。

ネイティブCitrix Workspaceアプリは、StoreFront向けにすでに実装されているフォームログオンサポートに基づいて、このプロトコルをサポートできます。Citrix GatewayおよびTraffic Manager仮想サーバーのWebログオンページもこのプロトコルを使用します。

詳細については、SAML認証および多要素 (nFactor) 認証を参照してください。

制限事項:

- nFactorサポートが有効な場合、Touch IDやFace IDなどの生体認証は使用できません。

nFactor高度認証ポリシーのサポート

Citrix GatewayでnFactor高度認証ポリシーを介して構成されている場合、Citrix Workspaceアプリでの証明書ベースの認証をサポートするようになりました。nFactor認証は、柔軟で俊敏な多要素スキーマの構成に役立ちます。

ユーザーエージェント文字列

iPhone または iPad 用 Citrix Workspace アプリで高度な (nFactor) 認証を実行すると、認証プロセスは埋め込み WebView にリダイレクトされます。結果として得られるユーザーエージェント文字列は、OS のバージョン、CWA のビルドバージョン、デバイスモデル、および AuthManager のバージョンによって若干異なる場合があります。例として、iPhone および iPad の以下のユーザーエージェント文字列を考慮してください。

iPhone の場合:

Mozilla/5.0 (iPhone; CPU iPhone OS 16_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/16.2 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/3.3.0.0

iPad の場合:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/3.3.0.0

注:

- バージョンまたはデバイスモデルの情報は、環境によって異なる場合があります。

- 認証中に iOS 固有のユーザーエージェントベースのポリシーを Citrix Workspace アプリに適用するには、以下のキーワードを使用します。

- iOS

- CWA

- CWACapable

HDX セッション接続時の FIDO2 ベース認証のサポート

バージョン 23.9.0 以降、iOS 用 Citrix Workspace アプリは、FIDO2 ベースの認証方法を使用して Citrix Virtual Apps and Desktops セッション内でパスワードレス認証をサポートするようになりました。この機能により、ユーザーは FIDO2 対応の Yubico セキュリティキーを使用して、Google Chrome や Microsoft Edge などのブラウザーで WebAuthn 対応の Web サイトにサインインできます。WebAuthn 対応の Web サイトを開くだけで、パスワードレス認証がトリガーされます。 Lightning ポートベースのデバイスのみがサポートされます (USB-C または USB 4 ポートを備えたデバイスはサポートされていません)。パスワードレス認証を使用した Citrix Workspace アプリまたはデスクトップセッションへのサインインはサポートされていません。

前提条件の詳細については、Citrix Virtual Apps and Desktops ドキュメントのFIDO2 を使用したローカル認証と仮想認証を参照してください。

クラウドストア接続時の FIDO2 を使用した認証のサポート

バージョン 24.5.0 以降、ユーザーはクラウドストアに接続する際に、FIDO2 ベースのパスワードレス認証を使用して Citrix Workspace アプリに認証できます。FIDO2 はシームレスな認証方法を提供し、企業従業員がユーザー名やパスワードを入力することなく、仮想セッション内のアプリやデスクトップにアクセスできるようにします。この機能は、ローミング認証機能 (USB のみ) とプラットフォーム認証機能 (PIN コード、Touch ID、Face ID のみ) の両方をサポートします。この機能はデフォルトで有効になっています。

注:

FIDO2 認証は、デフォルトで Chrome カスタムタブでサポートされています。WebView で FIDO2 認証を使用することに関心がある場合は、この Podio フォームを使用して関心を登録してください。

オンプレミス展開での認証トークンストレージ構成のサポート

iOS 用 Citrix Workspace アプリは、オンプレミスストアの認証トークンをローカルディスクに保存するオプションを提供するようになりました。この機能により、セキュリティを強化するために認証トークンの保存を無効にできます。無効にした後、システムまたはセッションが再起動すると、セッションにアクセスするために再度認証する必要があります。

管理構成ファイルを使用してオンプレミス展開での認証トークンの保存を無効にするには、次の手順を実行します。

- 通常

C:\inetpub\wwwroot\Citrix\Roaming directoryにある web.config ファイルをテキストエディターで開きます。 - ファイル内でユーザーアカウント要素を見つけます (ストアは展開のアカウント名です)。

例:

<account id=... name="Store"> -

</account>タグの前に、そのユーザーアカウントのプロパティに移動し、以下を追加します。

<properties>

<property name="TokenPersistence" value="false" />

</properties>

<!--NeedCopy-->

以下は web.config ファイルの例です。

<account id="#########################################" name="Store Service"

description="" published="true" updaterType="None" remoteAccessType="StoresOnly">

<annotatedServices>

<clear />

<annotatedServiceRecord serviceRef="1__Citrix_Store">

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

<clear />

<property name="TokenPersistence" value="false" />

</properties>

</metadata>

</annotatedServiceRecord>

</annotatedServices>

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

</properties>

</metadata>

</account>

<!--NeedCopy-->

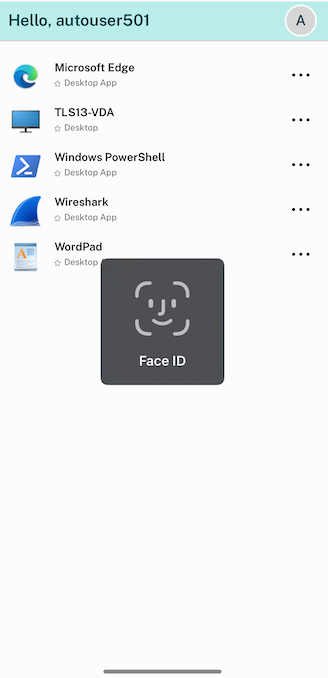

セッションタイムアウト後の再認証

バージョン 23.3.0 以降、最後のサインイン以降にセッションの有効期限が切れている場合、Citrix Workspace アプリへの再認証を求められるようになりました。Web またはネイティブクライアントから Citrix Workspace アプリに接続する際に、2 要素認証またはユーザー名とパスワードを求められます。

この記事の概要

- ユーザー名事前入力によるCitrix®セキュリティの強化

- 高速スマートカード

- Citrix Workspaceアプリを使用したCitrixアクセス強制

- 生体認証有効化プロンプトのスキップ

- オンプレミスストアへの接続時の FIDO2 を使用した認証のサポート

- クライアント証明書認証

- スマートカード

- YubiKeyによるスマートカード認証のサポート

- スマートカード認証での複数証明書のサポート

- スマートカードで利用可能なすべての証明書の表示

- RSA SecurID認証

- 派生資格情報

- ユーザーエージェント

- WKWebViewのユーザーエージェント文字列

- nFactor認証

- HDX セッション接続時の FIDO2 ベース認証のサポート

- クラウドストア接続時の FIDO2 を使用した認証のサポート

- オンプレミス展開での認証トークンストレージ構成のサポート

- セッションタイムアウト後の再認証