Citrix Gatewayの構成

Citrix Gatewayを使用して、StoreFrontおよびVirtual Delivery Agent (VDA) への認証とリモートアクセスを提供します。Citrix Gatewayは、ハードウェアまたはソフトウェアのNetScaler ADC上で動作します。Citrix Gateway ServiceはCitrixによって管理されており、HDXルーティングには使用できますが、StoreFrontへの認証やリモートアクセスには使用できません。

Gatewayの構成の詳細については、「NetScaler GatewayとStoreFrontの統合」を参照してください。

StoreFrontがGateway経由のアクセスを許可する前に、StoreFront内でGatewayを構成する必要があります。

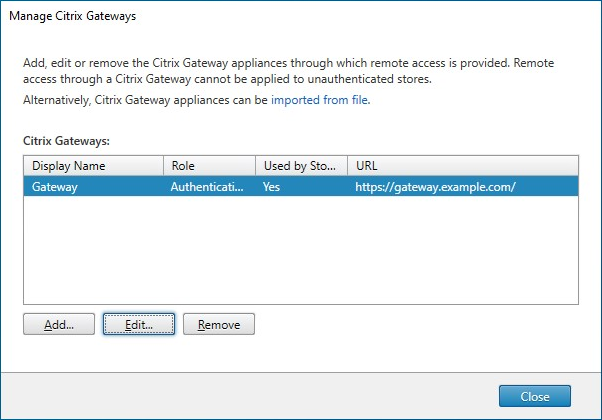

Gatewayの表示

StoreFront内で構成されているGatewayを表示するには、Citrix StoreFront管理コンソールの左ペインで [ストア] ノードを選択し、[Citrix Gatewayの管理] をクリックします。これにより、[Citrix Gatewayの管理] ウィンドウが表示されます。

PowerShell

Gatewayとその構成のリストを取得するには、コマンドレット Get-STFRoamingGateway を呼び出します。

Citrix Gatewayアプライアンスの追加

-

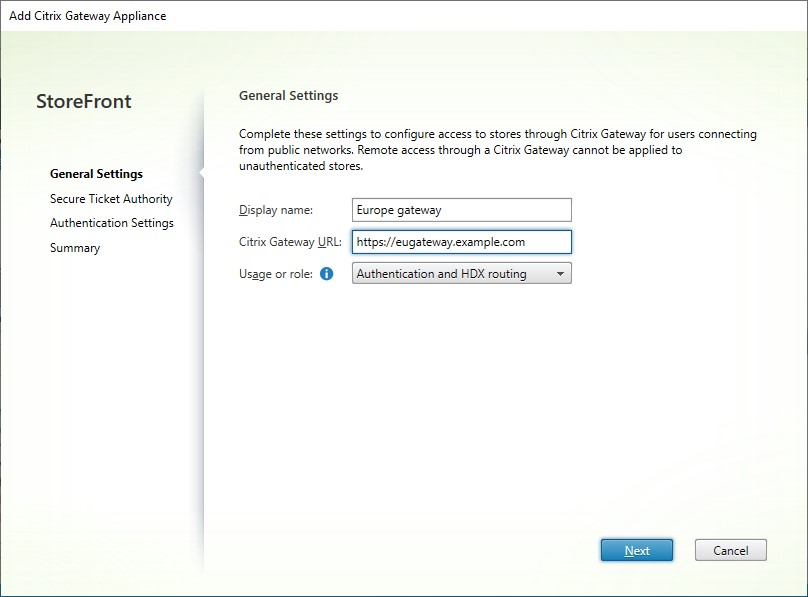

[Citrix Gatewayの管理] ウィンドウで、[追加] をクリックします。

-

[全般設定] タブで設定を入力し、[次へ] をクリックします。

-

ユーザーが識別しやすいように、Citrix Gateway展開の表示名を指定します。

ユーザーはCitrix Workspaceアプリで指定した表示名を確認するため、ユーザーがその展開を使用するかどうかを判断するのに役立つ関連情報を名前に含めてください。たとえば、Citrix Gateway展開の表示名に地理的な場所を含めることで、ユーザーは自分の場所に最も便利な展開を簡単に識別できます。

-

[Gatewayの種類] を [Citrix Gatewayアプライアンス] に設定します。

-

GatewayのURLを入力します。

StoreFront展開の完全修飾ドメイン名 (FQDN) は、Citrix Gateway仮想サーバーのFQDNとは異なり、一意である必要があります。StoreFrontとCitrix Gateway仮想サーバーに同じFQDNを使用することはサポートされていません。GatewayはURLを

X-Citrix-ViaHTTPヘッダーに追加します。StoreFrontはこのヘッダーを使用して、どのGatewayが使用されているかを判断します。GUIを使用すると、単一のGateway URLのみを追加できます。Gatewayが複数のURLでアクセスできる場合、URL以外の構成が同じGatewayを2回追加する必要があります。構成を簡素化するために、Gatewayにアクセスするために使用されるセカンダリURLを構成できます。このオプションはGUIでは利用できないため、PowerShellを使用して構成する必要があります。PowerShellコマンドを実行する前に、管理コンソールを閉じる必要があります。たとえば、グローバルサーバーロードバランサーの背後に複数のGatewayがある場合、通常、GSLB URLと、テストやトラブルシューティング目的で各特定の地域Gatewayにアクセスするために使用できるURLの両方を追加すると便利です。Gatewayを作成したら、

-GSLBurlパラメーターをセカンダリURLとして使用して、Set-STFRoamingGatewayを使用して追加のURLを追加できます。パラメーターはGSLBurlと呼ばれていますが、これは2番目のURLを追加したいあらゆる状況で使用できます。例:Set-STFRoamingGateway -Name "Europe Gateway" -GSLBurl "eugateway.example.com" -GatewayUrl "gslb.example.com" <!--NeedCopy-->注:

この例では直感に反しますが、

GSLBurlパラメーターには地域URLが含まれ、GatewayUrlパラメーターにはGSLB URLが含まれています。ほとんどの目的では、URLは同じように扱われ、ストアがWebブラウザー経由でのみアクセスされる場合は、どちらの方法でも構成できます。ただし、Citrix Workspaceアプリを介してStoreFrontにアクセスする場合、StoreFrontからGatewayUrlを読み取り、その後リモートアクセスに使用するため、常にGSLB URLに接続するように構成することが望ましいです。2つ以上のURLが必要な場合は、これを別のGatewayとして構成する必要があります。

-

使用法または役割を選択します:

使用法または役割 説明 認証とHDXルーティング StoreFrontへのリモートアクセスとVDAへのアクセスを両方提供するためにGatewayを使用します。 認証のみ GatewayがStoreFrontへのリモートアクセスのみに使用される場合にこれを選択します。このオプションは、Citrix Workspaceランチャーの動作を妨げます。したがって、ハイブリッド起動を使用する必要がある場合は、Gatewayが認証にのみ使用される場合でも、[認証とHDXルーティング] を選択してください。 HDXルーティングのみ GatewayがVDAへのHDXアクセスを提供するためにのみ使用される場合にこれを選択します(例:StoreFrontインスタンスがないサイト)。

-

-

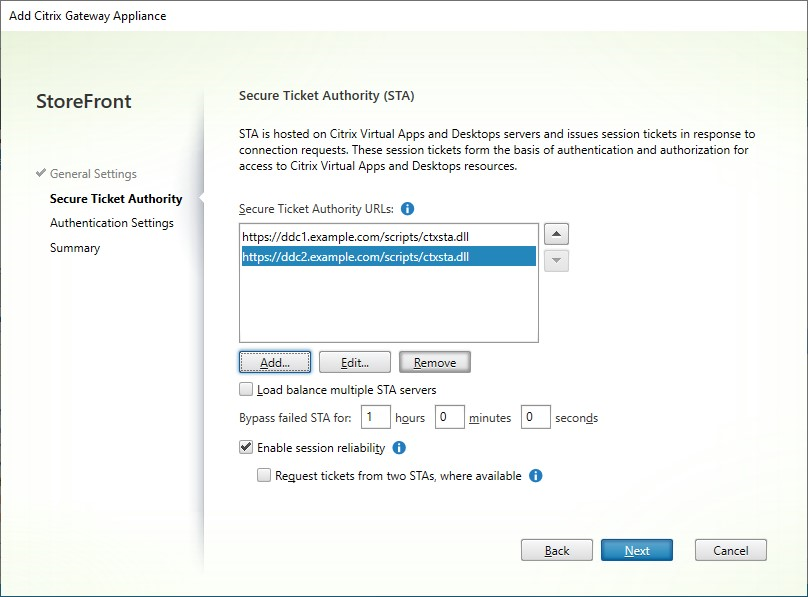

[Secure Ticketing Authority] タブで設定を入力します。

Secure Ticketing Authorityは、接続要求に応じてセッションチケットを発行します。これらのセッションチケットは、Citrix Workspaceアプリの検出とVDAへのアクセスのための認証と承認の基盤となります。

-

1つ以上のSecure Ticket AuthorityサーバーURLを入力します。

- Citrix Virtual Apps and Desktops™を使用している場合は、デリバリーコントローラーをSTAサーバーとして使用できます。

- Citrix Desktop as a Serviceを使用している場合は、クラウドコネクタをSTAサーバーとして使用できます。これらは、Citrix Cloud™ Ticketing Authorityへの要求をプロキシするか、LHCモードの場合は独自のチケットを生成します。将来的には、復元力を向上させるために常に独自のチケットを生成するように変更されます。

- 冗長性のために、少なくとも2つのSTAサーバーを使用することをお勧めします。

- クラウドコネクタをSTAサーバーとして使用する場合、少なくとも1つのリソースの場所にすべてのクラウドコネクタを含めることをお勧めします。まず、リソースの場所内では、Citrix Cloudは一度に1つのクラウドコネクタのみがアップグレードされることを保証するため、すべてのコネクタを含めることで、常に少なくとも1つのコネクタがアップグレードされていない状態を確保します。次に、リソースの場所がLHCモードになった場合、「選出されたブローカー」として指定された単一のクラウドコネクタのみがSTAチケットを発行できます。どのコネクタがこれになるかを事前に知ることはできないため、リソースの場所内のすべてのクラウドコネクタを含めてください。

- StoreFrontにリストされているすべてのSTAサーバーが、Citrix Gateway仮想サーバーにもSTAサーバーとしてリストされていることを確認してください。Citrix Gatewayからサーバーが欠落している場合、起動が失敗する可能性があります。現在、クラウドコネクタをSTAとして使用する場合、Citrix Cloud Ticketing Authorityからチケットを引き換えるために任意のコネクタを使用できるため、通常の使用ではこれが明らかにならない場合があります。ただし、ローカルホストキャッシュモードではコネクタが独自のチケットを生成し、将来的にはこれがデフォルトの動作になります。

- デリバリーコントローラーまたはクラウドコネクタは、StoreFrontがセキュリティキーを含めるように構成されている場合があります。GUIを使用してセキュリティキーを追加することはできません。PowerShellを使用して追加する手順については、後の手順を参照してください。

-

[複数のSTAサーバーの負荷分散] を選択して、STAサーバー間で要求を分散します。選択しない場合、StoreFrontはリストされている順序でサーバーを試行します。

-

StoreFrontがSTAサーバーに到達できない場合、そのサーバーの使用を一定期間回避します。デフォルトでは1時間ですが、この値はカスタマイズできます。

-

Citrix Virtual Apps and Desktopsが、Citrix Workspaceアプリが自動的に再接続を試行している間、切断されたセッションを開いたままにするようにする場合は、[セッションの信頼性を有効にする] を選択します。

-

複数のSTAを構成している場合は、オプションで [可能な場合は2つのSTAからチケットを要求] を選択します。

[可能な場合は2つのSTAからチケットを要求] が選択されている場合、StoreFrontは2つの異なるSTAからセッションチケットを取得するため、セッション中に1つのSTAが利用できなくなってもユーザーセッションが中断されることはありません。何らかの理由でStoreFrontが2つのSTAに接続できない場合、単一のSTAを使用するようにフォールバックします。

設定の入力が完了したら、[次へ] をクリックします。

-

-

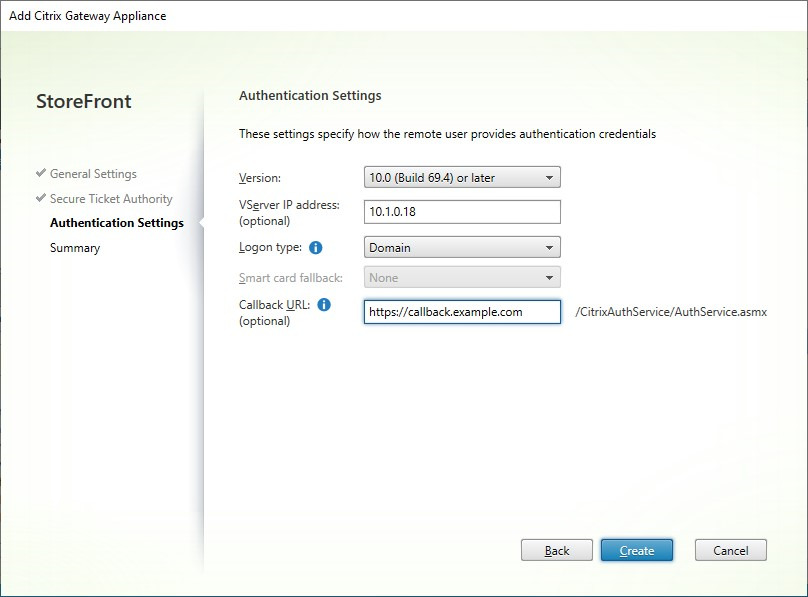

[認証設定] タブで設定を入力します。

-

NetScaler®のバージョンを選択します。

-

同じURLを持つ複数のGatewayがある場合(通常、グローバルサーバーロードバランサーを使用している場合)、コールバックURLを入力している場合は、GatewayのVIPを入力する必要があります。これにより、StoreFrontは要求がどのGatewayから来たのか、したがってコールバックURLを使用してどのサーバーに接続するかを判断できます。それ以外の場合は、空白のままにできます。

-

Citrix Workspaceアプリユーザー向けにアプライアンスで構成した認証方法を [ログオンの種類] リストから選択します。

Citrix Gatewayアプライアンスの構成について提供する情報は、ストアのプロビジョニングファイルに追加されます。これにより、Citrix Workspaceアプリは、アプライアンスに初めて接続するときに適切な接続要求を送信できます。

- LDAP認証の場合は、[ドメイン] を選択します。

- ネイティブOTP認証の場合は、[セキュリティトークン] を選択します。

- LDAPとOTP認証の場合は、[ドメインとセキュリティトークン] を選択します。

- テキストメッセージによるOTPの場合は、[SMS認証] を選択します。

- 証明書認証の場合は、[スマートカード] を選択します。

- SAML認証の場合は、[ドメイン] を選択します。

- OIDC認証の場合は、[ドメイン] を選択します。

スマートカードに問題が発生した場合にユーザーがフォールバックできるセカンダリ認証方法でスマートカード認証を構成する場合は、[スマートカードフォールバック] リストからセカンダリ認証方法を選択します。

- オプションで、Gatewayの内部アクセス可能なURLを [コールバックURL] ボックスに入力します。これにより、StoreFrontはCitrix Gateway認証サービスに接続して、Citrix Gatewayから受信した要求がそのアプライアンスから発信されたものであることを確認できます。スマートアクセスや、スマートカードやSAMLなどのパスワードなし認証シナリオには必須ですが、それ以外の場合は空白のままにできます。同じURLを持つ複数のCitrix Gatewayがある場合、このURLは特定のGatewayサーバーのものである必要があります。

設定の入力が完了したら、[次へ] をクリックします。

-

-

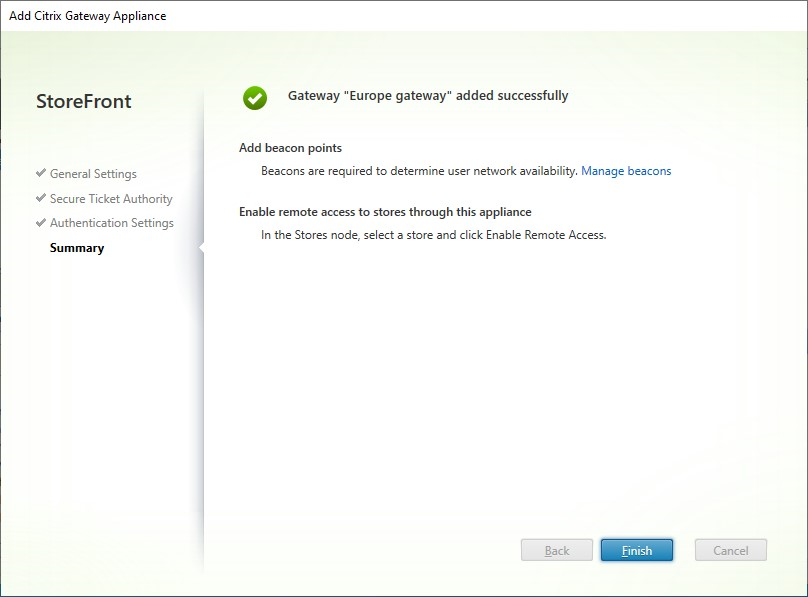

[作成] をクリックして構成を適用します。

-

展開が適用されたら、[完了] をクリックします。

-

セキュリティキーを構成している場合(推奨)、管理コンソールを閉じてPowerShellを使用して構成する必要があります。例:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

ユーザーがGateway経由でストアにアクセスできるようにするには、リモートユーザーアクセスを構成します。

-

デフォルトでは、StoreFrontはユーザーを認証したGatewayをリソースへのHDXルーティングに使用します。オプションで、最適なHDXルーティングを使用して、特定のリソースにアクセスするときにStoreFrontがGatewayを使用するように構成できます。

PowerShell

PowerShellを使用してGatewayを追加するには、コマンドレット New-STFRoamingGateway を実行します。

Citrix Gateway Serviceの追加

Citrix CloudでStoreFront向けCitrix Gateway Serviceを有効にしている場合は、StoreFront内でGatewayとして構成する必要があります。

-

[Citrix Gatewayの管理] ウィンドウで、[追加] をクリックします。

-

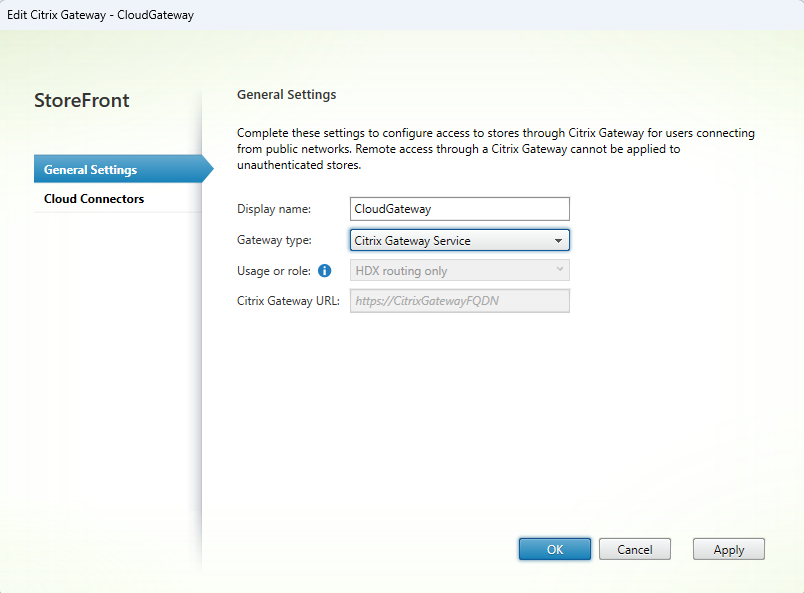

[全般設定] タブで設定を入力し、[次へ] をクリックします。

-

ユーザーが識別しやすいように、Citrix Gateway展開の表示名を指定します。

ユーザーはCitrix Workspaceアプリで指定した表示名を確認するため、ユーザーがその展開を使用するかどうかを判断するのに役立つ関連情報を名前に含めてください。たとえば、Citrix Gateway展開の表示名に地理的な場所を含めることで、ユーザーは自分の場所に最も便利な展開を簡単に識別できます。

-

[Gatewayの種類] を [Citrix Gateway Service] に設定します。これにより、[使用法または役割] が [HDX™ルーティングのみ] に設定され、[Citrix Gateway URL] が無効になります。

-

オプションで、[Citrix Gateway Service URL] を入力します。URLが空白の場合、ユーザーの場所にとって最適なPoP (Point of Presence) を選択するデフォルトの商用URL

https://global.g.nssvc.netが使用されます。特定のGatewayリージョンを使用したい場合(例:特定の地域の場合)、ここにURLを入力できます。利用可能なGateway Service URLのリストについては、「Citrix Gateway Serviceドキュメント」を参照してください。 -

[Citrix Gateway Service URL] を入力した場合は、対応する [Citrix Gateway Service URL (STAコネクタモード)] も入力する必要があります。これは、クラウドコネクタがCitrix Cloudに到達できない場合に、独自のSTAチケットを発行するために使用するGateway Service URLを指定します。URLが空白の場合、デフォルトのURL

https://global-s.g.nssvc.netが使用されます。

-

-

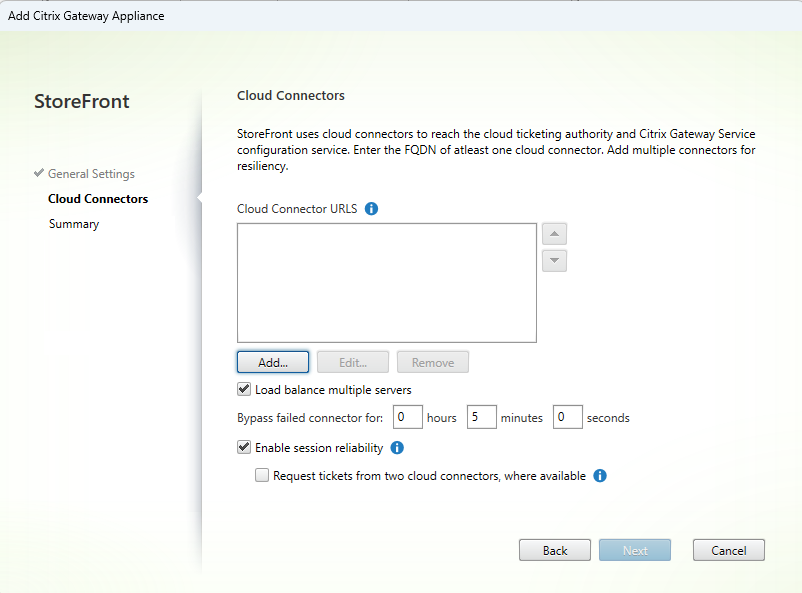

[クラウドコネクタ] タブで設定を入力します。

クラウドコネクタを使用すると、StoreFrontはCitrix Cloudに接続してGateway構成を検索し、クラウドチケット発行機関に接続してセッションチケットを要求できます。

-

少なくとも1つのクラウドコネクタサーバーURLを入力します。

StoreFrontはこれらのクラウドコネクタを呼び出してSTAチケットを取得します。Citrix Workspaceアプリは、これらのチケットを使用して 経由の要求を認証できます。通常の操作では、クラウドコネクタはCitrix Cloud Ticketing Authorityへの要求をプロキシするか、LHCモードの場合は独自のチケットを生成します。将来的には、復元力を向上させるために常に独自のチケットを生成するように変更されます。

- 同じリソースの場所に複数のクラウドコネクタを含めることをお勧めします。各リソースの場所では一度に1つのクラウドコネクタのみがアップグレードされるため、常に少なくとも1つのクラウドコネクタが利用可能であることが保証されます。さらなる冗長性のために、複数のリソースの場所にクラウドコネクタを追加してください。

- StoreFrontにリストされているすべてのクラウドコネクタが、Citrix Gateway仮想サーバーにもSTAサーバーとしてリストされていることを確認してください。Citrix Gatewayからサーバーが欠落している場合、起動が失敗する可能性があります。現在、Citrix Cloud Ticketing Authorityからチケットを引き換えるために任意のコネクタを使用できるため、通常の使用ではこれが明らかにならない場合があります。ただし、ローカルホストキャッシュモードではコネクタが独自のチケットを生成し、将来的にはこれがデフォルトの動作になります。

- クラウドコネクタは、StoreFrontがセキュリティキーを含めるように構成されている場合があります。GUIを使用してセキュリティキーを追加することはできません。PowerShellを使用して追加する手順については、後の手順を参照してください。

-

[複数のサーバーの負荷分散] を選択して、サーバー間で要求を分散します。選択しない場合、StoreFrontはリストされている順序でサーバーを試行します。

-

StoreFrontがサーバーに到達できない場合、そのサーバーの使用を一定期間回避します。デフォルトでは1時間ですが、この値はカスタマイズできます。

-

オプションで [セッションの信頼性を有効にする] を選択します。

-

オプションで [可能な場合は2つのクラウドコネクタからチケットを要求] を選択します。

設定の入力が完了したら、[次へ] を選択します。

-

-

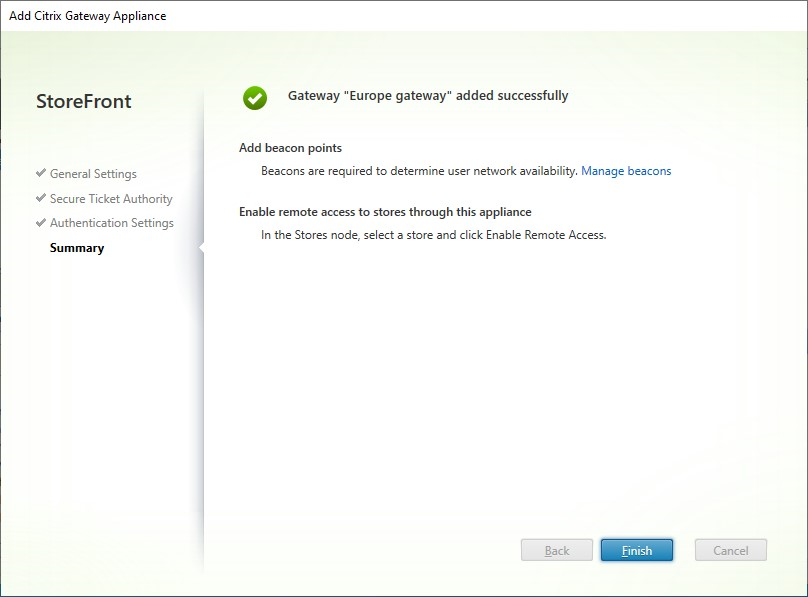

[作成] を選択して構成を適用します。

-

展開が適用されたら、[完了] を選択します。

-

セキュリティキーを構成している場合(推奨)、管理コンソールを閉じてPowerShellを使用して構成する必要があります。例:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

デフォルトでは、StoreFrontは認証に使用されたGatewayと同じGatewayをリソースへのアクセスに使用するため、Citrix Gateway Serviceは使用されません。最適なHDXルーティングを使用して、StoreFrontがCitrix Gateway Serviceを使用するタイミングを構成する必要があります。

PowerShell

PowerShellを使用してGatewayを追加するには、コマンドレット New-STFRoamingGateway を実行し、-IsCloudGateway $true を設定します。

Citrix Gatewayの編集

-

[Citrix Gatewayの管理] ウィンドウで、変更したいGatewayをクリックし、[編集] をクリックします。

パラメーターの説明については、「Citrix Gatewayアプライアンスの追加」を参照してください。

-

[保存] をクリックして変更を保存します。

PowerShell

PowerShellを使用してGateway構成を変更するには、コマンドレット Set-STFRoamingGateway を実行します。

Citrix Gatewayの削除

-

[Citrix Gatewayの管理] ウィンドウで、変更したいGatewayをクリックし、[削除] をクリックします。

-

確認ウィンドウで [はい] をクリックします。

PowerShell

PowerShellを使用してGatewayを削除するには、コマンドレット Remove-STFRoamingGateway を実行します。