Cenários de prompt de autenticação

Vários cenários solicitam que os usuários se autentiquem com o Secure Hub inserindo suas credenciais em seus dispositivos.

-

Os cenários mudam dependendo destes fatores:

- Sua política de aplicativo MDX e a configuração da Propriedade do Cliente nas configurações do console do Endpoint Management.

- Se a autenticação ocorre offline ou online (o dispositivo precisa de uma conexão de rede com o Endpoint Management).

Além disso, o tipo de credenciais que os usuários inserem, como a senha do Active Directory, PIN ou código de acesso do Citrix, senha de uso único, autenticação por impressão digital (conhecida como Touch ID no iOS), também muda com base no tipo e na frequência da autenticação.

-

Vamos começar com os cenários que resultam em um prompt de autenticação.

-

Reinicialização do dispositivo: Quando os usuários reiniciam o dispositivo, eles devem se reautenticar com o Secure Hub.

-

Inatividade offline (tempo limite): Com a política MDX de Código de Acesso do Aplicativo habilitada (por padrão), a propriedade de cliente do Endpoint Management chamada Temporizador de Inatividade entra em ação. O Temporizador de Inatividade limita o tempo que pode passar sem atividade do usuário em qualquer um dos aplicativos que usam o contêiner seguro.

Quando o Temporizador de Inatividade expira, os usuários devem se reautenticar no contêiner seguro no dispositivo. Por exemplo, quando os usuários deixam seus dispositivos e se afastam, e o Temporizador de Inatividade expirou, outra pessoa não pode pegar o dispositivo e acessar dados confidenciais dentro do contêiner. Você define a propriedade de cliente Temporizador de Inatividade no console do Endpoint Management. O padrão é 15 minutos. A combinação do Código de Acesso do Aplicativo definido como ATIVADO e a propriedade de cliente Temporizador de Inatividade é responsável por provavelmente o mais comum dos cenários de prompt de autenticação.

-

Sair do Secure Hub:. Quando os usuários saem do Secure Hub, eles precisam se reautenticar na próxima vez que acessarem o Secure Hub ou qualquer aplicativo MDX, quando o aplicativo exigir um código de acesso conforme determinado pela política MDX de Código de Acesso do Aplicativo e pelo status do Temporizador de Inatividade.

-

Período máximo offline:. Este cenário é específico para aplicativos individuais porque é impulsionado por uma política MDX por aplicativo. A política MDX de Período máximo offline tem uma configuração padrão de 3 dias. Se o período de tempo para um aplicativo ser executado sem autenticação online com o Secure Hub expirar, é necessário um check-in com o Endpoint Management para confirmar o direito ao aplicativo e atualizar as políticas. Quando este check-in ocorre, o aplicativo aciona o Secure Hub para uma autenticação online. Os usuários devem se reautenticar antes de poderem acessar o aplicativo MDX.

Observe a relação entre o Período máximo offline e a política MDX de Período de sondagem ativa:

- O Período de sondagem ativa é o intervalo durante o qual os aplicativos fazem check-in com o Endpoint Management para realizar ações de segurança, como bloqueio e limpeza de aplicativos. Além disso, o aplicativo também verifica se há políticas de aplicativo atualizadas.

-

Após uma verificação bem-sucedida de políticas por meio da política de Período de sondagem ativa, o temporizador de Período máximo offline é redefinido e começa a contagem regressiva novamente.

-

Ambos os check-ins com o Endpoint Management, para o Período de sondagem ativa e a expiração do Período máximo offline, exigem um token válido do Citrix Gateway no dispositivo. Se o dispositivo tiver um token válido do Citrix Gateway, o aplicativo recupera novas políticas do Endpoint Management sem qualquer interrupção para os usuários. Se o aplicativo precisar de um token do Citrix Gateway, ocorre uma alternância para o Secure Hub, e os usuários veem um prompt de autenticação no Secure Hub.

-

Em dispositivos Android, as telas de atividade do Secure Hub abrem diretamente sobre a tela do aplicativo atual. Em dispositivos iOS, no entanto, o Secure Hub deve vir para o primeiro plano, o que desloca temporariamente o aplicativo atual.

-

Depois que os usuários inserem suas credenciais, o Secure Hub retorna ao aplicativo original. Se, neste caso, você permitir credenciais do Active Directory em cache ou tiver um certificado de cliente configurado, os usuários podem inserir um PIN, senha ou autenticação por impressão digital. Caso contrário, os usuários devem inserir suas credenciais completas do Active Directory.

-

O token do Citrix ADC pode se tornar inválido devido à inatividade da sessão do Citrix Gateway ou a uma política de tempo limite de sessão forçada, conforme discutido na lista a seguir de políticas do Citrix Gateway. Quando os usuários fazem logon no Secure Hub novamente, eles podem continuar executando o aplicativo.

-

Políticas de sessão do Citrix Gateway: Duas políticas do Citrix Gateway também afetam quando os usuários são solicitados a se autenticar. Nesses casos, eles se autenticam para criar uma sessão online com o Citrix ADC para se conectar ao Endpoint Management.

- Tempo limite da sessão: A sessão do Citrix ADC para o Endpoint Management é desconectada se nenhuma atividade de rede ocorrer pelo período definido. O padrão é 30 minutos. Se você usar o assistente do Citrix Gateway para configurar a política, no entanto, o padrão é 1440 minutos. Os usuários veem um prompt de autenticação para se reconectar à sua rede corporativa.

- Tempo limite forçado: Se Ativado, a sessão do Citrix ADC para o Endpoint Management é desconectada após o período de tempo limite forçado expirar. O tempo limite forçado torna a reautenticação obrigatória após um período definido. Os usuários verão então um prompt de autenticação para se reconectar à sua rede corporativa no próximo uso. O padrão é Desativado. Se você usar o assistente do Citrix Gateway para configurar a política, no entanto, o padrão é 1440 minutos.

-

Tipos de credenciais

A seção anterior abordou quando os usuários são solicitados a se autenticar. Esta seção discute os tipos de credenciais que eles devem inserir. A autenticação é necessária por meio de vários métodos de autenticação para obter acesso a dados criptografados no dispositivo. Para desbloquear o dispositivo inicialmente, você desbloqueia o contêiner principal. Depois que isso ocorre e o contêiner é protegido novamente, para obter acesso novamente, você desbloqueia um contêiner secundário.

Observação:

O termo aplicativo gerenciado refere-se a um aplicativo empacotado pelo MDX Toolkit, no qual você deixou a política MDX de Senha do Aplicativo habilitada por padrão e está usando a propriedade de cliente Inactivity Timer.

- As circunstâncias que determinam os tipos de credenciais são as seguintes:

- **Desbloqueio do contêiner principal:** Uma senha do Active Directory, PIN ou código de acesso Citrix, senha de uso único, Touch ID ou ID de impressão digital são necessários para desbloquear o contêiner principal.

- 1. No iOS, quando os usuários abrem o Secure Hub ou um aplicativo gerenciado pela primeira vez após a instalação do aplicativo no dispositivo.

- 1. No iOS, quando os usuários reiniciam um dispositivo e, em seguida, abrem o Secure Hub.

- 1. No Android, quando os usuários abrem um aplicativo gerenciado se o Secure Hub não estiver em execução.

- 1. No Android, quando os usuários reiniciam o Secure Hub por qualquer motivo, incluindo a reinicialização de um dispositivo.

-

Desbloqueio do contêiner secundário: Autenticação por impressão digital (se configurada), um PIN ou código de acesso Citrix, ou credenciais do Active Directory, para desbloquear o contêiner secundário.

- 1. Quando os usuários abrem um aplicativo gerenciado após o tempo limite de inatividade expirar.

-

- Quando os usuários saem do Secure Hub e, em seguida, abrem um aplicativo gerenciado.

-

As credenciais do Active Directory são necessárias para qualquer uma das circunstâncias de desbloqueio do contêiner quando as seguintes condições são verdadeiras:

-

Quando os usuários alteram o código de acesso associado à sua conta corporativa.

- Quando você não definiu as propriedades do cliente no console do Endpoint Management para habilitar o PIN Citrix: ENABLE_PASSCODE_AUTH e ENABLE_PASSWORD_CACHING.

- Quando a sessão do NetScaler® Gateway termina, o que ocorre nas seguintes circunstâncias: quando o tempo limite da sessão ou o temporizador da política de tempo limite forçado expira, se o dispositivo não armazena em cache as credenciais ou não possui um certificado de cliente.

-

Quando a autenticação por impressão digital está habilitada, os usuários podem fazer login usando uma impressão digital quando a autenticação offline é necessária devido à inatividade do aplicativo. Os usuários ainda precisam inserir um PIN ao fazer login no Secure Hub pela primeira vez e ao reiniciar o dispositivo. Para obter informações sobre como habilitar a autenticação por impressão digital, consulte Autenticação por impressão digital ou Touch ID.

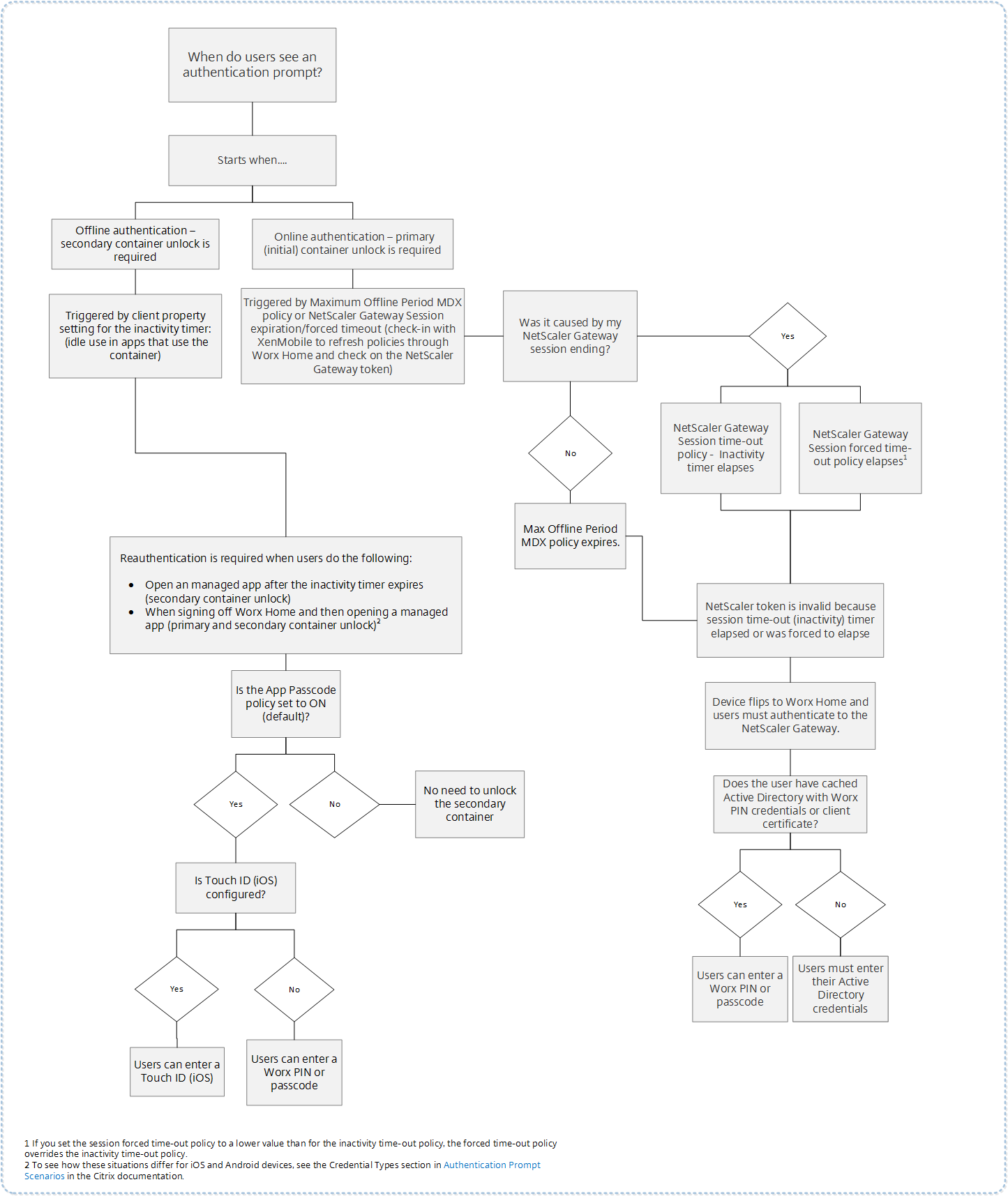

O fluxograma a seguir resume o fluxo de decisão que determina quais credenciais um usuário deve inserir quando solicitado a se autenticar.

Sobre as transições de tela do Secure Hub

Outra situação a ser observada é quando uma transição de um aplicativo para o Secure Hub e, em seguida, de volta para um aplicativo é necessária. A transição exibe uma notificação que os usuários devem reconhecer. A autenticação não é necessária quando isso ocorre. A situação ocorre depois que um check-in é realizado com o Endpoint Management, conforme especificado pelas políticas MDX de Período offline máximo e Período de sondagem ativo, e o Endpoint Management detecta políticas atualizadas que precisam ser enviadas ao dispositivo por meio do Secure Hub.

Complexidade do código de acesso para o dispositivo (Android 12+)

A complexidade do código de acesso é preferível a um requisito de senha personalizado. O nível de complexidade do código de acesso é um dos níveis predefinidos. Assim, o usuário final não consegue definir uma senha com um nível de complexidade inferior.

A complexidade do código de acesso para dispositivos no Android 12+ é a seguinte:

- **Aplicar complexidade do código de acesso:** Requer uma senha com um nível de complexidade definido pela plataforma, em vez de um requisito de senha personalizado. Apenas para dispositivos no Android 12+ e usando o Secure Hub 22.9 ou posterior.

- **Nível de complexidade:** Níveis predefinidos de complexidade de senha.

1. **Nenhum:** Nenhuma senha é necessária.

1. **Baixo:** As senhas podem ser:

1. Um padrão

1. Um PIN com um mínimo de quatro números

1. **Médio:** As senhas podem ser:

1. Um PIN sem sequências repetidas (4444) ou sequências ordenadas (1234), e um mínimo de quatro números

1. Alfabético com um mínimo de quatro caracteres

1. Alfanumérico com um mínimo de quatro caracteres

1. **Alto:** As senhas podem ser:

1. Um PIN sem sequências repetidas (4444) ou sequências ordenadas (1234), e um mínimo de oito números

1. Alfabético com um mínimo de seis caracteres

1. Alfanumérico com um mínimo de seis caracteres

Observações:

- Para dispositivos BYOD, as configurações de código de acesso, como Comprimento mínimo, Caracteres necessários, Reconhecimento biométrico e Regras avançadas, não são aplicáveis no Android 12+. Use a complexidade do código de acesso em vez disso. - Se a complexidade do código de acesso para o perfil de trabalho estiver habilitada, a complexidade do código de acesso para o lado do dispositivo também deverá ser habilitada.

Para obter mais informações, consulte Configurações do Android Enterprise na documentação do Citrix Endpoint Management.