Tarefas e considerações do administrador

Este artigo aborda as tarefas e considerações relevantes para administradores de aplicativos de produtividade móvel.

Gerenciamento de sinalizadores de recursos

-

Se ocorrer um problema com um aplicativo de produtividade móvel em produção, podemos desabilitar um recurso afetado dentro do código do aplicativo. Podemos desabilitar o recurso para Secure Hub, Secure Mail e Secure Web para iOS e Android. Para fazer isso, usamos sinalizadores de recursos e um serviço de terceiros chamado LaunchDarkly. Você não precisa fazer nenhuma configuração para habilitar o tráfego para o LaunchDarkly, exceto quando tiver um firewall ou proxy bloqueando o tráfego de saída. Nesse caso, você habilita o tráfego para o LaunchDarkly por meio de URLs ou endereços IP específicos, dependendo dos requisitos da sua política. Para obter detalhes sobre o suporte para a exclusão de domínios do tunelamento, consulte a documentação do MAM SDK.

-

Você pode habilitar o tráfego e a comunicação para o LaunchDarkly das seguintes maneiras:

Habilitar o tráfego para as seguintes URLs

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

Criar uma lista de permissões por domínio

Anteriormente, oferecíamos uma lista de endereços IP para usar quando suas políticas internas exigiam que apenas endereços IP fossem listados. Agora, como a Citrix® fez melhorias na infraestrutura, estamos eliminando gradualmente os endereços IP públicos a partir de 16 de julho de 2018. Recomendamos que você crie uma lista de permissões por domínio, se possível.

- ### Listar endereços IP em uma lista de permissões

- Se você precisar listar endereços IP em uma lista de permissões, para obter uma lista de todos os intervalos de endereços IP atuais, consulte esta [lista de IP público do LaunchDarkly](https://app.launchdarkly.com/api/v2/public-ip-list). Você pode usar esta lista para garantir que suas configurações de firewall sejam atualizadas automaticamente de acordo com as atualizações de infraestrutura. Para obter detalhes sobre o status das alterações de infraestrutura, consulte a [Página de Status do LaunchDarkly](https://status.launchdarkly.com/).

Observação:

Os aplicativos da loja de aplicativos pública exigem uma nova instalação na primeira vez que você os implanta. Não é possível fazer upgrade da versão empacotada empresarial atual do aplicativo para a versão da loja pública.

Com a distribuição de aplicativos da loja pública, você não assina nem empacota aplicativos desenvolvidos pela Citrix com o MDX Toolkit. Você pode usar o MDX Toolkit para empacotar aplicativos de terceiros ou empresariais.

Requisitos de sistema do LaunchDarkly

- Endpoint Management 10.7 ou posterior.

- Certifique-se de que os aplicativos possam se comunicar com os seguintes serviços se você tiver o split tunneling no Citrix ADC definido como **OFF**:

- Serviço LaunchDarkly

- Serviço de escuta APNs

Lojas de aplicativos compatíveis

Os aplicativos de produtividade móvel estão disponíveis na Apple App Store e no Google Play.

Na China, onde o Google Play não está disponível, o Secure Hub para Android está disponível nas seguintes lojas de aplicativos:

- https://shouji.baidu.com

- http://apk.hiapk.com

-

Habilitar a distribuição de aplicativos da loja pública

-

- Baixe os arquivos .mdx da loja pública para iOS e Android na página de downloads do Endpoint Management.

- Carregue os arquivos .mdx para o console do Endpoint Management. As versões da loja pública dos aplicativos de produtividade móvel ainda são carregadas como aplicativos MDX. Não carregue os aplicativos como aplicativos da loja pública no servidor. Para obter as etapas, consulte Adicionar aplicativos.

- Altere as políticas de seus padrões com base em suas políticas de segurança (opcional).

- Envie os aplicativos como aplicativos obrigatórios (opcional). Esta etapa exige que seu ambiente esteja habilitado para gerenciamento de dispositivos móveis.

- Instale os aplicativos no dispositivo a partir da App Store, Google Play ou da loja de aplicativos do Endpoint Management.

- No Android, o usuário é direcionado para a Play Store para instalar o aplicativo. No iOS, em implantações com MDM, o aplicativo é instalado sem que o usuário seja levado à loja de aplicativos.

- Quando o aplicativo é instalado da App Store ou Play Store, a seguinte ação ocorre. O aplicativo faz a transição para um aplicativo gerenciado, desde que o arquivo .mdx correspondente tenha sido carregado para o servidor. Ao fazer a transição para um aplicativo gerenciado, o aplicativo solicita um PIN da Citrix. Quando os usuários inserem o PIN da Citrix, o Secure Mail exibe a tela de configuração da conta.

- Os aplicativos são acessíveis somente se você estiver inscrito no Secure Hub e o arquivo .mdx correspondente estiver no servidor. Se qualquer uma das condições não for atendida, os usuários podem instalar o aplicativo, mas o uso do aplicativo é bloqueado.

Se você usa atualmente aplicativos do Citrix Ready Marketplace™ que estão em lojas de aplicativos públicas, já está familiarizado com o processo de implantação. Os aplicativos de produtividade móvel adotam a mesma abordagem que muitos ISVs usam atualmente. Incorpore o MDX SDK dentro do aplicativo para torná-lo pronto para a loja pública.

Observação:

As versões da loja pública do aplicativo Citrix Files para iOS e Android agora são universais. O aplicativo Citrix Files é o mesmo para telefones e tablets.

Notificações push da Apple

Para obter mais informações sobre como configurar notificações push, consulte Configurando o Secure Mail para Notificações Push.

Perguntas frequentes sobre a loja de aplicativos pública

-

Posso implantar várias cópias do aplicativo da loja pública para diferentes grupos de usuários? Por exemplo, quero implantar políticas diferentes para diferentes grupos de usuários. Carregue um arquivo .mdx diferente para cada grupo de usuários. No entanto, neste caso, um único usuário não pode pertencer a vários grupos. Se os usuários pertencessem a vários grupos, várias cópias do mesmo aplicativo seriam atribuídas a esse usuário. Várias cópias de um aplicativo da loja pública não podem ser implantadas no mesmo dispositivo, porque o ID do aplicativo não pode ser alterado.

- Posso enviar aplicativos da loja pública como aplicativos obrigatórios?

-

Sim. O envio de aplicativos para dispositivos requer MDM; não é suportado para implantações somente MAM.

-

Preciso atualizar alguma política de tráfego ou regras do Exchange Server baseadas no agente do usuário? As strings para quaisquer políticas e regras baseadas em agente de usuário por plataforma são as seguintes.

Importante:

-

O Secure Notes e o Secure Tasks atingiram o status de Fim da Vida Útil (EOL) em 31 de dezembro de 2018. Para obter detalhes, consulte Aplicativos EOL e preteridos.

Android

| Aplicativo | Servidor | Cadeia de caracteres do agente de usuário |

-

Citrix Secure Mail™ Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web™ WorxMail Citrix Secure Tasks Exchange WorxMail Citrix Secure Notes Exchange WorxMail Citrix Files Secure Notes

iOS

| Aplicativo | Servidor | Cadeia de caracteres do agente de usuário |

-

Citrix Secure Mail Exchange WorxMail -

Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser -

Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

Posso impedir atualizações de aplicativo?

-

Não. Quando uma atualização é publicada na loja de aplicativos pública, todos os usuários que têm atualizações automáticas ativadas recebem a atualização.

-

Posso impor atualizações de aplicativo?

Sim, as atualizações são impostas por meio da política de período de carência para atualização. Essa política é definida quando o novo arquivo .mdx correspondente à versão atualizada do aplicativo é carregado no Endpoint Management.

-

Como faço para testar os aplicativos antes que a atualização chegue aos usuários se não consigo controlar os cronogramas de atualização?

-

De forma semelhante ao processo do Secure Hub, os aplicativos estão disponíveis para teste no TestFlight para iOS durante o período EAR. Para Android, os aplicativos estão disponíveis por meio do programa beta do Google Play durante o período EAR. Você pode testar as atualizações de aplicativo durante esse período.

-

O que acontece se eu não atualizar o novo arquivo .mdx antes que a atualização automática chegue aos dispositivos dos usuários?

O aplicativo atualizado permanece compatível com o arquivo .mdx mais antigo. Quaisquer novos recursos que dependam de uma nova política não são ativados.

-

O aplicativo fará a transição para gerenciado se o Secure Hub estiver instalado ou o aplicativo precisa ser registrado?

-

Os usuários devem estar registrados no Secure Hub para que o aplicativo da loja pública seja ativado como um aplicativo gerenciado (protegido por MDX) e seja utilizável. Se o Secure Hub estiver instalado, mas não registrado, o usuário não poderá usar o aplicativo da loja pública.

-

Preciso de uma conta de desenvolvedor Apple Enterprise para os aplicativos da loja pública?

-

Não. Como a Citrix agora mantém os certificados e perfis de provisionamento para aplicativos de produtividade móveis, uma conta de desenvolvedor Apple Enterprise não é necessária para implantar os aplicativos para os usuários.

-

O fim da distribuição corporativa se aplica a qualquer aplicativo empacotado que eu tenha implantado?

Não, aplica-se apenas aos aplicativos de produtividade móveis: Secure Mail, Secure Web e Citrix Content Collaboration™ para Endpoint Management, QuickEdit e ShareConnect. Quaisquer aplicativos empacotados corporativos que você implantou e que foram desenvolvidos internamente ou por terceiros podem continuar a usar o empacotamento corporativo. O MDX Toolkit continua a oferecer suporte ao empacotamento corporativo para desenvolvedores de aplicativos.

-

Ao instalar um aplicativo do Google Play, recebo um erro do Android com o código de erro 505.

-

Observação:

-

-

O suporte para Android 5.x terminou em 31 de dezembro de 2018.

Este é um problema conhecido com o Google Play e as versões do Android 5.x. Se esse erro ocorrer, você pode seguir estas etapas para limpar dados obsoletos no dispositivo que impedem a instalação do aplicativo:

-

- Reinicie o dispositivo.

-

Limpe o cache e os dados do Google Play pelas configurações do dispositivo.

-

Como último recurso, remova e adicione novamente a conta do Google no seu dispositivo.

Para obter mais informações, pesquise neste site usando as seguintes palavras-chave “Corrigir Erro 505 da Google Play Store no Android: Código de Erro Desconhecido”

-

Embora o aplicativo no Google Play tenha sido lançado para produção e uma nova versão beta não esteja disponível, por que vejo Beta após o título do aplicativo no Google Play?

Se você faz parte do nosso programa de Acesso Antecipado (EAR), você sempre verá Beta ao lado do título do aplicativo. Esse nome simplesmente notifica os usuários sobre o nível de acesso deles para um aplicativo específico. O nome Beta indica que os usuários recebem a versão mais recente do aplicativo disponível. A versão mais recente pode ser a última versão publicada em um canal de produção ou em um canal beta.

-

Após instalar e abrir o aplicativo, os usuários veem a mensagem “Aplicativo Não Autorizado”, mesmo que o arquivo .mdx esteja no console do Endpoint Management.

Esse problema pode ocorrer se os usuários instalarem o aplicativo diretamente da App Store ou do Google Play e se o Secure Hub não for atualizado. O Secure Hub deve ser atualizado quando o temporizador de inatividade expirar. As políticas são atualizadas quando os usuários abrem o Secure Hub e se reautenticam. O aplicativo é autorizado na próxima vez que os usuários o abrirem.

-

Preciso de um código de acesso para usar o aplicativo? Vejo uma tela solicitando que eu insira um código de acesso ao instalar o aplicativo da App Store ou Play Store.

Se você vir uma tela solicitando um código de acesso, você não está registrado no Endpoint Management por meio do Secure Hub. Registre-se no Secure Hub e certifique-se de que o arquivo .mdx do aplicativo esteja implantado no servidor. Certifique-se também de que o aplicativo possa ser usado. O código de acesso é limitado apenas ao uso interno da Citrix. Os aplicativos exigem uma implantação do Endpoint Management para serem ativados.

-

Posso implantar aplicativos da loja pública do iOS via VPP ou DEP?

O Endpoint Management é otimizado para distribuição VPP de aplicativos da loja pública que não são habilitados para MDX. Embora você possa distribuir os aplicativos da loja pública do Endpoint Management com VPP, a implantação não é ideal, até que façamos melhorias adicionais no Endpoint Management e na loja do Secure Hub para resolver as limitações. Para obter uma lista de problemas conhecidos com a implantação de aplicativos da loja pública do Endpoint Management via VPP, além de possíveis soluções alternativas, consulte este artigo na central de conhecimento da Citrix.

-

Políticas MDX para aplicativos de produtividade móvel

- As políticas MDX permitem configurar as definições que o Endpoint Management impõe. As políticas abrangem autenticação, segurança do dispositivo, requisitos e acesso à rede, criptografia, interação de aplicativos, restrições de aplicativos e muito mais. Muitas políticas MDX se aplicam a todos os aplicativos de produtividade móvel. Algumas políticas são específicas de aplicativos.

Os arquivos de política são fornecidos como arquivos .mdx para as versões da loja pública dos aplicativos de produtividade móvel. Você também pode configurar políticas no console do Endpoint Management ao adicionar um aplicativo.

-

Para descrições completas das políticas MDX, consulte os seguintes artigos nesta seção:

- Políticas MDX para aplicativos de produtividade móvel em um relance

- Políticas MDX para aplicativos de produtividade móvel para Android

- Políticas MDX para aplicativos de produtividade móvel para iOS

As seções a seguir descrevem as políticas MDX relacionadas às conexões de usuário.

Modo duplo no Secure Mail para Android

Um SDK de gerenciamento de aplicativos móveis (MAM) está disponível para substituir áreas da funcionalidade MDX que não são cobertas pelas plataformas iOS e Android. A tecnologia de empacotamento MDX está programada para atingir o fim da vida útil (EOL) em setembro de 2021. Para continuar gerenciando seus aplicativos corporativos, você deve incorporar o SDK MAM.

A partir da versão 20.8.0, os aplicativos Android são lançados com o MDX e o SDK MAM para se preparar para a estratégia de EOL do MDX mencionada anteriormente. O modo duplo MDX destina-se a fornecer uma maneira de fazer a transição para novos SDKs MAM a partir do MDX Toolkit atual. Usar o modo duplo permite que você:

- Continue gerenciando aplicativos usando o MDX Toolkit (agora chamado Legacy MDX no console do Endpoint Management)

-

Gerencie aplicativos que incorporam o novo SDK MAM.

Observação:

Ao usar o SDK MAM, você não precisa empacotar aplicativos.

Não há etapas adicionais necessárias depois que você muda para o SDK MAM.

Para obter mais detalhes sobre o SDK MAM, consulte os seguintes artigos:

- Visão geral do SDK MAM

- Últimos lançamentos do SDK MAM

- Seção Citrix Developer sobre Gerenciamento de Dispositivos

- Postagem do blog da Citrix

Pré-requisitos

Para uma implantação bem-sucedida do recurso de modo duplo, certifique-se do seguinte:

- Atualize seu Citrix Endpoint Management para as versões 10.12 RP2 e posteriores, ou 10.11 RP5 e posteriores.

- Atualize seus aplicativos móveis para a versão 20.8.0 ou posterior.

- Atualize o arquivo de políticas para a versão 20.8.0 ou posterior.

- Se sua organização usa aplicativos de terceiros, certifique-se de incorporar o SDK MAM em seus aplicativos de terceiros antes de mudar para a opção de SDK MAM para seus aplicativos de produtividade móvel Citrix. Todos os seus aplicativos gerenciados devem ser movidos para o SDK MAM de uma só vez.

Observação:

O SDK MAM é compatível com todos os clientes baseados em nuvem.

Limitações

- O SDK MAM suporta apenas aplicativos publicados na plataforma Android Enterprise em sua implantação do Citrix Endpoint Management™. Para os aplicativos recém-publicados, a criptografia padrão é a criptografia baseada em plataforma.

- O SDK MAM suporta apenas criptografia baseada em plataforma, e não criptografia MDX.

- Se você não atualizar o Citrix Endpoint Management e os arquivos de política estiverem executando a versão 20.8.0 ou posterior para os aplicativos móveis, entradas duplicadas da política de Rede serão criadas para o Secure Mail.

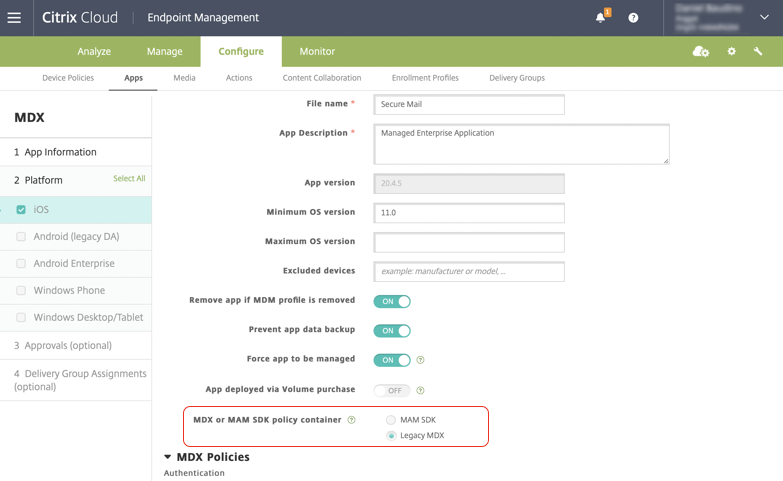

Ao configurar o Secure Mail no Citrix Endpoint Management, o recurso de modo duplo permite que você continue gerenciando aplicativos usando o MDX Toolkit (agora Legacy MDX) ou mude para o novo SDK MAM para gerenciamento de aplicativos. A Citrix recomenda que você mude para o SDK MAM, pois os SDKs MAM são mais modulares e visam permitir que você use apenas um subconjunto da funcionalidade MDX que sua organização utiliza.

Você obtém as seguintes opções para configurações de política no contêiner de política MDX ou MAM SDK:

- MAM SDK

- Legacy MDX

Na política do contêiner de política MDX ou MAM SDK, você só pode alterar sua opção de Legacy MDX para MAM SDK. A opção de mudar de MAM SDK para Legacy MDX não é permitida, e você precisa republicar o aplicativo. O valor padrão é Legacy MDX. Certifique-se de definir o mesmo modo de política para o Secure Mail e o Secure Web executando no mesmo dispositivo. Você não pode ter dois modos diferentes executando no mesmo dispositivo.

Conexões de usuário à rede interna

As conexões que fazem túnel para a rede interna podem usar um túnel VPN completo ou uma variação de uma VPN sem cliente, conhecida como Tunneled – Web SSO. A política de modo VPN preferencial controla esse comportamento. Por padrão, as conexões usam Tunneled – Web SSO, que é recomendado para conexões que exigem SSO. A configuração de túnel VPN completo é recomendada para conexões que usam certificados de cliente ou SSL de ponta a ponta para um recurso na rede interna. A configuração lida com qualquer protocolo sobre TCP e pode ser usada com computadores Windows e Mac, e com dispositivos iOS e Android.

A política Permitir troca de modo VPN permite a troca automática entre o túnel VPN completo e os modos Tunneled – Web SSO conforme necessário. Por padrão, esta política está desativada. Quando esta política está ativada, uma solicitação de rede que falha devido a uma solicitação de autenticação que não pode ser tratada no modo VPN preferencial é repetida no modo alternativo. Por exemplo, os desafios do servidor para certificados de cliente podem ser acomodados pelo modo de túnel VPN completo, mas não pelo modo Tunneled – Web SSO. Da mesma forma, os desafios de autenticação HTTP são mais propensos a serem atendidos com SSO ao usar o modo Tunneled – Web SSO.

Restrições de acesso à rede

A política de acesso à rede especifica se restrições são impostas ao acesso à rede. Por padrão, o acesso ao Secure Mail é irrestrito, o que significa que nenhuma restrição é imposta ao acesso à rede. Os aplicativos têm acesso irrestrito às redes às quais o dispositivo está conectado. Por padrão, o acesso ao Secure Web é tunelado para a rede interna, o que significa que um túnel VPN por aplicativo de volta à rede interna é usado para todo o acesso à rede e as configurações de túnel dividido do Citrix ADC são utilizadas. Você também pode especificar acesso bloqueado para que o aplicativo opere como se o dispositivo não tivesse conexão de rede.

Não bloqueie a política de acesso à rede se quiser permitir recursos como AirPrint, iCloud e APIs do Facebook e Twitter.

A política de acesso à rede também interage com a política de serviços de rede em segundo plano. Para obter detalhes, consulte Integrando o Exchange Server ou o IBM Notes Traveler Server.

Propriedades do cliente do Endpoint Management

As propriedades do cliente contêm informações que são fornecidas diretamente ao Secure Hub nos dispositivos do usuário. As propriedades do cliente estão localizadas no console do Endpoint Management em Configurações > Cliente > Propriedades do Cliente.

As propriedades do cliente são usadas para configurar definições como as seguintes:

Cache de senha do usuário

O cache de senha do usuário permite que a senha do Active Directory dos usuários seja armazenada em cache localmente no dispositivo móvel. Se você habilitar o cache de senha do usuário, os usuários serão solicitados a definir um PIN ou senha do Citrix.

Temporizador de inatividade

O temporizador de inatividade define o tempo em minutos que os usuários podem deixar o dispositivo inativo e acessar um aplicativo sem serem solicitados a inserir um PIN ou senha do Citrix. Para habilitar essa configuração para um aplicativo MDX, você deve definir a política de senha do aplicativo como Ativada. Se a política de senha do aplicativo estiver Desativada, os usuários serão redirecionados para o Secure Hub para realizar uma autenticação completa. Ao alterar essa configuração, o valor entra em vigor na próxima vez que os usuários forem solicitados a se autenticar.

Autenticação por PIN do Citrix

O PIN do Citrix simplifica a experiência de autenticação do usuário. O PIN é usado para proteger um certificado de cliente ou salvar credenciais do Active Directory localmente no dispositivo. Se você configurar as definições de PIN, a experiência de logon do usuário será a seguinte:

-

Quando os usuários iniciam o Secure Hub pela primeira vez, eles recebem uma solicitação para inserir um PIN, que armazena em cache as credenciais do Active Directory.

-

Quando os usuários iniciam um aplicativo de produtividade móvel, como o Secure Mail, eles inserem o PIN e fazem logon.

Você usa as propriedades do cliente para habilitar a autenticação por PIN, especificar o tipo de PIN e especificar a força, o comprimento e os requisitos de alteração do PIN.

Autenticação por impressão digital ou Touch ID

A autenticação por impressão digital, também conhecida como autenticação por Touch ID, para dispositivos iOS é uma alternativa ao PIN do Citrix. O recurso é útil quando aplicativos empacotados, exceto o Secure Hub, precisam de autenticação offline, como quando o temporizador de inatividade expira. Você pode habilitar esse recurso nos seguintes cenários de autenticação:

- PIN do Citrix + configuração de certificado de cliente

- PIN do Citrix + configuração de senha do AD em cache

- PIN do Citrix + configuração de certificado de cliente e configuração de senha do AD em cache

- O PIN do Citrix está desativado

Se a autenticação por impressão digital falhar ou se um usuário cancelar a solicitação de autenticação por impressão digital, os aplicativos empacotados recorrerão à autenticação por PIN do Citrix ou senha do AD.

Requisitos de autenticação por impressão digital

-

Dispositivos iOS (versão mínima 8.1) que suportam autenticação por impressão digital e têm pelo menos uma impressão digital configurada.

-

A entropia do usuário deve estar desativada.

Para configurar a autenticação por impressão digital

Importante:

Se a entropia do usuário estiver ativada, a propriedade Habilitar Autenticação por Touch ID será ignorada. A entropia do usuário é habilitada por meio da chave Criptografar segredos usando a senha.

-

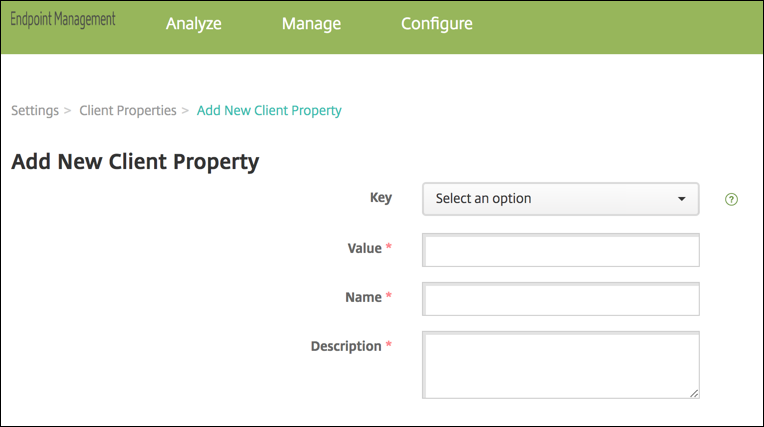

No console do Endpoint Management, vá para “Configurações” > “Cliente” > “Propriedades do Cliente”.

-

Clique em “Adicionar”.

-

Adicione a chave ENABLE_TOUCH_ID_AUTH, defina seu Valor como True e defina o nome da política como Habilitar Autenticação por Impressão Digital.

Depois de configurar a autenticação por impressão digital, os usuários não precisam reenrolar seus dispositivos.

Para obter mais informações sobre a chave Criptografar segredos usando a senha e as propriedades do cliente em geral, consulte o artigo do Endpoint Management sobre Propriedades do cliente.

Google Analytics

O Citrix Secure Mail usa o Google Analytics para coletar estatísticas de aplicativos e dados de análise de informações de uso para melhorar a qualidade do produto. O Citrix não coleta nem armazena nenhuma outra informação pessoal do usuário.

Desabilitar o Google Analytics

Os administradores podem desabilitar o Google Analytics configurando a propriedade de cliente personalizada DISABLE_GA. Para desabilitar o Google Analytics, faça o seguinte:

- Faça logon no console do Citrix Endpoint Management e navegue até “Configurações” > “Propriedades do Cliente” > “Adicionar Nova Propriedade do Cliente”.

- Adicione o valor DISABLE_GA ao campo “Chave”.

- Defina o valor da propriedade do cliente como true.

Observação:

Se você não configurar o valor DISABLE_GA no console do Citrix Endpoint Management, os dados do Google Analytics estarão ativos.

Neste artigo

- Gerenciamento de sinalizadores de recursos

- Lojas de aplicativos compatíveis

- Notificações push da Apple

- Perguntas frequentes sobre a loja de aplicativos pública

- Políticas MDX para aplicativos de produtividade móvel

- Modo duplo no Secure Mail para Android

- Propriedades do cliente do Endpoint Management

- Autenticação por impressão digital ou Touch ID

- Google Analytics