Crear un catálogo de Google Cloud Platform

Crear catálogos de máquinas describe los asistentes que crean un catálogo de máquinas. La siguiente información cubre detalles específicos de los entornos de Google Cloud.

Nota:

Antes de crear un catálogo de Google Cloud Platform (GCP), debes terminar de crear una conexión a GCP. Consulta Conexión a entornos de Google Cloud.

Preparar una instancia de VM maestra y un disco persistente

Sugerencia:

Disco persistente es el término de Google Cloud para disco virtual.

Para preparar tu instancia de VM maestra, crea y configura una instancia de VM con propiedades que coincidan con la configuración que deseas para las instancias VDA clonadas en tu catálogo de máquinas planificado. La configuración no se aplica solo al tamaño y tipo de instancia. También incluye atributos de instancia como metadatos, etiquetas, asignaciones de GPU, etiquetas de red y propiedades de cuentas de servicio.

Como parte del proceso de creación de la imagen maestra, MCS usa tu instancia de VM maestra para crear la plantilla de instancia de Google Cloud. La plantilla de instancia se usa luego para crear las instancias VDA clonadas que componen el catálogo de máquinas. Las instancias clonadas heredan las propiedades (excepto las propiedades de VPC, subred y disco persistente) de la instancia de VM maestra a partir de la cual se creó la plantilla de instancia.

Después de configurar las propiedades de la instancia de VM maestra según tus especificaciones, inicia la instancia y luego prepara el disco persistente para la instancia.

Te recomendamos que crees manualmente una instantánea del disco o una imagen del disco. Esto te permite usar una convención de nomenclatura significativa para rastrear versiones, te da más opciones para administrar versiones anteriores de tu imagen maestra y ahorra tiempo en la creación del catálogo de máquinas. Si no creas tu propia instantánea, MCS crea una instantánea temporal para ti (que se elimina al final del proceso de aprovisionamiento). La creación manual de una instantánea multirregional del disco o imagen del SO también te permite usar la misma imagen maestra para catálogos de máquinas en diferentes regiones de GCP.

Crear un catálogo de máquinas

Puedes crear un catálogo de máquinas de dos maneras:

Crear un catálogo de máquinas con Web Studio

Nota:

Crea tus recursos antes de crear un catálogo de máquinas. Usa las convenciones de nomenclatura establecidas por Google Cloud al configurar catálogos de máquinas. Consulta las Directrices de nomenclatura de buckets y objetos para obtener más información.

Sigue las directrices de Crear catálogos de máquinas. La siguiente descripción es exclusiva de los catálogos de Google Cloud.

-

Inicia sesión en Web Studio y selecciona Catálogos de máquinas en el panel izquierdo.

-

Selecciona Crear catálogo de máquinas en la barra de acciones.

-

En la página Sistema operativo, selecciona SO multisesión y luego selecciona Siguiente.

- Citrix Virtual Apps and Desktops™ también es compatible con SO de sesión única.

-

En la página Administración de máquinas, selecciona las opciones Máquinas con administración de energía y Citrix Machine Creation Services™ y luego selecciona Siguiente. Si hay varios recursos, selecciona uno del menú.

-

En la página Imagen, completa estos pasos según sea necesario y luego haz clic en Siguiente.

- Selecciona la imagen maestra. Puedes seleccionar los siguientes tipos de imagen:

- Máquina virtual (cuyas regiones son las mismas que las unidades de alojamiento seleccionadas).

- Instantáneas (compatibles con instantáneas multirregionales).

- Imagen de SO (compatible con imágenes públicas y no públicas multirregionales). Si quieres usar la funcionalidad de tenencia única, asegúrate de seleccionar una imagen cuya propiedad de grupo de nodos esté configurada correctamente. Consulta Habilitar la selección de zona.

-

Para heredar propiedades de máquina de un perfil de máquina, selecciona Usar un perfil de máquina y selecciona un perfil de la ficha Máquina virtual o de la ficha Plantillas de instancia.

Nota:

- Actualmente, las VM de este catálogo heredan la configuración de almacenamiento, tipo de máquina y cifrado de disco del perfil de máquina seleccionado.

- Si seleccionas una plantilla de instancia como perfil de máquina, todas las zonas se seleccionan de forma predeterminada. Puedes seleccionar las zonas según sea necesario.

- Selecciona el nivel funcional mínimo para el catálogo.

- Selecciona la imagen maestra. Puedes seleccionar los siguientes tipos de imagen:

-

En la página Tipos de almacenamiento, selecciona el tipo de almacenamiento utilizado para contener el sistema operativo de este catálogo de máquinas. Cada una de las siguientes opciones de almacenamiento tiene características únicas de precio y rendimiento. (Un disco de identidad siempre se crea usando el disco persistente estándar zonal).

- Disco persistente estándar

- Disco persistente equilibrado

- Disco persistente SSD

Para obtener detalles sobre las opciones de almacenamiento de Google Cloud, consulta https://cloud.google.com/compute/docs/disks/.

-

En la página Máquinas virtuales, especifica cuántas VM quieres crear, consulta la especificación detallada de las VM y luego selecciona Siguiente. Si usas grupos de nodos de tenencia única para catálogos de máquinas, asegúrate de seleccionar solo las zonas donde los nodos de tenencia única reservados estén disponibles. Consulta Habilitar la selección de zona.

-

En la página Configuración de disco, puedes configurar los siguientes ajustes:

-

Elige si quieres habilitar la caché de reescritura. Después de habilitar la caché de reescritura, puedes hacer lo siguiente:

- Configura el tamaño del disco y la RAM utilizados para almacenar en caché datos temporales. Para obtener más información, consulta Configurar la caché para datos temporales.

- Selecciona el tipo de almacenamiento para el disco de caché de reescritura. Las siguientes opciones de almacenamiento están disponibles para usar con el disco de caché de reescritura:

- Disco persistente estándar

- Disco persistente equilibrado

- Disco persistente SSD

Para obtener detalles sobre las opciones de almacenamiento de Google Cloud, consulta Opciones de almacenamiento.

- Selecciona el tipo para el disco de caché de reescritura.

- Usar disco de caché de reescritura no persistente. Si se selecciona, el disco de caché de reescritura no persiste para las VM aprovisionadas. El disco se elimina durante los ciclos de energía y cualquier dato redirigido al disco se perderá.

- Usar disco de caché de reescritura persistente. Si se selecciona, el disco de caché de reescritura persiste para las VM aprovisionadas. Habilitar esta opción aumenta tus costos de almacenamiento.

- Cuando la optimización de almacenamiento de MCS (E/S de MCS) está habilitada, puedes hacer lo siguiente:

- Elige si quieres conservar los discos del sistema para los VDA durante los ciclos de energía. Para obtener más información, consulta Habilitar las actualizaciones de optimización de almacenamiento de MCS.

- Actualiza los tamaños de la memoria y la caché del disco.

-

Elige si quieres usar tu propia clave para proteger el contenido del disco. Para usar la función, primero debes crear tus propias claves de cifrado administradas por el cliente (CMEK). Para obtener más información, consulta Usar claves de cifrado administradas por el cliente (CMEK).

Nota:

Solo está disponible en la interfaz de Studio.

Después de crear las claves, puedes seleccionar una de ellas de la lista. No puedes cambiar la clave después de crear el catálogo. Google Cloud no admite la rotación de claves en discos persistentes o imágenes existentes. Por lo tanto, después de aprovisionar un catálogo, este queda vinculado a una versión específica de la clave. Si esa clave se deshabilita o se destruye, las instancias y los discos cifrados con ella se vuelven inutilizables hasta que la clave se vuelva a habilitar o restaurar.

-

-

En la página Cuentas de equipo, selecciona una cuenta de Active Directory y luego selecciona Siguiente.

- Si seleccionas Crear nuevas cuentas de Active Directory, selecciona un dominio y luego introduce la secuencia de caracteres que representa el esquema de nomenclatura para las cuentas de equipo de VM aprovisionadas creadas en Active Directory. El esquema de nomenclatura de la cuenta puede contener de 1 a 64 caracteres y no puede contener espacios en blanco, caracteres no ASCII o caracteres especiales.

- Si seleccionas Usar cuentas de Active Directory existentes, selecciona Examinar para navegar a las cuentas de equipo de Active Directory existentes para las máquinas seleccionadas.

-

En la página Credenciales de dominio, selecciona Introducir credenciales, escribe el nombre de usuario y la contraseña, selecciona Guardar y luego selecciona Siguiente.

- La credencial que escribas debe tener permisos para realizar operaciones de cuenta de Active Directory.

-

En la página Resumen, confirma la información, especifica un nombre para el catálogo y luego selecciona Finalizar.

Nota:

A partir de la versión 2402, los nombres de catálogo de GCP deben cumplir estas reglas:

- Empezar con una letra minúscula.

- Incluir solo letras minúsculas (a-z), números y guiones.

- Terminar con una letra minúscula o un número.

Cuando intentes cambiar el nombre de catálogos de GCP existentes que no cumplan estas reglas, aparecerán mensajes de error que te guiarán para renombrarlos según las reglas actualizadas.

La creación del catálogo de máquinas puede tardar mucho tiempo en completarse. Para verificar que las máquinas se crean en los grupos de nodos de destino, ve a la consola de Google Cloud.

Importar máquinas de Google Cloud creadas manualmente

Puedes crear una conexión a Google Cloud y luego crear un catálogo que contenga máquinas de Google Cloud. Luego, puedes encender y apagar manualmente las máquinas de Google Cloud a través de Citrix Virtual Apps™ and Desktops. Con esta función, puedes:

- Importar máquinas de SO multisesión de Google Cloud creadas manualmente a un catálogo de máquinas de Citrix Virtual Apps and Desktops.

- Quitar máquinas de SO multisesión de Google Cloud creadas manualmente de un catálogo de Citrix Virtual Apps and Desktops.

- Usar las capacidades existentes de administración de energía de Citrix Virtual Apps and Desktops para administrar la energía de las máquinas de SO multisesión de Windows de Google Cloud. Por ejemplo, establecer una programación de reinicio para esas máquinas.

Esta funcionalidad no requiere cambios en un flujo de trabajo de aprovisionamiento existente de Citrix Virtual Apps and Desktops, ni la eliminación de ninguna función existente. Te recomendamos que uses MCS para aprovisionar máquinas en Web Studio en lugar de importar máquinas de Google Cloud creadas manualmente.

Virtual Private Cloud compartida

Las Virtual Private Clouds (VPC) compartidas comprenden un proyecto host, desde el cual se ponen a disposición las subredes compartidas, y uno o más proyectos de servicio que usan el recurso. Las VPC compartidas son opciones deseables para instalaciones más grandes porque proporcionan control, uso y administración centralizados de los recursos compartidos de Google Cloud corporativos. Para obtener más información, consulta el sitio de documentación de Google.

Con esta función, Machine Creation Services (MCS) admite el aprovisionamiento y la administración de catálogos de máquinas implementados en VPC compartidas. Este soporte, que es funcionalmente equivalente al soporte proporcionado actualmente en VPC locales, difiere en dos áreas:

- Debes conceder permisos adicionales a la cuenta de servicio utilizada para crear la conexión de host. Este proceso permite a MCS acceder y usar los recursos de VPC compartida.

- Debes crear dos reglas de firewall, una para la entrada y otra para la salida. Estas reglas de firewall se utilizan durante el proceso de creación de la imagen maestra.

Nuevos permisos necesarios

Se requiere una cuenta de servicio de Google Cloud con permisos específicos al crear la conexión de host. Estos permisos adicionales deben concederse a cualquier cuenta de servicio utilizada para crear conexiones de host basadas en VPC compartida.

Sugerencia:

Estos permisos adicionales no son nuevos para Citrix Virtual Apps and Desktops. Se utilizan para facilitar la implementación de VPC locales. Con las VPC compartidas, estos permisos adicionales permiten el acceso a otros recursos de VPC compartida.

Se debe conceder un máximo de cuatro permisos adicionales a la cuenta de servicio asociada con la conexión de host para admitir la VPC compartida:

- compute.firewalls.list: Este permiso es obligatorio. Permite a MCS recuperar la lista de reglas de firewall presentes en la Shared VPC.

- compute.networks.list: Este permiso es obligatorio. Permite a MCS identificar las redes de Shared VPC disponibles para la cuenta de servicio.

- compute.subnetworks.list: Este permiso es opcional, dependiendo de cómo uses las VPC. Permite a MCS identificar las subredes dentro de las Shared VPC visibles. Este permiso ya es necesario cuando se usan VPC locales, pero también debe asignarse en el proyecto host de Shared VPC.

- compute.subnetworks.use: Este permiso es opcional, dependiendo de cómo uses las VPC. Es necesario para usar los recursos de subred en los catálogos de máquinas aprovisionados. Este permiso ya es necesario para usar VPC locales, pero también debe asignarse en el proyecto host de Shared VPC.

Al usar estos permisos, ten en cuenta que existen diferentes enfoques según el tipo de permiso utilizado para crear el catálogo de máquinas:

- Permiso a nivel de proyecto:

- Permite el acceso a todas las Shared VPC dentro del proyecto host.

- Requiere que los permisos #3 y #4 se asignen a la cuenta de servicio.

- Permiso a nivel de subred:

- Permite el acceso a subredes específicas dentro de la Shared VPC.

- Los permisos #3 y #4 son intrínsecos a la asignación a nivel de subred y, por lo tanto, no necesitan asignarse directamente a la cuenta de servicio.

Selecciona el enfoque que se adapte a las necesidades de tu organización y a tus estándares de seguridad.

Consejo:

Para obtener más información sobre las diferencias entre los permisos a nivel de proyecto y a nivel de subred, consulta la documentación de Google Cloud.

Reglas de firewall

Durante la preparación de un catálogo de máquinas, se prepara una imagen de máquina para que sirva como disco del sistema de la imagen maestra para el catálogo. Cuando se produce este proceso, el disco se adjunta temporalmente a una máquina virtual. Esta VM debe ejecutarse en un entorno aislado que impida todo el tráfico de red entrante y saliente. Esto se logra mediante un par de reglas de firewall de denegación total; una para el tráfico de entrada y otra para el de salida. Cuando se usan VPC locales de Google Cloud, MCS crea este firewall en la red local y lo aplica a la máquina para la creación de la imagen maestra. Una vez finalizada la creación de la imagen maestra, la regla de firewall se quita de la imagen.

Te recomendamos mantener al mínimo el número de permisos nuevos necesarios para usar las Shared VPC. Las Shared VPC son recursos corporativos de nivel superior y suelen tener protocolos de seguridad más rígidos. Por esta razón, crea un par de reglas de firewall en el proyecto host en los recursos de Shared VPC, una para el tráfico de entrada y otra para el de salida. Asígnales la prioridad más alta. Aplica una nueva etiqueta de destino a cada una de estas reglas, usando el siguiente valor:

citrix-provisioning-quarantine-firewall

Cuando MCS crea o actualiza un catálogo de máquinas, busca reglas de firewall que contengan esta etiqueta de destino. Luego, examina las reglas para verificar su corrección y las aplica a la máquina utilizada para preparar la imagen maestra para el catálogo. Si no se encuentran las reglas de firewall, o si se encuentran las reglas pero estas o sus prioridades son incorrectas, aparece un mensaje similar al siguiente:

"Unable to find valid INGRESS and EGRESS quarantine firewall rules for VPC <name> in project <project>. " Please ensure you have created 'deny all' firewall rules with the network tag 'citrix-provisioning-quarantine-firewall' and proper priority." "Refer to Citrix Documentation for details."

Configuración de la Shared VPC

Antes de agregar la Shared VPC como conexión de host en Web Studio, completa los siguientes pasos para agregar cuentas de servicio del proyecto en el que pretendes aprovisionar:

- Crea un rol de IAM.

- Agrega la cuenta de servicio utilizada para crear una conexión de host de CVAD al rol de IAM del proyecto host de Shared VPC.

- Agrega la cuenta de servicio de Cloud Build del proyecto en el que pretendes aprovisionar al rol de IAM del proyecto host de Shared VPC.

- Crea reglas de firewall.

Crea un rol de IAM

Determina el nivel de acceso del rol: acceso a nivel de proyecto o un modelo más restringido usando acceso a nivel de subred.

Acceso a nivel de proyecto para el rol de IAM. Para el rol de IAM a nivel de proyecto, incluye los siguientes permisos:

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

Para crear un rol de IAM a nivel de proyecto:

- En la consola de Google Cloud, navega a IAM y administración > Roles.

- En la página Roles, selecciona CREAR ROL.

- En la página Crear rol, especifica el nombre del rol. Selecciona AGREGAR PERMISOS.

- En la página Agregar permisos, agrega permisos al rol, individualmente. Para agregar un permiso, escribe el nombre del permiso en el campo Filtrar tabla. Selecciona el permiso y luego selecciona AGREGAR.

- Selecciona CREAR.

Rol de IAM a nivel de subred. Este rol omite la adición de los permisos compute.subnetworks.list y compute.subnetworks.use después de seleccionar CREAR ROL. Para este nivel de acceso de IAM, los permisos compute.firewalls.list y compute.networks.list deben aplicarse al nuevo rol.

Para crear un rol de IAM a nivel de subred:

- En la consola de Google Cloud, navega a Red de VPC > Shared VPC. Aparece la página Shared VPC, que muestra las subredes de las redes de Shared VPC que contiene el proyecto host.

- En la página Shared VPC, selecciona la subred a la que quieres acceder.

- En la esquina superior derecha, selecciona AGREGAR MIEMBRO para agregar una cuenta de servicio.

- En la página Agregar miembros, completa estos pasos:

- En el campo Miembros nuevos, escribe el nombre de tu cuenta de servicio y luego selecciona tu cuenta de servicio en el menú.

- Selecciona el campo Seleccionar un rol y luego Usuario de red de Compute.

- Selecciona GUARDAR.

- En la consola de Google Cloud, navega a IAM y administración > Roles.

- En la página Roles, selecciona CREAR ROL.

- En la página Crear rol, especifica el nombre del rol. Selecciona AGREGAR PERMISOS.

- En la página Agregar permisos, agrega permisos al rol, individualmente. Para agregar un permiso, escribe el nombre del permiso en el campo Filtrar tabla. Selecciona el permiso y luego selecciona AGREGAR.

- Selecciona CREAR.

Agrega una cuenta de servicio al rol de IAM del proyecto host

Después de crear un rol de IAM, sigue estos pasos para agregar una cuenta de servicio para el proyecto host:

- En la consola de Google Cloud, navega al proyecto host y luego a IAM y administración > IAM.

- En la página IAM, selecciona AGREGAR para agregar una cuenta de servicio.

- En la página Agregar miembros:

- En el campo Miembros nuevos, escribe el nombre de tu cuenta de servicio y luego selecciona tu cuenta de servicio en el menú.

- Selecciona un campo de rol, escribe el rol de IAM que creaste y luego selecciona el rol en el menú.

- Selecciona GUARDAR.

La cuenta de servicio ya está configurada para el proyecto host.

Agrega la cuenta de servicio de Cloud Build a la Shared VPC

Cada suscripción de Google Cloud tiene una cuenta de servicio que se nombra según el número de ID del proyecto, seguido de cloudbuild.gserviceaccount. Por ejemplo: 705794712345@cloudbuild.gserviceaccount.

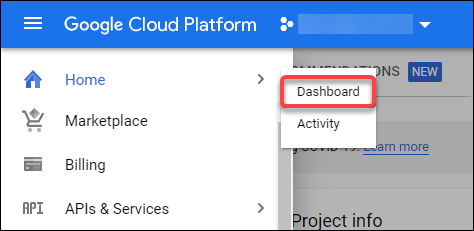

Puedes determinar cuál es el número de ID del proyecto para tu proyecto seleccionando Inicio y Panel en la consola de Google Cloud:

Busca el Número de proyecto debajo del área Información del proyecto de la pantalla.

Realiza los siguientes pasos para agregar la cuenta de servicio de Cloud Build a la Shared VPC:

- En la consola de Google Cloud, navega al proyecto host y luego a IAM y administración > IAM.

- En la página Permisos, selecciona AGREGAR para agregar una cuenta.

- En la página Agregar miembros, completa estos pasos:

- En el campo Miembros nuevos, escribe el nombre de la cuenta de servicio de Cloud Build y luego selecciona tu cuenta de servicio en el menú.

- Selecciona el campo Seleccionar un rol, escribe

Usuario de red de Computey luego selecciona el rol en el menú. - Selecciona GUARDAR.

Crea reglas de firewall

Como parte del proceso de creación de la imagen maestra, MCS copia la imagen de máquina seleccionada y la usa para preparar el disco del sistema de la imagen maestra para el catálogo. Durante la creación de la imagen maestra, MCS adjunta el disco a una máquina virtual temporal, que luego ejecuta scripts de preparación. Esta VM debe ejecutarse en un entorno aislado que prohíba todo el tráfico de red entrante y saliente. Para crear un entorno aislado, MCS requiere dos reglas de firewall de denegación total (una regla de entrada y una regla de salida). Por lo tanto, crea dos reglas de firewall en el Proyecto host de la siguiente manera:

- En la consola de Google Cloud, navega al proyecto host y luego a Red de VPC > Firewall.

- En la página Firewall, selecciona CREAR REGLA DE FIREWALL.

- En la página Crear una regla de firewall, completa lo siguiente:

- Nombre. Escribe un nombre para la regla.

- Red. Selecciona la red de Shared VPC a la que se aplica la regla de firewall de entrada.

- Prioridad. Cuanto menor sea el valor, mayor será la prioridad de la regla. Te recomendamos un valor pequeño (por ejemplo, 10).

- Dirección del tráfico. Selecciona Entrada.

- Acción al coincidir. Selecciona Denegar.

- Destinos. Usa el valor predeterminado, Etiquetas de destino especificadas.

-

Etiquetas de destino. Escribe

citrix-provisioning-quarantine-firewall. - Filtro de origen. Usa el valor predeterminado, Rangos de IP.

-

Rangos de IP de origen. Escribe un rango que coincida con todo el tráfico. Escribe

0.0.0.0/0. - Protocolos y puertos. Selecciona Denegar todo.

- Selecciona CREAR para crear la regla.

- Repite los pasos 1 a 4 para crear otra regla. Para Dirección del tráfico, selecciona Salida.

Agrega una conexión

Agrega una conexión a los entornos de Google Cloud. Consulta Agregar una conexión.

Habilitar la selección de zona

Citrix Virtual Apps and Desktops admite la selección de zona. Con la selección de zona, especificas las zonas donde quieres crear VM. Con la selección de zona, los administradores pueden colocar nodos de inquilino único en las zonas de su elección. Para configurar la tenencia única, debes completar lo siguiente en Google Cloud:

- Reserva un nodo de inquilino único de Google Cloud

- Crea la imagen maestra de VDA

Reservar un nodo de inquilino único de Google Cloud

Para reservar un nodo de inquilino único, consulta la documentación de Google Cloud.

Importante:

Una plantilla de nodo se usa para indicar las características de rendimiento del sistema que se reserva en el grupo de nodos. Esas características incluyen el número de vGPU, la cantidad de memoria asignada al nodo y el tipo de máquina utilizado para las máquinas creadas en el nodo. Para obtener más información, consulta la documentación de Google Cloud.

Creación de la imagen maestra de VDA

Para implementar máquinas en el nodo de inquilino único correctamente, debes seguir pasos adicionales al crear una imagen de VM maestra. Las instancias de máquina en Google Cloud tienen una propiedad llamada etiquetas de afinidad de nodo. Las instancias utilizadas como imágenes maestras para catálogos implementados en el nodo de inquilino único requieren una etiqueta de afinidad de nodo que coincida con el nombre del grupo de nodos de destino. Para lograr esto, ten en cuenta lo siguiente:

- Para una instancia nueva, establece la etiqueta en la consola de Google Cloud al crear una instancia. Para obtener más información, consulta Aprovisionar una VM de inquilino único.

- Para una instancia existente, establece la etiqueta usando la línea de comandos de gcloud. Para obtener más información, consulta Configurar etiquetas de afinidad de nodo.

Nota:

Si tienes la intención de usar la tenencia única con una Shared VPC, consulta Shared Virtual Private Cloud.

Crear un catálogo de máquinas

Después de establecer la etiqueta de afinidad de nodo, configura el catálogo de máquinas.

Claves de cifrado administradas por el cliente (CMEK)

Puedes usar las Claves de cifrado administradas por el cliente (CMEK) para los catálogos de MCS. Al usar esta funcionalidad, asignas el rol Cifrador/Descifrador de CryptoKey del Servicio de administración de claves de Google Cloud al Agente de servicio de Compute Engine. La cuenta de Citrix Virtual Apps and Desktops debe tener los permisos correctos en el proyecto donde se almacena la clave. Consulta Ayudar a proteger los recursos mediante claves de Cloud KMS para obtener más información.

Tu Agente de servicio de Compute Engine tiene el siguiente formato: service-<Project _Number>@compute-system.iam.gserviceaccount.com. Este formato es diferente de la Cuenta de servicio de Compute Engine predeterminada.

Nota:

Es posible que esta Cuenta de servicio de Compute Engine no aparezca en la visualización de Permisos de IAM de la Consola de Google. En tales casos, usa el comando

gcloudcomo se describe en Ayudar a proteger los recursos mediante claves de Cloud KMS.

Asignar permisos a la cuenta de Citrix Virtual Apps and Desktops

Las permisos de Google Cloud KMS se pueden configurar de varias maneras. Puedes proporcionar permisos de KMS a nivel de proyecto o permisos de KMS a nivel de recurso. Consulta Permisos y roles para obtener más información.

Permisos a nivel de proyecto

Una opción es proporcionar a la cuenta de Citrix Virtual Apps and Desktops permisos a nivel de proyecto para explorar los recursos de Cloud KMS. Para ello, crea un rol personalizado y agrega los siguientes permisos:

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.listcloudkms.cryptokeys.get

Asigna este rol personalizado a tu Citrix Virtual Apps and Desktops. Esto te permite explorar las claves regionales en el proyecto relevante del inventario.

Permisos a nivel de recurso

Para la otra opción, los permisos a nivel de recurso, en la consola de Google Cloud, explora la cryptoKey que usas para el aprovisionamiento de MCS. Agrega la cuenta de Citrix Virtual Apps and Desktops a un anillo de claves o a una clave que uses para el aprovisionamiento de catálogos.

Sugerencia:

Con esta opción, no puedes explorar las claves regionales de tu proyecto en el inventario porque la cuenta de Citrix Virtual Apps and Desktops no tiene permisos de lista a nivel de proyecto en los recursos de Cloud KMS. Sin embargo, aún puedes aprovisionar un catálogo usando CMEK si especificas el

cryptoKeyIdcorrecto en las propiedades personalizadas deProvScheme, como se describe a continuación.

Aprovisionamiento con CMEK usando propiedades personalizadas

Cuando crees tu esquema de aprovisionamiento mediante PowerShell, especifica una propiedad CryptoKeyId en ProvScheme CustomProperties. Por ejemplo:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

El cryptoKeyId debe especificarse en el siguiente formato:

projectId:location:keyRingName:cryptoKeyName

Por ejemplo, si quieres usar la clave my-example-key en el anillo de claves my-example-key-ring en la región us-east1 y el proyecto con ID my-example-project-1, tu configuración personalizada de ProvScheme sería similar a la siguiente:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Todos los discos e imágenes aprovisionados por MCS relacionados con este esquema de aprovisionamiento usan esta clave de cifrado administrada por el cliente.

Sugerencia:

Si usas claves globales, la ubicación de las propiedades del cliente debe decir

globaly no el nombre de la región, que en el ejemplo anterior es us-east1. Por ejemplo:<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />.

Rotación de claves administradas por el cliente

Google Cloud no admite la rotación de claves en discos o imágenes persistentes existentes. Una vez que se aprovisiona una máquina, esta queda vinculada a la versión de la clave en uso en el momento de su creación. Sin embargo, se puede crear una nueva versión de la clave y esa nueva clave se usa para las máquinas recién aprovisionadas o los recursos creados cuando se actualiza un catálogo con una nueva imagen maestra.

Consideraciones importantes sobre los anillos de claves

Los anillos de claves no se pueden renombrar ni eliminar. Además, podrías incurrir en cargos imprevistos al configurarlos. Al eliminar o quitar un anillo de claves, Google Cloud muestra un mensaje de error:

Lo sentimos, no puedes eliminar ni renombrar claves o anillos de claves. Nos preocupaban las implicaciones de seguridad de permitir que varias claves o versiones de claves a lo largo del tiempo tuvieran el mismo nombre de recurso, por lo que decidimos hacer que los nombres fueran inmutables. (Y no puedes eliminarlas, porque no podríamos realizar una eliminación verdadera; aún tendría que haber un registro que indicara que este nombre se había usado y no podía reutilizarse).

Somos conscientes de que esto puede desordenar las cosas, pero no tenemos planes inmediatos de cambiarlo.

Si quieres evitar que se te facture por una clave o, de otro modo, dejarla no disponible, puedes hacerlo eliminando todas las versiones de la clave; ni las claves ni los anillos de claves se facturan, solo las versiones de clave activas dentro de las claves.

<!--NeedCopy-->

Sugerencia:

Para obtener más información, consulta Editar o eliminar un anillo de claves desde la consola.

Compatibilidad con el acceso uniforme a nivel de bucket

Citrix Virtual Apps and Desktops es compatible con la política de control de acceso uniforme a nivel de bucket en Google Cloud. Esta funcionalidad aumenta el uso de la política de IAM que otorga permisos a una cuenta de servicio para permitir la manipulación de recursos, incluidos los buckets de almacenamiento. Con el control de acceso uniforme a nivel de bucket, Citrix Virtual Apps and Desktops te permite usar una lista de control de acceso (ACL) para controlar el acceso a los buckets de almacenamiento o a los objetos almacenados en ellos. Consulta Acceso uniforme a nivel de bucket para obtener información general sobre el acceso uniforme a nivel de bucket de Google Cloud. Para obtener información de configuración, consulta Requerir acceso uniforme a nivel de bucket.

Crear un catálogo de máquinas usando PowerShell

Esta sección detalla cómo puedes crear catálogos usando PowerShell:

- Crear un catálogo con disco de caché de escritura persistente

- Mejorar el rendimiento de arranque con MCSIO

- Crear un catálogo de máquinas usando un perfil de máquina

- Crear un catálogo de máquinas con perfil de máquina como plantilla de instancia

- Usar PowerShell para crear un catálogo con VM blindada

- Crear VM de Windows 11 en el nodo de inquilino único

Crear un catálogo con disco de caché de escritura persistente

Para configurar un catálogo con disco de caché de escritura persistente, usa el parámetro de PowerShell New-ProvScheme CustomProperties.

Sugerencia:

Usa el parámetro de PowerShell aquí solo para conexiones de alojamiento basadas en la nube. Si quieres aprovisionar máquinas usando un disco de caché de escritura persistente para una solución local (por ejemplo, XenServer®), PowerShell no es necesario porque el disco persiste automáticamente.

Este parámetro admite una propiedad adicional, PersistWBC, que se usa para determinar cómo persiste el disco de caché de escritura para las máquinas aprovisionadas por MCS. La propiedad PersistWBC solo se usa cuando se especifica el parámetro UseWriteBackCache y cuando el parámetro WriteBackCacheDiskSize se establece para indicar que se crea un disco.

Nota:

Este comportamiento se aplica tanto a Azure como a GCP, donde el disco de caché de escritura de MCSIO predeterminado se elimina y se vuelve a crear al reiniciar. Puedes elegir que el disco persista para evitar la eliminación y recreación del disco de caché de escritura de MCSIO.

Establecer la propiedad PersistWBC en true no elimina el disco de caché de escritura cuando el administrador de Citrix Virtual Apps and Desktops apaga la máquina desde la interfaz de administración.

Establecer la propiedad PersistWBC en false elimina el disco de caché de escritura cuando el administrador de Citrix Virtual Apps and Desktops apaga la máquina desde la interfaz de administración.

Nota:

Si se omite la propiedad

PersistWBC, la propiedad toma el valor predeterminado defalsey la caché de escritura se elimina cuando la máquina se apaga desde la interfaz de administración.

Por ejemplo, usando el parámetro CustomProperties para establecer PersistWBC en true:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Nota:

La propiedad

PersistWBCsolo se puede establecer usando el cmdlet de PowerShellNew-ProvScheme. Intentar modificar lasCustomPropertiesde un esquema de aprovisionamiento después de la creación no tiene ningún impacto en el catálogo de máquinas ni en la persistencia del disco de caché de escritura cuando se apaga una máquina.

Por ejemplo, establece New-ProvScheme para usar la caché de escritura mientras estableces la propiedad PersistWBC en true:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Mejorar el rendimiento de arranque con MCSIO

Puedes mejorar el rendimiento de arranque para los discos administrados de Azure y GCP cuando MCSIO está habilitado. Usa la propiedad personalizada de PowerShell PersistOSDisk en el comando New-ProvScheme para configurar esta función. Las opciones asociadas con New-ProvScheme incluyen:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Para habilitar esta función, establece la propiedad personalizada PersistOSDisk en true. Por ejemplo:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Crear un catálogo de máquinas usando un perfil de máquina

Cuando creas un catálogo para aprovisionar máquinas usando Machine Creation Services (MCS), puedes usar un perfil de máquina para capturar las propiedades de hardware de una máquina virtual y aplicarlas a las VM recién aprovisionadas en el catálogo. Cuando no se usa el parámetro MachineProfile, las propiedades de hardware se capturan de la VM de imagen maestra o de la instantánea.

Algunas propiedades que defines explícitamente, por ejemplo, StorageType, CatalogZones y CryptoKeyIs, se ignoran del perfil de máquina.

- Para crear un catálogo con un perfil de máquina, usa el comando

New-ProvScheme. Por ejemplo,New-ProvScheme –MachineProfile "path to VM". Si no especificas el parámetroMachineProfile, las propiedades de hardware se capturan de la VM de imagen maestra. - Para actualizar un catálogo con un nuevo perfil de máquina, usa el comando

Set-ProvScheme. Por ejemplo,Set-ProvScheme –MachineProfile "path to new VM". Este comando no cambia el perfil de máquina de las VM existentes en el catálogo. Solo las VM recién creadas que se agregan al catálogo tienen el nuevo perfil de máquina. -

También puedes actualizar la imagen maestra; sin embargo, cuando actualizas la imagen maestra, las propiedades de hardware no se actualizan. Si quieres actualizar las propiedades de hardware, debes actualizar el perfil de máquina usando el comando

Set-ProvScheme. Estos cambios solo se aplicarán a las nuevas máquinas del catálogo. Para actualizar las propiedades de hardware de una máquina existente, puedes usar el comandoSet-ProvVMUpdateTimeWindowcon los parámetros-StartsNowy-DurationInMinutes -1.Nota:

-

StartsNowindica que la hora de inicio programada es la hora actual. -

DurationInMinutescon un número negativo (por ejemplo, –1) indica que no hay un límite superior en la ventana de tiempo de la programación.

-

Crear un catálogo de máquinas con perfil de máquina como plantilla de instancia

Puedes seleccionar una plantilla de instancia de GCP como entrada para el perfil de máquina. Las plantillas de instancia son recursos ligeros en GCP, por lo tanto, son muy rentables.

Crear un nuevo catálogo de máquinas con perfil de máquina como plantilla de instancia

- Abre una ventana de PowerShell.

- Ejecuta

asnp citrix*para cargar los módulos de PowerShell específicos de Citrix. -

Busca una plantilla de instancia en tu proyecto de GCP usando el siguiente comando:

cd XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder <!--NeedCopy--> - Crea un nuevo catálogo de máquinas con perfil de máquina como plantilla de instancia usando el comando NewProvScheme:

New-ProvScheme -ProvisioningSchemeName <CatalogName> -HostingUnitName <HostingUnitName> -IdentityPoolName <identity pool name> -MasterImageVM

XDHyp:\HostingUnits\<HostingUnitName> \Base.vm\Base.snapshot -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\mytemplate.template

<!--NeedCopy-->

Para obtener más información sobre el comando New-ProvScheme, consulta https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/New-ProvScheme/.

- Termina de crear el catálogo de máquinas mediante comandos de PowerShell. Para obtener información sobre cómo crear un catálogo mediante el SDK de PowerShell remoto, consulta https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/creating-a-catalog/.

Cambiar el perfil de máquina de un catálogo de máquinas existente para que sea una plantilla de instancia

Los pasos detallados para cambiar el perfil de máquina de un catálogo de máquinas existente para que sea una plantilla de instancia son:

- Abre una ventana de PowerShell.

- Ejecuta

asnp citrix*para cargar los módulos de PowerShell específicos de Citrix. -

Ejecuta el siguiente comando:

Set-ProvScheme -ProvisioningSchemeName <CatalogName> -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\<TemplateName>.template <!--NeedCopy-->

Para obtener información sobre el comando Set-ProvScheme, consulta https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/Set-ProvScheme/.

Usar PowerShell para crear un catálogo con una VM blindada

Puedes crear un catálogo de máquinas MCS con propiedades de VM blindada. Una máquina virtual blindada está protegida por un conjunto de controles de seguridad que proporcionan una integridad verificable de tus instancias de Compute Engine, utilizando capacidades avanzadas de seguridad de la plataforma como el arranque seguro, un módulo de plataforma virtual de confianza, firmware UEFI y supervisión de la integridad.

MCS admite la creación del catálogo mediante el flujo de trabajo de perfil de máquina. Si utilizas el flujo de trabajo de perfil de máquina, debes habilitar las propiedades de VM blindada de una instancia de VM. Luego, puedes usar esta instancia de VM como entrada de perfil de máquina.

Para crear un catálogo de máquinas MCS con una VM blindada mediante el flujo de trabajo de perfil de máquina:

- Habilita las opciones de VM blindada de una instancia de VM en la consola de Google Cloud. Consulta Inicio rápido: Habilitar opciones de VM blindada.

-

Crea un catálogo de máquinas MCS con el flujo de trabajo de perfil de máquina utilizando la instancia de VM.

- Abre una ventana de PowerShell.

- Ejecuta

asnp citrix*para cargar los módulos de PowerShell específicos de Citrix. - Crea un grupo de identidades si aún no lo has hecho.

-

Ejecuta el comando

New-ProvScheme. Por ejemplo:New-ProvScheme -ProvisioningSchemeName <catalog-name> -HostingUnitName gcp-hostint-unit -MasterImageVM XDHyp:\HostingUnits\gcp-hostint-unit\catalog-vda.vm -MachineProfile XDHyp:\HostingUnits\gcp-hostint-unit\catalog-machine.vm <!--NeedCopy-->

- Termina de crear el catálogo de máquinas.

Para actualizar el catálogo de máquinas con un nuevo perfil de máquina:

-

Ejecuta el comando

Set-ProvScheme. Por ejemplo:Set-ProvScheme -ProvisioningSchemeName <catalog-name> -MasterImageVM XDHyp:\HostingUnits\<hostin-unit>\catalog-vda.vm -MachineProfile "DHyp:\HostingUnits\<hostin-unit>\catalog-machine.vm <!--NeedCopy-->

Para aplicar el cambio realizado en Set-ProvScheme a las VM existentes, ejecuta el comando Set-ProvVMUpdateTimeWindow.

-

Ejecuta el comando

Set-ProvVMUpdateTimeWindow. Por ejemplo:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName <List-Of-Vm-Names> -StartsNow -DurationInMinutes -1 <!--NeedCopy--> -

Reinicia las VM.

Crear VM de Windows 11 en el nodo de inquilino único

Puedes crear VM de Windows 11 en GCP. Sin embargo, si instalas Windows 11 en la imagen maestra, debes habilitar vTPM durante el proceso de creación de la imagen maestra. Además, debes habilitar vTPM en el origen del perfil de máquina (VM o plantilla de instancia).

Los pasos clave para crear VM de Windows 11 en el nodo de inquilino único son:

- Configura los entornos de virtualización de Google Cloud. Para obtener información, consulta Entornos de Google Cloud.

- Instala VDA. Consulta Instalar VDA.

- Crea una conexión a los entornos de Google Cloud. Para obtener información, consulta Conexión a entornos de Google Cloud.

- Crea una imagen maestra de Windows 11 Bring Your Own License (BYOL) e importa la imagen a Google Cloud. Consulta Crear una imagen maestra de Windows 11 BYOL.

- Crea el origen del perfil de máquina: aprovisiona la VM en el nodo de inquilino único y habilita el vTPM del perfil de máquina de origen. Consulta Aprovisionar VM en el nodo de inquilino único.

- Crea un catálogo de máquinas MCS utilizando el origen del perfil de máquina de Windows 11 habilitado con vTPM. El origen del perfil de máquina debe tener el mismo tipo de instancia que se describe en el nodo de inquilino único. Consulta Crear un catálogo de máquinas MCS utilizando el origen del perfil de máquina de Windows 11.

Crear una imagen maestra de Windows 11 BYOL

Hay dos opciones para crear una imagen maestra de Windows 11 BYOL e importar la imagen maestra a Google Cloud:

- Usar las herramientas de Cloud Build de Google Cloud

- Crear la imagen maestra en cualquier otro hipervisor

Usar las herramientas de Cloud Build de Google Cloud

- Sube los archivos ISO de Windows 11, GCP SDK, .NET framework y el instalador de PowerShell al bucket de almacenamiento de GCP.

- Proporciona la ubicación del archivo en el archivo

.yamlde Cloud Build como parámetro. -

Ejecuta el siguiente Cloud Build desde la línea de comandos para crear la imagen final de Windows 11. GCP arranca y crea la imagen maestra en el proyecto seleccionado utilizando el flujo de trabajo Daisy en GCP y la imagen maestra se importa a GCP.

gcloud compute instances import INSTANCE-NAME--source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Nota:

Reemplaza todo el texto en mayúsculas con los detalles reales del recurso.

Para obtener la información completa, consulta Crear imágenes BYOL personalizadas de Windows.

Crear la imagen maestra en cualquier otro hipervisor

- Crea la imagen maestra de Windows 11 utilizando cualquier otro hipervisor.

- Exporta la imagen maestra en formato OVF a la máquina local.

-

Sube los archivos OVF al bucket de almacenamiento de GCP utilizando la CLI local de gcloud.

gsutil cp LOCAL_IMAGE_PATH_OVF_FILES gs://BUCKET_NAME/ <!--NeedCopy--> -

Ejecuta el siguiente Cloud Build desde la línea de comandos para crear la imagen final de Windows 11. GCP arranca y crea la imagen maestra en el proyecto seleccionado utilizando el flujo de trabajo Daisy en GCP y la imagen maestra se importa a GCP.

gcloud compute instances import INSTANCE-NAME --source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Nota:

Reemplaza todo el texto en mayúsculas con los detalles reales del recurso.

Aprovisionar VM en el nodo de inquilino único

Utiliza los nodos de inquilino único para mantener tus VM físicamente separadas de las VM de otros proyectos, o para agrupar tus VM en el mismo hardware de host. Para obtener información sobre el nodo de inquilino único, consulta el documento de GCP Descripción general de la tenencia única.

Para aprovisionar una VM (origen del perfil de máquina) en el nodo de inquilino único, consulta el documento de GCP Aprovisionar VM en nodos de inquilino único.

Nota:

- Selecciona el mismo tipo de instancia y región que el grupo de nodos.

- Habilita vTPM en la sección VM blindada. Para obtener más información, consulta Inicio rápido: Habilitar opciones de VM blindada.

- Deshabilita Bitlocker en la VM de origen.

Crear un catálogo de máquinas MCS utilizando el origen del perfil de máquina de Windows 11

Puedes crear un catálogo de máquinas MCS para crear VM de Windows 11 utilizando Web Studio o comandos de PowerShell.

Nota:

- Para la imagen maestra, selecciona la instantánea o VM de Windows 11.

- Para el origen del perfil de máquina, selecciona la VM de Windows 11 como perfil de máquina. El origen del perfil de máquina debe tener el mismo tipo de instancia que se describe en el nodo de inquilino único.

Para obtener información sobre el uso de Web Studio, consulta Crear un catálogo de máquinas mediante Web Studio.

Para obtener información sobre los comandos de PowerShell, consulta Crear un catálogo de máquinas mediante un perfil de máquina

Después de crear el catálogo y encender las VM, puedes ver las VM de Windows 11 ejecutándose en el nodo de inquilino único en la consola de Google Cloud.

VM y discos con etiquetas heredadas

Las VM y los discos del catálogo de máquinas MCS (disco de identidad, disco de respaldo de caché de escritura y disco del sistema operativo) pueden heredar las etiquetas de un origen de perfil de máquina (instancia de VM de GCP o plantilla de instancia). Puedes usar las etiquetas para distinguir instancias propiedad de diferentes equipos (por ejemplo, team:research y team:analytics), y utilizarlas además para la contabilidad de costos o la elaboración de presupuestos. Para obtener más información sobre las etiquetas, consulta el documento de GCP Organizar recursos mediante etiquetas.

Puedes crear un nuevo catálogo, actualizar un catálogo existente y actualizar las VM existentes para heredar las etiquetas utilizando el origen del perfil de máquina.

Esta función es aplicable a los catálogos de máquinas MCS persistentes y no persistentes.

Puedes hacer lo siguiente:

- Crear un catálogo con etiquetas heredadas

- Actualizar un catálogo existente con etiquetas heredadas

- Actualizar máquinas virtuales existentes con etiquetas heredadas

- Recuperar información de las etiquetas de la máquina virtual y del disco de arranque

- Quitar una máquina virtual

Crear un catálogo con etiquetas heredadas

Para crear un catálogo de máquinas MCS donde las máquinas virtuales y el disco heredan las etiquetas del origen del perfil de máquina, haz lo siguiente:

- Crea un origen de perfil de máquina (instancia de máquina virtual o plantilla de instancia) con etiquetas. Para obtener información sobre cómo crear máquinas virtuales con etiquetas, consulta el documento de GCP Crear recursos con etiquetas. Una plantilla de instancia se crea a partir de la máquina virtual y toma las etiquetas definidas en la máquina virtual.

- Crea un catálogo de MCS mediante Web Studio o comandos de PowerShell.

- Si usas Web Studio, en la página Imagen, selecciona Usar un perfil de máquina y, a continuación, selecciona la máquina virtual o la plantilla.

-

Si usas comandos de PowerShell, haz lo siguiente:

- Abre la ventana de PowerShell.

- Ejecuta asnp citrix*.

- Crea un grupo de identidades. El grupo de identidades es un contenedor para las cuentas de Active Directory (AD) de las máquinas virtuales que se van a crear.

- Crea las cuentas de equipo de AD necesarias en Active Directory.

-

Ejecuta el comando

New-ProvSchemepara crear un catálogo. Por ejemplo:New-ProvScheme con plantilla como entrada de perfil de máquina (catálogo persistente):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` <!--NeedCopy-->New-ProvScheme con plantilla de instancia como entrada de perfil de máquina (catálogo no persistente):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` -CleanOnBoot <!--NeedCopy-->New-ProvScheme con instancia de máquina virtual como entrada de perfil de máquina (catálogo persistente):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` <!--NeedCopy-->New-ProvScheme con instancia de máquina virtual como entrada de perfil de máquina (catálogo no persistente):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -CleanOnBoot <!--NeedCopy--> - Registra el esquema de aprovisionamiento como un catálogo de agentes.

- Agrega máquinas virtuales al catálogo.

Actualizar un catálogo existente con etiquetas heredadas

Para actualizar un catálogo existente con un nuevo perfil de máquina, ejecuta el comando Set-ProvScheme. Después de ejecutar el comando, todas las máquinas virtuales nuevas agregadas al catálogo tienen las etiquetas del nuevo origen del perfil de máquina. El catálogo no persistente se actualiza en el siguiente encendido.

Por ejemplo:

Set-ProvScheme con plantilla de instancia como entrada de perfil de máquina:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" `

<!--NeedCopy-->

Set-ProvScheme con instancia de máquina virtual como entrada de perfil de máquina:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" `

<!--NeedCopy-->

Actualizar máquinas virtuales existentes con etiquetas heredadas

Para actualizar las máquinas virtuales existentes con el origen del perfil de máquina actualizado, ejecuta los siguientes comandos:

Set-ProvScheme-

Set-ProvVMUpdateTimeWindow. Por ejemplo:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName <List-Of-Vm-Names> -StartsNow -DurationInMinutes -1 <!--NeedCopy--> - Reinicia las máquinas virtuales.

Recuperar información de las etiquetas de la máquina virtual y del disco de arranque

Después de crear las máquinas virtuales, puedes obtener la información de la etiqueta de la máquina virtual y del disco de arranque mediante el comando Get-Item con el parámetro AdditionalData.

Para recuperar información de la etiqueta de la máquina virtual, ejecuta el siguiente comando:

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm).AdditionalData.Tags

<!--NeedCopy-->

Para recuperar información de la etiqueta del disco de arranque, ejecuta el siguiente comando:

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm\bootdisk-name.attacheddisk).AdditionalData.Tags

<!--NeedCopy-->

Nota:

Para mantener la coherencia entre los distintos hipervisores, hemos usado el término Etiquetas para mostrar las etiquetas de GCP.

Quitar una máquina virtual

Puedes optar por quitar una máquina virtual de un catálogo, pero no eliminarla de GCP. En este caso, las etiquetas de Citrix solo se quitan de la máquina virtual. Las demás etiquetas agregadas no se eliminan de la máquina virtual. Puedes quitar una máquina virtual mediante Web Studio o comandos de PowerShell.

Usar Web Studio

- Selecciona y haz clic con el botón derecho en la máquina virtual.

- Haz clic en Eliminar.

- Selecciona Quitar las máquinas virtuales del catálogo, pero no eliminar las máquinas virtuales.

Usar comandos de PowerShell

Ejecuta Remove-ProvVM con el parámetro ForgetVM. Para obtener más información, consulta el documento del SDK Remove-ProvVM.

Google Cloud Marketplace

Puedes explorar y seleccionar imágenes ofrecidas por Citrix en Google Cloud Marketplace para crear catálogos de máquinas. Actualmente, MCS solo admite el flujo de trabajo de perfil de máquina para esta función.

Para buscar el producto de máquina virtual Citrix VDA a través de Google Cloud Marketplace, ve a https://console.cloud.google.com/marketplace.

Puedes usar una imagen personalizada o una imagen Citrix ready® en Google Cloud Marketplace para actualizar una imagen de un catálogo de máquinas.

Nota:

Si el perfil de máquina no contiene información del tipo de almacenamiento, el valor se deriva de las propiedades personalizadas.

Las imágenes compatibles de Google Cloud Marketplace son:

- Windows 2019 Single Session

- Windows 2019 Multi Session

- Ubuntu

Ejemplo de uso de una imagen Citrix ready como origen para crear un catálogo de máquinas:

New-ProvScheme -ProvisioningSchemeName GCPCatalog \

-HostingUnitName GcpHu -IdentityPoolName gcpPool -CleanOnBoot \

-MasterImageVM XDHyp:\HostingUnits\GcpHu\images.folder\citrix-daas-win2019-single-vda-v20220819.publicimage \

-MachineProfile XDHyp:\HostingUnits\GcpHu\Base.vm

<!--NeedCopy-->

Qué hacer a continuación

- Si este es el primer catálogo creado, Web Studio te guía para crear un grupo de entrega

- Para revisar todo el proceso de configuración, consulta Instalar y configurar

- Para administrar catálogos, consulta Administrar catálogos de máquinas y Administrar un catálogo de Google Cloud Platform

Más información

En este artículo

- Preparar una instancia de VM maestra y un disco persistente

- Crear un catálogo de máquinas

- Importar máquinas de Google Cloud creadas manualmente

- Virtual Private Cloud compartida

- Reglas de firewall

- Habilitar la selección de zona

- Claves de cifrado administradas por el cliente (CMEK)

- Compatibilidad con el acceso uniforme a nivel de bucket

- Crear un catálogo de máquinas usando PowerShell

- Crear un catálogo con disco de caché de escritura persistente

- Mejorar el rendimiento de arranque con MCSIO

- Crear un catálogo de máquinas usando un perfil de máquina

- Crear un catálogo de máquinas con perfil de máquina como plantilla de instancia

- Usar PowerShell para crear un catálogo con una VM blindada

- Crear VM de Windows 11 en el nodo de inquilino único

- VM y discos con etiquetas heredadas

- Google Cloud Marketplace

- Qué hacer a continuación

- Más información