This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

SCEPデバイスポリシー

このポリシーを使用すると、iOSおよびmacOSデバイスを構成して、外部SCEPサーバーからSimple Certificate Enrollment Protocol (SCEP) を使用して証明書を取得できます。XenMobileに接続されているPKIからSCEPを使用してデバイスに証明書を配信する場合は、分散モードでPKIエンティティとPKIプロバイダーを作成する必要があります。詳細については、「PKIエンティティ」を参照してください。

このポリシーを追加または構成するには、[構成]>[デバイスポリシー]の順に進みます。詳細については、「デバイスポリシー」を参照してください。

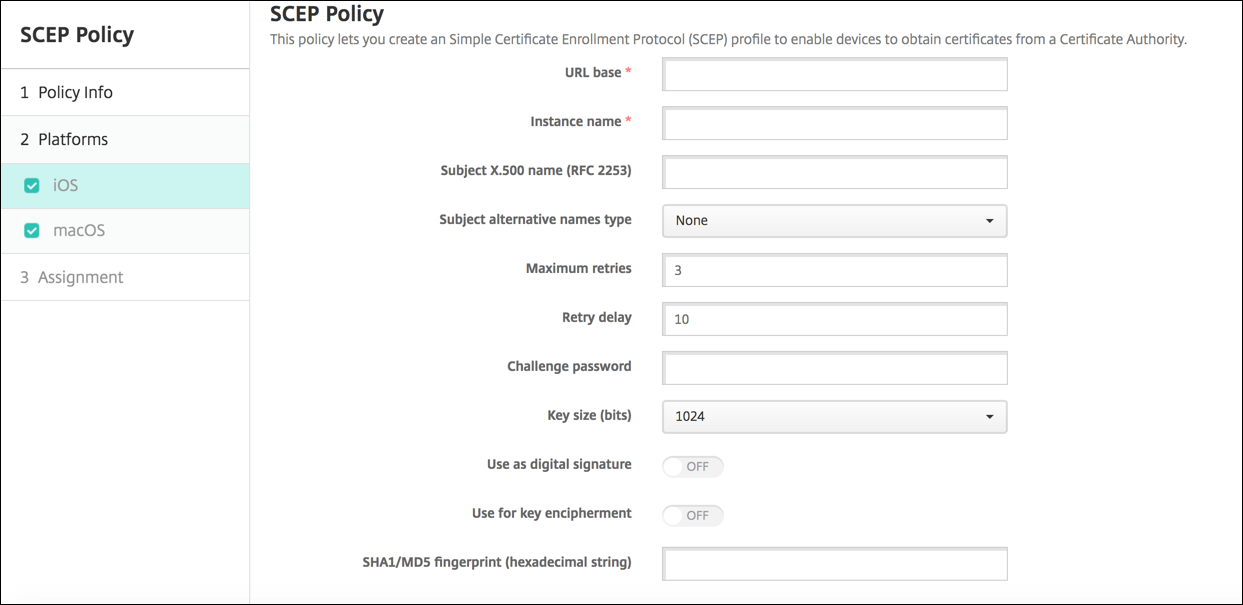

iOS設定

- URLベース: SCEPリクエストの送信先を定義するために、HTTPまたはHTTPS経由でSCEPサーバーのアドレスを入力します。秘密キーは証明書署名要求 (CSR) とともに送信されないため、暗号化されていないリクエストを送信しても安全な場合があります。ただし、ワンタイムパスワードの再利用が許可されている場合は、パスワードを保護するためにHTTPSを使用する必要があります。この手順は必須です。

- インスタンス名: SCEPサーバーが認識する任意の文字列を入力します。たとえば、example.orgのようなドメイン名を使用できます。CAに複数のCA証明書がある場合は、このフィールドを使用して必要なドメインを区別できます。この手順は必須です。

- サブジェクトX.500名 (RFC 2253): オブジェクト識別子 (OID) と値の配列として表されるX.500名の表現を入力します。たとえば、/C=US/O=Apple Inc./CN=foo/1.2.5.3=barは、[ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]と翻訳される場合があります。OIDは、国 (C)、地域 (L)、州 (ST)、組織 (O)、組織単位 (OU)、および共通名 (CN) のショートカットを使用して、ドット区切りの数値として表すことができます。

- サブジェクト代替名タイプ: ドロップダウンリストで代替名タイプをクリックします。SCEPポリシーでは、CAが証明書を発行するために必要な値を提供するオプションの代替名タイプを指定できます。[なし]、[RFC 822名]、[DNS名]、または[URI]を指定できます。

- 最大再試行回数: SCEPサーバーがPENDING応答を送信したときに、デバイスが再試行できる回数を入力します。デフォルトは3です。

- 再試行遅延: 後続の再試行の間に待機する秒数を入力します。最初の再試行は遅延なしで試行されます。デフォルトは10です。

- チャレンジパスワード: 事前共有シークレットを入力します。

- キーサイズ (ビット): キーサイズをビット単位で2048以上に選択します。

- デジタル署名として使用: 証明書をデジタル署名として使用するかどうかを指定します。誰かがデジタル署名を検証するために証明書を使用している場合(CAによって証明書が発行されたかどうかを検証する場合など)、SCEPサーバーは、公開キーを使用してハッシュを復号化する前に、証明書がこの方法で使用できることを検証します。

- キー暗号化に使用: 証明書をキー暗号化に使用するかどうかを指定します。サーバーがクライアントから提供された証明書の公開キーを使用して、データが秘密キーで暗号化されたことを検証する場合、サーバーはまず証明書がキー暗号化に使用できるかどうかを確認します。使用できない場合、操作は失敗します。

-

SHA1/MD5フィンガープリント (16進数文字列): CAがHTTPを使用している場合は、このフィールドを使用してCA証明書のフィンガープリントを指定します。これは、登録中にデバイスがCA応答の信頼性を確認するために使用します。SHA1またはMD5フィンガープリントを入力するか、証明書を選択してその署名をインポートできます。

-

ポリシー設定

-

ポリシーの削除: ポリシー削除のスケジュール方法を選択します。利用可能なオプションは、[日付を選択]と[削除までの期間 (時間)]です。

- 日付を選択: カレンダーをクリックして、削除の特定の日付を選択します。

- 削除までの期間 (時間): ポリシーが削除されるまでの時間を時間単位で入力します。iOS 6.0以降でのみ利用可能です。

-

ポリシーの削除: ポリシー削除のスケジュール方法を選択します。利用可能なオプションは、[日付を選択]と[削除までの期間 (時間)]です。

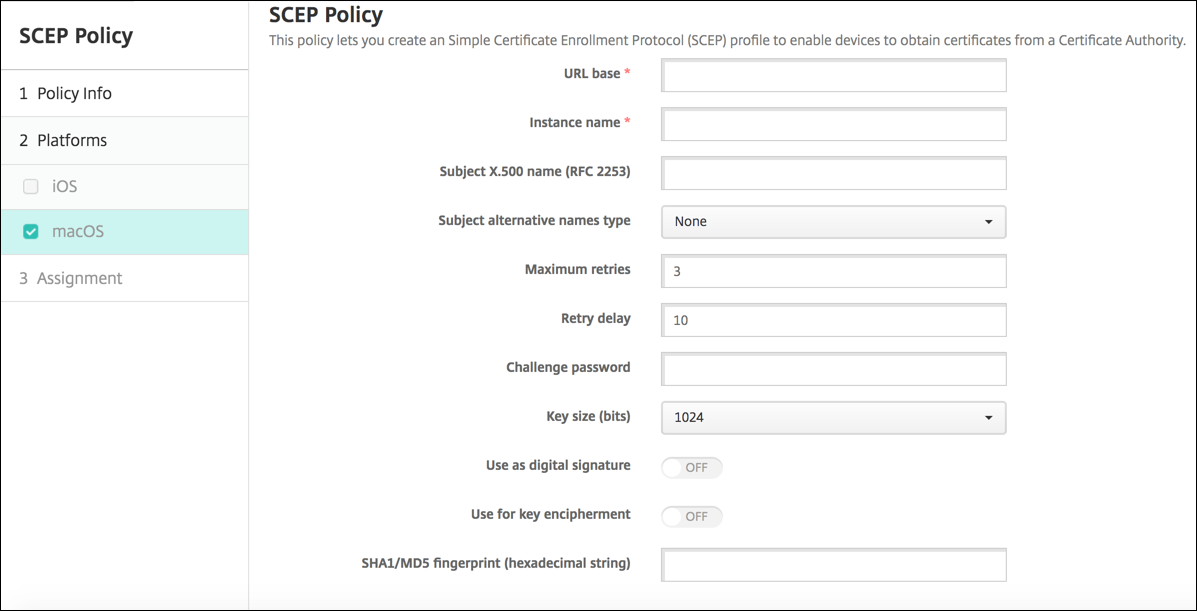

macOS設定

- URLベース: SCEPリクエストの送信先を定義するために、HTTPまたはHTTPS経由でSCEPサーバーのアドレスを入力します。秘密キーは証明書署名要求 (CSR) とともに送信されないため、暗号化されていないリクエストを送信しても安全な場合があります。ただし、ワンタイムパスワードの再利用が許可されている場合は、パスワードを保護するためにHTTPSを使用する必要があります。この手順は必須です。

- インスタンス名: SCEPサーバーが認識する任意の文字列を入力します。たとえば、example.orgのようなドメイン名を使用できます。CAに複数のCA証明書がある場合は、このフィールドを使用して必要なドメインを区別できます。この手順は必須です。

- サブジェクトX.500名 (RFC 2253): オブジェクト識別子 (OID) と値の配列として表されるX.500名の表現を入力します。たとえば、/C=US/O=Apple Inc./CN=foo/1.2.5.3=barは、[ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]と翻訳される場合があります。OIDは、国 (C)、地域 (L)、州 (ST)、組織 (O)、組織単位 (OU)、および共通名 (CN) のショートカットを使用して、ドット区切りの数値として表すことができます。

- サブジェクト代替名タイプ: ドロップダウンリストで代替名タイプをクリックします。SCEPポリシーでは、CAが証明書を発行するために必要な値を提供するオプションの代替名タイプを指定できます。[なし]、[RFC 822名]、[DNS名]、または[URI]を指定できます。

- 最大再試行回数: SCEPサーバーがPENDING応答を送信したときに、デバイスが再試行できる回数を入力します。デフォルトは3です。

- 再試行遅延: 後続の再試行の間に待機する秒数を入力します。最初の再試行は遅延なしで試行されます。デフォルトは10です。

- チャレンジパスワード: 事前共有シークレットを入力します。

- キーサイズ (ビット): キーサイズをビット単位で2048以上に選択します。

- デジタル署名として使用: 証明書をデジタル署名として使用するかどうかを指定します。誰かがデジタル署名を検証するために証明書を使用している場合(CAによって証明書が発行されたかどうかを検証する場合など)、SCEPサーバーは、公開キーを使用してハッシュを復号化する前に、証明書がこの方法で使用できることを検証します。

- キー暗号化に使用: 証明書をキー暗号化に使用するかどうかを指定します。サーバーがクライアントから提供された証明書の公開キーを使用して、データが秘密キーで暗号化されたことを検証する場合、サーバーはまず証明書がキー暗号化に使用できるかどうかを確認します。使用できない場合、操作は失敗します。

-

SHA1/MD5フィンガープリント (16進数文字列): CAがHTTPを使用している場合は、このフィールドを使用してCA証明書のフィンガープリントを指定します。これは、登録中にデバイスがCA応答の信頼性を確認するために使用します。SHA1またはMD5フィンガープリントを入力するか、証明書を選択してその署名をインポートできます。

-

ポリシー設定

-

ポリシーの削除: ポリシー削除のスケジュール方法を選択します。利用可能なオプションは、[日付を選択]と[削除までの期間 (時間)]です。

- 日付を選択: カレンダーをクリックして、削除の特定の日付を選択します。

- 削除までの期間 (時間): ポリシーが削除されるまでの時間を時間単位で入力します。

- ユーザーによるポリシーの削除を許可: ユーザーがデバイスからポリシーを削除できるタイミングを選択できます。メニューから[常に]、[パスコードが必要]、または[なし]を選択します。[パスコードが必要]を選択した場合は、[削除パスコード]フィールドにパスコードを入力します。

- プロファイルスコープ: このポリシーをユーザーまたはシステム全体に適用するかどうかを選択します。デフォルトはユーザーです。このオプションはmacOS 10.7以降でのみ利用可能です。

-

ポリシーの削除: ポリシー削除のスケジュール方法を選択します。利用可能なオプションは、[日付を選択]と[削除までの期間 (時間)]です。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.