VPNデバイスポリシー

VPNデバイスポリシーは、ユーザーデバイスが企業リソースに安全に接続できるようにする仮想プライベートネットワーク (VPN) 設定を構成します。VPNデバイスポリシーは、以下のプラットフォームに対して構成できます。各プラットフォームには異なる値のセットが必要であり、それらについてはこの記事で詳しく説明します。

このポリシーを追加または構成するには、[構成] > [デバイスポリシー] に移動します。詳細については、「デバイスポリシー」を参照してください。

アプリごとのVPNの要件

アプリごとのVPN機能は、VPNポリシーを通じて以下のプラットフォームに対して構成します。

- iOS

- macOS

- Android (レガシーDA)

- Samsung SAFE

- Samsung Knox

Android Enterpriseデバイス用のVPNを構成するには、Citrix SSOアプリの管理対象構成デバイスポリシーを作成します。「Android Enterprise向けVPNプロファイルの構成」を参照してください。

アプリごとのVPNオプションは、特定の接続タイプで利用できます。以下の表は、アプリごとのVPNオプションが利用可能な場合を示しています。

| プラットフォーム | 接続タイプ | 備考 |

|---|---|---|

| iOS | Cisco Legacy AnyConnect、Juniper SSL、F5 SSL、SonicWALL Mobile Connect、Ariba VIA、Citrix SSO、またはカスタムSSL。 | |

| macOS | Cisco AnyConnect、Juniper SSL、F5 SSL、SonicWALL Mobile Connect、Ariba VIA、またはカスタムSSL。 | |

| Android (レガシーDA) | Citrix SSO | |

| Samsung SAFE | IPSEC、SSL | VPNタイプはGenericに設定 |

| Samsung Knox | IPSEC、SSL | VPNタイプはGenericに設定 |

Citrix SSOアプリを使用してiOSおよびAndroid (レガシーDA) デバイス用のアプリごとのVPNを作成するには、VPNポリシー構成に加えて、追加の手順を実行する必要があります。また、以下の前提条件が満たされていることを確認する必要があります。

- オンプレミスのCitrix Gateway

- 以下のアプリケーションがデバイスにインストールされていること。

- Citrix SSO

- Citrix Secure Hub™

Citrix SSOアプリを使用してiOSおよびAndroidデバイス用のアプリごとのVPNを構成する一般的なワークフローは次のとおりです。

-

この記事で説明されているように、VPNデバイスポリシーを構成します。

-

iOS の場合は、「iOS向けCitrix SSOプロトコルの構成」を参照してください。VPNデバイスポリシーを通じてiOS向けCitrix SSOプロトコルを構成した後、アプリをアプリごとのVPNポリシーに関連付けるために、アプリ属性ポリシーも作成する必要があります。詳細については、「アプリごとのVPNの構成」を参照してください。

- [接続の認証タイプ] フィールドで [証明書] を選択した場合、まずEndpoint Managementの証明書ベースの認証を構成する必要があります。「クライアント証明書または証明書とドメイン認証」を参照してください。

-

Android (レガシーDA) の場合は、「Android向けCitrix SSOプロトコルの構成」を参照してください。

- [接続の認証タイプ] フィールドで [証明書] または [パスワードと証明書] を選択した場合、まずEndpoint Managementの証明書ベースの認証を構成する必要があります。「クライアント証明書または証明書とドメイン認証」を参照してください。

-

-

アプリごとのVPNからのトラフィックを受け入れるようにCitrix ADCを構成します。詳細については、「Citrix Gatewayでの完全なVPNセットアップ」を参照してください。

iOS設定

デバイスのiOS 12へのアップグレードに備えるには:

iOS用VPNデバイスポリシーのCitrix VPN接続タイプはiOS 12をサポートしていません。既存のVPNデバイスポリシーを削除し、Citrix SSO接続タイプでVPNデバイスポリシーを作成するには、以下の手順を実行します。

- iOS用VPNデバイスポリシーを削除します。

- iOS用VPNデバイスポリシーを追加します。重要な設定:

- [接続タイプ] = Citrix SSO

- [アプリごとのVPNを有効にする] = オン

- [プロバイダータイプ] = パケットトンネル

- iOS用アプリ属性デバイスポリシーを追加します。[アプリごとのVPN識別子] には、iOS_VPN を選択します。

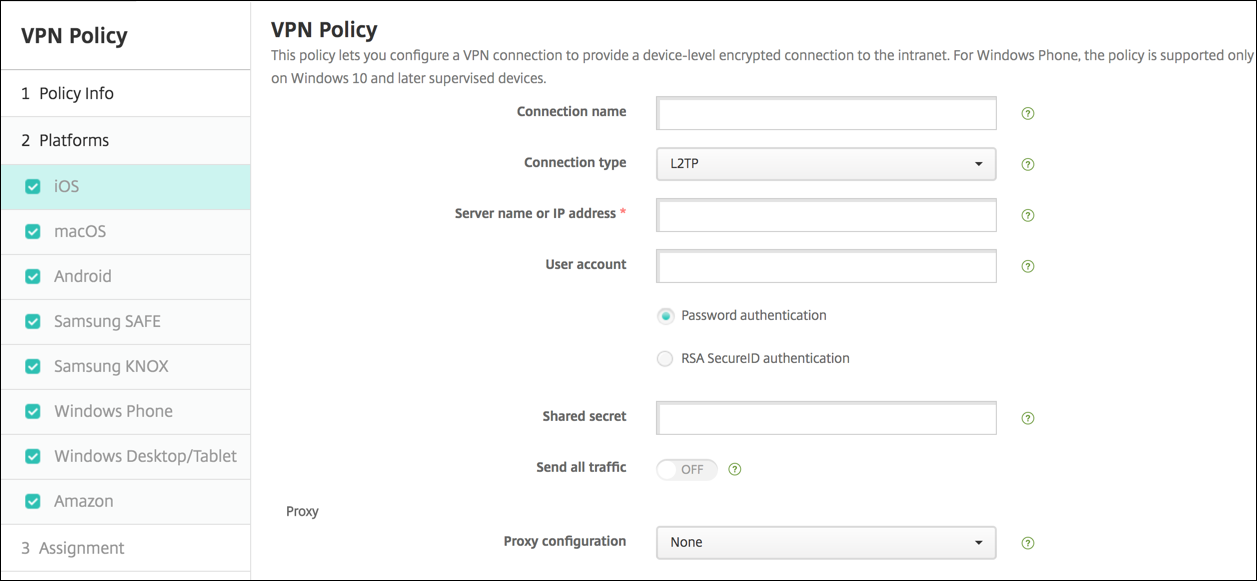

- [接続名]: 接続の名前を入力します。

-

[接続タイプ]: リストから、この接続に使用するプロトコルを選択します。デフォルトは L2TP です。

- L2TP: 事前共有キー認証を使用するレイヤー2トンネリングプロトコル。

- PPTP: ポイントツーポイントトンネリング。

- IPSec: 企業のVPN接続。

-

Cisco Legacy AnyConnect: この接続タイプでは、Cisco Legacy AnyConnect VPNクライアントがユーザーデバイスにインストールされている必要があります。Ciscoは、現在非推奨となっているVPNフレームワークに基づいていたCisco Legacy AnyConnectクライアントの段階的廃止を進めています。詳しくは、サポート記事https://support.citrix.com/article/CTX227708を参照してください。

現在のCisco AnyConnectクライアントを使用するには、[接続タイプ] に [カスタムSSL] を使用します。必要な設定については、このセクションの「カスタムSSLプロトコルの構成」を参照してください。

- Juniper SSL: Juniper Networks SSL VPNクライアント。

- F5 SSL: F5 Networks SSL VPNクライアント。

- SonicWALL Mobile Connect: iOS用Dell統合VPNクライアント。

- Ariba VIA: Ariba Networks Virtual Internet Accessクライアント。

- IKEv2 (iOSのみ): iOSのみのInternet Key Exchangeバージョン2。

- AlwaysOn IKEv2: IKEv2を使用した常時接続アクセス。

- AlwaysOn IKEv2 Dual Configuration: IKEv2デュアル構成を使用した常時接続アクセス。

- Citrix SSO: iOS 12以降用のCitrix SSOクライアント。

- カスタムSSL: カスタムSecure Socket Layer。この接続タイプは、バンドルIDが com.cisco.anyconnect のCisco AnyConnectクライアントに必要です。[接続名] に Cisco AnyConnect を指定します。VPNポリシーを展開し、iOSデバイスのネットワークアクセスコントロール (NAC) フィルターを有効にすることもできます。このフィルターは、非準拠アプリがインストールされているデバイスのVPN接続をブロックします。この構成には、以下のiOSセクションで説明されているように、iOS VPNポリシーの特定の設定が必要です。NACフィルターを有効にするために必要なその他の設定については、「ネットワークアクセスコントロール」を参照してください。

以下のセクションでは、前述の各接続タイプの構成オプションを一覧表示します。

iOS用L2TPプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- パスワード認証またはRSA SecurID認証のいずれかを選択します。

- 共有シークレット: IPsec共有シークレットキーを入力します。

- すべてのトラフィックを送信: VPN経由ですべてのトラフィックを送信するかどうかを選択します。デフォルトはオフです。

iOS用PPTPプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- パスワード認証またはRSA SecurID認証のいずれかを選択します。

-

暗号化レベル: リストから暗号化レベルを選択します。デフォルトはなしです。

- なし: 暗号化を使用しません。

- 自動: サーバーでサポートされている最も強力な暗号化レベルを使用します。

- 最大 (128ビット): 常に128ビット暗号化を使用します。

- すべてのトラフィックを送信: VPN経由ですべてのトラフィックを送信するかどうかを選択します。デフォルトはオフです。

iOS用IPsecプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- 接続の認証タイプ: リストから、この接続の認証タイプとして共有シークレットまたは証明書のいずれかを選択します。デフォルトは共有シークレットです。

-

共有シークレットを有効にする場合は、次の設定を構成します。

- グループ名: オプションのグループ名を入力します。

- 共有シークレット: オプションの共有シークレットキーを入力します。

- ハイブリッド認証を使用: ハイブリッド認証を使用するかどうかを選択します。ハイブリッド認証では、サーバーが最初にクライアントに対して自身を認証し、次にクライアントがサーバーに対して自身を認証します。デフォルトはオフです。

- パスワードのプロンプト: ユーザーがネットワークに接続するときにパスワードの入力を求めるかどうかを選択します。デフォルトはオフです。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を要求するかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

- アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

- Safariドメイン: 追加をクリックしてSafariドメイン名を追加します。

iOS用CiscoレガシーAnyConnectプロトコルの構成

CiscoレガシーAnyConnectクライアントから新しいCisco AnyConnectクライアントに移行するには、カスタムSSLプロトコルを使用します。

-

プロバイダーバンドル識別子: レガシーAnyConnectクライアントの場合、バンドルIDは

com.cisco.anyconnect.guiです。 - サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- グループ: オプションのグループ名を入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

- プロバイダータイプ: アプリごとのVPNがアプリプロキシとして提供されるか、パケットトンネルとして提供されるかを選択します。デフォルトはアプリプロキシです。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして次の操作を行います。

- ドメイン: 追加するドメインを入力します。

- 保存をクリックしてドメインを保存するか、キャンセルをクリックしてドメインを保存しないようにします。

iOS用Juniper SSLプロトコルの構成

- プロバイダーバンドル識別子: アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合は、ここで使用するプロバイダーを指定します。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- レルム: オプションのレルム名を入力します。

- ロール: オプションのロール名を入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

- プロバイダータイプ: アプリごとのVPNがアプリプロキシとして提供されるか、パケットトンネルとして提供されるかを選択します。デフォルトはアプリプロキシです。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして次の操作を行います。

- ドメイン: 追加するドメインを入力します。

- 保存をクリックしてドメインを保存するか、キャンセルをクリックしてドメインを保存しないようにします。

iOS用F5 SSLプロトコルの構成

- プロバイダーバンドル識別子: アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合は、ここで使用するプロバイダーを指定します。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- プロバイダータイプ: アプリごとのVPNがアプリプロキシとして提供されるか、パケットトンネルとして提供されるかを選択します。デフォルトはアプリプロキシです。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして次の操作を行います。

- ドメイン: 追加するドメインを入力します。

- 保存をクリックしてドメインを保存するか、キャンセルをクリックしてドメインを保存しないようにします。

iOS用SonicWALLプロトコルの構成

- プロバイダーバンドル識別子: アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合は、ここで使用するプロバイダーを指定します。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- ログオングループまたはドメイン: オプションのログオングループまたはドメインを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションをオンに設定する場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- プロバイダータイプ: アプリごとのVPNがアプリプロキシとして提供されるか、パケットトンネルとして提供されるかを選択します。デフォルトはアプリプロキシです。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして次の操作を行います。

- ドメイン: 追加するドメインを入力します。

- 保存をクリックしてドメインを保存するか、キャンセルをクリックしてドメインを保存しないようにします。

iOS用Ariba VIAプロトコルの構成

- プロバイダーバンドル識別子: アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合は、ここで使用するプロバイダーを指定します。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、次の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINのプロンプト: ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定構成については、iOS用VPNオンデマンド設定の構成を参照してください。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして次の操作を行います。

- ドメイン: 追加するドメインを入力します。

- 保存をクリックしてドメインを保存するか、キャンセルをクリックしてドメインを保存しないようにします。

iOS用IKEv2プロトコルの構成

このセクションには、IKEv2、AlwaysOn IKEv2、およびAlwaysOn IKEv2デュアル構成プロトコルで使用される設定が含まれています。AlwaysOn IKEv2デュアル構成プロトコルの場合、これらの設定はすべてセルラーネットワークとWi-Fiネットワークの両方で構成します。

-

ユーザーによる自動接続の無効化を許可: AlwaysOnプロトコル用です。ユーザーがデバイスでネットワークへの自動接続をオフにすることを許可するかどうかを選択します。デフォルトはオフです。

-

サーバーのホスト名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

-

ローカル識別子: IKEv2クライアントのFQDNまたはIPアドレスです。このフィールドは必須です。

-

リモート識別子: VPNサーバーのFQDNまたはIPアドレス。このフィールドは必須です。

-

デバイス認証: この接続の認証タイプとして、共有シークレット、証明書、またはデバイス識別子に基づくデバイス証明書を選択します。デフォルトは共有シークレットです。

-

共有シークレットを選択した場合、オプションの共有シークレットキーを入力します。

-

証明書を選択した場合、使用するID資格情報を選択します。デフォルトはなしです。

-

デバイス識別子に基づくデバイス証明書を選択した場合、使用するデバイスIDタイプを選択します。デフォルトはIMEIです。このオプションを使用するには、REST APIを使用して証明書を一括インポートします。詳細については、「REST API を使用して iOS デバイスに証明書を一括アップロードする」を参照してください。Always On IKEv2を選択した場合にのみ利用可能です。

-

-

拡張認証の有効化: 拡張認証プロトコル (EAP) を有効にするかどうかを選択します。オンを選択した場合、ユーザーアカウントと認証パスワードを入力します。

-

デッドピア検出間隔: ピアデバイスが到達可能であることを確認するために、ピアデバイスにどのくらいの頻度で接続するかを選択します。デフォルトはなしです。オプションは次のとおりです。

-

なし: デッドピア検出を無効にします。

-

低: 30分ごとにピアに接続します。

-

中: 10分ごとにピアに接続します。

-

高: 1分ごとにピアに接続します。

-

-

モビリティとマルチホーミングの無効化: この機能を無効にするかどうかを選択します。

-

IPv4/IPv6内部サブネット属性の使用: この機能を有効にするかどうかを選択します。

-

リダイレクトの無効化: リダイレクトを無効にするかどうかを選択します。

-

デバイスのスリープ中のNATキープアライブの有効化: AlwaysOnプロトコル用です。キープアライブパケットは、IKEv2接続のNATマッピングを維持します。デバイスが起動している間、チップはこれらのパケットを定期的に送信します。この設定がオンの場合、デバイスがスリープ状態であってもチップはキープアライブパケットを送信します。デフォルトの間隔は、Wi-Fi経由で20秒、セルラー経由で110秒です。NATキープアライブ間隔パラメーターを使用して間隔を変更できます。

-

NATキープアライブ間隔 (秒): デフォルトは20秒です。

-

完全前方秘匿性の有効化: この機能を有効にするかどうかを選択します。

-

DNSサーバーIPアドレス: オプション。DNSサーバーIPアドレス文字列のリストです。これらのIPアドレスには、IPv4アドレスとIPv6アドレスが混在している場合があります。アドレスを入力するには、追加をクリックします。

-

ドメイン名: オプション。トンネルのプライマリドメインです。

-

検索ドメイン: オプション。シングルラベルホスト名を完全に修飾するために使用されるドメイン文字列のリストです。

-

リゾルバーのリストに補足一致ドメインを追加: オプション。補足一致ドメインリストをリゾルバーの検索ドメインリストに追加するかどうかを決定します。デフォルトはオンです。

-

補足一致ドメイン: オプション。DNSサーバーアドレス内のDNSリゾルバー設定を使用するDNSクエリを決定するために使用されるドメイン文字列のリストです。このキーは、特定のドメイン内のホストのみがトンネルのDNSリゾルバーを使用して解決されるスプリットDNS構成を作成します。このリストのドメインのいずれにも含まれないホストは、システムのデフォルトリゾルバーを使用して解決されます。

このパラメーターが空の文字列の場合、その文字列がデフォルトドメインになります。これにより、スプリットトンネル構成は、プライマリDNSサーバーの前にすべてのDNSクエリをVPN DNSサーバーに転送できます。VPNトンネルがネットワークのデフォルトルートである場合、リストされているDNSサーバーがデフォルトのリゾルバーになります。その場合、補足一致ドメインリストは無視されます。

-

IKE SAパラメーター と 子SAパラメーター。各セキュリティアソシエーション (SA) パラメーターオプションについて、これらの設定を構成します。

- 暗号化アルゴリズム: リストから、使用するIKE暗号化アルゴリズムを選択します。デフォルトは 3DES です

- 整合性アルゴリズム: リストから、使用する整合性アルゴリズムを選択します。デフォルトは SHA1-96 です

- Diffie Hellmanグループ: リストから、Diffie Hellmanグループ番号を選択します。デフォルトは 2 です

- IKEライフタイム(分): SAライフタイム(再キー間隔)を表す10から1440までの整数を入力します。デフォルトは 1440 分です

-

サービス例外: AlwaysOnプロトコル用。サービス例外とは、AlwaysOn VPNの対象外となるシステムサービスです。これらのサービス例外設定を構成します。

- ボイスメール: リストから、ボイスメール例外の処理方法を選択します。デフォルトは トンネル経由のトラフィックを許可 です

- AirPrint: リストから、AirPrint例外の処理方法を選択します。デフォルトは トンネル経由のトラフィックを許可 です

- VPNトンネル外のキャプティブWebシートからのトラフィックを許可: ユーザーがVPNトンネル外のパブリックホットスポットに接続することを許可するかどうかを選択します。デフォルトは オフ です

- VPNトンネル外のすべてのキャプティブネットワークアプリからのトラフィックを許可: VPNトンネル外のすべてのホットスポットネットワークアプリを許可するかどうかを選択します。デフォルトは オフ です

- キャプティブネットワークアプリのバンドル識別子: ユーザーがアクセスを許可されている各ホットスポットネットワークアプリのバンドル識別子について、追加 をクリックし、ホットスポットネットワークアプリの バンドル識別子 を入力します。アプリのバンドル識別子を保存するには、保存 をクリックします

-

アプリごとのVPN。IKEv2接続タイプについて、これらの設定を構成します。

- アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは オフ です

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します。デフォルトは オフ です

- Safariドメイン: Safariドメイン名を追加するには、追加 をクリックします

-

プロキシ構成: VPN接続がプロキシサーバー経由でルーティングされる方法を選択します。デフォルトは なし です

iOS用Citrix SSOプロトコルの構成

Citrix SSOクライアントは、Apple Storeのhttps://apps.apple.com/us/app/citrix-sso/id1333396910で入手できます。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します

- ユーザーアカウント: オプションのユーザーアカウントを入力します

-

接続の認証タイプ: リストから、この接続の認証タイプとして パスワード または 証明書 のいずれかを選択します。デフォルトは パスワード です

- パスワード を有効にする場合は、認証パスワード フィールドにオプションの認証パスワードを入力します

-

証明書 を有効にする場合は、これらの設定を構成します

- 識別情報: リストから、使用する識別情報を選択します。デフォルトは なし です

- 接続時にPINを要求する: ユーザーがネットワークに接続するときにPINを要求するかどうかを選択します。デフォルトは オフ です

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーすることを有効にするかどうかを選択します。デフォルトは オフ です。VPNオンデマンドを有効にする が オン の場合の設定構成については、「iOS用VPNオンデマンド設定の構成」を参照してください

-

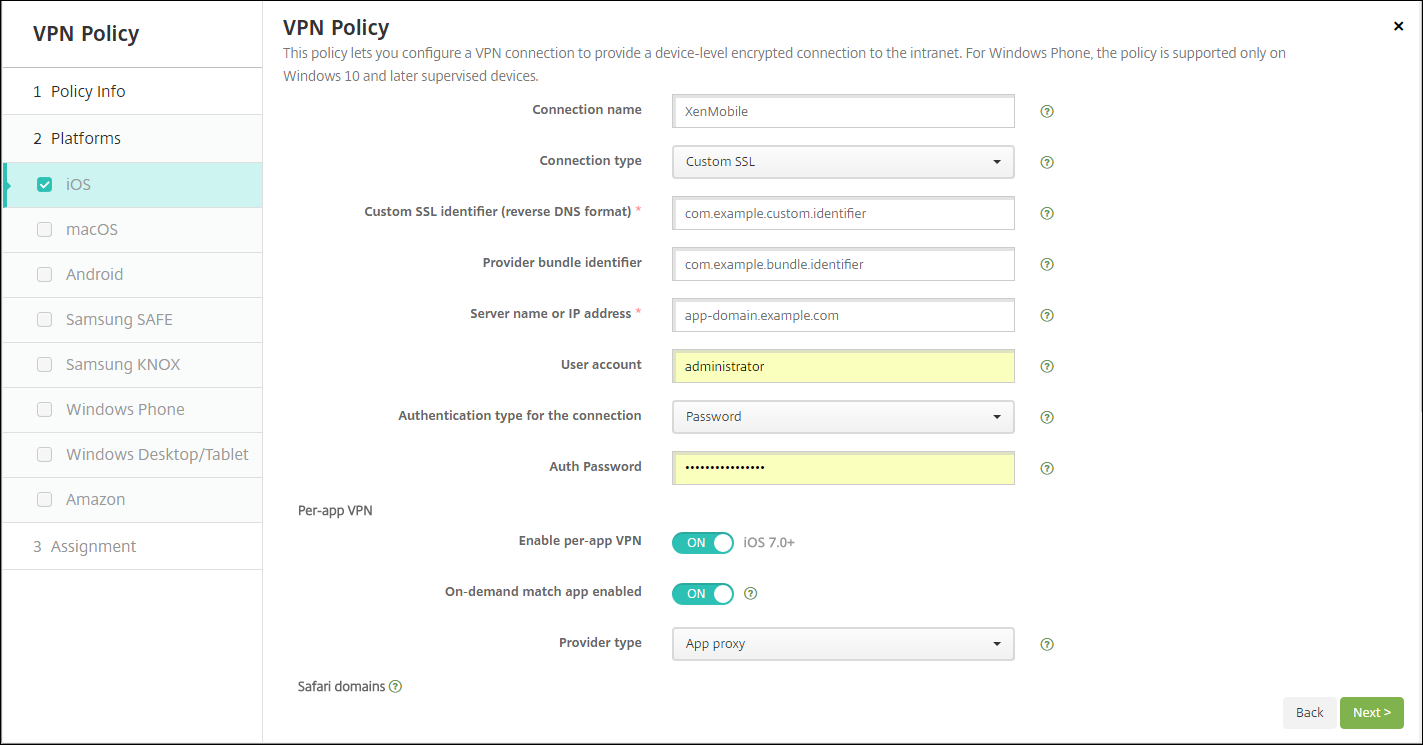

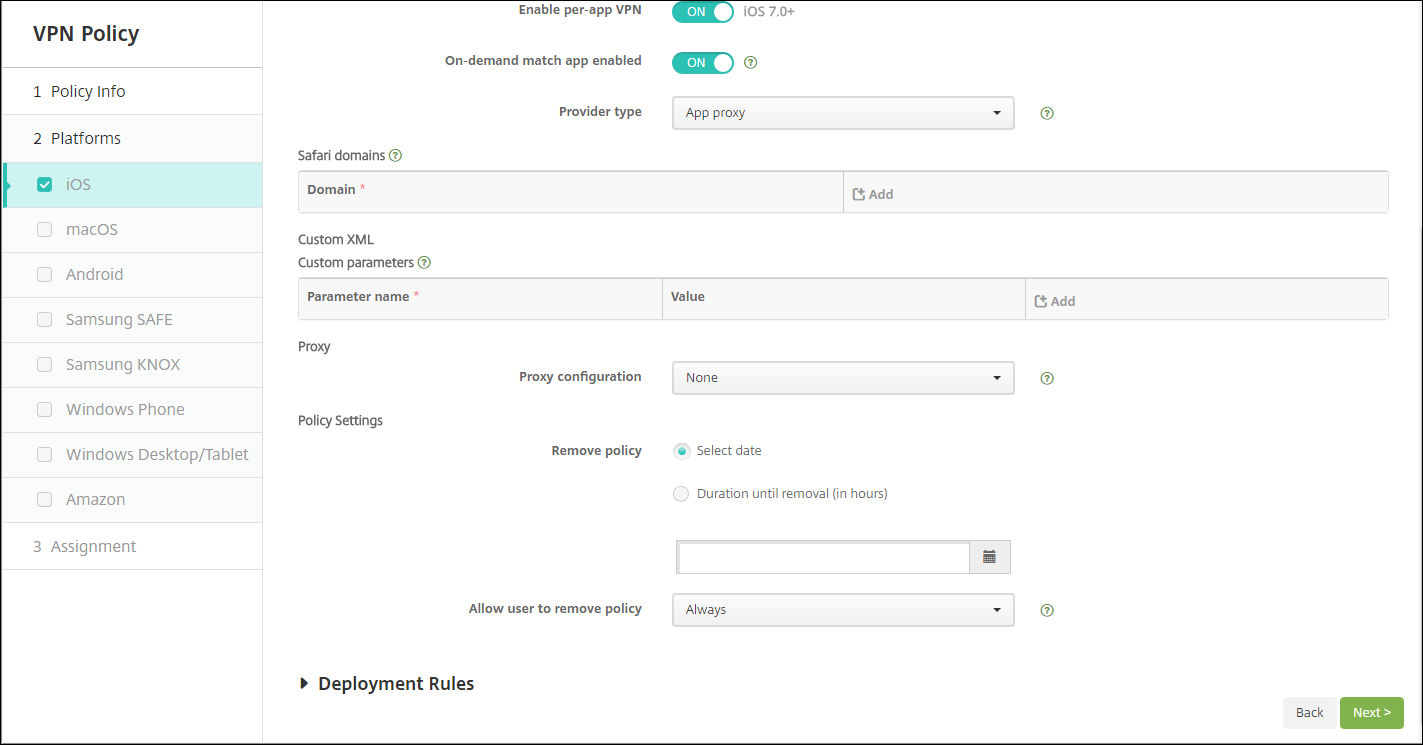

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは オフ です。このオプションをオンに設定する場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します

- プロバイダータイプ: アプリごとのVPNが アプリプロキシ として提供されるか、パケットトンネル として提供されるかを選択します。デフォルトは アプリプロキシ です

- プロバイダータイプ: パケットトンネル に設定します

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加 をクリックして、次の操作を行います。

- ドメイン: 追加するドメインを入力します

- ドメインを保存するには 保存 をクリックし、保存しない場合は キャンセル をクリックします

-

カスタムXML: 追加するカスタムXMLパラメーターごとに、追加 をクリックしてキーと値のペアを指定します。利用可能なパラメーターは次のとおりです。

- disableL3: システムレベルのVPNを無効にします。アプリごとのVPNのみを許可します。値 は不要です

- useragent: このデバイスポリシーを、VPNプラグインクライアントを対象とするCitrix Gatewayポリシーに関連付けます。プラグインによって開始された要求の場合、このキーの 値 はVPNプラグインに自動的に追加されます

iOS用カスタムSSLプロトコルの構成

Cisco Legacy AnyConnectクライアントからCisco AnyConnectクライアントに移行するには:

- VPNデバイスポリシーをカスタムSSLプロトコルで構成します。ポリシーをiOSデバイスに展開します

- https://apps.apple.com/us/app/cisco-anyconnect/id1135064690からCisco AnyConnectクライアントをアップロードし、アプリをXenMobileに追加してから、アプリをiOSデバイスに展開します

- 古いVPNデバイスポリシーをiOSデバイスから削除します

設定:

- カスタムSSL識別子(逆引きDNS形式): バンドル識別子に設定します。Cisco AnyConnectクライアントの場合は、com.cisco.anyconnect を使用します

- プロバイダーバンドル識別子: カスタムSSL識別子 で指定されたアプリに、同じタイプ(アプリプロキシまたはパケットトンネル)の複数のVPNプロバイダーがある場合は、このバンドル識別子を指定します。Cisco AnyConnectクライアントの場合は、com.cisco.anyconnect を使用します

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します

- ユーザーアカウント: オプションのユーザーアカウントを入力します

-

接続の認証タイプ: リストから、この接続の認証タイプとして パスワード または 証明書 のいずれかを選択します。デフォルトは パスワード です

- パスワード を有効にする場合は、認証パスワード フィールドにオプションの認証パスワードを入力します

-

証明書 を有効にする場合は、これらの設定を構成します

- 識別情報: リストから、使用する識別情報を選択します。デフォルトは なし です

- 接続時にPINを要求する: ユーザーがネットワークに接続するときにPINを要求するかどうかを選択します。デフォルトは オフ です

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーすることを有効にするかどうかを選択します。デフォルトは オフ です。VPNオンデマンドを有効にする が オン の場合の設定構成については、「iOS用VPNオンデマンド設定の構成」を参照してください

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは オフ です。このオプションをオンに設定する場合は、次の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します

- プロバイダータイプ: プロバイダータイプは、プロバイダーがVPNサービスであるかプロキシサービスであるかを示します。VPNサービスの場合は、パケットトンネル を選択します。プロキシサービスの場合は、アプリプロキシ を選択します。Cisco AnyConnectクライアントの場合は、パケットトンネル を選択します

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加 をクリックして、次の操作を行います。

- ドメイン: 追加するドメインを入力します

- ドメインを保存するには 保存 をクリックし、保存しない場合は キャンセル をクリックします

-

カスタムXML: 追加するカスタムXMLパラメーターごとに、追加 をクリックして、次の操作を行います。

- パラメーター名: 追加するパラメーターの名前を入力します

- 値: パラメーター名 に関連付けられた値を入力します

- パラメーターを保存するには 保存 をクリックし、保存しない場合は キャンセル をクリックします

NACをサポートするためのVPNデバイスポリシーの構成

- NACフィルターを構成するには、接続タイプとしてCustom SSLが必要です。

- 接続名としてVPNを指定します。

- Custom SSL識別子には、「com.citrix.NetScalerGateway.ios.app」と入力します。

- プロバイダーバンドル識別子には、「com.citrix.NetScalerGateway.ios.app.vpnplugin」と入力します。

手順3および4の値は、NACフィルタリングに必要なCitrix SSOのインストールから取得されます。認証パスワードは構成しません。NAC機能の使用について詳しくは、「ネットワークアクセス制御」を参照してください。

iOSのVPNオンデマンドオプションの構成

- オンデマンドドメイン: ユーザーが接続する際に実行する各ドメインと関連付けられたアクションについて、[追加] をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

-

アクション: リストから可能なアクションのいずれかを選択します。

- 常に確立: ドメインは常にVPN接続をトリガーします。

- 確立しない: ドメインはVPN接続をトリガーしません。

- 必要に応じて確立: ドメイン名解決が失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- [保存] をクリックしてドメインを保存するか、[キャンセル] をクリックしてドメインを保存しないようにします。

-

オンデマンドルール

-

アクション: リストから実行するアクションを選択します。デフォルトは EvaluateConnection です。可能なアクションは次のとおりです。

- 許可: トリガーされたときにVPNオンデマンド接続を許可します。

- 接続: 無条件にVPN接続を開始します。

- 切断: VPN接続を削除し、ルールが一致する限りオンデマンドで再接続しません。

- EvaluateConnection: 各接続のActionParameters配列を評価します。

- 無視: 既存のVPN接続を維持しますが、ルールが一致する限りオンデマンドで再接続しません。

-

DNSDomainMatch: デバイスの検索ドメインリストと一致させたい各ドメインについて、[追加] をクリックして以下を実行します。

- DNSドメイン: ドメイン名を入力します。複数のドメインを照合するためにワイルドカード「*」プレフィックスを使用できます。たとえば、*.example.comはmydomain.example.com、yourdomain.example.com、herdomain.example.comに一致します。

- [保存] をクリックしてドメインを保存するか、[キャンセル] をクリックしてドメインを保存しないようにします。

-

DNSServerAddressMatch: ネットワークの指定されたDNSサーバーのいずれかと一致させたい各IPアドレスについて、[追加] をクリックして以下を実行します。

- DNSサーバーアドレス: 追加するDNSサーバーアドレスを入力します。DNSサーバーを照合するためにワイルドカード「*」サフィックスを使用できます。たとえば、17.*はクラスAサブネット内の任意のDNSサーバーに一致します。

- [保存] をクリックしてDNSサーバーアドレスを保存するか、[キャンセル] をクリックしてDNSサーバーアドレスを保存しないようにします。

-

InterfaceTypeMatch: リストから使用中のプライマリネットワークインターフェイスハードウェアのタイプを選択します。デフォルトは Unspecified です。可能な値は次のとおりです。

- Unspecified: 任意のネットワークインターフェイスハードウェアに一致します。このオプションがデフォルトです。

- Ethernet: イーサネットネットワークインターフェイスハードウェアのみに一致します。

- WiFi: Wi-Fiネットワークインターフェイスハードウェアのみに一致します。

- Cellular: セルラーネットワークインターフェイスハードウェアのみに一致します。

-

SSIDMatch: 現在のネットワークと一致させたい各SSIDについて、[追加] をクリックして以下を実行します。

- SSID: 追加するSSIDを入力します。ネットワークがWi-Fiネットワークでない場合、またはSSIDが表示されない場合、一致は失敗します。任意のSSIDに一致させるには、このリストを空のままにします。

- [保存] をクリックしてSSIDを保存するか、[キャンセル] をクリックしてSSIDを保存しないようにします。

- URLStringProbe: フェッチするURLを入力します。このURLがリダイレクトなしで正常にフェッチされた場合、このルールは一致します。

-

ActionParameters : Domains: EvaluateConnectionがチェックする各ドメインについて、[追加] をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- [保存] をクリックしてドメインを保存するか、[キャンセル] をクリックしてドメインを保存しないようにします。

-

ActionParameters : DomainAction: リストから、指定された ActionParameters : Domains ドメインの VPN動作 を選択します。デフォルトは ConnectIfNeeded です。可能なアクションは次のとおりです。

- ConnectIfNeeded: ドメイン名解決が失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- NeverConnect: ドメインはVPN接続をトリガーしません。

-

Action Parameters: RequiredDNSServers: 指定されたドメインを解決するために使用する各DNSサーバーIPアドレスについて、[追加] をクリックして以下を実行します。

- DNSサーバー: ActionParameters : DomainAction = ConnectIfNeeded の場合にのみ有効です。追加するDNSサーバーを入力します。このサーバーは、デバイスの現在のネットワーク構成の一部である必要はありません。DNSサーバーに到達できない場合、応答としてVPN接続が確立されます。このDNSサーバーは、内部DNSサーバーまたは信頼できる外部DNSサーバーのいずれかである必要があります。

- [保存] をクリックしてDNSサーバーを保存するか、[キャンセル] をクリックしてDNSサーバーを保存しないようにします。

- ActionParameters : RequiredURLStringProbe: オプションで、GETリクエストを使用してプローブするHTTPまたはHTTPS(推奨)URLを入力します。URLのホスト名を解決できない場合、サーバーに到達できない場合、またはサーバーが応答しない場合、VPN接続が確立されます。ActionParameters : DomainAction = ConnectIfNeeded の場合にのみ有効です。

-

OnDemandRules : XMLコンテンツ: オンデマンドルールのXML構成を入力またはコピーアンドペーストします。

- [辞書をチェック] をクリックしてXMLコードを検証します。XMLが有効な場合、XMLコンテンツ テキストボックスの下に緑色のテキストで「Valid XML」と表示されます。有効でない場合、エラーを説明するエラーメッセージがオレンジ色のテキストで表示されます。

-

アクション: リストから実行するアクションを選択します。デフォルトは EvaluateConnection です。可能なアクションは次のとおりです。

-

プロキシ

-

プロキシ構成: リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトは None です。

-

Manual を有効にした場合、これらの設定を構成します。

- プロキシサーバーのホスト名またはIPアドレス: プロキシサーバーのホスト名またはIPアドレスを入力します。このフィールドは必須です。

- プロキシサーバーのポート: プロキシサーバーのポート番号を入力します。このフィールドは必須です。

- ユーザー名: オプションのプロキシサーバーユーザー名を入力します。

- パスワード: オプションのプロキシサーバーパスワードを入力します。

-

Automatic を構成した場合、この設定を構成します。

- プロキシサーバーURL: プロキシサーバーのURLを入力します。このフィールドは必須です。

-

Manual を有効にした場合、これらの設定を構成します。

-

プロキシ構成: リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトは None です。

-

ポリシー設定

- [ポリシー設定] の [ポリシーの削除] の横で、[日付を選択] または [削除までの期間(時間)] のいずれかを選択します。

- [日付を選択] を選択した場合、カレンダーをクリックして削除の特定の日付を選択します。

- [ユーザーによるポリシーの削除を許可] リストで、[常に]、[パスワードが必要]、または [しない] を選択します。

- [パスワードが必要] を選択した場合、[削除パスワード] の横に必要なパスワードを入力します。

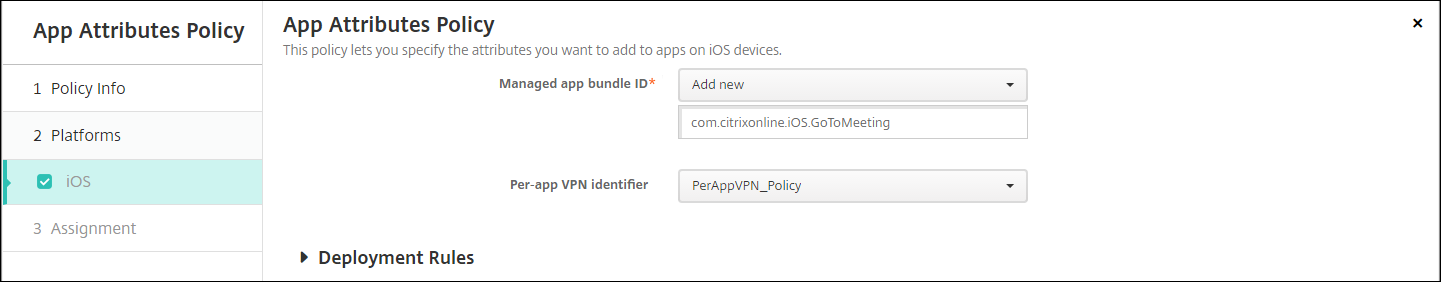

アプリごとのVPNの構成

iOSのアプリごとのVPNオプションは、Cisco Legacy AnyConnect、Juniper SSL、F5 SSL、SonicWALL Mobile Connect、Ariba VIA、Citrix VPN、Citrix SSO、およびCustom SSLの接続タイプで利用できます。

アプリごとのVPNを構成するには:

-

[構成]>[デバイスポリシー] で、VPNポリシーを作成します。例:

-

[構成]>[デバイスポリシー] で、アプリをアプリごとのVPNポリシーに関連付けるアプリ属性ポリシーを作成します。[アプリごとのVPN識別子] には、手順1で作成したVPNポリシーの名前を選択します。[管理対象アプリバンドルID] には、アプリリストから選択するか、アプリバンドルIDを入力します。(iOSアプリインベントリポリシーを展開すると、アプリリストにアプリが表示されます。)

-

ポリシー設定

-

ポリシーの削除: ポリシー削除をスケジュールする方法を選択します。利用可能なオプションは [日付を選択] と [削除までの期間(時間)] です。

- 日付を選択: カレンダーをクリックして削除の特定の日付を選択します。

- 削除までの期間(時間): ポリシー削除までの時間を時間単位で入力します。iOS 6.0以降でのみ利用可能です。

-

ポリシーの削除: ポリシー削除をスケジュールする方法を選択します。利用可能なオプションは [日付を選択] と [削除までの期間(時間)] です。

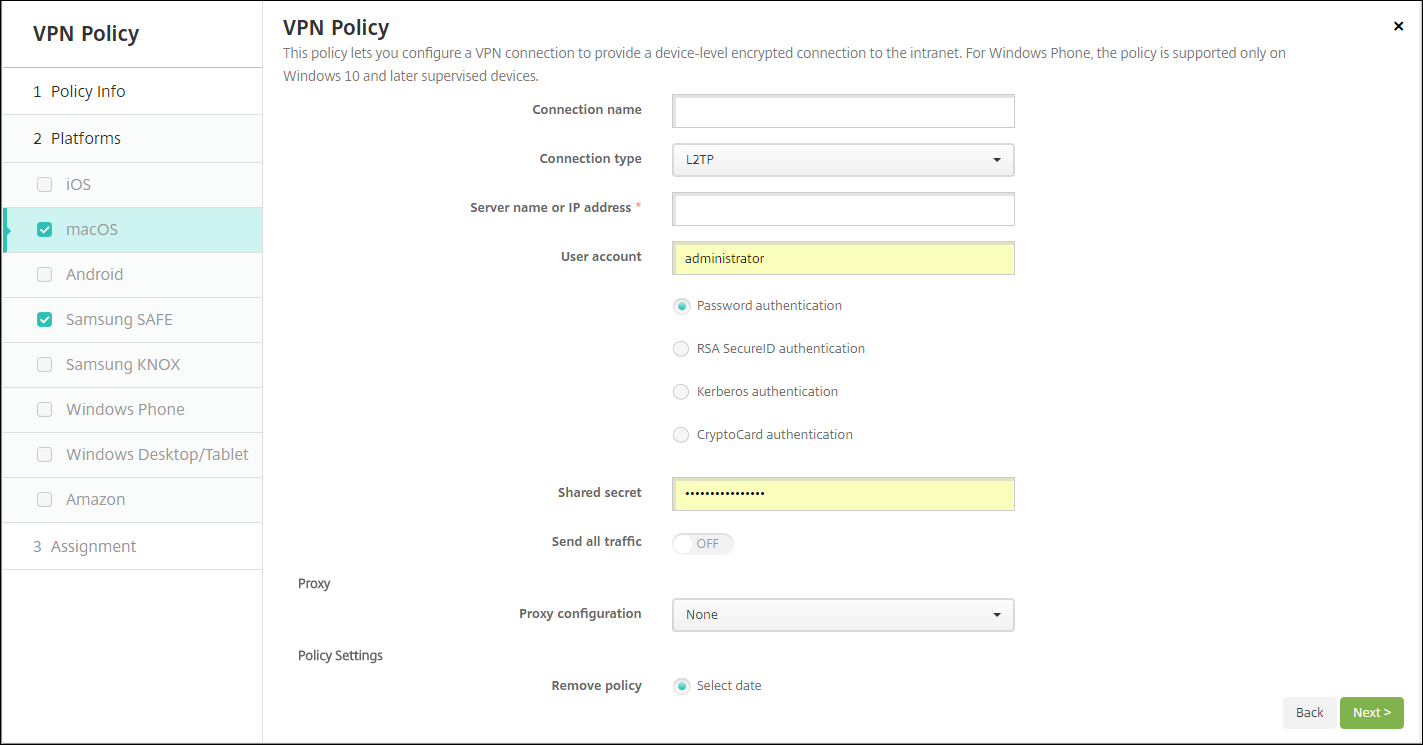

macOSの設定

- 接続名: 接続の名前を入力します。

-

接続タイプ: リストから、この接続に使用するプロトコルを選択します。デフォルトはL2TPです。

- L2TP: 事前共有キー認証を使用したレイヤー2トンネリングプロトコル。

- PPTP: ポイントツーポイントトンネリング。

- IPSec: 企業のVPN接続。

- Cisco AnyConnect: Cisco AnyConnect VPNクライアント。

- Juniper SSL: Juniper Networks SSL VPNクライアント。

- F5 SSL: F5 Networks SSL VPNクライアント。

- SonicWALL Mobile Connect: iOS用Dell統合VPNクライアント。

- Ariba VIA: Ariba Networks Virtual Internet Accessクライアント。

- Citrix VPN: Citrix VPNクライアント。

- Custom SSL: カスタムセキュアソケットレイヤー。

以下のセクションでは、上記の各接続タイプの構成オプションを一覧表示します。

macOS用L2TPプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- [パスワード認証]、[RSA SecurID認証]、[Kerberos認証]、または [CryptoCard認証] を選択します。デフォルトは [パスワード認証] です。

- 共有シークレット: IPsec共有シークレットキーを入力します。

- すべてのトラフィックを送信: すべてのトラフィックをVPN経由で送信するかどうかを選択します。デフォルトは [オフ] です。

macOS用PPTPプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- [パスワード認証]、[RSA SecurID認証]、[Kerberos認証]、または [CryptoCard認証] を選択します。デフォルトは [パスワード認証] です。

-

暗号化レベル: 目的の暗号化レベルを選択します。デフォルトは [なし] です。

- なし: 暗号化を使用しません。

- 自動: サーバーがサポートする最強の暗号化レベルを使用します。

- 最大(128ビット): 常に128ビット暗号化を使用します。

- すべてのトラフィックを送信: すべてのトラフィックをVPN経由で送信するかどうかを選択します。デフォルトは [オフ] です。

macOS用IPsecプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとして共有シークレットまたは証明書を選択します。デフォルトは共有シークレットです。

-

共有シークレット認証を有効にする場合は、以下の設定を構成します。

- グループ名: オプションのグループ名を入力します。

- 共有シークレット: オプションの共有シークレットキーを入力します。

- ハイブリッド認証の使用: ハイブリッド認証を使用するかどうかを選択します。ハイブリッド認証では、サーバーが最初にクライアントに対して自身を認証し、次にクライアントがサーバーに対して自身を認証します。デフォルトはオフです。

- パスワードのプロンプト: ユーザーがネットワークに接続する際にパスワードの入力を求めるかどうかを選択します。デフォルトはオフです。

-

証明書認証を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を必須とするかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

共有シークレット認証を有効にする場合は、以下の設定を構成します。

macOS用Cisco AnyConnectプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- グループ: オプションのグループ名を入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPNの有効化: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

macOS用Juniper SSLプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- レルム: オプションのレルム名を入力します。

- ロール: オプションのロール名を入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPNの有効化: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

macOS用F5 SSLプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPNの有効化: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

macOS用SonicWALL Mobile Connectプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- ログオングループまたはドメイン: オプションのログオングループまたはドメインを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPNの有効化: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

macOS用Ariba VIAプロトコルの構成

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPNの有効化: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトはオフです。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

macOS用カスタムSSLプロトコルの構成

- カスタムSSL識別子 (逆引きDNS形式): 逆引きDNS形式でSSL識別子を入力します。このフィールドは必須です。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。このフィールドは必須です。

-

ユーザーアカウント: オプションのユーザーアカウントを入力します。

- 接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書を選択します。デフォルトはパスワードです。

- パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合は、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時のPINのプロンプト: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドの有効化: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドの有効化がオンの場合の設定については、「VPNオンデマンドオプションの構成」を参照してください。

-

アプリごとのVPN: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合は、以下の設定を構成します。

- オンデマンド一致アプリの有効化: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

-

Safariドメイン: アプリごとのVPN接続をトリガーできるSafariドメインで含めたいものごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

カスタムXML: 追加するカスタムXMLパラメーターごとに、追加をクリックして以下を実行します。

- パラメーター名: 追加するパラメーターの名前を入力します。

- 値: パラメーター名に関連付けられた値を入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

VPNオンデマンドオプションの構成

-

オンデマンドドメイン: ユーザーが接続したときに実行される、追加したい各ドメインと関連付けられたアクションごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

-

アクション: リストから可能なアクションのいずれかを選択します。

- 常に確立: ドメインは常にVPN接続をトリガーします。

- 決して確立しない: ドメインはVPN接続をトリガーしません。

- 必要に応じて確立: ドメイン名解決が失敗した場合、ドメインはVPN接続試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない、別のサーバーにリダイレクトされる、またはタイムアウトした場合に発生します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

オンデマンドルール

-

アクション: リストから実行するアクションを選択します。デフォルトはEvaluateConnectionです。可能なアクションは次のとおりです。

- 許可: トリガーされたときにVPNオンデマンドの接続を許可します。

- 接続: 無条件にVPN接続を開始します。

- 切断: VPN接続を削除し、ルールが一致する限りオンデマンドで再接続しません。

- EvaluateConnection: 各接続のActionParameters配列を評価します。

- 無視: 既存のVPN接続を維持しますが、ルールが一致する限りオンデマンドで再接続しません。

-

DNSドメイン一致: ユーザーデバイスの検索ドメインリストが一致する可能性のある、追加したい各ドメインごとに、追加をクリックして以下を実行します。

- DNSドメイン: ドメイン名を入力します。複数のドメインに一致させるには、ワイルドカード「*」プレフィックスを使用できます。たとえば、*.example.comはmydomain.example.com、yourdomain.example.com、およびherdomain.example.comに一致します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

DNSサーバーアドレス一致: ネットワークの指定されたDNSサーバーのいずれかが一致する可能性のある、追加したい各IPアドレスごとに、追加をクリックして以下を実行します。

- DNSサーバーアドレス: 追加するDNSサーバーアドレスを入力します。DNSサーバーに一致させるには、ワイルドカード「*」サフィックスを使用できます。たとえば、17.*はクラスAサブネット内の任意のDNSサーバーに一致します。

- DNSサーバーアドレスを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

インターフェースタイプ一致: リストから、使用中のプライマリネットワークインターフェースハードウェアのタイプをクリックします。デフォルトは未指定です。可能な値は次のとおりです。

- 未指定: 任意のネットワークインターフェースハードウェアに一致します。このオプションがデフォルトです。

- イーサネット: イーサネットネットワークインターフェースハードウェアのみに一致します。

- Wi-Fi: Wi-Fiネットワークインターフェースハードウェアのみに一致します。

- セルラー: セルラーネットワークインターフェースハードウェアのみに一致します。

-

SSID一致: 現在のネットワークと一致させるために追加したい各SSIDごとに、追加をクリックして以下を実行します。

- SSID: 追加するSSIDを入力します。ネットワークがWi-Fiネットワークでない場合、またはSSIDが表示されない場合、一致は失敗します。任意のSSIDに一致させるには、このリストを空のままにします。

- SSIDを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

- URL文字列プローブ: 取得するURLを入力します。このURLがリダイレクトなしで正常に取得された場合、このルールは一致します。

-

アクションパラメーター: ドメイン: EvaluateConnectionがチェックする、追加したい各ドメインごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

アクションパラメーター: ドメインアクション: リストから、指定されたアクションパラメーター: ドメインドメインのVPN動作を選択します。デフォルトはConnectIfNeededです。可能なアクションは次のとおりです。

- ConnectIfNeeded: ドメイン名解決が失敗した場合、ドメインはVPN接続試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない、別のサーバーにリダイレクトされる、またはタイムアウトした場合に発生します。

- NeverConnect: ドメインはVPN接続をトリガーしません。

-

アクションパラメーター: 必須DNSサーバー: 指定されたドメインの解決に使用する、追加したい各DNSサーバーIPアドレスごとに、追加をクリックして以下を実行します。

- DNSサーバー: アクションパラメーター: ドメインアクション = ConnectIfNeededの場合にのみ有効です。追加するDNSサーバーを入力します。このサーバーは、デバイスの現在のネットワーク構成の一部である必要はありません。DNSサーバーに到達できない場合、応答としてVPN接続が確立されます。このDNSサーバーは、内部DNSサーバーまたは信頼できる外部DNSサーバーのいずれかである必要があります。

- DNSサーバーを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

- アクションパラメーター: 必須URL文字列プローブ: オプションで、GETリクエストを使用してプローブするHTTPまたはHTTPS (推奨) URLを入力します。URLのホスト名を解決できない場合、サーバーに到達できない場合、またはサーバーが応答しない場合、VPN接続が確立されます。アクションパラメーター: ドメインアクション = ConnectIfNeededの場合にのみ有効です。

-

オンデマンドルール: XMLコンテンツ: XMLオンデマンドルールを入力またはコピーして貼り付けます。

- XMLコードを検証するには辞書チェックをクリックします。XMLが有効な場合、XMLコンテンツテキストボックスの下に緑色のテキストで「有効なXML」と表示されます。有効でない場合、エラーを説明するオレンジ色のテキストでエラーメッセージが表示されます。

-

アクション: リストから実行するアクションを選択します。デフォルトはEvaluateConnectionです。可能なアクションは次のとおりです。

-

プロキシ

-

プロキシ構成: リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトはなしです。

-

手動を有効にする場合は、以下の設定を構成します。

- プロキシサーバーのホスト名またはIPアドレス: プロキシサーバーのホスト名またはIPアドレスを入力します。このフィールドは必須です。

- プロキシサーバーのポート: プロキシサーバーのポート番号を入力します。このフィールドは必須です。

- ユーザー名: オプションのプロキシサーバーユーザー名を入力します。

- パスワード: オプションのプロキシサーバーパスワードを入力します。

-

自動を構成する場合は、この設定を構成します。

- プロキシサーバーURL: プロキシサーバーのURLを入力します。このフィールドは必須です。

-

手動を有効にする場合は、以下の設定を構成します。

-

プロキシ構成: リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトはなしです。

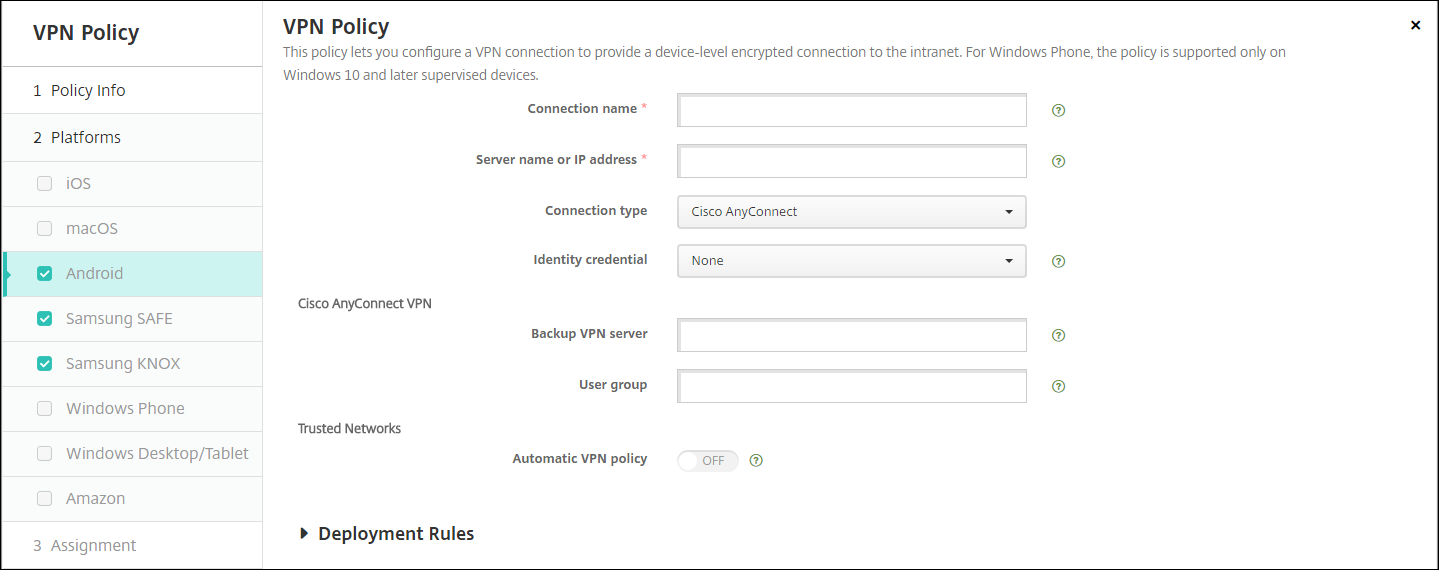

Android設定

Android用Cisco AnyConnect VPNプロトコルの構成

- 接続名: Cisco AnyConnect VPN接続の名前を入力します。このフィールドは必須です。

- サーバー名またはIPアドレス: VPNサーバーの名前またはIPアドレスを入力します。このフィールドは必須です。

- 識別情報: リストから識別情報を選択します。

- バックアップVPNサーバー: バックアップVPNサーバー情報を入力します。

- ユーザーグループ: ユーザーグループ情報を入力します。

-

信頼済みネットワーク

-

自動VPNポリシー: VPNが信頼済みネットワークと信頼されていないネットワークにどのように反応するかを設定するために、このオプションを有効または無効にします。有効にする場合は、以下の設定を構成します。

-

信頼済みネットワークポリシー: リストから希望のポリシーを選択します。デフォルトは切断です。可能なオプションは次のとおりです。

- 切断: クライアントは信頼済みネットワークでVPN接続を終了します。この設定がデフォルトです。

- 接続: クライアントは信頼済みネットワークでVPN接続を開始します。

- 何もしない: クライアントは何もアクションを実行しません。

- 一時停止: ユーザーが信頼済みネットワーク外でVPNセッションを確立し、信頼済みとして構成されたネットワークに入ると、VPNセッションは一時停止されます。ユーザーが信頼済みネットワークを再び離れると、セッションは再開されます。この設定により、信頼済みネットワークを離れた後に新しいVPNセッションを確立する必要がなくなります。

-

信頼されていないネットワークポリシー: リストから希望のポリシーを選択します。デフォルトは接続です。可能なオプションは次のとおりです。

- 接続: クライアントは信頼されていないネットワークでVPN接続を開始します。

- 何もしない: クライアントは信頼されていないネットワークでVPN接続を開始します。このオプションは常時接続VPNを無効にします。

-

信頼済みネットワークポリシー: リストから希望のポリシーを選択します。デフォルトは切断です。可能なオプションは次のとおりです。

-

信頼済みドメイン: クライアントが信頼済みネットワークにいるときにネットワークインターフェースが持つ、追加したい各ドメインサフィックスごとに、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

信頼済みサーバー: クライアントが信頼済みネットワークにいるときにネットワークインターフェースが持つ、追加したい各サーバーアドレスごとに、追加をクリックして以下を実行します。

- サーバー: 追加するサーバーを入力します。

- サーバーを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

自動VPNポリシー: VPNが信頼済みネットワークと信頼されていないネットワークにどのように反応するかを設定するために、このオプションを有効または無効にします。有効にする場合は、以下の設定を構成します。

Android用Citrix SSOプロトコルの構成

-

接続名: VPN接続の名前を入力します。このフィールドは必須です。

-

サーバー名またはIPアドレス: Citrix GatewayのFQDNまたはIPアドレスを入力します。

-

接続の認証タイプ: 認証タイプを選択し、そのタイプに表示されるフィールドに入力します。

-

ユーザー名とパスワード: 認証タイプがパスワードまたはパスワードと証明書の場合、VPN資格情報を入力します。オプションです。VPN資格情報を提供しない場合、Citrix VPNアプリはユーザー名とパスワードの入力を求めます。

-

ID資格情報: 認証タイプが証明書またはパスワードと証明書の場合に表示されます。リストからID資格情報を選択します。

-

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。アプリごとのVPNを有効にしない場合、すべてのトラフィックはCitrix VPNトンネルを通過します。アプリごとのVPNを有効にする場合、以下の設定を指定します。デフォルトはオフです。

-

ホワイトリストまたはブラックリスト: ホワイトリストの場合、許可されたすべてのアプリがこのVPNを介してトンネル接続します。ブラックリストの場合、ブロックリストにあるアプリを除くすべてのアプリがこのVPNを介してトンネル接続します。

注:

XenMobile® Serverコンソールには、「ブラックリスト」と「ホワイトリスト」という用語が含まれています。今後のリリースで、これらの用語を「ブロックリスト」と「許可リスト」に変更する予定です。

-

アプリケーションリスト: 許可またはブロックするアプリを指定します。追加をクリックし、アプリパッケージ名のコンマ区切りリストを入力します。

-

-

カスタムXML: 追加をクリックし、カスタムパラメーターを入力します。XenMobileはCitrix VPNに対して以下のパラメーターをサポートしています。

- DisableUserProfiles: オプションです。このパラメーターを有効にするには、値にYesと入力します。有効にすると、XenMobileはユーザーが追加したVPN接続を表示せず、ユーザーは接続を追加できません。この設定はグローバルな制限であり、すべてのVPNプロファイルに適用されます。

- userAgent: 文字列値です。各HTTPリクエストで送信するカスタムユーザーエージェント文字列を指定できます。指定されたユーザーエージェント文字列は、既存のCitrix VPNユーザーエージェントに追加されます。

NACをサポートするためのVPNの構成

- NACフィルターを構成するには、接続タイプのカスタムSSLを使用します。

- 接続名にVPNを指定します。

-

カスタムXMLの場合は、追加をクリックして以下を実行します。

- パラメーター名: XenMobileDeviceIdと入力します。このフィールドは、XenMobileへのデバイス登録に基づいてNACチェックに使用するデバイスIDです。XenMobileがデバイスを登録および管理している場合、VPN接続は許可されます。それ以外の場合、VPN確立時に認証が拒否されます。

- 値: パラメーターXenMobileDeviceIdの値であるDeviceID_${device.id}と入力します。

- 保存をクリックしてパラメーターを保存します。

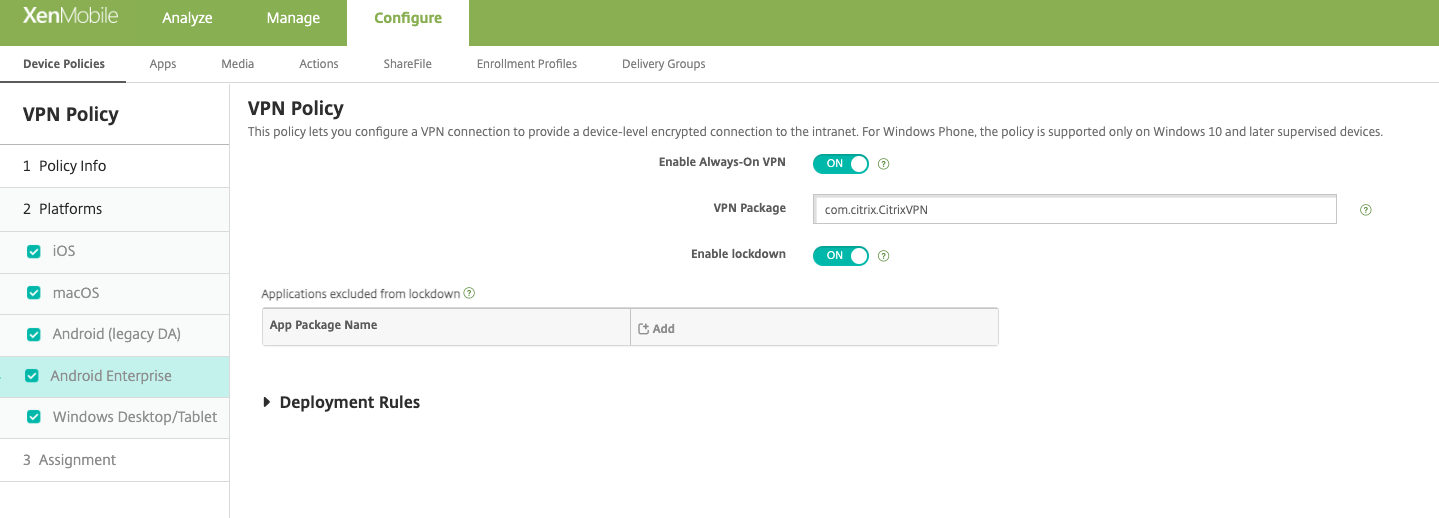

Android Enterprise向けVPNの構成

Android Enterpriseデバイス向けにVPNを構成するには、Citrix SSOアプリの管理対象構成デバイスポリシーを作成します。Android Enterprise向けVPNプロファイルの構成を参照してください。

Android Enterpriseの設定

- 常時接続VPNを有効にする: VPNを常時接続にするかどうかを選択します。デフォルトはオフです。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- VPNパッケージ: デバイスが使用するVPNアプリのパッケージ名を入力します。

- ロックダウンを有効にする: 無効にすると、VPN接続が存在しない場合、どのアプリもネットワークにアクセスできません。有効にすると、以下の設定で構成したアプリは、VPN接続が存在しない場合でもネットワークにアクセスできます。Android 10以降のデバイスで利用可能です。

- ロックダウンから除外されるアプリケーション: 追加をクリックして、ロックダウン設定をバイパスするアプリのパッケージ名を入力します。

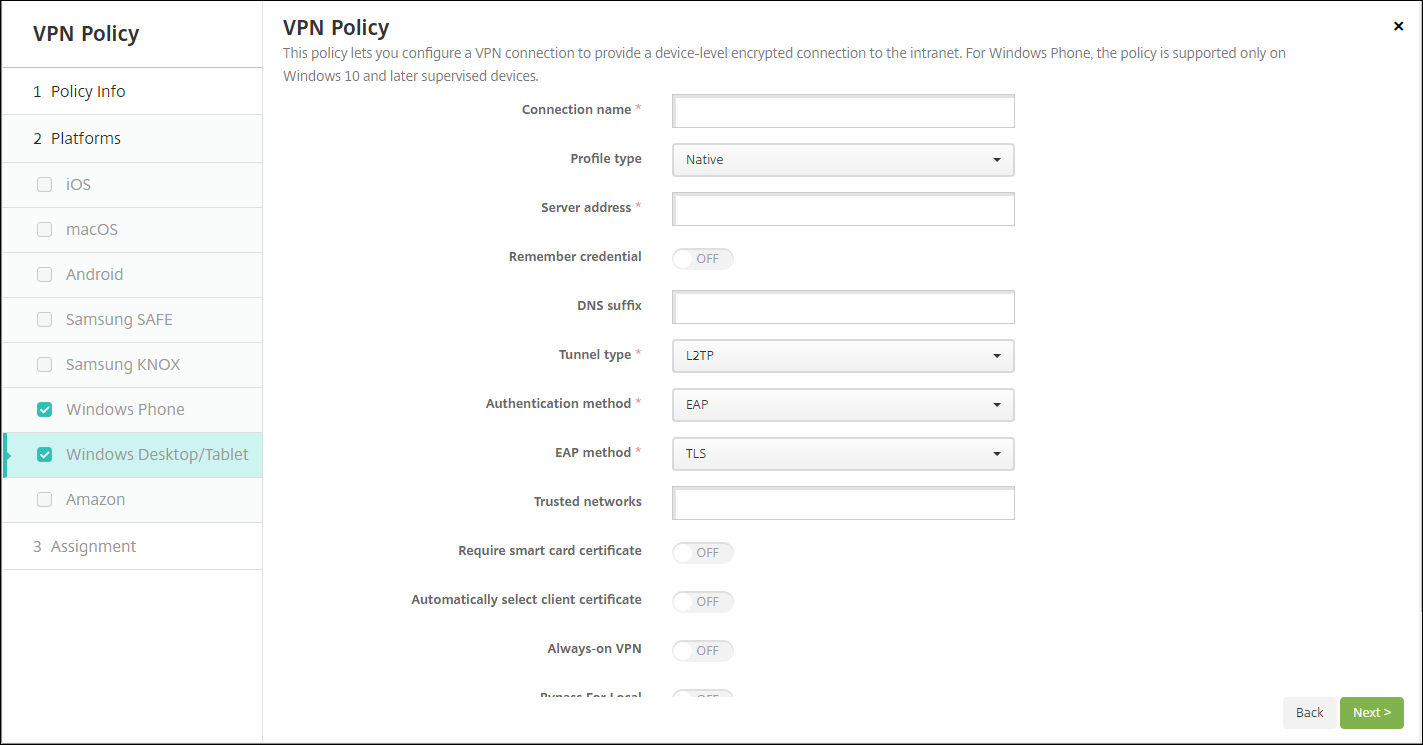

Windowsデスクトップ/タブレットの設定

- 接続名: 接続の名前を入力します。このフィールドは必須です。

- プロファイルタイプ: リストからネイティブまたはプラグインを選択します。デフォルトはネイティブです。

-

ネイティブプロファイルタイプの構成: これらの設定は、ユーザーのWindowsデバイスに組み込まれているVPNに適用されます。

- サーバーアドレス: VPNサーバーのFQDNまたはIPアドレスを入力します。このフィールドは必須です。

- 資格情報を記憶する: 資格情報をキャッシュするかどうかを選択します。デフォルトはオフです。有効にすると、可能な限り資格情報がキャッシュされます。

- DNSサフィックス: DNSサフィックスを入力します。

-

トンネルタイプ: リストから使用するVPNトンネルのタイプを選択します。デフォルトはL2TPです。選択可能なオプションは次のとおりです。

- L2TP: 事前共有キー認証を使用するレイヤー2トンネリングプロトコル。

- PPTP: ポイントツーポイントトンネリング。

- IKEv2: インターネットキーエクスチェンジバージョン2。

-

認証方法: リストから使用する認証方法を選択します。デフォルトはEAPです。選択可能なオプションは次のとおりです。

- EAP: 拡張認証プロトコル。

- MSChapV2: 相互認証にMicrosoftのチャレンジハンドシェイク認証を使用します。このオプションは、トンネルタイプにIKEv2を選択した場合は利用できません。

-

EAPメソッド: リストから使用するEAPメソッドを選択します。デフォルトはTLSです。このフィールドは、MSChapV2認証が有効な場合は利用できません。選択可能なオプションは次のとおりです。

- TLS: トランスポート層セキュリティ

- PEAP: 保護された拡張認証プロトコル

- 信頼済みネットワーク: アクセスにVPN接続を必要としないネットワークのコンマ区切りリストを入力します。たとえば、ユーザーが社内ワイヤレスネットワーク上にいる場合、保護されたリソースに直接アクセスできます。

- スマートカード証明書を要求する: スマートカード証明書を要求するかどうかを選択します。デフォルトはオフです。

- クライアント証明書を自動的に選択する: 認証に使用するクライアント証明書を自動的に選択するかどうかを選択します。デフォルトはオフです。このオプションは、スマートカード証明書を要求するを有効にしている場合は利用できません。

- 常時接続VPN: VPNを常時接続にするかどうかを選択します。デフォルトはオフです。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- ローカルのバイパス: ローカルリソースがプロキシサーバーをバイパスできるように、アドレスとポート番号を入力します。

-

プラグインプロファイルタイプの構成: これらの設定は、Windowsストアから入手し、ユーザーのデバイスにインストールされたVPNプラグインに適用されます。

- サーバーアドレス: VPNサーバーのFQDNまたはIPアドレスを入力します。このフィールドは必須です。

- 資格情報を記憶する: 資格情報をキャッシュするかどうかを選択します。デフォルトはオフです。有効にすると、可能な限り資格情報がキャッシュされます。

- DNSサフィックス: DNSサフィックスを入力します。

- クライアントアプリID: VPNプラグインのパッケージファミリー名を入力します。

- プラグインプロファイルXML: 参照をクリックしてファイルの場所に移動し、使用するカスタムVPNプラグインプロファイルを選択します。形式と詳細については、プラグインプロバイダーにお問い合わせください。

- 信頼済みネットワーク: アクセスにVPN接続を必要としないネットワークのコンマ区切りリストを入力します。たとえば、ユーザーが社内ワイヤレスネットワーク上にいる場合、保護されたリソースに直接アクセスできます。

- 常時接続VPN: VPNを常時接続にするかどうかを選択します。デフォルトはオフです。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- ローカルのバイパス: ローカルリソースがプロキシサーバーをバイパスできるように、アドレスとポート番号を入力します。