This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Samsung Knoxの一括登録

複数のSamsung KnoxデバイスをXenMobile® (または任意のモバイルデバイスマネージャー) に手動で構成することなく登録するには、Knox Mobile Enrollmentを使用します。登録は初回使用時または工場出荷時設定へのリセット後に発生します。管理者はユーザー名とパスワードをデバイスに直接渡すこともできるため、ユーザーは登録時に情報を入力する必要がありません。

注:

Knox Mobile Enrollment のセットアップは、XenMobile Knox コンテナとは関係ありません。Knox Mobile Enrollment の詳細については、Knox Mobile Enrollment 管理ガイドを参照してください。

Knox Mobile Enrollment の前提条件

- XenMobile が構成され (ライセンスと証明書を含む)、実行されていること。

- Secure Hub APK ファイル。Knox Mobile Enrollment の設定時にファイルをアップロードします。

- KME の要件のリストについては、Knox Mobile Enrollment の概要を参照してください。

- デバイスポリシーを適用するために必要な Samsung Knox Platform for Enterprise (PKE) ライセンス。XenMobile デバイスポリシーの Knox Platform for Enterprise でライセンスキーを提供します。

Secure Hub APK ファイルのダウンロード

Google Play ストアにアクセスして、Citrix Secure Hub™ for Android ファイルをダウンロードします。

ファイアウォール例外の構成

Knox Mobile Enrollment にアクセスするには、次のファイアウォール例外を構成します。これらのファイアウォール例外の一部はすべてのデバイスに必要であり、一部はデバイスの地理的地域に固有です。

| デバイスの地域 | URL | ポート | 宛先 |

|---|---|---|---|

| すべて | https://gslb.secb2b.com |

443 | Knox Mobile Enrollment の開始のためのグローバルロードバランサー |

| すべて | https://gslb.secb2b.com |

80 | 一部の限定されたレガシーデバイスでの Knox Mobile Enrollment の開始のためのグローバルロードバランサー |

| すべて | umc-cdn.secb2b.com |

443 | Samsung エージェント更新サーバー |

| すべて | bulkenrollment.s3.amazonaws.com |

80 | Knox Mobile Enrollment の顧客 EULA |

| すべて | eula.secb2b.com |

443 | Knox Mobile Enrollment の顧客 EULA |

| すべて | us-be-api-mssl.samsungknox.com |

443 | IMEI 検証のための Samsung サーバー |

| 米国 | https://us-segd-api.secb2b.com |

443 | 米国地域の Samsung Enterprise Gateway |

| ヨーロッパ | https://eu-segd-api.secb2b.com |

443 | ヨーロッパ地域の Samsung Enterprise Gateway |

| 中国 | https://china-segd-api.secb2b.com |

443 | 中国地域の Samsung Enterprise Gateway |

注:

ファイアウォール例外の完全なリストは、Knox Mobile Enrollment 管理ガイドで確認できます。

Knox Mobile Enrollment へのアクセス

Samsung のドキュメントに従って、KME の開始で Knox Mobile Enrollment にアクセスします。

Knox Mobile Enrollment のセットアップ

Knox Mobile Enrollment へのアクセスを取得したら、Knox ポータルにログインします。

登録プロセスは、次の一般的な手順に従います。

-

MDM コンソール情報と設定を使用して MDM プロファイルを作成します。

MDM プロファイルは、デバイスが MDM に接続する方法を示します。

-

デバイスを MDM プロファイルに追加します。

デバイス情報を含む CSV ファイルをアップロードするか、Google Play から Knox 展開アプリをインストールして使用できます。

-

デバイスの所有権が確認されると、Samsung から通知されます。

-

ユーザーに MDM 資格情報を提供します。Wi-Fi を使用してインターネットに接続し、デバイスを登録するためのプロンプトを受け入れるように指示します。

MDM プロファイルの作成

プロファイル構成に関する Samsung ドキュメントに記載されている手順に従ってください。

次のフィールドまたは手順に遭遇した場合は、記載されているとおりに構成します。

- MDM の選択: メニューから Citrix® を選択します。デバイス所有者プロファイルのみ。

-

MDM エージェント APK: デバイス所有者プロファイルのみ。Secure Hub APK ダウンロード URL を入力します:

https://play.google.com/managed/downloadManagingApp?identifier=xenmobile。APK ファイルは、登録中にデバイスがアクセスできる任意のサーバーに配置できます。登録中に、デバイスは次の処理を行います。

- APK ダウンロード URL から Secure Hub をダウンロードします

- Secure Hub をインストールします

- 次に、次に説明するカスタム JSON データで Secure Hub を開きます

APK ファイル名の大文字と小文字は、入力する URL と一致している必要があります。たとえば、ファイル名がすべて小文字の場合、URL でもすべて小文字である必要があります。

- MDM サーバー URI: MDM サーバー URI を指定しないでください。XenMobile は Samsung MDM プロトコルを使用しません。

-

カスタム JSON データ: Secure Hub は、登録のために XenMobile Server アドレスとユーザー名およびパスワードを必要とします。Secure Hub がユーザーにプロンプトを表示しないように、そのデータを JSON で提供できます。Secure Hub は、フィールドが JSON から省略されている場合にのみ、サーバーアドレス、ユーザー名、またはパスワードをユーザーにプロンプト表示します。

カスタム JSON データの形式は次のとおりです。

{"serverURL": "URL", "xm_username":"Username", "xm_password":"Password"}この例は一括登録に典型的であり、Secure Hub は登録中にサーバーアドレスや資格情報をユーザーにプロンプト表示しません。

{"serverURL":"https://example.com/zdm", "xm_username":"userN", "xm_password":"password1234"}{"serverURL":"https://pmdm.mycorp-inc.net/zdm", "xm_username":"userN2", "xm_password":"password7890"}この例はキオスクベースのデバイスに典型的であり、Secure Hub はユーザーに資格情報をプロンプト表示します。

{"serverURL":"https://example.com/zdm"}Android Enterprise のゼロタッチ登録用のカスタム JSON を入力することもできます。

{ "android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": { "serverURL":"URL","xm_username":"username","xm_password":"password" } } <!--NeedCopy-->

デバイスが登録を開始すると、デバイスは指定された URL から Secure Hub をダウンロードし、Secure Hub をインストールして、Secure Hub を開きます。

詳細な構成

構成の詳細については、次の Samsung ドキュメントページを参照してください。

- デバイス構成: デバイスを一括で追加します。

- Samsung Knox Deployment App: Bluetooth、NFC、または Wi-Fi Direct 登録を介してデバイスを登録します。

- Knox Mobile Enrollment: Samsung Knox の詳細については、Samsung ドキュメントを参照してください。

Knox API バージョン 2.4 より前のデバイスの登録

Knox API バージョン 2.4 より前のデバイスでは、初期デバイスセットアップ中に一括登録は開始されません。代わりに、ユーザーが登録を開始する必要があります。そのためには、ユーザーは Samsung サイトにアクセスして新しい Mobile Enrollment クライアントをダウンロードし、登録を開始します。

ダウンロードされた登録クライアントは、Knox 2.4/2.4.1 デバイス用に Knox Bulk Enrollment ポータルで構成されたものと同じ MDM プロファイルと APK を使用します。

ユーザーは通常、次の手順に従います。

-

デバイスの電源を入れ、Wi-Fi に接続します。Mobile Enrollment が開始されない場合、または Wi-Fi が利用できない場合は、次の操作を行います。

-

Samsung Knox Mobile Enrollment にアクセスします。

-

次へボタンをタップして、モバイルデータでデバイスを登録します。

-

-

Knox で登録のプロンプトが表示されたら、続行をタップします。

-

EULA (利用可能な場合) を読みます。次へをタップします。

-

プロンプトが表示されたら、IT 管理者から提供されたユーザー ID とパスワードを入力します。

この時点で、ユーザー資格情報が検証され、デバイスが組織のエンタープライズ IT 環境に登録されます。

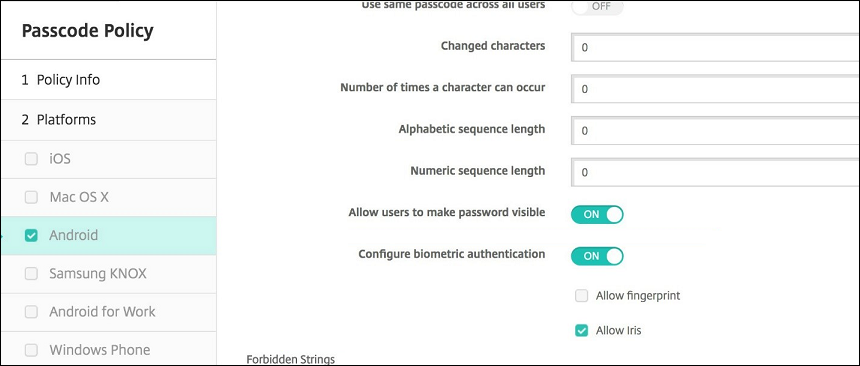

Samsung デバイスの生体認証の有効化と無効化

XenMobile は、生体認証としても知られる指紋認証と虹彩スキャン認証をサポートしています。ユーザーからの操作を必要とせずに、Samsung デバイスの生体認証を有効または無効にできます。XenMobile で生体認証を無効にすると、ユーザーとサードパーティアプリはその機能を有効にできません。

-

XenMobile コンソールで、構成 > デバイスポリシーをクリックします。デバイスポリシーページが表示されます。

-

追加をクリックします。新しいポリシーの追加ページが表示されます。

-

パスコードをクリックします。パスコードポリシー情報ページが表示されます。

-

ポリシー情報ペインで、次の情報を入力します。

- ポリシー名: ポリシーのわかりやすい名前を入力します。

- 説明: オプションで、ポリシーの説明を入力します。

-

次へをクリックします。プラットフォームページが表示されます。

-

プラットフォームで、Android または Samsung Knox を選択します。

-

生体認証の構成を ON に設定します。

-

Android を選択した場合は、Samsung SAFE で、指紋を許可、虹彩を許可、またはその両方を選択します。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.