Novidades no XenMobile Server 10.11

XenMobile Server 10.11 (Download em PDF)

Migração do Apple Volume Purchase Program para o Apple Business Manager (ABM) e Apple School Manager (ASM)

Empresas e instituições que usam o Apple Volume Purchase Program (VPP) devem migrar para Apps and Books no Apple Business Manager ou Apple School Manager antes de 1º de dezembro de 2019.

Antes de migrar contas VPP no XenMobile, consulte este artigo de suporte da Apple.

Se sua organização ou escola usa apenas o Volume Purchase Program (VPP), você pode se inscrever no ABM/ASM e, em seguida, convidar os Compradores VPP existentes para sua nova conta ABM/ASM. Para ASM, navegue até https://school.apple.com. Para ABM, navegue até https://business.apple.com.

Para atualizar sua conta de Compra por Volume (anteriormente VPP) no XenMobile®:

-

No console do XenMobile, clique no ícone de engrenagem no canto superior direito. A página “Configurações” é exibida.

-

Clique em “Compra por Volume”. A página de configuração de “Compra por Volume” é exibida.

-

Certifique-se de que sua conta ABM ou ASM tenha a mesma configuração de aplicativo que sua conta VPP anterior.

-

No portal ABM ou ASM, baixe um token atualizado.

-

No console do XenMobile, faça o seguinte:

-

Edite a conta de Compra por Volume existente com as informações de token atualizadas para esse local.

-

Edite suas credenciais ABM ou ASM. Não altere o sufixo.

-

Clique em “Salvar” duas vezes.

-

Suporte adicional para iOS 13

Importante:

Para se preparar para atualizações de dispositivos para iOS 12+: O tipo de conexão Citrix VPN na política de dispositivo VPN para iOS não oferece suporte a iOS 12+. Exclua sua política de dispositivo VPN e crie uma política de dispositivo VPN com o tipo de conexão Citrix SSO.

A conexão Citrix VPN continua a operar em dispositivos implantados anteriormente depois que você exclui a política de dispositivo VPN. Sua nova configuração de política de dispositivo VPN entra em vigor no XenMobile Server 10.11, durante o registro do usuário.

O XenMobile Server oferece suporte a dispositivos atualizados para iOS 13. A atualização afeta seus usuários da seguinte forma:

-

Durante o registro, algumas novas telas de Opções do Assistente de Configuração do iOS aparecem. A Apple adicionou novas telas de Opções do Assistente de Configuração do iOS ao iOS 13. As novas opções não estão incluídas na página “Configurações” > “Apple Device Enrollment Program (DEP)” nesta versão. Como resultado, você não pode configurar o XenMobile Server para ignorar essas telas. Essas páginas aparecem para os usuários em dispositivos iOS 13.

-

Algumas configurações de política de dispositivo de Restrições que estavam disponíveis em dispositivos supervisionados ou não supervisionados para versões anteriores do iOS estão disponíveis apenas em dispositivos supervisionados para iOS 13+. As dicas de ferramentas atuais do console do XenMobile Server ainda não indicam que essas configurações são apenas para dispositivos supervisionados para iOS 13+.

- Permitir controles de hardware:

- FaceTime

- Instalação de aplicativos

- Permitir aplicativos:

- iTunes Store

- Safari

- Safari > Preenchimento automático

- Rede - Permitir ações do iCloud:

- Documentos e dados do iCloud

- Configurações somente para supervisionados - Permitir:

- Game Center > Adicionar amigos

- Game Center > Jogos multiplayer

- Conteúdo de mídia - Permitir:

- Música explícita, podcasts e material do iTunes U

- Permitir controles de hardware:

Essas restrições se aplicam da seguinte forma:

- Se um dispositivo iOS 12 (ou inferior) já estiver registrado no XenMobile Server e, em seguida, for atualizado para iOS 13, as restrições precedentes se aplicam a dispositivos não supervisionados e supervisionados.

- Se um dispositivo iOS 13+ não supervisionado se registrar no XenMobile Server, as restrições precedentes se aplicam apenas a dispositivos supervisionados.

- Se um dispositivo iOS 13+ supervisionado se registrar no XenMobile Server, as restrições precedentes se aplicam apenas a dispositivos supervisionados.

Requisitos para certificados confiáveis no iOS 13 e macOS 15

A Apple tem novos requisitos para certificados de servidor TLS. Verifique se todos os certificados seguem os novos requisitos da Apple. Consulte a publicação da Apple, https://support.apple.com/en-us/HT210176. Para obter ajuda com o gerenciamento de certificados, consulte Carregar certificados no XenMobile.

Atualização de GCM para FCM

A partir de 10 de abril de 2018, o Google descontinuou o Google Cloud Messaging (GCM). O Google removeu o servidor GCM e as APIs do cliente em 29 de maio de 2019.

Requisitos importantes:

- Atualize para a versão mais recente do XenMobile Server.

- Atualize para a versão mais recente do Secure Hub.

O Google recomenda a atualização para o Firebase Cloud Messaging (FCM) imediatamente para começar a aproveitar os novos recursos disponíveis no FCM. Para obter informações do Google, consulte https://developers.google.com/cloud-messaging/faq e https://firebase.googleblog.com/2018/04/time-to-upgrade-from-gcm-to-fcm.html.

Para continuar o suporte a notificações push para seus dispositivos Android: Se você usa GCM com o XenMobile Server, migre para o FCM. Em seguida, atualize o XenMobile Server com a nova chave FCM disponível no Firebase Cloud Messaging Console.

As etapas a seguir refletem o fluxo de trabalho de registro quando você usa certificados confiáveis.

Etapas de atualização:

- Siga as informações do Google para atualizar de GCM para FCM.

- No Firebase Cloud Messaging Console, copie sua nova chave FCM. Você precisará dela para a próxima etapa.

- No console do XenMobile Server, vá para “Configurações” > “Firebase Cloud Messaging” e configure suas definições.

Os dispositivos mudam para o FCM na próxima vez que se conectarem ao XenMobile Server e fizerem uma atualização de política. Para forçar o Secure Hub a atualizar as políticas: No Secure Hub, vá para “Preferências” > “Informações do Dispositivo” e toque em “Atualizar Política”. Para obter mais informações sobre como configurar o FCM, consulte Firebase Cloud Messaging.

Antes de atualizar para o XenMobile 10.11 (no local)

Alguns requisitos de sistema foram alterados. Para obter informações, consulte Requisitos de sistema e compatibilidade e Compatibilidade do XenMobile.

-

Atualize seu Citrix License Server para 11.15 ou posterior antes de atualizar para a versão mais recente do XenMobile Server 10.11.

A versão mais recente do XenMobile requer o Citrix License Server 11.15 (versão mínima).

Nota:

Se você deseja usar sua própria licença para a Pré-visualização, saiba que a data dos Customer Success Services (anteriormente, data do Subscription Advantage) no XenMobile 10.11 é 9 de abril de 2019. A data dos Customer Success Services em sua licença Citrix deve ser posterior a esta data.

Você pode visualizar a data ao lado da licença no License Server. Se você conectar a versão mais recente do XenMobile a um ambiente de License Server mais antigo, a verificação de conectividade falhará e você não poderá configurar o License Server.

Para renovar a data em sua licença, baixe o arquivo de licença mais recente do Portal Citrix e carregue o arquivo para o Servidor de Licenciamento. Para obter mais informações, consulte Customer Success Services.

-

Para um ambiente em cluster: As implantações de políticas e aplicativos iOS para dispositivos que executam iOS 11 e posterior têm os seguintes requisitos. Se o Citrix Gateway estiver configurado para persistência SSL, você deve abrir a porta 80 em todos os nós do XenMobile Server.

-

Se a máquina virtual que executa o XenMobile Server a ser atualizado tiver menos de 4 GB de RAM, aumente a RAM para pelo menos 4 GB. Lembre-se de que a RAM mínima recomendada é de 8 GB para ambientes de produção.

-

Recomendação: Antes de instalar uma atualização do XenMobile, use a funcionalidade em sua VM para tirar um instantâneo do seu sistema. Além disso, faça backup do seu banco de dados de configuração do sistema. Se você tiver problemas durante uma atualização, backups completos permitem que você se recupere.

Para atualizar

Você pode atualizar diretamente para o XenMobile 10.11 a partir do XenMobile 10.10.x ou 10.9.x. Para fazer a atualização, baixe o binário mais recente disponível: Vá para https://www.citrix.com/downloads. Navegue até Citrix Endpoint Management (e Citrix XenMobile Server) > XenMobile Server (no local) > Software do Produto > XenMobile Server 10. No bloco do software XenMobile Server para seu hipervisor, clique em “Baixar Arquivo”.

Para carregar a atualização, use a página “Gerenciamento de Versões” no console do XenMobile. Para obter mais informações, consulte Para atualizar usando a página Gerenciamento de Versões.

Após a atualização

Após a atualização para o XenMobile 10.11 (no local):

Se a funcionalidade que envolve conexões de saída parar de funcionar e você não tiver alterado sua configuração de conexões, verifique o log do XenMobile Server em busca de erros como o seguinte: “Não é possível conectar ao Servidor VPP: O nome do host ‘192.0.2.0’ não corresponde ao assunto do certificado fornecido pelo par”.

O erro de validação de certificado indica que você precisa desabilitar a verificação do nome do host no XenMobile Server. Por padrão, a verificação do nome do host está habilitada em conexões de saída, exceto para o servidor PKI da Microsoft. Se a verificação do nome do host interromper sua implantação, altere a propriedade do servidor disable.hostname.verification para true. O valor padrão desta propriedade é false.

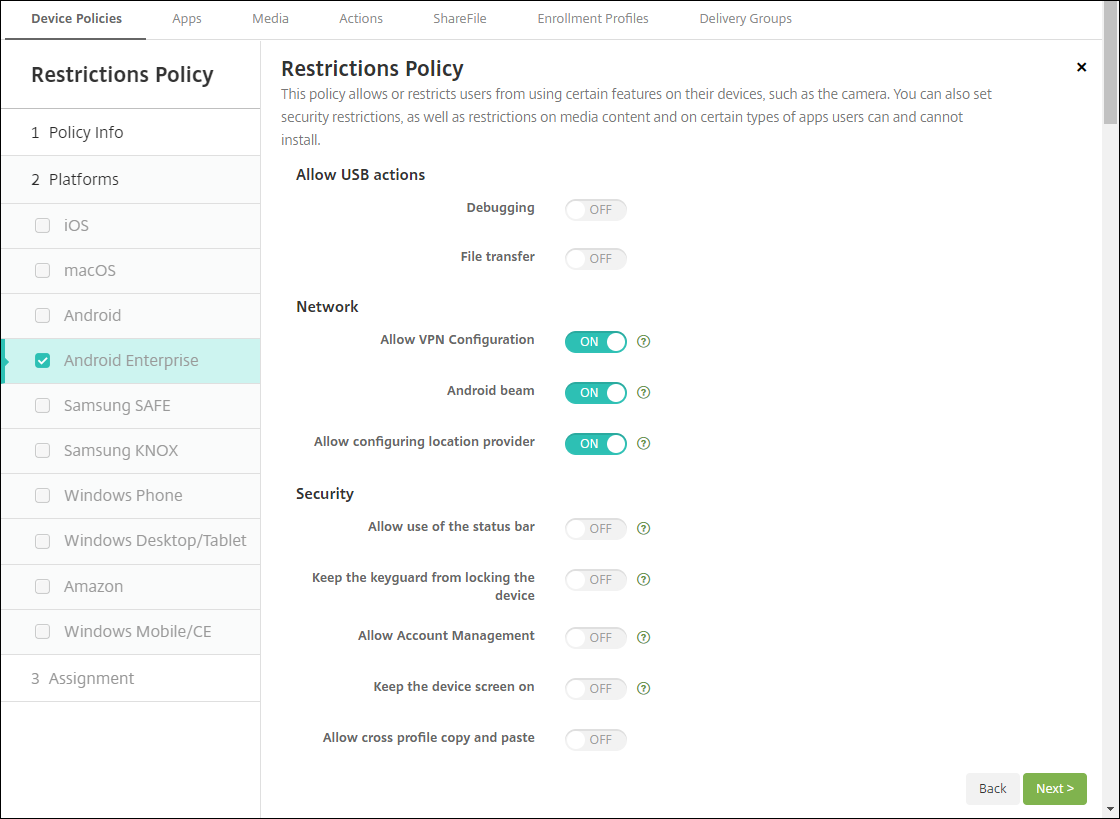

Novas e atualizadas configurações de política de dispositivo para dispositivos Android Enterprise

Unificação da política Samsung Knox e Android Enterprise. Para dispositivos Android Enterprise que executam Samsung Knox 3.0 ou posterior e Android 8.0 ou posterior: Knox e Android Enterprise são combinados em uma solução unificada de gerenciamento de dispositivos e perfis. Configure as configurações do Knox na página Android Enterprise das seguintes políticas de dispositivo:

- Política de dispositivo de atualização do SO. Inclui configurações para atualizações FOTA do Samsung Enterprise.

- Política de dispositivo de senha.

- Política de dispositivo de chave de licença MDM da Samsung. Configura a chave de licença do Knox.

- Configurações da política de dispositivo de restrições.

Política de dispositivo de inventário de aplicativos para Android Enterprise. Agora você pode coletar um inventário dos aplicativos Android Enterprise em dispositivos gerenciados. Consulte Política de dispositivo de inventário de aplicativos.

Acesse todos os aplicativos do Google Play na loja gerenciada do Google Play. A propriedade de servidor “Acessar todos os aplicativos na loja gerenciada do Google Play” torna todos os aplicativos da loja pública do Google Play acessíveis a partir da loja gerenciada do Google Play. Definir esta propriedade como “true” permite que os aplicativos da loja pública do Google Play sejam acessíveis para todos os usuários do Android Enterprise. Os administradores podem então usar a política de dispositivo de Restrições para controlar o acesso a esses aplicativos.

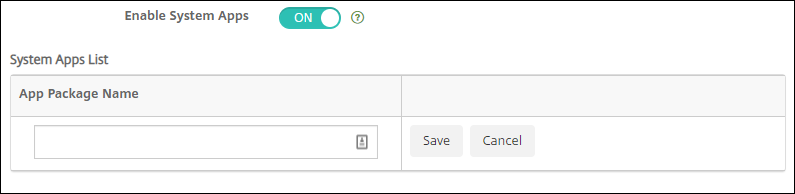

Habilitar aplicativos do sistema em dispositivos Android Enterprise. Para permitir que os usuários executem aplicativos do sistema pré-instalados no modo de perfil de trabalho do Android Enterprise ou no modo totalmente gerenciado, configure a política de dispositivo de Restrições. Essa configuração concede ao usuário acesso a aplicativos padrão do dispositivo, como câmera, galeria e outros. Para restringir o acesso a um aplicativo específico, defina as permissões do aplicativo usando a política de dispositivo de permissões de aplicativo do Android Enterprise.

Suporte para dispositivos dedicados Android Enterprise. O XenMobile agora oferece suporte ao gerenciamento de dispositivos dedicados, anteriormente chamados de dispositivos corporativos de uso único (COSU).

Os dispositivos Android Enterprise dedicados são dispositivos totalmente gerenciados que são dedicados a cumprir um único caso de uso. Você restringe esses dispositivos a um aplicativo ou a um pequeno conjunto de aplicativos necessários para realizar as tarefas exigidas para este caso de uso. Você também impede que os usuários habilitem outros aplicativos ou realizem outras ações no dispositivo.

Para obter informações sobre o provisionamento de dispositivos Android Enterprise, consulte Provisionamento de dispositivos Android Enterprise dedicados.

Política renomeada. Para se alinhar à terminologia do Google, a política de dispositivo de restrição de aplicativo do Android Enterprise agora é chamada de política de dispositivo de configurações gerenciadas. Consulte Política de dispositivo de configurações gerenciadas.

Bloquear e redefinir senha para Android Enterprise

O XenMobile agora oferece suporte à ação de segurança “Bloquear e Redefinir senha” para dispositivos Android Enterprise. Esses dispositivos devem estar registrados no modo de perfil de trabalho executando Android 8.0 ou superior.

- A senha enviada bloqueia o perfil de trabalho. O dispositivo não é bloqueado.

- Se nenhuma senha for enviada ou a senha enviada não atender aos requisitos de senha:

- E nenhuma senha já estiver definida no perfil de trabalho, o dispositivo será bloqueado.

- E uma senha já estiver definida no perfil de trabalho. O perfil de trabalho é bloqueado, mas o dispositivo não é bloqueado.

Para obter mais informações sobre as ações de segurança de bloqueio e redefinição de senha, consulte Ações de segurança.

Novas configurações de política de dispositivo de Restrições para iOS ou macOS

- Aplicativos não gerenciados leem contatos gerenciados: Opcional. Disponível apenas se “Documentos de aplicativos gerenciados em aplicativos não gerenciados” estiver desabilitado. Se esta política estiver habilitada, aplicativos não gerenciados podem ler dados dos contatos de contas gerenciadas. O padrão é “Desativado”. Disponível a partir do iOS 12.

- Aplicativos gerenciados escrevem contatos não gerenciados: Opcional. Se habilitado, permite que aplicativos gerenciados escrevam contatos para os contatos de contas não gerenciadas. Se “Documentos de aplicativos gerenciados em aplicativos não gerenciados” estiver habilitado, esta restrição não terá efeito. O padrão é “Desativado”. Disponível a partir do iOS 12.

- Preenchimento automático de senha: Opcional. Se desabilitado, os usuários não podem usar os recursos de “Preenchimento Automático de Senhas” ou “Senhas Fortes Automáticas”. O padrão é “Ativado”. Disponível a partir do iOS 12 e macOS 10.14.

- Solicitações de proximidade de senha: Opcional. Se desabilitado, os dispositivos dos usuários não solicitam senhas de dispositivos próximos. O padrão é “Ativado”. Disponível a partir do iOS 12 e macOS 10.14.

- Compartilhamento de senha: Opcional. Se desabilitado, os usuários não podem compartilhar suas senhas usando o recurso “Senhas do AirDrop”. O padrão é “Ativado”. Disponível a partir do iOS 12 e macOS 10.14.

- Forçar data e hora automáticas: Supervisionado. Se habilitado, os usuários não podem desabilitar a opção “Geral > Data e Hora > Definir Automaticamente”. O padrão é “Desativado”. Disponível a partir do iOS 12.

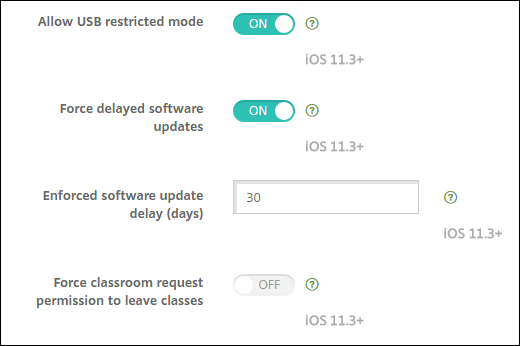

- Permitir modo restrito USB: Disponível apenas para dispositivos supervisionados. Se definido como “Desativado”, o dispositivo sempre pode se conectar a acessórios USB enquanto bloqueado. O padrão é “Ativado”. Disponível a partir do iOS 11.3.

- Forçar atualizações de software atrasadas: Disponível apenas para dispositivos supervisionados. Se definido como “Ativado”, atrasa a visibilidade das atualizações de software para o usuário. Com esta restrição em vigor, o usuário não verá uma atualização de software até o número especificado de dias após a data de lançamento da atualização de software. O padrão é “Desativado”. Disponível a partir do iOS 11.3 e macOS 10.13.4.

- Atraso forçado de atualização de software (dias): Disponível apenas para dispositivos supervisionados. Esta restrição permite que o administrador defina por quanto tempo atrasar uma atualização de software no dispositivo. O máximo é de 90 dias e o valor padrão é “30”. Disponível a partir do iOS 11.3 e macOS 10.13.4.

- Forçar solicitação de permissão da sala de aula para sair das aulas: Disponível apenas para dispositivos supervisionados. Se definido como “Ativado”, um aluno matriculado em um curso não gerenciado com o Classroom deve solicitar permissão ao professor ao tentar sair do curso. O padrão é “Desativado”. Disponível a partir do iOS 11.3.

Consulte Política de dispositivo de Restrições.

Atualizações da política de dispositivo do Exchange para iOS ou macOS

Mais configurações de assinatura e criptografia S/MIME do Exchange a partir do iOS 12. A política de dispositivo do Exchange agora inclui configurações para configurar a assinatura e a criptografia S/MIME.

Para assinatura S/MIME:

- Credencial de identidade de assinatura: Escolha a credencial de assinatura a ser usada.

- Substituição de usuário de assinatura S/MIME: Se definido como “Ativado”, os usuários podem ativar e desativar a assinatura S/MIME nas configurações de seus dispositivos. O padrão é “Desativado”.

- Substituição de usuário de UUID de certificado de assinatura S/MIME: Se definido como “Ativado”, os usuários podem selecionar, nas configurações de seus dispositivos, a credencial de assinatura a ser usada. O padrão é “Desativado”.

Para criptografia S/MIME:

- Credencial de identidade de criptografia: Escolha a credencial de criptografia a ser usada.

- Habilitar alternância S/MIME por mensagem: Quando definido como “Ativado”, mostra aos usuários uma opção para ativar ou desativar a criptografia S/MIME para cada mensagem que eles compõem. O padrão é “Desativado”.

- Substituição de usuário de criptografia S/MIME por padrão: Se definido como “Ativado”, os usuários podem, nas configurações de seus dispositivos, selecionar se o S/MIME está ativado por padrão. O padrão é “Desativado”.

- Substituição de usuário de UUID de certificado de criptografia S/MIME: Se definido como “Ativado”, os usuários podem ativar e desativar a identidade e a criptografia S/MIME nas configurações de seus dispositivos. O padrão é “Desativado”.

Configurações de OAuth do Exchange a partir do iOS 12. Agora você pode configurar a conexão com o Exchange para usar OAuth para autenticação.

Configurações de OAuth do Exchange a partir do macOS 10.14. Agora você pode configurar a conexão com o Exchange para usar OAuth para autenticação. Para autenticação usando OAuth, você pode especificar a URL de login para uma configuração que não usa AutoDiscovery.

Consulte Política de dispositivo do Exchange.

Atualizações da política de dispositivo de e-mail para iOS

Mais configurações de assinatura e criptografia S/MIME do Exchange a partir do iOS 12. A política de dispositivo de e-mail inclui mais configurações para configurar a assinatura e a criptografia S/MIME.

Para assinatura S/MIME:

-

Habilitar assinatura S/MIME: Selecione se esta conta oferece suporte à assinatura S/MIME. O padrão é “Ativado”. Quando definido como “Ativado”, os seguintes campos aparecem.

- Substituição de usuário de assinatura S/MIME: Se definido como “Ativado”, os usuários podem ativar e desativar a assinatura S/MIME nas configurações de seus dispositivos. O padrão é “Desativado”. Esta opção se aplica ao iOS 12.0 e posterior.

- Substituição de usuário de UUID de certificado de assinatura S/MIME: Se definido como “Ativado”, os usuários podem selecionar, nas configurações de seus dispositivos, a credencial de assinatura a ser usada. O padrão é “Desativado”. Esta opção se aplica ao iOS 12.0 e posterior.

Para criptografia S/MIME:

-

Habilitar criptografia S/MIME: Selecione se esta conta oferece suporte à criptografia S/MIME. O padrão é “Desativado”. Quando definido como “Ativado”, os seguintes campos aparecem.

- Habilitar alternância S/MIME por mensagem: Quando definido como “Ativado”, mostra aos usuários uma opção para ativar ou desativar a criptografia S/MIME para cada mensagem que eles compõem. O padrão é “Desativado”.

- Substituição de usuário de criptografia S/MIME por padrão: Se definido como “Ativado”, os usuários podem, nas configurações de seus dispositivos, selecionar se o S/MIME está ativado por padrão. O padrão é “Desativado”. Esta opção se aplica ao iOS 12.0 e posterior.

- Substituição de usuário de UUID de certificado de criptografia S/MIME: Se definido como “Ativado”, os usuários podem ativar e desativar a identidade e a criptografia S/MIME nas configurações de seus dispositivos. O padrão é “Desativado”. Esta opção se aplica ao iOS 12.0 e posterior.

Consulte Política de dispositivo de e-mail.

Atualizações da política de dispositivo de notificações de aplicativos para iOS

As seguintes configurações de notificações de aplicativos estão disponíveis a partir do iOS 12.

- Mostrar no CarPlay: Se “Ativado”, as notificações são exibidas no Apple CarPlay. O padrão é “Ativado”.

- Habilitar alerta crítico: Se “Ativado”, um aplicativo pode marcar uma notificação como uma notificação crítica que ignora as configurações de “Não Perturbe” e de toque. O padrão é “Desativado”.

Consulte Política de dispositivo de notificações de aplicativos

Suporte para iPads compartilhados usados com o Apple Education

A integração do XenMobile com os recursos do Apple Education agora oferece suporte a iPads compartilhados. Vários alunos em uma sala de aula podem compartilhar um iPad para diferentes disciplinas ensinadas por um ou vários instrutores.

Você ou os instrutores registram os iPads compartilhados e, em seguida, implantam políticas de dispositivo, aplicativos e mídia nos dispositivos. Depois disso, os alunos fornecem suas credenciais de ID Apple gerenciadas para fazer login em um iPad compartilhado. Se você implantou anteriormente uma política de “Configuração de Educação” para os alunos, eles não fazem mais login como “Outro Usuário” para compartilhar dispositivos.

Pré-requisitos para iPads compartilhados:

- Qualquer iPad Pro, iPad de 5ª geração, iPad Air 2 ou posterior e iPad mini 4 ou posterior

- Pelo menos 32 GB de armazenamento

- Supervisionado

Para obter mais informações, consulte Configurar iPads compartilhados.

Alteração de permissões de controle de acesso baseado em função (RBAC)

A permissão RBAC “Adicionar/Excluir Usuários Locais” agora está dividida em duas permissões: “Adicionar Usuários Locais” e “Excluir Usuários Locais”.

Para obter mais informações, consulte Configurar funções com RBAC.

Neste artigo

- Migração do Apple Volume Purchase Program para o Apple Business Manager (ABM) e Apple School Manager (ASM)

- Suporte adicional para iOS 13

- Requisitos para certificados confiáveis no iOS 13 e macOS 15

- Atualização de GCM para FCM

- Antes de atualizar para o XenMobile 10.11 (no local)

- Para atualizar

- Após a atualização

- Novas e atualizadas configurações de política de dispositivo para dispositivos Android Enterprise

- Bloquear e redefinir senha para Android Enterprise

- Novas configurações de política de dispositivo de Restrições para iOS ou macOS

- Atualizações da política de dispositivo do Exchange para iOS ou macOS

- Atualizações da política de dispositivo de e-mail para iOS

- Atualizações da política de dispositivo de notificações de aplicativos para iOS

- Suporte para iPads compartilhados usados com o Apple Education

- Alteração de permissões de controle de acesso baseado em função (RBAC)