S/MIME für Secure Mail

Secure Mail unterstützt Secure/Multipurpose Internet Mail Extensions (S/MIME), wodurch Benutzer Nachrichten für mehr Sicherheit signieren und verschlüsseln können. Die Signatur stellt dem Empfänger sicher, dass die Nachricht vom identifizierten Absender und nicht von einem Betrüger gesendet wurde. Die Verschlüsselung ermöglicht nur Empfängern mit einem kompatiblen Zertifikat, die Nachricht zu öffnen.

Details zu S/MIME finden Sie im Microsoft TechNet.

In der folgenden Tabelle gibt X an, dass Secure Mail eine S/MIME-Funktion auf einem Geräte-Betriebssystem unterstützt.

| S/MIME-Funktion | iOS | Android |

|---|---|---|

| Integration eines Anbieters für digitale Identitäten: Sie können Secure Mail in einen unterstützten Drittanbieter für digitale Identitäten integrieren. Ihr Identitätsanbieter-Host stellt Zertifikate für eine Identitätsanbieter-App auf Benutzergeräten bereit. Diese App sendet Zertifikate an den freigegebenen Endpoint Management-Tresor, einen sicheren Speicherbereich für sensible App-Daten. Secure Mail bezieht Zertifikate aus dem freigegebenen Tresor. Weitere Informationen finden Sie im Abschnitt Integration eines Anbieters für digitale Identitäten. | X | |

| Unterstützung abgeleiteter Anmeldeinformationen | Secure Mail unterstützt die Verwendung abgeleiteter Anmeldeinformationen als Zertifikatsquelle. Weitere Informationen zu abgeleiteten Anmeldeinformationen finden Sie im Artikel Abgeleitete Anmeldeinformationen für iOS in der Citrix Endpoint Management-Dokumentation. | |

| Zertifikatsverteilung per E-Mail: Die Verteilung von Zertifikaten per E-Mail erfordert, dass Sie Zertifikatvorlagen erstellen und diese Vorlagen dann verwenden, um Benutzerzertifikate anzufordern. Nachdem Sie die Zertifikate installiert und validiert haben, exportieren Sie die Benutzerzertifikate und senden sie dann per E-Mail an die Benutzer. Benutzer öffnen dann die E-Mail in Secure Mail und importieren die Zertifikate. Details finden Sie im Abschnitt Verteilen von Zertifikaten per E-Mail. | X | X |

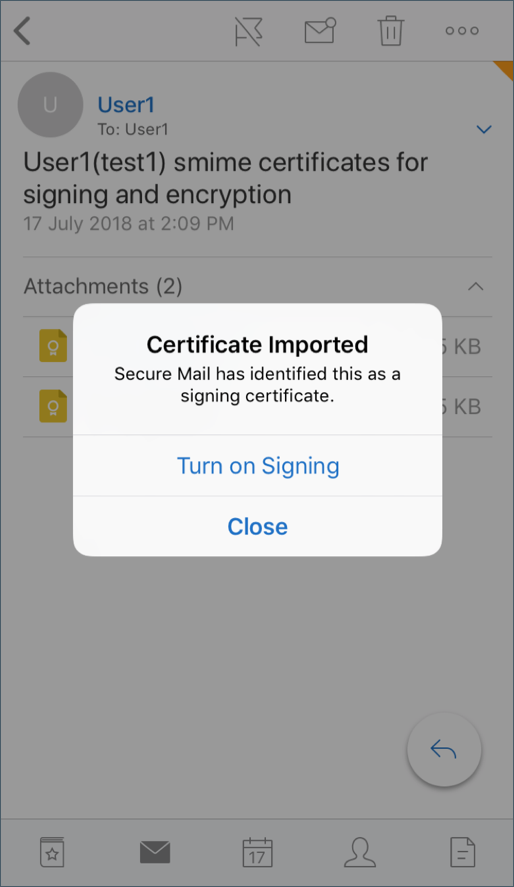

| Automatischer Import von Single-Purpose-Zertifikaten: Secure Mail erkennt, ob ein Zertifikat nur zum Signieren oder Verschlüsseln dient, importiert das Zertifikat dann automatisch und benachrichtigt den Benutzer. Wenn ein Zertifikat für beide Zwecke dient, werden Benutzer aufgefordert, es zu importieren. | X |

Integration eines Anbieters für digitale Identitäten

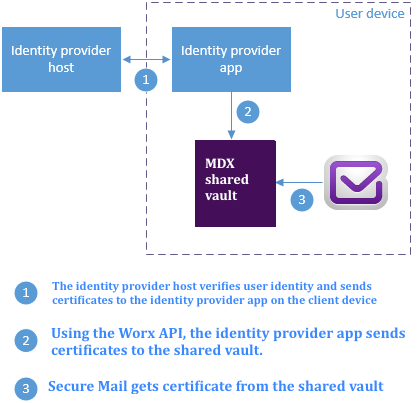

Das folgende Diagramm zeigt den Pfad, den ein Zertifikat vom Host des Anbieters für digitale Identitäten zu Secure Mail nimmt. Dies geschieht, wenn Sie Secure Mail in einen unterstützten Drittanbieter für digitale Identitäten integrieren.

-

- Der freigegebene MDX-Tresor ist ein sicherer Speicherbereich für sensible App-Daten wie Zertifikate. Nur von Endpoint Management aktivierte Apps können auf den freigegebenen Tresor zugreifen.

Voraussetzungen

- Secure Mail unterstützt die Integration mit Entrust IdentityGuard.

Konfigurieren der Integration

- Bereiten Sie die Identitätsanbieter-App vor und stellen Sie sie den Benutzern zur Verfügung:

- Wenden Sie sich an Entrust, um die zu wrappende .ipa-Datei zu erhalten.

-

Verwenden Sie das MDX Toolkit, um die App zu wrappen.

Wenn Sie diese App für Benutzer bereitstellen, die bereits eine Version der App außerhalb der Endpoint Management-Umgebung haben, verwenden Sie eine eindeutige App-ID für diese App. Verwenden Sie dasselbe Bereitstellungsprofil für diese App und Secure Mail.

- Fügen Sie die App zu Endpoint Management hinzu und veröffentlichen Sie sie im Endpoint Management App Store.

-

Informieren Sie Ihre Benutzer, dass sie die Identitätsanbieter-App über Secure Hub installieren müssen. Geben Sie bei Bedarf Anleitungen zu eventuellen Schritten nach der Installation.

Je nachdem, wie Sie die S/MIME-Richtlinien für Secure Mail im nächsten Schritt konfigurieren, fordert Secure Mail Benutzer möglicherweise auf, Zertifikate zu installieren oder S/MIME in den Secure Mail-Einstellungen zu aktivieren. Die Schritte für beide Verfahren finden Sie unter S/MIME in Secure Mail für iOS aktivieren.

-

- Wenn Sie Secure Mail zu Endpoint Management hinzufügen, stellen Sie sicher, dass Sie diese Richtlinien konfigurieren:

-

Setzen Sie die Richtlinie für die S/MIME-Zertifikatsquelle auf Freigegebener Tresor. Diese Einstellung bedeutet, dass Secure Mail die von Ihrem Anbieter für digitale Identitäten in seinem freigegebenen Tresor gespeicherten Zertifikate verwendet.

-

Um S/MIME beim ersten Start von Secure Mail zu aktivieren, konfigurieren Sie die Richtlinie “S/MIME beim ersten Start von Secure Mail aktivieren”. Die Richtlinie bestimmt, ob Secure Mail S/MIME aktiviert, wenn Zertifikate im freigegebenen Tresor vorhanden sind. Wenn keine Zertifikate verfügbar sind, fordert Secure Mail den Benutzer auf, Zertifikate zu importieren. Wenn die Richtlinie nicht aktiviert ist, können Benutzer S/MIME in den Secure Mail-Einstellungen aktivieren. Standardmäßig aktiviert Secure Mail S/MIME nicht, was bedeutet, dass Benutzer S/MIME über die Secure Mail-Einstellungen aktivieren müssen.

Verwenden abgeleiteter Anmeldeinformationen

Anstatt sich in einen Anbieter für digitale Identitäten zu integrieren, können Sie die Verwendung abgeleiteter Anmeldeinformationen zulassen.

- Wenn Sie Secure Mail zu Endpoint Management hinzufügen, konfigurieren Sie die S/MIME-Zertifikatsquellenrichtlinie auf **Abgeleitete Anmeldeinformationen**. Weitere Informationen zu abgeleiteten Anmeldeinformationen finden Sie unter [Abgeleitete Anmeldeinformationen für iOS](/de-de/citrix-endpoint-management/authentication/derived-credentials.html).

Verteilen von Zertifikaten per E-Mail

Anstatt sich in einen Anbieter für digitale Identitäten zu integrieren oder abgeleitete Anmeldeinformationen zu verwenden, können Sie Zertifikate per E-Mail an Benutzer verteilen. Diese Option erfordert die folgenden allgemeinen Schritte, die in diesem Abschnitt detailliert beschrieben werden.

-

Verwenden Sie den Server-Manager, um die Web-Registrierung für Microsoft Certificate Services zu aktivieren und Ihre Authentifizierungseinstellungen in IIS zu überprüfen.

-

- Erstellen Sie Zertifikatvorlagen zum Signieren und Verschlüsseln von E-Mail-Nachrichten. Verwenden Sie diese Vorlagen, um Benutzerzertifikate anzufordern.

-

-

Installieren und validieren Sie die Zertifikate, exportieren Sie dann die Benutzerzertifikate und senden Sie sie per E-Mail an die Benutzer.

-

Benutzer öffnen die E-Mail in Secure Mail und importieren die Zertifikate. Die Zertifikate sind somit nur für Secure Mail verfügbar. Sie erscheinen nicht im iOS-Profil für S/MIME.

Voraussetzungen

Die Anweisungen in diesem Abschnitt basieren auf den folgenden Komponenten:

- XenMobile® Server 10 und höher

- Eine unterstützte Version von Citrix Gateway, ehemals NetScaler® Gateway

- Secure Mail für iOS (Mindestversion 10.8.10); Secure Mail für Android-Geräte (Mindestversion 10.8.10)

- Microsoft Windows Server 2008 R2 oder höher mit Microsoft Certificate Services als Root-Zertifizierungsstelle (CA)

- Microsoft Exchange:

- Exchange Server 2016 Kumulatives Update 4

- Exchange Server 2013 Kumulatives Update 15

- Exchange Server 2010 SP3 Update Rollup 16

Führen Sie die folgenden Voraussetzungen aus, bevor Sie S/MIME konfigurieren:

- Stellen Sie die Root- und Zwischenzertifikate entweder manuell oder über eine Richtlinie für Anmeldeinformationen in Endpoint Management auf den mobilen Geräten bereit. Details finden Sie unter [Richtlinie für Anmeldeinformationen](/de-de/citrix-endpoint-management/policies/credentials-policy.html).

- Wenn Sie private Serverzertifikate verwenden, um den ActiveSync-Verkehr zum Exchange Server zu sichern, gehen Sie wie folgt vor: Installieren Sie alle Root- und Zwischenzertifikate auf den mobilen Geräten.

Aktivieren der Web-Registrierung für Microsoft Certificate Services

- Gehen Sie zu Verwaltungstools und wählen Sie dann Server-Manager.

- Überprüfen Sie unter Active Directory-Zertifikatdienste, ob die Webregistrierung der Zertifizierungsstelle installiert ist.

- Wählen Sie Rollendienste hinzufügen, um die Webregistrierung der Zertifizierungsstelle bei Bedarf zu installieren.

-

- Aktivieren Sie Webregistrierung der Zertifizierungsstelle und klicken Sie dann auf Weiter.

-

- Klicken Sie auf Schließen oder Fertig stellen, wenn die Installation abgeschlossen ist.

-

Überprüfen Ihrer Authentifizierungseinstellungen in IIS

- Stellen Sie sicher, dass die Web-Registrierungswebsite, die zum Anfordern von Benutzerzertifikaten verwendet wird (z. B. `https://ad.domain.com/certsrv/`), mit einem HTTPS-Serverzertifikat (privat oder öffentlich) gesichert ist.

- Auf die Web-Registrierungswebsite muss über HTTPS zugegriffen werden.

-

Gehen Sie zu Verwaltungstools und wählen Sie dann Server-Manager.

- Suchen Sie unter Webserver (IIS) unter Rollendienste. Vergewissern Sie sich, dass die Clientzertifikatzuordnungsauthentifizierung und die IIS-Clientzertifikatzuordnungsauthentifizierung installiert sind. Falls nicht, installieren Sie diese Rollendienste.

- Gehen Sie zu Verwaltungstools und wählen Sie dann den Internetinformationsdienste-Manager (IIS) aus.

-

- Wählen Sie im linken Bereich des Fensters IIS-Manager den Server aus, auf dem die IIS-Instanz für die Webregistrierung ausgeführt wird.

-

- Klicken Sie auf Authentifizierung.

-

- Stellen Sie sicher, dass die Active Directory-Clientzertifikatauthentifizierung aktiviert ist.

-

- Klicken Sie im rechten Bereich auf Sites > Standardwebsite für Microsoft Internetinformationsdienste > Bindungen.

-

- Wenn keine HTTPS-Bindung vorhanden ist, fügen Sie eine hinzu.

- Gehen Sie zur Startseite der Standardwebsite.

- Klicken Sie auf SSL-Einstellungen und dann auf Akzeptieren für Clientzertifikate.

Erstellen neuer Zertifikatvorlagen

Zum Signieren und Verschlüsseln von E-Mail-Nachrichten empfiehlt Citrix, Zertifikate in den Microsoft Active Directory-Zertifikatdiensten zu erstellen. Wenn Sie dasselbe Zertifikat für beide Zwecke verwenden und das Verschlüsselungszertifikat archivieren, ist es möglich, ein Signaturzertifikat wiederherzustellen und eine Identitätswechsel zu ermöglichen.

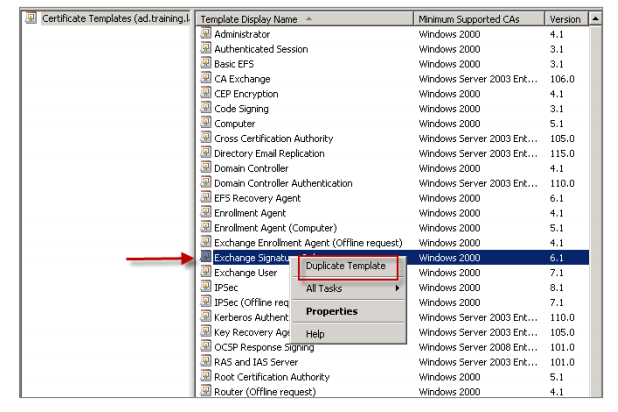

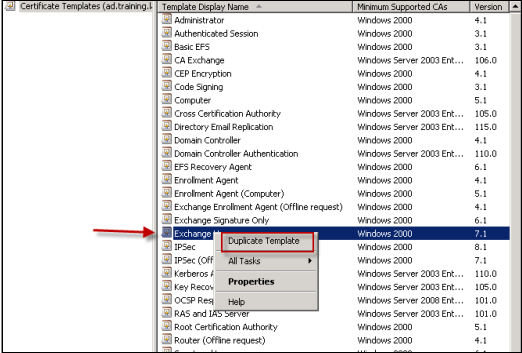

Das folgende Verfahren dupliziert die Zertifikatvorlagen auf dem Zertifizierungsstellen-Server (CA):

- Nur Exchange-Signatur (zum Signieren)

- Exchange-Benutzer (zur Verschlüsselung)

-

Öffnen Sie das Snap-In „Zertifizierungsstelle“.

-

Erweitern Sie die Zertifizierungsstelle (CA) und navigieren Sie dann zu Zertifikatvorlagen.

-

Klicken Sie mit der rechten Maustaste und dann auf Verwalten.

-

Suchen Sie die Vorlage „Exchange Signature Only“, klicken Sie mit der rechten Maustaste auf die Vorlage und dann auf Vorlage duplizieren.

-

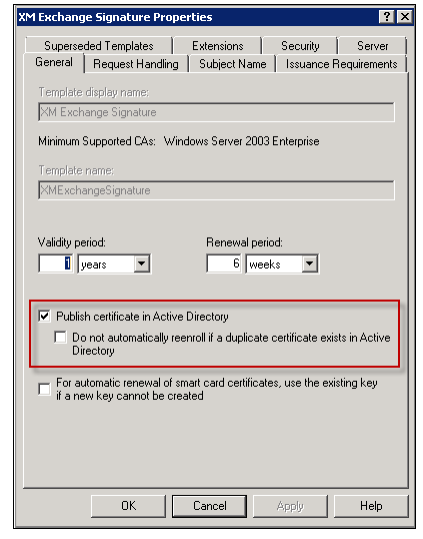

Weisen Sie einen beliebigen Namen zu.

-

Aktivieren Sie das Kontrollkästchen Zertifikat in Active Directory veröffentlichen.

Hinweis:

Wenn Sie das Kontrollkästchen Zertifikat in Active Directory veröffentlichen nicht aktivieren, müssen Benutzer die Benutzerzertifikate (zum Signieren und Verschlüsseln) manuell veröffentlichen. Dies kann über den Outlook-E-Mail-Client > Trust Center > E-Mail-Sicherheit > In GAL (Globale Adressliste) veröffentlichen erfolgen.

-

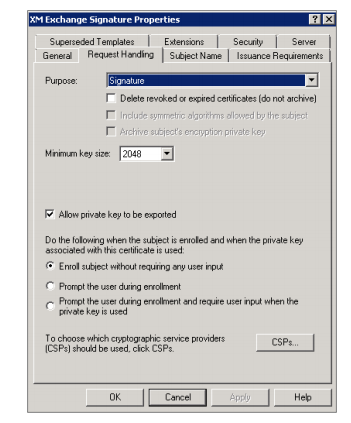

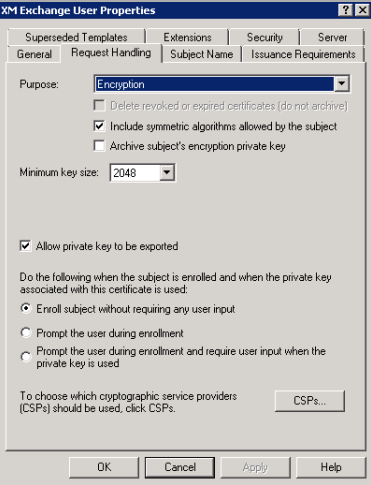

Klicken Sie auf die Registerkarte Anforderungsverarbeitung und legen Sie die folgenden Parameter fest:

- Zweck: Signatur

- Minimale Schlüssellänge: 2048

- Kontrollkästchen „Privaten Schlüssel exportieren zulassen“: aktiviert

- Kontrollkästchen „Antragsteller ohne Benutzereingabe registrieren“: aktiviert

-

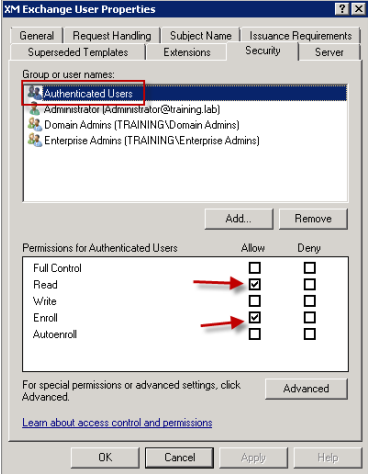

Klicken Sie auf die Registerkarte Sicherheit und stellen Sie unter Gruppen- oder Benutzernamen sicher, dass Authentifizierte Benutzer (oder eine beliebige gewünschte Domänensicherheitsgruppe) hinzugefügt sind. Stellen Sie außerdem sicher, dass unter Berechtigungen für Authentifizierte Benutzer die Kontrollkästchen Lesen und Registrieren für Zulassen aktiviert sind.

-

Lassen Sie für alle anderen Registerkarten und Einstellungen die Standardeinstellungen unverändert.

-

Klicken Sie unter Zertifikatvorlagen auf Exchange-Benutzer und wiederholen Sie dann die Schritte 4 bis 9.

Verwenden Sie für die neue Exchange-Benutzervorlage dieselben Standardeinstellungen wie für die ursprüngliche Vorlage.

-

Klicken Sie auf die Registerkarte Anforderungsverarbeitung und legen Sie die folgenden Parameter fest:

- Zweck: Verschlüsselung

- Minimale Schlüssellänge: 2048

- Kontrollkästchen „Privaten Schlüssel exportieren zulassen“: aktiviert

-

Kontrollkästchen „Antragsteller ohne Benutzereingabe registrieren“: aktiviert

-

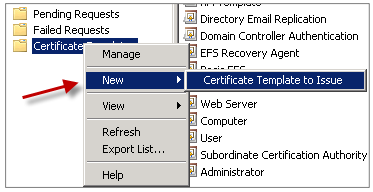

Wenn beide Vorlagen erstellt wurden, stellen Sie sicher, dass Sie beide Zertifikatvorlagen ausstellen. Klicken Sie auf Neu und dann auf Zertifikatvorlage zur Ausstellung.

Anfordern von Benutzerzertifikaten

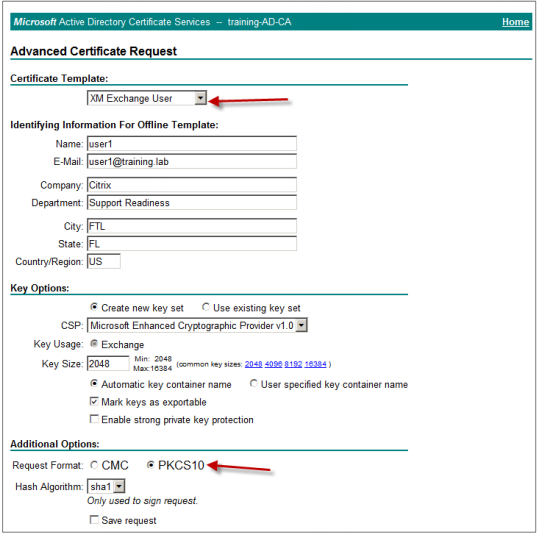

Diese Prozedur verwendet „user1“, um zur Web-Registrierungsseite zu navigieren; zum Beispiel https://ad.domain.com/certsrv/. Die Prozedur fordert zwei neue Benutzerzertifikate für sichere E-Mails an: ein Zertifikat zum Signieren und das andere zur Verschlüsselung. Sie können dieselbe Prozedur für andere Domänenbenutzer wiederholen, die die Verwendung von S/MIME über Secure Mail benötigen.

Die manuelle Registrierung erfolgt über die Web-Registrierungsseite (Beispiel: https://ad.domain.com/certsrv/) auf den Microsoft-Zertifikatdiensten, um die Benutzerzertifikate zum Signieren und Verschlüsseln zu generieren. Eine Alternative ist die Konfiguration der automatischen Registrierung über eine Gruppenrichtlinie für die Benutzergruppe, die diese Funktion nutzen würde.

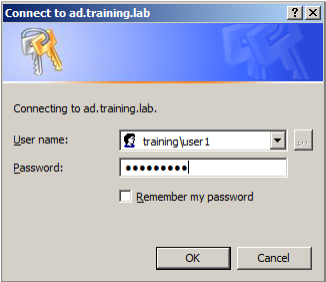

-

Öffnen Sie auf einem Windows-basierten Computer den Internet Explorer und navigieren Sie zur Web-Registrierungsseite, um ein neues Benutzerzertifikat anzufordern.

Hinweis:

Stellen Sie sicher, dass Sie sich mit dem richtigen Domänenbenutzer anmelden, um das Zertifikat anzufordern.

-

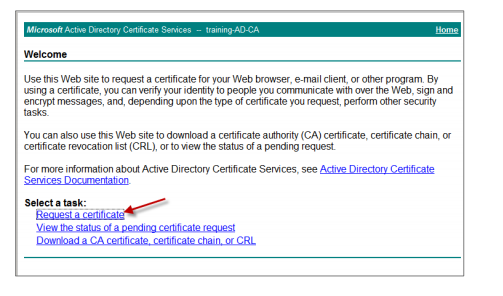

Nach der Anmeldung klicken Sie auf Zertifikat anfordern.

-

Klicken Sie auf Erweiterte Zertifikatanforderung.

-

Klicken Sie auf Eine Anforderung an diese Zertifizierungsstelle erstellen und übermitteln.

-

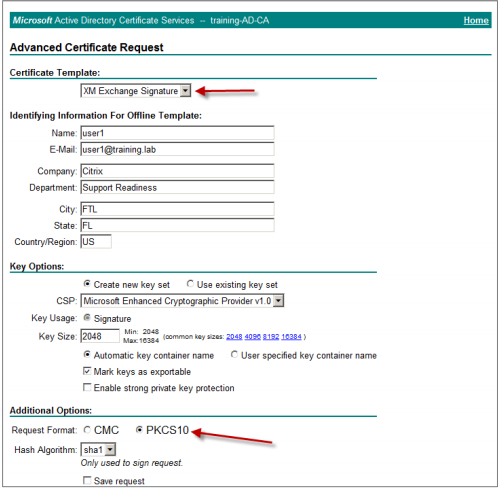

Generieren Sie das Benutzerzertifikat für Signaturzwecke. Wählen Sie den entsprechenden Vorlagennamen und geben Sie Ihre Benutzereinstellungen ein, und wählen Sie dann neben Anforderungsformat die Option PKCS10.

Die Anforderung wurde übermittelt.

-

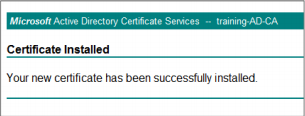

Klicken Sie auf Dieses Zertifikat installieren.

-

Überprüfen Sie, ob das Zertifikat erfolgreich installiert wurde.

-

Wiederholen Sie dieselbe Prozedur, aber jetzt zum Verschlüsseln von E-Mail-Nachrichten. Wenn derselbe Benutzer auf der Web-Registrierungsseite angemeldet ist, gehen Sie zum Startseiten-Link, um ein neues Zertifikat anzufordern.

-

Wählen Sie die neue Vorlage für die Verschlüsselung aus und geben Sie dann dieselben Benutzereinstellungen ein, die Sie in Schritt 5 eingegeben haben.

-

Stellen Sie sicher, dass Sie das Zertifikat erfolgreich installiert haben, und wiederholen Sie dann den gleichen Vorgang, um ein Paar Benutzerzertifikate für einen anderen Domänenbenutzer zu generieren. Dieses Beispiel folgt dem gleichen Vorgang und generiert ein Paar Zertifikate für „Benutzer2“.

Hinweis:

- > - > Bei diesem Verfahren wird derselbe Windows-basierte Computer verwendet, um das zweite Zertifikatspaar für „Benutzer2“ anzufordern.

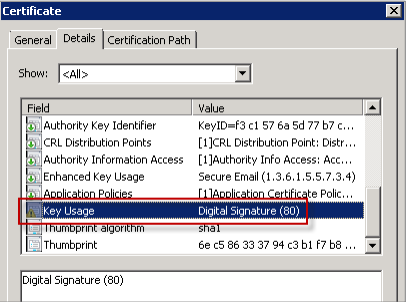

Veröffentlichte Zertifikate validieren

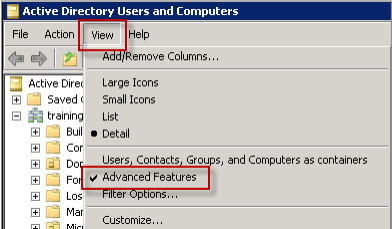

-

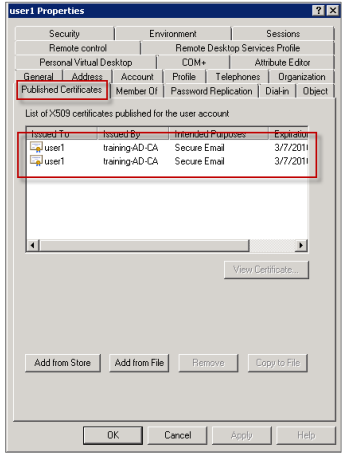

Um sicherzustellen, dass die Zertifikate ordnungsgemäß im Domänenbenutzerprofil installiert sind, navigieren Sie zu Active Directory-Benutzer und -Computer > Ansicht > Erweiterte Funktionen.

-

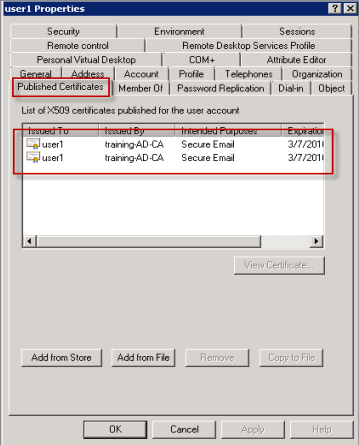

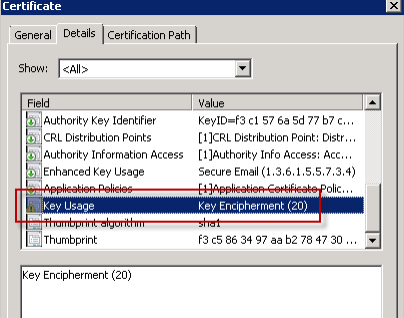

Gehen Sie zu den Eigenschaften des Benutzers (in diesem Beispiel Benutzer1) und klicken Sie dann auf die Registerkarte Veröffentlichte Zertifikate. Stellen Sie sicher, dass beide Zertifikate verfügbar sind. Sie können auch überprüfen, ob jedes Zertifikat eine bestimmte Verwendung hat.

Diese Abbildung zeigt ein Zertifikat zur Verschlüsselung von E-Mail-Nachrichten.

Diese Abbildung zeigt ein Zertifikat zur Signierung von E-Mail-Nachrichten.

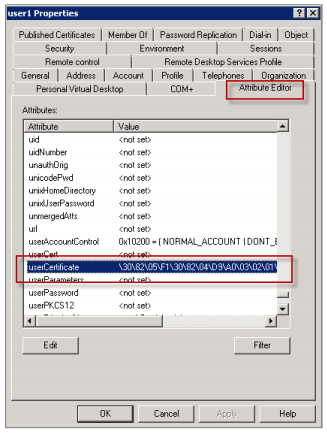

Stellen Sie sicher, dass dem Benutzer das korrekte verschlüsselte Zertifikat zugewiesen ist. Sie können diese Informationen unter Active Directory-Benutzer und -Computer > Benutzereigenschaften überprüfen.

Secure Mail funktioniert, indem es das Benutzerobjektattribut

userCertificateüber LDAP-Abfragen überprüft. Sie können diesen Wert auf der Registerkarte Attribut-Editor lesen. Wenn dieses Feld leer ist oder das falsche Benutzerzertifikat für die Verschlüsselung enthält, kann Secure Mail eine Nachricht nicht verschlüsseln (oder entschlüsseln).

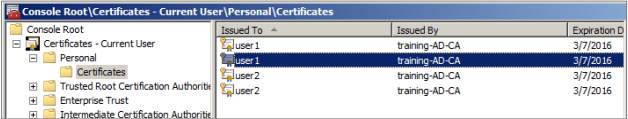

Exportieren der Benutzerzertifikate

Dieses Verfahren exportiert die Zertifikatspaare von „Benutzer1“ und „Benutzer2“ im .PFX (PKCS#12)-Format mit dem privaten Schlüssel. Nach dem Export werden die Zertifikate per E-Mail über Outlook Web Access (OWA) an den Benutzer gesendet.

-

Öffnen Sie die MMC-Konsole und navigieren Sie zum Snap-In für Zertifikate – Aktueller Benutzer. Sie sehen die Zertifikatspaare von „Benutzer1“ und „Benutzer2“.

-

Klicken Sie mit der rechten Maustaste auf das Zertifikat und dann auf Alle Aufgaben > Exportieren.

-

Exportieren Sie den privaten Schlüssel, indem Sie Ja, privaten Schlüssel exportieren auswählen.

-

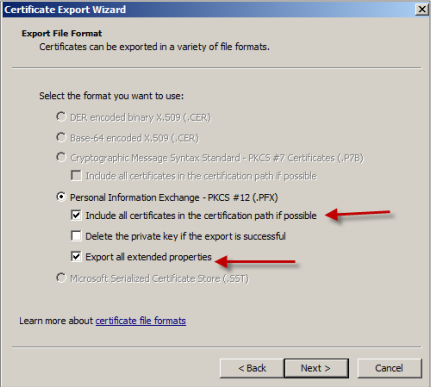

Aktivieren Sie die Kontrollkästchen Alle Zertifikate im Zertifizierungspfad einschließen, falls möglich und Alle erweiterten Eigenschaften exportieren.

-

Wenn Sie das erste Zertifikat exportiert haben, wiederholen Sie den gleichen Vorgang für die verbleibenden Benutzerzertifikate.

Hinweis:

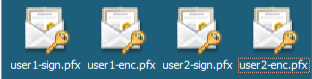

Kennzeichnen Sie deutlich, welches Zertifikat das Signaturzertifikat und welches das Verschlüsselungszertifikat ist. Im Beispiel sind die Zertifikate als userX-sign.pfx und „userX-enc.pfx“ bezeichnet.

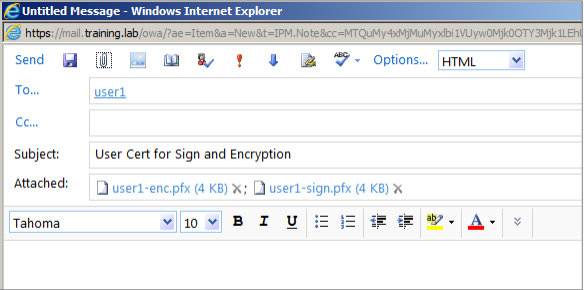

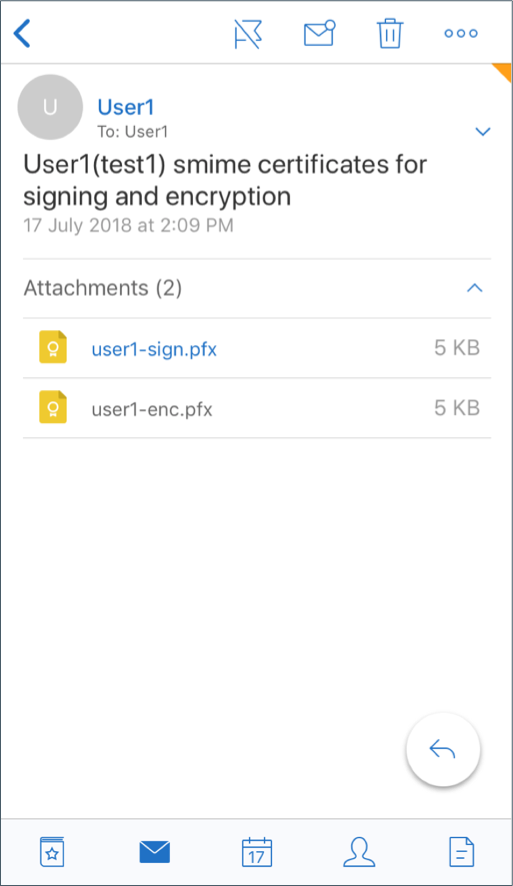

Senden von Zertifikaten per E-Mail

Wenn alle Zertifikate im PFX-Format exportiert wurden, können Sie Outlook Web Access (OWA) verwenden, um sie per E-Mail zu versenden. Der Anmeldename für dieses Beispiel ist Benutzer1; die gesendete E-Mail enthält beide Zertifikate.

Wiederholen Sie den gleichen Vorgang für Benutzer2 oder andere Benutzer in Ihrer Domäne.

S/MIME in Secure Mail für iOS und Android aktivieren

Nachdem die E-Mail zugestellt wurde, besteht der nächste Schritt darin, die Nachricht mit Secure Mail zu öffnen und S/MIME mit den entsprechenden Zertifikaten für Signierung und Verschlüsselung zu aktivieren.

So aktivieren Sie S/MIME mit individuellen Signatur- und Verschlüsselungszertifikaten

-

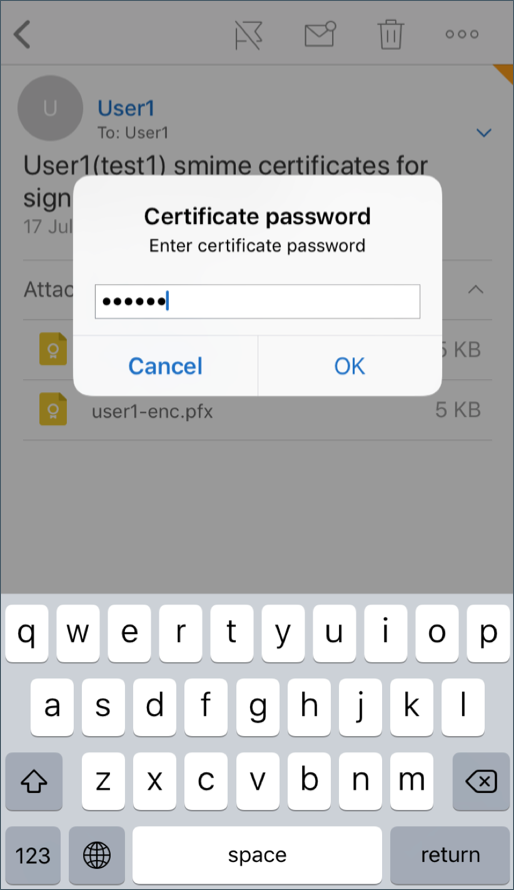

Öffnen Sie Secure Mail und navigieren Sie zu der E-Mail, die die S/MIME-Zertifikate enthält.

-

Tippen Sie auf das Signaturzertifikat, um es herunterzuladen und zu importieren.

-

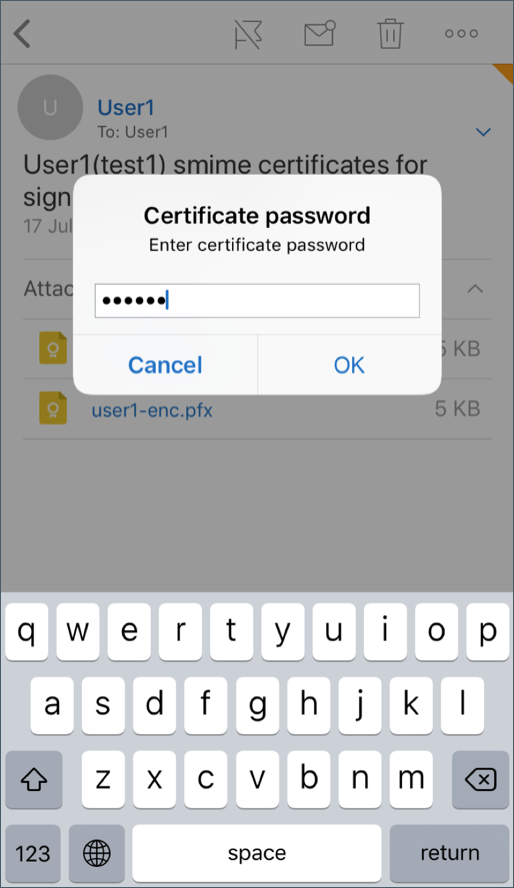

Geben Sie das Kennwort ein, das dem privaten Schlüssel zugewiesen wurde, als das Signaturzertifikat vom Server exportiert wurde.

Ihr Zertifikat wurde importiert.

-

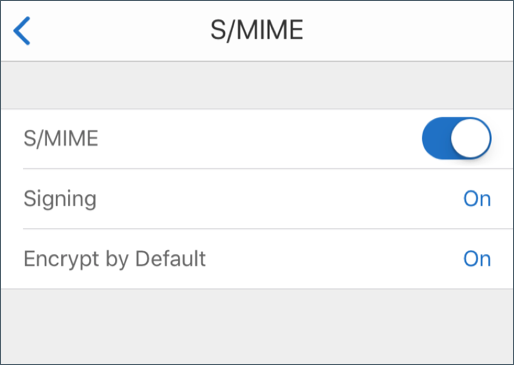

Tippen Sie auf Signierung aktivieren

-

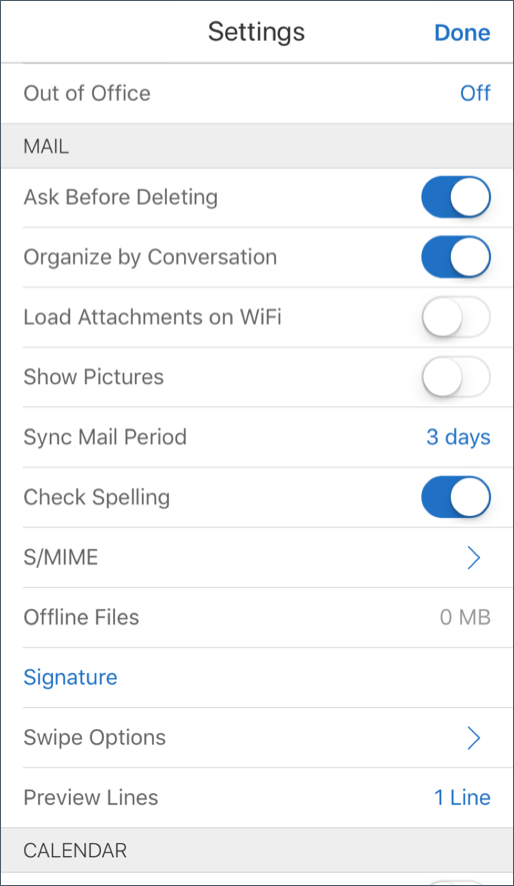

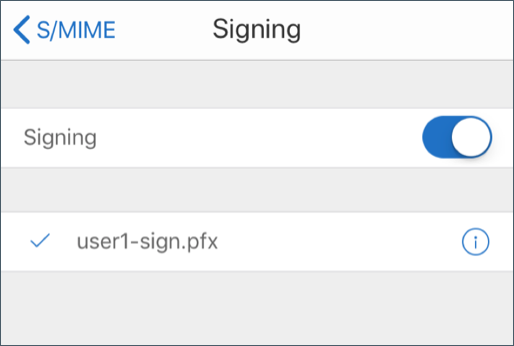

Alternativ navigieren Sie zu Einstellungen > und S/MIME und tippen Sie auf S/MIME, um das Signaturzertifikat zu aktivieren.

-

Im Bildschirm Signieren vergewissern Sie sich, dass das korrekte Signaturzertifikat importiert ist.

-

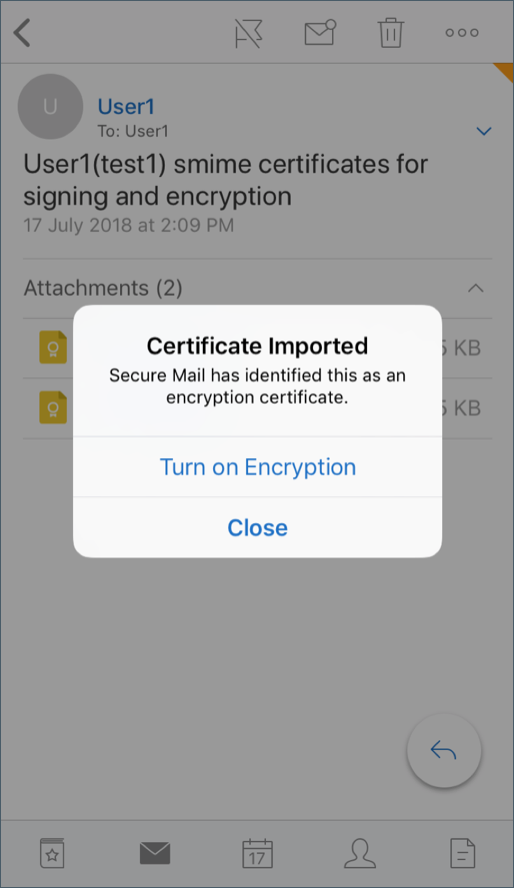

Kehren Sie zur E-Mail zurück und tippen Sie auf das Verschlüsselungszertifikat, um es herunterzuladen und zu importieren.

-

Geben Sie das Kennwort ein, das dem privaten Schlüssel zugewiesen wurde, als das Verschlüsselungszertifikat vom Server exportiert wurde.

Ihr Zertifikat wurde importiert.

-

Tippen Sie auf Verschlüsselung aktivieren

-

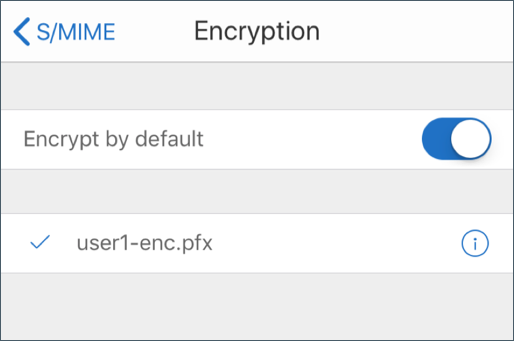

Alternativ navigieren Sie zu Einstellungen > und S/MIME und tippen Sie auf S/MIME, um Standardmäßig verschlüsseln zu aktivieren.

-

Im Bildschirm Verschlüsselung vergewissern Sie sich, dass das korrekte Verschlüsselungszertifikat importiert ist.

Hinweis:

-

Wenn eine E-Mail digital mit S/MIME signiert ist, Anhänge enthält und der Empfänger S/MIME nicht aktiviert hat, werden Anhänge nicht empfangen. Dieses Verhalten ist eine ActiveSync-Einschränkung. Um S/MIME-Nachrichten effektiv zu empfangen, aktivieren Sie S/MIME in den Secure Mail-Einstellungen.

-

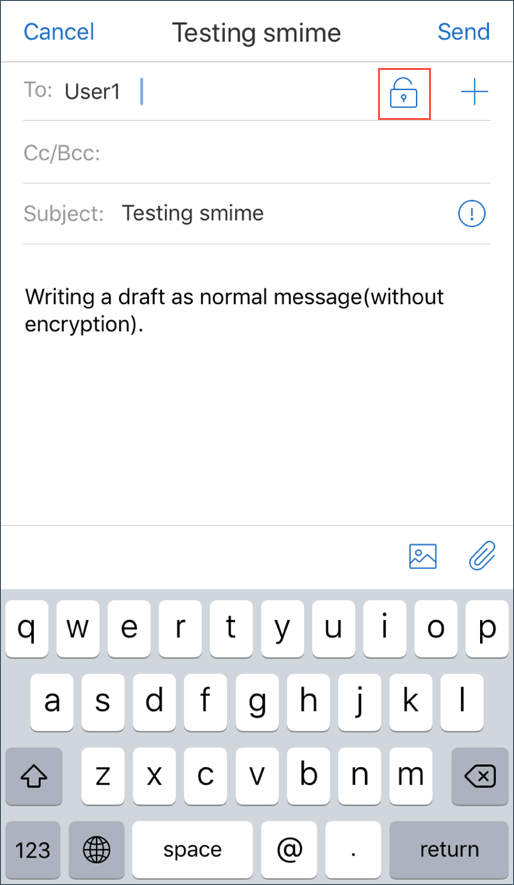

Die Option Standardmäßig verschlüsseln ermöglicht es Ihnen, die zum Verschlüsseln Ihrer E-Mail erforderlichen Schritte zu minimieren. Wenn diese Funktion aktiviert ist, befindet sich Ihre E-Mail beim Verfassen im verschlüsselten Zustand. Wenn diese Funktion deaktiviert ist, befindet sich Ihre E-Mail beim Verfassen im unverschlüsselten Zustand, und Sie müssen auf das Symbol Sperren tippen, um sie zu verschlüsseln.

-

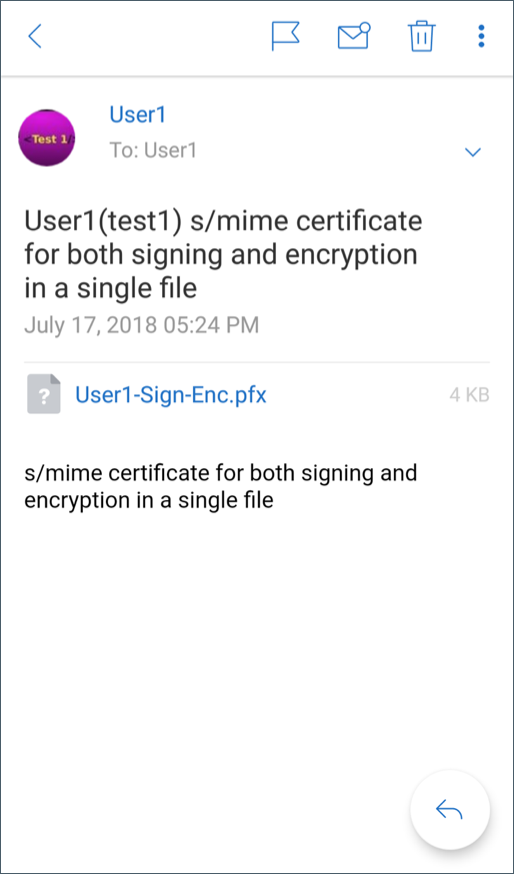

So aktivieren Sie S/MIME mit einem einzigen Signatur- und Verschlüsselungszertifikat

-

Öffnen Sie Secure Mail, navigieren Sie zu der E-Mail, die das S/MIME-Zertifikat enthält.

-

Tippen Sie auf das S/MIME-Zertifikat, um es herunterzuladen und zu importieren.

-

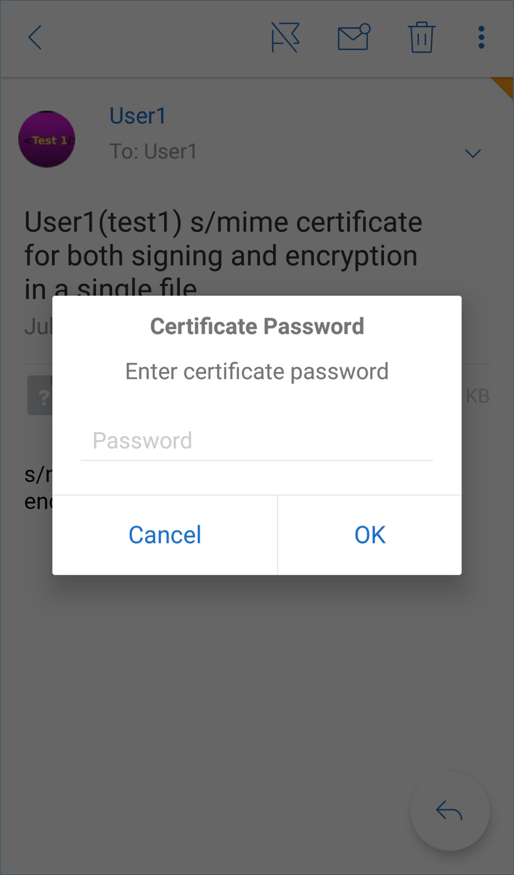

Geben Sie das Kennwort ein, das dem privaten Schlüssel zugewiesen wurde, als das Zertifikat vom Server exportiert wurde.

-

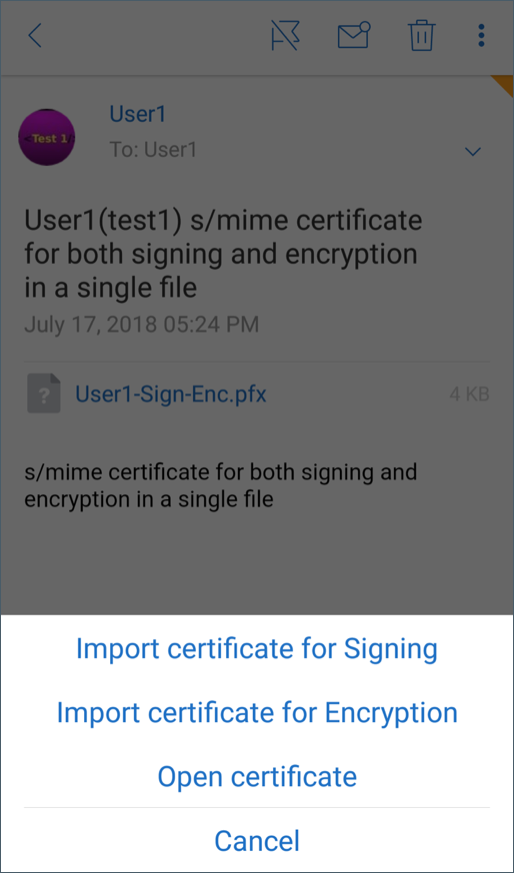

Wählen Sie aus den angezeigten Zertifikatsoptionen die entsprechende Option, um das Signaturzertifikat oder das Verschlüsselungszertifikat zu importieren. Tippen Sie auf Zertifikat öffnen, um Details zum Zertifikat anzuzeigen.

Ihr Zertifikat wurde importiert.

Sie können die importierten Zertifikate anzeigen, indem Sie zu Einstellungen > S/MIME navigieren.

Testen von S/MIME unter iOS und Android

Nachdem Sie die im vorhergehenden Abschnitt aufgeführten Schritte ausgeführt haben, kann Ihr Empfänger Ihre E-Mail lesen, die signiert und verschlüsselt ist.

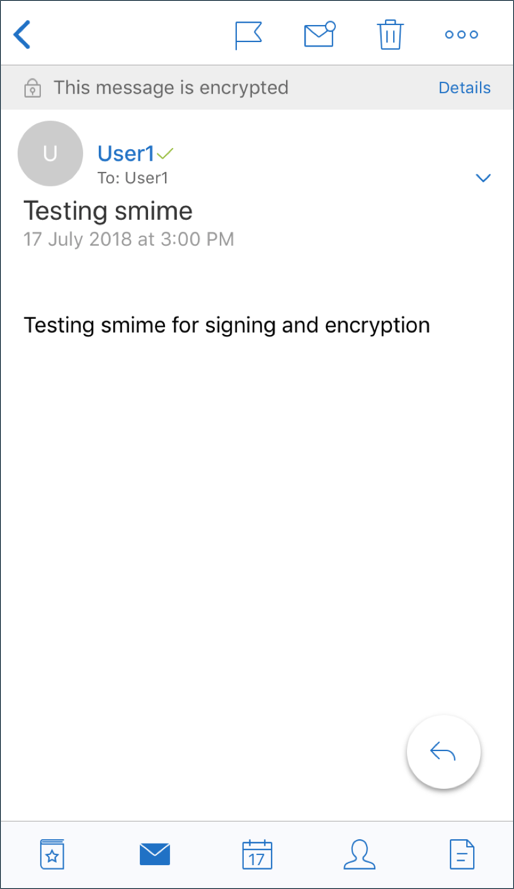

Die folgende Abbildung zeigt ein Beispiel für eine verschlüsselte Nachricht, wie sie vom Empfänger gelesen wird.

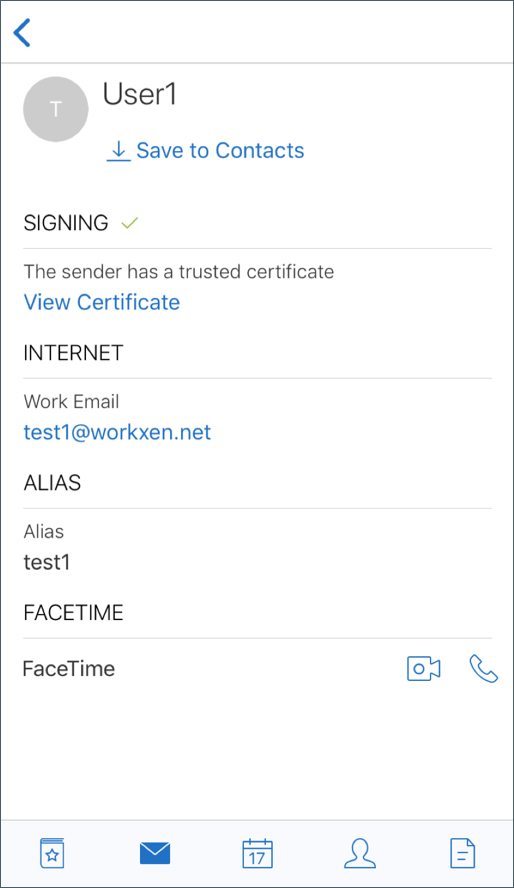

Die folgende Abbildung zeigt ein Beispiel für die Überprüfung eines signierten vertrauenswürdigen Zertifikats.

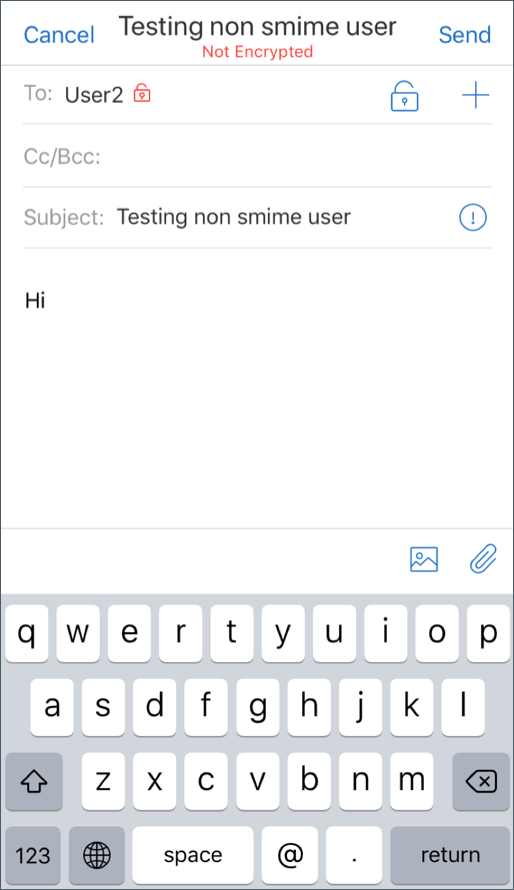

Secure Mail durchsucht die Active Directory-Domäne nach öffentlichen Verschlüsselungszertifikaten von Empfängern. Wenn ein Benutzer eine verschlüsselte Nachricht an einen Empfänger sendet, der keinen gültigen öffentlichen Verschlüsselungsschlüssel besitzt, wird die Nachricht unverschlüsselt gesendet. In einer Gruppennachricht wird die Nachricht unverschlüsselt an alle Empfänger gesendet, wenn auch nur ein Empfänger keinen gültigen Schlüssel besitzt.

Konfigurieren öffentlicher Zertifikatsquellen

Um öffentliche S/MIME-Zertifikate zu verwenden, konfigurieren Sie die S/MIME-Quelle für öffentliche Zertifikate, die LDAP-Serveradresse, den LDAP-Basis-DN und die Richtlinien für den anonymen LDAP-Zugriff.

Zusätzlich zu den App-Richtlinien führen Sie die folgenden Schritte aus.

- Wenn die LDAP-Server öffentlich sind, stellen Sie sicher, dass der Datenverkehr direkt zu den LDAP-Servern geleitet wird. Konfigurieren Sie dazu die Netzwerkrichtlinie für Secure Mail auf In internes Netzwerk tunneln und konfigurieren Sie Split-DNS für Citrix ADC.

- Wenn sich die LDAP-Server in einem internen Netzwerk befinden, führen Sie die folgenden Schritte aus:

- Für iOS stellen Sie sicher, dass Sie die Richtlinie für das Hintergrund-Netzwerkdienstgateway nicht konfigurieren. Wenn Sie die Richtlinie konfigurieren, erhalten Benutzer häufige Authentifizierungsaufforderungen.

- Für Android stellen Sie sicher, dass Sie die LDAP-Server-URL in die Liste für die Richtlinie für das Hintergrund-Netzwerkdienstgateway aufnehmen.

In diesem Artikel

- Integration eines Anbieters für digitale Identitäten

- Voraussetzungen

- Konfigurieren der Integration

- Verwenden abgeleiteter Anmeldeinformationen

- Verteilen von Zertifikaten per E-Mail

- Voraussetzungen

- Aktivieren der Web-Registrierung für Microsoft Certificate Services

- Überprüfen Ihrer Authentifizierungseinstellungen in IIS

- Erstellen neuer Zertifikatvorlagen

- Anfordern von Benutzerzertifikaten

- Veröffentlichte Zertifikate validieren

- Exportieren der Benutzerzertifikate

- Senden von Zertifikaten per E-Mail

- S/MIME in Secure Mail für iOS und Android aktivieren

- Testen von S/MIME unter iOS und Android

- Konfigurieren öffentlicher Zertifikatsquellen