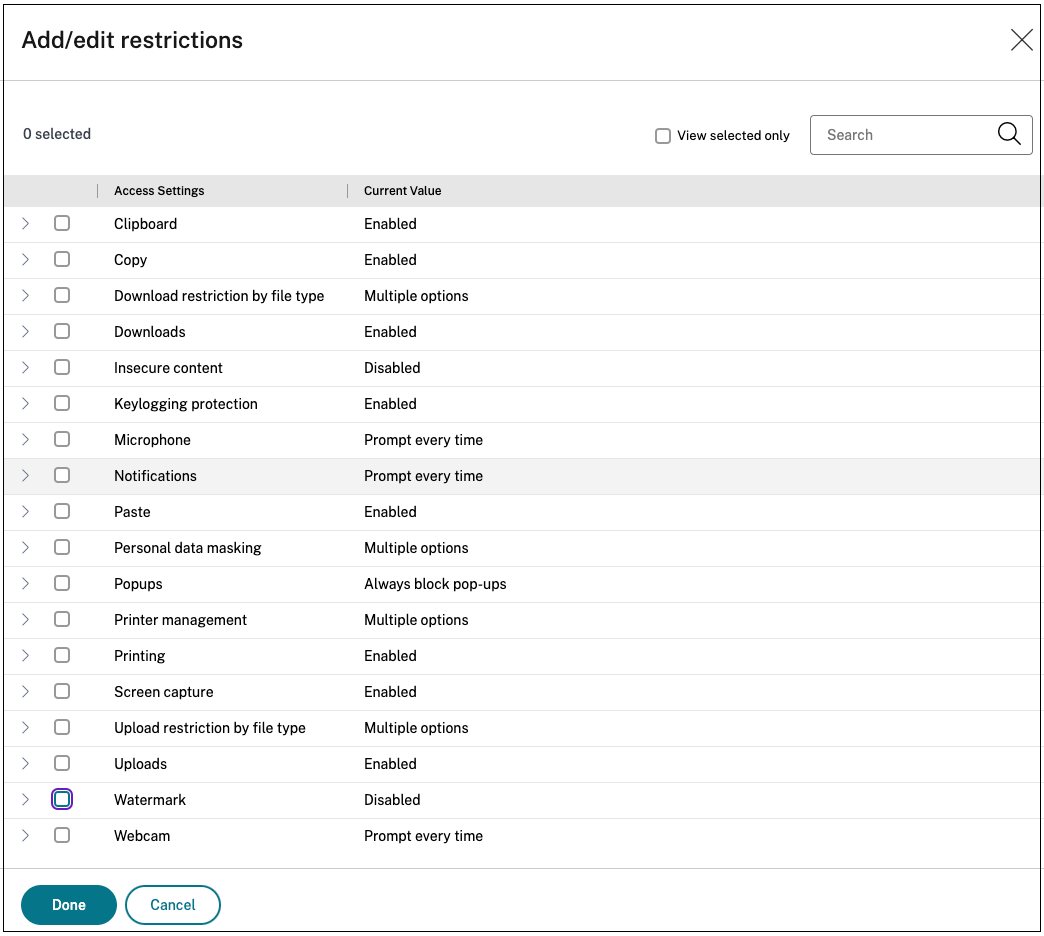

Opciones de restricción de acceso

Cuando selecciona la acción Permitir acceso con restricciones, puede seleccionar las restricciones de seguridad según el requisito. Estas restricciones de seguridad están predefinidas en el sistema. Los administradores no pueden modificar ni agregar otras combinaciones.

Portapapeles

Habilite o deshabilite las operaciones de cortar, copiar y pegar en una aplicación web interna o SaaS con esta política de acceso cuando acceda a través de Citrix Enterprise Browser. Valor predeterminado: habilitado.

Copiar

Habilite o deshabilite la copia de datos desde una aplicación web interna o SaaS con esta política de acceso cuando se accede a través del navegador Citrix Enterprise. Valor predeterminado: habilitado.

Nota

- Si las restricciones Portapapeles y Copiar están habilitadas en una política, la restricción Portapapeles tiene prioridad sobre la restricción Copiar .

- Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

- Para un control granular de las operaciones de copia dentro de las aplicaciones, los administradores pueden usar la restricción Grupos de seguridad . Para obtener más detalles, consulte Restricción del portapapeles para grupos de seguridad.

Descargas

Habilite o deshabilite la capacidad del usuario para descargar desde dentro del SaaS o la aplicación web interna con esta política cuando se accede a través de Citrix Enterprise Browser. Valor predeterminado: habilitado.

Nota

- Si ha deshabilitado la restricción Descargar para el usuario final, los usuarios finales pueden solicitar acceso de descarga desde la aplicación cuando acceden a través de Citrix Enterprise Browser. Para obtener más detalles, consulte Acceso de descarga por solicitud.

- Si las restricciones Descargas y Restricción de descargas por tipo de archivo están habilitadas en una política, la restricción Descargas tiene prioridad sobre la restricción Restricción de descargas por tipo de archivo.

Restricción de descarga por tipo de archivo

Habilite o deshabilite la capacidad del usuario para descargar un tipo de MIME (archivo) específico desde dentro de la aplicación web interna o SaaS con esta política cuando se accede a través de Citrix Enterprise Browser.

Nota

- La restricción de descarga por tipo de archivo está disponible además de la restricción de descarga ** .

- Si las restricciones Descargas y Restricción de descargas por tipo de archivo están habilitadas en una política, la restricción Descargas tiene prioridad sobre la restricción Restricción de descargas por tipo de archivo .

- Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

Para habilitar la descarga de tipos MIME, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener detalles sobre cómo crear una política de acceso, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Restricción de descarga por tipo de archivo y luego haga clic en Editar.

-

En la página Configuración de restricción de descarga por tipo de archivo , seleccione una de las siguientes opciones:

- Permitir todas las descargas con excepciones – Seleccionar los tipos que deben bloquearse y permitir todos los demás tipos.

- Bloquear todas las descargas con excepciones – Seleccionar solo los tipos que se pueden cargar y bloquear todos los demás tipos.

-

Si el tipo de archivo no existe en la lista, haga lo siguiente:

- Haga clic en Agregar tipos MIME personalizados.

- En Agregar tipos MIME, ingrese el tipo MIME en el formato

categoría/subcategoría<extension>. Por ejemplo,imagen/png. - Haga clic en Listo.

El tipo MIME ahora aparece en la lista de excepciones.

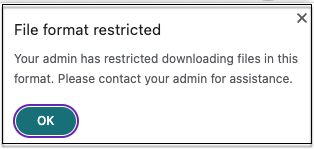

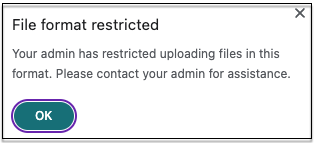

Cuando un usuario final intenta descargar un tipo de archivo restringido, Citrix Enterprise Browser muestra el siguiente mensaje de advertencia:

Contenido inseguro

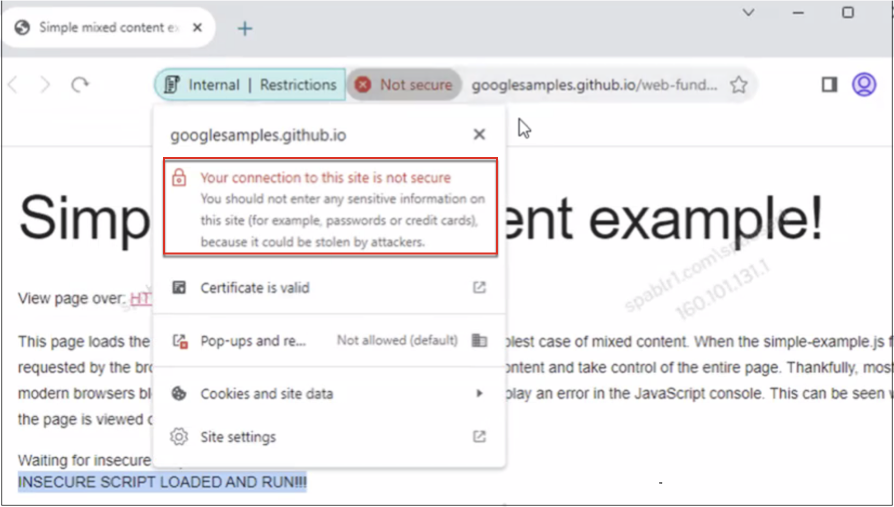

Habilite o deshabilite a los usuarios finales para que no accedan a contenido inseguro dentro del SaaS o la aplicación web interna configurada con esta política cuando accedan a través de Citrix Enterprise Browser. El contenido inseguro es cualquier archivo vinculado desde una página web mediante un enlace HTTP en lugar de un enlace HTTPS. Valor predeterminado: Inhabilitada.

Para habilitar la visualización de contenido inseguro, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener detalles sobre cómo crear una política de acceso, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Contenido inseguro.

- Haga clic en Guardary, a continuación, haga clic en Listo.

La siguiente figura muestra una notificación de muestra cuando accede a un contenido inseguro.

Protección contra registro de teclas

Habilite o deshabilite los keyloggers para que no capturen pulsaciones de teclas desde la aplicación web interna o SaaS con esta política de acceso cuando se acceda a través de Citrix Enterprise Browser. Valor predeterminado: habilitado.

Micrófono

Solicitar/no solicitar a los usuarios cada vez que accedan al micrófono dentro de la aplicación web interna o SaaS configurada con esta política cuando accedan a través de Citrix Enterprise Browser. Valor predeterminado: Preguntar cada vez.

Los usuarios finales deben usar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada la restricción Micrófono .

Para habilitar el micrófono cada vez sin que se le solicite, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener más detalles, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Micrófono y luego haga clic en Editar.

- En la página Configuración del micrófono , haga clic en Permitir siempre el acceso.

- Haga clic en Guardary, a continuación, haga clic en Listo.

Nota

- Si la restricción Micrófono está habilitada en la política de Acceso privado seguro, entonces Citrix Enterprise Browser muestra la configuración Permitir.

- Si la opción Preguntar cada vez en la política de acceso privado seguro, entonces la configuración aplicada en Citrix Enterprise Browser varía dependiendo de si se utiliza el servicio de configuración global de aplicaciones (GACS) para administrar Citrix Enterprise Browser.

- Si se utiliza GACS, la configuración de GACS se aplica en Citrix Enterprise Browser.

- Si no se utiliza GACS, Citrix Enterprise Browser muestra la configuración Preguntar.

- Actualmente, Secure Private Access no admite el bloqueo del micrófono. Si debe bloquear un micrófono, debe hacerlo a través de GACS.

Para obtener más información sobre GACS, consulte Administrar Citrix Enterprise Browser a través del servicio de configuración global de aplicaciones.

Notificaciones

Permitir/preguntar a los usuarios cada vez que quieran ver las notificaciones dentro de la aplicación web interna o SaaS configurada con esta política cuando accedan a través de Citrix Enterprise Browser. Valor predeterminado: Preguntar cada vez.

Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción.

Para bloquear la visualización de notificaciones sin previo aviso, realice los siguientes pasos.

- Crear o editar una política de acceso. Para obtener más detalles, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Notificaciones y luego haga clic en Editar.

- En la página Configuración de notificaciones , haga clic en Bloquear siempre las notificaciones.

- Haga clic en Guardary, a continuación, haga clic en Listo.

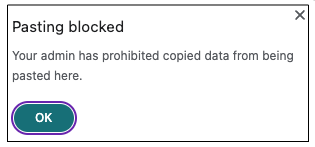

Pegar

Habilite o deshabilite el pegado de datos copiados en la aplicación web interna o SaaS con esta política de acceso cuando se accede a través de Citrix Enterprise Browser. Valor predeterminado: habilitado.

Nota

- Si las restricciones Portapapeles y Pegar están habilitadas en una política, la restricción Portapapeles tiene prioridad sobre la restricción Pegar .

- Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

- Para un control granular de las operaciones de pegado dentro de las aplicaciones, los administradores pueden usar la restricción Grupos de seguridad . Para obtener más detalles, consulte Restricción del portapapeles para grupos de seguridad.

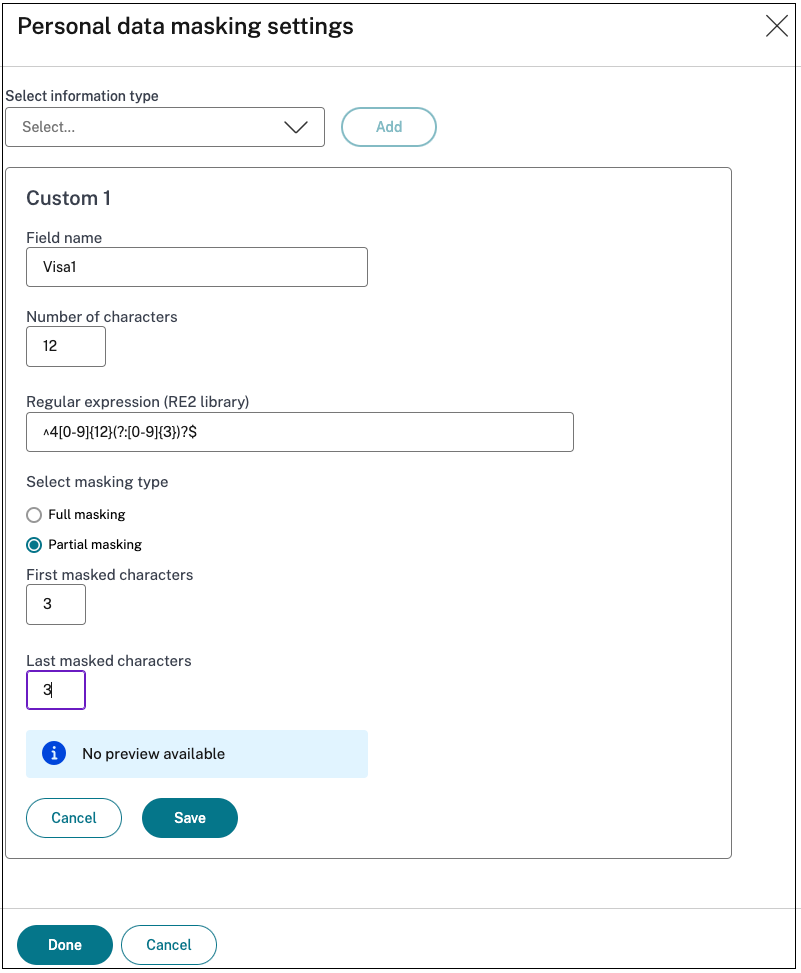

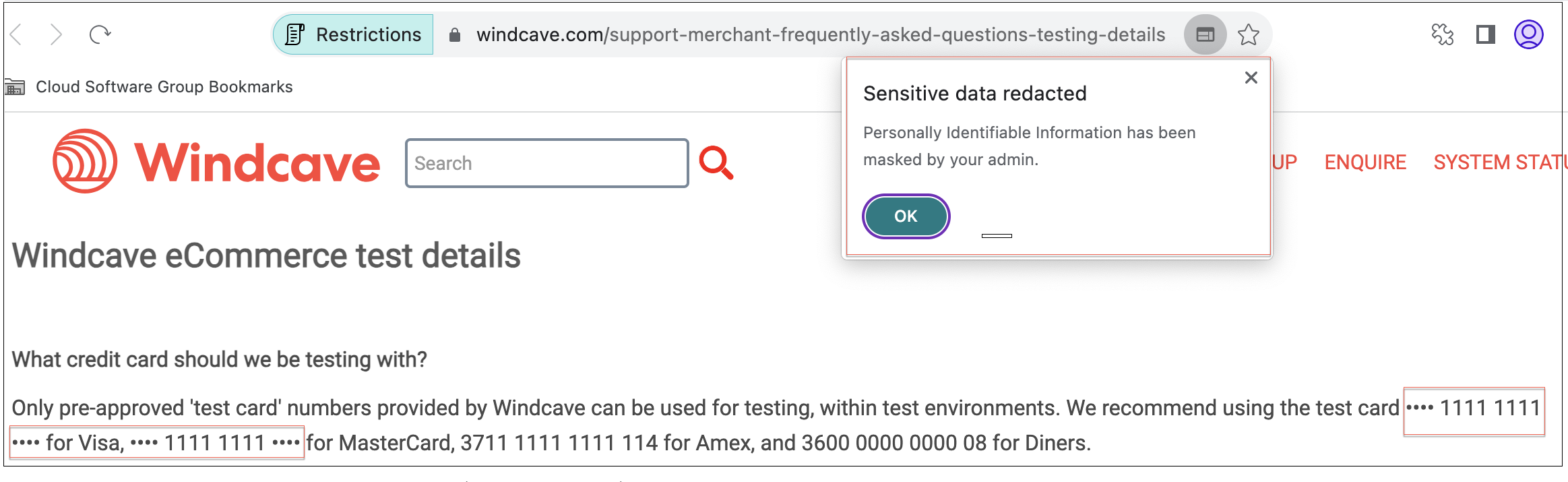

Enmascaramiento de datos personales

Habilite o deshabilite la redacción o el enmascaramiento de información de identificación personal (PII) en la aplicación web interna o SaaS con esta política cuando se accede a través de Citrix Enterprise Browser.

Nota

Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

Para redactar o enmascarar información de identificación personal, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener más detalles, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Enmascaramiento de datos personales y luego haga clic en Editar.

-

Seleccione el tipo de información que desea ocultar o enmascarar y luego haga clic en Agregar.

Si el tipo de información no aparece en la lista predefinida, puede agregar un tipo de información personalizado. Para obtener más detalles, consulte Agregar tipo de información personalizada.

-

Seleccione el tipo de enmascaramiento.

- Enmascaramiento completo – Cubre completamente la información confidencial para hacerla ilegible.

-

Enmascaramiento parcial – Cubre parcialmente la información confidencial. Se cubren únicamente las secciones relevantes dejando el resto intacto.

Cuando selecciona Marcado parcial, debe seleccionar caracteres comenzando desde el principio o el final del documento. Debes ingresar los números en los campos Primeros caracteres enmascarados y Últimos caracteres enmascarados .

El campo Vista previa muestra el formato de enmascaramiento. Esta vista previa no está disponible para políticas personalizadas.

- Haga clic en Guardar y luego haga clic en Listo.

Agregar tipo de información personalizada

Puede agregar un tipo de información personalizado agregando la expresión regular del tipo de información.

- En Seleccione el tipo de información, seleccione Personalizadoy luego haga clic en Agregar.

- En Nombre del campo, ingrese el nombre del tipo de información que desea enmascarar.

- En Número de caracteres, ingrese el número de caracteres del tipo de información.

- En Expresión regular (biblioteca RE2), ingrese la expresión para el tipo de información personalizado. Por ejemplo,

^4[0-9]{12}(?:[0-9]{3})?$. - Seleccione un tipo de enmascaramiento, si desea enmascarar la información completa o los primeros o últimos caracteres.

- Haga clic en Guardary, a continuación, haga clic en Listo.

La siguiente figura muestra una aplicación de ejemplo en la que la información de identificación personal está enmascarada. La figura también muestra la notificación relacionada con el enmascaramiento de la PII.

Ventanas emergentes

Habilite o deshabilite la visualización de ventanas emergentes dentro de la aplicación web interna o SaaS configurada con esta política cuando se accede a través de Citrix Enterprise Browser. De forma predeterminada, las ventanas emergentes están deshabilitadas en las páginas web. Valor predeterminado: bloquear siempre las ventanas emergentes.

Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción.

Para habilitar la visualización de ventanas emergentes, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener más detalles, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Ventanas emergentes y luego haga clic en Editar.

- En la página Configuración de ventanas emergentes , haga clic en Permitir siempre ventanas emergentes.

- Haga clic en Guardary, a continuación, haga clic en Listo.

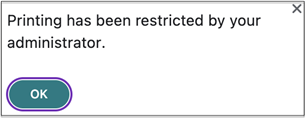

Impresión

Habilite o deshabilite los datos de impresión desde las aplicaciones web internas o SaaS configuradas con esta política cuando se acceda a ellas a través del navegador Citrix Enterprise. Valor predeterminado: habilitado.

El siguiente mensaje aparece cuando un usuario final intenta imprimir contenido desde la aplicación para la que está habilitada la restricción de impresión.

Nota

- Si ha deshabilitado la opción de impresión para el usuario final, los usuarios finales pueden solicitar acceso a la impresión desde la aplicación cuando accedan a través de Citrix Enterprise Browser. Para obtener más detalles, consulte Acceso de impresión por solicitud.

- Si las restricciones Impresión y Administración de impresoras están habilitadas en una política, la restricción Impresión tiene prioridad sobre la restricción Administración de impresoras .

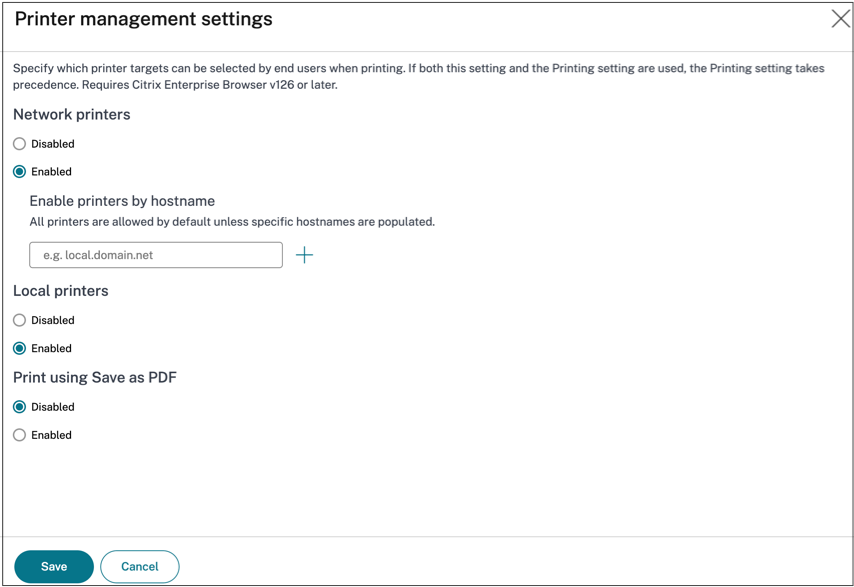

Administración de la impresora

Habilite o deshabilite la impresión de datos mediante el uso de impresoras configuradas por el administrador desde las aplicaciones web internas o SaaS configuradas con esta política cuando se acceda a ellas a través de Citrix Enterprise Browser.

Nota

- La restricción Administración de impresora está disponible además de la restricción Impresión donde la impresión está habilitada o deshabilitada. Si las restricciones Impresión y Administración de impresoras están habilitadas en una política de acceso, la restricción Impresión tiene prioridad sobre la restricción Administración de impresoras .

- Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

Para habilitar o deshabilitar las restricciones de impresión, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener detalles sobre cómo crear una política de acceso, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Administración de impresoras y luego haga clic en Editar.

-

Seleccione las excepciones según sus necesidades.

-

Impresoras de red - Una impresora de red es una impresora que puede conectarse a una red y ser utilizada por varios usuarios.

- Deshabilitado: La impresión desde cualquier impresora en la red está deshabilitada.

- Habilitado: La impresión desde todas las impresoras de la red está habilitada. Si se especifican nombres de host de impresora, se bloquearán todas las demás impresoras de red excepto las especificadas.

Nota: Las impresoras de red se identifican por sus nombres de host.

-

Impresoras locales - Una impresora local es un dispositivo conectado directamente a una computadora individual a través de una conexión por cable. Esta conexión normalmente se facilita a través de USB, puertos paralelos u otras interfaces directas.

- Inhabilitado: La impresión desde todas las impresoras locales está inhabilitada.

- Habilitado: La impresión desde todas las impresoras locales está habilitada.

-

Imprimir con Guardar como PDF

- Deshabilitado: Guardar el contenido de la aplicación en formato PDF está deshabilitado.

- Habilitado: Está habilitado guardar el contenido de la aplicación en formato PDF.

-

Impresoras de red - Una impresora de red es una impresora que puede conectarse a una red y ser utilizada por varios usuarios.

-

Haga clic en Guardar.

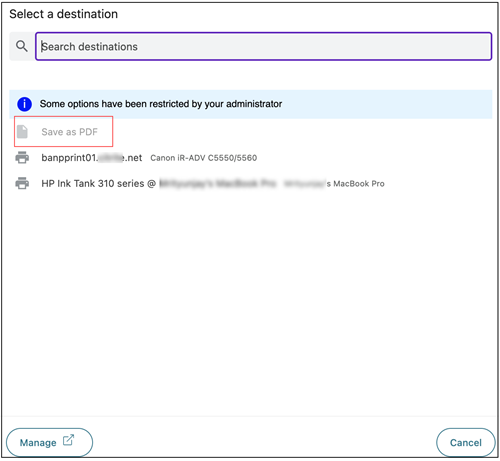

Si una impresora de red está deshabilitada, el nombre específico de la impresora aparece en gris cuando intenta seleccionar la impresora en el campo Destino .

Además, si Imprimir usando Guardar como PDF está deshabilitado, entonces cuando hace clic en el enlace Ver más en el campo Destino , la opción Guardar como PDF aparece en gris.

Captura de pantalla

Habilite o deshabilite la capacidad de capturar pantallas desde la aplicación web interna o SaaS con esta política cuando se acceda a través de Citrix Enterprise Browser usando cualquiera de los programas o aplicaciones de captura de pantalla. Si un usuario intenta capturar la pantalla, se captura una pantalla en blanco. Valor predeterminado: habilitado.

Restricción de carga por tipo de archivo

Habilite o deshabilite la capacidad del usuario para descargar un tipo de MIME (archivo) específico desde la aplicación web interna o SaaS con esta política cuando se accede a través de Citrix Enterprise Browser.

Nota

- La restricción de carga por tipo de archivo está disponible además de la restricción de carga ** .

- Si las restricciones Cargar y Cargar por tipo de archivo están habilitadas en una política, la restricción Cargar tiene prioridad sobre la restricción Cargar por tipo de archivo .

- Los usuarios finales deben utilizar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada esta restricción. De lo contrario, el acceso a la aplicación estará restringido.

Para habilitar o deshabilitar la carga de tipos MIME, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener más detalles, consulte Crear políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Restricción de carga por tipo de archivo y luego haga clic en Editar.

-

En la página Configuración de restricción de carga por tipo de archivo , seleccione una de las siguientes opciones:

Permitir todas las cargas con excepciones – Cargar todos los archivos excepto los tipos seleccionados. Bloquea todas las cargas con excepciones – Bloquea la carga de todos los tipos de archivos, excepto los tipos seleccionados.

-

Si el tipo de archivo no existe en la lista, haga lo siguiente:

- Haga clic en Agregar tipos MIME personalizados.

- En Agregar tipos MIME, ingrese el tipo MIME en el formato

categoría/subcategoría<extension>. Por ejemplo,imagen/png. - Haga clic en Listo.

El tipo MIME ahora aparece en la lista de excepciones.

Cuando un usuario final intenta cargar un tipo de archivo restringido, Citrix Enterprise Browser muestra un mensaje de advertencia.

Subidas

Habilite o deshabilite la capacidad del usuario para cargar dentro de la aplicación web interna o SaaS configurada con esta política cuando se accede a través de Citrix Enterprise Browser. Valor predeterminado: habilitado.

Nota

Si las restricciones Cargas y Restricción de carga por tipo de archivo están habilitadas en una política, la restricción Cargas tiene prioridad sobre la restricción Restricción de carga por tipo de archivo .

Marca de agua

Habilitar/deshabilitar la marca de agua en la pantalla del usuario mostrando el nombre de usuario y la dirección IP de la máquina del usuario. Valor predeterminado: Inhabilitada.

Cámara web

Solicitar/no solicitar a los usuarios cada vez que accedan a la cámara web dentro de la aplicación web interna o SaaS configurada con esta política cuando se accede a través de Citrix Enterprise Browser. Valor predeterminado: Preguntar cada vez.

Los usuarios finales deben usar Citrix Enterprise Browser versión 126 o posterior para acceder a las aplicaciones para las que está habilitada la restricción Cámara web .

Para permitir la cámara web en todo momento sin que se le solicite, realice los siguientes pasos:

- Crear o editar una política de acceso. Para obtener más detalles, consulte Configurar políticas de acceso.

- En Acciones, seleccione Permitir con restricciones.

- Haga clic en Cámara web y luego haga clic en Editar.

- En la página Configuración de la cámara web , haga clic en Permitir siempre el acceso.

- Haga clic en Guardary, a continuación, haga clic en Listo.

Nota

- Si la restricción de cámara web está habilitada en la política de acceso privado seguro, Citrix Enterprise Browser muestra la configuración Permitir.

- Si la opción Preguntar cada vez en la política de acceso privado seguro, la configuración aplicada en Citrix Enterprise Browser varía dependiendo de si se utiliza el servicio de configuración global de aplicaciones (GACS) para administrar Citrix Enterprise Browser.

- Si se utiliza GACS, la configuración de GACS se aplica en Citrix Enterprise Browser.

- Si no se utiliza GACS, Citrix Enterprise Browser muestra la configuración Preguntar.

- Actualmente, Secure Private Access no admite el bloqueo de la cámara web. Si debe bloquear la cámara web, debe hacerlo a través de GACS.

Para obtener más información sobre GACS, consulte Administrar Citrix Enterprise Browser a través del servicio de configuración global de aplicaciones.

Restricción del portapapeles para grupos de seguridad

Puede habilitar el acceso al portapapeles para un grupo designado de aplicaciones mediante la restricción Grupos de seguridad (Aplicaciones > Grupos de seguridad). A los grupos de seguridad se les asigna un conjunto de aplicaciones dentro de las cuales se pueden realizar operaciones de copiar y pegar. Para habilitar el acceso al portapapeles dentro de las aplicaciones de un grupo de seguridad, solo debe tener una política de acceso configurada con la acción permitir o permitir con restricciones sin seleccionar ninguna configuración de acceso.

- Cuando la restricción Grupos de seguridad está habilitada, no puedes copiar/pegar datos entre aplicaciones en diferentes grupos de seguridad. Por ejemplo, si la aplicación “ProdDocs” pertenece al grupo de seguridad “SG1” y la aplicación “Edocs” pertenece al grupo de seguridad “SG2”, no puede copiar/pegar contenido de “Edocs” a “ProdDocs” incluso si la restricción Copiar / Pegar está habilitada para ambos grupos.

- Para las aplicaciones que no forman parte de un grupo de seguridad, puedes crear una política de acceso con la acción permitir con restricciones y seleccionar las restricciones (Copiar, Pegaro Portapapeles). En este caso, la aplicación no es parte de un grupo de seguridad y, por lo tanto, la restricción Copiar / Pegar se puede aplicar en esa aplicación.

Nota

También puede restringir el acceso al portapapeles para las aplicaciones a las que se accede a través de Citrix Enterprise Browser mediante el servicio de configuración global de aplicaciones (GACS). Si está utilizando GACS para administrar Citrix Enterprise Browser, utilice la opción Habilitar portapapeles en espacio aislado para administrar el acceso al portapapeles. Cuando restringe el acceso al portapapeles a través de GACS, se aplica a todas las aplicaciones a las que se accede a través de Citrix Enterprise Browser. Para obtener más información sobre GACS, consulte Administrar Citrix Enterprise Browser a través del servicio de configuración global de aplicaciones.

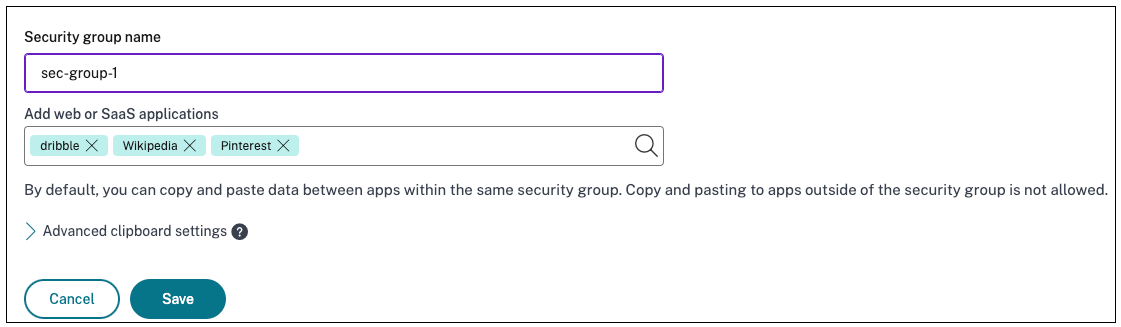

Para crear un grupo de seguridad, realice los siguientes pasos:

- En la consola de acceso privado seguro, haga clic en Aplicaciones y luego haga clic en Grupos de seguridad.

- Haga clic en Agregar un nuevo grupo de seguridad.

- Introduzca un nombre para el grupo de seguridad.

- En Agregar aplicaciones web o SaaS, elija las aplicaciones que desea agrupar para habilitar el control de copiar y pegar. Por ejemplo, Wikipedia, Pinterest y Dribble.

- Haga clic en Guardar.

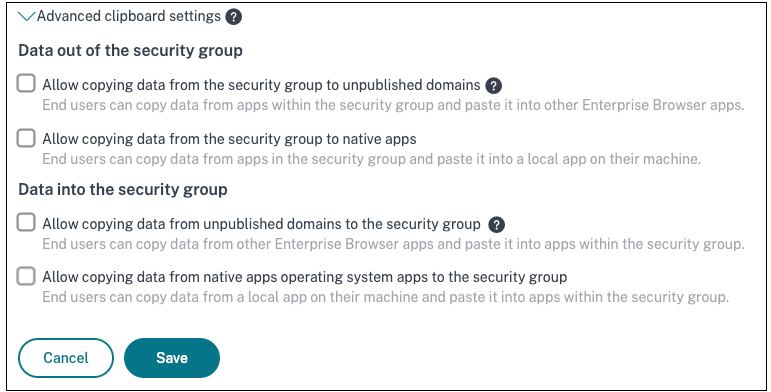

Para obtener detalles sobre la configuración avanzada del portapapeles, consulte Habilitar controles de copiar/pegar para aplicaciones nativas y aplicaciones no publicadas.

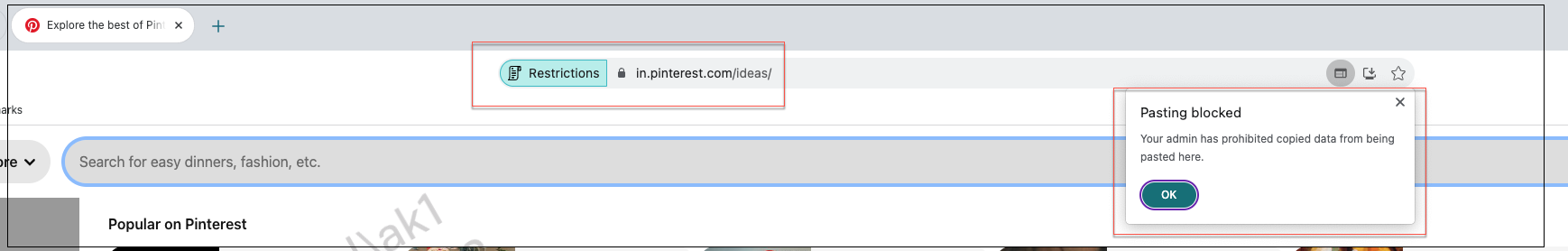

Cuando los usuarios finales inician estas aplicaciones (Wikipedia, Pinterest y Dribble) desde Citrix Workspace, deben poder compartir datos (copiar/pegar) de una aplicación a las demás aplicaciones dentro del grupo de seguridad. La operación de copiar y pegar se realiza independientemente de otras restricciones de seguridad que ya estén habilitadas para las aplicaciones.

Sin embargo, los usuarios finales no pueden copiar y pegar contenido de sus aplicaciones locales en sus máquinas o aplicaciones no publicadas en estas aplicaciones designadas y viceversa. La siguiente notificación aparece cuando el contenido se copia de la aplicación designada a otra aplicación:

Nota

Puede habilitar copiar/pegar contenido desde aplicaciones locales en máquinas de usuario o controles de aplicaciones no publicadas mediante las opciones en la sección Configuración avanzada del portapapeles . Para obtener más detalles, consulte Habilitar controles de copiar/pegar para aplicaciones nativas y aplicaciones no publicadas.

Habilitar copiar/pegar a nivel granular

Puede habilitar el acceso al portapapeles a nivel granular dentro de las aplicaciones en un grupo designado. Puede hacerlo creando políticas de acceso para las aplicaciones y habilitando la restricción Copiar / Pegar según sus necesidades.

Nota

Asegúrese de que la política de acceso específica que ha creado para el acceso al portapapeles a nivel granular tenga una prioridad mayor que la política que ha creado para los grupos de seguridad.

Ejemplo:

Considere que ha creado un grupo de seguridad con tres aplicaciones, a saber, Wikipedia, Pinterest y Dribble.

Ahora, desea restringir el pegado de contenido de Wikipedia o Dribble en Pinterest. Para hacerlo, lleve a cabo los siguientes pasos:

- Crear o editar una política de acceso asignada para la aplicación

Pinterest. Para obtener detalles sobre cómo crear una política de acceso, consulte Configurar políticas de acceso. - En Acciones, seleccione Permitir con restricciones.

- Seleccionar Pegar.

Aunque Pinterest es parte de un grupo de seguridad que también contiene Wikipedia y Dribble, los usuarios no pueden copiar contenido de Wikipedia o Dribble a Pinterest debido a la política de acceso asociada con Pinterest en la que está habilitada la restricción Pegar .

Habilitar controles de copiar y pegar para aplicaciones nativas y aplicaciones no publicadas

- Crear un grupo de seguridad. Para obtener más detalles, consulte Grupos de seguridad del portapapeles para restricciones de copiar y pegar.

-

Expandir Configuración avanzada del portapapeles.

-

Seleccione las siguientes opciones según sus necesidades:

- Permitir la copia de datos del grupo de seguridad a dominios no publicados – Habilitar la copia de datos de las aplicaciones en los grupos de seguridad a las aplicaciones que no están publicadas en Secure Private Access.

- Permitir la copia de datos del grupo de seguridad a aplicaciones nativas - Habilite la copia de datos de las aplicaciones en los grupos de seguridad a las aplicaciones locales en sus máquinas.

- Permitir la copia de datos de los dominios no publicados al grupo de seguridad – Habilitar la copia de datos de las aplicaciones no publicadas a través del acceso privado seguro a las aplicaciones en los grupos de seguridad.

- Permitir la copia de datos desde aplicaciones nativas del sistema operativo del grupo de seguridad - Habilitar la copia de datos desde aplicaciones locales en las máquinas a las aplicaciones.

Problemas conocidos

-

La tabla de enrutamiento en (Configuración > Dominio de aplicación) conserva los dominios de una aplicación eliminada. Por lo tanto, estas aplicaciones también se consideran aplicaciones publicadas en Secure Private Access. Si se accede a estos dominios directamente desde Citrix Enterprise Browser, la función copiar y pegar se deshabilita desde estas aplicaciones, independientemente de las opciones que haya seleccionado en Configuración avanzada del portapapeles.

Por ejemplo, supongamos el siguiente escenario:

- Ha eliminado una aplicación llamada Jira2 (

https://test.citrite.net) que formaba parte de un grupo de seguridad. - Ha habilitado la opción Permitir la copia de datos del grupo de seguridad a dominios no publicados.

En este escenario, si el usuario intenta copiar datos de esta aplicación a otra aplicación en el mismo grupo de seguridad, el control de pegado se deshabilita. Se muestra una notificación al usuario al respecto.

- Ha eliminado una aplicación llamada Jira2 (

-

Para una aplicación SaaS, se puede denegar el acceso a la aplicación si la aplicación está configurada con una política de acceso con la acción Denegar acceso. Los usuarios finales aún pueden acceder a la aplicación porque el tráfico de la aplicación no se canaliza a través del acceso privado seguro. Además, si la aplicación es parte del grupo de seguridad, la configuración del grupo de seguridad no se respeta y, por lo tanto, no se puede copiar/pegar contenido de la aplicación.

En este artículo

- Portapapeles

- Copiar

- Descargas

- Restricción de descarga por tipo de archivo

- Contenido inseguro

- Protección contra registro de teclas

- Micrófono

- Notificaciones

- Pegar

- Enmascaramiento de datos personales

- Ventanas emergentes

- Impresión

- Administración de la impresora

- Captura de pantalla

- Restricción de carga por tipo de archivo

- Subidas

- Marca de agua

- Cámara web

- Restricción del portapapeles para grupos de seguridad