Guía de PoC: ZTNA para aplicaciones cliente-servidor (basadas en agentes)

Introducción

Con el trabajo remoto, los usuarios necesitan acceder a las aplicaciones internas. Proporcionar una mejor experiencia significa evitar un modelo de implementación de VPN, lo que a menudo resulta en los siguientes desafíos:

- Riesgo de VPN 1: Son difíciles de instalar y configurar

- Riesgo de VPN 2: Exigir a los usuarios que instalen software de VPN en dispositivos terminales, que podrían utilizar un sistema operativo no compatible

- Riesgo de VPN 3: Requerir la configuración de políticas complejas para evitar que un dispositivo de punto final no fiable tenga acceso sin restricciones a la red, los recursos y los datos corporativos

- Riesgo de VPN 4: Es difícil mantener las políticas de seguridad sincronizadas entre la infraestructura VPN y la infraestructura local

Para mejorar la experiencia general del usuario, las organizaciones deben poder unificar todas las aplicaciones sancionadas y simplificar las operaciones de inicio de sesión de los usuarios, al tiempo que siguen aplicando los estándares de autenticación.

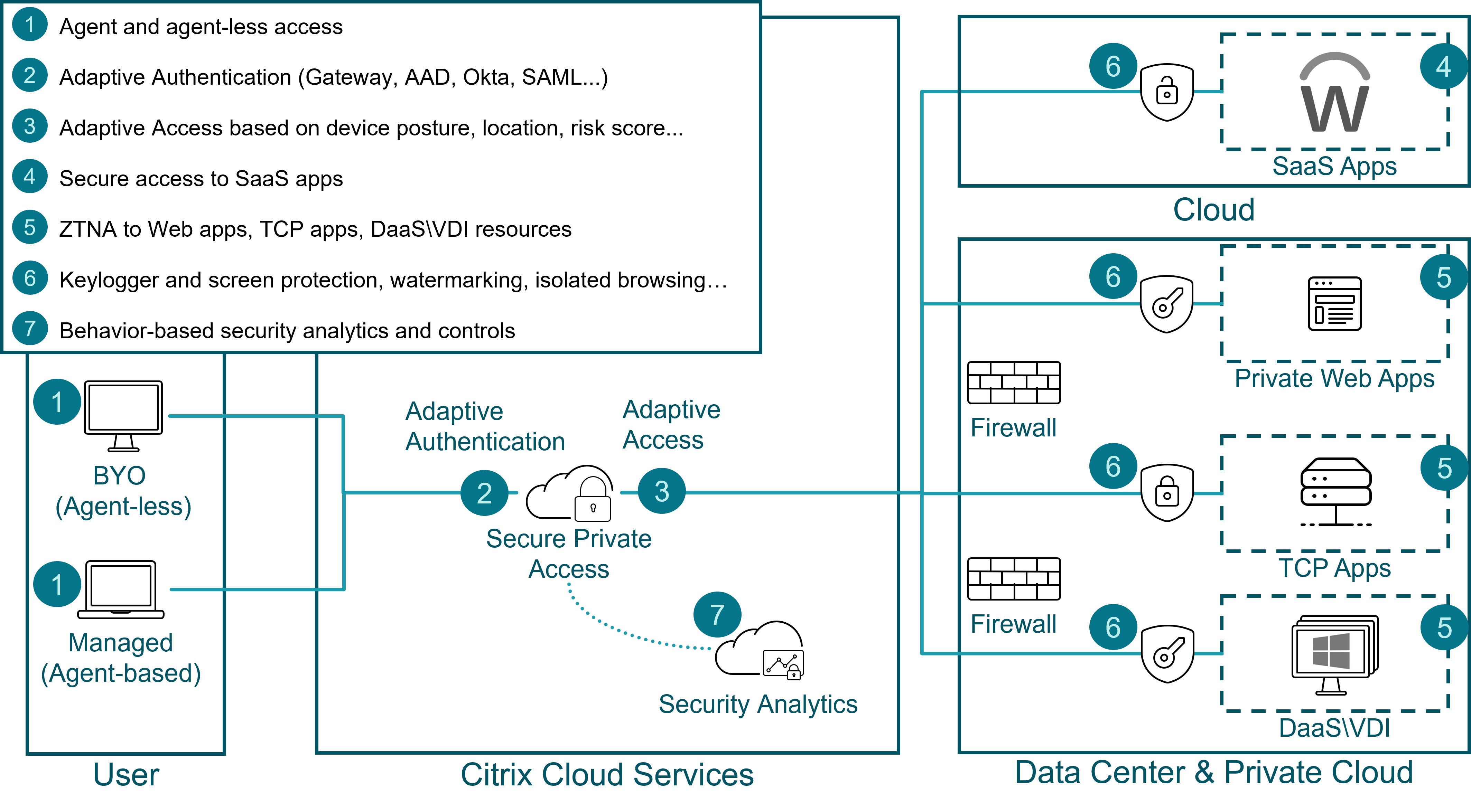

Las organizaciones deben ofrecer y proteger aplicaciones SaaS, web, Windows, Linux, escritorios y aplicaciones TCP nativas, aunque algunos de estos recursos existan más allá de los límites del centro de datos y puedan acceder a recursos fuera del centro de datos. El servicio Citrix Secure Private Access proporciona a las organizaciones un acceso seguro y sin VPN a los recursos autorizados por los usuarios.

En este escenario de prueba de concepto, un usuario se autentica en Citrix Cloud mediante Active Directory, Azure Active Directory, Okta, Google, NetScaler Gateway o un proveedor SAML 2.0 de su elección como directorio de usuarios principal. Citrix Secure Private Access proporciona conectividad a las aplicaciones cliente-servidor.

La siguiente animación muestra a un usuario que accede a una base de datos de Microsoft SQL (MSSQL) alojada internamente desde su punto final remoto.

Esta demostración muestra un flujo en el que el usuario inicia el agente Citrix Secure Access. Se solicitan al usuario las credenciales de autenticación adaptativa. Se establece una conexión segura con Citrix Cloud. A continuación, el usuario puede acceder a la base de datos de MSSQL a través de un Connector Appliance en la ubicación de recursos donde está alojada la base de datos, mediante el cliente de Microsoft SQL Server Management Studio.

Esta guía de prueba de concepto demuestra cómo:

- Configuración de Citrix Workspace

- Integrar un directorio de usuario principal

- Configurar el acceso TCP a la base de datos MSSQL

- Configurar el punto final

- Validar la configuración

Configuración de Citrix Workspace

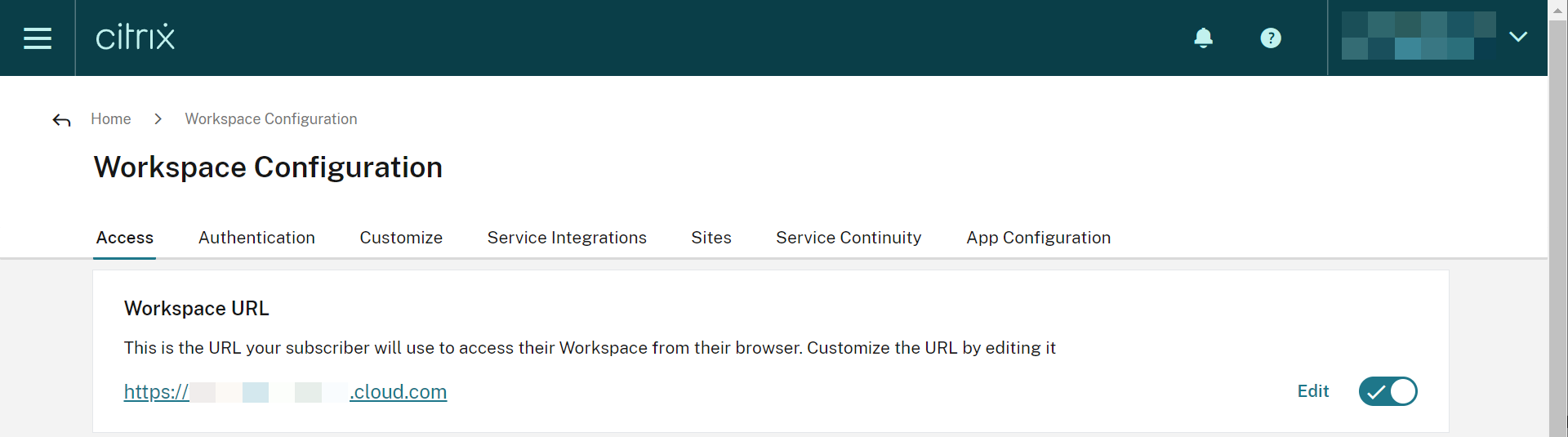

Una vez que haya establecido el derecho al servicio Citrix Secure Private Access con su equipo de cuentas de Citrix, encontrará el icono de Citrix Secure Private Access en Mis servicios al iniciar sesión en Citrix Cloud. Para obtener más información, consulte Introducción a Citrix Secure Private Access. Después de iniciar sesión, puede configurar la URL de su espacio de trabajo.

Establecer dirección URL de espacio

- Conéctese a la nube de Citrix e inicie sesión como su cuenta de administrador

- En Citrix Workspace, acceda a Configuración de Workspace desde el menú superior izquierdo

- En la ficha Acceso, introduzca una URL única para la organización y seleccione Habilitado

Integrar un directorio de usuario principal

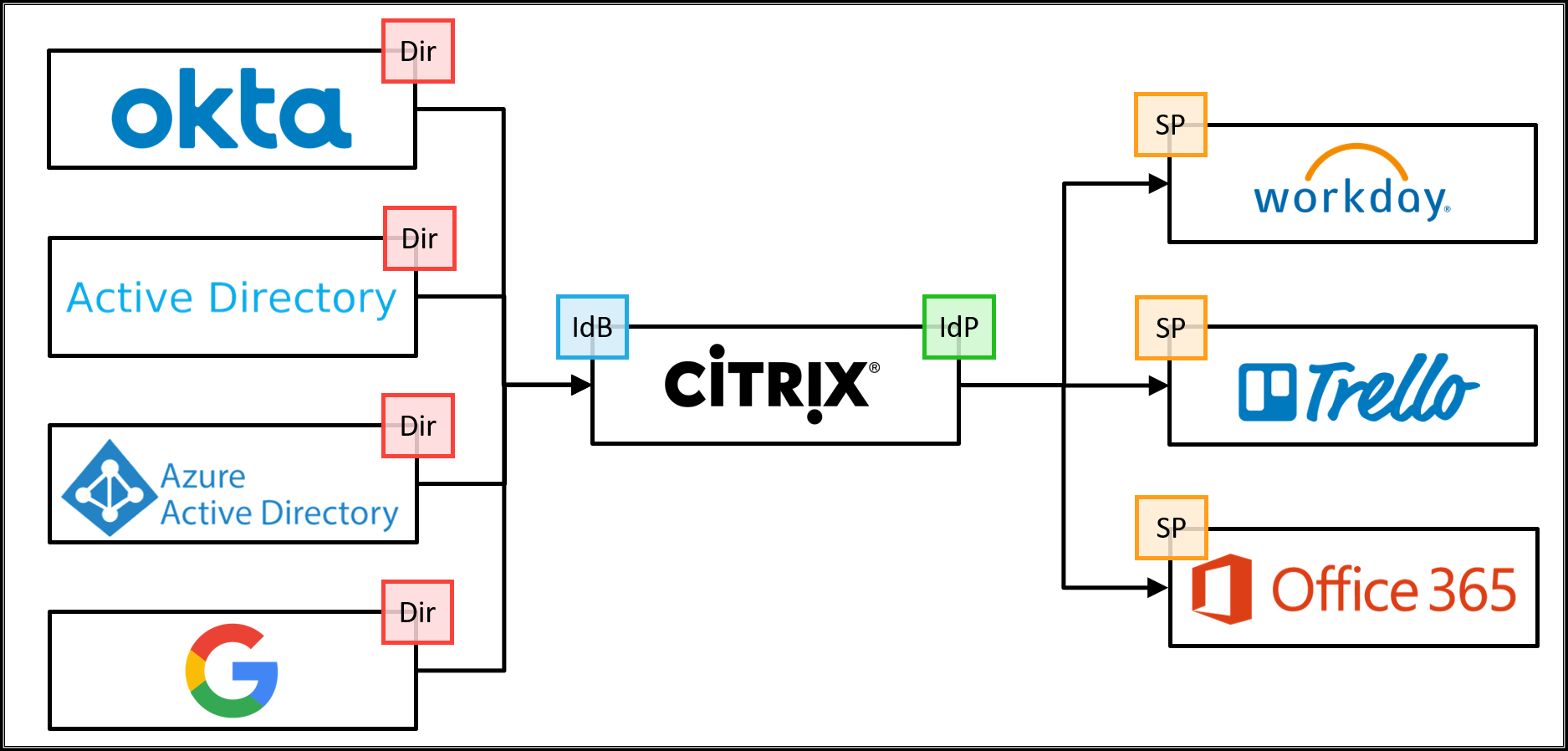

Para que los usuarios puedan autenticarse en Workspace, se debe configurar un directorio de usuarios principal . El directorio de usuarios principal es la única identidad que necesita el usuario, ya que todas las solicitudes de aplicaciones dentro de Workspace utilizan el inicio de sesión único para identidades secundarias.

Una organización puede utilizar cualquiera de los siguientes directorios de usuario primarios

- Active Directory: para habilitar la autenticación de Active Directory, se debe implementar un conector de nube en el mismo centro de datos que un controlador de dominio de Active Directory siguiendo la guía de instalación de Cloud Connector .

- Active Directory con contraseña de un solo uso basada en tiempo: la autenticación basada en Active Directory también puede incluir autenticación multifactor con una contraseña de un solo uso basada en tiempo (TOTP). Esta guía detalla los pasos necesarios para habilitar esta opción de autenticación.

- Azure Active Directory: los usuarios pueden autenticarse en Citrix Workspace con una identidad de Azure Active Directory. En esta guía se proporcionan detalles sobre la configuración de esta opción.

- NetScaler Gateway: las organizaciones pueden utilizar un NetScaler Gateway local para que actúe como proveedor de identidad para Citrix Workspace. Esta guía proporciona detalles sobre la integración.

- Okta: Las organizaciones pueden usar Okta como directorio de usuarios principal de Citrix Workspace. En esta guía se proporcionan instrucciones para configurar esta opción.

- SAML 2.0: las organizaciones pueden usar el proveedor SAML 2.0 de su elección con su Active Directory (AD) local. En esta guía se proporcionan instrucciones para configurar esta opción.

En este escenario, elegimos NetScaler Gateway. Para obtener más información sobre su implementación, consulte Tech Insight: Autenticación - NetScaler Gateway

Configurar el acceso TCP a la base de datos MSSQL

Para configurar correctamente el acceso TCP a la base de datos MSSQL, el administrador debe hacer lo siguiente

- Implementar Connector Appliance

- Configurar la aplicación Client-Server

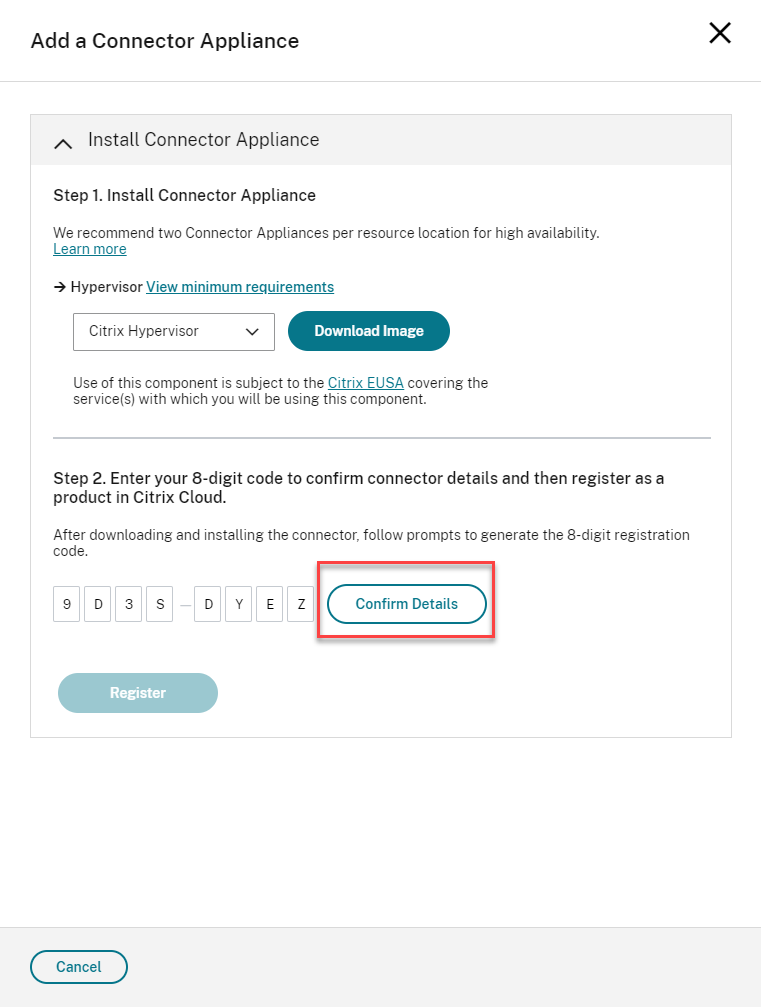

Implementar Connector Appliance

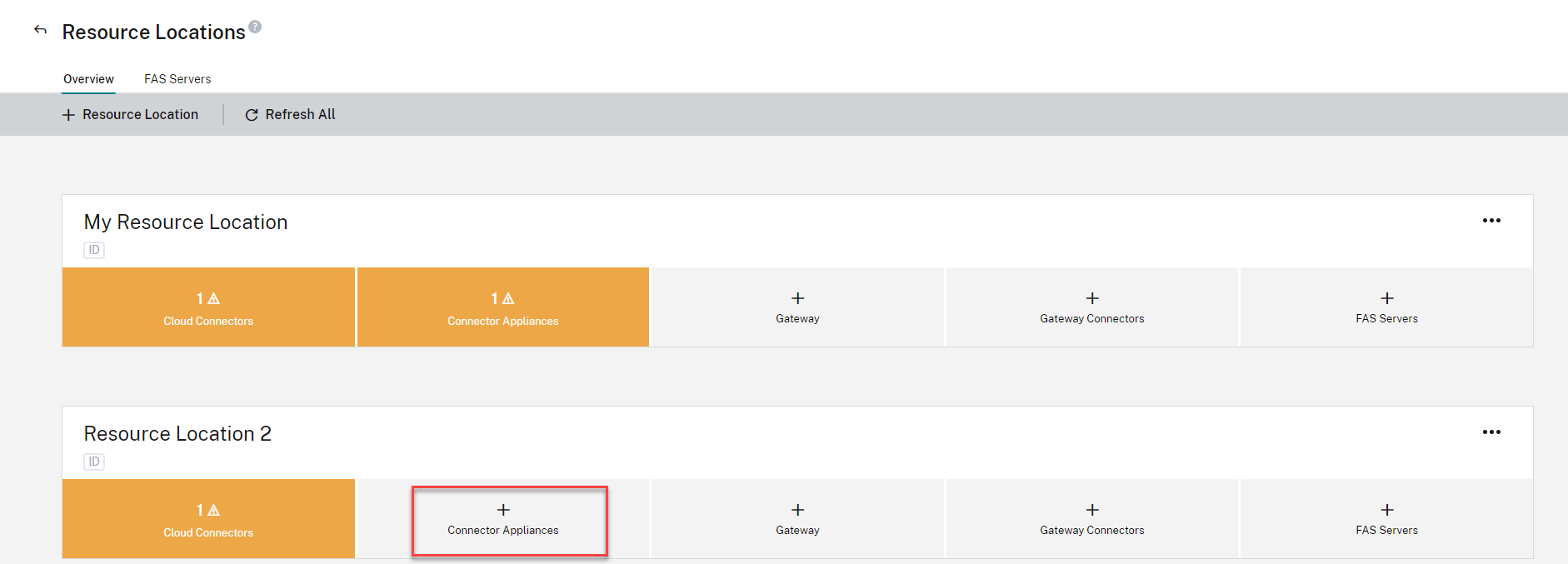

- En la nube de Citrix, seleccione Ubicaciones de recursos en la barra de menús

- Dentro de la ubicación de recursos asociada al sitio que contiene la aplicación web, seleccione Connector Appliances

- Seleccione Agregar un Connector Appliance

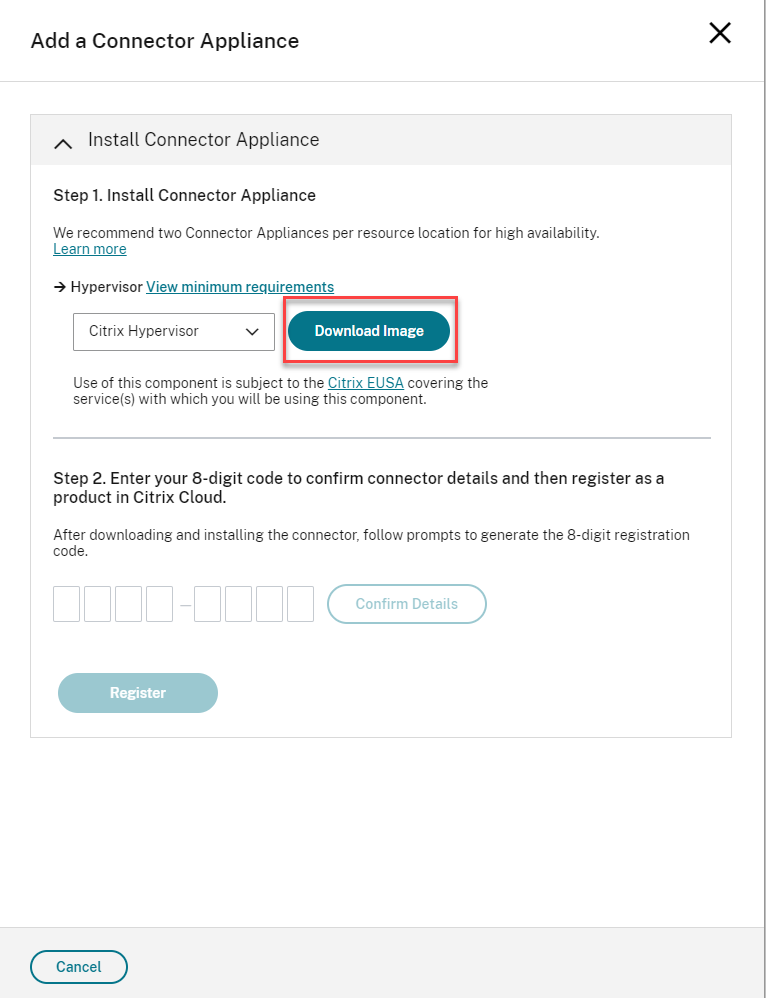

- Descargue la imagen asociada al hipervisor correspondiente y deje abierta esta ventana del navegador

- Una vez descargada, importe la imagen al hipervisor

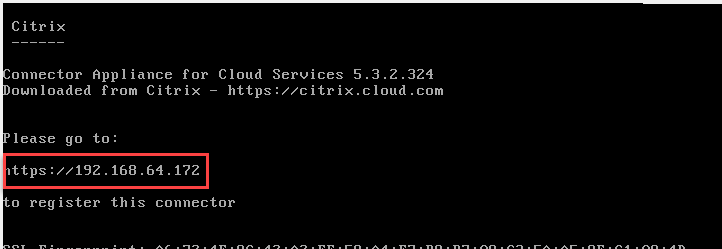

- Cuando se inicia la imagen, proporcionará la URL que se utilizará para acceder a la consola

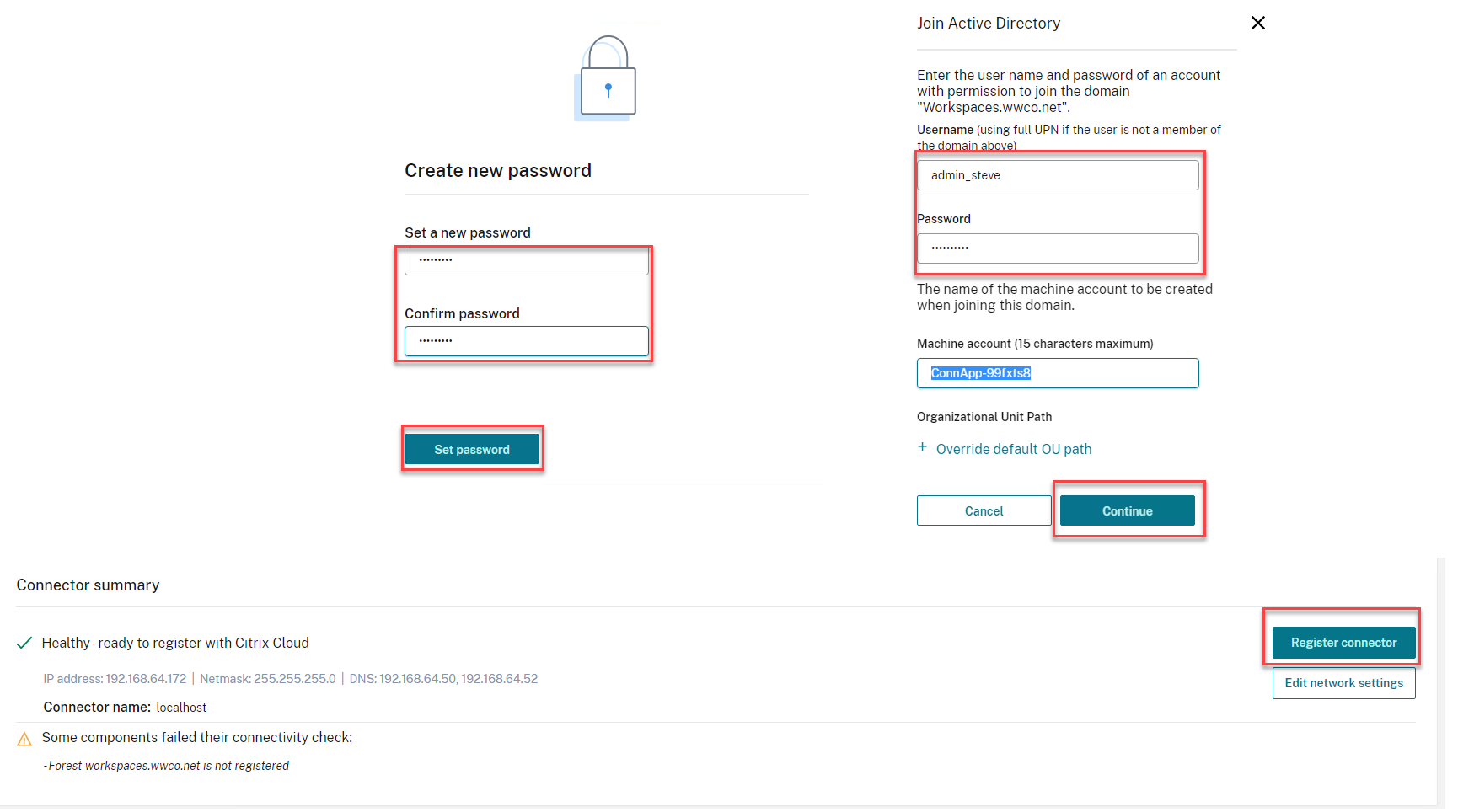

- Inicie sesión en Connector, cambie la contraseña de administrador y configure la dirección IP de la red

- Asigne al dispositivo un nombre e inicie sesión en el dominio de esa ubicación de recursos

- Selecciona Registrar y copia el código de registro

- Vuelva a la página de Citrix Cloud y envíe el código de registro para completar la configuración del Connector Appliance.

- (Se recomienda repetir el proceso para instalar un segundo dispositivo conector para entornos de producción)

Configurar la aplicación cliente-servidor

- Dentro de la nube de Citrix, seleccione Administrar en el mosaico Secure Private Access

- Seleccione Aplicaciones seguido de Agregar una aplicación

- En el asistente Elegir una plantilla, seleccione Omitir

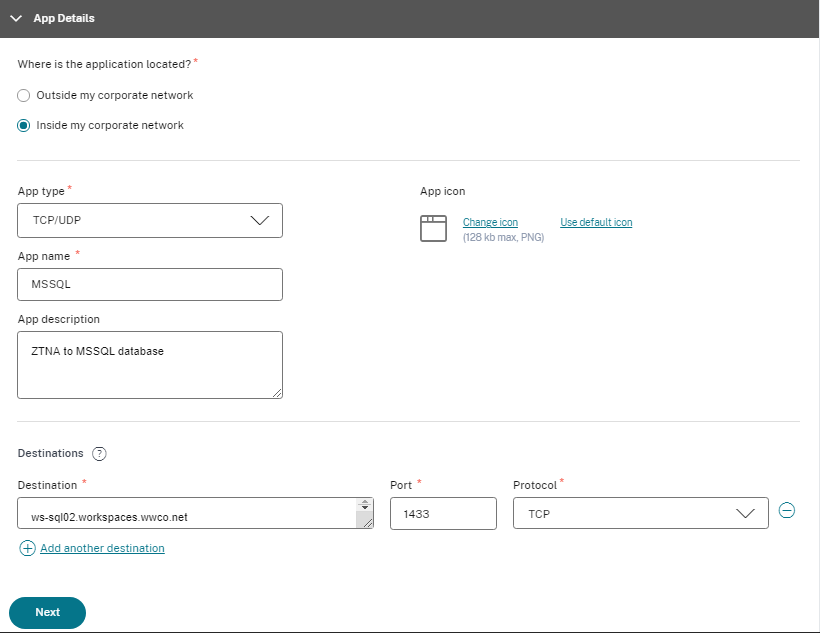

- En la ventana Detalles de la aplicación, seleccione Dentro de mi red corporativa

- Especificar TCP/UDP como tipo de aplicación

- Proporcionar un nombre y una descripción de la aplicación

- Seguido de Destino, Puertoy Protocolo. En nuestro ejemplo, utilizamos el FQDN interno de la base de datos MSSQL ws-sql02.workspaces.wwco.net, el puerto 1433 y TCP

- Seleccionar Siguiente

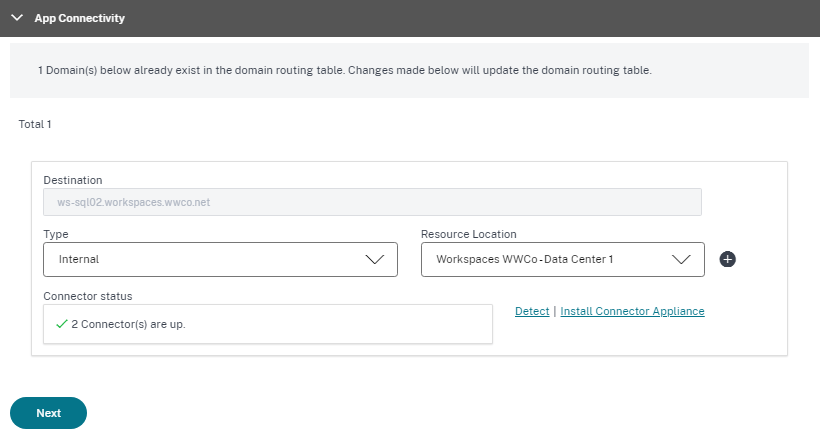

- En la ventana Conectividad de aplicaciones, compruebe que el tipo esté establecido en interno y que la ubicación de recursos esté establecida en la ubicación en la que instaló anteriormente los dispositivos Connector.

- Seleccionar Siguiente

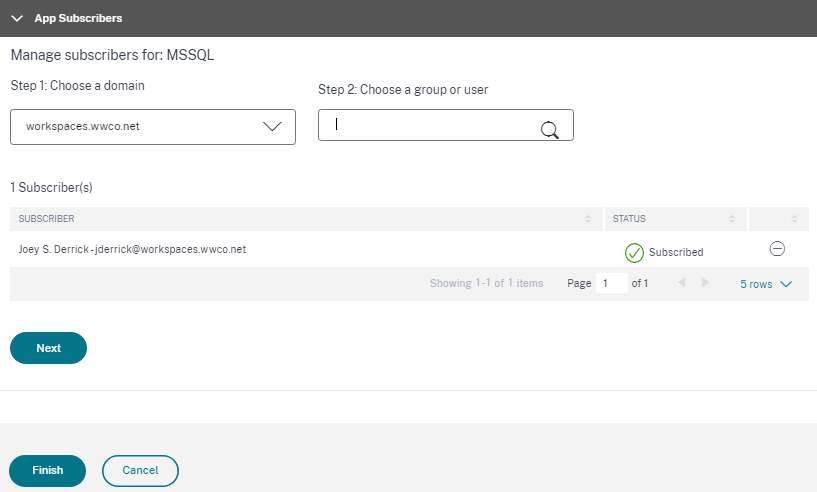

- En la ventana Suscriptores de aplicaciones, elija un dominio en la lista desplegable y elija un grupo o usuario al que asignar la aplicación

- Seleccione Finalizar

Configurar el punto final

Para configurar correctamente el punto final, el administrador debe hacer lo siguiente:

- Instalar el agente Citrix Secure Access

- Configurar la clave de registro

- Instalar Microsoft Edge Runtime

- Configurar la conexión URL de Workspace

Instalar el agente Citrix Secure Access

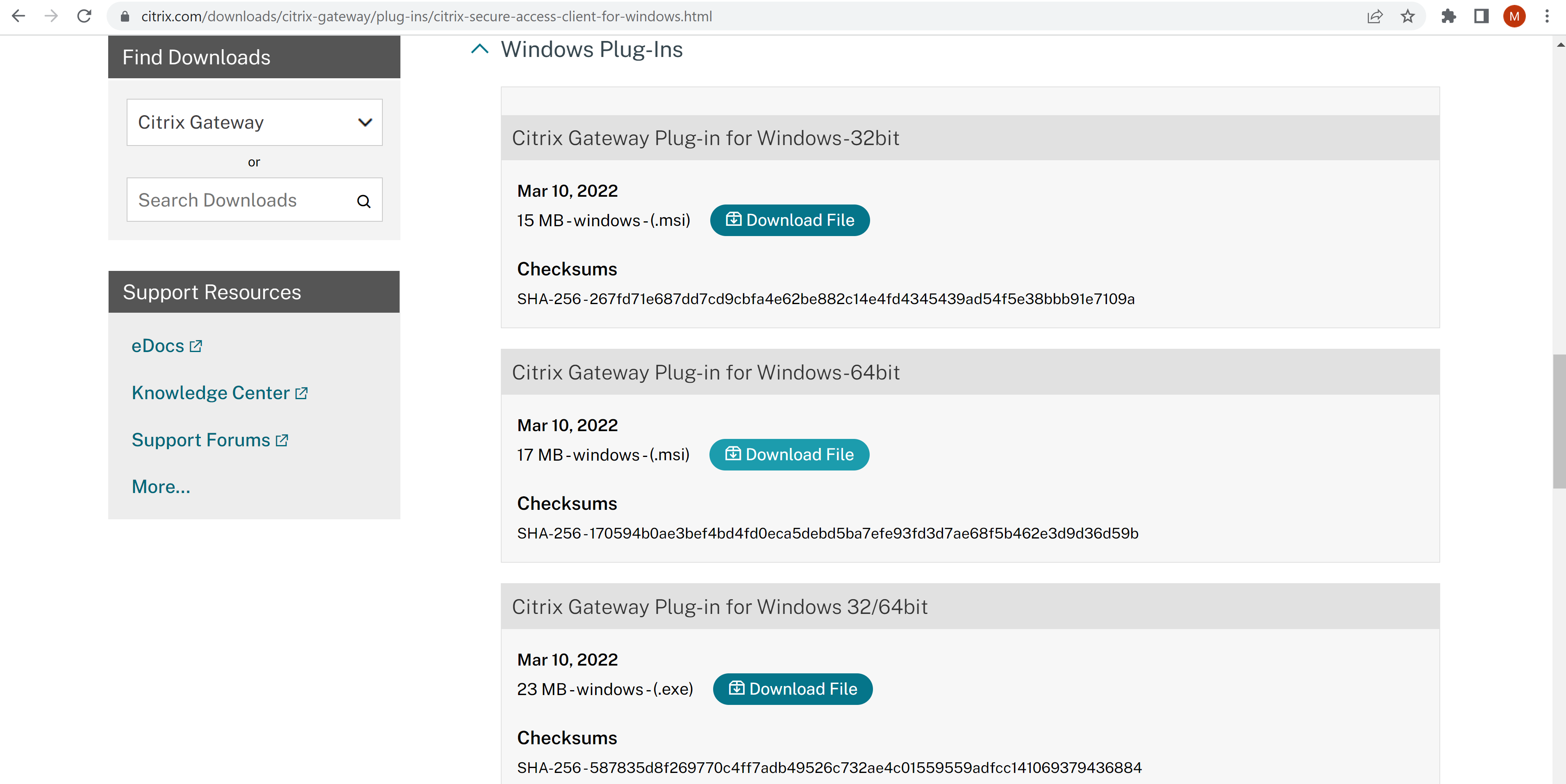

- Inicie sesión en Citrix.com/downloads

- Seleccione NetScaler Gateway > Plug-Ins/Clientes

- Desplácese hasta NetScaler Gateway Plug-in para Windows-64 bits, seleccione Descargar archivoy siga los pasos del acuerdo para completar la descarga

- Haga doble clic en el instalador.msi y siga las instrucciones para completar la instalación

Configurar la clave de registro

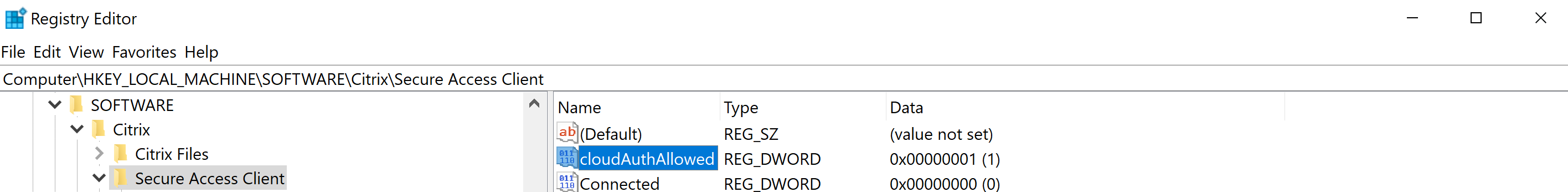

- En el punto final de Windows, abra el Editor del Registro como administrador

- Vaya a HKEY_LOCAL_MACHINE\ SOFTWARE\ Citrix\ Secure Access Client Name

- Crear clave CloudAuthAllowed; Tipo: REG_DWORD; Datos del valor: 1

- Cierre el Editor del Registro

Instalar Microsoft Edge Runtime

- Navegue a Microsoft Edge Runtime

- Siga las instrucciones para completar la instalación

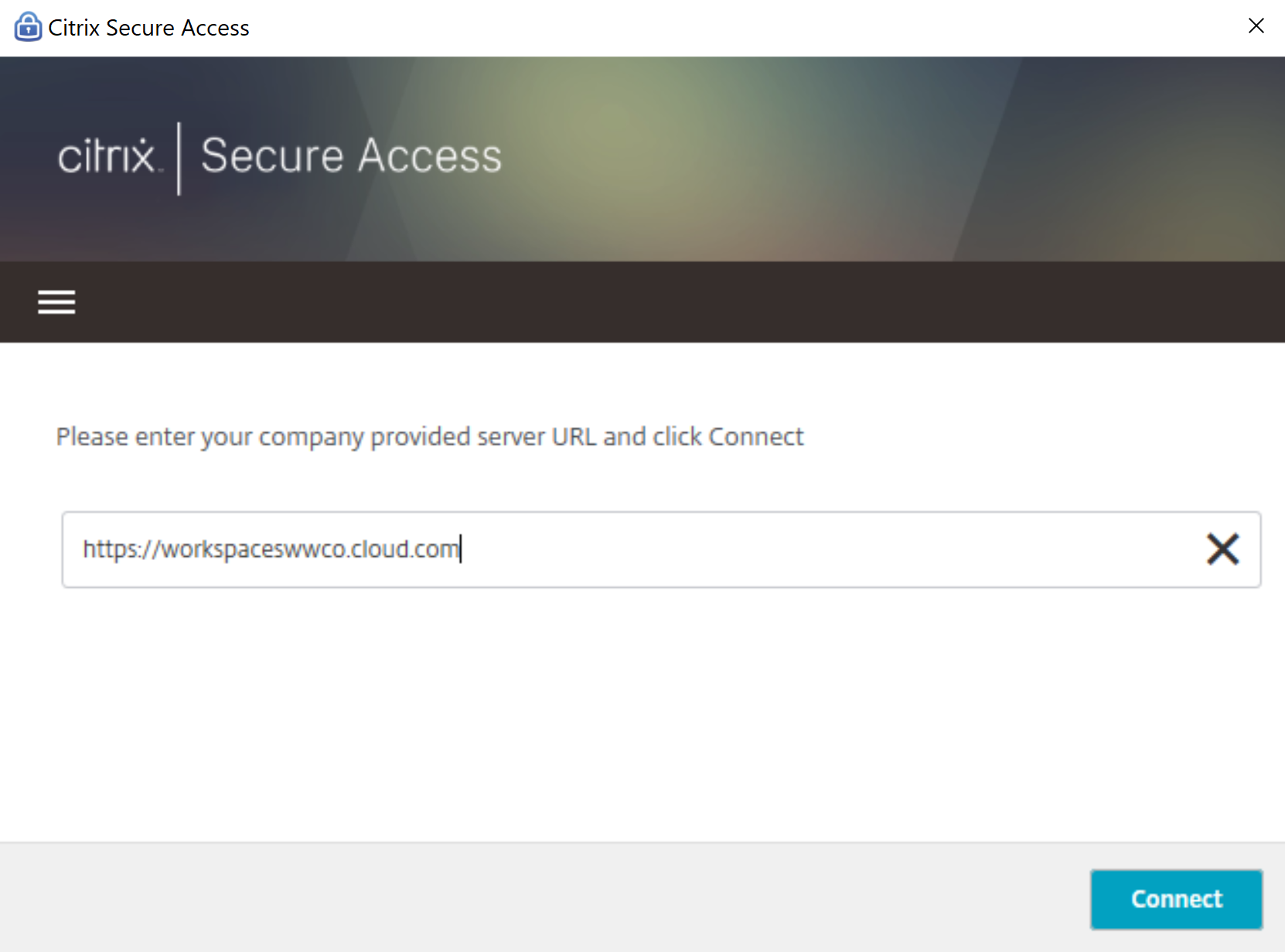

Configurar la conexión URL de Workspace

- Abra el agente de Citrix Secure Access

- Introduzca la URL del entorno de Citrix Cloud que creó anteriormente

- Selecciona Conectar

Validar

- Introduzca las credenciales de inicio de sesión (o abra primero el agente de Citrix Secure Access y seleccione Conectar, si no lo hizo en el paso anterior)

- Seleccione Iniciar sesión

- Una vez completada la configuración de la conexión, abra Microsoft SQL Server Management Studio e introduzca las credenciales administrativas para acceder a la base de datos.