Restrictions du navigateur via Secure Private Access pour StoreFront™

Vous pouvez désormais configurer des applications web et SaaS dans StoreFront à l’aide de la solution Secure Private Access. Une fois les applications configurées, les utilisateurs finaux peuvent ouvrir les applications web et SaaS à l’aide de Citrix Enterprise Browser™ avec une sécurité renforcée.

Pour plus d’informations sur la prise en charge de Secure Private Access pour StoreFront, consultez :

-

Présentation de Secure Private Access dans la documentation de Citrix Secure Private Access.

-

Guide de déploiement : Citrix Secure Private Access On-Premises.

Restreindre l’accès des utilisateurs finaux sur Citrix Enterprise Browser

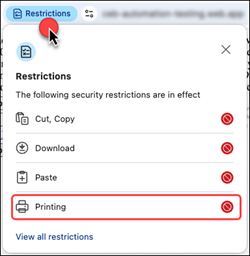

Un administrateur peut appliquer les restrictions d’accès suivantes à Citrix Enterprise Browser pour les utilisateurs finaux à l’aide de la solution Secure Private Access.

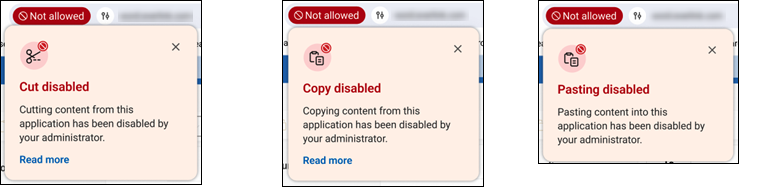

Restreindre l’accès au presse-papiers

Désactive les opérations de couper, copier et coller entre l’application et le presse-papiers du point de terminaison.

Pour plus d’informations, consultez Presse-papiers dans la documentation produit de Citrix Secure Private Access.

Restreindre l’impression

Désactive la possibilité d’imprimer depuis l’application.

Pour plus d’informations, consultez Impression dans la documentation produit de Citrix Secure Private Access.

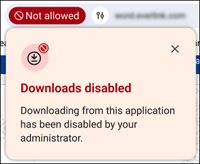

Restreindre les téléchargements

Désactive la possibilité de télécharger depuis des applications web et SaaS ou de copier des fichiers depuis le navigateur.

Pour plus d’informations, consultez Téléchargements dans la documentation produit de Citrix Secure Private Access.

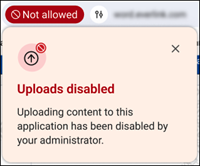

Restreindre le chargement

Désactive la possibilité de charger des fichiers.

Remarque :

La fonctionnalité de restriction de chargement est disponible sur :

- Windows 105.1.1.27 et versions ultérieures

- Mac 105.1.1.36 et versions ultérieures

Pour plus d’informations, consultez Chargements dans la documentation produit de Citrix Secure Private Access.

Afficher le filigrane

Superpose un filigrane basé sur l’écran qui affiche le nom d’utilisateur et l’adresse IP publique du point de terminaison.

Remarque :

L’option Restreindre la navigation n’est pas prise en charge.

Pour plus d’informations, consultez Filigrane dans la documentation produit de Citrix Secure Private Access.

Stratégies de protection des applications

Restreindre l’enregistrement des frappes (keylogging)

Protège les utilisateurs contre les enregistreurs de frappes.

Pour plus d’informations, consultez Protection contre l’enregistrement des frappes dans la documentation produit de Citrix Secure Private Access.

Restreindre la capture d’écran

Désactive la capture d’écran ou l’enregistrement d’écran pour l’application à laquelle cette stratégie est appliquée. Cette stratégie est appliquée tant qu’un onglet protégé est visible (non réduit) dans la fenêtre de votre navigateur.

Pour plus d’informations, consultez Capture d’écran dans la documentation produit de Citrix Secure Private Access.

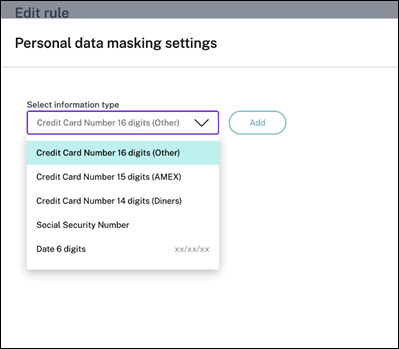

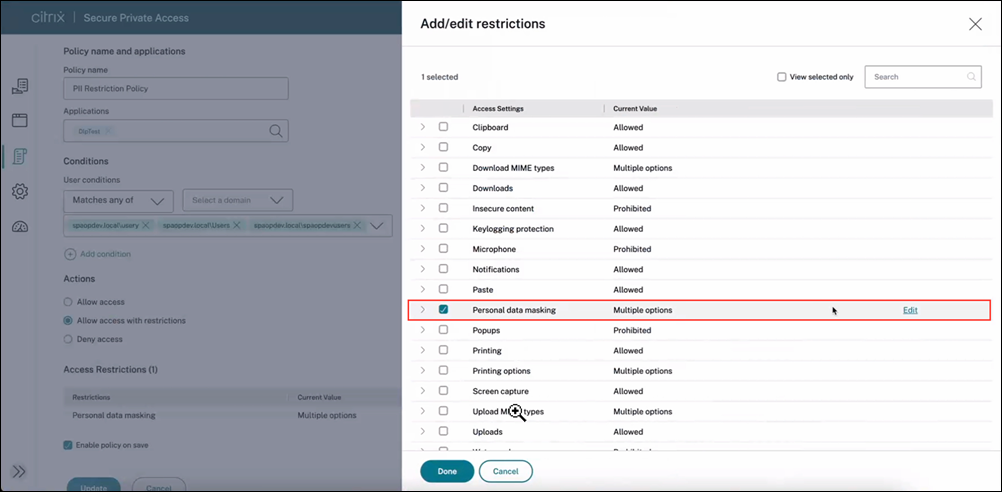

Masquage des données personnelles

Les administrateurs peuvent utiliser la restriction de masquage des données personnelles pour masquer divers types d’informations personnelles identifiables (PII) telles que les numéros de carte de crédit, les numéros de sécurité sociale et les dates. Le contenu masqué reste sécurisé même lorsqu’il est copié ou imprimé, garantissant une protection complète des informations sensibles.

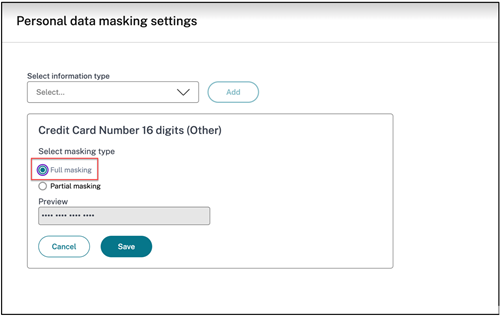

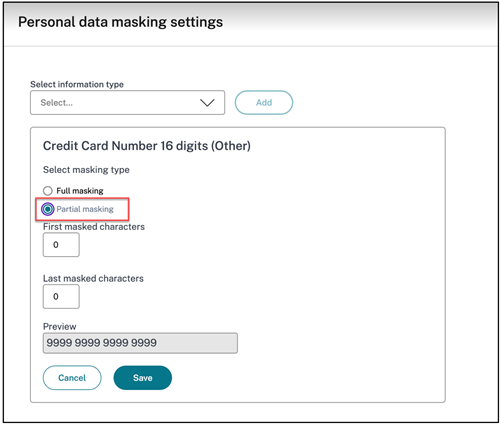

La restriction de masquage des données personnelles offre la possibilité de masquer entièrement ou partiellement les informations. L’option Masquage complet masque complètement les informations. L’option Masquage partiel peut être utilisée pour masquer les zones pertinentes des informations.

Dans l’option Masquage partiel, les administrateurs peuvent choisir le nombre de caractères à masquer dans les informations, soit depuis le début, soit depuis la fin. Des zones de texte respectives sont disponibles pour saisir le nombre de caractères.

De plus, en tant qu’administrateur, vous avez la possibilité de définir des règles de détection de PII personnalisées en fonction de vos besoins à l’aide d’expressions régulières. Cette capacité vous permet de détecter et de masquer des informations spécifiques de la page web.

Remarque :

Cette fonctionnalité ne prend en charge que l’expression régulière 2 (RE2). Pour plus d’informations, consultez WhyRE2 et RE2 Syntax.

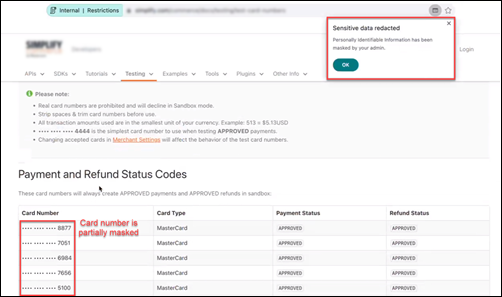

Lorsque vous activez cette restriction, Citrix Enterprise Browser détecte les PII que vous choisissez de masquer, les masque, puis affiche une notification aux utilisateurs finaux.

Configuration

Pour plus d’informations sur la configuration de cette restriction, consultez Masquage des données personnelles dans la documentation de Citrix Secure Private Access.

Remarque :

- Lors de la définition des règles de détection des PII, nous vous recommandons de tester les expressions régulières avant de les déployer.

- Le masquage des PII n’est pas applicable aux fichiers PDF, aux images et aux pages web avec du contenu modifiable.

Pour plus d’informations, consultez Masquage des données personnelles dans la documentation produit de Citrix Secure Private Access.

Restriction du presse-papiers pour les groupes de sécurité

Les administrateurs peuvent gérer les restrictions du presse-papiers via le service Global App Configuration (GACS) ou Secure Private Access, ou une combinaison des deux. Cela minimise le risque de transferts de données non autorisés et de fuites de données, ce qui en fait une fonctionnalité essentielle pour les organisations ayant des exigences de sécurité strictes.

Remarque :

Pour plus d’informations sur la gestion des restrictions du presse-papiers via le service Global App Configuration (GACS), consultez Restriction du presse-papiers.

Restreindre l’accès au presse-papiers via Secure Private Access

Lorsque vous gérez la restriction du presse-papiers via Secure Private Access, la restriction s’applique uniquement aux URL des applications qui sont ajoutées pour la restriction.

Restriction du presse-papiers à l’aide de groupes de sécurité

Pour restreindre l’accès au presse-papiers à des applications spécifiques configurées dans Citrix Secure Private Access™ et ouvertes dans Citrix Enterprise Browser, les administrateurs doivent créer un groupe de sécurité et y ajouter ces applications spécifiques. Cela permet aux utilisateurs finaux de copier et coller du contenu uniquement entre les applications de ce groupe de sécurité. Par exemple, supposons que vous créez un groupe de sécurité en ajoutant les applications Wikipedia, Pinterest et Dribble. Ainsi, lorsque les utilisateurs ouvrent ces applications depuis Citrix Workspace™, ils peuvent copier et coller du contenu uniquement entre ces trois applications.

Pour créer un groupe de sécurité et ajouter un groupe d’applications désigné, consultez Créer des groupes de sécurité dans la documentation produit de Citrix Secure Private Access.

Si les administrateurs doivent activer la copie et le collage de contenu entre l’application du groupe de sécurité et d’autres applications locales sur leurs machines ou des applications non publiées, consultez Activer la copie et le collage entre les groupes de sécurité et d’autres applications non publiées.

Remarque :

Si les administrateurs souhaitent imposer des restrictions plus strictes sur les applications spécifiques au sein d’un groupe de sécurité, telles que l’activation ou la désactivation des fonctionnalités de copier-coller pour une application particulière au sein d’un groupe de sécurité, vous pouvez le gérer en créant une stratégie d’accès pour cette application particulière. Il existe deux options de paramètres d’accès, Copier et Coller, disponibles dans les paramètres de sécurité d’une règle de stratégie d’accès. Pour plus d’informations sur cette fonctionnalité, consultez Activer la copie ou le collage granulaire dans la documentation produit de Citrix Secure Private Access.

Activer la copie et le collage entre les groupes de sécurité et d’autres applications non publiées

Les administrateurs peuvent même autoriser les utilisateurs finaux à effectuer des fonctionnalités de copier-coller entre les applications des groupes de sécurité et les autres applications non publiées ouvertes dans le navigateur Enterprise, ou avec d’autres applications natives présentes dans le système. Pour gérer cela, vous pouvez utiliser l’option Paramètres avancés du presse-papiers dans les groupes de sécurité. Vous pouvez choisir l’une des options suivantes pour gérer les paramètres selon vos besoins.

Autoriser la copie de données du groupe de sécurité vers des domaines non publiés : Permet la copie de données des applications des groupes de sécurité vers des sites web qui ne sont pas publiés dans Secure Private Access.

Autoriser la copie de données du groupe de sécurité vers des applications natives : Permet la copie de données des applications des groupes de sécurité vers des applications locales sur la machine.

Autoriser la copie de données des domaines non publiés vers le groupe de sécurité : Permet la copie de données des applications non publiées via Secure Private Access vers des sites web dans les groupes de sécurité.

Autoriser la copie de données du système d’exploitation des applications natives vers le groupe de sécurité : Permet la copie de données des applications locales sur la machine vers les applications des groupes de sécurité.

Pour plus d’informations, consultez les Paramètres avancés du presse-papiers dans la documentation produit de Citrix Secure Private Access.

Remarque :

- Lorsque vous appliquez la restriction du presse-papiers via GACS et Secure Private Access, la restriction appliquée via Secure Private Access a priorité sur GACS.

- Les restrictions individuelles telles que Copier, Coller et Presse-papiers remplacent la Restriction du presse-papiers pour les groupes de sécurité.

Pour plus d’informations, consultez Restriction du presse-papiers pour les groupes de sécurité dans la documentation produit de Citrix Secure Private Access.

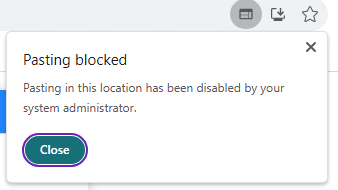

Expérience utilisateur final

Lorsque les restrictions du presse-papiers sont activées sur des pages web, la notification suivante apparaît lorsque les utilisateurs tentent de coller du contenu sur une page web restreinte.

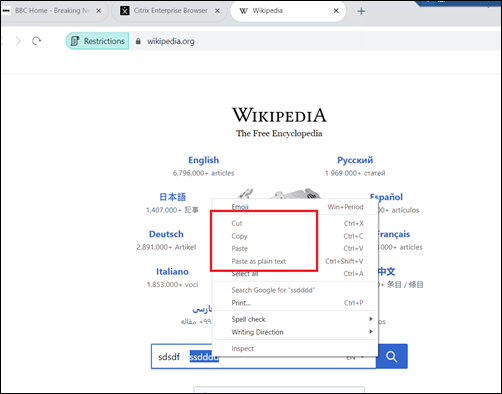

Lorsque la restriction du presse-papiers est activée, les fonctionnalités Couper, Copier et Coller apparaissent désactivées dans la liste du menu contextuel. Alternativement, les utilisateurs doivent utiliser des raccourcis clavier ou accéder aux options Couper, Copier et Coller depuis Plus ( ⋮ ) > Rechercher et modifier.

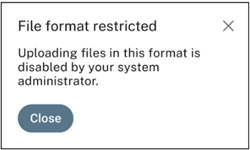

Restriction de chargement par type de fichier

Les administrateurs peuvent restreindre les chargements de fichiers en fonction des types MIME (multi-purpose internet mail extensions). Contrairement à la stratégie Chargements, qui vous permet d’activer ou de désactiver tous les chargements de fichiers, la stratégie Restriction de chargement par type de fichier vous permet d’activer ou de désactiver les chargements de fichiers pour des types MIME spécifiques.

Lorsqu’un utilisateur final tente de charger un type de fichier restreint, Citrix Enterprise Browser affiche un message d’avertissement.

Pour plus d’informations sur la configuration de cette restriction, consultez Restriction de chargement par type de fichier dans la documentation de Citrix Secure Private Access.

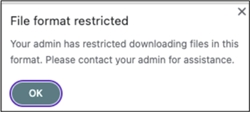

Restriction de téléchargement par type de fichier

Les administrateurs peuvent restreindre les téléchargements de fichiers en fonction des types MIME (multi-purpose internet mail extensions). Contrairement à la stratégie Téléchargements, qui vous permet d’activer ou de désactiver tous les téléchargements de fichiers, la stratégie Restriction de téléchargement par type de fichier vous permet d’activer ou de désactiver les téléchargements de fichiers pour des types MIME spécifiques.

Pour plus d’informations sur la configuration de cette restriction, consultez Restriction de téléchargement par type de fichier dans la documentation de Citrix Secure Private Access.

Remarque :

Lorsque les restrictions Chargements et Restriction de chargement par type de fichier sont toutes deux activées dans une stratégie, la restriction Chargements a priorité sur l’autre. De même, lorsque les restrictions Téléchargements et Restriction de téléchargement par type de fichier sont toutes deux activées dans une stratégie, la restriction Téléchargements a priorité sur l’autre.

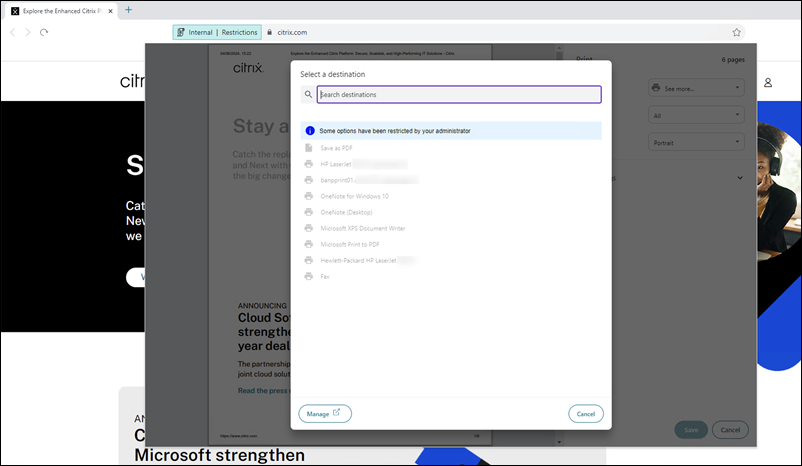

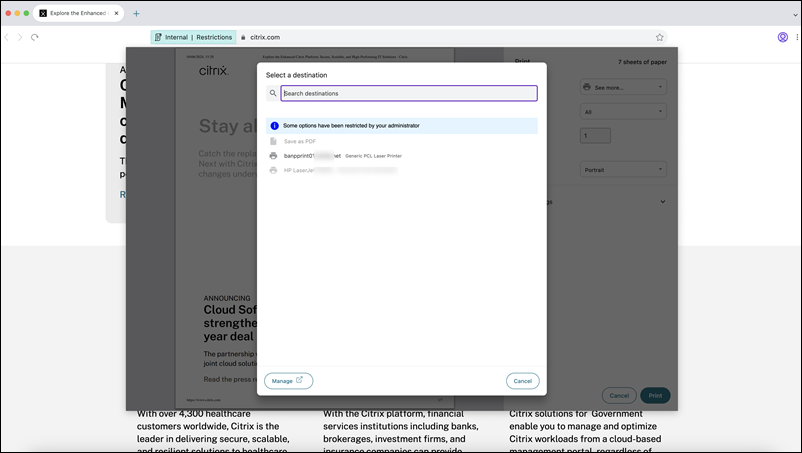

Gestion des imprimantes

Les entreprises peuvent désormais empêcher l’impression de documents confidentiels et le partage de données non autorisé. Les administrateurs peuvent configurer cette stratégie via Secure Private Access. Les administrateurs peuvent configurer le comportement des imprimantes réseau, des imprimantes locales et de l’impression à l’aide de l’option Enregistrer au format PDF.

Sous Windows :

Sous Mac :

Les options suivantes sont disponibles pour les administrateurs afin de contrôler l’accès aux imprimantes pour les utilisateurs finaux :

-

Imprimantes réseau : Une imprimante réseau est une imprimante qui peut être connectée à un réseau et utilisée par plusieurs utilisateurs.

- Désactivé : L’impression à partir de toutes les imprimantes réseau du réseau est désactivée.

- Activé : L’impression à partir de toutes les imprimantes réseau est activée. Si des noms d’hôte d’imprimante sont spécifiés, toutes les autres imprimantes réseau, à l’exception de celles spécifiées, sont bloquées.

Remarque :

Les imprimantes sont identifiées par leurs noms d’hôte.

-

Imprimantes locales : Une imprimante locale est un périphérique directement connecté à un ordinateur individuel. Cette connexion est généralement facilitée via Bluetooth, USB, ports parallèles ou d’autres interfaces directes.

- Désactivé : L’impression à partir de toutes les imprimantes locales est désactivée.

- Activé : L’impression à partir de toutes les imprimantes locales est activée.

-

Imprimer en utilisant Enregistrer au format PDF

- Désactivé : L’option Enregistrer au format PDF pour l’enregistrement du contenu au format PDF est désactivée.

- Activé : L’option Enregistrer au format PDF pour l’enregistrement du contenu au format PDF est activée.

Remarque :

- Si l’administrateur a désactivé certaines options d’impression, ces options apparaissent grisées pour les utilisateurs finaux.

- Les utilisateurs finaux ne peuvent pas utiliser l’imprimante réseau si elle est renommée sur leur appareil.

Pour plus d’informations, consultez Gestion des imprimantes dans la documentation produit de Citrix Secure Private Access.