Authentification

Sécurité Citrix® renforcée avec nom d’utilisateur prérempli

À partir de la version 25.1.0, vous pouvez utiliser Unified Endpoint Management (UEM) pour transmettre le nom d’utilisateur dans un format spécifique afin de gérer les appareils. Sous iOS, l’application Citrix Workspace lit cette configuration, récupère le nom d’utilisateur et le préremplit dans l’invite d’authentification, le rendant ainsi en lecture seule. Cela garantit que seul le propriétaire de l’appareil enregistré peut s’authentifier et accéder à l’application sur cet appareil spécifique.

Les administrateurs peuvent ainsi gérer efficacement l’authentification des utilisateurs sur plusieurs appareils iOS à partir d’un emplacement central, tout en garantissant que seuls les utilisateurs autorisés peuvent se connecter.

Cette fonctionnalité simplifie également le processus de connexion en éliminant la nécessité pour les utilisateurs de saisir manuellement leurs informations d’identification, ce qui réduit le risque d’erreurs et améliore l’expérience utilisateur globale. En combinant un contrôle d’accès robuste avec un flux de connexion fluide, l’application Citrix Workspace™ pour iOS prend en charge à la fois une sécurité renforcée et une convivialité améliorée.

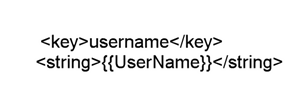

Vous pouvez configurer cette fonctionnalité via UEM à l’aide des paramètres suivants :

- > **Remarque :**

- >

- > Cet exemple utilise Microsoft Intune comme solution UEM à des fins de démonstration. Les étapes et l'interface utilisateur peuvent varier en fonction de votre fournisseur UEM.

- Connectez-vous à votre fournisseur UEM.

- Ajoutez l’application Citrix Workspace à votre fournisseur UEM pour la gestion. Téléchargez-la via le portail UEM ou liez-la à l’App Store.

- Créez une stratégie de configuration d’application pour votre application.

- Ajoutez une paire clé-valeur à la liste de propriétés XML et renseignez les valeurs suivantes :

-

clé :

username -

type de valeur :

String - valeur : Variable de charge utile documentée dans le portail Microsoft Intune.

-

clé :

Microsoft Intune :

Pour plus d’informations, consultez - Paramètres d’appareil iOS et iPadOS pour utiliser les fonctionnalités iOS/iPadOS courantes dans Intune.

Jamf :

- <key>username</key>

- <string>$USERNAME</string>

<!--NeedCopy-->

Pour plus d’informations, consultez - Variables de charge utile pour les profils de configuration.

Limitation :

- Le système ne prend en charge que la page de connexion native. Pour la connexion basée sur le Web, le préremplissage du nom d’utilisateur n’est pas pris en charge.

Carte à puce rapide

- À partir de la version 24.12.0, l’application Citrix Workspace pour iOS introduit des améliorations de la carte à puce pour des performances d’authentification et une convivialité accrues. Cette mise à jour apporte des améliorations significatives à la prise en charge des cartes à puce, rendant l’expérience utilisateur plus fluide et plus efficace. Grâce à l’intégration de la prise en charge des protocoles concurrents et du protocole de carte à puce rapide, les utilisateurs peuvent s’attendre à une authentification plus rapide et à une utilisation transparente des lecteurs de carte à puce. La carte à puce rapide est compatible avec l’API CNG (Crypto Next Generation) sur le bureau Windows.

Remarque :

Contactez le support technique de Citrix pour activer cette fonctionnalité.

Limitations :

- La concurrence n’est pas entièrement prise en charge dans l’application Citrix Workspace pour iOS.

- Le Plug and Play n’est pas pris en charge.

Imposer l’accès Citrix à l’aide de l’application Citrix Workspace

-

À partir de la version 24.12.0, les administrateurs peuvent imposer aux utilisateurs d’appareils iOS d’accéder à Citrix Workspace exclusivement via l’application native. Lorsque cette fonctionnalité est activée, les utilisateurs qui tentent d’accéder à l’URL du Store et aux navigateurs tiers sont automatiquement redirigés vers l’application Citrix Workspace. Cela leur permet de profiter de toutes les capacités de l’application native et d’une expérience utilisateur fluide. De plus, cette fonctionnalité offre aux administrateurs un meilleur contrôle sur l’environnement utilisateur et renforce la sécurité en maintenant le processus d’authentification au sein de l’application native, éliminant ainsi le besoin de télécharger des fichiers ICA.

- Les administrateurs peuvent activer cette fonctionnalité à l’aide de leur compte Citrix Cloud. Cette fonctionnalité n’est actuellement prise en charge que pour les Stores Cloud. Pour plus d’informations, consultez Imposer aux utilisateurs finaux de s’authentifier et d’accéder aux applications et aux bureaux via l’application native.

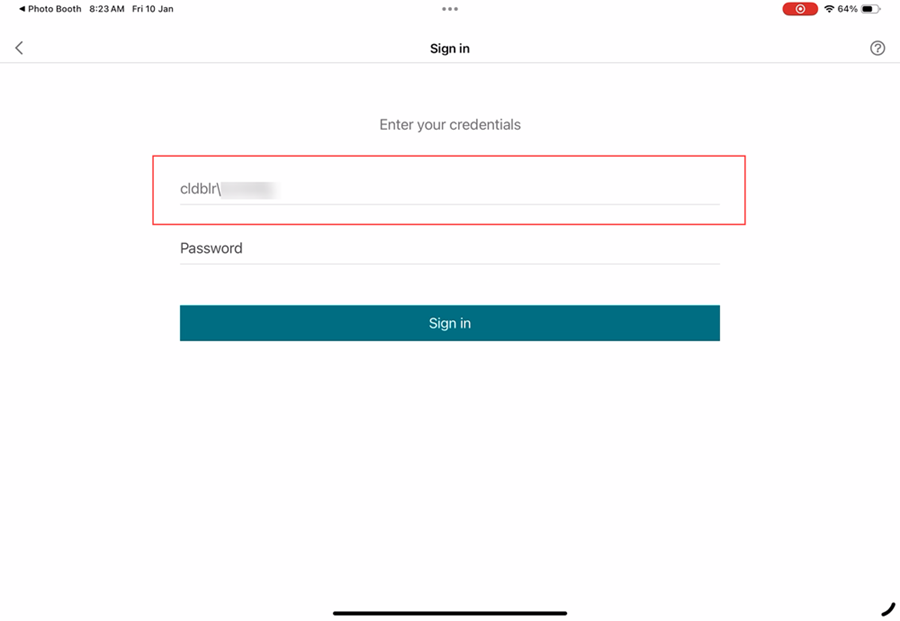

Passer l’invite d’activation de la biométrie

Auparavant, les utilisateurs finaux étaient invités à choisir d’utiliser la biométrie Touch ID ou Face ID pour l’authentification dans l’application Citrix Workspace. À partir de la version 24.9.0, les administrateurs peuvent désormais ignorer cette invite, ce qui simplifie le processus de connexion pour les utilisateurs.

Lorsque la biométrie est activée, les mots de passe des utilisateurs sont stockés en toute sécurité dans le trousseau et protégés par l’authentification biométrique. À l’expiration du jeton d’authentification, les utilisateurs sont automatiquement invités à effectuer une vérification biométrique. Si la biométrie n’est pas configurée sur l’appareil, les utilisateurs doivent saisir manuellement leurs informations d’identification à l’expiration du jeton.

Cette fonctionnalité est actuellement prise en charge uniquement pour les magasins sur site utilisant l’authentification Lightweight Directory Access Protocol (LDAP).

Configuration

Les méthodes suivantes peuvent être utilisées pour activer l’authentification biométrique :

- Gestion des appareils mobiles (MDM)

- Service de configuration globale des applications (GACS)

Pour activer l’authentification biométrique via MDM, les administrateurs doivent utiliser le paramètre suivant :

- Clé : `settings_skip_consent_for_biometric_protected_password_saving`

- Valeur : `true/false`

-

Valeur par défaut :

false– Si la valeur est définie sur

true, la fonctionnalité de reconnexion biométrique est automatiquement appliquée aux utilisateurs finaux, sans leur offrir la possibilité de la sélectionner ou de la refuser.– Si la valeur est définie sur

false, la fonctionnalité de reconnexion biométrique est facultative, et les utilisateurs peuvent choisir de l’accepter ou de la refuser.

Pour activer l’authentification biométrique via GACS, les administrateurs doivent suivre les étapes suivantes :

- Accédez à Configuration de l’espace de travail > Configuration de l’application > Configurer dans Citrix Cloud.

- Sous Citrix Workspace app, sélectionnez Sécurité et authentification.

- Sous Authentification, activez Ignorer l’invite d’utilisation de la biométrie.

Pour plus d’informations, consultez Prise en charge de la configuration des paramètres de l’application Citrix Workspace via UEM.

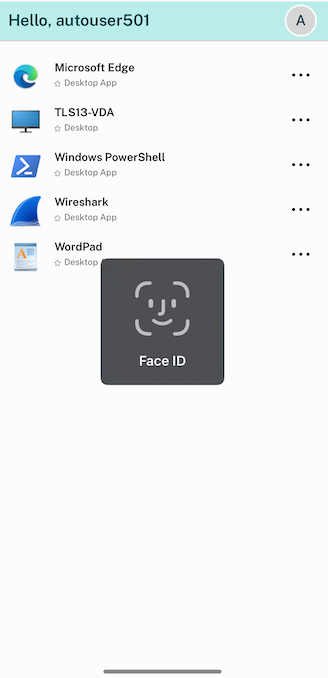

Prise en charge de l’application de l’authentification biométrique pour accéder à l’application Citrix Workspace

Les administrateurs peuvent désormais appliquer l’authentification biométrique d’un appareil pour permettre à leurs utilisateurs d’accéder à l’application Citrix Workspace. Grâce à cette fonctionnalité, lorsque vous ouvrez l’application Citrix Workspace après l’avoir fermée ou que vous la ramenez au premier plan après l’avoir réduite, une invite de vérification Face ID ou Touch ID apparaît pour déverrouiller et se connecter. Si l’appareil ne prend pas en charge l’authentification biométrique, la méthode d’authentification par mot de passe ou code d’accès est utilisée pour accéder à l’application. Si le code d’accès n’est pas activé sur l’appareil, le compte est déconnecté, ce qui oblige l’utilisateur à se reconnecter pour accéder à l’application Citrix Workspace.

Les administrateurs peuvent configurer cette fonctionnalité à l’aide de la solution de gestion unifiée des points de terminaison avec les paires clé-valeur suivantes :

- clé : verify_biometric_on_app_foreground_transition

- type de valeur : Booléen

-

valeur : true ou false

- Si la valeur est définie sur true, l’authentification biométrique est requise pour que les utilisateurs finaux puissent accéder à l’application Citrix Workspace.

-

Si la valeur est définie sur false, l’authentification biométrique n’est pas appliquée pour accéder à l’application Citrix Workspace. Les utilisateurs ont la possibilité de désactiver l’authentification biométrique.

Prise en charge de l’authentification à l’aide de FIDO2 lors de la connexion à un magasin sur site

À partir de la version 24.7.0, les utilisateurs peuvent s’authentifier auprès de l’application Citrix Workspace pour iOS à l’aide de l’authentification sans mot de passe basée sur FIDO2 lors de la connexion à un magasin sur site. FIDO2 offre une méthode d’authentification transparente, permettant aux employés de l’entreprise d’accéder à l’application Citrix Workspace pour iOS sans avoir à saisir de nom d’utilisateur ni de mot de passe. Cette fonctionnalité prend en charge les authentificateurs itinérants (USB uniquement) et de plateforme (code PIN, Touch ID et Face ID uniquement).

Vous pouvez configurer cette fonctionnalité à l’aide du service de configuration globale des applications et de la gestion unifiée des points de terminaison.

Remarque :

Cette fonctionnalité est prise en charge uniquement sur le navigateur système.

Utilisation du service de configuration globale des applications

Pour configurer à l’aide du service de configuration globale des applications, procédez comme suit :

- Connectez-vous à Citrix Cloud avec vos informations d’identification.

- Accédez à Configuration de l’espace de travail > Configuration de l’application.

- Sur la page Configuration de l’application, sélectionnez le magasin, puis appuyez sur Configurer.

- Sur la page URL de l’espace de travail, accédez à Sécurité et authentification > Authentification.

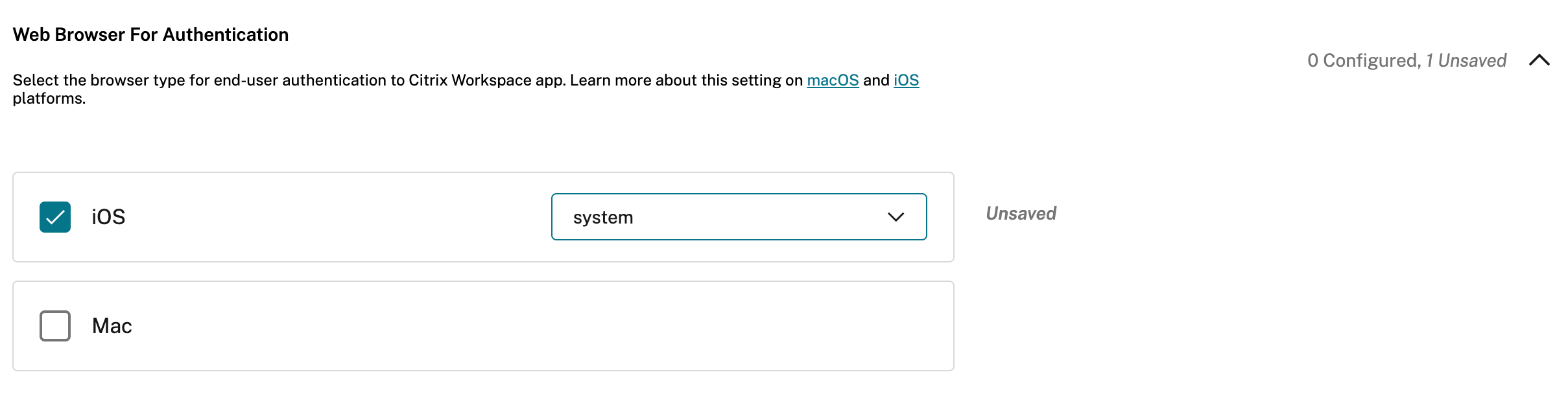

- Sous Type de navigateur d’authentification, sélectionnez iOS, puis sélectionnez système dans le menu déroulant.

- Appuyez sur Publier les brouillons pour publier les paramètres du magasin sélectionné.

Pour plus d’informations sur le service de configuration globale des applications, consultez Configurer les paramètres des magasins sur site dans la documentation du service de configuration globale des applications.

Utilisation des solutions de gestion unifiée des points de terminaison

Pour configurer à l’aide de la gestion unifiée des points de terminaison, suivez les étapes suivantes :

- 1. Connectez-vous à votre fournisseur de gestion unifiée des points de terminaison (UEM).

- Ajoutez l’application Citrix Workspace que vous souhaitez gérer par votre fournisseur UEM. Vous pouvez télécharger l’application via le portail de votre fournisseur UEM pour activer la gestion par ce dernier. Vous pouvez également lier l’application dans l’App Store. - 1. Créez une stratégie de configuration d’application pour votre application. - 1. Ajoutez la paire clé-valeur à la liste de propriétés XML et renseignez les valeurs suivantes :

- <dict>

<key>category</key>

<string>authentication</string>

<key>userOverride</key>

<false/>

<key>settings</key>

<array>

<dict>

<key>name</key>

<string>settings_auth_web_browser</string>

<key>value</key>

<string>system</string>

</dict>

</array>

</dict>

<!--NeedCopy-->

Pour plus d’informations, consultez Configurer l’application Workspace à l’aide des solutions de gestion unifiée des points de terminaison.

Authentification par certificat client

Important :

- Lors de l’utilisation de StoreFront, l’application Citrix Workspace prend en charge :

- Citrix Access Gateway Enterprise Edition version 9.3

- NetScaler Gateway versions 10.x à 11.0

- Citrix Gateway version 11.1 et versions ultérieures

- L’application Citrix Workspace pour iOS prend en charge l’authentification par certificat client.

- Seules les versions 9.x et 10.x (et versions ultérieures) d’Access Gateway Enterprise Edition prennent en charge l’authentification par certificat client.

- Les types d’authentification à double source doivent être CERT et LDAP.

- L’application Citrix Workspace prend également en charge l’authentification facultative par certificat client.

- Seuls les certificats au format P12 sont pris en charge.

Les utilisateurs se connectant à un serveur virtuel Citrix Gateway peuvent également être authentifiés en fonction des attributs du certificat client présenté au serveur virtuel. L’authentification par certificat client peut également être utilisée avec un autre type d’authentification, LDAP, pour fournir une authentification à double source.

Les administrateurs peuvent authentifier les utilisateurs finaux en fonction des attributs du certificat côté client comme suit :

- l'authentification client est activée sur le serveur virtuel.

- le serveur virtuel demande un certificat client.

- pour lier un certificat racine au serveur virtuel sur Citrix Gateway.

Lorsque les utilisateurs se connectent au serveur virtuel Citrix Gateway, après l’authentification, ils peuvent extraire le nom d’utilisateur et les informations de domaine du champ SubjectAltName:OtherName:MicrosoftUniversalPrincipalName du certificat. Le format est username@domain.

L’authentification est terminée lorsque l’utilisateur extrait le nom d’utilisateur et le domaine, et fournit les informations requises (telles que le mot de passe). Si l’utilisateur ne fournit pas de certificat et d’informations d’identification valides, ou si l’extraction du nom d’utilisateur/domaine échoue, l’authentification échoue.

Vous pouvez authentifier les utilisateurs en fonction du certificat client en définissant le type d’authentification par défaut pour utiliser le certificat client. Vous pouvez également créer une action de certificat qui définit ce qui doit être fait pendant l’authentification basée sur un certificat SSL client.

Pour configurer la batterie de serveurs XenApp®

- Créez une batterie de serveurs XenApp pour les appareils mobiles dans la console Citrix Virtual Apps™ ou la console Web Interface. La console dépend de la version de Citrix Virtual Apps que vous avez installée.

L’application Citrix Workspace utilise une batterie de serveurs XenApp pour obtenir des informations sur les applications auxquelles un utilisateur a des droits. Les mêmes informations sont partagées avec les applications exécutées sur l’appareil. Cette méthode est similaire à la façon dont vous utilisez l’interface Web pour les connexions Citrix Virtual Apps traditionnelles basées sur SSL, où vous pouvez configurer le Citrix Gateway.

Configurez la batterie de serveurs XenApp pour l’application Citrix Workspace pour appareils mobiles afin de prendre en charge les connexions depuis le Citrix Gateway comme suit :

- Dans la batterie de serveurs XenApp, sélectionnez Gérer l’accès client sécurisé > Modifier les paramètres d’accès client sécurisé.

- Modifiez la méthode d’accès en Gateway Direct.

- Saisissez le nom de domaine complet (FQDN) de l’appliance Citrix Gateway.

- Saisissez les informations de l’autorité de ticket sécurisé (STA).

Pour configurer l’appliance Citrix Gateway

Pour l’authentification par certificat client, configurez Citrix Gateway avec une authentification à deux facteurs à l’aide des stratégies d’authentification Cert et LDAP. Pour configurer l’appliance Citrix Gateway :

- 1. Créez une stratégie de session sur Citrix Gateway pour autoriser les connexions Citrix Virtual Apps entrantes depuis l'application Citrix Workspace. Spécifiez l'emplacement de votre batterie de serveurs XenApp nouvellement créée.

- Créez une stratégie de session pour identifier que la connexion provient de l'application Citrix Workspace. Lors de la création de la stratégie de session, configurez l'expression suivante et choisissez Match All Expressions comme opérateur pour l'expression :

- `REQ.HTTP.HEADER User-Agent CONTAINS CitrixWorkspace`

- Dans la configuration de profil associée à la stratégie de session, sous l'onglet **Sécurité**, définissez **Autorisation par défaut** sur **Autoriser**.

-

Sous l’onglet Applications publiées, si le paramètre n’est pas un paramètre global (vous avez coché la case Remplacer global), vérifiez si le champ Proxy ICA® est défini sur ON.

- Dans le champ Adresse de l’interface Web, saisissez l’URL incluant le fichier config.xml pour la batterie de serveurs XenApp utilisée par les utilisateurs de l’appareil, par exemple :

- /XenAppServerName/Citrix/PNAgent/config.xml

- ou

- /XenAppServerName/CustomPath/config.xml.

-

Liez la stratégie de session à un serveur virtuel.

-

Créez des stratégies d’authentification pour Cert et LDAP.

-

Liez les stratégies d’authentification au serveur virtuel.

- Configurez le serveur virtuel pour demander des certificats clients dans l’établissement de liaison TLS. Pour ce faire, accédez à Certificat > ouvrir les paramètres SSL > Authentification client > définissez Certificat client sur Obligatoire.

Important :

- Si le certificat de serveur utilisé sur Citrix Gateway fait partie d’une chaîne de certificats. Par exemple, s’il s’agit d’un certificat intermédiaire, installez les certificats sur Citrix Gateway. Pour plus d’informations sur l’installation des certificats, consultez la documentation de Citrix Gateway.

- L’utilisateur doit importer manuellement le certificat si le certificat client est défini comme obligatoire avant que l’authentification puisse être effectuée.

- Dans le champ Adresse de l’interface Web, saisissez l’URL incluant le fichier config.xml pour la batterie de serveurs XenApp utilisée par les utilisateurs de l’appareil, par exemple :

Pour configurer l’appareil mobile

Si l’authentification par certificat client est activée sur Citrix Gateway, les utilisateurs sont authentifiés en fonction de certains attributs du certificat client. Après l’authentification, vous pouvez extraire le nom d’utilisateur et le domaine du certificat. Vous pouvez appliquer des stratégies spécifiques pour chaque utilisateur.

- Depuis l’application Citrix Workspace, ouvrez le Compte, et dans le champ Serveur, saisissez le FQDN correspondant de votre serveur Citrix Gateway. Par exemple, GatewayClientCertificateServer.organization.com. L’application Citrix Workspace détecte automatiquement que le certificat client est requis.

- Les utilisateurs peuvent soit installer un nouveau certificat, soit en choisir un dans la liste des certificats déjà installés. Pour l’authentification par certificat client iOS, téléchargez et installez le certificat uniquement depuis l’application Citrix Workspace.

- Après avoir sélectionné un certificat valide, les champs du nom d’utilisateur et du domaine sur l’écran de connexion sont préremplis à l’aide du nom d’utilisateur du certificat. Un utilisateur final peut saisir d’autres détails, y compris le mot de passe.

- Si l’authentification par certificat client est définie comme facultative, les utilisateurs peuvent ignorer la sélection du certificat en appuyant sur Retour sur la page des certificats. Dans ce cas, l’application Citrix Workspace poursuit la connexion et fournit à l’utilisateur l’écran de connexion.

- Une fois que les utilisateurs ont terminé la connexion initiale, ils peuvent démarrer des applications sans fournir à nouveau le certificat. L’application Citrix Workspace stocke le certificat pour le compte et l’utilise automatiquement pour les futures demandes de connexion.

Prise en charge du changement de navigateur web pour l’authentification

À partir de la version 23.2.0, les administrateurs peuvent désormais changer le navigateur utilisé pour le processus d’authentification, passant du navigateur intégré au navigateur système sur les appareils iOS ou iPad, lorsqu’une stratégie d’authentification avancée est configurée sur le déploiement local de Citrix Gateway et StoreFront.

Configurer la stratégie de réécriture pour le processus d’authentification

Les administrateurs peuvent changer le navigateur utilisé pour le processus d’authentification, passant du navigateur intégré au navigateur système. Cela n’est possible que lorsqu’une stratégie d’authentification avancée est configurée sur le déploiement local de Citrix Gateway et StoreFront. Pour configurer une stratégie d’authentification avancée, configurez la stratégie de réécriture NetScaler à l’aide de la ligne de commande NetScaler :

enable ns feature REWRITEadd rewrite action insert_auth_browser_type_hdr_act insert_http_header X-Auth-WebBrowser "\"System\""add rewrite policy insert_auth_browser_type_hdr_pol "HTTP.REQ.URL.EQ(\"/cgi/authenticate\")" insert_auth_browser_type_hdr_actbind vpn vserver <VPN-vserver-Name> -policy insert_auth_browser_type_hdr_pol -priority 10 -gotoPriorityExpression END -type AAA_RESPONSE

Le passage au navigateur système offre davantage de fonctionnalités, telles que :

- Meilleure expérience avec l’authentification basée sur certificat.

- Possibilité d’utiliser un certificat utilisateur existant du trousseau de l’appareil pendant le processus d’authentification.

- Prise en charge de certains authentificateurs tiers comme SITHS eID.

Le navigateur intégré est utilisé comme navigateur par défaut pour l’authentification si l’administrateur n’a pas configuré la stratégie de réécriture ci-dessus.

Ce tableau répertorie les navigateurs utilisés pour l’authentification en fonction de la configuration sur NetScaler® Gateway et Global App Config Service :

| NetScaler Gateway | Service de configuration globale des applications | Navigateur utilisé pour l’authentification |

|---|---|---|

| Système | Système | Système |

| Système | Intégré | Système |

| Intégré | Système | Système |

| Intégré | Intégré | Intégré |

| Aucune configuration | Système | Système |

| Aucune configuration | Intégré | Intégré |

Prise en charge de l’authentification basée sur certificat pour les magasins locaux

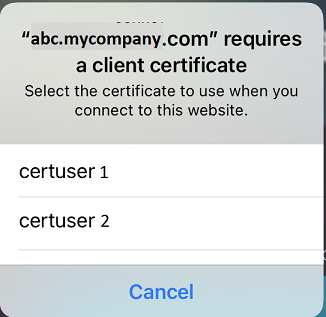

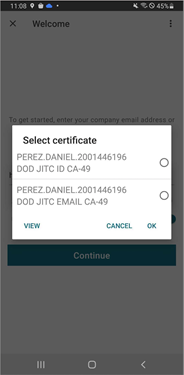

Les utilisateurs finaux peuvent désormais gérer l’authentification basée sur certificat où les certificats sont enregistrés dans le trousseau de l’appareil. Lors de la connexion, l’application Citrix Workspace détecte la liste des certificats sur votre appareil, et vous pouvez choisir un certificat pour l’authentification.

-

Important :

-

-

Une fois que vous avez choisi le certificat, la sélection persiste pour le prochain lancement de l’application Citrix Workspace. Pour choisir un autre certificat, vous pouvez « Réinitialiser Safari » depuis les paramètres de l’appareil iOS ou réinstaller l’application Citrix Workspace.

Remarque :

Cette fonctionnalité prend en charge les déploiements locaux.

Pour configurer :

- Accédez à l’URL de l’API des paramètres du magasin de configuration globale des applications et saisissez l’URL du magasin cloud.

Par exemple,

https://discovery.cem.cloud.us/ads/root/url/<hash coded store URL>/product/workspace/os/ios. - Accédez à Exploration de l’API > SettingsController > postDiscoveryApiUsingPOST > cliquez sur POST.

- Cliquez sur INVOQUER L’API.

-

Saisissez et téléchargez les détails de la charge utile. Sélectionnez l’une des valeurs suivantes :

- « Embedded » : vous pouvez utiliser WKWebView. Cette option est définie par défaut.

- « system » : vous pouvez utiliser le contrôleur de vue Safari.

Par exemple,

"category": "Authentication", "userOverride": false, "settings": [ { "name": "Web Browser to use for Authentication", "value": "*Embedded*/*System*" }, <!--NeedCopy-->Sur les appareils iOS ou iPad, les administrateurs peuvent changer le navigateur utilisé pour le processus d’authentification. Vous pouvez passer du navigateur intégré au navigateur système lorsqu’une stratégie d’authentification avancée est configurée sur le déploiement local de Citrix Gateway et StoreFront. Pour plus d’informations, consultez Configurer la stratégie de réécriture pour le processus d’authentification.

- Cliquez sur EXÉCUTER pour pousser le service.

Cartes à puce

L’application Citrix Workspace prend en charge les cartes à puce SITHS uniquement pour les connexions en session. Si vous utilisez des appareils Citrix Gateway FIPS, configurez vos systèmes pour refuser les renégociations SSL. Pour plus de détails, consultez l’article du centre de connaissances CTX123680.

Les produits et configurations suivants sont pris en charge :

- Lecteurs pris en charge :

- Precise Biometrics Tactivo pour iPad Mini Firmware version 3.8.0

- Precise Biometrics Tactivo pour iPad (quatrième génération) et Tactivo pour iPad (troisième génération) et iPad 2 Firmware version 3.8.0

- Lecteurs de carte à puce BaiMobile® 301MP et 301MP-L

- Lecteur USB Thursby PKard

- Lecteur USB Feitian iR301

- Lecteurs compatibles CCID de type C

- Lecteur utilitaire de carte à puce Twocanoes

- Middleware de carte à puce VDA pris en charge

- ActiveIdentity

- Cartes à puce prises en charge :

- Cartes PIV

- Carte d’accès commune (CAC)

- Configurations prises en charge :

- Authentification par carte à puce auprès de Citrix Gateway avec StoreFront 2.x et XenDesktop 7.x ou version ultérieure ou XenApp 6.5 ou version ultérieure

Pour configurer l’application Citrix Workspace afin d’accéder aux applications

-

Si vous souhaitez configurer automatiquement l’application Citrix Workspace pour accéder aux applications lors de la création d’un compte, dans le champ Adresse, saisissez l’URL correspondante de votre magasin. Par exemple :

- StoreFront.organization.com

- netscalervserver.organization.com

-

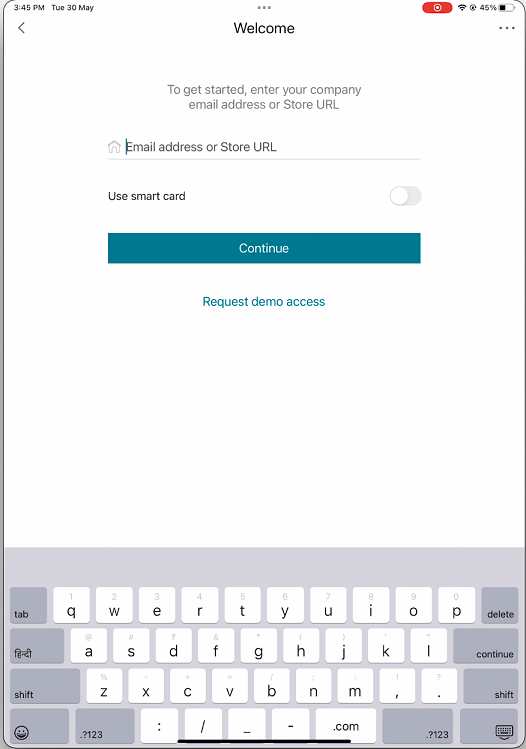

Sélectionnez l’option Utiliser la carte à puce lorsque vous utilisez une carte à puce pour vous authentifier.

Remarque :

Les connexions au magasin sont valides pendant environ une heure. Passé ce délai, les utilisateurs doivent se reconnecter pour actualiser ou lancer d’autres applications.

Prise en charge des lecteurs génériques basés sur le Type C

- À partir de la version 23.12.0, l’application Citrix Workspace pour iOS prend désormais en charge les lecteurs compatibles CCID de type C pour l’authentification par carte à puce. Auparavant, seuls les lecteurs basés sur le port Lightning étaient pris en charge. L’inclusion des lecteurs de carte à puce de type C dans l’application Citrix Workspace offre un double avantage : les utilisateurs peuvent s’authentifier via l’application Citrix Workspace et utiliser de manière transparente la carte à puce au sein de leurs sessions de bureau virtuel.

Prise en charge du lecteur utilitaire de carte à puce Twocanoes

À partir de la version 24.3.5, l’application Citrix Workspace pour iOS prend en charge les lecteurs utilitaires de carte à puce Twocanoes. Pour plus d’informations sur les lecteurs de carte à puce pris en charge, consultez Cartes à puce.

Remarque :

Le lecteur utilitaire de carte à puce USB-C Twocanoes est pris en charge pour la connexion à l’application Citrix Workspace et la connexion à la session virtuelle. Cependant, le lecteur utilitaire de carte à puce Bluetooth Twocanoes est pris en charge uniquement pour la connexion à l’application Citrix Workspace et non pour la connexion à la session virtuelle.

Pour configurer le lecteur utilitaire de carte à puce Bluetooth Twocanoes, suivez les étapes suivantes :

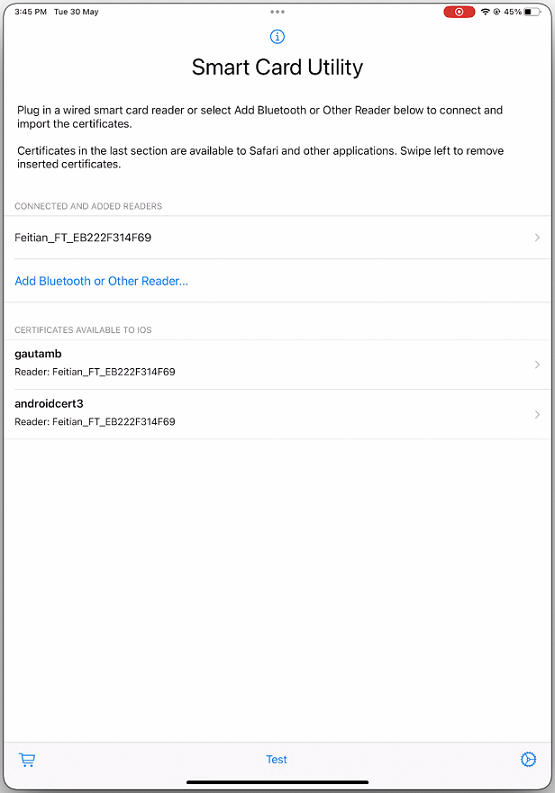

- Téléchargez et installez l’application Smart Card Utility depuis l’App Store. Pour plus d’informations, consultez Démarrage rapide du lecteur Bluetooth Smart Card Utility dans la base de connaissances Twocanoes.

- Assurez-vous que le Bluetooth de votre appareil est activé et que la carte à puce est insérée dans le lecteur.

-

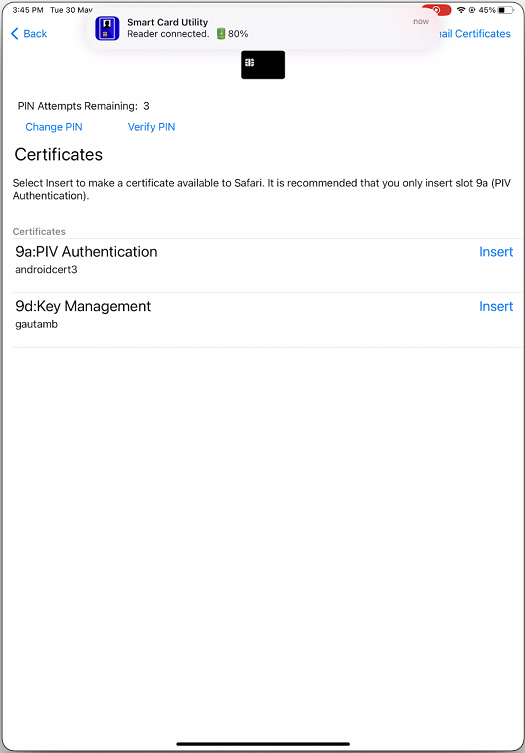

Ouvrez l’application Smart Card Utility.

- Si vous utilisez le lecteur Bluetooth, appuyez sur Ajouter un lecteur Bluetooth ou autre… et sélectionnez votre lecteur pour vous connecter.

Remarque :

Si le lecteur est activé avec le jumelage par code PIN, vous devez saisir le code PIN lorsque vous y êtes invité. Le code PIN est disponible au dos du lecteur.

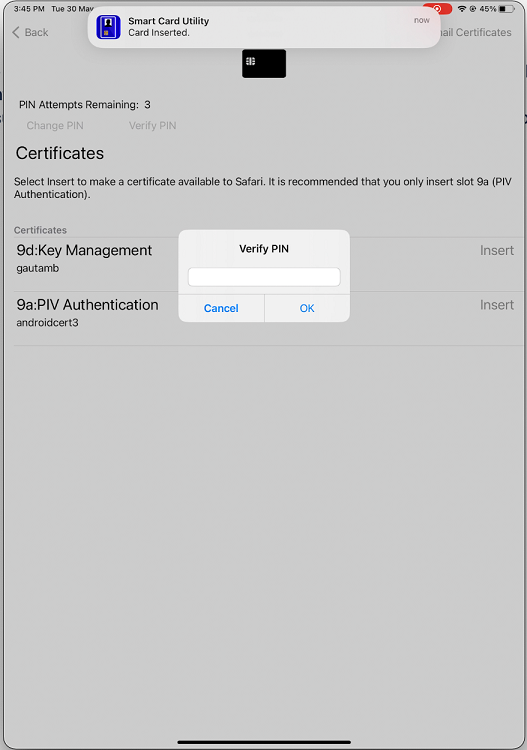

- Appuyez sur Insérer sur le certificat requis pour le copier dans l’interface du trousseau.

Remarque :

L’application Smart Card Utility a implémenté une extension cryptokit fournie par Apple pour écrire des certificats dans l’interface du trousseau sous forme de jetons. Pour plus d’informations, consultez Configurer l’authentification par carte à puce dans la documentation des développeurs Apple.

- Assurez-vous que le lecteur reste connecté à l’appareil.

-

Ouvrez l’application Citrix Workspace et saisissez l’URL du magasin configurée avec l’authentification par carte à puce.

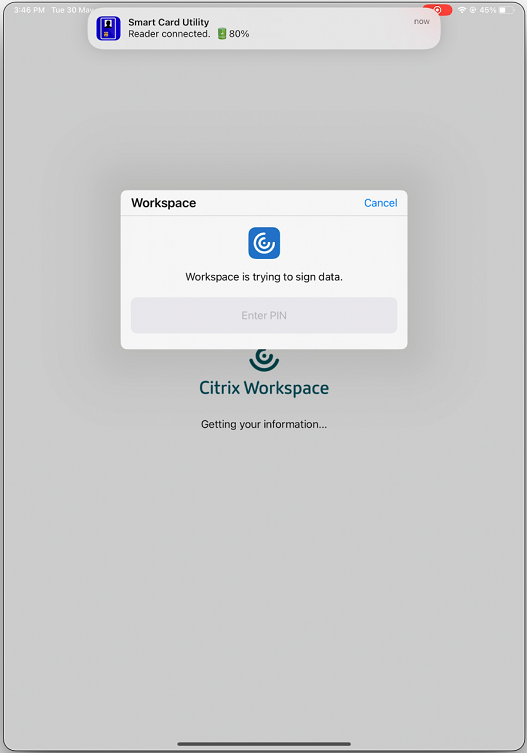

-

Sur l’écran Certificats, sélectionnez le certificat requis et saisissez le code PIN de la carte à puce fourni par votre administrateur informatique pour vous connecter.

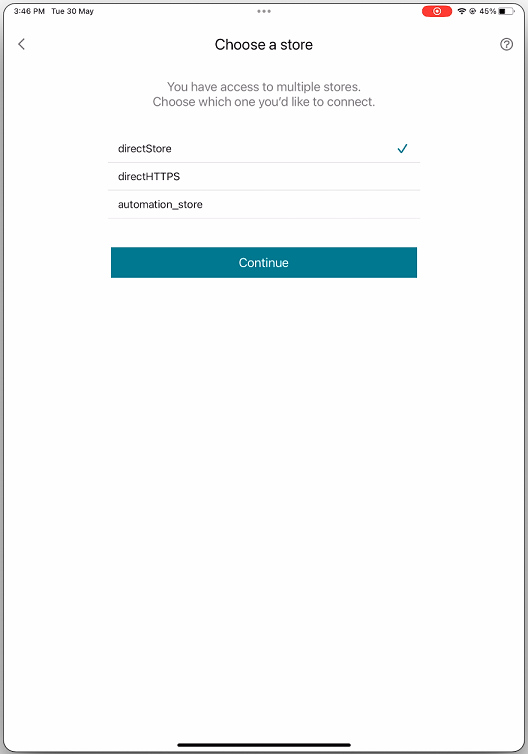

-

Si vous avez accès à plusieurs magasins, sélectionnez le magasin requis et appuyez sur Continuer.

- Après une authentification réussie, vous êtes connecté à l’application Citrix Workspace.

Prise en charge de YubiKey pour l’authentification par carte à puce

À partir de la version 23.12.0, vous pouvez désormais effectuer l’authentification par carte à puce à l’aide de YubiKey. Cette fonctionnalité offre une expérience d’authentification à appareil unique pour l’application Citrix Workspace et pour les sessions virtuelles et les applications publiées dans la session VDA. Elle élimine le besoin de connecter des lecteurs de carte à puce ou d’autres authentificateurs externes. Elle simplifie l’expérience de l’utilisateur final, car YubiKey prend en charge une grande variété de protocoles, tels que OTP, FIDO, etc.

Pour se connecter à l’application Citrix Workspace, les utilisateurs finaux doivent insérer la YubiKey dans leur iPhone ou iPad, activer le bouton bascule Carte à puce et fournir l’URL de leur magasin.

Remarque :

Cette fonctionnalité prend en charge uniquement la connexion directe à l’application Citrix Workspace sur les déploiements StoreFront et non via Citrix Gateway. La prise en charge de YubiKey pour l’authentification par carte à puce via Citrix Gateway sera disponible dans une prochaine version. L’application Citrix Workspace pour iOS prend en charge uniquement la série YubiKey 5. Pour plus d’informations sur YubiKey, consultez Série YubiKey 5.

Prise en charge de plusieurs certificats dans l’authentification par carte à puce

Auparavant, l’application Citrix Workspace pour iOS affichait le certificat disponible sur le premier emplacement de la carte à puce connectée.

À partir de la version 24.1.0, l’application Citrix Workspace pour iOS affiche tous les certificats disponibles sur la carte à puce. Cette fonctionnalité vous permet de sélectionner le certificat requis lors de l’authentification par carte à puce.

Afficher tous les certificats disponibles sur la carte à puce

À partir de la version 23.7.5, l’application Citrix Workspace pour iOS affiche désormais plusieurs certificats disponibles sur la carte à puce et vous permet de sélectionner le certificat pour l’authentification par carte à puce. Le certificat requis peut être sélectionné à partir de la page Sélectionner un certificat une fois que le bouton de la carte à puce a été activé.

Authentification RSA SecurID

L’application Citrix Workspace prend en charge l’authentification RSA SecurID pour les configurations Secure Web Gateway. Les configurations sont effectuées via l’interface Web et pour toutes les configurations Citrix Gateway.

Schéma d’URL requis pour le jeton logiciel dans l’application Citrix Workspace pour iOS : Le jeton logiciel RSA SecurID utilisé par l’application Citrix Workspace enregistre uniquement le schéma d’URL com.citrix.securid.

Si les utilisateurs finaux ont installé l’application Citrix Workspace et l’application RSA SecurID sur leur appareil iOS, ils doivent sélectionner le schéma d’URL com.citrix.securid pour importer l’authentificateur logiciel RSA SecurID (jeton logiciel) dans l’application Citrix Workspace sur leurs appareils.

Pour importer un jeton logiciel RSA SecurID

Pour utiliser un jeton logiciel RSA avec l’application Citrix Workspace, en tant qu’administrateur, assurez-vous que les utilisateurs finaux respectent les points suivants :

- la politique de longueur du code PIN

- le type de code PIN (numérique uniquement et alphanumérique)

- les limites de réutilisation du code PIN

Une fois que l’utilisateur final est authentifié avec succès auprès du serveur RSA, il ne doit configurer le code PIN qu’une seule fois. Après la vérification du code PIN, il est également authentifié auprès du serveur StoreFront. Après toutes les vérifications, l’application Workspace affiche les applications et les bureaux publiés disponibles.

Pour utiliser un jeton logiciel RSA

-

Importez le jeton logiciel RSA fourni par votre organisation.

-

À partir de l’e-mail contenant votre fichier SecurID en pièce jointe, sélectionnez Ouvrir dans Workspace comme destination d’importation. Une fois le jeton logiciel importé, l’application Citrix Workspace s’ouvre automatiquement.

-

Si votre organisation a fourni un mot de passe pour terminer l’importation, saisissez le mot de passe fourni par votre organisation et cliquez sur OK. Après avoir cliqué sur OK, un message vous indiquera que le jeton a été importé avec succès.

-

Fermez le message d’importation et, dans l’application Citrix Workspace, appuyez sur Ajouter un compte.

-

Saisissez l’URL du Store fournie par votre organisation et cliquez sur Suivant.

-

Sur l’écran Connexion, saisissez vos informations d’identification : nom d’utilisateur, mot de passe et domaine. Pour le champ Code PIN, saisissez 0000, sauf si votre organisation vous a fourni un code PIN par défaut différent. Le code PIN 0000 est une valeur par défaut de RSA, mais votre organisation peut l’avoir modifié pour se conformer à ses politiques de sécurité.

-

En haut à gauche, cliquez sur Connexion. Un message apparaît pour créer un code PIN.

- Saisissez un code PIN de 4 à 8 chiffres et cliquez sur OK. Un message apparaît pour vérifier votre nouveau code PIN.

- Saisissez à nouveau votre code PIN et cliquez sur OK. Vous pouvez maintenant accéder à vos applications et bureaux.

Code de jeton suivant

L’application Citrix Workspace prend en charge la fonctionnalité de code de jeton suivant lorsque vous configurez Citrix Gateway avec l’authentification RSA SecurID. Si vous saisissez trois mots de passe incorrects, un message d’erreur apparaît sur le plug-in Citrix Gateway. Pour vous connecter, attendez le jeton suivant. Le serveur RSA peut être configuré pour désactiver le compte d’un utilisateur si celui-ci se connecte trop de fois avec un mot de passe incorrect.

Informations d’identification dérivées

La prise en charge des informations d’identification dérivées Purebred dans l’application Citrix Workspace est disponible. Lors de la connexion à un Store qui autorise les informations d’identification dérivées, les utilisateurs peuvent se connecter à l’application Citrix Workspace à l’aide d’une carte à puce virtuelle. Cette fonctionnalité est prise en charge uniquement sur les déploiements sur site.

Remarque :

Citrix Virtual Apps and Desktops™ 7 1808 ou version ultérieure sont requis pour utiliser cette fonctionnalité.

Pour activer les informations d’identification dérivées dans l’application Citrix Workspace :

- Accédez à Paramètres > Avancé > Informations d’identification dérivées.

- Appuyez sur Utiliser les informations d’identification dérivées.

Pour créer une carte à puce virtuelle à utiliser avec des informations d’identification dérivées :

- Dans Paramètres > Avancé > Informations d’identification dérivées, appuyez sur Ajouter une nouvelle carte à puce virtuelle.

- Modifiez le nom de la carte à puce virtuelle.

- Saisissez un code PIN numérique de 8 chiffres et confirmez.

- Appuyez sur Suivant.

- Sous Certificat d’authentification, appuyez sur Importer un certificat…

- Le sélecteur de documents s’affiche. Appuyez sur Parcourir.

- Sous Emplacements, sélectionnez Trousseau Purebred.

- Sélectionnez le certificat d’authentification approprié dans la liste.

- Appuyez sur Importer la clé.

- Répétez les étapes 5 à 9 pour le certificat de signature numérique et le certificat de chiffrement, si vous le souhaitez.

- Appuyez sur Enregistrer.

Vous pouvez importer trois certificats ou moins pour votre carte à puce virtuelle. Le certificat d’authentification est requis pour que la carte à puce virtuelle fonctionne correctement. Le certificat de chiffrement et le certificat de signature numérique peuvent être ajoutés pour être utilisés dans une session VDA.

Remarque :

Lors de la connexion à une session HDX™, la carte à puce virtuelle créée est redirigée vers la session.

Limitations connues

- Les utilisateurs ne peuvent avoir qu’une seule carte active à la fois.

- Une fois qu’une carte à puce virtuelle est créée, elle ne peut pas être modifiée. Supprimez et créez la carte.

- Un code PIN peut être invalide jusqu’à dix fois. S’il est invalide après dix tentatives, la carte à puce virtuelle est supprimée.

- Lorsque vous sélectionnez des informations d’identification dérivées, la carte à puce virtuelle remplace une carte à puce physique.

Agent utilisateur

L’application Citrix Workspace envoie une chaîne d’agent utilisateur dans les requêtes réseau qui peut être utilisée pour configurer des stratégies d’authentification, y compris la redirection de l’authentification vers d’autres fournisseurs d’identité (IdP).

Remarque

Les numéros de version mentionnés dans l’agent utilisateur du tableau suivant sont des exemples et sont automatiquement mis à jour en fonction des versions que vous utilisez.

| Scénario | iOS (WkWebView) | iOS (Contrôleur de vue Safari) | iPadOS (WkWebView) | iPadOS (Contrôleur de vue Safari) |

|---|---|---|---|---|

| Cloud store | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1. | Default Safari User-Agent string. |

| Cloud store - SaaS and Web app

|

Default WKWebview User-Agent string.

|

Default Safari User-Agent string.

|

If isFeatureUseSafariUserAgentForSaasWebviewEnabled is enabled, then following User-Agent is sent

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 If Safari/605.1.15 shouldTunnelWebViewTraffic is set to True, then following User-Agent is sent Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15/CitrixReceiver/24.5.0/ X1Class CWACapable |

Default Safari User-Agent string.

|

| On-premises store | Default WKWebview User-Agent string. | Default Safari User-Agent string. | – | Default Safari User-Agent string. |

| On-premises store with NetScaler Gateway | Default WKWebview User-Agent string. | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

| On-premises store with NetScaler Gateway and nFactor authentication | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

Chaîne d’agent utilisateur pour WKWebView

À partir de la version 23.3.5, la chaîne d’agent utilisateur utilisée lors de certaines requêtes réseau initiées via WKWebView inclut désormais l’identifiant de l’application Citrix Workspace par défaut.

Par conséquent, elle a été modifiée de :

Mozilla/5.0 (iPhone; CPU iPhone OS 15_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 AuthManager/3.2.4.0

À l’une des suivantes :

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone (exemple iPhone)

Ou

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad (exemple iPad)

Authentification nFactor

Prise en charge de l’authentification multifacteur (nFactor)

L’authentification multifacteur améliore la sécurité d’une application en exigeant des utilisateurs qu’ils fournissent plusieurs preuves d’identification pour obtenir l’accès. L’authentification multifacteur rend les étapes d’authentification et les formulaires de collecte d’informations d’identification associés configurables par l’administrateur.

L’application native Citrix Workspace peut prendre en charge ce protocole en s’appuyant sur la prise en charge de la connexion par formulaires déjà implémentée pour StoreFront. La page de connexion web pour les serveurs virtuels Citrix Gateway et Traffic Manager consomme également ce protocole.

Pour plus d’informations, consultez Authentification SAML et Authentification multifacteur (nFactor).

Limitations :

- Avec la prise en charge nFactor activée, vous ne pouvez pas utiliser l’authentification biométrique telle que Touch ID et Face ID.

Prise en charge de la stratégie d’authentification avancée nFactor

Nous prenons désormais en charge l’authentification basée sur les certificats dans l’application Citrix Workspace lorsqu’elle est configurée via des stratégies d’authentification avancées nFactor sur Citrix Gateway. L’authentification nFactor permet de configurer des schémas multifacteurs flexibles et agiles.

Chaîne d’agent utilisateur :

Lors de l’authentification avancée (nFactor) pour l’application Citrix Workspace sur un iPhone ou un iPad, le processus d’authentification est redirigé vers une WebView intégrée. La chaîne d’agent utilisateur résultante peut varier légèrement en fonction de la version du système d’exploitation, de la version de build de CWA, du modèle de l’appareil et de la version d’AuthManager. Par exemple, considérez les chaînes d’agent utilisateur suivantes pour iPhone et iPad.

Pour iPhone :

Mozilla/5.0 (iPhone; CPU iPhone OS 16_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/16.2 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/3.3.0.0

Pour iPad :

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/3.3.0.0

Remarque :

- Les informations de version ou de modèle d’appareil peuvent varier en fonction de l’environnement.

- Pour appliquer des stratégies basées sur l’agent utilisateur spécifiques à l’application Citrix Workspace pour iOS pendant l’authentification, utilisez les mots-clés suivants :

- iOS

- CWA

- CWACapable

Prise en charge de l’authentification basée sur FIDO2 lors de la connexion à une session HDX

À partir de la version 23.9.0, l’application Citrix Workspace pour iOS prend désormais en charge l’authentification sans mot de passe au sein d’une session Citrix Virtual Apps and Desktops à l’aide de méthodes d’authentification basées sur FIDO2. Cette fonctionnalité permet aux utilisateurs de se connecter à un site Web prenant en charge WebAuthn dans des navigateurs tels que Google Chrome ou Microsoft Edge à l’aide de clés de sécurité Yubico compatibles FIDO2. Il suffit d’ouvrir un site Web prenant en charge WebAuthn pour déclencher l’authentification sans mot de passe. Seuls les appareils basés sur un port Lightning sont pris en charge (les appareils dotés de ports USB-C ou USB 4 ne sont pas pris en charge). La connexion à l’application Citrix Workspace ou à une session de bureau à l’aide de l’authentification sans mot de passe n’est pas prise en charge.

Pour plus d’informations sur les prérequis, consultez Autorisation locale et authentification virtuelle à l’aide de FIDO2 dans la documentation de Citrix Virtual Apps and Desktops.

Prise en charge de l’authentification à l’aide de FIDO2 lors de la connexion à un magasin cloud

À partir de la version 24.5.0, les utilisateurs peuvent s’authentifier auprès de l’application Citrix Workspace à l’aide de l’authentification sans mot de passe basée sur FIDO2 lors de la connexion à un magasin cloud. FIDO2 offre une méthode d’authentification transparente, permettant aux employés de l’entreprise d’accéder aux applications et aux bureaux au sein de sessions virtuelles sans avoir à saisir de nom d’utilisateur ou de mot de passe. Cette fonctionnalité prend en charge les authentificateurs itinérants (USB uniquement) et de plateforme (code PIN, Touch ID et Face ID uniquement). Cette fonctionnalité est activée par défaut.

Remarque :

L’authentification FIDO2 est prise en charge par défaut avec les onglets personnalisés de Chrome. Si vous souhaitez utiliser l’authentification FIDO2 avec WebView, enregistrez votre intérêt à l’aide de ce formulaire Podio.

Prise en charge de la configuration du stockage des jetons d’authentification sur le déploiement local

L’application Citrix Workspace pour iOS offre désormais une option permettant de configurer le stockage des jetons d’authentification sur le disque local pour les magasins sur site. Grâce à cette fonctionnalité, vous pouvez désactiver le stockage du jeton d’authentification pour une sécurité renforcée. Après la désactivation, lorsque le système ou la session redémarre, vous devez vous authentifier à nouveau pour accéder à la session.

Pour désactiver le stockage des jetons d’authentification sur le déploiement local à l’aide du fichier de configuration d’administration, procédez comme suit :

- Utilisez un éditeur de texte pour ouvrir le fichier web.config, qui se trouve généralement à l’emplacement

C:\inetpub\wwwroot\Citrix\Roaming directory. - Localisez l’élément de compte utilisateur dans le fichier (store est le nom de compte de votre déploiement).

Par exemple :

<account id=... name="Store"> - Avant la balise

</account>, accédez aux propriétés de ce compte utilisateur et ajoutez ce qui suit :

<properties>

<property name="TokenPersistence" value="false" />

</properties>

<!--NeedCopy-->

Voici un exemple du fichier web.config :

<account id="#########################################" name="Store Service"

description="" published="true" updaterType="None" remoteAccessType="StoresOnly">

<annotatedServices>

<clear />

<annotatedServiceRecord serviceRef="1__Citrix_Store">

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

<clear />

<property name="TokenPersistence" value="false" />

</properties>

</metadata>

</annotatedServiceRecord>

</annotatedServices>

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

</properties>

</metadata>

</account>

<!--NeedCopy-->

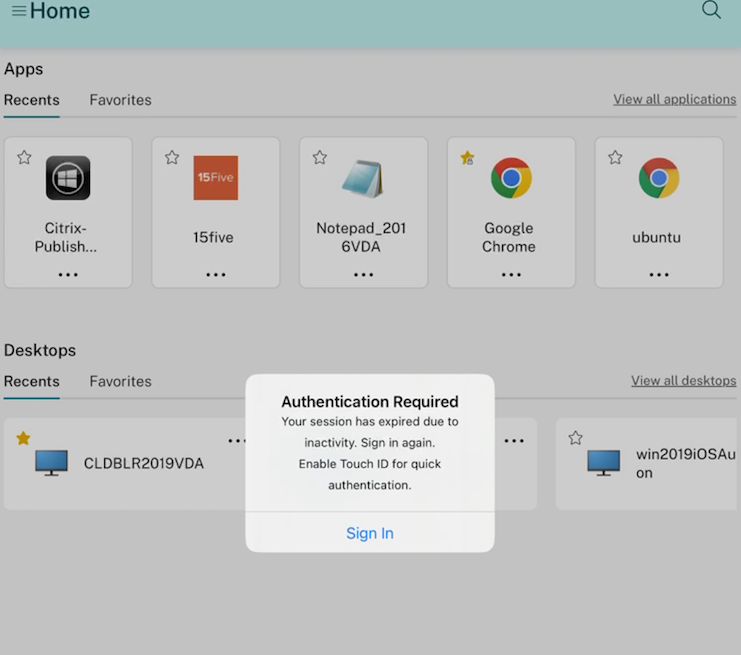

Réauthentification après expiration de la session

À partir de la version 23.3.0, vous êtes maintenant invité à vous réauthentifier auprès de l’application Citrix Workspace si votre session a expiré depuis votre dernière connexion. Vous êtes invité à saisir une authentification à deux facteurs ou un nom d’utilisateur et un mot de passe lors de la connexion à l’application Citrix Workspace depuis le Web ou un client natif.

Dans cet article

- Sécurité Citrix® renforcée avec nom d’utilisateur prérempli

- Carte à puce rapide

- Imposer l’accès Citrix à l’aide de l’application Citrix Workspace

- Passer l’invite d’activation de la biométrie

- Prise en charge de l’authentification à l’aide de FIDO2 lors de la connexion à un magasin sur site

- Authentification par certificat client

- Cartes à puce

- Prise en charge de YubiKey pour l’authentification par carte à puce

- Prise en charge de plusieurs certificats dans l’authentification par carte à puce

- Afficher tous les certificats disponibles sur la carte à puce

- Authentification RSA SecurID

- Code de jeton suivant

- Informations d’identification dérivées

- Agent utilisateur

- Chaîne d’agent utilisateur pour WKWebView

- Authentification nFactor

- Prise en charge de l’authentification basée sur FIDO2 lors de la connexion à une session HDX

- Prise en charge de l’authentification à l’aide de FIDO2 lors de la connexion à un magasin cloud

- Prise en charge de la configuration du stockage des jetons d’authentification sur le déploiement local

- Réauthentification après expiration de la session