Sécurité

Pour sécuriser la communication entre votre batterie de serveurs et l’application Citrix Workspace, intégrez vos connexions à la batterie de serveurs avec une gamme de technologies de sécurité, y compris Citrix Gateway.

Remarque :

Citrix recommande d’utiliser Citrix Gateway pour sécuriser les communications entre les serveurs StoreFront et les appareils des utilisateurs.

-

Un serveur proxy SOCKS ou un serveur proxy sécurisé (également appelé serveur proxy de sécurité, serveur proxy HTTPS).

-

Vous pouvez utiliser des serveurs proxy pour limiter l’accès à votre réseau et depuis celui-ci, et pour gérer les connexions entre l’application Citrix Workspace et les serveurs. L’application Citrix Workspace prend en charge les protocoles SOCKS et proxy sécurisé.

-

Secure Web Gateway.

Vous pouvez utiliser Secure Web Gateway avec Web Interface pour fournir un point d’accès unique, sécurisé et chiffré via Internet aux serveurs des réseaux d’entreprise internes.

Vous pouvez utiliser Secure Web Gateway avec Web Interface pour fournir des données uniques, sécurisées et chiffrées. Les serveurs des réseaux d’entreprise internes peuvent accéder aux données sécurisées via Internet.

-

Solutions SSL Relay avec les protocoles Transport Layer Security (TLS).

-

Un pare-feu.

Les pare-feu réseau peuvent autoriser ou bloquer les paquets en fonction de l’adresse de destination et du port.

Si vous utilisez l’application Citrix Workspace via un pare-feu réseau qui mappe l’adresse IP du réseau interne du serveur à une adresse Internet externe (c’est-à-dire la traduction d’adresses réseau, ou NAT), configurez l’adresse externe.

Prise en charge du basculement de magasin multisite basé sur la géolocalisation

À partir de la version 24.12.0, la fonctionnalité de gestion du basculement de magasin multisite améliore la gestion du basculement de magasin multisite en exécutant des vérifications d’adresse de magasin de manière asynchrone et en supprimant les entrées de magasin obsolètes lorsqu’une nouvelle adresse de magasin de basculement est détectée. Lorsqu’un basculement se produit en raison d’une panne, le Global Server Load Balancer (GSLB) redirige le client vers un nouveau site. Cette fonctionnalité garantit que, lors du lancement d’un magasin précédemment ajouté, le détecteur de passerelle vérifie si l’adresse du magasin a changé en fonction de la géolocalisation de l’utilisateur. Si une nouvelle adresse est trouvée, le client supprime automatiquement l’ancienne entrée de magasin et ajoute la nouvelle. Ce processus s’exécute en arrière-plan, permettant une transition transparente vers le nouveau magasin sans intervention manuelle. Notez que cette fonctionnalité s’applique uniquement aux magasins sur site.

Prérequis :

L’utilisateur doit se connecter au magasin.

- Limitation :

Si le cookie de session de connexion expire, le basculement de magasin multisite ne se produit pas automatiquement car l’API de récupération de l’URL échoue. Dans ce cas, la page de connexion est affichée.

Prise en charge de WSUI sur site à l’aide d’une passerelle

-

À partir de la version 24.12.0, l’application Citrix Workspace pour iOS prend également en charge l’interface utilisateur Web pour le magasin sur site qui se trouve derrière la passerelle. L’administrateur doit configurer cette fonctionnalité, car elle n’est pas activée par défaut. Pour plus d’informations sur la configuration, consultez Nouvelle interface utilisateur pour les magasins sur site (aperçu technique).

-

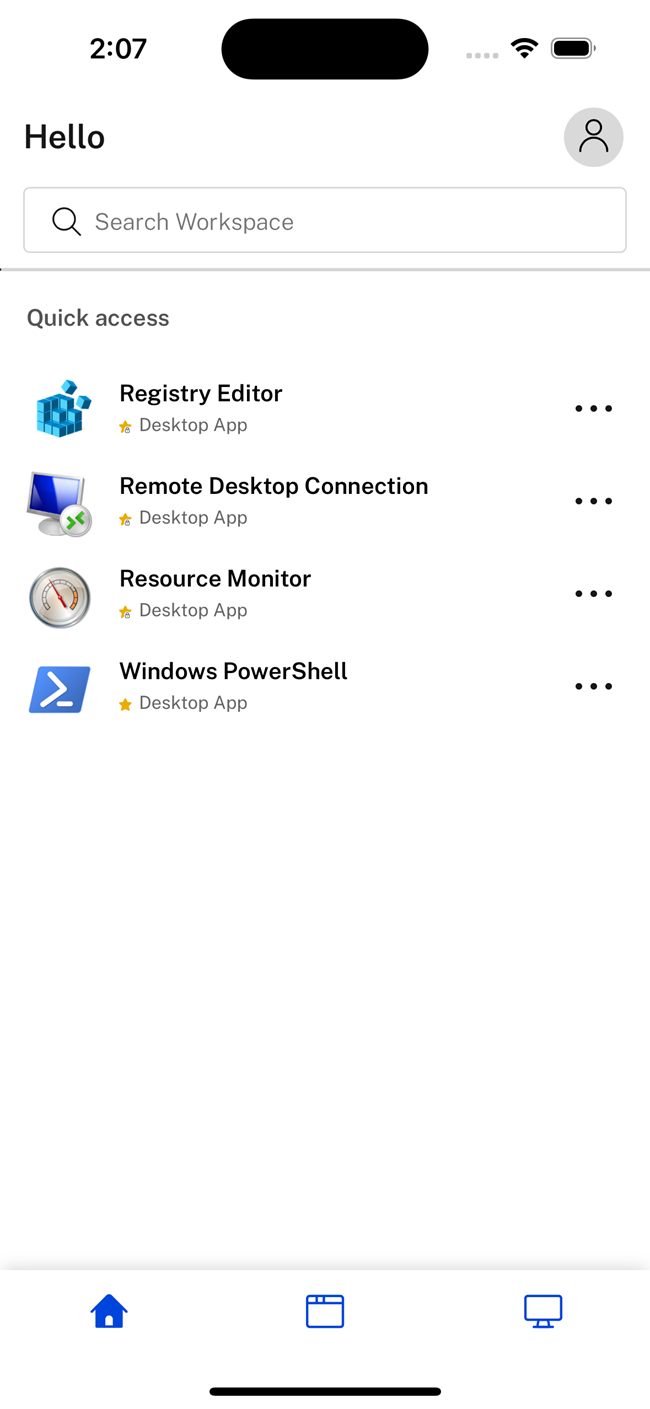

L’image suivante montre l’interface utilisateur actuelle :

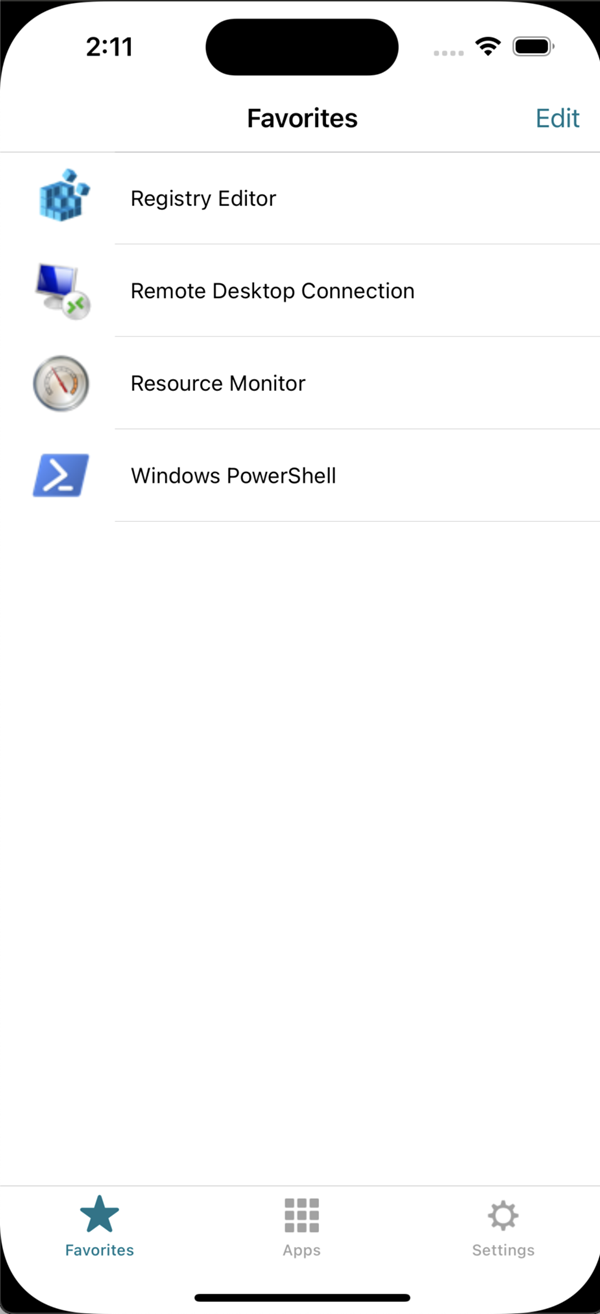

L’image suivante montre la nouvelle interface utilisateur :

Citrix Gateway

Pour permettre aux utilisateurs distants de se connecter à votre déploiement Citrix Endpoint Management via Citrix Gateway, vous pouvez configurer des certificats pour qu’ils fonctionnent avec StoreFront. La méthode d’activation de l’accès dépend de l’édition de Citrix Endpoint Management dans votre déploiement.

-

Si vous déployez Citrix Endpoint Management dans votre réseau, autorisez les connexions des utilisateurs internes ou distants à StoreFront via Citrix Gateway en intégrant Citrix Gateway à StoreFront. Ce déploiement permet aux utilisateurs de se connecter à StoreFront pour accéder aux applications publiées depuis XenApp et aux bureaux virtuels depuis XenDesktop. Les utilisateurs se connectent via l’application Citrix Workspace.

-

Secure Web Gateway

- Cette rubrique s’applique uniquement aux déploiements utilisant l’interface Web.

Vous pouvez utiliser Secure Web Gateway en mode Normal ou en mode Relais pour fournir un canal sécurisé pour la communication entre l’application Citrix Workspace et le serveur. Si vous utilisez Secure Web Gateway en mode Normal, l’application Citrix Workspace ne nécessite aucune configuration. Vérifiez que les utilisateurs finaux se connectent via l’interface Web.

L’application Citrix Workspace utilise les paramètres configurés à distance sur le serveur Web Interface pour se connecter aux serveurs exécutant Secure Web Gateway.

Si le proxy Secure Web Gateway est installé sur un serveur du réseau sécurisé, vous pouvez utiliser le proxy Secure Web Gateway en mode relais. Si vous utilisez le mode relais, le serveur Secure Web Gateway fonctionne comme un proxy et vous devez configurer l’application Citrix Workspace pour qu’elle utilise :

- Le nom de domaine complet (FQDN) du serveur Secure Web Gateway.

- Le numéro de port du serveur Secure Web Gateway.

Remarque :

Secure Web Gateway version 2.0 ne prend pas en charge le mode relais.

Le FQDN doit lister, dans l’ordre, les trois composants suivants :

- Nom d’hôte

- Domaine intermédiaire

- Domaine de premier niveau

Par exemple, my_computer.example.com est un FQDN, car il liste, dans l’ordre, un nom d’hôte (my_computer), un domaine intermédiaire (example) et un domaine de premier niveau (com). La combinaison du domaine intermédiaire et du domaine de premier niveau (example. com) est appelée nom de domaine.

Serveur proxy

Les serveurs proxy sont utilisés pour limiter l’accès à votre réseau et depuis celui-ci, et pour gérer les connexions entre l’application Citrix Workspace et les serveurs. L’application Citrix Workspace prend en charge les protocoles proxy SOCKS et sécurisés.

L’application Citrix Workspace utilise les paramètres du serveur proxy pour communiquer avec le serveur Citrix Virtual Apps and Desktops. Les paramètres du serveur proxy sont configurés à distance sur le serveur Web Interface.

Lorsque l’application Citrix Workspace communique avec le serveur Web, l’application utilise les paramètres du serveur proxy. Configurez les paramètres du serveur proxy pour le navigateur Web par défaut sur le périphérique utilisateur en conséquence.

Pare-feu

Les pare-feu réseau peuvent autoriser ou bloquer les paquets en fonction de l’adresse de destination et du port. Si vous utilisez un pare-feu dans votre déploiement, l’application Citrix Workspace doit pouvoir communiquer via le pare-feu avec le serveur Web et le serveur Citrix. Le pare-feu doit autoriser le trafic HTTP pour la communication entre le périphérique utilisateur et le serveur Web. Généralement, le trafic HTTP transite par le port HTTP standard 80 ou 443 si un serveur Web sécurisé est utilisé. Pour la communication avec le serveur Citrix, le pare-feu doit autoriser le trafic ICA entrant sur les ports 1494 et 2598.

Si le pare-feu est configuré pour la traduction d’adresses réseau (NAT), vous pouvez utiliser Web Interface pour définir des mappages d’adresses internes vers des adresses et des ports externes. Par exemple, si votre serveur Citrix Virtual Apps and Desktops et Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops) n’est pas configuré avec une adresse alternative, vous pouvez configurer Web Interface pour fournir une adresse alternative à l’application Citrix Workspace pour iOS. L’application Citrix Workspace pour iOS se connecte ensuite au serveur à l’aide de l’adresse externe et du numéro de port.

TLS

L’application Citrix Workspace prend en charge TLS 1.2 et 1.3 avec les suites de chiffrement suivantes pour les connexions TLS à XenApp et XenDesktop :

- TLS_RSA_WITH_AES_256_GCM_SHA384

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

Remarque :

L’application Citrix Workspace exécutée sur iOS 9 et versions ultérieures ou la version 21.2.0 ne prend pas en charge les suites de chiffrement TLS suivantes :

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

Transport Layer Security (TLS) est la version standardisée la plus récente du protocole TLS. L’Internet Engineering Taskforce (IETF) l’a renommée TLS lorsqu’elle a pris la responsabilité du développement de TLS en tant que norme ouverte.

TLS sécurise les communications de données en fournissant l’authentification du serveur, le chiffrement du flux de données et des contrôles d’intégrité des messages. Certaines organisations, y compris les organisations gouvernementales américaines, exigent l’utilisation de TLS pour sécuriser les communications de données. Ces organisations peuvent également exiger l’utilisation d’une cryptographie validée, telle que la norme fédérale de traitement de l’information (FIPS) 140. FIPS 140 est une norme pour la cryptographie.

L’application Citrix Workspace prend en charge les clés RSA de longueurs 1024, 2048 et 3072 bits. Les certificats racine avec des clés RSA de 4096 bits sont également pris en charge.

Remarque :

- L’application Citrix Workspace utilise la cryptographie de la plateforme iOS pour les connexions entre l’application Citrix Workspace et StoreFront.

Configurer et activer TLS

Deux étapes principales sont nécessaires pour configurer TLS :

- Configurez SSL Relay sur votre serveur Citrix Virtual Apps and Desktops™ et votre serveur Web Interface, puis obtenez et installez le certificat de serveur nécessaire.

- Installez le certificat racine équivalent sur le périphérique utilisateur.

Installer les certificats racine sur les périphériques utilisateur

- Pour sécuriser les communications entre l’application Citrix Workspace compatible TLS et Citrix Virtual Apps and Desktops, vous avez besoin d’un certificat racine sur le périphérique utilisateur. Le certificat peut vérifier la signature de l’autorité de certification sur le certificat du serveur.

iOS est livré avec environ une centaine de certificats racine commerciaux préinstallés. Si vous souhaitez utiliser un certificat différent, vous pouvez en obtenir un auprès de l’autorité de certification et l’installer sur chaque périphérique utilisateur.

Selon les politiques et procédures de votre organisation, vous pouvez installer le certificat racine sur chaque périphérique utilisateur au lieu de demander aux utilisateurs de l’installer. Le moyen le plus simple et le plus sûr consiste à ajouter des certificats racine au trousseau iOS.

Pour ajouter un certificat racine au trousseau

- Envoyez-vous un e-mail avec le fichier de certificat.

- Ouvrez le fichier de certificat sur le périphérique. Cette action démarre automatiquement l’application Accès au trousseau.

- Suivez les invites pour ajouter le certificat.

-

À partir d’iOS 10, vérifiez que le certificat est approuvé en accédant à Réglages > À propos > Réglages d’approbation des certificats d’iOS.

Sous Réglages d’approbation des certificats, consultez la section « ACTIVER LA CONFIANCE TOTALE POUR LES CERTIFICATS RACINE ». Assurez-vous que votre certificat a été sélectionné pour une confiance totale.

Le certificat racine est installé. Les clients compatibles TLS et d’autres applications peuvent utiliser le certificat racine via TLS.

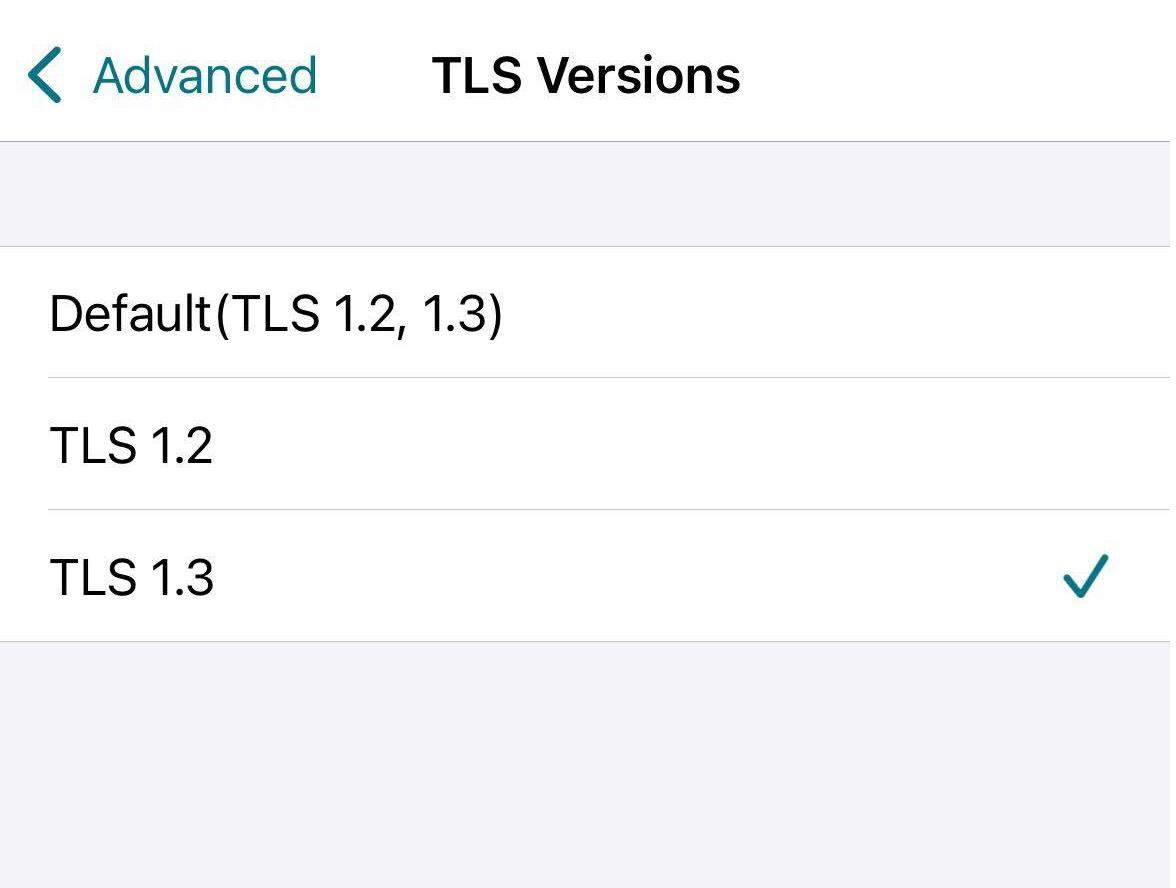

Prise en charge de Transport Layer Security 1.3

À partir de la version 23.9.0, l’application Citrix Workspace pour iOS prend désormais en charge Transport Layer Security (TLS) 1.3, ce qui améliore les performances et l’efficacité. TLS 1.3 offre une sécurité robuste grâce à ses suites de chiffrement puissantes et à ses clés de session à usage unique.

Les utilisateurs finaux peuvent l’activer sur l’application Citrix Workspace pour iOS comme suit.

- Accédez à Paramètres avancés > Versions TLS.

- Sélectionnez la version TLS 1.3.

Prise en charge de DTLS 1.2

À partir de la version 24.7.0, l’application Citrix Workspace pour iOS prend en charge le protocole DTLS version 1.2. DTLS 1.2 apporte des améliorations par rapport à la version précédente, notamment des algorithmes de chiffrement robustes, de meilleurs protocoles d’établissement de liaison et une protection contre diverses attaques. Ce protocole améliore la sécurité globale.

Remarque :

En cas de problème avec le protocole DTLS version 1.2, l’application Citrix Workspace pour iOS revient de manière transparente aux versions prises en charge précédentes.

Prise en charge du service Citrix Device Posture

À partir de la version 2402, l’application Citrix Workspace™ pour iOS prend en charge le service Citrix Device Posture. Le service Citrix Device Posture est une solution basée sur le cloud qui aide les administrateurs à appliquer certaines exigences que les appareils finaux doivent respecter pour accéder aux ressources Citrix DaaS (applications et bureaux virtuels) ou Citrix Secure Private Access™.

Pour l’application Citrix Workspace pour iOS, la posture de l’appareil prend uniquement en charge l’analyse de la version de l’application Citrix Workspace et de la version du système d’exploitation de l’appareil iOS.

Pour plus d’informations, consultez la documentation Device Posture.

Remarque

Cette fonctionnalité est prise en charge uniquement pour les magasins cloud.

Site XenApp et XenDesktop®

Pour configurer le site XenApp® et XenDesktop :

Important :

- L’application Citrix Workspace utilise les sites XenApp et XenDesktop, qui prennent en charge Citrix Secure Gateway 3.x.

- L’application Citrix Workspace utilise les sites Web Citrix Virtual Apps, qui prennent en charge Citrix Secure Gateway 3.x.

- Les sites XenApp et XenDesktop prennent en charge uniquement l’authentification à facteur unique.

- Les sites Web Citrix Virtual Apps™ prennent en charge l’authentification à facteur unique et à deux facteurs.

- Tous les navigateurs intégrés prennent en charge Web Interface 5.4.

Avant de commencer cette configuration, installez et configurez Citrix Gateway pour qu’il fonctionne avec Web Interface. Vous pouvez adapter ces instructions à votre environnement spécifique.

Si vous utilisez une connexion Citrix Secure Gateway, ne configurez pas les paramètres Citrix Gateway sur l’application Citrix Workspace.

L’application Citrix Workspace utilise un site XenApp et XenDesktop pour obtenir des informations sur les applications auxquelles un utilisateur final a des droits. Au cours du processus, les informations sont présentées à l’application Citrix Workspace exécutée sur votre appareil. De même, vous pouvez utiliser Web Interface pour les connexions Citrix Virtual Apps traditionnelles basées sur SSL. Pour la même connexion basée sur SSL, vous pouvez configurer Citrix Gateway. Les sites XenApp et XenDesktop exécutés sur Web Interface 5.x intègrent cette capacité de configuration.

Configurez le site XenApp et XenDesktop pour prendre en charge les connexions à partir d’une connexion Citrix Secure Gateway :

- Dans le site XenApp et XenDesktop, sélectionnez Gérer l’accès client sécurisé > Modifier les paramètres d’accès client sécurisé.

- Remplacez la méthode d’accès par Gateway Direct.

- Entrez le nom de domaine complet (FQDN) du Secure Web Gateway.

- Entrez les informations de Secure Ticket Authority (STA).

Remarque :

Pour Citrix Secure Gateway, Citrix recommande d’utiliser le chemin par défaut de Citrix (//XenAppServerName/Citrix/PNAgent). Le chemin par défaut permet aux utilisateurs finaux de spécifier le FQDN du Secure Web Gateway auquel ils se connectent. N’utilisez pas le chemin complet du fichier config.xml qui se trouve sur le site XenApp et XenDesktop. Par exemple, (//XenAppServerName/CustomPath/config.xml).

Pour configurer Citrix Secure Gateway

-

Utilisez l’assistant de configuration de Citrix Secure Gateway pour configurer la passerelle.

Citrix Secure Gateway prend en charge le serveur du réseau sécurisé qui héberge le site XenApp Service.

Après avoir sélectionné l’option Indirect, entrez le chemin FQDN de votre serveur Secure Web Gateway et poursuivez les étapes de l’assistant.

-

Testez une connexion à partir d’un appareil utilisateur pour vérifier que le Secure Web Gateway est correctement configuré pour la mise en réseau et l’allocation de certificats.

Pour configurer l’appareil mobile

- Lors de l’ajout d’un compte Citrix Secure Gateway, entrez le FQDN correspondant de votre serveur Citrix Secure Gateway dans le champ Adresse :

- Si vous avez créé le site XenApp et XenDesktop à l’aide du chemin par défaut (/Citrix/PNAgent), entrez le FQDN du Secure Web Gateway : FQDNofSecureGateway.companyName.com

- Si vous avez personnalisé le chemin du site XenApp et XenDesktop, entrez le chemin complet du fichier config.xml, tel que : FQDNofSecureGateway.companyName.com/CustomPath/config.xml

- Si vous configurez manuellement le compte, décochez l’option Citrix Gateway dans la boîte de dialogue Nouveau compte.