Configuration de l’authentification unique pour l’application Citrix Workspace

Authentification unique à l’aide d’Azure Active Directory

Cette section explique comment implémenter l’authentification unique (SSO) à l’aide d’Azure Active Directory (AAD) en tant que fournisseur d’identité avec des charges de travail jointes à un domaine dans des points de terminaison hybrides ou inscrits à AAD. Avec cette configuration, vous pouvez vous authentifier auprès de Workspace à l’aide de Windows Hello ou de FIDO2 sur les points de terminaison inscrits à AAD.

Remarque :

Si vous utilisez Windows Hello comme authentification autonome, vous pouvez réaliser l’authentification unique pour l’application Citrix Workspace. Cependant, il vous sera demandé votre nom d’utilisateur et votre mot de passe lors de l’accès aux applications ou bureaux virtuels publiés. Pour contourner ce problème, envisagez d’implémenter le service d’authentification fédérée (FAS).

-

Prérequis

-

Une connexion Azure Active Directory active à Citrix Cloud. Pour plus d’informations, consultez Connecter Azure Active Directory à Citrix Cloud.

-

Une authentification d’espace de travail Azure Active Directory. Pour plus d’informations, consultez Activer l’authentification Azure AD pour les espaces de travail.

-

Vérifiez si vous avez configuré Azure AD Connect. Pour plus d’informations, consultez Prise en main d’Azure AD Connect à l’aide des paramètres express.

-

Activez l’authentification directe (Pass-through authentication) sur Azure AD Connect. Vérifiez également si les options d’authentification unique et d’authentification directe fonctionnent sur le portail Azure. Pour plus d’informations, consultez Authentification directe Azure Active Directory : Démarrage rapide.

-

Configuration

Procédez comme suit pour configurer l’authentification unique sur votre appareil :

- 1. Installez l'application Citrix Workspace à l'aide de la ligne de commande Windows avec l'option `includeSSON` :

- [[CODE_BLOCK_0]]

- 1. Redémarrez votre appareil.

À partir de l'application Citrix Workspace™ pour Windows version 2503, le système installe SSON par défaut en mode dormant. Vous pouvez activer SSON après l'installation à l'aide de la stratégie d'objet de stratégie de groupe (GPO). Pour l'activer, accédez à **Authentification de l'utilisateur > Nom d'utilisateur et mot de passe locaux** et cochez la case **Activer l'authentification directe**.

> **Remarque :**

>

> Vous devez redémarrer le système après avoir mis à jour la stratégie GPO pour que le paramètre SSON prenne effet.

-

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant

gpedit.msc.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant

-

- Accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux.

-

Sélectionnez Activer l’authentification directe. Selon la configuration et les paramètres de sécurité, sélectionnez l’option Autoriser l’authentification directe pour toutes les sessions ICA® pour que l’authentification directe fonctionne.

-

Modifiez les paramètres d’authentification de l’utilisateur dans Internet Explorer. Pour modifier les paramètres :

- Ouvrez Options Internet depuis le Panneau de configuration.

-

Accédez à Propriétés générales > Intranet local et cliquez sur Sites.

-

Dans la fenêtre Intranet local, cliquez sur Avancé, ajoutez des sites de confiance, ajoutez les sites de confiance suivants, puis cliquez sur Fermer :

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.comLe nom de votre locataire, par exemple : https://xxxtenantxxx.cloud.com

-

Désactivez les invites d’authentification supplémentaires en désactivant l’attribut

prompt=logindans votre locataire. Pour plus d’informations, consultez L’utilisateur est invité à fournir des informations d’identification supplémentaires sur les URL Workspace lors de l’utilisation de fournisseurs d’authentification fédérés. Vous pouvez contacter le support technique de Citrix pour désactiver l’attributprompt=logindans votre locataire afin de configurer avec succès l’authentification unique. -

Activez l’authentification directe de domaine sur le client de l’application Citrix Workspace. Pour plus d’informations, consultez Authentification directe de domaine.

-

Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Authentification unique à l’aide d’Okta et du service d’authentification fédérée

Cette section explique comment implémenter l’authentification unique (SSO) à l’aide d’Okta en tant que fournisseur d’identité avec un appareil joint à un domaine et le service d’authentification fédérée (FAS). Avec cette configuration, vous pouvez vous authentifier auprès de Workspace à l’aide d’Okta pour activer l’authentification unique et éviter une deuxième invite de connexion. Pour que ce mécanisme d’authentification fonctionne, vous devez utiliser le service d’authentification fédérée Citrix avec Citrix Cloud. Pour plus d’informations, consultez Connecter le service d’authentification fédérée Citrix à Citrix Cloud.

Prérequis

-

Cloud Connector. Pour plus d’informations sur l’installation du Cloud Connector, consultez Installation du Cloud Connector.

-

Un agent Okta. Pour plus d’informations sur l’installation d’un agent Okta, consultez Installer l’agent Okta Active Directory. Vous pouvez également configurer l’agent Web Okta IWA pour vous connecter à partir d’un appareil joint à un domaine Windows. Pour plus d’informations, consultez Installer et configurer l’agent Web Okta IWA pour l’authentification unique de bureau.

-

Une connexion Azure Active Directory active à Citrix Cloud. Pour plus d’informations, consultez Connecter Azure Active Directory à Citrix Cloud.

-

Service d’authentification fédérée. Pour plus d’informations, consultez Installer le service d’authentification fédérée.

Configuration

Procédez comme suit pour configurer l’authentification unique sur votre appareil :

Connecter Citrix Cloud™ à votre organisation Okta :

-

Téléchargez et installez l’agent Okta Active Directory. Pour plus d’informations, consultez Installer l’agent Okta Active Directory.

-

Connectez-vous à Citrix Cloud à l’adresse

https://citrix.cloud.com. -

Dans le menu Citrix Cloud, sélectionnez Gestion des identités et des accès.

-

Localisez Okta et sélectionnez Connecter dans le menu des ellipses.

-

Dans URL Okta, entrez votre domaine Okta.

-

Dans Jeton API Okta, entrez le jeton API de votre organisation Okta.

-

Dans ID client et Secret client, entrez l’ID client et le secret de l’intégration d’application Web OIDC que vous avez créée précédemment. Pour copier ces valeurs depuis la console Okta, sélectionnez Applications et localisez votre application Okta. Sous Informations d’identification du client, utilisez le bouton Copier dans le Presse-papiers pour chaque valeur.

-

Cliquez sur Tester et terminer. Citrix Cloud vérifie vos détails Okta et teste la connexion.

Activer l’authentification Okta pour les espaces de travail :

-

Dans le menu Citrix Cloud, sélectionnez Configuration de l’espace de travail > Authentification.

-

Sélectionnez Okta. Lorsque vous y êtes invité, sélectionnez Je comprends l’impact sur l’expérience de l’abonné.

-

Cliquez sur Accepter pour accepter la demande d’autorisations.

Activer le service d’authentification fédérée :

-

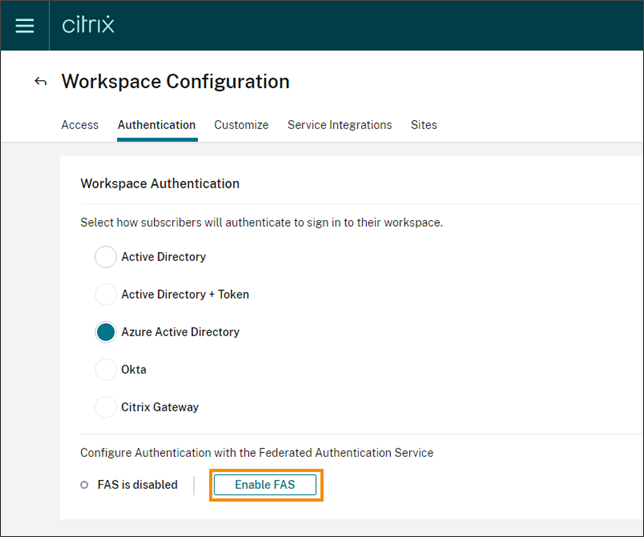

Dans le menu Citrix Cloud, sélectionnez Configuration de l’espace de travail, puis Authentification.

-

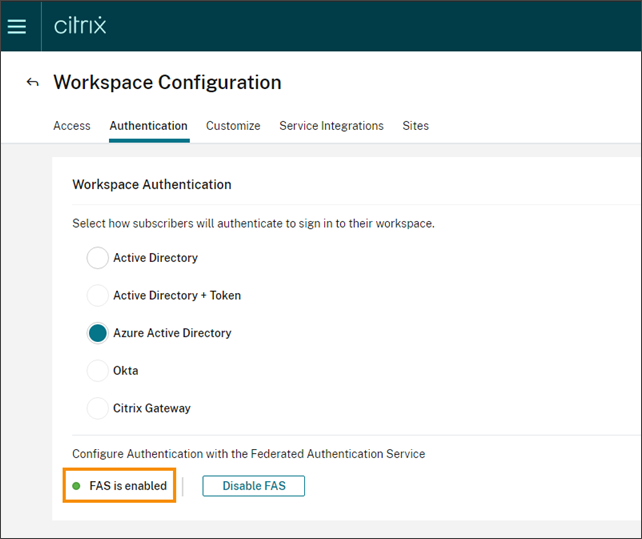

Cliquez sur Activer FAS. Cette modification peut prendre jusqu’à cinq minutes pour être appliquée aux sessions des abonnés.

Par la suite, le service d’authentification fédérée est actif pour tous les lancements d’applications et de bureaux virtuels depuis Citrix Workspace.

Lorsque les abonnés se connectent à leur espace de travail et lancent une application ou un bureau virtuel dans le même emplacement de ressources que le serveur FAS, l’application ou le bureau démarre sans demander d’informations d’identification.

Remarque :

Si tous les serveurs FAS d’un emplacement de ressources sont hors service ou en mode maintenance, les lancements d’applications réussissent, mais l’authentification unique n’est pas active. Les abonnés sont invités à saisir leurs informations d’identification AD pour accéder à chaque application ou bureau.