Scénario 4

Ce scénario explique comment activer App Protection pour les appareils en fonction des résultats de l’analyse de point de terminaison.

Suivez les étapes suivantes pour activer App Protection pour les appareils approuvés par les analyses de point de terminaison :

Conditions préalables :

Assurez-vous que vous disposez des éléments suivants :

- Authentification, autorisation et audit de groupes d’utilisateurs (pour les groupes d’utilisateurs par défaut et en quarantaine) et stratégies associées

- Configurations du serveur LDAP et stratégies associées

-

Connectez-vous à Citrix ADC et accédez à Configuration > Citrix Gateway > Serveurs virtuels.

-

Sélectionnez le serveur virtuel approprié et cliquez sur Modifier.

-

Modifiez le profil d’authentification existant.

-

Sélectionnez le serveur virtuel approprié et cliquez sur Modifier.

-

Cliquez sur Stratégies d’authentification > Ajouter une liaison.

-

Sous Sélectionner une stratégie, cliquez sur Ajouter.

-

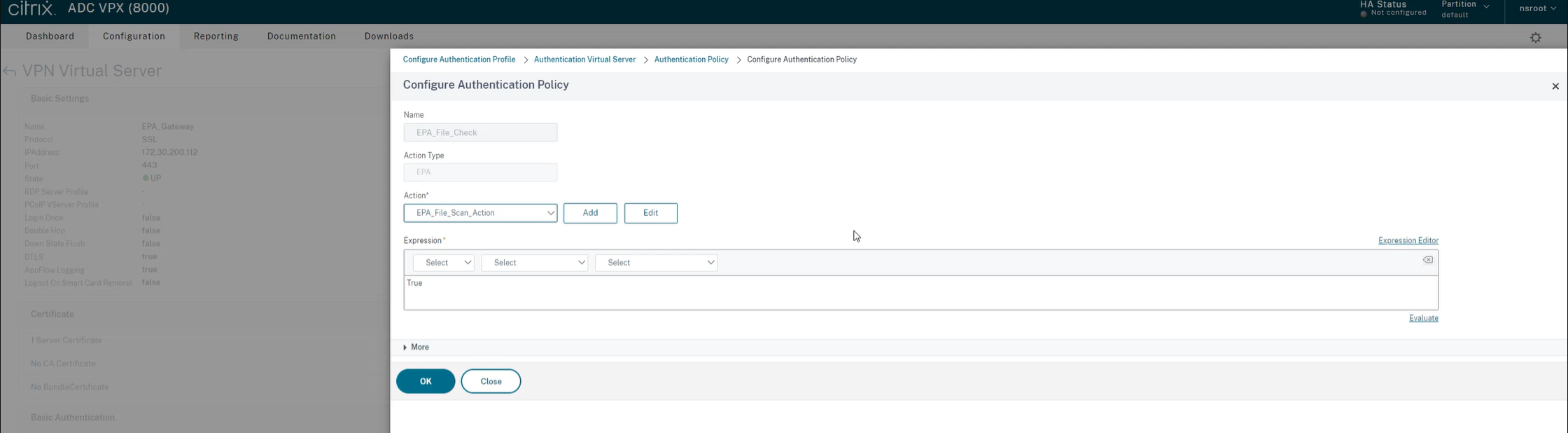

Dans le champ Nom, indiquez le nom de la stratégie d’authentification.

-

Dans la liste déroulante Type d’action, sélectionnez Analyse de point de terminaison.

-

Dans le champ Expression, indiquez

True.

-

Sous Action, cliquez sur Ajouter.

-

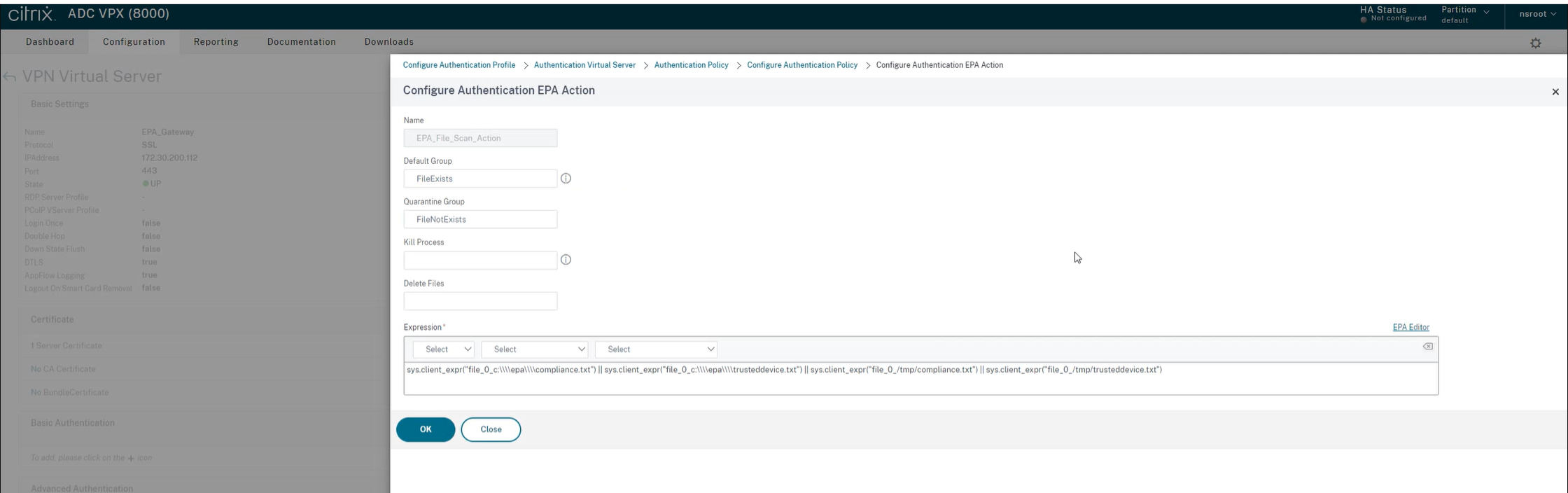

Dans le champ Nom, indiquez le nom de l’action d’analyse de point de terminaison.

-

Indiquez les noms du Groupe par défaut et du Groupe de quarantaine. Dans ce scénario, le nom du Groupe par défaut est FileExists et le nom du Groupe de quarantaine est FileNotExists.

-

Dans le champ Expression, indiquez la valeur suivante :

sys.client_expr("file_0_c:\\epa\\compliance.txt") || sys.client_expr("file_0_c:\\epa\\trusteddevice.txt") || sys.client_expr("file_0_/tmp/compliance.txt") || sys.client_expr("file_0_/tmp/trusteddevice.txt") <!--NeedCopy-->

-

Cliquez sur Créer, puis sur Lier.

-

Cliquez sur Stratégies de session > Ajouter une liaison.

-

Sous Sélectionner une stratégie, cliquez sur Ajouter.

-

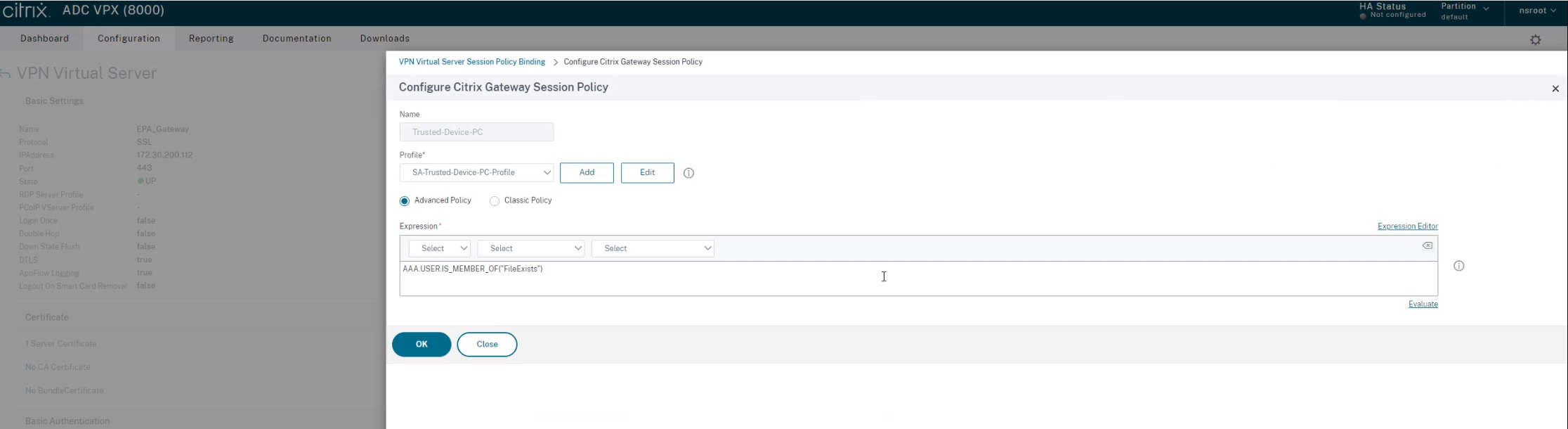

Dans le champ Nom, indiquez le nom de la stratégie de session.

-

Dans le champ Expression, indiquez la valeur suivante :

AAA.USER.IS_MEMBER_OF("FileExists") <!--NeedCopy-->

-

Cliquez sur Créer, puis sur Lier.

-

Dans la partie la plus à gauche de la barre des tâches, cliquez sur l’icône Rechercher

.

. -

Entrez Powershell, puis ouvrez Windows Powershell.

-

Utilisez la commande suivante pour désactiver les stratégies App Protection pour les appareils approuvés par les analyses de point de terminaison en indiquant la balise Smart Access « EPA_GW:Trusted-Device-PC » :

Set-BrokerAccessPolicyRule "Contextual App Protection Delivery Group_AG" -IncludedSmartAccessFilterEnabled $true -IncludedSmartAccessTags EPA_GW:Trusted-Device-PC -AppProtectionScreenCaptureRequired $false <!--NeedCopy-->où EPA_GW est le nom du serveur virtuel VPN.

-

Utilisez la commande suivante pour activer les stratégies App Protection pour les appareils non approuvés par les analyses de point de terminaison en indiquant la balise Smart Access « EPA_GW:Trusted-Device-PC » :

New-BrokerAccessPolicyRule "Contextual App Protection Delivery Group_AG_NonCompliant"-DesktopGroupUid 17 -AllowedConnections ViaAG -AllowedProtocols HDX, RDP -Enabled $true -AllowRestart $true -ExcludedSmartAccessFilterEnabled $true -ExcludedSmartAccessTags EPA_GW:Trusted-Device-PC -IncludedSmartAccessFilterEnabled $true -AppProtectionScreenCaptureRequired $true <!--NeedCopy--> -

Vérification

Déconnectez-vous de l’application Citrix Workspace, si elle est déjà ouverte. Connectez-vous à l’application Citrix Workspace à partir d’un appareil sécurisé. Lancez la ressource protégée et vous verrez que App Protection est désactivé.

Déconnectez-vous de l’application Citrix Workspace, puis reconnectez-vous depuis un appareil non sécurisé. Lancez la ressource protégée et vous verrez qu’App Protection est activée.