Citrix Secure Hub™

Citrix Secure Hub est la plateforme de lancement de l’expérience Citrix Endpoint Management™ (anciennement XenMobile). Les utilisateurs inscrivent leurs appareils dans Secure Hub pour accéder au Store. Depuis le Store, ils peuvent ajouter des applications de productivité mobiles développées par Citrix et des applications tierces.

Pour connaître la configuration système requise pour Secure Hub et les autres applications de productivité mobiles, consultez Configuration système requise.

Administration de Secure Hub

La plupart des tâches d’administration liées à Secure Hub sont effectuées lors de la configuration initiale d’Endpoint Management. Pour rendre Secure Hub disponible aux utilisateurs, pour iOS et Android, téléchargez Secure Hub sur l’App Store d’iOS et le Google Play Store.

Secure Hub actualise la plupart des stratégies MDX stockées dans Endpoint Management pour les applications installées lorsqu’une session Citrix Gateway d’un utilisateur est renouvelée après authentification via Citrix Gateway.

Important :

Les modifications apportées à l’une de ces stratégies nécessitent que l’utilisateur supprime et réinstalle l’application pour appliquer la stratégie mise à jour : Groupe de sécurité, Activer le chiffrement et Serveur Exchange de Secure Mail.

Code PIN Citrix

- Vous pouvez configurer Secure Hub pour utiliser le code PIN Citrix, une fonctionnalité de sécurité activée dans la console Endpoint Management dans Paramètres > Propriétés du client. Ce paramètre exige que les utilisateurs d’appareils mobiles inscrits se connectent à Secure Hub et activent toutes les applications encapsulées MDX à l’aide d’un numéro d’identification personnel (code PIN).

La fonctionnalité de code PIN Citrix simplifie l’expérience d’authentification de l’utilisateur lors de la connexion aux applications encapsulées sécurisées. Les utilisateurs n’ont pas à saisir à plusieurs reprises d’autres informations d’identification telles que leur nom d’utilisateur et leur mot de passe Active Directory.

-

Les utilisateurs qui se connectent à Secure Hub pour la première fois doivent saisir leur nom d’utilisateur et leur mot de passe Active Directory. Lors de la connexion, Secure Hub enregistre les informations d’identification Active Directory ou un certificat client sur l’appareil de l’utilisateur, puis invite l’utilisateur à saisir un code PIN. Lorsque les utilisateurs se connectent à nouveau, ils saisissent le code PIN pour accéder en toute sécurité à leurs applications Citrix et au Store. Ils n’utilisent plus le code PIN tant que la période de délai d’inactivité suivante n’est pas terminée pour la session utilisateur active. Les propriétés client associées vous permettent de chiffrer les secrets à l’aide du code PIN, de spécifier le type de code d’accès pour le code PIN, et de spécifier les exigences de force et de longueur du code PIN. Pour plus de détails, consultez Propriétés du client.

-

Lorsque l’authentification par empreinte digitale (Touch ID) est activée, les utilisateurs peuvent se connecter à l’aide d’une empreinte digitale lorsque l’authentification hors ligne est requise en raison de l’inactivité de l’application. Les utilisateurs doivent toujours saisir un code PIN lors de la première connexion à Secure Hub, au redémarrage de l’appareil et après l’expiration du délai d’inactivité. Pour plus d’informations sur l’activation de l’authentification par empreinte digitale, consultez Authentification par empreinte digitale ou Touch ID.

-

Épinglage de certificat

-

Secure Hub pour iOS et Android prend en charge l’épinglage de certificat SSL. Cette fonctionnalité garantit que le certificat signé par votre entreprise est utilisé lorsque les clients Citrix communiquent avec Endpoint Management. L’épinglage de certificat empêche les connexions des clients à Endpoint Management lorsque l’installation d’un certificat racine sur l’appareil compromet la session SSL. Lorsque Secure Hub détecte des modifications de la clé publique du serveur, Secure Hub refuse la connexion.

- À partir d’Android N, le système d’exploitation n’autorise plus les autorités de certification (CA) ajoutées par l’utilisateur. Citrix recommande d’utiliser une CA racine publique à la place d’une autorité de certification ajoutée par l’utilisateur.

Les utilisateurs qui effectuent une mise à niveau vers Android N peuvent rencontrer des problèmes s’ils utilisent des CA privées ou auto-signées. Les connexions sur les appareils Android N sont interrompues dans les scénarios suivants :

- CA privées/auto-signées et l’option CA de confiance requise pour Endpoint Management dans le service AutoDiscovery est définie sur ACTIVÉ. Pour plus de détails, consultez Service AutoDiscovery d’Endpoint Management.

- CA privées/auto-signées et le service AutoDiscovery d’Endpoint Management (ADS) ne sont pas accessibles. Pour des raisons de sécurité, lorsque l’ADS n’est pas accessible, l’option CA de confiance requise passe à ACTIVÉ même si elle était initialement définie sur DÉSACTIVÉ.

Avant d’inscrire des appareils ou de mettre à niveau Secure Hub, envisagez d’activer l’épinglage de certificat. L’option est Désactivée par défaut. Lorsque vous activez l’épinglage de certificat, les utilisateurs ne peuvent pas s’inscrire à Endpoint Management avec un certificat auto-signé. Si les utilisateurs tentent de s’inscrire avec un certificat auto-signé, ils sont avertis que le certificat n’est pas approuvé. L’inscription échoue si les utilisateurs n’acceptent pas le certificat.

Pour utiliser l’épinglage de certificat, demandez à Citrix de télécharger des certificats sur le serveur Citrix ADS. Ouvrez un cas de support technique via le portail de support Citrix. Ensuite, fournissez les informations suivantes :

- Le domaine contenant les comptes avec lesquels les utilisateurs s’inscrivent.

- Le nom de domaine complet (FQDN) d’Endpoint Management.

- Le nom d’instance d’Endpoint Management. Par défaut, le nom d’instance est

zdmet est sensible à la casse. - Le type d’ID utilisateur, qui peut être UPN ou Email. Par défaut, le type est UPN.

- Le port utilisé pour l’inscription iOS si vous avez modifié le numéro de port par rapport au port par défaut 8443.

- Le port via lequel Endpoint Management accepte les connexions si vous avez modifié le numéro de port par rapport au port par défaut 443.

- L’URL complète de votre Citrix Gateway.

- En option, une adresse e-mail pour votre administrateur Endpoint Management.

- Les certificats au format PEM que vous souhaitez ajouter au domaine.

Authentification par certificat + mot de passe à usage unique

Vous pouvez configurer Citrix ADC de sorte que Secure Hub s’authentifie à l’aide d’un certificat et d’un jeton de sécurité servant de mot de passe à usage unique. Cette configuration offre une option de sécurité renforcée qui ne laisse pas de trace Active Directory sur les appareils.

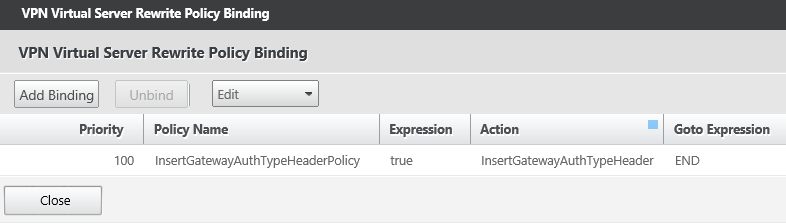

Pour permettre à Secure Hub d’utiliser ce type d’authentification, ajoutez une action de réécriture et une stratégie de réécriture dans Citrix ADC qui insère un en-tête de réponse personnalisé de la forme X-Citrix-AM-GatewayAuthType: CertAndRSA pour indiquer le type de connexion Citrix Gateway.

Normalement, Secure Hub utilise le type de connexion Citrix Gateway configuré dans la console Endpoint Management. Cependant, cette information n’est pas disponible pour Secure Hub tant que Secure Hub n’a pas terminé la connexion pour la première fois. L’en-tête personnalisé est requis pour permettre à Secure Hub d’utiliser cette méthode de connexion.

Remarque :

Si différents types de connexion sont définis dans Endpoint Management et Citrix ADC, la configuration de Citrix ADC remplace la configuration. Pour plus de détails, consultez Citrix Gateway et Endpoint Management.

-

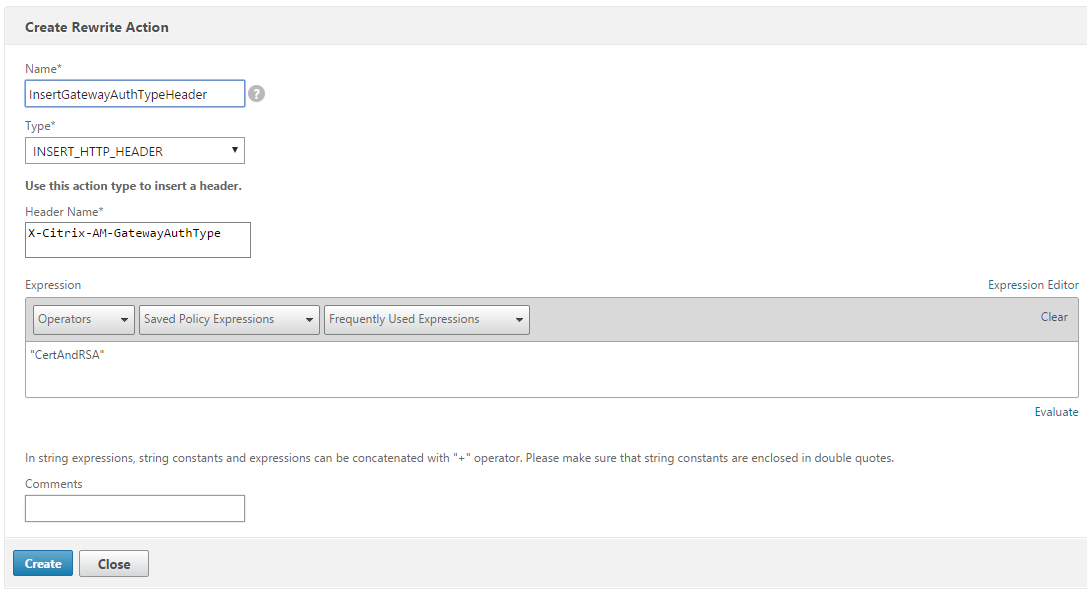

Dans Citrix ADC, accédez à Configuration > AppExpert > Réécriture > Actions.

-

Cliquez sur Ajouter.

L’écran Créer une action de réécriture s’affiche.

-

Remplissez chaque champ comme indiqué dans la figure suivante, puis cliquez sur Créer.

-

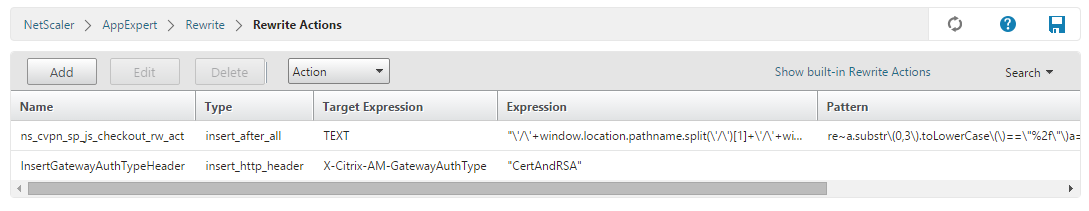

Le résultat suivant apparaît sur l’écran principal Actions de réécriture.

-

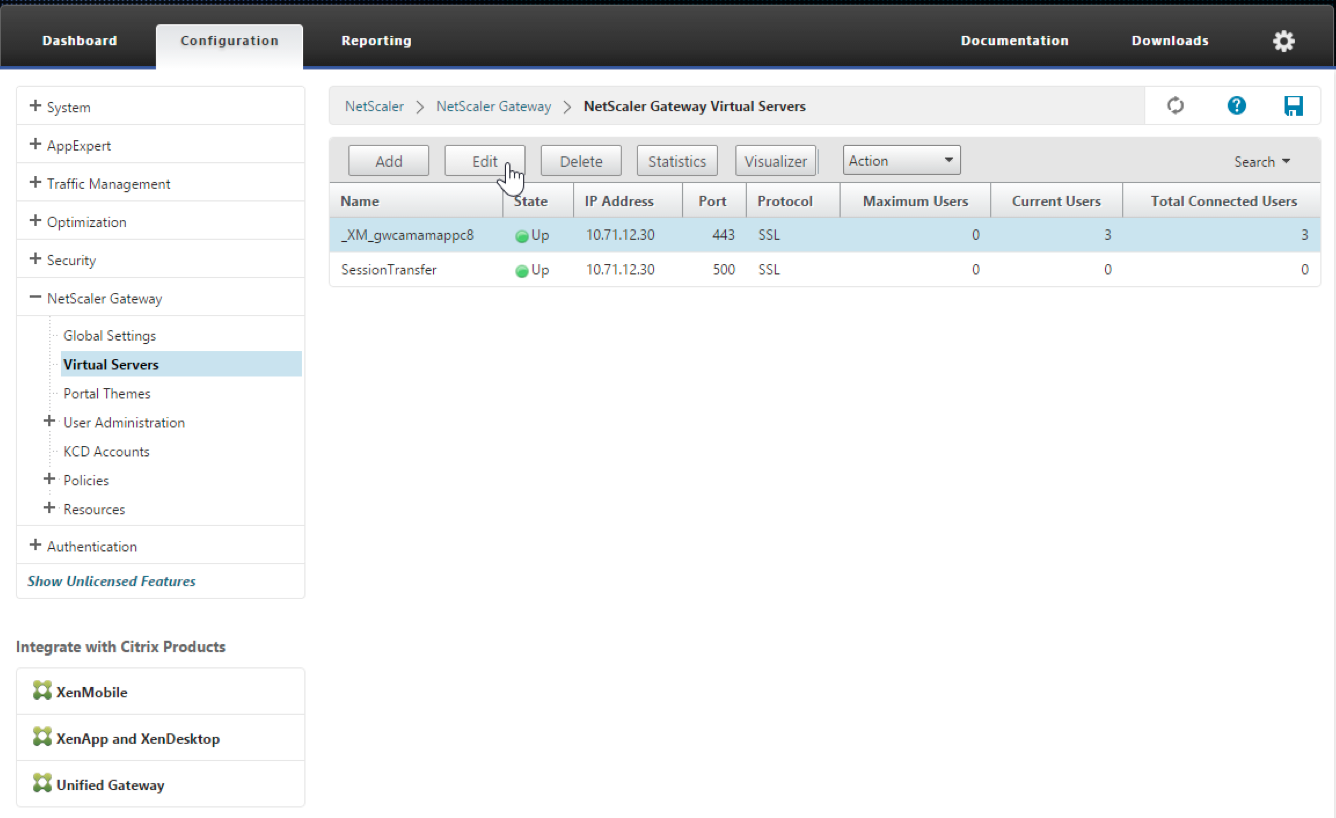

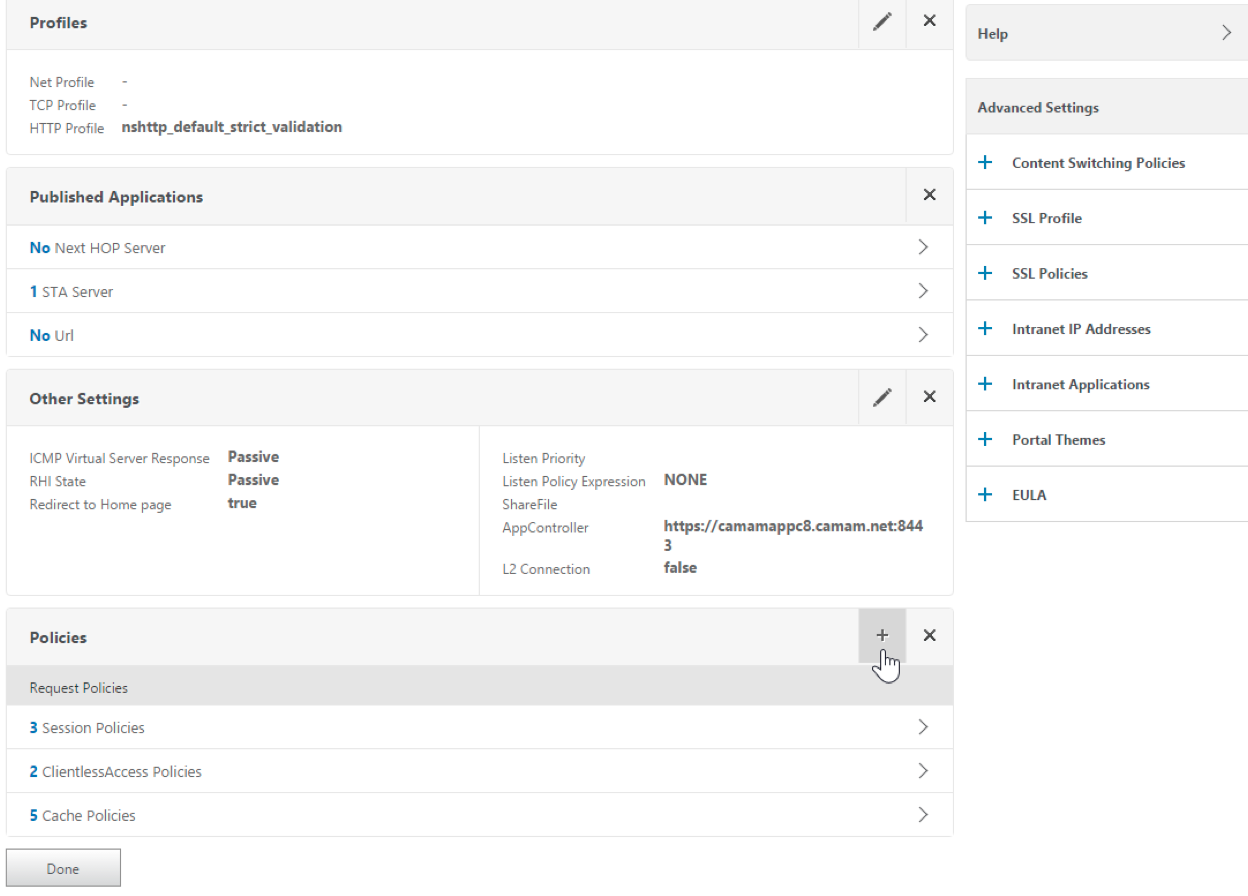

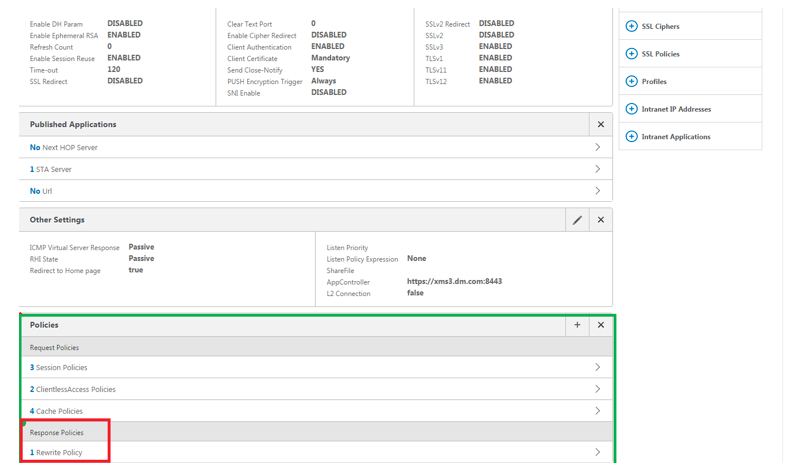

Liez l’action de réécriture au serveur virtuel en tant que stratégie de réécriture. Accédez à Configuration > NetScaler® Gateway > Serveurs virtuels, puis sélectionnez votre serveur virtuel.

-

Cliquez sur Modifier.

-

Sur l’écran Configuration des serveurs virtuels, faites défiler jusqu’à Stratégies.

-

- Cliquez sur + pour ajouter une stratégie.

-

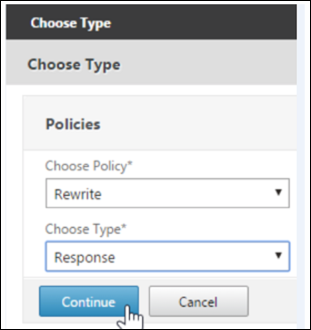

- Dans le champ Choisir une stratégie, choisissez Réécriture.

-

Dans le champ Choisir un type, choisissez Réponse.

-

Cliquez sur Continuer.

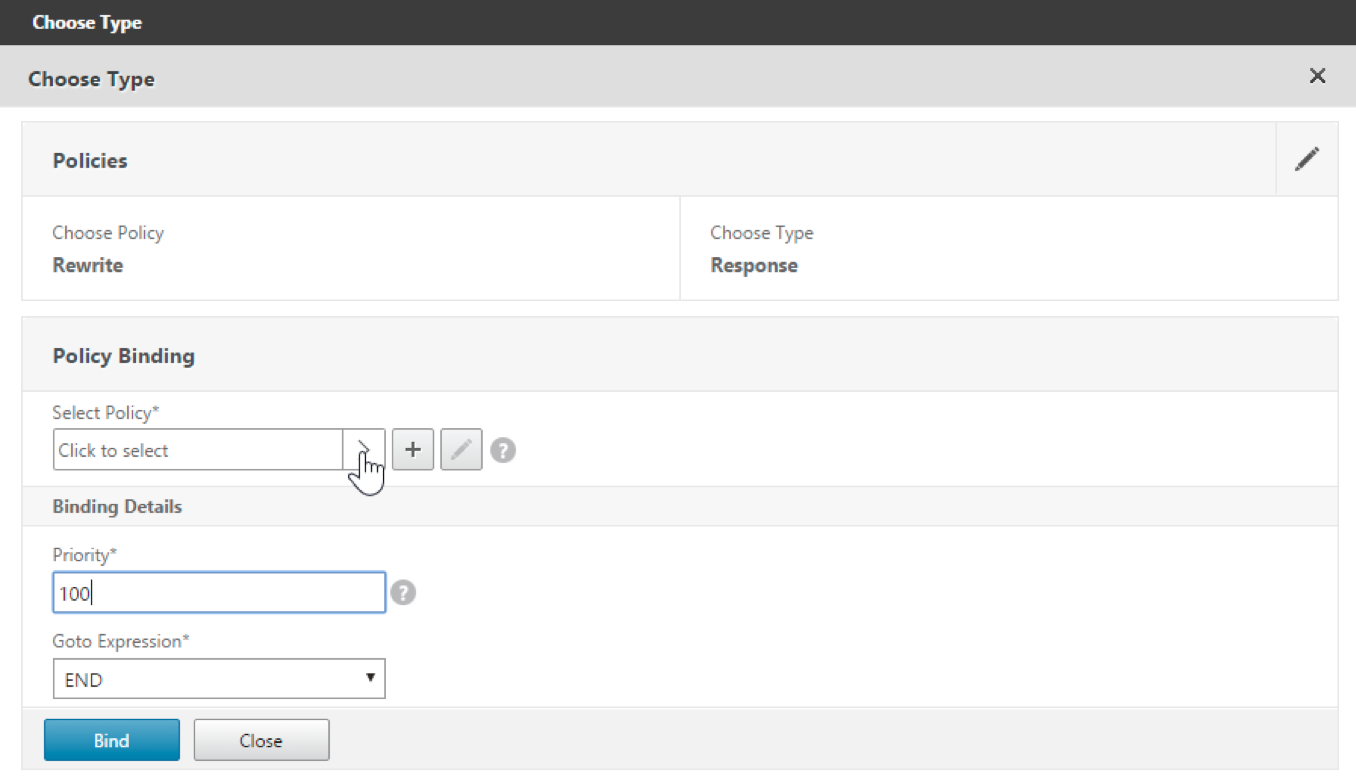

La section Liaison de stratégie se développe.

-

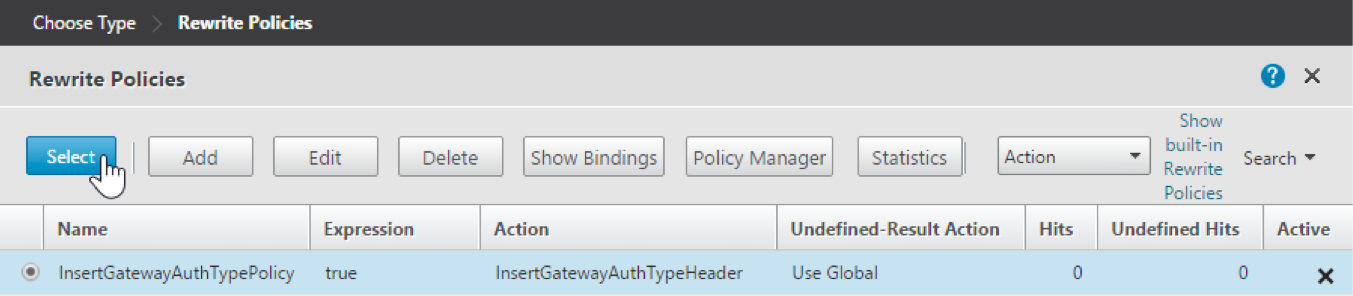

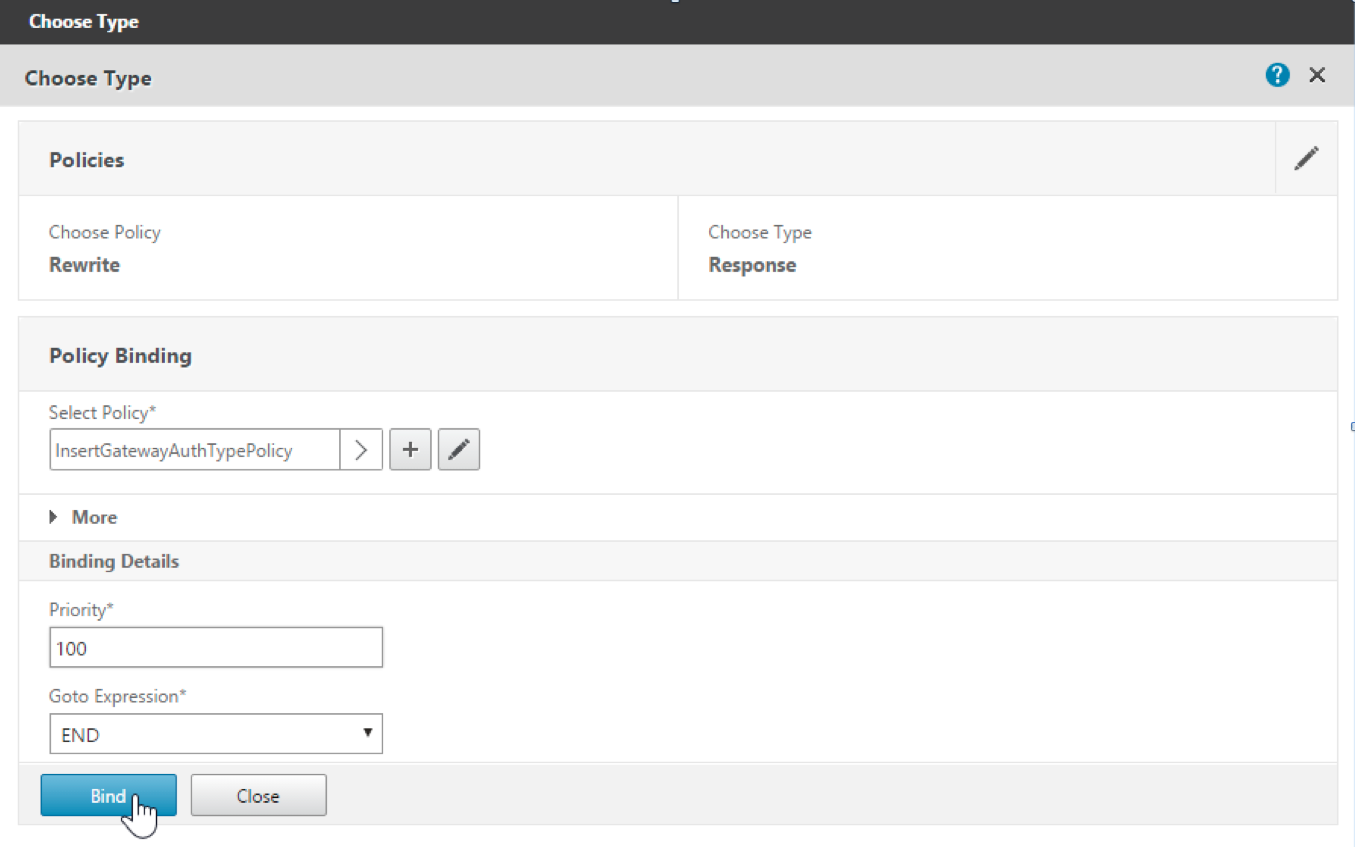

Cliquez sur Sélectionner une stratégie.

Un écran affichant les stratégies disponibles apparaît.

-

Cliquez sur la ligne de la stratégie que vous avez créée, puis cliquez sur Sélectionner. L’écran Liaison de stratégie apparaît à nouveau, avec la stratégie sélectionnée renseignée.

-

Cliquez sur Lier.

Si la liaison est réussie, l’écran de configuration principal apparaît avec la stratégie de réécriture terminée affichée.

-

Pour afficher les détails de la stratégie, cliquez sur Stratégie de réécriture.

Exigence de port pour la connectivité ADS pour les appareils Android

La configuration du port garantit que les appareils Android se connectant depuis Secure Hub peuvent accéder au service de découverte automatique (ADS) d’Endpoint Management depuis le réseau d’entreprise. La possibilité d’accéder à l’ADS est importante lors du téléchargement des mises à jour de sécurité disponibles via l’ADS. Les connexions ADS peuvent ne pas être compatibles avec votre serveur proxy. Dans ce scénario, autorisez la connexion ADS à contourner le serveur proxy.

Important :

Secure Hub pour Android et iOS vous oblige à autoriser les appareils Android à accéder à l’ADS. Pour plus de détails, consultez Exigences de port dans la documentation Endpoint Management. Cette communication s’effectue sur le port sortant 443. Il est fort probable que votre environnement existant soit conçu pour permettre cet accès. Les clients qui ne peuvent pas garantir cette communication sont découragés de passer à Secure Hub 10.2. Si vous avez des questions, contactez le support Citrix.

Prérequis

- Collectez les certificats Endpoint Management et Citrix ADC. Les certificats doivent être au format PEM et doivent être un certificat public et non la clé privée.

- Contactez le support Citrix et faites une demande pour activer l’épinglage de certificat. Au cours de ce processus, vos certificats vous seront demandés.

Les nouvelles améliorations de l’épinglage de certificat exigent que les appareils se connectent à l’ADS avant l’inscription de l’appareil. La connexion à l’ADS en premier garantit que les dernières informations de sécurité sont disponibles pour Secure Hub pour l’environnement dans lequel l’appareil s’inscrit. Si les appareils ne peuvent pas atteindre l’ADS, Secure Hub n’autorise pas l’inscription de l’appareil. Par conséquent, l’ouverture de l’accès ADS au sein du réseau interne est essentielle pour permettre aux appareils de s’inscrire.

Pour autoriser l’accès à l’ADS pour Secure Hub pour Android, ouvrez le port 443 pour les adresses IP et les FQDN suivants :

| FQDN | Adresse IP | Port | Utilisation de l’IP et du port |

|---|---|---|---|

discovery.mdm.zenprise.com |

52.5.138.94 | 443 | Secure Hub - Communication ADS |

discovery.mdm.zenprise.com |

52.1.30.122 | 443 | Secure Hub - Communication ADS |

ads.xm.cloud.com : notez que Secure Hub version 10.6.15 et ultérieure utilise ads.xm.cloud.com. |

34.194.83.188 | 443 | Secure Hub - Communication ADS |

ads.xm.cloud.com : notez que Secure Hub version 10.6.15 et ultérieure utilise ads.xm.cloud.com. |

34.193.202.23 | 443 | Secure Hub - Communication ADS |

Si l’épinglage de certificat est activé :

- Secure Hub épingle votre certificat d’entreprise lors de l’inscription de l’appareil.

-

Lors d’une mise à niveau, Secure Hub ignore tout certificat actuellement épinglé, puis épingle le certificat du serveur lors de la première connexion pour les utilisateurs inscrits.

Remarque :

Si vous activez l’épinglage de certificat après une mise à niveau, les utilisateurs doivent s’inscrire à nouveau.

- Le renouvellement de certificat ne nécessite pas de nouvelle inscription si la clé publique du certificat n’a pas changé.

L’épinglage de certificat prend en charge les certificats feuilles, et non les certificats intermédiaires ou émetteurs. L’épinglage de certificat s’applique aux serveurs Citrix, tels qu’Endpoint Management et Citrix Gateway, et non aux serveurs tiers.

Utilisation de Secure Hub

Les utilisateurs commencent par télécharger Secure Hub sur leurs appareils depuis l’App Store d’Apple ou le Google Play Store.

Lorsque Secure Hub s’ouvre, les utilisateurs saisissent les informations d’identification fournies par leur entreprise pour inscrire leurs appareils dans Secure Hub. Pour plus de détails sur l’inscription des appareils, consultez Utilisateurs, comptes, rôles et inscription.

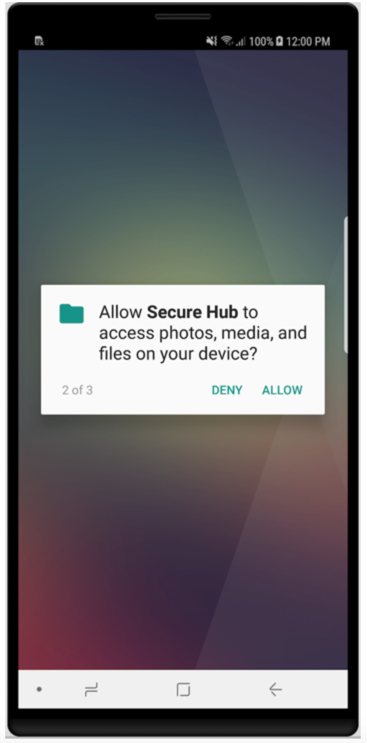

Sur Secure Hub pour Android, lors de l’installation et de l’inscription initiales, le message suivant s’affiche : Autoriser Secure Hub à accéder aux photos, aux médias et aux fichiers sur votre appareil ?

Ce message provient du système d’exploitation Android et non de Citrix. Lorsque vous appuyez sur Autoriser, Citrix et les administrateurs qui gèrent Secure Hub ne consultent à aucun moment vos données personnelles. Toutefois, si vous effectuez une session de support à distance avec votre administrateur, celui-ci peut consulter vos fichiers personnels pendant la session.

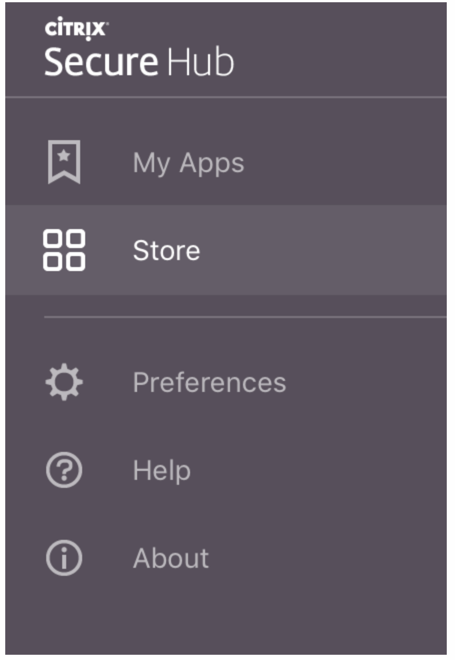

Une fois inscrits, les utilisateurs voient toutes les applications et tous les bureaux que vous avez déployés dans leur onglet Mes applications. Les utilisateurs peuvent ajouter d’autres applications depuis le Store. Sur les téléphones, le lien Store se trouve sous l’icône hamburger Paramètres dans le coin supérieur gauche.

Sur les tablettes, le Store est un onglet distinct.

Lorsque les utilisateurs d’iPhone exécutant iOS 9 ou une version ultérieure installent des applications de productivité mobile depuis le Store d’applications Endpoint Management, un message s’affiche. Ce message indique que le développeur d’entreprise, Citrix, n’est pas approuvé sur cet iPhone. Le message indique également que l’application n’est pas disponible tant que le développeur n’est pas approuvé. Lorsque ce message apparaît, Secure Hub invite les utilisateurs à consulter un guide qui les accompagne dans le processus d’approbation des applications d’entreprise Citrix pour leur iPhone.

Inscription automatique à Secure Mail

Pour les déploiements MAM uniquement, vous pouvez configurer CEM de sorte que les utilisateurs qui s’inscrivent à Secure Hub à l’aide d’informations d’identification de messagerie soient automatiquement inscrits à Secure Mail. Les utilisateurs n’ont pas besoin de saisir plus d’informations ni d’effectuer plus d’étapes pour s’inscrire à Secure Mail.

Lors de la première utilisation de Secure Mail, Secure Mail obtient l’adresse e-mail, le domaine et l’ID utilisateur de l’utilisateur à partir de Secure Hub. Secure Mail utilise l’adresse e-mail pour la découverte automatique. Le serveur Exchange est identifié à l’aide du domaine et de l’ID utilisateur, ce qui permet à Secure Mail d’authentifier automatiquement l’utilisateur. L’utilisateur est invité à saisir un mot de passe si la stratégie est configurée pour ne pas transmettre le mot de passe. Dans ce cas, l’utilisateur n’est pas tenu de saisir d’autres informations.

Pour activer cette fonctionnalité, créez trois propriétés :

- La propriété de serveur MAM_MACRO_SUPPORT. Pour obtenir des instructions, consultez Propriétés du serveur.

- Les propriétés client ENABLE_CREDENTIAL_STORE et SEND_LDAP_ATTRIBUTES. Pour obtenir des instructions, consultez Propriétés client.

Store personnalisé

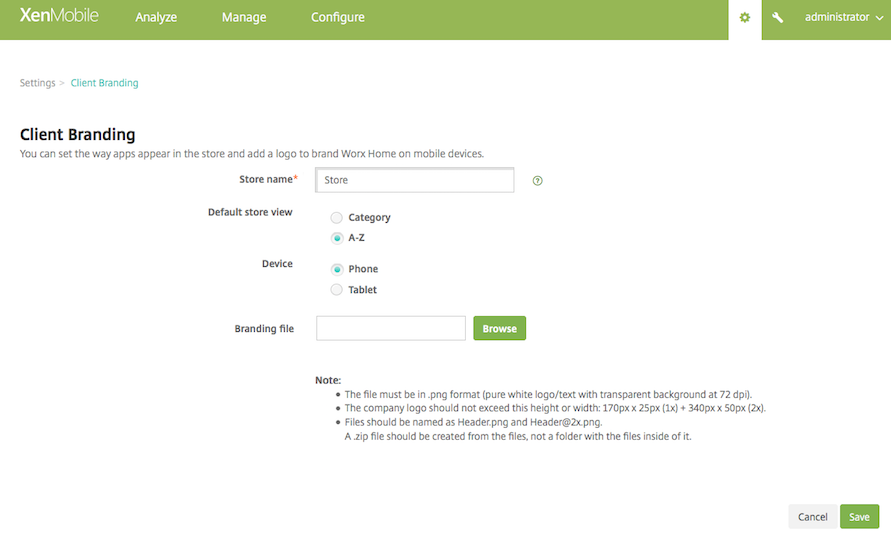

Si vous souhaitez personnaliser votre Store, accédez à Paramètres > Personnalisation client pour modifier le nom, ajouter un logo et spécifier la façon dont les applications apparaissent.

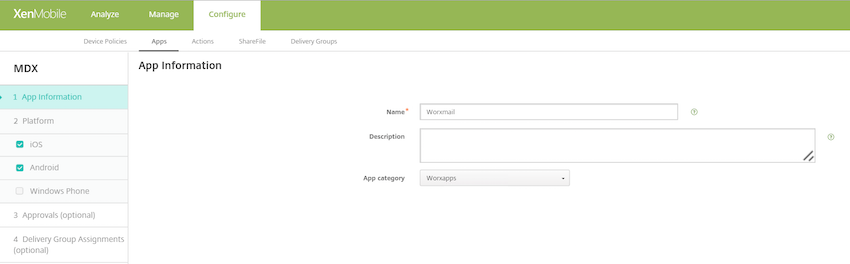

Vous pouvez modifier les descriptions d’applications dans la console Endpoint Management. Cliquez sur Configurer, puis sur Applications. Sélectionnez l’application dans le tableau, puis cliquez sur Modifier. Sélectionnez les plates-formes pour l’application dont vous modifiez la description, puis saisissez le texte dans la zone Description.

Dans le Store, les utilisateurs peuvent parcourir uniquement les applications et les bureaux que vous avez configurés et sécurisés dans Endpoint Management. Pour ajouter l’application, les utilisateurs appuient sur Détails, puis sur Ajouter.

Options d’aide configurées

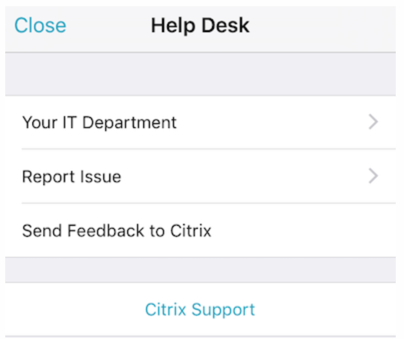

Secure Hub offre également aux utilisateurs diverses façons d’obtenir de l’aide. Sur les tablettes, appuyer sur le point d’interrogation dans le coin supérieur droit ouvre les options d’aide. Sur les téléphones, les utilisateurs appuient sur l’icône de menu hamburger dans le coin supérieur gauche, puis sur Aide.

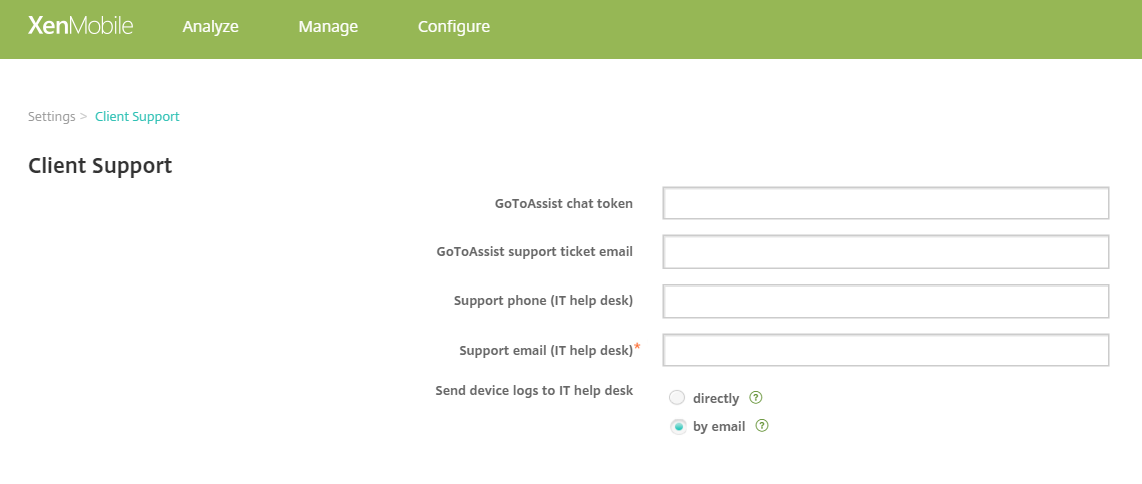

Votre service informatique affiche le numéro de téléphone et l’adresse e-mail du support technique de votre entreprise, auxquels les utilisateurs peuvent accéder directement depuis l’application. Vous saisissez les numéros de téléphone et les adresses e-mail dans la console Endpoint Management. Cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche. Cliquez sur Plus, puis sur Support client. L’écran où vous saisissez les informations apparaît.

Signaler un problème affiche une liste d’applications. Les utilisateurs sélectionnent l’application qui présente le problème. Secure Hub génère automatiquement des journaux, puis ouvre un message dans Secure Mail avec les journaux joints sous forme de fichier zip. Les utilisateurs ajoutent des lignes d’objet et des descriptions du problème. Ils peuvent également joindre une capture d’écran.

Envoyer des commentaires à Citrix ouvre un message dans Secure Mail avec une adresse de support Citrix préremplie. Dans le corps du message, l’utilisateur peut saisir des suggestions pour améliorer Secure Mail. Si Secure Mail n’est pas installé sur l’appareil, le programme de messagerie natif s’ouvre.

Les utilisateurs peuvent également appuyer sur Support Citrix, ce qui ouvre le Citrix Knowledge Center. À partir de là, ils peuvent rechercher des articles de support pour tous les produits Citrix.

Dans Préférences, les utilisateurs peuvent trouver des informations sur leurs comptes et leurs appareils.

Stratégies de localisation

Secure Hub fournit également des stratégies de géolocalisation et de géorepérage si, par exemple, vous souhaitez vous assurer qu’un appareil appartenant à l’entreprise ne dépasse pas un certain périmètre géographique. Pour plus de détails, consultez Stratégie d’appareil de localisation.

Collecte et analyse des incidents

Secure Hub collecte et analyse automatiquement les informations d’échec afin que vous puissiez voir ce qui a conduit à un échec particulier. Le logiciel Crashlytics prend en charge cette fonction.

Pour plus de fonctionnalités disponibles pour iOS et Android, consultez la matrice des fonctionnalités par plate-forme pour Citrix Secure Hub.