Gestion des appareils

Citrix Endpoint Management peut provisionner, gérer, sécuriser et inventorier un large éventail de types d’appareils au sein d’une seule console de gestion.

-

Utilisez un ensemble commun de stratégies pour gérer les appareils pris en charge. Pour un aperçu rapide des stratégies disponibles par plate-forme :

- Accédez à la console Citrix Endpoint Management, puis à Configurer > Stratégies d’appareil.

-

Cliquez sur Ajouter, puis sélectionnez les plates-formes que vous souhaitez afficher.

Pour plus d’informations, voir Filtrer la liste des stratégies d’appareil ajoutées.

-

Protégez les informations de votre entreprise grâce à des mesures de sécurité strictes pour l’identité, les appareils appartenant à l’entreprise et BYO, les applications, les données et le réseau. Spécifiez l’identité utilisateur à utiliser pour s’authentifier sur les appareils. Configurez comment séparer les données d’entreprise et les données personnelles sur les appareils.

-

Distribuez n’importe quelle application aux utilisateurs finaux, quel que soit l’appareil ou le système d’exploitation. Protégez vos informations au niveau des applications et fournissez la gestion des applications mobiles d’entreprise.

-

Utilisez des contrôles de provisioning et de configuration pour configurer les appareils. Ces contrôles incluent l’inscription d’appareils, l’application de stratégie et les privilèges d’accès.

-

Utilisez les contrôles de sécurité et de conformité pour créer une base de sécurité personnalisée avec des déclencheurs exploitables. Par exemple, vous pouvez verrouiller, effacer ou notifier un appareil ne respectant pas les normes de conformité définies.

-

Utilisez les contrôles de mise à jour du système d’exploitation pour empêcher ou appliquer les mises à jour du système d’exploitation. Cette fonctionnalité est essentielle pour la prévention des pertes de données face aux vulnérabilités ciblées du système d’exploitation.

Pour accéder aux articles concernant chaque plate-forme prise en charge, développez la section « Gestion des appareils » dans la liste des contenus. Ces articles fournissent des détails spécifiques à chaque plate-forme d’appareil. Le reste de cet article décrit comment effectuer des tâches générales de gestion des appareils.

Procédure de gestion des appareils

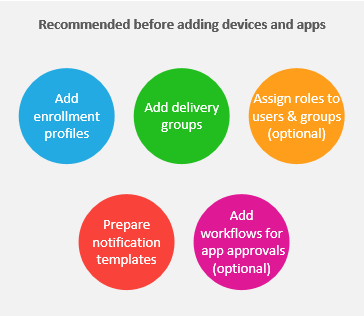

Les diagrammes de cette section fournissent une séquence suggérée pour l’exécution des tâches de gestion des appareils.

-

Conditions préalables recommandées pour l’ajout d’appareils et d’applications : l’exécution de la configuration suivante à l’avance vous permet de configurer les appareils et applications sans interruption.

Consultez :

Configurer des rôles avec RBAC

-

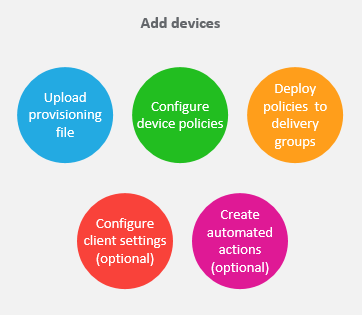

Ajouter des appareils :

Consultez :

Préparation à l’inscription d’appareils et à la mise à disposition de ressources

-

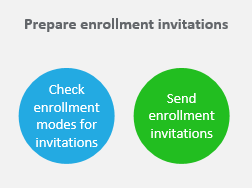

Préparer les invitations d’inscription : vous pouvez envoyer des invitations d’inscription aux utilisateurs d’appareils iOS, iPadOS, macOS, Android Enterprise et d’appareils Android d’ancienne génération. Procédez comme suit si vous prévoyez d’utiliser des invitations d’inscription.

Consultez :

-

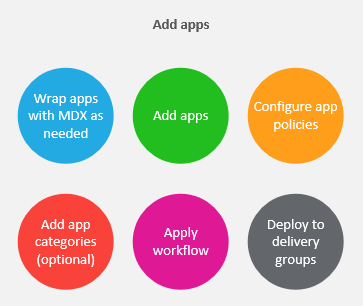

Ajouter des applications :

Consultez :

-

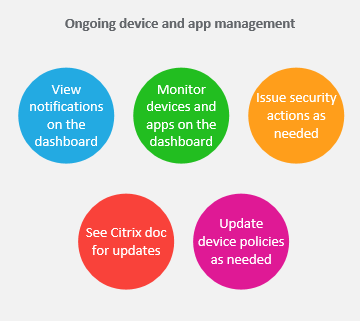

Effectuer une gestion continue des appareils et des applications : en plus d’utiliser le tableau de bord Citrix Endpoint Management, nous vous encourageons à passer en revue le contenu Nouveautés de chaque version. Les nouveautés fournissent des informations sur les actions nécessaires, telles que la configuration de nouvelles stratégies.

Consultez :

Invitations d’inscription

Pour gérer les appareils utilisateur à distance et de manière sécurisée, vous devez les inscrire dans Citrix Endpoint Management. Le logiciel client Citrix Endpoint Management est installé sur l’appareil utilisateur et l’identité de l’utilisateur est authentifiée. Citrix Endpoint Management et le profil utilisateur sont installés. Pour plus d’informations sur l’inscription des plates-formes d’appareils prises en charge, consultez les articles sur les appareils de cette section.

Dans la console Citrix Endpoint Management :

- Vous pouvez envoyer une invitation d’inscription aux utilisateurs d’appareils iOS, iPadOS, macOS, Android Enterprise et d’appareils Android d’ancienne génération. Les invitations d’inscription ne sont pas disponibles pour les appareils Windows.

- Vous pouvez envoyer une URL d’invitation aux utilisateurs d’appareils iOS, iPadOS, Android Enterprise ou d’appareils Android d’ancienne génération. Les URL d’invitation ne sont pas disponibles pour les appareils Windows.

Des invitations d’inscription sont envoyées comme suit :

- Si les utilisateurs Active Directory ont une adresse e-mail dans Active Directory, ils reçoivent l’invitation. Les utilisateurs locaux reçoivent l’invitation sur l’e-mail spécifié dans les propriétés de l’utilisateur.

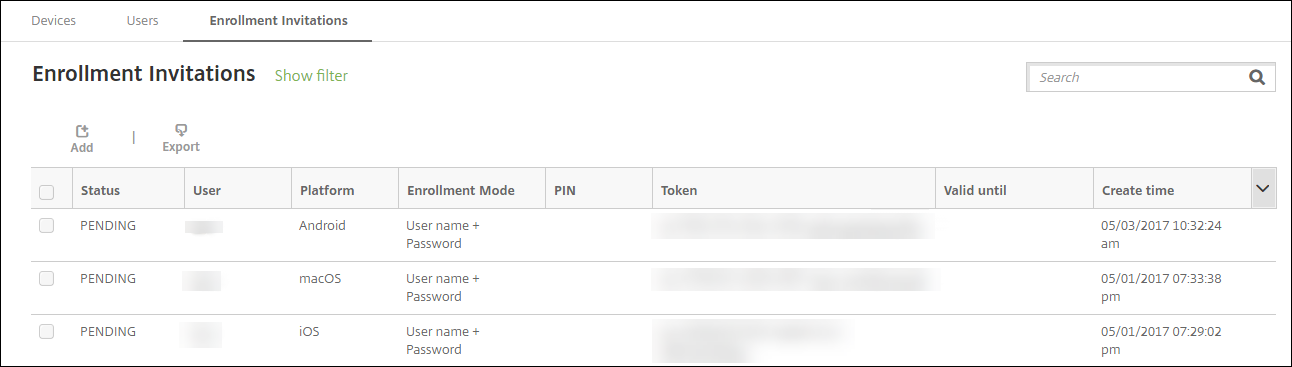

Une fois les utilisateurs inscrits, leurs appareils s’affichent comme étant gérés sur la page Gérer > Appareils. L’état de l’URL d’invitation s’affiche en tant que Utilisée.

Logiciels requis

- LDAP configuré

-

Si vous utilisez des groupes locaux et utilisateurs locaux :

-

Un ou plusieurs groupes locaux.

-

Utilisateurs locaux attribués à des groupes locaux.

-

Des groupes de mise à disposition sont associés à des groupes locaux.

-

-

Utilisation d’Active Directory :

- Des groupes de mise à disposition sont associés à des groupes Active Directory.

Créer une invitation d’inscription

-

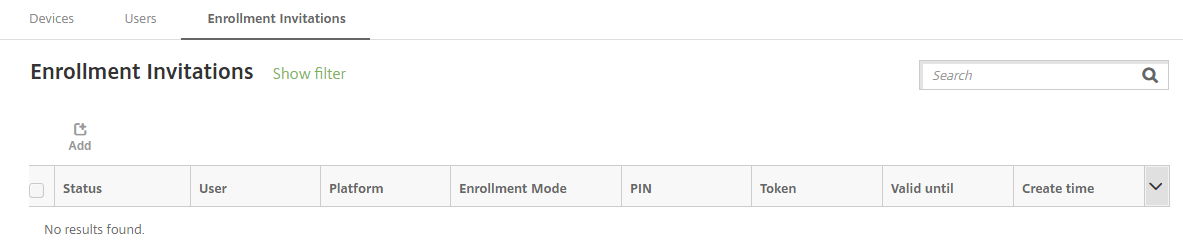

Dans la console Citrix Endpoint Management, cliquez sur Gérer > Invitations d’inscription. La page Invitations d’inscription s’affiche.

-

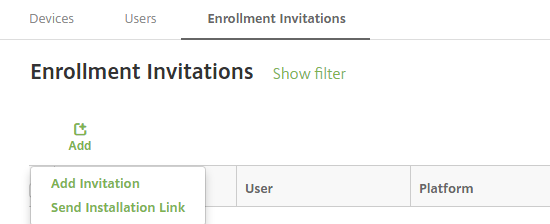

Cliquez sur Ajouter. Un menu des options d’inscription s’affiche.

- Pour envoyer une invitation d’inscription à un utilisateur ou un groupe, cliquez sur Ajouter une invitation.

- Pour envoyer un lien d’installation d’inscription à une liste de destinataires via SMTP, cliquez sur Envoyer lien d’installation.

L’envoi d’invitations d’inscription et de liens d’installation est décrit après ces étapes.

-

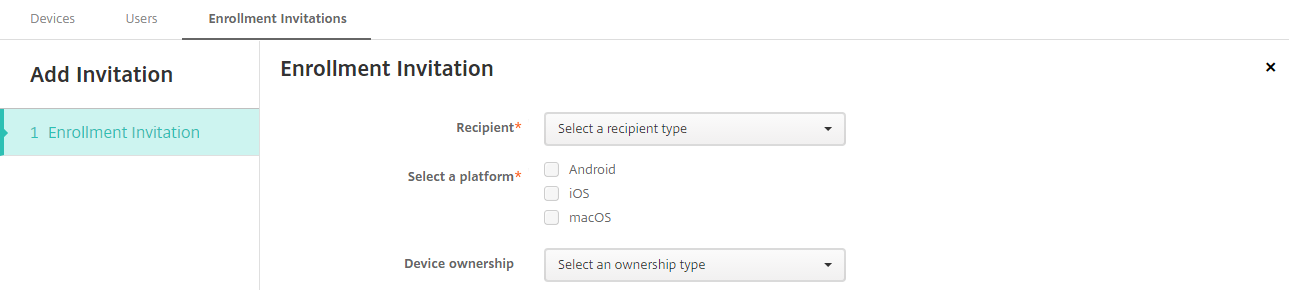

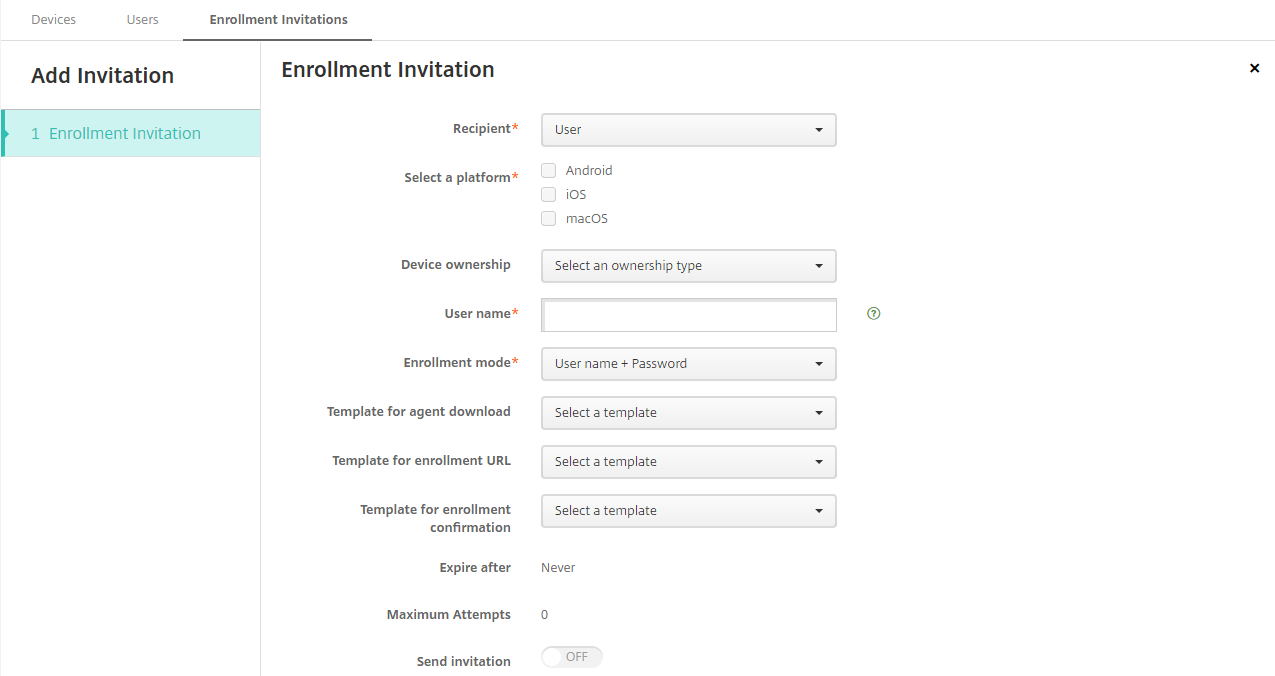

Cliquez sur Ajouter une invitation. L’écran Invitation d’inscription s’affiche.

-

Pour configurer ces paramètres :

- Destinataire : choisissez Groupe ou Utilisateur.

-

Sélectionner une plate-forme : si Destinataire est défini sur Groupe, toutes les plates-formes sont sélectionnées. Vous pouvez modifier la plate-forme sélectionnée. Si Destinataire est défini sur Utilisateur, aucune plate-forme n’est sélectionnée. Sélectionnez une plate-forme.

Pour créer une invitation d’inscription pour les appareils Android Enterprise, sélectionnez Android.

- Propriétaire : sélectionnez Entreprise ou Employé.

Les paramètres pour les utilisateurs ou groupes s’affichent, comme décrit dans les sections suivantes.

Pour envoyer une invitation d’inscription à un utilisateur

-

Configurez ces paramètres Utilisateur :

- Nom d’utilisateur : entrez un nom d’utilisateur. L’utilisateur doit exister dans Citrix Endpoint Management en tant qu’utilisateur local ou Active Directory. Si l’utilisateur est local, configurez la propriété Email de l’utilisateur pour vous permettre de lui envoyer des notifications. S’il s’agit d’un utilisateur Active Directory, assurez-vous que LDAP est configuré.

- Numéro de téléphone : ce paramètre ne s’affiche pas si vous sélectionnez plusieurs plates-formes, ou si vous sélectionnez macOS uniquement. Si vous le souhaitez, entrez le numéro de téléphone de l’utilisateur.

- Opérateur : ce paramètre ne s’affiche pas si vous sélectionnez plusieurs plates-formes, ou si vous sélectionnez macOS uniquement. Choisissez un opérateur à associer au numéro de téléphone de l’utilisateur.

-

Mode d’inscription : choisissez le mode d’inscription sécurisée pour les utilisateurs. La valeur par défaut est Nom d’utilisateur + mot de passe. Certaines des options suivantes ne sont pas disponibles pour toutes les plates-formes :

- Nom d’utilisateur + mot de passe

- URL d’invitation

- URL d’invitation + PIN

- URL d’invitation + mot de passe

- Deux facteurs

- Nom d’utilisateur + PIN

Le mode d’inscription Haute sécurité n’est plus pris en charge. Pour envoyer des invitations d’inscription, vous pouvez uniquement utiliser les modes d’inscription sécurisée URL d’invitation, URL d’invitation + PIN ou URL d’invitation + mot de passe. Pour les appareils qui sont inscrits avec Nom d’utilisateur + mot de passe, Deux facteurs ou Nom d’utilisateur + PIN, les utilisateurs doivent télécharger Citrix Secure Hub et entrer manuellement leurs informations d’identification.

Pour de plus amples informations, consultez la section Modes d’inscription sécurisée par plate-forme. Un code PIN d’inscription est également appelé un code PIN à usage unique. Ces codes PIN sont valides uniquement lorsque l’utilisateur s’inscrit.

Remarque

Lorsque vous sélectionnez un mode d’inscription sécurisée qui comprend un code PIN, le champ Modèle pour le code PIN d’inscription s’affiche. Cliquez sur Code PIN d’inscription.

- Modèle pour téléchargement de l’agent : choisissez le modèle de lien de téléchargement appelé Lien de téléchargement. Ce modèle est destiné à toutes les plates-formes prises en charge.

- Modèle pour l’URL d’inscription : choisissez Invitation d’inscription.

- Modèle pour la confirmation d’inscription : choisissez Confirmation d’inscription.

- Expire après : ce champ est défini lorsque vous configurez le mode d’inscription sécurisée et indique quand l’inscription expire. Pour plus d’informations sur la configuration des modes d’inscription sécurisée, veuillez consulter la section Configurer les modes d’inscription sécurisée.

- Nbre max de tentatives : ce champ est défini lorsque vous configurez le mode d’inscription sécurisée et indique le nombre maximal de tentatives du processus d’inscription.

- Envoyer invitation : sélectionnez Activé pour envoyer l’invitation immédiatement. Sélectionnez Désactivé pour ajouter l’invitation au tableau sur la page Invitations d’inscription, mais ne pas l’envoyer.

-

Cliquez sur Enregistrer et Envoyer si vous avez activé Envoyer invitation. Sinon, cliquez sur Enregistrer. L’invitation apparaît dans le tableau sur la page Invitations d’inscription.

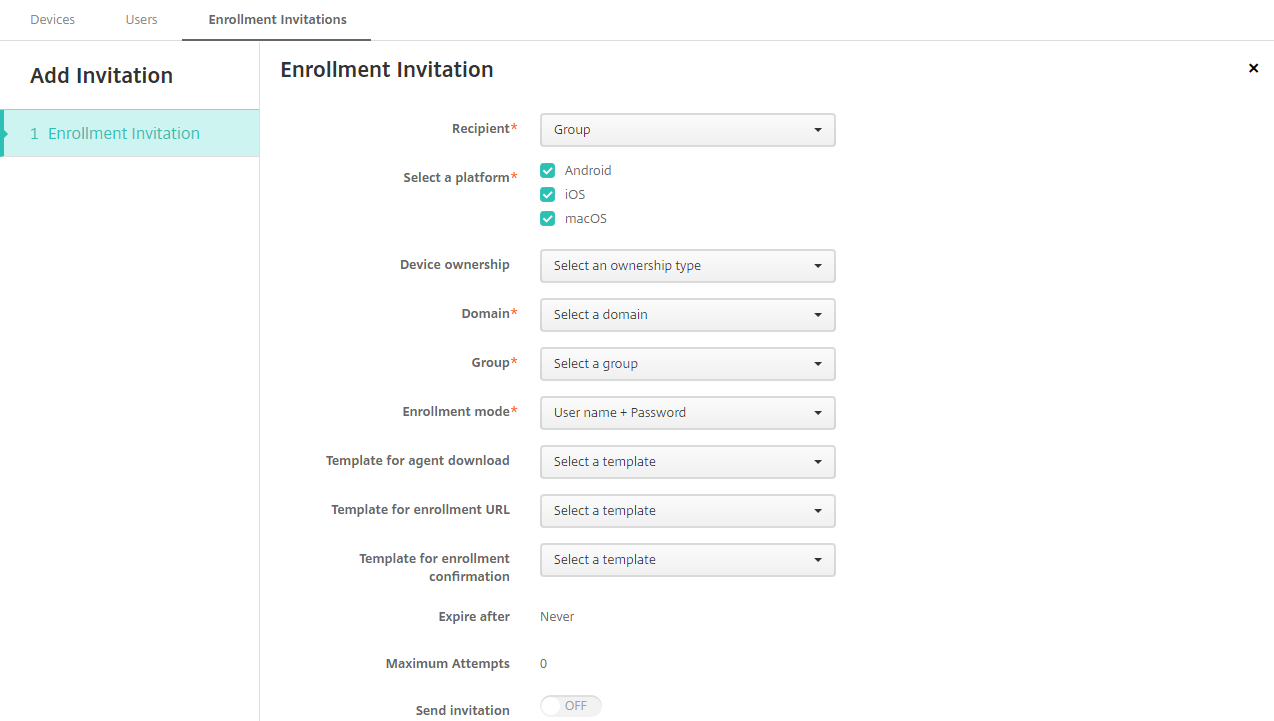

Pour envoyer une invitation d’inscription à un groupe

La figure suivante montre les paramètres de configuration d’une invitation d’inscription à un groupe.

-

Pour configurer ces paramètres :

- Domaine : choisissez le domaine du groupe qui recevra l’invitation.

- Groupe : choisissez le groupe qui recevra l’invitation. Citrix Endpoint Management obtient la liste des utilisateurs à partir d’Active Directory. Cette liste inclut les utilisateurs dont les noms contiennent des caractères spéciaux.

-

Mode d’inscription : choisissez la manière dont vous souhaitez que les utilisateurs du groupe s’inscrivent. La valeur par défaut est Nom d’utilisateur + mot de passe. Certaines des options suivantes ne sont pas disponibles pour toutes les plates-formes :

- Nom d’utilisateur + mot de passe

- URL d’invitation

- URL d’invitation + PIN

- URL d’invitation + mot de passe

- Deux facteurs

- Nom d’utilisateur + PIN

Le mode d’inscription Haute sécurité n’est plus pris en charge. Pour envoyer des invitations d’inscription, vous pouvez uniquement utiliser les modes d’inscription sécurisée URL d’invitation, URL d’invitation + PIN ou URL d’invitation + mot de passe. Pour les appareils qui sont inscrits avec Nom d’utilisateur + mot de passe, Deux facteurs ou Nom d’utilisateur + PIN, les utilisateurs doivent télécharger Citrix Secure Hub et entrer manuellement leurs informations d’identification.

Seuls les mode d’inscription sécurisée qui sont valides pour chacune des plates-formes sélectionnées s’affichent. Pour de plus amples informations, consultez la section Modes d’inscription sécurisée par plate-forme.

Remarque

Lorsque vous sélectionnez un mode d’inscription sécurisée qui comprend un code PIN, le champ Modèle pour le code PIN d’inscription s’affiche. Cliquez sur Code PIN d’inscription.

- Modèle pour téléchargement de l’agent : choisissez le modèle de lien de téléchargement appelé Lien de téléchargement. Ce modèle est destiné à toutes les plates-formes prises en charge.

- Modèle pour l’URL d’inscription : choisissez Invitation d’inscription.

- Modèle pour la confirmation d’inscription : choisissez Confirmation d’inscription.

- Expire après : ce champ est défini lorsque vous configurez le mode d’inscription sécurisée et indique quand l’inscription expire. Pour plus d’informations sur la configuration des modes d’inscription sécurisée, veuillez consulter la section Configurer les modes d’inscription sécurisée.

- Nbre max de tentatives : ce champ est défini lorsque vous configurez le mode d’inscription sécurisée et indique le nombre maximal de tentatives du processus d’inscription.

- Envoyer invitation : sélectionnez Activé pour envoyer l’invitation immédiatement. Sélectionnez Désactivé pour ajouter l’invitation au tableau sur la page Invitations d’inscription, mais ne pas l’envoyer.

-

Cliquez sur Enregistrer et Envoyer si vous avez activé Envoyer invitation. Sinon, cliquez sur Enregistrer. L’invitation apparaît dans le tableau sur la page Invitation d’inscription.

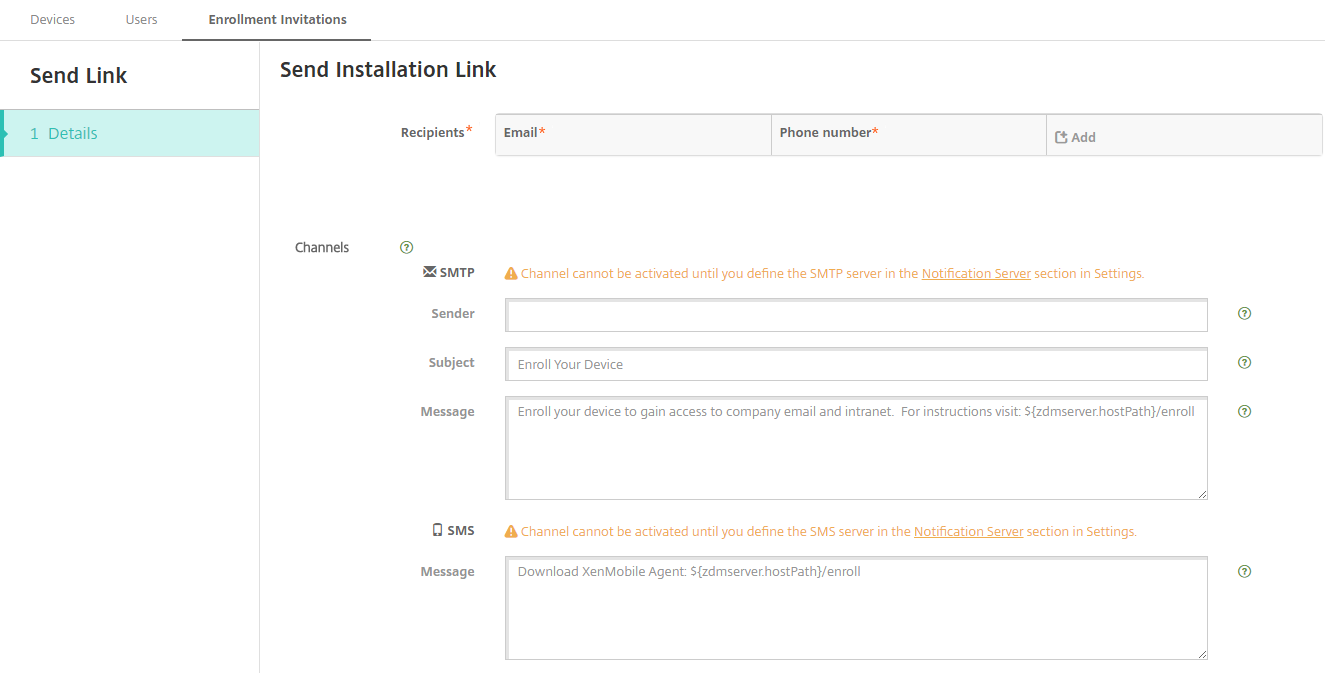

Pour envoyer un lien d’installation

Avant de pouvoir envoyer un lien d’installation de l’inscription, vous devez configurer les canaux (SMTP) sur le serveur de notification à partir de la page Paramètres. Pour plus de détails, consultez la section Notifications.

-

Configurez ces paramètres, puis cliquez sur Enregistrer.

-

Destinataire : pour chaque destinataire que vous souhaitez ajouter, cliquez sur Ajouter et procédez comme suit :

- Adresse électronique : entrez l’adresse e-mail du destinataire. Ce champ est obligatoire.

- Numéro de téléphone : entrez le numéro de téléphone de l’utilisateur. Ce champ est obligatoire.

Remarque

Pour supprimer un destinataire, placez le curseur sur la ligne contenant la liste et cliquez sur l’icône de corbeille sur le côté droit. Une boîte de dialogue de confirmation s’affiche. Cliquez sur Supprimer pour supprimer la liste ou sur Annuler pour conserver la liste.

Pour modifier un destinataire, placez le curseur sur la ligne contenant la liste. Cliquez ensuite sur l’icône de crayon sur le côté droit. Mettez la liste à jour, puis cliquez sur Enregistrer pour enregistrer la nouvelle liste ou sur Annuler pour laisser la liste inchangée.

- Canaux : sélectionnez un canal à utiliser pour envoyer le lien d’installation de l’inscription. Vous pouvez envoyer des notifications via SMTP. Ces canaux ne peuvent pas être activés tant que vous n’avez pas configuré les paramètres du serveur sur la page Paramètres dans Serveur de notification. Pour plus de détails, consultez la section Notifications.

-

SMTP : configurez ces paramètres facultatifs. Si vous ne renseignez pas ces champs, les valeurs par défaut spécifiées dans le modèle de notification configuré pour la plate-forme que vous avez sélectionnée sont utilisées :

- Expéditeur : entrez un expéditeur (facultatif).

- Sujet : entrez un sujet pour le message (facultatif). Par exemple, « inscription de votre appareil ».

- Message : entrez le message à envoyer au destinataire (facultatif). Par exemple, « Inscrivez votre appareil pour accéder à la messagerie et aux applications de l’entreprise ».

-

Destinataire : pour chaque destinataire que vous souhaitez ajouter, cliquez sur Ajouter et procédez comme suit :

-

Cliquez sur Envoyer.

Remarque

Si votre environnement utilise l’attribut sAMAccountName : après que les utilisateurs aient reçu l’invitation et cliqué sur le lien, ils doivent modifier le nom d’utilisateur pour compléter l’authentification. Le nom d’utilisateur s’affiche sous la forme

sAMAccountName@domainname.com. Les utilisateurs doivent supprimer la partie@domainname.com.

Modes d’inscription sécurisée par plateforme

Le tableau suivant affiche les modes d’inscription sécurisée que vous pouvez utiliser pour inscrire des machines utilisateur. Dans le tableau, Oui indique quelles plates-formes d’appareils prennent en charge des modes d’inscription et de gestion spécifiques avec différents profils d’inscription.

| Mode d’inscription sécurisée MDM | Mode d’inscription sécurisée MAM sur NetScaler Gateway | Modes de gestion | Prise en charge de différents profils d’inscription | Android (ancien) | Android Enterprise | iOS (mode d’inscription des utilisateurs) | iOS | macOS | Windows |

|---|---|---|---|---|---|---|---|---|---|

| Azure AD et Okta en tant que fournisseurs d’identité via Citrix Cloud | Certificat client | MDM+MAM ou MDM | Oui | Oui | Oui | Oui | Oui | Non | Non |

| Nom d’utilisateur + mot de passe | LDAP, LDAP + certificat client et certificat client uniquement | MDM+MAM, MDM ou MAM (le mode MAM exclusif ne prend pas en charge les certificats clients sur NetScaler Gateway) | Oui | Oui | Oui | Oui | Oui | Oui | Oui |

| URL d’invitation | Certificat client | MDM+MAM ou MDM | Oui | Oui | Oui | Non | Oui | Non | Non |

| URL d’invitation + PIN | Certificat client | MDM+MAM ou MDM | Oui | Oui | Oui | Non | Oui | Non | Non |

| URL d’invitation + mot de passe | LDAP, LDAP + certificat client et certificat client uniquement | MDM+MAM ou MDM | Oui | Oui | Oui | Non | Oui | Non | Non |

| Authentification à deux facteurs (nom d’utilisateur + mot de passe + code PIN) | LDAP, LDAP + certificat client et certificat client uniquement | MDM+MAM ou MDM | Oui | Oui | Oui | Non | Oui | Oui | Non |

| Nom d’utilisateur + PIN | Certificat client | MDM+MAM ou MDM | Oui | Oui | Oui | Non | Oui | Oui | Non |

Le comportement des modes d’inscription sécurisée sur les appareils iOS, Android et Android Enterprise est décrit ci-après :

-

Nom d’utilisateur + mot de passe (défaut)

- Envoie à un utilisateur une seule notification contenant une URL d’inscription. Lorsque l’utilisateur clique sur l’URL, Citrix Secure Hub s’ouvre. L’utilisateur tape ensuite un nom d’utilisateur et un mot de passe pour inscrire l’appareil dans Citrix Endpoint Management.

-

URL d’invitation

- Envoie à un utilisateur une seule notification contenant une URL d’inscription. Lorsque l’utilisateur clique sur l’URL, Citrix Secure Hub s’ouvre. Le nom du serveur Citrix Endpoint Management et le bouton Oui, inscrire apparaissent. L’utilisateur appuie sur Oui, inscrire pour inscrire l’appareil dans Citrix Endpoint Management.

-

URL d’invitation + PIN

- Envoie à un utilisateur les e-mails suivants :

- Un e-mail avec une URL d’inscription, qui permet à l’utilisateur d’inscrire l’appareil dans Citrix Endpoint Management via Citrix Secure Hub.

- Un e-mail avec un code PIN à usage unique que l’utilisateur doit entrer lors de l’inscription de l’appareil, ainsi que le mot de passe de l’utilisateur Active Directory (ou local).

- Avec ce mode, l’utilisateur effectue l’inscription uniquement en utilisant l’URL d’inscription inclus dans la notification. Si l’utilisateur perd l’invitation de notification, il ne peut pas effectuer l’inscription. Vous pouvez, cependant, envoyer une autre invitation.

- Envoie à un utilisateur les e-mails suivants :

-

URL d’invitation + mot de passe

- Envoie à un utilisateur une seule notification contenant une URL d’inscription. Lorsque l’utilisateur clique sur l’URL, Citrix Secure Hub s’ouvre. Le nom du serveur Citrix Endpoint Management apparaît, ainsi qu’un champ permettant à l’utilisateur de taper un mot de passe.

-

Deux facteurs

- Envoie à un utilisateur une seule notification contenant une URL d’inscription et un code PIN unique. Lorsque l’utilisateur clique sur l’URL, Citrix Secure Hub s’ouvre. Le nom du serveur Citrix Endpoint Management apparaît, ainsi que deux champs permettant à l’utilisateur de taper un mot de passe et le PIN.

-

Nom d’utilisateur + PIN

- Envoie à un utilisateur les e-mails suivants :

- Un e-mail avec une URL d’inscription, qui permet à l’utilisateur de télécharger et d’installer Citrix Secure Hub. Une fois Citrix Secure Hub ouvert, l’utilisateur est invité à taper un nom d’utilisateur et un mot de passe pour inscrire l’appareil dans Citrix Endpoint Management.

- Un e-mail avec un code PIN à usage unique que l’utilisateur doit entrer lors de l’inscription de l’appareil, ainsi que le mot de passe de l’utilisateur Active Directory (ou local).

- Si l’utilisateur perd l’invitation de notification, il ne peut pas effectuer l’inscription. Vous pouvez, cependant, envoyer une autre invitation.

- Envoie à un utilisateur les e-mails suivants :

Le comportement des modes d’inscription sécurisée sur les appareils macOS est décrit ci-après :

-

Nom d’utilisateur + mot de passe

- Envoie à un utilisateur une seule notification contenant une URL d’inscription. Lorsque l’utilisateur clique sur l’URL, le navigateur Safari s’ouvre. Une page de connexion apparaît, invitant l’utilisateur à taper un nom d’utilisateur et un mot de passe pour inscrire l’appareil dans Citrix Endpoint Management.

-

Deux facteurs

- Envoie à un utilisateur une seule notification contenant une URL d’inscription et un code PIN unique. Lorsque l’utilisateur clique sur l’URL, le navigateur Safari s’ouvre. Une page de connexion apparaît, affichant deux champs permettant à l’utilisateur de taper un mot de passe et le PIN.

-

Nom d’utilisateur + PIN

- Envoie à un utilisateur les e-mails suivants :

- Un e-mail avec une URL d’inscription. Lorsque l’utilisateur clique sur l’URL, le navigateur Safari s’ouvre. Une page de connexion apparaît, invitant l’utilisateur à taper un nom d’utilisateur et un mot de passe pour inscrire l’appareil dans Citrix Endpoint Management.

- Un e-mail avec un code PIN à usage unique que l’utilisateur doit entrer lors de l’inscription de l’appareil, ainsi que le mot de passe de l’utilisateur Active Directory (ou local).

- Si l’utilisateur perd l’invitation de notification, il ne peut pas effectuer l’inscription. Vous pouvez, cependant, envoyer une autre invitation.

- Envoie à un utilisateur les e-mails suivants :

Vous ne pouvez pas envoyer d’invitations d’inscription aux appareils Windows. Les utilisateurs Windows s’inscrivent directement sur leurs appareils. Pour de plus amples informations sur l’inscription d’appareils Windows, consultez la section Appareils Windows.

Actions de sécurisation

Vous pouvez effectuer des actions de sécurité sur les appareils et les applications à partir de la page Gérer > Appareils. Vous pouvez exécuter les actions suivantes sur l’appareil : révoquer, verrouiller, déverrouiller et effacer. Vous pouvez exécuter les actions de sécurité suivantes sur les applications : mode kiosque (verrouillage des applications) et effacement des applications.

-

Contourner le verrouillage d’activation : supprime le verrouillage d’activation d’appareils iOS supervisés avant l’activation de l’appareil. Cette commande ne nécessite pas l’identifiant Apple ID ou le mot de passe personnel d’un utilisateur.

-

Mode kiosque : refuse l’accès à toutes les applications sur un appareil. Sur Android, après un verrouillage d’application, les utilisateurs ne peuvent pas se connecter à Citrix Endpoint Management. Sur iOS, les utilisateurs peuvent se connecter, mais ils ne peuvent pas accéder aux applications.

-

Effacement des applications: supprime le compte d’utilisateur de Citrix Secure Hub et désinscrit l’appareil. Les utilisateurs ne peuvent pas se réinscrire tant que vous n’avez pas effectué l’action Annuler effacement des applications.

-

Verrouillage d’activation du programme de déploiement ASM : crée un code de contournement du verrouillage d’activation pour les appareils iOS inscrits à Apple School Manager.

-

Renouvellement de certificat : pour les appareils iOS, macOS et Android pris en charge, l’action de sécurisation Renouvellement de certificat démarre le processus de renouvellement du certificat. Lors de la prochaine connexion d’appareils à Citrix Endpoint Management, Citrix Endpoint Management Server émet de nouveaux certificats d’appareils basés sur la nouvelle autorité de certification.

-

Effacer les restrictions : sur les appareils iOS supervisés, cette commande permet à Citrix Endpoint Management d’effacer le mot de passe de restrictions et les paramètres de restriction configurés par l’utilisateur.

-

Activer/Désactiver le mode perdu : place un appareil iOS supervisé en Mode perdu et envoie à l’appareil un message, un numéro de téléphone et une note de bas de page à afficher. La seconde fois que vous envoyez cette commande, l’appareil sort du mode perdu.

-

Activer le suivi : sur les appareils Android et iOS, cette commande permet à Citrix Endpoint Management d’interroger l’emplacement d’appareils spécifiques à une fréquence que vous définissez. Pour afficher les coordonnées et l’emplacement de l’appareil sur une carte, accédez à Gérer > Appareils, sélectionnez un appareil, puis cliquez sur Modifier. Les informations sur l’appareil se trouvent dans l’onglet Général, sous Sécurité. Utilisez Activer le suivi pour effectuer un suivi continu de l’appareil. Citrix Secure Hub signale périodiquement l’emplacement lorsque l’appareil est en cours d’exécution.

-

Effacement complet : efface immédiatement toutes les données et applications d’un appareil, y compris des cartes mémoire. Les appareils effacés restent dans la liste des appareils sur la page Gérer > Appareils à des fins d’audit. Vous pouvez supprimer un appareil effacé de la liste des appareils.

-

Pour les appareils Android, cette demande peut également inclure l’option d’effacement de cartes mémoire.

-

Pour les appareils Android Enterprise entièrement gérés avec profil de travail (appareils COPE), vous pouvez effectuer un effacement complet après qu’un effacement des données d’entreprise aura supprimé le profil de travail.

-

Pour les appareils iOS et macOS, l’effacement se produit immédiatement, même si l’appareil est verrouillé.

Pour les appareils iOS 11 et iPadOS 12 (version minimale) : lorsque vous confirmez l’effacement complet, vous pouvez choisir de conserver le plan de données cellulaires sur l’appareil.

Pour les appareils iOS 11.3 (version minimale) : lorsque vous confirmez l’effacement complet, vous empêchez les appareils iOS d’effectuer une configuration de proximité. Lors de la configuration d’un nouvel appareil iOS, les utilisateurs peuvent normalement utiliser un appareil iOS déjà configuré pour configurer le leur. Vous pouvez bloquer la configuration de proximité sur les appareils qui sont gérés par Citrix Endpoint Management et qui ont été effacés.

Pour les appareils iOS 17 (version minimale) : lorsque vous confirmez l’effacement complet, l’appareil efface automatiquement toutes les données utilisateur, se connecte au réseau Wi-Fi spécifié et se réinscrit sur le serveur MDM à l’aide du profil d’inscription fourni.

-

Si l’utilisateur éteint l’appareil avant que le contenu de la carte mémoire soit supprimé, l’utilisateur peut toujours avoir accès aux données de l’appareil.

-

Vous pouvez annuler la demande d’effacement jusqu’à ce que la demande soit envoyée à l’appareil.

-

-

Localiser : localise un appareil et indique son emplacement sur une carte, sur la page Gérer > Appareils, sous Détails de l’appareil > Général. La fonction Localiser est une action unique. Utilisez Localiser pour afficher l’emplacement actuel de l’appareil au moment où vous exécutez l’action. Pour effectuer un suivi continu de l’appareil sur une période donnée, utilisez Activer le suivi.

- Lorsque vous appliquez cette action aux appareils Android (sauf Android Enterprise) ou aux appareils Android Enterprise (appartenant à l’entreprise ou BYOD), tenez compte du comportement suivant :

- La fonction Localiser requiert que l’utilisateur donne accès à la localisation lors de l’inscription. L’utilisateur peut choisir de ne pas accorder l’autorisation de localisation. Si l’utilisateur n’accorde pas l’autorisation lors de l’inscription, Citrix Endpoint Management demande à nouveau l’autorisation de localisation lors de l’envoi de la commande Localiser.

- Lorsque vous appliquez cette fonctionnalité à des appareils iOS ou Android Enterprise, tenez compte des limitations suivantes :

- Pour les appareils Android Enterprise, cette requête échoue à moins que la stratégie d’appareil Localisation n’ait défini le mode de localisation de l’appareil sur Haute précision ou Économie de batterie.

- Pour les appareils iOS, la commande ne réussit que si les appareils sont en mode perdu MDM.

- Lorsque vous appliquez cette action aux appareils Android (sauf Android Enterprise) ou aux appareils Android Enterprise (appartenant à l’entreprise ou BYOD), tenez compte du comportement suivant :

-

Verrouiller : verrouille à distance un appareil. La fonction Verrouiller est utile si un appareil est volé et doit être verrouillé. Ensuite, Citrix Endpoint Management génère un code PIN et le configure dans l’appareil. Pour accéder à l’appareil, l’utilisateur devra entrer ce code PIN. Utilisez Annuler le verrouillage pour retirer le verrouillage de la console Citrix Endpoint Management.

-

Verrouiller et réinitialiser le mot de passe : verrouille un appareil à distance et réinitialise le mot de passe.

- Non pris en charge pour les appareils qui sont :

- inscrits dans Android Enterprise en mode profil de travail et

- exécutant des versions Android antérieures à Android 7.0

- Sur les appareils inscrits dans Android Enterprise en mode Profil de travail et qui exécutent Android 7.0 ou version ultérieure :

- Le code secret verrouille le profil de travail. L’appareil n’est pas verrouillé.

- Si aucun code secret n’est envoyé, ou si le code envoyé ne répond pas aux exigences et que le profil de travail n’a pas de code secret, l’appareil est verrouillé.

- Si aucun mot de passe n’est pas envoyé, ou si le mot de passe envoyé ne répond pas aux exigences, mais que le profil de travail a un mot de passe, le profil de travail est verrouillé mais l’appareil n’est pas verrouillé.

- Non pris en charge pour les appareils qui sont :

-

Notifier (sonnerie) : émet un son sur les appareils Android.

-

Redémarrer : redémarre les appareils Windows 10 et Windows 11. Pour les tablettes et les PC Windows, un message concernant le redémarrage en attente s’affiche. Le redémarrage s’effectue en cinq minutes.

-

Demander/Arrêter la mise en miroir AirPlay : démarre et arrête la mise en miroir AirPlay sur les appareils iOS supervisés.

-

Redémarrer/Arrêter : redémarre ou arrête immédiatement les appareils iOS supervisés.

-

Révoquer : permet d’empêcher un appareil de se connecter à Citrix Endpoint Management.

-

Révoquer/Autoriser : effectue les mêmes actions que l’effacement des données d’entreprise. Après la révocation, vous pouvez ré-autoriser l’appareil pour le réinscrire.

-

Faire sonner : si un appareil iOS supervisé est en Mode perdu, cette option le fait sonner. L’appareil sonne jusqu’à ce qu’il soit retiré du mode perdu ou que l’utilisateur désactive le son.

-

Alterner clé de récupération privée : si vous avez activé la stratégie FileVault, cette action génère une nouvelle clé de récupération privée et remplace l’ancienne clé par cette nouvelle clé. Vous pouvez annuler cette requête tant que celle-ci est toujours en attente. Pour ce faire, cliquez sur Annuler la rotation de la clé de récupération privée.

-

Effacer les données d’entreprise : efface toutes les données et applications d’entreprise d’un appareil, sans toucher aux données et applications personnelles. Après une effacement sélectif, utilisez l’action Autoriser pour réautoriser l’appareil afin qu’un utilisateur puisse l’inscrire à nouveau. Les appareils effacés restent dans la liste des appareils sur la page Gérer > Appareils à des fins d’audit. Vous pouvez supprimer un appareil effacé de la liste des appareils.

- L’effacement des données d’entreprise d’un appareil Android ne déconnecte pas l’appareil de Device Manager et du réseau d’entreprise. Pour empêcher l’appareil d’accéder à Device Manager, vous devez également révoquer les certificats de l’appareil.

- L’effacement des données d’entreprise d’un appareil Android révoque également l’appareil. Vous ne pouvez réinscrire l’appareil qu’après l’avoir réautorisé ou supprimé de la console.

- Pour les appareils Android Enterprise entièrement gérés avec profil de travail (appareils COPE), vous pouvez effectuer un effacement complet après qu’un effacement des données d’entreprise aura supprimé le profil de travail. Vous pouvez également réinscrire l’appareil avec le même nom d’utilisateur. La réinscription de l’appareil recrée le profil de travail.

- Pour les appareils iOS et macOS, cette commande supprime le profil installé via MDM.

- Un effacement des données d’entreprise sur un appareil Windows supprime également le contenu du dossier de profil de tout utilisateur connecté à l’appareil à ce moment-là. Un effacement des données d’entreprise ne supprime pas les clips Web que vous mettez à la disposition des utilisateurs via une configuration. Pour supprimer les clips Web, les utilisateurs doivent désinscrire manuellement leurs appareils. Vous ne pouvez pas réinscrire un appareil dont les données d’entreprise ont été effacées.

- Déverrouiller : efface le code secret envoyé à l’appareil lorsqu’il a été verrouillé. Cette commande n’ouvre pas l’appareil.

Dans Gérer > Appareils, la page Détails de l’appareil répertorie également les propriétés de sécurité de l’appareil. Ces propriétés incluent ID fort, Verrouiller l’appareil, Contourner le verrouillage d’activation et d’autres informations relatives au type de plate-forme. Le champ Effacement complet de l’appareil inclut le code PIN de l’utilisateur. L’utilisateur doit entrer ce code une fois que l’appareil est effacé. Si l’utilisateur oublie le code, vous pouvez le rechercher ici.

Vous pouvez automatiser certaines actions. Pour de plus amples informations, consultez la section Actions automatisées.

Supprimer un appareil de la console Citrix Endpoint Management

Important :

Lorsque vous supprimez un appareil de la console Citrix Endpoint Management, les applications gérées et les données restent sur l’appareil. Pour supprimer les applications gérées et les données de l’appareil, consultez la section « Supprimer un appareil » plus loin dans cet article.

Pour supprimer un appareil de la console Citrix Endpoint Management, accédez à Gérer > Appareils, sélectionnez un appareil géré, puis cliquez sur Supprimer.

Effacer les données d’entreprise d’un appareil

-

Accédez à Gérer > Appareils, sélectionnez un appareil géré, puis cliquez sur Sécuriser.

-

Dans Actions de sécurisation, cliquez sur Effacer les données d’entreprise.

-

Pour les appareils Android uniquement, déconnectez l’appareil du réseau d’entreprise : une fois que l’appareil a été effacé, dans Actions de sécurisation, cliquez sur Révoquer.

Pour annuler une demande d’effacement des données d’entreprise avant qu’il ne soit exécuté, dans Actions de sécurisation, cliquez sur Annuler l’effacement des données d’entreprise.

Supprimer un appareil

Cette procédure supprime les applications gérées et les données de l’appareil et supprime l’appareil de la liste d’appareils dans la console Citrix Endpoint Management. Vous pouvez utiliser l’API REST publique Citrix Endpoint Management pour supprimer des appareils en bloc.

-

Accédez à Gérer > Appareils, sélectionnez un appareil géré, puis cliquez sur Sécuriser.

-

Cliquez sur Effacer les données d’entreprise. Lorsque vous y êtes invité, cliquez sur Effacer les données d’entreprise de l’appareil.

-

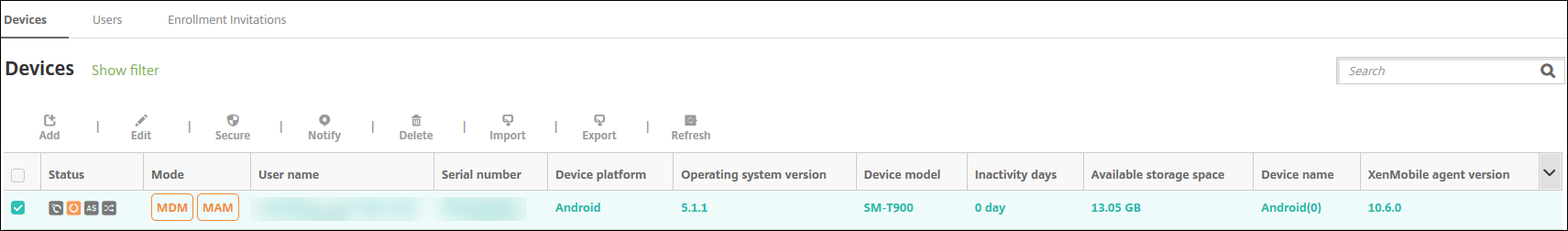

Pour vérifier si la commande d’effacement a réussi, actualisez la page Gérer > Appareils. Dans la colonne Mode, la couleur ambre pour MAM et MDM indique que la commande d’effacement a réussi.

-

Sur la page Gérer > Appareils, sélectionnez l’appareil, puis cliquez sur Supprimer. Lorsque vous y êtes invité, cliquez de nouveau sur Supprimer.

Verrouiller, déverrouiller, effacer ou annuler l’effacement des applications

-

Accédez à Gérer > Appareils, sélectionnez un appareil géré, puis cliquez sur Sécuriser.

-

Dans Actions de sécurisation, cliquez sur l’action d’application.

Vous pouvez également utiliser la boîte de dialogue Actions de sécurisation pour vérifier l’état de l’appareil d’un utilisateur dont le compte a été désactivé ou supprimé dans Active Directory. La présence des actions Annuler le mode kiosque ou Annuler effacement des applications indique que les applications sont verrouillées ou effacées.

Effacement et annuler effacement de l’application

-

Accédez à Gérer > Appareils. Sélectionnez un appareil.

- Effacement des applications

- Cliquez sur Sécuriser > Effacement de l’application. Une boîte de dialogue avec le message suivant s’affiche : Êtes-vous sûr de vouloir effacer l’application de cet appareil ? Cliquez sur Effacement de l’application.

- Annuler effacement des applications

- Cliquez sur Sécuriser > Annuler l’effacement de l’application. Une boîte de dialogue avec le message suivant s’affiche : Êtes-vous sûr de vouloir annuler l’effacement de l’application sur cet appareil ? Cliquez sur Annuler l’effacement de l’application de l’appareil.

-

Réinscrivez l’appareil en tant que même utilisateur, dans le même mode.

-

Lancez une application MDX depuis la page Mes applications.

- Lancez Citrix Secure Hub.

Obtenir des informations sur les appareils

La base de données d’Citrix Endpoint Management stocke une liste des appareils mobiles. Pour renseigner la console Citrix Endpoint Management avec vos appareils, vous pouvez ajouter les appareils manuellement ou importer une liste d’appareils à partir d’un fichier. Consultez la section Formats des fichiers de provisioning pour de plus amples informations sur les formats de fichier de provisioning.

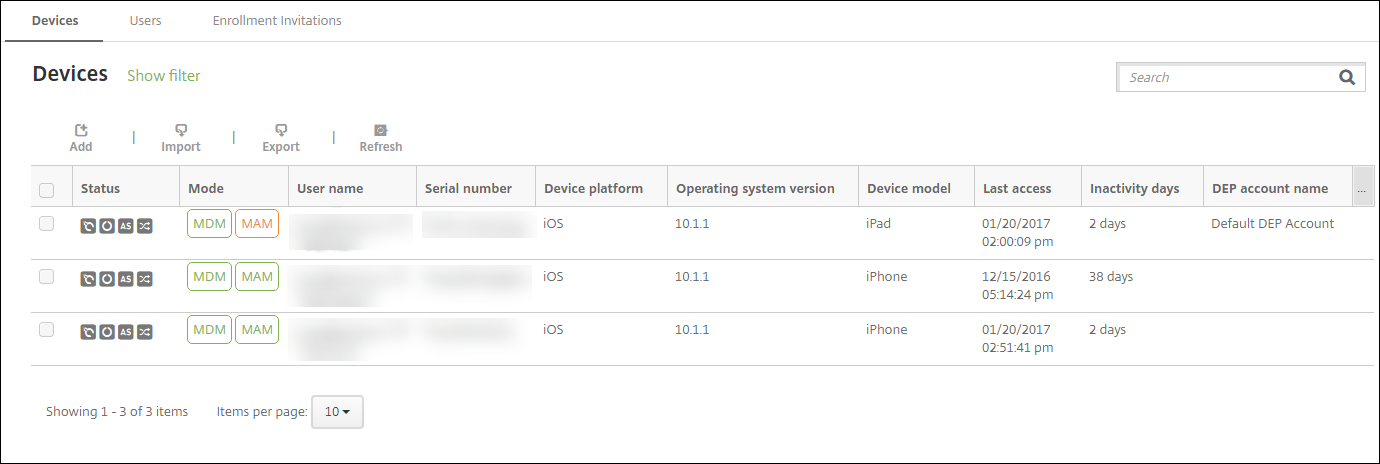

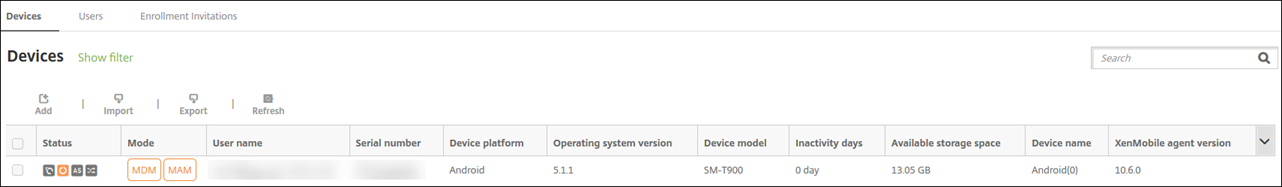

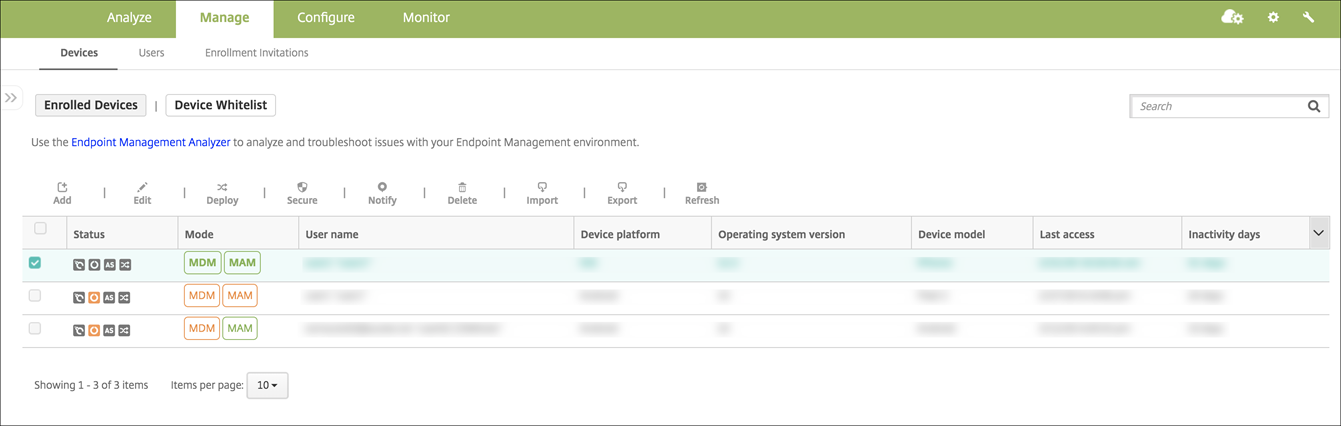

La page Gérer > Appareils de la console Citrix Endpoint Management répertorie chaque appareil et affiche les informations suivantes :

- État : les icônes indiquent si l’appareil est jailbreaké, géré, si ActiveSync Gateway est disponible et l’état du déploiement.

- Mode : indique le mode d’appareil, tel que MDM ou MDM+MAM.

- D’autres informations sur l’appareil : Nom d’utilisateur, Plate-forme de l’appareil, Dernier accès et Jours d’inactivité. Ces en-têtes sont les en-têtes par défaut affichés.

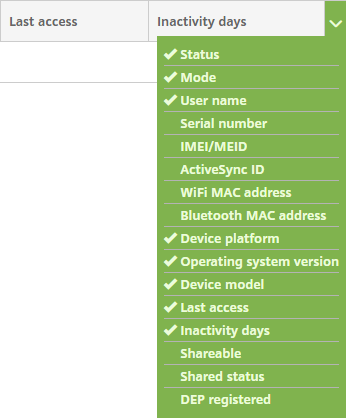

Pour personnaliser le tableau Appareils, cliquez sur la flèche vers le bas sur le dernier en-tête. Ensuite, sélectionnez les en-têtes supplémentaires que vous voulez voir dans le tableau ou désactivez les en-têtes à supprimer.

Vous pouvez ajouter des appareils manuellement, importer des appareils à partir d’un fichier de provisioning, modifier les détails de l’appareil, personnaliser les propriétés utilisateur Active Directory, exécuter des actions de sécurité et envoyer des notifications aux appareils. Vous pouvez également exporter toutes les données de tableau d’un appareil dans un fichier .csv pour créer un rapport personnalisé. Le serveur exporte tous les attributs de l’appareil. Si vous appliquez des filtres, Citrix Endpoint Management les utilise lors de la création du fichier .csv.

Importer des appareils à partir d’un fichier de provisioning

Vous pouvez importer un fichier fourni par les opérateurs mobiles ou les fabricants de l’appareil, ou vous pouvez créer votre propre fichier de provisioning. Pour plus d’informations, consultez la section Formats des fichiers de provisioning dans cet article.

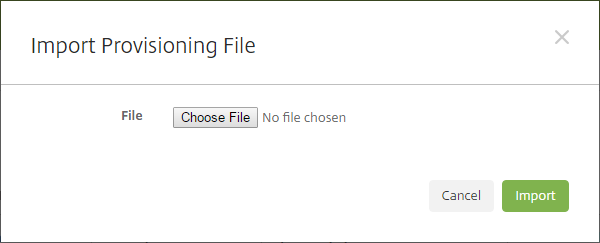

-

Accédez à Gérer > Appareils, puis cliquez sur Importer. La boîte de dialogue Importer le fichier de provisioning apparaît.

-

Cliquez sur Choisir un fichier et accédez au fichier que vous souhaitez importer.

-

Cliquez sur Importer. Le tableau Appareils répertorie le fichier importé.

-

Pour modifier les informations sur l’appareil, sélectionnez-le, puis cliquez sur Modifier. Pour plus d’informations sur les pages Détails de l’appareil, consultez la section Obtenir des informations sur les appareils.

Déployer vers un appareil

Vous pouvez forcer un ou plusieurs appareils à se connecter avec Citrix Endpoint Management. Les appareils sélectionnés reçoivent immédiatement des ressources sans attendre la prochaine vérification planifiée.

- Accédez à Gérer > Appareils, sélectionnez un appareil géré par MDM ou MDM+MAM, puis cliquez sur Déployer.

- Dans la boîte de dialogue, cliquez sur Déployer pour confirmer votre action.

Envoyer une notification aux appareils

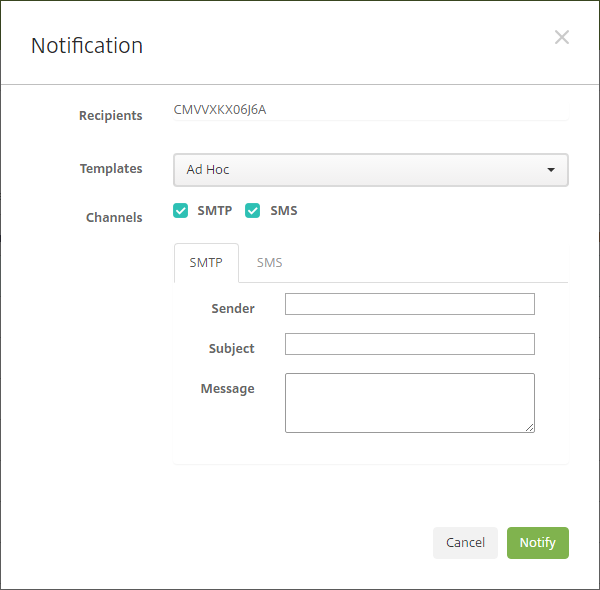

Vous pouvez envoyer des notifications aux appareils à partir de la page Appareils. Pour plus d’informations sur les notifications, veuillez consulter la section Notifications.

-

Sur la page Gérer > Appareils, choisissez les appareils auxquels vous souhaitez envoyer une notification.

-

Cliquez sur Notifier. La boîte de dialogue Notification s’affiche. Le champ Destinataires répertorie tous les appareils sélectionnés pour recevoir pour la notification.

-

Pour configurer ces paramètres :

- Modèles : cliquez sur le type de notification que vous souhaitez envoyer dans la liste déroulante. Pour chaque modèle excepté le modèle Ad Hoc, les champs Sujet et Message sont renseignés avec le texte configuré pour le modèle que vous avez choisi.

- Canaux : sélectionnez la méthode à utiliser pour envoyer le message. La valeur par défaut est SMTP. Cliquez sur les onglets pour afficher le format du message pour chaque canal.

- Expéditeur : entrez un expéditeur (facultatif).

- Sujet : entrez un sujet pour un message ad hoc.

- Message : entrez le message pour un message ad hoc.

-

Cliquez sur Notifier.

Exporter le tableau Appareils

-

Filtrez le tableau Appareil en fonction de ce que vous souhaitez voir apparaître dans le fichier d’exportation.

-

Cliquez sur le bouton Exporter au-dessus du tableau Appareils. Citrix Endpoint Management extrait les informations du tableau Appareils filtré et les convertit en fichier .csv.

-

Ouvrez ou enregistrez le fichier .csv lorsque vous y êtes invité.

Identifier les appareils utilisateur manuellement

Vous pouvez manuellement identifier un appareil dans Citrix Endpoint Management de l’une des façons suivantes :

- Durant le processus d’inscription basé sur invitation

- Durant le processus d’inscription via le portail en libre-service

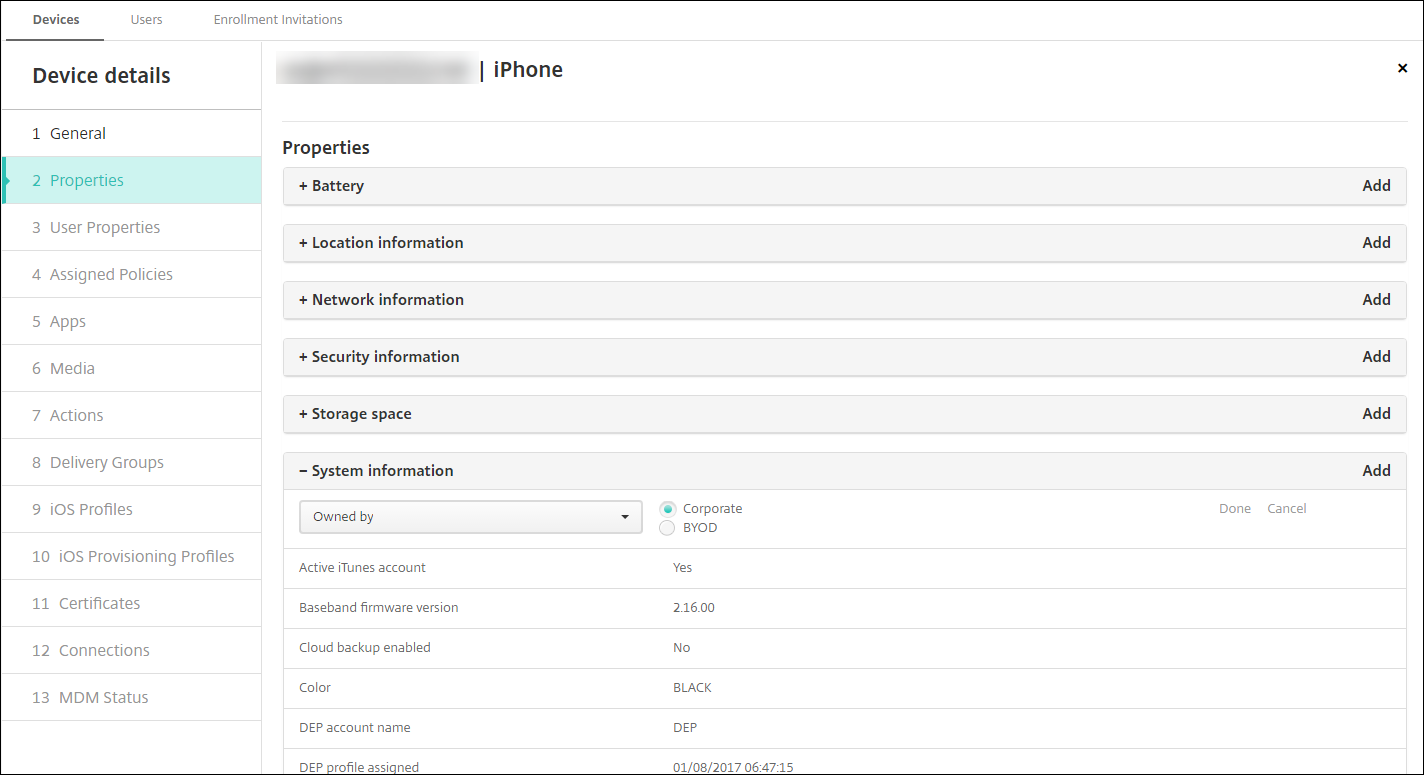

- En ajoutant le propriétaire de l’appareil en tant que propriété d’appareil

Vous avez la possibilité d’identifier l’appareil comme appartenant à la société ou à un employé. Lors de l’utilisation de l’aide du portail d’aide en libre-service pour inscrire un appareil, vous pouvez identifier l’appareil comme appartenant à la société ou à un employé. Vous pouvez également identifier un appareil manuellement, comme suit.

- Ajoutez une propriété à l’appareil à partir de l’onglet Appareils dans la console Citrix Endpoint Management.

-

Ajoutez la propriété appelée Appartient à et choisissez Entreprise ou BYOD (appartenant à un employé).

Personnaliser les attributs utilisateur Active Directory

Vous pouvez personnaliser certains attributs utilisateur Active Directory pour définir les attributs auxquels Citrix Endpoint Management peut accéder pour créer un compte utilisateur.

Pour afficher la liste des attributs, ajoutez la propriété de serveur optional.user.identity.attributes comme clé personnalisée dans Paramètres > Propriétés du serveur. Dans le champ Valeurs, vous pouvez supprimer et restaurer ultérieurement les attributs utilisateur Active Directory facultatifs que Citrix Endpoint Management fournit par défaut. Pour en savoir plus, consultez Propriétés du serveur.

Après avoir modifié la liste des valeurs par défaut et enregistré les modifications, vous pouvez afficher les attributs utilisateur Active Directory mis à jour dans Gérer > Appareils > Propriétés utilisateur. Citrix Endpoint Management met à jour la console après que l’utilisateur se connecte à l’appareil ou lors de l’enregistrement planifié suivant. Si vous faites une erreur d’orthographe ou ajoutez une valeur qui n’est pas prise en charge, Citrix Endpoint Management ignore vos modifications.

La suppression des attributs utilisateur Active Directory facultatifs peut affecter les fonctionnalités suivantes :

- Provisioning du compte utilisateur : si vous supprimez les valeurs de prénom et de nom, Citrix Endpoint Management ne peut pas provisionner le compte utilisateur pour ShareFile et Salesforce.

- Invitations d’inscription : si vous supprimez les informations d’e-mail ou de téléphone mobile de l’utilisateur, l’utilisateur ne peut pas recevoir d’invitation d’inscription.

- Actions de notification d’appareil : si vous supprimez les détails de l’e-mail de l’utilisateur, l’utilisateur ne peut pas recevoir les notifications via SMTP.

- Authentification unique à Citrix Secure Mail : si vous supprimez la valeur du nom d’affichage, l’utilisateur ne peut pas se connecter à Citrix Secure Mail à l’aide de l’authentification unique (single sign-on).

- Propriété utilisateur et règles de déploiement : si vous supprimez l’un des attributs facultatifs que vous utilisez pour configurer la propriété utilisateur et les règles de déploiement, vous pouvez affecter les configurations existantes.

- Actions : si vous supprimez l’un des attributs facultatifs utilisés pour définir une action automatisée dans Configurer > Actions, vous risquez d’altérer les configurations existantes.

- Rapports personnalisés : si vous supprimez l’un des attributs facultatifs que vous utilisez dans les rapports personnalisés, vous pouvez affecter les configurations existantes.

Rechercher des appareils

Pour une recherche plus rapide, la portée de recherche par défaut inclut les propriétés d’appareil suivantes :

- Numéro de série

- IMEI

- Adresse MAC Wi-Fi

- Adresse MAC Bluetooth

- ID Active Sync

- Nom d’utilisateur

Vous pouvez configurer la portée de recherche via une nouvelle propriété de serveur include.device.properties.during.search, qui est définie par défaut sur false. Pour inclure les propriétés de tous les appareils dans une recherche d’appareil, accédez à Paramètres > Propriétés du serveur et définissez le paramètre sur true.

Formats des fichiers de provisioning

De nombreux opérateurs mobiles ou fournisseurs d’appareils fournissent des listes d’appareils mobiles autorisés. Vous pouvez utiliser ces listes pour éviter d’avoir à entrer manuellement une longue liste d’appareils mobiles. Citrix Endpoint Management prend en charge un format de fichier d’importation commun à ces types d’appareils pris en charge : Android, iOS et Windows.

Un fichier de provisioning que vous créez manuellement doit être au format suivant :

SerialNumber;IMEI;OperatingSystemFamily;propertyName1;propertyValue1;propertyName2;propertyValue2; ... propertyNameN;propertyValueN

Gardez à l’esprit les considérations suivantes :

- Pour connaître les valeurs valides pour chaque propriété, consultez le PDF Valeurs et noms des propriétés d’appareil

- Utilisez le jeu de caractères UTF-8.

-

Utilisez un point-virgule (;) pour séparer les champs dans le fichier de provisioning. Si une partie d’un champ contient un point-virgule, elle doit être précédée d’une barre oblique inverse (\).

Par exemple, pour cette propriété :

propertyV;test;1;2utilisez une barre oblique inverse comme caractère d’échappement :

propertyV\;test\;1\;2 - Le numéro de série est requis pour les appareils iOS car le numéro de série est l’identifiant de l’appareil iOS.

- Pour les autres plates-formes, vous devez inclure le numéro de série ou le numéro IMEI.

- Les valeurs valides pour OperatingSystemFamily sont WINDOWS, ANDROID ou iOS.

Exemple de fichier de provisioning d’appareil

`1050BF3F517301081610065510590391;15244201625379901;WINDOWS;propertyN;propertyV\;test\;1\;2;prop 2

2050BF3F517301081610065510590392;25244201625379902;ANDROID;propertyN;propertyV$*&&ééétest

3050BF3F517301081610065510590393;35244201625379903;iOS;test;

4050BF3F517301081610065510590393;;iOS;test;

;55244201625379903;ANDROID;test.testé;value;`

Chaque ligne du fichier décrit un appareil. La première entrée dans cet exemple signifie :

- SerialNumber :

1050BF3F517301081610065510590391 - IMEI :

15244201625379901 - OperatingSystemFamily :

WINDOWS - ProertyName :

propertyN - PropertyValue :

propertyV\;test\;1\;2;prop 2

Dans cet article

- Procédure de gestion des appareils

- Invitations d’inscription

- Actions de sécurisation

- Obtenir des informations sur les appareils

- Importer des appareils à partir d’un fichier de provisioning

- Déployer vers un appareil

- Envoyer une notification aux appareils

- Exporter le tableau Appareils

- Identifier les appareils utilisateur manuellement

- Personnaliser les attributs utilisateur Active Directory

- Rechercher des appareils

- Formats des fichiers de provisioning