Citrix Secure Hub™

Citrix Secure Hubは、Citrix Endpoint Management™(旧XenMobile)エクスペリエンスの起動パッドです。ユーザーはSecure Hubにデバイスを登録してStoreにアクセスします。Storeから、Citrixが開発したモバイル生産性向上アプリやサードパーティ製アプリを追加できます。

Secure Hubおよびその他のモバイル生産性向上アプリのシステム要件については、「システム要件」を参照してください。

Secure Hubの管理

Secure Hubに関連する管理タスクのほとんどは、Endpoint Managementの初期構成時に実行します。Secure HubをiOSおよびAndroidユーザーが利用できるようにするには、Secure HubをiOS App StoreおよびGoogle Play Storeにアップロードします。

Citrixアプリのポータルを提供するだけでなく、Secure Hubは、ユーザーのCitrix GatewayセッションがCitrix Gatewayを使用した認証後に更新されると、インストールされているアプリのEndpoint Managementに保存されているほとんどのMDXポリシーを更新します。

重要:

次のいずれかのポリシーを変更した場合、更新されたポリシーを適用するには、ユーザーがアプリを削除して再インストールする必要があります:Security Group、Enable encryption、Secure Mail Exchange Server。

Citrix PIN

- Secure HubでCitrix PINを使用するように構成できます。これは、Endpoint Managementコンソールの[Settings]>[Client Properties]で有効になるセキュリティ機能です。この設定では、登録済みのモバイルデバイスユーザーがSecure Hubにサインオンし、個人識別番号(PIN)を使用してMDXラップされたアプリをアクティブ化する必要があります。

Citrix PIN機能は、保護されたラップアプリにログオンする際のユーザー認証エクスペリエンスを簡素化します。ユーザーは、Active Directoryのユーザー名やパスワードなどの別の資格情報を繰り返し入力する必要がありません。

-

Secure Hubに初めてサインオンするユーザーは、Active Directoryのユーザー名とパスワードを入力する必要があります。サインオン中に、Secure HubはActive Directoryの資格情報またはクライアント証明書をユーザーデバイスに保存し、PINの入力を求めます。ユーザーが再度サインオンすると、アクティブなユーザーセッションの次のアイドルタイムアウト期間が終了するまで、PINを入力してCitrixアプリとStoreに安全にアクセスします。関連するクライアントプロパティを使用すると、PINを使用してシークレットを暗号化したり、PINのパスコードの種類を指定したり、PINの強度と長さの要件を指定したりできます。詳しくは、「クライアントプロパティ」を参照してください。

-

指紋認証が有効になっている場合、アプリの非アクティブ化によりオフライン認証が必要なときに、ユーザーは指紋を使用してサインオンできます。ユーザーは、Secure Hubに初めてサインオンするとき、デバイスを再起動するとき、および非アクティブタイマーの期限が切れた後もPINを入力する必要があります。指紋認証を有効にする方法については、「指紋認証またはTouch ID認証」を参照してください。

-

証明書ピンニング

-

iOSおよびAndroid版Secure Hubは、SSL証明書ピンニングをサポートしています。この機能により、CitrixクライアントがEndpoint Managementと通信する際に、企業によって署名された証明書が使用されることが保証されます。証明書ピンニングは、デバイスにルート証明書がインストールされることでSSLセッションが侵害される場合に、クライアントからEndpoint Managementへの接続を防止します。Secure Hubがサーバーの公開鍵への変更を検出すると、Secure Hubは接続を拒否します。

- Android N以降、オペレーティングシステムはユーザーが追加した証明機関(CA)を許可しなくなりました。Citrixは、ユーザーが追加したCAの代わりにパブリックルートCAを使用することを推奨します。

Android Nにアップグレードするユーザーは、プライベートCAまたは自己署名CAを使用している場合、問題が発生する可能性があります。Android Nデバイスでの接続は、次のシナリオで切断されます。

- プライベート/自己署名CAを使用しており、AutoDiscovery ServiceのEndpoint ManagementオプションのRequired Trusted CAがONに設定されている場合。詳しくは、「Endpoint Management AutoDiscovery Service」を参照してください。

- プライベート/自己署名CAを使用しており、AutoDiscovery Service(ADS)に到達できない場合。セキュリティ上の懸念から、ADSに到達できない場合、Required Trusted CAは、最初にOFFに設定されていてもONになります。

デバイスを登録またはSecure Hubをアップグレードする前に、証明書ピンニングを有効にすることを検討してください。このオプションはデフォルトでOffになっており、Endpoint Management Auto Discovery Service(ADS)によって管理されます。証明書ピンニングを有効にすると、ユーザーは自己署名証明書でEndpoint Managementに登録できません。ユーザーが自己署名証明書で登録しようとすると、証明書が信頼されていないという警告が表示されます。ユーザーが証明書を受け入れない場合、登録は失敗します。

証明書ピンニングを使用するには、Citrixに証明書をCitrix ADSサーバーにアップロードするよう要求します。Citrixサポートポータルを使用してテクニカルサポートケースを開きます。次に、以下の情報を提供します。

- ユーザーが登録するアカウントを含むドメイン。

- Endpoint Managementの完全修飾ドメイン名(FQDN)。

- Endpoint Managementインスタンス名。デフォルトでは、インスタンス名はzdmであり、大文字と小文字が区別されます。

- ユーザーIDの種類。UPNまたはEmailのいずれかです。デフォルトでは、種類はUPNです。

- デフォルトポート8443からポート番号を変更した場合に、iOS登録に使用されるポート。

- デフォルトポート443からポート番号を変更した場合に、Endpoint Managementが接続を受け入れるポート。

- Citrix Gatewayの完全なURL。

- (オプション)Endpoint Management管理者のメールアドレス。

- ドメインに追加するPEM形式の証明書。

Secure Hubの証明書とワンタイムパスワード認証の構成

Citrix ADCを構成して、Secure Hubが証明書とワンタイムパスワードとして機能するセキュリティトークンを使用して認証するようにできます。この構成は、デバイスにActive Directoryの痕跡を残さない強力なセキュリティオプションを提供します。

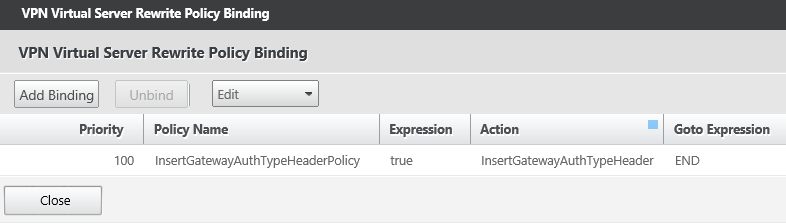

Secure Hubがこの種類の認証を使用できるようにするには、Citrix ADCでリライトアクションとリライトポリシーを追加し、Citrix Gatewayログオンの種類を示すX-Citrix-AM-GatewayAuthType: CertAndRSA形式のカスタム応答ヘッダーを挿入します。

通常、Secure HubはEndpoint Managementコンソールで構成されたCitrix Gatewayログオンの種類を使用します。ただし、この情報はSecure Hubが初めてログオンを完了するまでSecure Hubでは利用できません。したがって、Secure Hubがこれを行うにはカスタムヘッダーが必要です。

注:

Endpoint ManagementとCitrix ADCで異なるログオンの種類が設定されている場合、Citrix ADCの構成が優先されます。詳しくは、「Citrix GatewayとEndpoint Management」を参照してください。

-

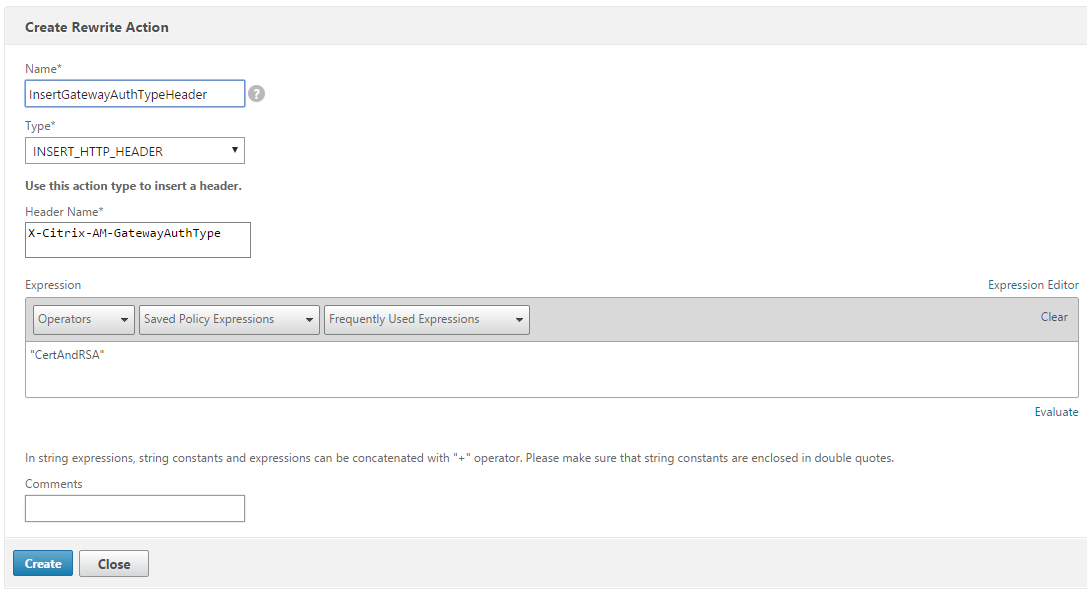

Citrix ADCで、[Configuration]>[AppExpert]>[Rewrite]>[Actions]に移動します。

-

[Add]をクリックします。

[Create Rewrite Action]画面が表示されます。

-

次の図に示すように各フィールドに入力し、[Create]をクリックします。

-

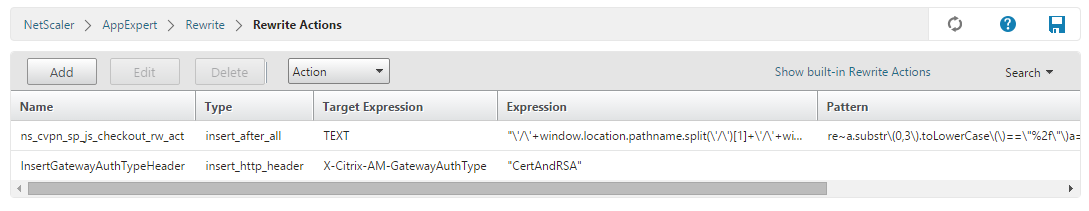

メインの[Rewrite Actions]画面に次の結果が表示されます。

-

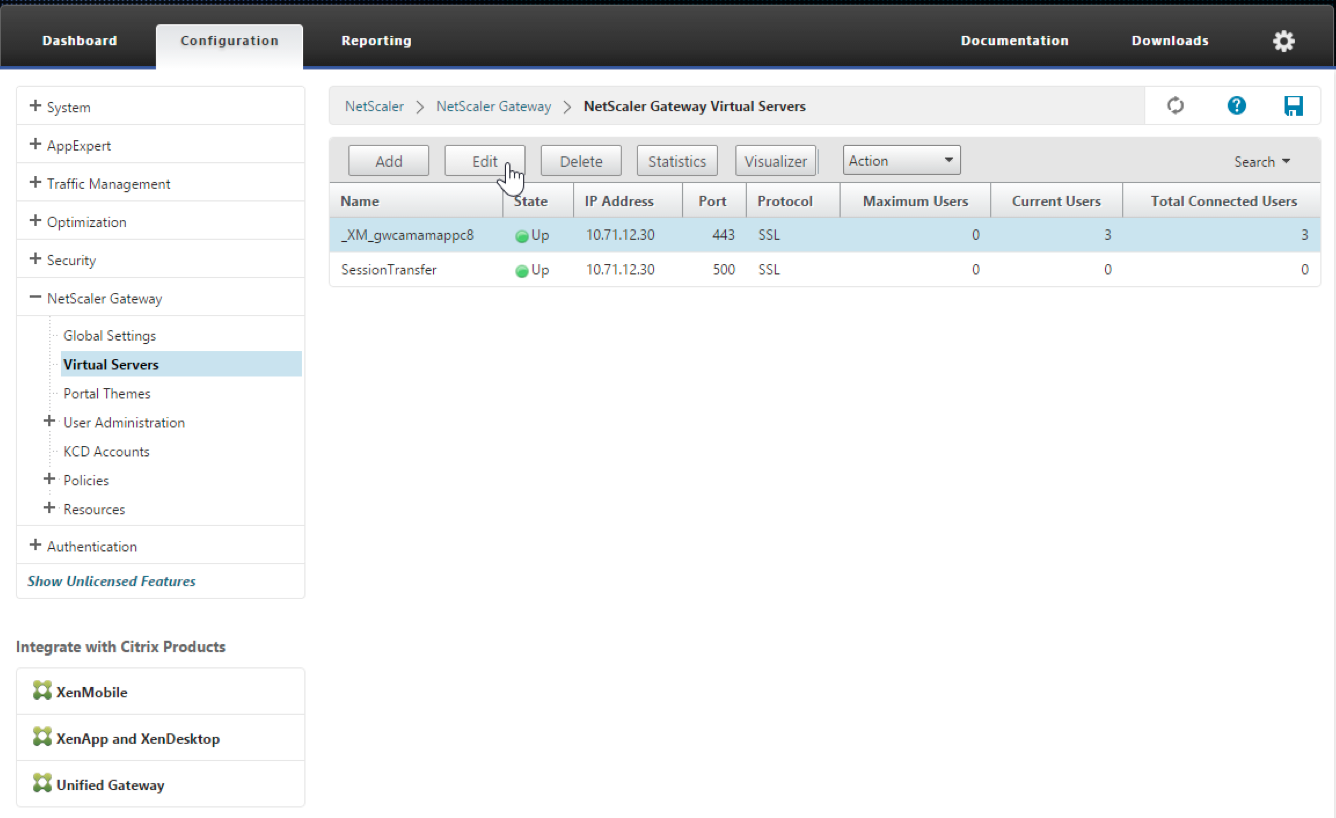

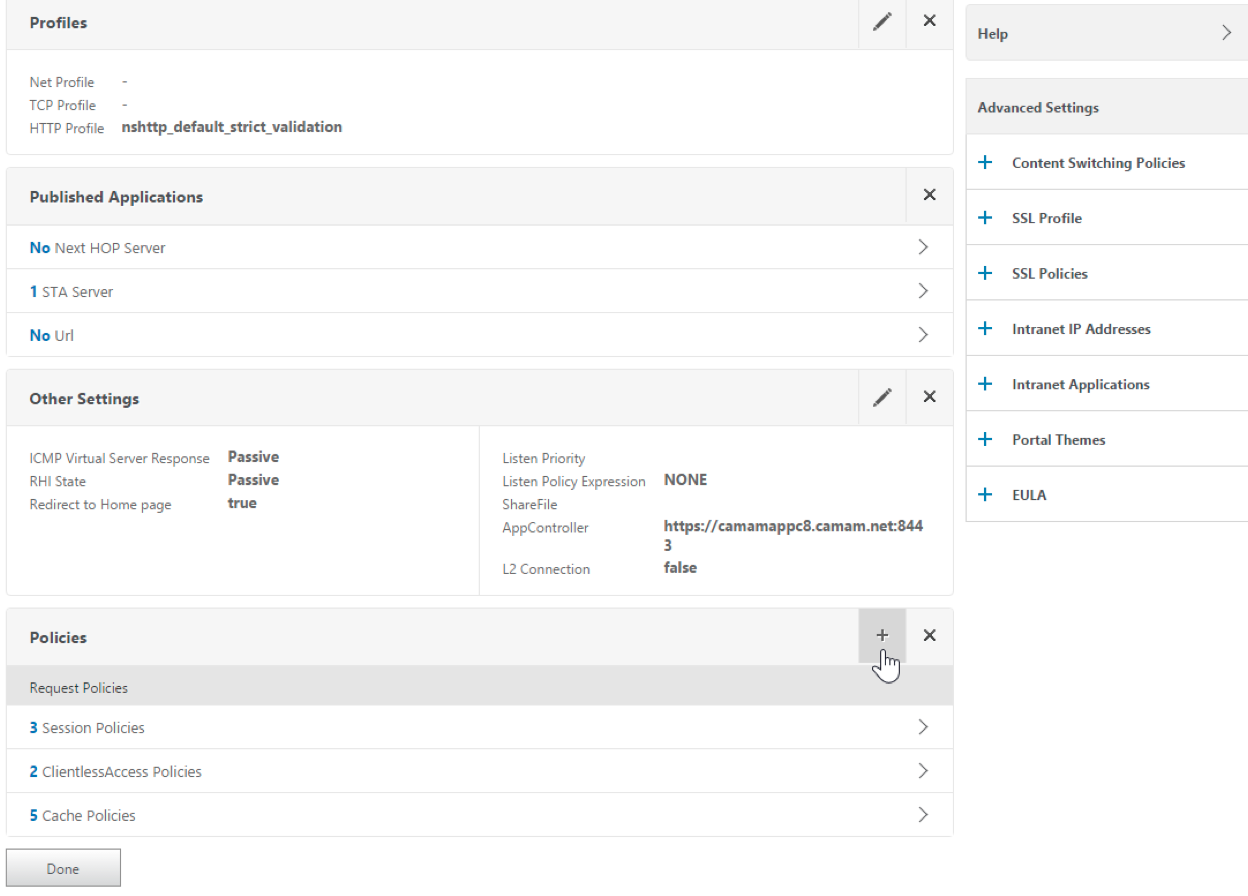

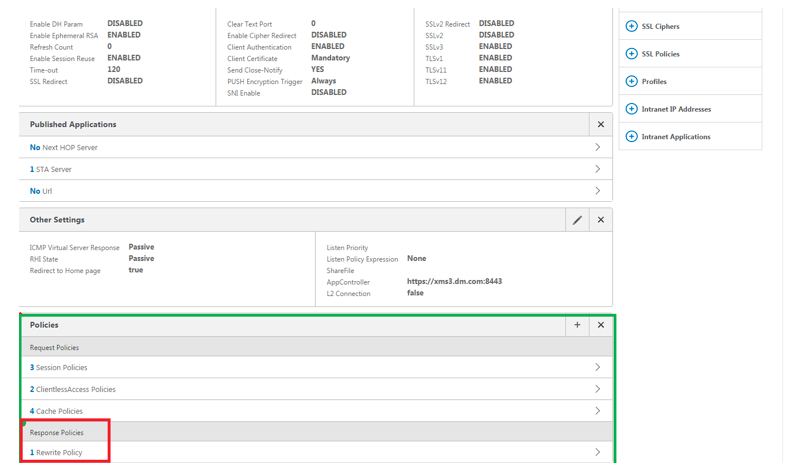

リライトアクションをリライトポリシーとして仮想サーバーにバインドします。[構成] > [NetScaler® Gateway] > [仮想サーバー] の順に移動し、仮想サーバーを選択します。

-

[編集] をクリックします。

-

[仮想サーバー構成] 画面で、[ポリシー] までスクロールします。

-

- [+] をクリックしてポリシーを追加します。

-

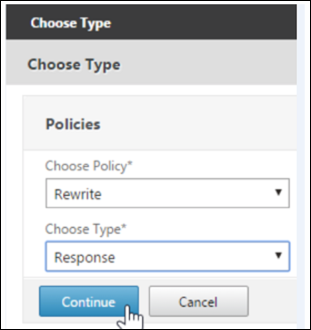

- [ポリシーの選択] フィールドで、[リライト] を選択します。

-

[種類の選択] フィールドで、[応答] を選択します。

-

[続行] をクリックします。

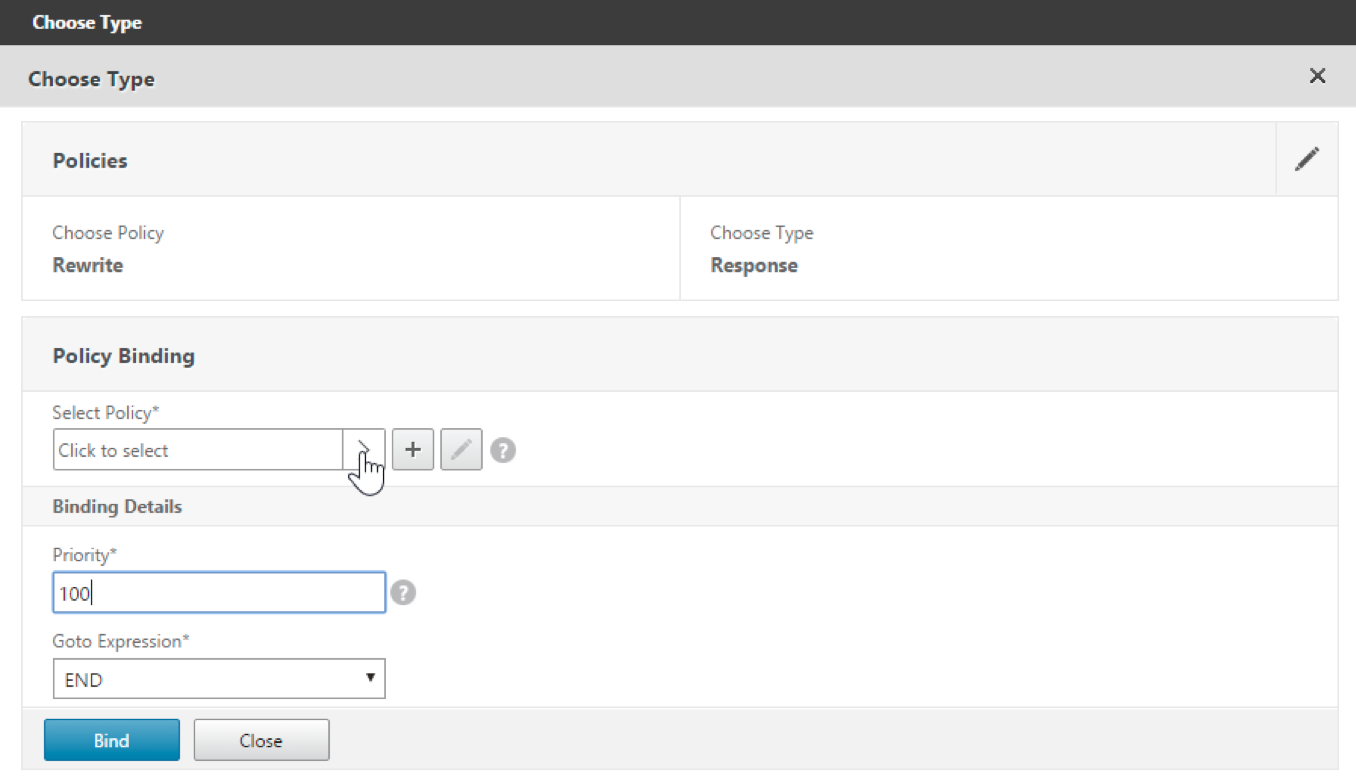

[ポリシーバインド] セクションが展開されます。

-

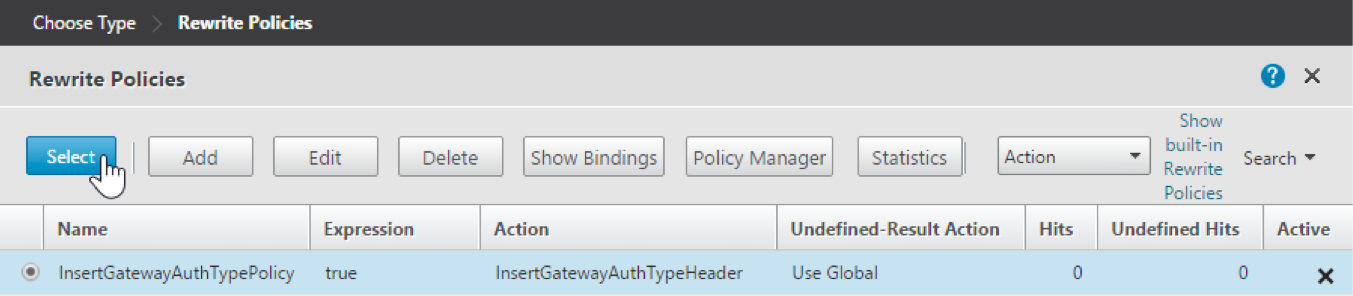

[ポリシーの選択] をクリックします。

利用可能なポリシーの画面が表示されます。

-

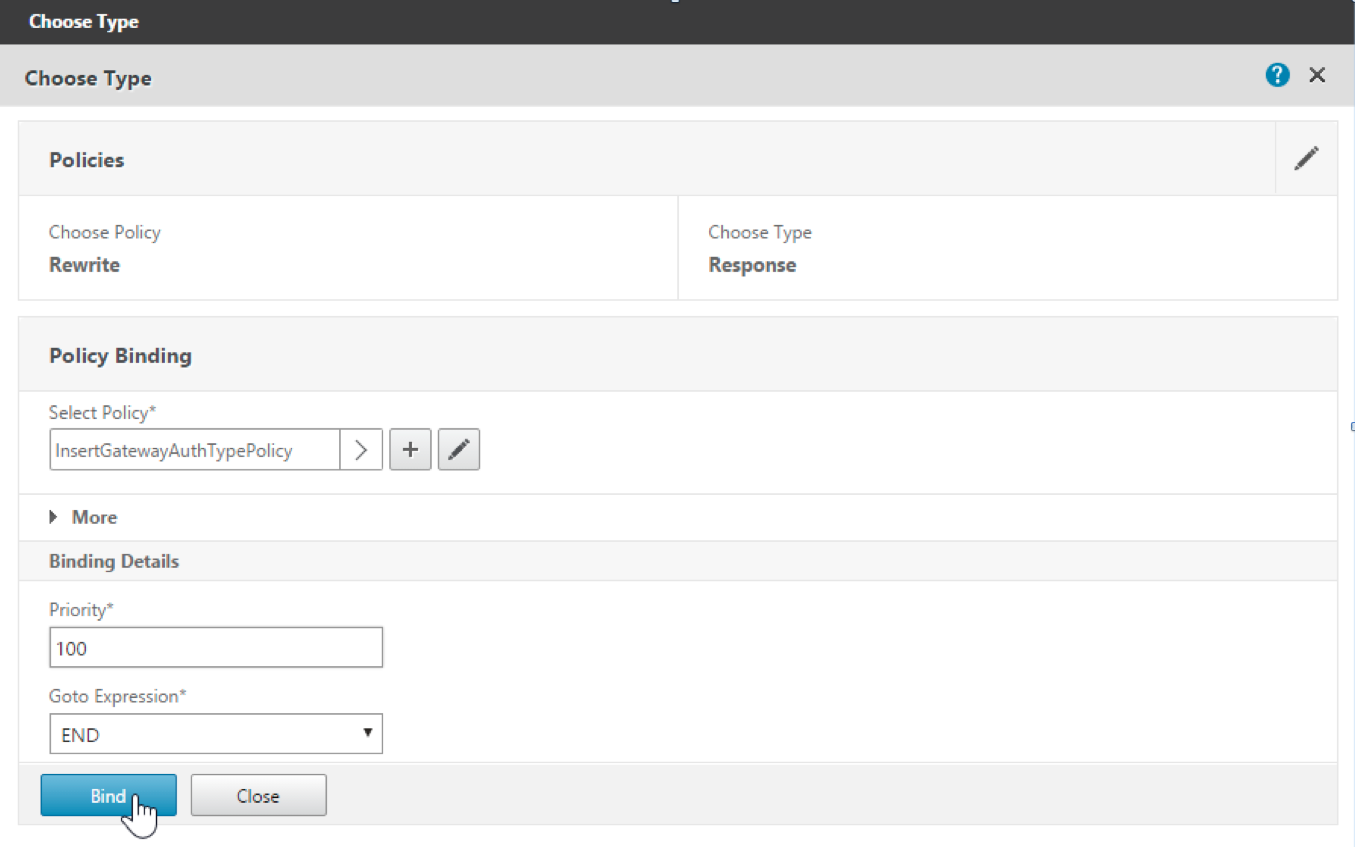

作成したポリシーの行をクリックし、[選択] をクリックします。選択したポリシーが入力された状態で、[ポリシーバインド] 画面が再度表示されます。

-

[バインド] をクリックします。

バインドが成功すると、完了したリライトポリシーが表示されたメイン構成画面が表示されます。

-

ポリシーの詳細を表示するには、[リライトポリシー] をクリックします。

AndroidデバイスのADS接続のポート要件

ポート構成により、Secure Hubから接続するAndroidデバイスが社内ネットワーク内からCitrix ADSにアクセスできるようになります。ADSを介して利用可能になるセキュリティ更新プログラムをダウンロードする際には、ADSへのアクセス機能が重要です。ADS接続はプロキシサーバーと互換性がない場合があります。このシナリオでは、ADS接続がプロキシサーバーをバイパスできるようにします。

重要:

AndroidおよびiOS版Secure Hubでは、AndroidデバイスがADSにアクセスできるようにする必要があります。詳細については、Endpoint Managementドキュメントのポート要件を参照してください。この通信はアウトバウンドポート443で行われます。既存の環境ではこのアクセスが許可されるように設計されている可能性が高いです。この通信を保証できないお客様は、Secure Hub 10.2へのアップグレードを強くお勧めしません。ご不明な点がある場合は、Citrixサポートにお問い合わせください。

証明書ピンニングを有効にするには、次の前提条件を満たす必要があります。

- Endpoint ManagementおよびCitrix ADC証明書を収集します。証明書はPEM形式であり、公開証明書である必要があり、秘密キーであってはなりません。

- Citrixサポートに連絡し、証明書ピンニングを有効にするようリクエストします。このプロセス中に、証明書の提示を求められます。

新しい証明書ピンニングの改善により、デバイスが登録される前にADSに接続する必要があります。これにより、デバイスが登録されている環境のSecure Hubで最新のセキュリティ情報が利用可能になります。デバイスがADSに到達できない場合、Secure Hubはデバイスの登録を許可しません。したがって、デバイスの登録を可能にするためには、内部ネットワーク内でADSアクセスを開放することが重要です。

Android版Secure HubのADSへのアクセスを許可するには、次のIPアドレスとFQDNに対してポート443を開放します。

| FQDN | IPアドレス | ポート | IPとポートの使用状況 |

|---|---|---|---|

discovery.mdm.zenprise.com |

52.5.138.94 | 443 | Secure Hub - ADS通信 |

discovery.mdm.zenprise.com |

52.1.30.122 | 443 | Secure Hub - ADS通信 |

ads.xm.cloud.com: SecureHubバージョン10.6.15以降ではads.xm.cloud.comを使用することに注意してください。 |

34.194.83.188 | 443 | Secure Hub - ADS通信 |

ads.xm.cloud.com: SecureHubバージョン10.6.15以降ではads.xm.cloud.comを使用することに注意してください。 |

34.193.202.23 | 443 | Secure Hub - ADS通信 |

証明書ピンニングが有効になっている場合:

- Secure Hubは、デバイス登録中にエンタープライズ証明書をピン留めします。

-

アップグレード中に、Secure Hubは現在ピン留めされている証明書を破棄し、登録済みユーザーの最初の接続時にサーバー証明書をピン留めします。

注:

アップグレード後に証明書ピンニングを有効にした場合、ユーザーは再登録する必要があります。

- 証明書の公開鍵が変更されていない限り、証明書の更新に再登録は不要です。

証明書ピンニングはリーフ証明書をサポートしており、中間証明書や発行者証明書はサポートしていません。証明書ピンニングは、Endpoint ManagementやCitrix GatewayなどのCitrixサーバーに適用され、サードパーティ製サーバーには適用されません。

Secure Hubの機能

Secure Hubを使用すると、モバイルポリシーを監視および適用しながら、Storeとライブサポートへのアクセスを提供できます。ユーザーは、Apple、Android、またはWindowsのアプリストアからSecure Hubをデバイスにダウンロードすることから始めます。

Secure Hubが起動すると、ユーザーは会社から提供された資格情報を入力して、デバイスをSecure Hubに登録します。デバイス登録の詳細については、「ユーザー、アカウント、役割、および登録」を参照してください。

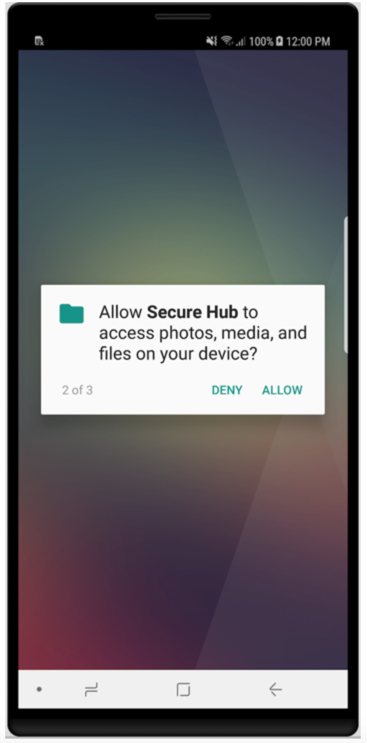

Android版Secure Hubでは、初回インストールおよび登録時に次のメッセージが表示されます: Secure Hubにデバイス上の写真、メディア、ファイルへのアクセスを許可しますか?

このメッセージはAndroidオペレーティングシステムからのものであり、Citrixからのものではありません。許可をタップしても、CitrixおよびSecure Hubを管理する管理者がお客様の個人データを閲覧することはありません。ただし、管理者とのリモートサポートセッションを実施する場合、管理者はセッション内で個人ファイルを閲覧できます。

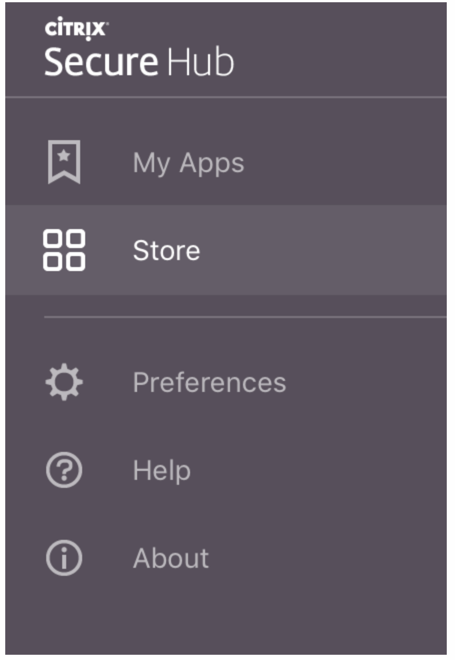

登録後、ユーザーはプッシュされたアプリやデスクトップをマイアプリタブで確認できます。ユーザーはStoreからさらにアプリを追加できます。スマートフォンでは、Storeへのリンクは左上隅のSettingsハンバーガーアイコンの下にあります。

タブレットでは、Storeは別のタブです。

iOS 9以降を搭載したiPhoneユーザーがEndpoint Managementアプリストアからモバイル生産性アプリをインストールすると、エンタープライズ開発者であるCitrixがそのiPhoneで信頼されていないため、開発者が信頼されるまでアプリを使用できないというメッセージが表示されます。このメッセージが表示されると、Secure Hubは、iPhoneでCitrixエンタープライズアプリを信頼するプロセスを案内するガイドを表示するようにユーザーに促します。

MAM専用の展開の場合、Endpoint Managementを構成して、メール資格情報を使用してSecure Hubに登録するAndroidまたはiOSデバイスのユーザーがSecure Mailに自動的に登録されるようにすることができます。ユーザーは、Secure Mailに登録するために追加情報を入力したり、追加の手順を実行したりする必要はありません。

Secure Mailの初回使用時に、Secure MailはSecure Hubからユーザーのメールアドレス、ドメイン、およびユーザーIDを取得します。Secure Mailは、自動検出のためにメールアドレスを使用します。ExchangeサーバーはドメインとユーザーIDを使用して識別され、これによりSecure Mailはユーザーを自動的に認証できます。ポリシーがパスワードをパススルーしないように設定されている場合、ユーザーはパスワードの入力を求められますが、それ以上の情報を入力する必要はありません。

この機能を有効にするには、次の3つのプロパティを作成します。

- サーバープロパティMAM_MACRO_SUPPORT。手順については、「サーバープロパティ」を参照してください。

- クライアントプロパティENABLE_CREDENTIAL_STOREおよびSEND_LDAP_ATTRIBUTES。手順については、「クライアントプロパティ」を参照してください。

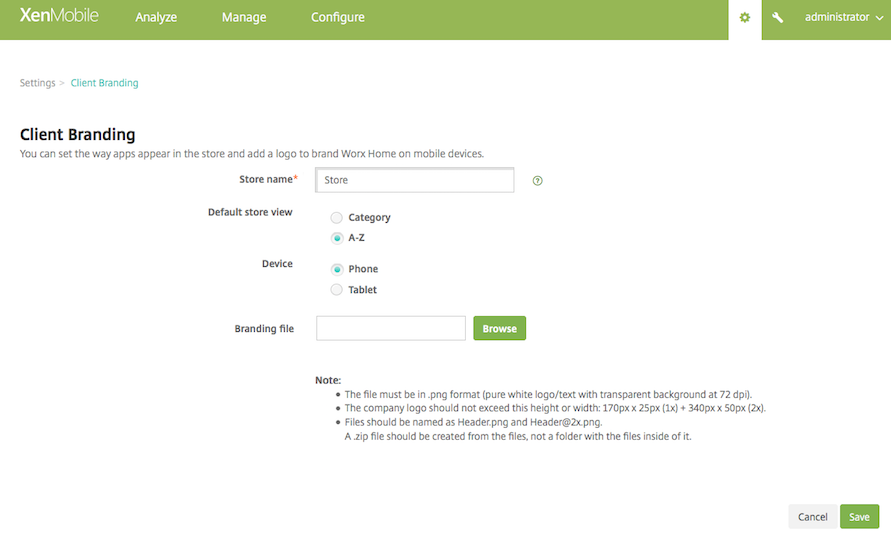

Storeをカスタマイズする場合は、Settings > Client Brandingに移動して、名前の変更、ロゴの追加、アプリの表示方法の指定を行います。

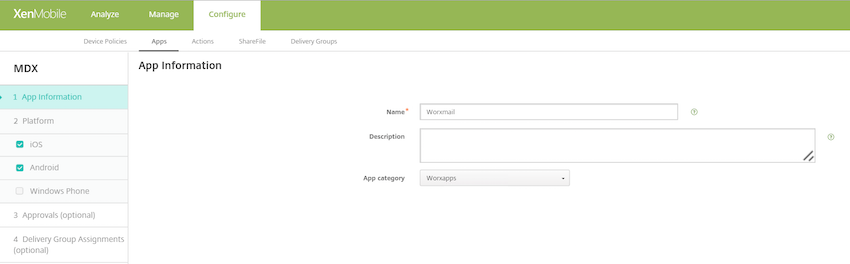

Endpoint Managementコンソールでアプリの説明を編集できます。Configureをクリックし、次にAppsをクリックします。テーブルからアプリを選択し、次にEditをクリックします。編集する説明を持つアプリのプラットフォームを選択し、Descriptionボックスにテキストを入力します。

Storeでは、ユーザーはEndpoint Managementで構成および保護したアプリとデスクトップのみを閲覧できます。アプリを追加するには、ユーザーはDetailsをタップし、次にAddをタップします。

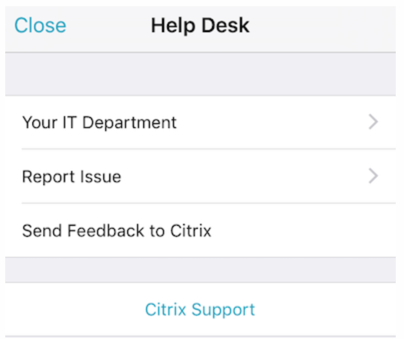

Secure Hubは、ユーザーがヘルプを得るためのさまざまな方法も提供します。タブレットでは、右上隅の疑問符をタップするとヘルプオプションが開きます。スマートフォンでは、ユーザーは左上隅のハンバーガーメニューアイコンをタップし、次にHelpをタップします。

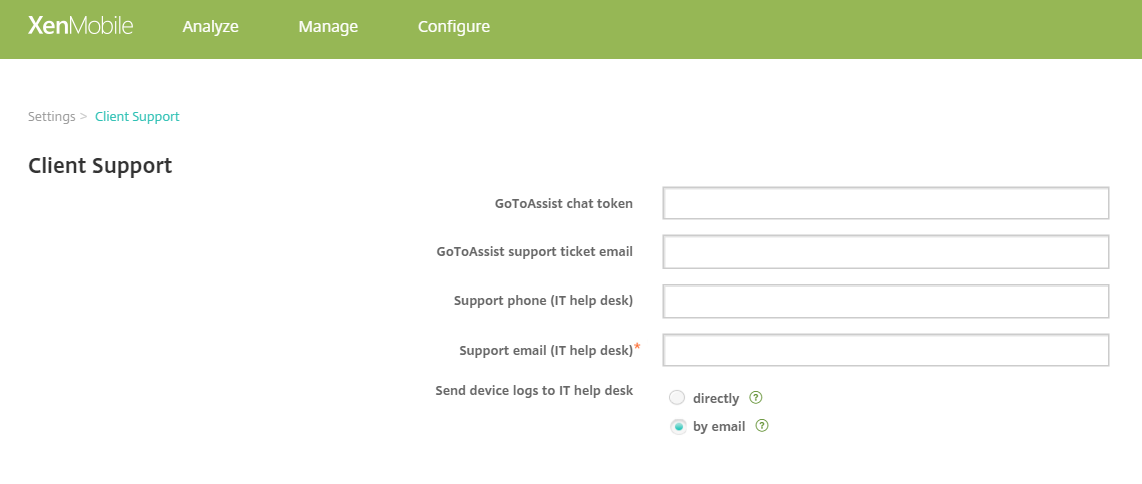

IT部門には、会社のヘルプデスクの電話番号とメールアドレスが表示され、ユーザーはアプリから直接アクセスできます。電話番号とメールアドレスはEndpoint Managementコンソールで入力します。右上隅の歯車アイコンをクリックします。Settingsページが表示されます。Moreをクリックし、次にClient Supportをクリックします。情報を入力する画面が表示されます。

問題の報告にはアプリのリストが表示されます。ユーザーは問題のあるアプリを選択します。Secure Hubは自動的にログを生成し、ログがzipファイルとして添付されたメッセージをSecure Mailで開きます。ユーザーは件名と問題の説明を追加します。スクリーンショットを添付することもできます。

Citrixにフィードバックを送信は、Citrixサポートアドレスが入力されたSecure Mailのメッセージを開きます。メッセージ本文には、Secure Mailを改善するための提案を入力できます。Secure Mailがデバイスにインストールされていない場合は、ネイティブのメールプログラムが開きます。

ユーザーはCitrixサポートをタップすることもでき、これによりCitrix Knowledge Centerが開きます。そこから、すべてのCitrix製品のサポート記事を検索できます。

設定では、ユーザーはアカウントとデバイスに関する情報を見つけることができます。

Secure Hubは、たとえば、企業所有のデバイスが特定の地理的境界を越えないようにしたい場合に、地理位置情報および地理追跡ポリシーも提供します。詳細については、「位置情報デバイスポリシー」を参照してください。さらに、Secure Hubは障害情報を自動的に収集および分析するため、特定の障害の原因を把握できます。この機能は、Crashlyticsソフトウェアによってサポートされています。