クライアントプロパティのリファレンス

クライアントプロパティには、ユーザーデバイス上のCitrix Secure Hubに直接提供される情報が含まれています。これらのプロパティを使用して、Citrix PINなどの詳細設定を構成できます。クライアントプロパティはCitrixサポートから入手できます。

クライアントプロパティは、Citrix Secure Hubのリリースごと、およびクライアントアプリによっては変更される場合があります。より一般的に構成されるクライアントプロパティの詳細については、この記事の後半にある「クライアントプロパティのリファレンス」を参照してください。

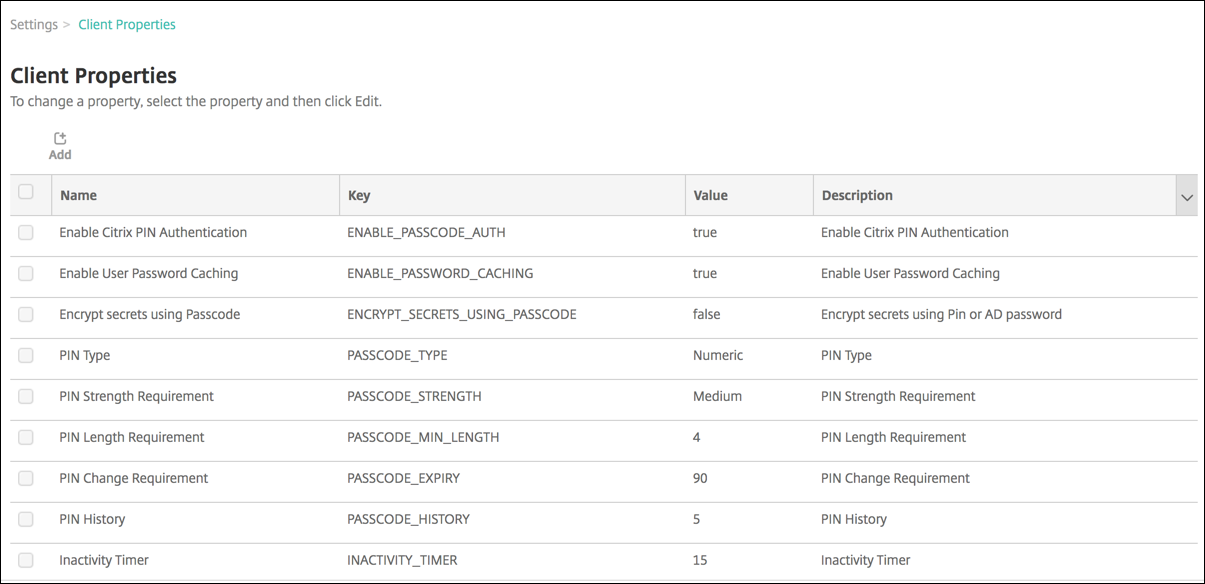

- Citrix Endpoint Managementコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。

-

クライアントの下にあるクライアントプロパティをクリックします。クライアントプロパティページが表示されます。このページからクライアントプロパティを追加、編集、削除できます。

クライアントプロパティの追加

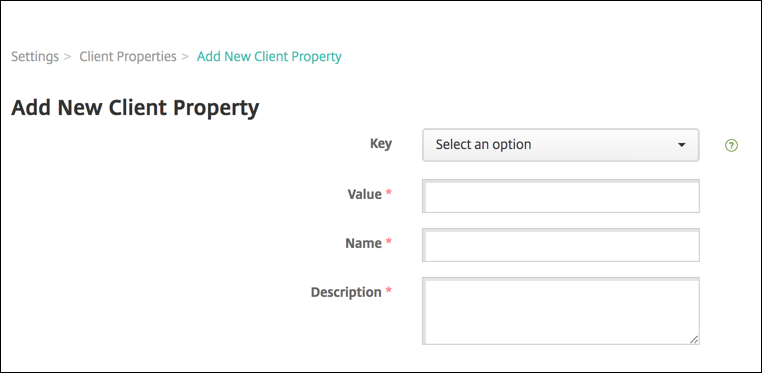

- 1. **追加**をクリックします。**新しいクライアントプロパティの追加**ページが表示されます。

-

次の設定を構成します。

- キー: ドロップダウンリストから追加するプロパティキーをクリックします。重要: 設定を更新する前にCitrixサポートに連絡してください。特別なキーを要求できます。

- 値: 選択したプロパティの値

- 名前: プロパティの名前

-

説明: プロパティの説明

-

- 保存をクリックします。

クライアントプロパティの編集

-

クライアントプロパティテーブルで、編集するクライアントプロパティを選択します。

クライアントプロパティの横にあるチェックボックスを選択すると、クライアントプロパティリストの上にあるオプションメニューが開きます。リスト内の他の場所をクリックすると、リストの右側にあるオプションメニューが開きます。

-

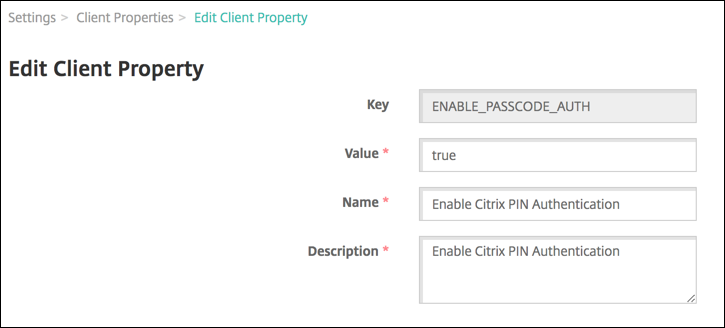

- 編集をクリックします。クライアントプロパティの編集ページが表示されます。

-

-

- 必要に応じて、次の情報を変更します。

-

-

キー: このフィールドは変更できません

- 値: プロパティの値

- 名前: プロパティの名前

- 説明: プロパティの説明

-

-

保存をクリックして変更を保存するか、キャンセルをクリックしてプロパティを変更せずに終了します。

クライアントプロパティの削除

-

- クライアントプロパティテーブルで、削除するクライアントプロパティを選択します。

-

各プロパティの横にあるチェックボックスを選択することで、複数のプロパティを削除できます。

-

- 削除をクリックします。確認ダイアログボックスが表示されます。もう一度削除をクリックします。

クライアントプロパティのリファレンス

Citrix Endpoint Managementの事前定義されたクライアントプロパティとそのデフォルト設定は次のとおりです。

- **ALLOW_CLIENTSIDE_PROXY**

- 表示名: ALLOW_CLIENTSIDE_PROXY

- ユーザーがiOSフォンで構成したプロキシを使用したい場合は、このカスタムポリシーをデフォルト値の**true**に設定したままにします。

- 一部のユーザーは、デバイスの**設定 > Wi-Fi > プロキシを構成**でプロキシをすでに構成している場合があります。Citrix Secure Hubがそれらのユーザーに対して開かない場合は、次のいずれかの操作を実行します。

- デバイスからプロキシ構成を削除し、Citrix Secure Hubを再起動します。

- デバイスを別のWi-Fiネットワークに接続します。Citrix Secure Hubが再認証されると、**ALLOW_CLIENTSIDE_PROXY**プロパティを取得して開きます。

- **ALLOW_CLIENTSIDE_PROXY**が**false**で、ユーザーがデバイスにプロキシを構成した場合、Citrix Endpoint Managementはプロキシを検出します。ただし、Citrix Secure Hubはプロキシを使用せず、エラーメッセージを表示します。デバイスがプロキシが有効になっているアクセスポイントまたはルーターに接続している場合、Citrix Endpoint Managementはプロキシを検出しません。最高のセキュリティのために、証明書ピンニングを使用することをお勧めします。Citrix Secure Hubの証明書ピンニングを有効にする方法については、「[証明書ピンニング](/ja-jp/citrix-secure-hub/overview.html#certificate-pinning)」を参照してください。

- このカスタムクライアントポリシーを構成するには、**設定 > クライアントプロパティ**に移動し、カスタムキー**ALLOW_CLIENTSIDE_PROXY**を追加して、**値**を設定します。

- **CONTAINER_SELF_DESTRUCT_PERIOD**

- 表示名: MDXコンテナ自己破壊期間

- 自己破壊は、指定された非アクティブ期間が経過した後、Citrix Secure Hubおよび管理対象アプリへのアクセスを防止します。時間制限が経過すると、アプリは使用できなくなります。データのワイプには、アプリキャッシュやユーザーデータを含む、インストールされている各アプリのアプリデータのクリアが含まれます。

- 非アクティブ期間とは、サーバーが特定の期間にわたってユーザーを検証するための認証要求を受信しない期間です。このプロパティが30日であると仮定します。ユーザーが30日以上アプリを使用しない場合、ポリシーが適用されます。

- このグローバルセキュリティポリシーは、iOSおよびAndroidプラットフォームに適用され、既存のアプリロックおよびワイプポリシーの強化版です。

- このグローバルポリシーを構成するには、**設定 > クライアントプロパティ**に移動し、カスタムキー**CONTAINER_SELF_DESTRUCT_PERIOD**を追加します。

- 値: 日数

- **DEVICE_LOGS_TO_IT_HELP_DESK**

- 表示名: デバイスログをITヘルプデスクに送信

- このプロパティは、ITヘルプデスクにログを送信する機能を有効または無効にします。

- 設定可能な値: **true**または**false**

- デフォルト値: **false**

- **DISABLE_LOGGING**

- 表示名: ロギングの無効化

- このプロパティを使用して、ユーザーがデバイスからログを収集およびアップロードするのを防ぎます。このプロパティは、Citrix Secure HubおよびインストールされているすべてのMDXアプリのロギングを無効にします。ユーザーは、サポートページからどのアプリのログも送信できません。メール作成ダイアログボックスが表示されても、ログは添付されません。ロギングが無効になっていることを示すメッセージが表示されます。この設定は、Citrix Endpoint ManagementコンソールでCitrix Secure HubおよびMDXアプリのログ設定を更新することも防ぎます。

- このプロパティが**true**に設定されている場合、Citrix Secure Hubは**アプリケーションログのブロック**を**true**に設定します。その結果、新しいポリシーが適用されるとMDXアプリはロギングを停止します。

- 設定可能な値: **true**または**false**

- デフォルト値: **false** (ロギングは無効になっていません)

-

ENABLE_CRASH_REPORTING

- 表示名: クラッシュレポートの有効化

- trueの場合、Citrixはクラッシュレポートと診断情報を収集し、iOSおよびAndroid版Citrix Secure Hubの問題のトラブルシューティングに役立てます。falseの場合、データは収集されません。

- 設定可能な値: trueまたはfalse

- デフォルト値: true

-

ENABLE_CREDENTIAL_STORE

- 表示名: 資格情報ストアの有効化

- 資格情報ストアを有効にすると、AndroidまたはiOSユーザーはCitrixモバイル生産性アプリにアクセスする際にパスワードを1回入力するだけで済みます。Citrix PINを有効にしているかどうかにかかわらず、資格情報ストアを使用できます。Citrix PINを有効にしない場合、ユーザーはActive Directoryパスワードを入力します。Citrix Endpoint Managementは、Citrix Secure Hubおよびパブリックストアアプリの場合にのみ、資格情報ストアでのActive Directoryパスワードの使用をサポートします。資格情報ストアでActive Directoryパスワードを使用する場合、Citrix Endpoint ManagementはPKI認証をサポートしません。

- Citrix Secure Mailへの自動登録には、このプロパティをtrueに設定する必要があります。

- このカスタムクライアントポリシーを構成するには、設定 > クライアントプロパティに移動し、カスタムキーENABLE_CREDENTIAL_STOREを追加して、値をtrueに設定します。

-

ENABLE_PASSCODE_AUTH

- 表示名: Citrix PIN認証の有効化

-

このプロパティを使用すると、Citrix PIN機能を有効にできます。Citrix PINまたはパスコードを使用すると、ユーザーはActive Directoryパスワードの代わりにPINを定義するように求められます。この設定は、ENABLE_PASSWORD_CACHINGが有効になっている場合、またはCitrix Endpoint Managementが証明書認証を使用している場合に自動的に有効になります。

-

オフライン認証の場合、Citrix PINはローカルで検証され、ユーザーは要求したアプリまたはコンテンツにアクセスできます。オンライン認証の場合、Citrix PINまたはパスコードはActive Directoryパスワードまたは証明書のロックを解除し、それがCitrix Endpoint Managementで認証するために送信されます。

-

ENABLE_PASSCODE_AUTHがtrueでENABLE_PASSWORD_CACHINGがfalseの場合、Citrix Secure Hubはパスワードを保存しないため、オンライン認証では常にパスワードの入力を求められます。

- 設定可能な値: trueまたはfalse

-

デフォルト値: false

-

ENABLE_PASSWORD_CACHING

- 表示名: ユーザーパスワードキャッシュの有効化

- このプロパティは、Active Directoryパスワードをモバイルデバイスにローカルでキャッシュできるようにします。このプロパティをtrueに設定する場合、ENABLE_PASSCODE_AUTHプロパティもtrueに設定する必要があります。ユーザーパスワードキャッシュが有効になっている場合、Citrix Endpoint ManagementはユーザーにCitrix PINまたはパスコードの設定を促します。

- 設定可能な値: trueまたはfalse

-

デフォルト値: false

-

ENABLE_TOUCH_ID_AUTH

- 表示名: Touch ID認証の有効化

-

Touch ID認証をサポートするデバイスの場合、このプロパティはデバイス上のTouch ID認証を有効または無効にします。要件:

ユーザーデバイスにはCitrix PINまたはLDAPが有効になっている必要があります。LDAP認証がオフの場合(たとえば、証明書ベースの認証のみが使用されているため)、ユーザーはCitrix PINを設定する必要があります。この場合、クライアントプロパティENABLE_PASSCODE_AUTHがfalseであっても、Citrix Endpoint ManagementはCitrix PINを要求します。

ユーザーがアプリを起動したときにTouch IDを使用するためのプロンプトに応答する必要があるように、ENABLE_PASSCODE_AUTHをfalseに設定します。

- 指定可能な値: true または false

-

デフォルト値: false

-

ENABLE_WORXHOME_CEIP

- 表示名: Citrix Secure Hub CEIPを有効にする

- このプロパティは、カスタマーエクスペリエンス向上プログラムを有効にします。この機能は、匿名の構成データと使用状況データを定期的にCitrixに送信します。このデータは、CitrixがCitrix Endpoint Managementの品質、信頼性、およびパフォーマンスを向上させるのに役立ちます。

- 値: true または false

-

デフォルト値: false

-

ENCRYPT_SECRETS_USING_PASSCODE

- 表示名: パスコードを使用してシークレットを暗号化

-

このプロパティは、iOSキーチェーンなどのプラットフォームベースのネイティブストアではなく、デバイス上の機密データをシークレットボールトに保存します。このプロパティは、主要なアーティファクトの強力な暗号化を可能にし、ユーザーエントロピーを追加します。ユーザーエントロピーとは、ユーザーのみが知っているユーザー生成のランダムなPINコードです。

-

Citrixは、ユーザーデバイスのセキュリティを向上させるために、このプロパティを有効にすることを推奨します。その結果、ユーザーはCitrix PINの認証プロンプトをより頻繁に経験することになります。

- 指定可能な値: true または false

-

デフォルト値: false

-

INACTIVITY_TIMER

- 表示名: 非アクティブタイマー

-

このプロパティは、ユーザーがデバイスを非アクティブなままにしてから、Citrix PINまたはパスコードのプロンプトなしでアプリにアクセスできる時間を定義します。MDXアプリでこの設定を有効にするには、[アプリパスコード] 設定を [オン] に設定します。[アプリパスコード] 設定が [オフ] に設定されている場合、ユーザーはCitrix Secure Hubにリダイレクトされ、完全な認証を実行します。この設定を変更すると、次にユーザーが認証を求められたときに値が有効になります。

-

iOSでは、非アクティブタイマーはMDXおよび非MDXアプリのCitrix Secure Hubへのアクセスも管理します。

- 指定可能な値: 任意の正の整数

-

デフォルト値: 15 (分)

-

ON_FAILURE_USE_EMAIL

- 表示名: 失敗時にメールを使用してデバイスログをITヘルプデスクに送信

- このプロパティは、メールを使用してデバイスログをIT部門に送信する機能を有効または無効にします。

- 指定可能な値: true または false

-

デフォルト値: true

-

PASSCODE_EXPIRY

- 表示名: PIN変更要件

- このプロパティは、Citrix PINまたはパスコードが有効である期間を定義します。この期間が過ぎると、ユーザーはCitrix PINまたはパスコードの変更を強制されます。この設定を変更すると、現在のCitrix PINまたはパスコードの有効期限が切れたときにのみ、新しい値が設定されます。

- 指定可能な値: 1~99を推奨します。PINのリセットをなくすには、値を大きな数値 (例: 100,000,000,000) に設定します。有効期限を最初に1~99日の間に設定し、その期間中に大きな数値に変更した場合、PINは最初の期間の終わりに期限切れになりますが、その後は期限切れになりません。

-

デフォルト値: 90 (日)

-

PASSCODE_HISTORY

- 表示名: PIN履歴

- このプロパティは、ユーザーがCitrix PINまたはパスコードを変更する際に再利用できない、以前使用したCitrix PINまたはパスコードの数を定義します。この設定を変更すると、次にユーザーがCitrix PINまたはパスコードをリセットしたときに、新しい値が設定されます。

- 指定可能な値: 1~99

-

デフォルト値: 5

-

PASSCODE_MAX_ATTEMPTS

- 表示名: PIN試行回数

- このプロパティは、ユーザーが完全な認証を求められるまでに、Citrix PINまたはパスコードを間違って入力できる回数を定義します。ユーザーが完全な認証に成功すると、Citrix PINまたはパスコードの作成を求められます。

- 指定可能な値: 任意の正の整数

-

デフォルト値: 15

-

PASSCODE_MIN_LENGTH

- 表示名: PINの長さの要件

- このプロパティは、Citrix PINの最小長を定義します。

- 指定可能な値: 4~10

-

デフォルト値: 6

-

PASSCODE_STRENGTH

- 表示名: PINの強度要件

- このプロパティは、Citrix PINまたはパスコードの強度を定義します。この設定を変更すると、次にユーザーが認証を求められたときに、Citrix PINまたはパスコードの作成を求められます。

- 指定可能な値: 低、中、高、または強力

- デフォルト値: 中

- PASSCODE_TYPE設定に基づく各強度設定のパスワードルールは次のとおりです。

数字パスコードのルール:

| パスコードの強度 | 数字パスコードの種類のルール | 許可 | 不許可 |

|---|---|---|---|

| 低 | すべての数字、任意のシーケンスが許可されます | 444444, 123456, 654321 | |

| 中 (デフォルト設定) | すべての数字を同じにしたり、連続させたりすることはできません。 | 444333, 124567, 136790, 555556, 788888 | 444444, 123456, 654321 |

| 高 | 隣接する数字を同じにすることはできません。 | 123512, 134134, 132312, 131313, 987456 | 080080, 112233, 135579, 987745, 919199 |

| 強力 | 同じ数字を2回以上使用しないでください。3つ以上の連続した数字を並べて使用しないでください。3つ以上の連続した数字を逆順で使用しないでください。 | 102983, 085085, 824673, 132312 | 132132, 131313, 902030 |

英数字パスコードのルール:

| パスコードの強度 | 英数字パスコードの種類のルール | 許可 | 不許可 |

|---|---|---|---|

| 低 | 少なくとも1つの数字と1つの文字を含める必要があります | aa11b1, Abcd1#, Ab123~, aaaa11, aa11aa | AAAaaa, aaaaaa, abcdef |

| 中 (デフォルト設定) | 低パスコード強度のルールに加えて、文字とすべての数字を同じにすることはできません。文字を連続させたり、数字を連続させたりすることはできません。 | aa11b1, aaa11b, aaa1b2, abc145, xyz135, sdf123, ab12c3, a1b2c3, Abcd1#, Ab123~ | aaaa11, aa11aa, or aaa111; abcd12, bcd123, 123abc, xy1234, xyz345, or cba123 |

| 高 | 少なくとも1つの大文字と1つの小文字を含めます。 | Abcd12, jkrtA2, 23Bc#, AbCd | abcd12, DFGH2 |

| 強力 | 少なくとも1つの数字、1つの特殊記号、1つの大文字、および1つの小文字を含めます。 | Abcd1#, Ab123~, xY12#3, Car12#, AAbc1# | abcd12, Abcd12, dfgh12, jkrtA2 |

-

PASSCODE_TYPE

- 表示名: PINの種類

-

このプロパティは、ユーザーが数字のCitrix PINまたは英数字のパスコードを定義できるかどうかを決定します。数字を選択すると、ユーザーは数字のみ (Citrix PIN) を使用できます。英数字を選択すると、ユーザーは文字と数字の組み合わせ (パスコード) を使用できます。

この設定を変更すると、ユーザーは次回認証を求められたときに、新しいCitrix PINまたはパスコードを設定する必要があります。

- 指定可能な値: 数値または英数字

- デフォルト値: 数値

-

REFRESHINTERVAL

- 表示名: REFRESHINTERVAL

- デフォルトでは、Citrix Endpoint Managementは3日ごとにAutoDiscovery Server (ADS) にピン留めされた証明書をpingします。更新間隔を変更するには、[設定] > [クライアントプロパティ] に移動し、カスタムキーREFRESHINTERVALを追加して、[値] を時間数に設定します。

-

デフォルト値: 72時間 (3日)

-

SEND_LDAP_ATTRIBUTES

- Android、iOS、またはmacOSデバイスのMAM専用展開の場合: Citrix Endpoint Managementを構成して、メール資格情報でCitrix Secure Hubに登録するユーザーがCitrix Secure Mailに自動的に登録されるようにすることができます。これにより、ユーザーはCitrix Secure Mailに登録するために追加情報を提供したり、追加の手順を実行したりする必要がありません。

- このグローバルクライアントポリシーを構成するには、[設定] > [クライアントプロパティ] に移動し、カスタムキーSEND_LDAP_ATTRIBUTESを追加して、[値] を次のように設定します。

- 値:

userPrincipalName=${user.userprincipalname},sAMAccountNAme=${user.samaccountname}, displayName=${user.displayName},mail=${user.mail} - 属性値は、MDMポリシーと同様にマクロとして指定されます。

-

このプロパティのサンプルアカウントサービス応答を次に示します。

<property value="userPrincipalName=user@site.com,sAMAccountName=eng1,displayName=user\,test1,email=user@site.com\,user@site.com" name="SEND_LDAP_ATTRIBUTES"/> -

このプロパティの場合、Citrix Endpoint Managementはコンマ文字を文字列ターミネーターとして扱います。したがって、属性値にコンマが含まれる場合は、その前にバックスラッシュを付けます。バックスラッシュは、クライアントが埋め込まれたコンマを属性値の終わりとして解釈するのを防ぎます。バックスラッシュ文字は

"\\"で表します。 -

HIDE_THREE_FINGER_TAP_MENU

- このプロパティが設定されていないか、falseに設定されている場合、ユーザーはデバイスで3本指タップを行うことで隠し機能メニューにアクセスできます。隠し機能メニューでは、ユーザーがアプリケーションデータをリセットできました。このプロパティをtrueに設定すると、ユーザーは隠し機能メニューにアクセスできなくなります。

- このグローバルクライアントポリシーを構成するには、[設定] > [クライアントプロパティ] に移動し、カスタムキーHIDE_THREE_FINGER_TAP_MENUを追加して、[値] を設定します。

-

TUNNEL_EXCLUDE_DOMAINS

- 表示名: トンネル除外ドメイン

- デフォルトでは、MDXは、モバイルアプリSDKおよびアプリがさまざまな機能に使用する一部のサービスエンドポイントをマイクロVPNトンネリングから除外します。たとえば、これらのエンドポイントには、Google Analytics、Citrix Cloud™サービス、Active Directoryサービスなど、エンタープライズネットワークを介したルーティングを必要としないサービスが含まれます。このクライアントプロパティを使用して、除外されるドメインのリストに追加のドメインを追加します。

- このグローバルクライアントポリシーを構成するには、[設定] > [クライアントプロパティ] に移動し、カスタムキーTUNNEL_EXCLUDE_DOMAINSを追加して、[値] を設定します。

-

値: トンネリングから除外する追加のドメインは、コンマ区切りのドメインサフィックスのリストを入力します。例:

app.launchdarkly.com,cis.citrix.com,cis-staging.citrix.com,cis-test.citrix.com,clientstream.launchdarkly.com,crashlytics.com,events.launchdarkly.com,fabric.io,firehose.launchdarkly.com, hockeyapp.net,mobile.launchdarkly.com,pushreg.xm.citrix.com,rttf.citrix.com,rttf-staging.citrix.com,rttf-test.citrix.com,ssl.google-analytics.com,stream.launchdarkly.com,features.netscalergatewaystaging.net,features.netscalergateway.net

Citrix Endpoint Managementのカスタムクライアントプロパティは次のとおりです。

ENABLE_MAM_NFACTOR_SSO:

- このプロパティを使用すると、NetScaler® Gatewayで高度な認証ポリシーを使用しているときに、Secure HubのMAM登録またはログイン中にMAM nFactor SSOを有効または無効にできます。値がtrueに設定されている場合、Secure HubのMAM登録またはログイン中にMAM nFactor SSOが有効になります。

-

このプロパティを構成するには、[設定] > [クライアントプロパティ] に移動し、[追加] をクリックします。[キー] ドロップダウンメニューで[カスタムキー] を選択し、必要に応じて次の情報を更新します。

- キー - ENABLE_MAM_NFACTOR_SSO

- 値 - trueまたはfalse

- 名前 - ENABLE_MAM_NFACTOR_SSO

- 説明 - 関連する説明を追加します

MICROSOFT_CERTIFICATE_STRONG_MAPPING:

-

このプロパティは、Microsoft公開キーインフラストラクチャ (PKI) でSecure Mailを使用する際に、既存のクライアント証明書が、Subject Alternative Name (SAN) にセキュリティ識別子 (SID) を追加することで証明書の強力なマッピング機能をサポートするように更新されるかどうかを制御します。値がtrueに設定されている場合、既存のクライアント証明書はSAN SIDを含むように更新されます。

-

このプロパティはMicrosoft PKIにのみ適用されます。

-

このプロパティを構成するには、[設定] > [クライアントプロパティ] に移動し、[追加] をクリックします。[キー] ドロップダウンメニューで[カスタムキー] を選択し、必要に応じて次の情報を更新します。

- キー - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- 値 - trueまたはfalse

- 名前 - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- 説明 - SAN SIDを含むようにクライアント証明書を更新します

aeDeviceCertRenewSupport:

-

このプロパティは、エンドユーザーがCitrix Secure Hubアプリからデバイス証明書の正常性ステータスを表示し、証明書の問題を自動的に修正できるかどうかを制御します。値がtrueに設定されている場合、この機能が有効になります。

-

このプロパティを構成するには、[設定] > [クライアントプロパティ] に移動し、[追加] をクリックします。[キー] ドロップダウンメニューで[カスタムキー] を選択し、必要に応じて次の情報を更新します。

- キー - aeDeviceCertRenewSupport

- 値 - trueまたはfalse

- 名前 - aeDeviceCertRenewSupport

- 説明 - デバイス証明書の正常性ステータスと証明書の問題の自動修正を有効にします