Web/SaaS アプリケーション向けの NetScaler Gateway 構成

Web/SaaS アプリケーション用の NetScaler Gateway を作成するには、次の手順を実行します。

-

最新のスクリプト

*ns_gateway_secure_access.sh* をダウンロードしてください。https://www.citrix.com/downloads/citrix-secure-private-access/Shell-Script/から。 -

これらのスクリプトを NetScaler マシンにアップロードします。 WinSCP アプリまたは SCP コマンドを使用できます。 たとえば、

*scp ns_gateway_secure_access.sh nsroot@nsalfa.fabrikam.local:/var/tmp*です。たとえば、

*scp ns_gateway_secure_access.sh nsroot@nsalfa.fabrikam.local:/var/tmp*

注意:

- 一時データを保存するには、NetScaler の /var/tmp フォルダーを使用することをお勧めします。

- ファイルが LF 行末で保存されていることを確認してください。 FreeBSD は CRLF をサポートしていません。

-bash: /var/tmp/ns_gateway_secure_access.sh: /bin/sh^M: bad interpretation: No such file or directoryというエラーが表示される場合は、行末が正しくないことを意味します。 Notepad++ などのリッチ テキスト エディターを使用してスクリプトを変換できます。

- NetScaler に SSH で接続し、シェルに切り替えます (NetScaler CLI で「shell」と入力します)。

-

アップロードしたスクリプトを実行可能にします。 これを行うには、chmod コマンドを使用します。

chmod +x /var/tmp/ns_gateway_secure_access.sh -

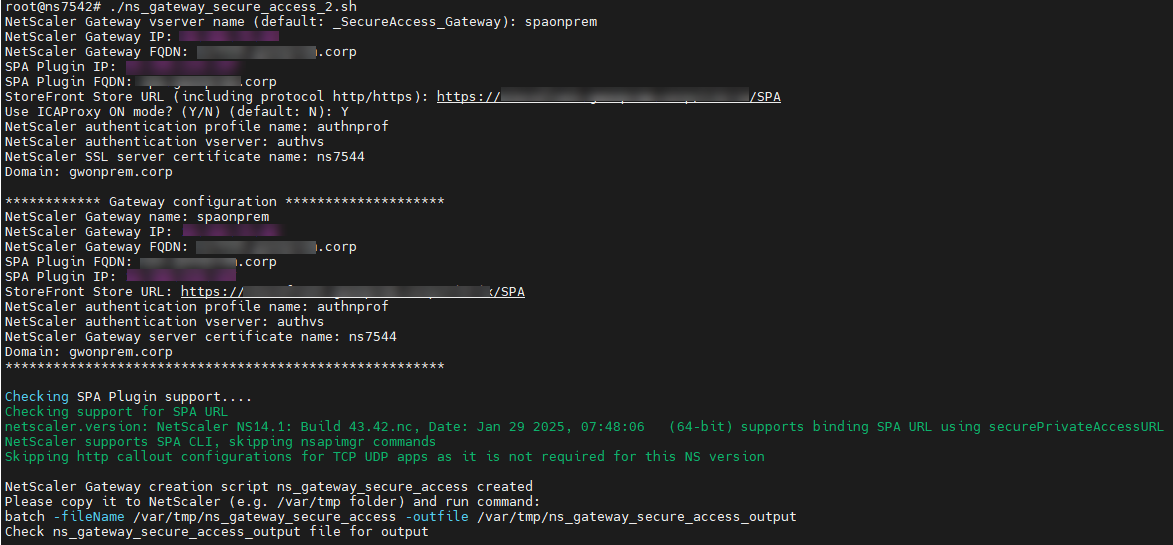

アップロードしたスクリプトを NetScaler シェルで実行します。

-

Web および SaaS アプリケーションのみにゲートウェイを構成する場合は、 TCP/UDP アプリ タイプのサポートを有効にする パラメータに N と入力します。

-

必要なパラメータを入力します。 パラメータのリストについては、「 前提条件」を参照してください。

認証プロファイルと SSL 証明書については、NetScaler 上の既存のリソースの名前を指定する必要があります。

複数の NetScaler コマンド (デフォルトは var/tmp/ns_gateway_secure_access) を含む新しいファイルが生成されます。

注意:

スクリプトの実行中に、NetScaler と Secure Private Access プラグインの互換性がチェックされます。 NetScaler が Secure Private Access プラグインをサポートしている場合、スクリプトにより、NetScaler の機能が有効になり、リソースへのアクセスが制限されているときに、スマート アクセス タグの送信の改善と新しい拒否ページへのリダイレクトがサポートされます。 スマート タグの詳細については、「 スマート アクセス タグのサポート」を参照してください。

/nsconfig/rc.netscaler ファイルに保存されている Secure Private Access プラグイン機能により、NetScaler の再起動後も有効に保つことができます。

-

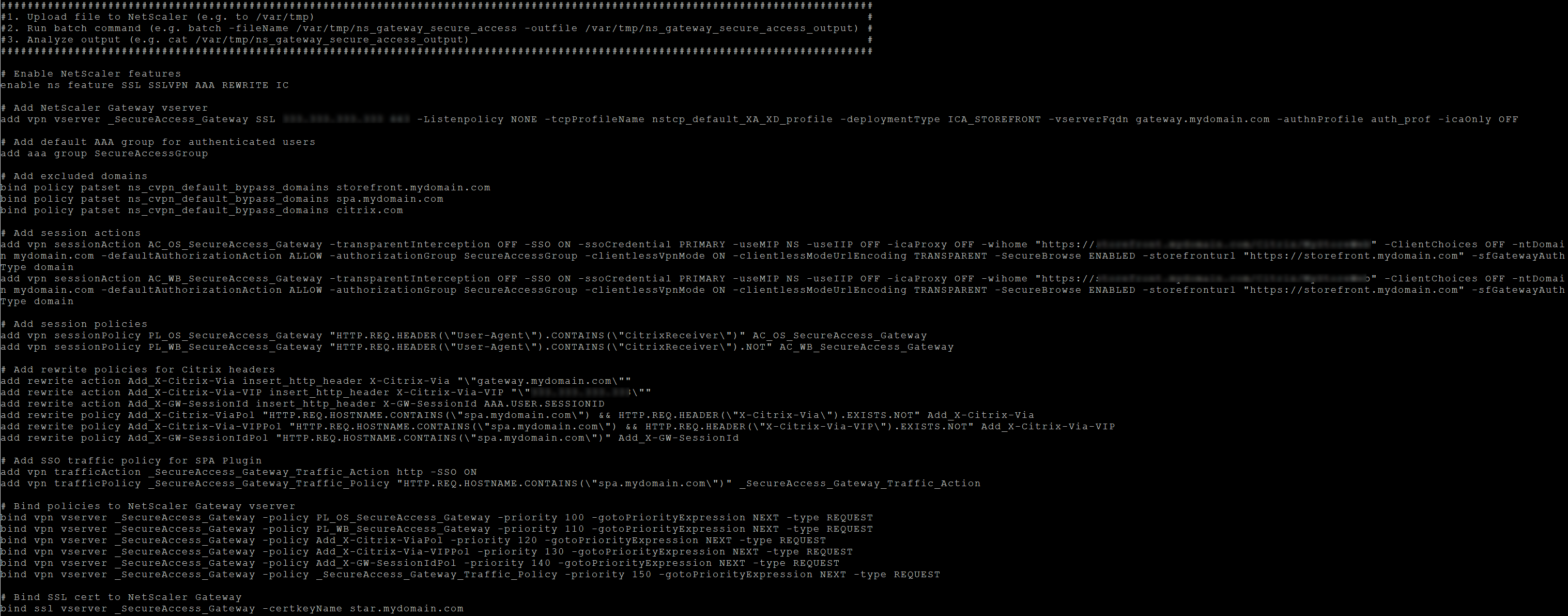

NetScaler CLI に切り替えて、バッチ コマンドを使用して、新しいファイルから生成された NetScaler コマンドを実行します。 たとえば、

batch -fileName /var/tmp/ns_gateway_secure_access -outfile/var/tmp/ns_gateway_secure_access_outputNetScaler はファイルからのコマンドを 1 つずつ実行します。 コマンドが失敗した場合は、次のコマンドを続行します。

リソースが存在する場合、または手順 6 で入力したパラメータの 1 つが正しくない場合、コマンドは失敗する可能性があります。

-

すべてのコマンドが正常に完了したことを確認します。

注意:

エラーが発生した場合でも、NetScaler は残りのコマンドを実行し、リソースを部分的に作成/更新/バインドします。 したがって、パラメータの 1 つが正しくないために予期しないエラーが発生した場合は、最初から設定をやり直すことをお勧めします。

WebおよびSaaSアプリの既存のNetScaler Gateway構成を更新する

既存の NetScaler Gateway で ns_gateway_secure_access_update.shスクリプトを使用して、Web アプリと SaaS アプリの構成を更新できます。 ただし、既存の構成 (NetScaler Gateway バージョン 14.1~4.42 以降) を手動で更新する場合は、 サンプル コマンドを使用して、既存の NetScaler Gateway 構成を更新します。 また、NetScaler Gateway 仮想サーバーとセッションアクション設定を更新する必要があります。

注意:

NetScaler Gateway 14.1~25.56 以降では、NetScaler Gateway CLI または GUI を使用して、NetScaler Gateway で Secure Private Access プラグインを有効にできます。 詳細については、「 NetScaler Gateway で Secure Private Access プラグインを有効にする」を参照してください。

既存の NetScaler Gateway でスクリプトを使用して、セキュア プライベート アクセスをサポートすることもできます。 ただし、スクリプトでは次のものは更新されません。

- 既存の NetScaler Gateway 仮想サーバー

- NetScaler Gatewayにバインドされた既存のセッションアクションとセッションポリシー

実行前に各コマンドを確認し、ゲートウェイ構成のバックアップを作成してください。

NetScaler Gateway仮想サーバーの設定

既存の NetScaler Gateway 仮想サーバーを追加または更新する場合は、次のパラメータが定義された値に設定されていることを確認してください。 サンプル コマンドについては、 既存の NetScaler Gateway 構成を更新するためのサンプル コマンドを参照してください。

仮想サーバーの追加:

- tcpプロファイル名: nstcp_default_XA_XD_profile

- デプロイメントタイプ: ICA_STOREFRONT (

add vpn vserverコマンドでのみ使用可能) - icaのみ: オフ

仮想サーバーを更新します。

- tcpプロファイル名: nstcp_default_XA_XD_profile

- icaのみ: オフ

NetScaler Gatewayセッションアクション設定

セッション アクションは、セッション ポリシーを持つゲートウェイ仮想サーバーにバインドされます。 セッション アクションを作成または更新するときは、次のパラメーターが定義された値に設定されていることを確認します。 サンプル コマンドについては、 既存の NetScaler Gateway 構成を更新するためのサンプル コマンドを参照してください。

-

透過インターセプション: オフ -

SSO: オン -

ssoCredential: プライマリ -

MIP を使用: NS -

IIP を使用: オフ -

icaProxy: オフ -

wihome:"https://storefront.mydomain.com/Citrix/MyStoreWeb"- 実際のストアの URL に置き換えます。 ストアへのパス/Citrix/MyStoreWebはオプションです。 -

クライアントの選択: オフ -

ntDomain: mydomain.com - SSO に使用 (オプション) -

デフォルト認証アクション: 許可 -

authorizationGroup: SecureAccessGroup (このグループが作成されていることを確認してください。このグループは、Secure Private Access 固有の承認ポリシーをバインドするために使用されます) -

クライアントレスVPNモード: オン -

クライアントレスモード URL エンコーディング: 透過的 -

セキュアブラウズ: 有効 -

Storefronturl:"https://storefront.mydomain.com" -

sfGatewayAuthType: ドメイン

既存の NetScaler Gateway 構成を更新するためのコマンドの例

仮想サーバーを追加/更新します。

add vpn vserver SecureAccess_Gateway SSL 999.999.999.999 443 -Listenpolicy NONE -tcpProfileName nstcp_default_XA_XD_profile -deploymentType ICA_STOREFRONT -vserverFqdn gateway.mydomain.com -authnProfile auth_prof_name -icaOnly OFFset vpn vserver SecureAccess_Gateway -icaOnly OFF

セッションアクションを追加します。

add vpn sessionAction AC_OSspaonprem -transparentInterception OFF -defaultAuthorizationAction ALLOW -authorizationGroup SecureAccessGroup -SSO ON -ssoCredential PRIMARY -useMIP NS -useIIP OFF -icaProxy OFF -wihome "https://storefront.example.corp/Citrix/SPAWeb" -ClientChoices OFF -ntDomain example.corp -clientlessVpnMode ON -clientlessModeUrlEncoding TRANSPARENT -SecureBrowse ENABLED -storefronturl "https://storefront.example.corp" -sfGatewayAuthType domainadd vpn sessionAction AC_WBspaonprem -transparentInterception OFF -defaultAuthorizationAction ALLOW -authorizationGroup SecureAccessGroup -SSO ON -ssoCredential PRIMARY -useMIP NS -useIIP OFF -icaProxy OFF -wihome "https://storefront.example.corp/Citrix/SPAWeb" -ClientChoices OFF -ntDomain example.corp -clientlessVpnMode ON -clientlessModeUrlEncoding TRANSPARENT -SecureBrowse ENABLED -storefronturl "https://storefront.example.corp" -sfGatewayAuthType domain

セッション ポリシーを追加します。

add vpn sessionPolicy PL_OSspaonprem "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\")" AC_OSspaonpremadd vpn sessionPolicy PL_WBspaonprem "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\").NOT && HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"plugin\").NOT" AC_WBspaonprem

セッション ポリシーを VPN 仮想サーバーにバインドします。

bind vpn vserver SecureAccess_Gateway -policy PL_OSspaonprem -priority 111 -gotoPriorityExpression NEXT -type REQUESTbind vpn vserver SecureAccess_Gateway -policy PL_WBspaonprem -priority 110 -gotoPriorityExpression NEXT -type REQUEST

Secure Private Access プラグインを VPN 仮想サーバーにバインドします。

bind vpn vserver spaonprem -appController "https://spa.example.corp"

セッションアクションパラメータの詳細については、 vpn-sessionActionを参照してください。

追加情報

セキュア プライベート アクセス用の NetScaler Gateway の詳細については、次のトピックを参照してください。