セキュリティ保護

サーバーファームとCitrix Workspaceアプリ間の通信を保護するには、Citrix Gatewayを含むさまざまなセキュリティ技術とサーバーファームへの接続を統合します。

注:

Citrixでは、StoreFrontサーバーとユーザーデバイス間の通信を保護するためにCitrix Gatewayを使用することをお勧めします。

-

SOCKSプロキシサーバーまたはセキュアプロキシサーバー(セキュリティプロキシサーバー、HTTPSプロキシサーバーとも呼ばれます)

-

プロキシサーバーを使用して、ネットワークへのアクセスを制限し、Citrix Workspaceアプリとサーバー間の接続を処理できます。Citrix WorkspaceアプリはSOCKSおよびセキュアプロキシプロトコルをサポートしています。

-

Secure Web Gateway

Secure Web GatewayをWeb Interfaceと組み合わせて使用すると、インターネット経由で社内ネットワーク上のサーバーへの単一でセキュアな暗号化されたアクセスポイントを提供できます。

Secure Web GatewayをWeb Interfaceと組み合わせて使用すると、単一でセキュアな暗号化されたデータを提供できます。社内ネットワーク上のサーバーは、インターネット経由で保護されたデータにアクセスできます。

-

Transport Layer Security(TLS)プロトコルを使用したSSL Relayソリューション

-

ファイアウォール

ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。

サーバーの内部ネットワークIPアドレスを外部インターネットアドレス(つまり、ネットワークアドレス変換、またはNAT)にマッピングするネットワークファイアウォールを介してCitrix Workspaceアプリを使用している場合は、外部アドレスを構成します。

地理的位置に基づくマルチサイトストアフェイルオーバーのサポート

バージョン24.12.0以降、マルチストアフェイルオーバー処理機能は、ストアアドレスチェックを非同期で実行し、新しいフェイルオーバーストアアドレスが検出されたときに古いストアエントリを削除することで、マルチストアフェイルオーバー処理を改善します。障害によりフェイルオーバーが発生した場合、Global Server Load Balancer(GSLB)はクライアントを新しいサイトにリダイレクトします。この機能により、以前に追加されたストアを起動する際に、Gateway検出器がユーザーの地理的位置に基づいてストアアドレスが変更されたかどうかを確認します。新しいアドレスが見つかった場合、クライアントは自動的に古いストアエントリを削除し、新しいエントリを追加します。このプロセスはバックグラウンドで実行され、手動での介入なしに新しいストアへのシームレスな移行を可能にします。 この機能はオンプレミスストアにのみ適用されることに注意してください。

前提条件:

ユーザーはストアにログインする必要があります。

- 制限事項:

ログインセッションクッキーの有効期限が切れると、URL取得用のAPIが失敗するため、マルチストアフェイルオーバーは自動的に発生しません。この場合、ログインページが表示されます。

ゲートウェイを使用したオンプレミスWSUIのサポート

-

バージョン24.12.0以降、iOS版Citrix Workspaceアプリは、ゲートウェイの背後にあるオンプレミスストアのWeb UIもサポートしています。この機能はデフォルトでは有効になっていないため、管理者が構成する必要があります。構成の詳細については、「オンプレミスストアの新しいUI(テクニカルプレビュー)」を参照してください。

-

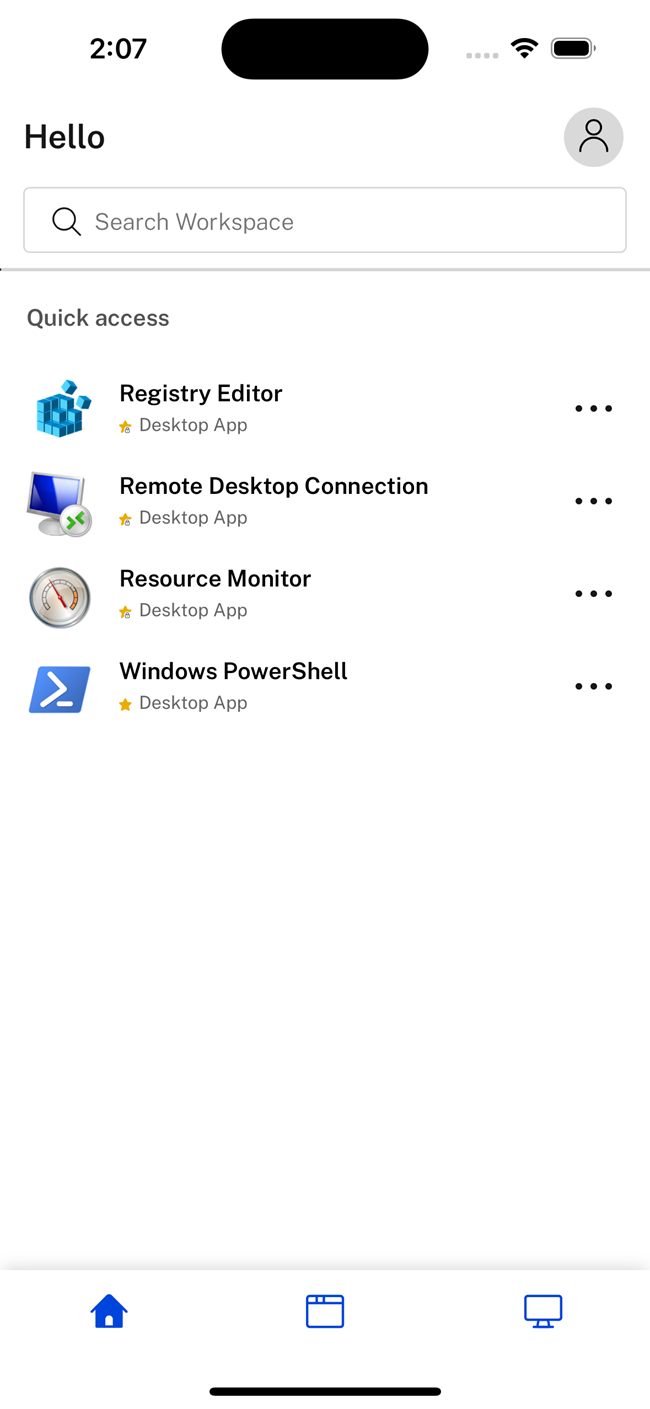

次の画像は現在のUIを示しています。

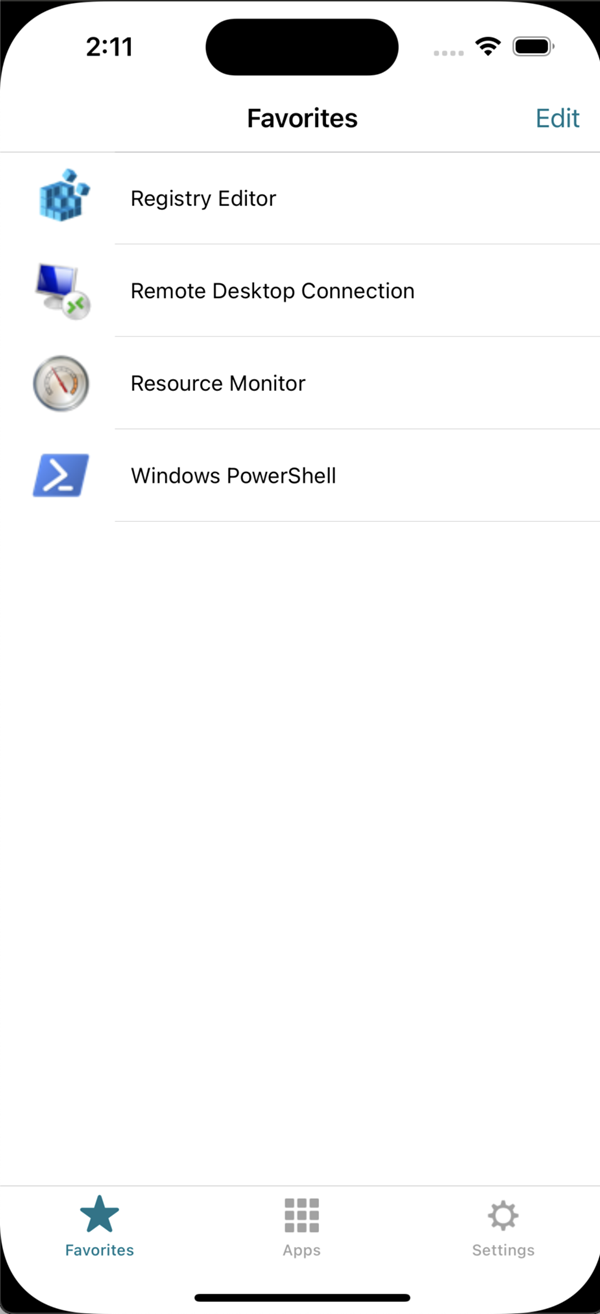

次の画像は新しいUIを示しています。

Citrix Gateway

リモートユーザーがCitrix Gatewayを介してCitrix Endpoint Management展開に接続できるようにするには、StoreFrontで動作するように証明書を構成できます。アクセスを有効にする方法は、展開内のCitrix Endpoint Managementのエディションによって異なります。

-

ネットワークにCitrix Endpoint Managementを展開している場合、Citrix GatewayをStoreFrontと統合することで、内部またはリモートユーザーがCitrix Gatewayを介してStoreFrontに接続できるようにします。この展開により、ユーザーはStoreFrontに接続して、XenAppからの公開アプリケーションやXenDesktopからの仮想デスクトップにアクセスできます。ユーザーはCitrix Workspaceアプリを介して接続します。

-

Secure Web Gateway

- このトピックは、Web Interfaceを使用する展開にのみ適用されます。

Secure Web Gatewayをノーマルモードまたはリレーモードのいずれかで使用して、Citrix Workspaceアプリとサーバー間の通信にセキュアなチャネルを提供できます。Secure Web Gatewayをノーマルモードで使用している場合、Citrix Workspaceアプリには構成は不要です。エンドユーザーがWeb Interfaceを介して接続していることを確認してください。

Citrix Workspaceアプリは、Web Interfaceサーバーでリモートで構成された設定を使用して、Secure Web Gatewayを実行しているサーバーに接続します。

セキュアWebゲートウェイプロキシがセキュアネットワーク内のサーバーにインストールされている場合、リレーモードでセキュアWebゲートウェイプロキシを使用できます。リレーモードを使用している場合、セキュアWebゲートウェイサーバーはプロキシとして機能するため、Citrix Workspaceアプリを次のように構成する必要があります。

- セキュアWebゲートウェイサーバーの完全修飾ドメイン名 (FQDN)。

- セキュアWebゲートウェイサーバーのポート番号。

注:

セキュアWebゲートウェイバージョン2.0はリレーモードをサポートしていません。

FQDNには、次の3つのコンポーネントが順序どおりにリストされている必要があります。

- ホスト名

- 中間ドメイン

- トップレベルドメイン

たとえば、my_computer.example.com はFQDNです。これは、ホスト名 (my_computer)、中間ドメイン (example)、トップレベルドメイン (com) が順序どおりにリストされているためです。中間ドメインとトップレベルドメイン (example.com) の組み合わせは、ドメイン名と呼ばれます。

プロキシサーバー

プロキシサーバーは、ネットワークへのアクセスを制限し、Citrix Workspaceアプリとサーバー間の接続を処理するために使用されます。Citrix Workspaceアプリは、SOCKSプロトコルとセキュアプロキシプロトコルの両方をサポートしています。

Citrix Workspaceアプリは、プロキシサーバー設定を使用してCitrix Virtual Apps and Desktopsサーバーと通信します。プロキシサーバー設定は、Web Interfaceサーバーでリモート構成されます。

Citrix WorkspaceアプリがWebサーバーと通信する場合、アプリはプロキシサーバー設定を使用します。ユーザーデバイスのデフォルトのWebブラウザーのプロキシサーバー設定を適切に構成してください。

ファイアウォール

ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。展開でファイアウォールを使用している場合、Citrix Workspaceアプリはファイアウォールを介してWebサーバーとCitrixサーバーの両方と通信できる必要があります。ファイアウォールは、ユーザーデバイスからWebサーバーへの通信のためにHTTPトラフィックを許可する必要があります。通常、セキュアなWebサーバーが使用されている場合、HTTPトラフィックは標準のHTTPポート80または443を介して行われます。Citrixサーバー通信の場合、ファイアウォールはポート1494および2598でインバウンドICAトラフィックを許可する必要があります。

ファイアウォールがネットワークアドレス変換 (NAT) 用に構成されている場合、Web Interfaceを使用して内部アドレスから外部アドレスおよびポートへのマッピングを定義できます。たとえば、Citrix Virtual Apps and DesktopsおよびCitrix DaaS (旧称Citrix Virtual Apps and Desktopsサービス) サーバーが代替アドレスで構成されていない場合、Web Interfaceを構成してCitrix Workspaceアプリfor iOSに代替アドレスを提供できます。Citrix Workspaceアプリfor iOSは、外部アドレスとポート番号を使用してサーバーに接続します。

TLS

Citrix Workspaceアプリは、XenAppおよびXenDesktopへのTLS接続に対して、次の暗号スイートでTLS 1.2および1.3をサポートしています。

- TLS_RSA_WITH_AES_256_GCM_SHA384

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

注:

iOS 9以降またはバージョン21.2.0で実行されているCitrix Workspaceアプリは、次のTLS暗号スイートをサポートしていません。

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_RC4_128_MD5

Transport Layer Security (TLS) は、TLSプロトコルの最新の標準化されたバージョンです。Internet Engineering Taskforce (IETF) は、オープン標準としてのTLSの開発責任を引き継いだ際に、その名称をTLSに変更しました。

TLSは、サーバー認証、データストリームの暗号化、およびメッセージ整合性チェックを提供することにより、データ通信を保護します。米国政府機関を含む一部の組織では、データ通信を保護するためにTLSの使用を義務付けています。これらの組織は、Federal Information Processing Standard (FIPS) 140などの検証済み暗号化の使用も要求する場合があります。FIPS 140は暗号化の標準です。

Citrix Workspaceアプリは、1024、2048、および3072ビット長のRSAキーをサポートしています。4096ビット長のRSAキーを持つルート証明書もサポートされています。

注:

- Citrix Workspaceアプリは、Citrix WorkspaceアプリとStoreFront間の接続にiOSプラットフォームの暗号化を使用します。

TLSの構成と有効化

TLSをセットアップするには、主に次の2つの手順があります。

- Citrix Virtual Apps and Desktops™サーバーおよびWeb InterfaceサーバーでSSLリレーをセットアップし、必要なサーバー証明書を取得してインストールします。

- ユーザーデバイスに同等のルート証明書をインストールします。

ユーザーデバイスへのルート証明書のインストール

- TLSが有効なCitrix WorkspaceアプリとCitrix Virtual Apps and Desktops間の通信を保護するには、ユーザーデバイスにルート証明書が必要です。この証明書は、サーバー証明書上の証明機関の署名を検証できます。

iOSには、約100種類の商用ルート証明書がプリインストールされています。別の証明書を使用する場合は、証明機関から証明書を受け取り、各ユーザーデバイスにインストールできます。

組織のポリシーと手順によっては、ユーザーにインストールを指示する代わりに、各ユーザーデバイスにルート証明書をインストールできます。最も簡単で安全な方法は、ルート証明書をiOSキーチェーンに追加することです。

キーチェーンにルート証明書を追加するには

- 証明書ファイルを添付したメールを自分宛に送信します。

- デバイスで証明書ファイルを開きます。

- この操作により、キーチェーンアクセスアプリケーションが自動的に起動します。

- プロンプトに従って証明書を追加します。

- iOS 10以降では、iOSの [設定] > [一般] > [証明書信頼設定] に移動して、証明書が信頼されていることを確認します。

- [証明書信頼設定] で、「ルート証明書の完全な信頼を有効にする」セクションを参照してください。

- 証明書が完全な信頼のために選択されていることを確認してください。

ルート証明書がインストールされています。TLS 対応クライアントおよびその他のアプリケーションは、TLS を使用してルート証明書を使用できます。

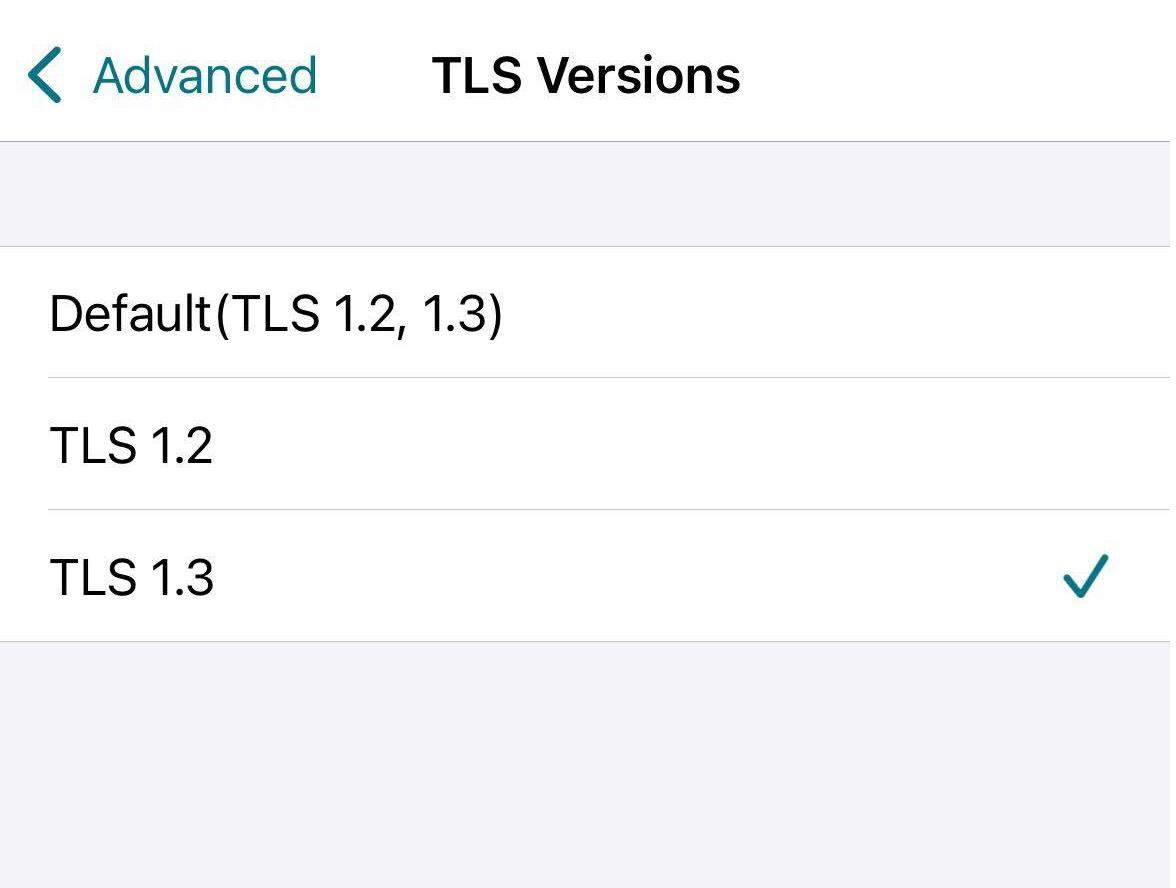

Transport Layer Security 1.3 のサポート

バージョン 23.9.0 以降、iOS 版 Citrix Workspace アプリは、パフォーマンスと効率を向上させる Transport Layer Security (TLS) 1.3 をサポートするようになりました。TLS 1.3 は、強力な暗号スイートとワンタイムセッションキーにより、堅牢なセキュリティを提供します。

エンドユーザーは、iOS 版 Citrix Workspace アプリで次のように有効にできます。

- 詳細設定 > TLS バージョン に移動します。

- TLS 1.3 バージョン を選択します。

DTLS 1.2 のサポート

バージョン 24.7.0 以降、iOS 版 Citrix Workspace アプリは DTLS プロトコルバージョン 1.2 をサポートしています。DTLS 1.2 は、堅牢な暗号化アルゴリズム、より優れたハンドシェイクプロトコル、さまざまな攻撃からの保護など、以前のバージョンに比べて機能強化と改善を提供します。このプロトコルは全体的なセキュリティを向上させます。

注:

DTLS プロトコルバージョン 1.2 に問題がある場合、iOS 版 Citrix Workspace アプリは以前のサポートされているバージョンにシームレスにフォールバックします。

Citrix Device Posture サービスのサポート

バージョン 2402 以降、iOS 版 Citrix Workspace™ アプリは Citrix Device Posture サービスをサポートしています。Citrix Device Posture サービスは、管理者がエンドデバイスが Citrix DaaS (仮想アプリとデスクトップ) または Citrix Secure Private Access™ リソースにアクセスするために満たす必要がある特定の要件を適用するのに役立つクラウドベースのソリューションです。

iOS 版 Citrix Workspace アプリの場合、デバイスポスチャは、Citrix Workspace アプリのバージョンと iOS デバイスのオペレーティングシステムバージョンのスキャンのみをサポートします。

詳細については、Device Posture ドキュメントを参照してください。

注

この機能はクラウドストアでのみサポートされています。

XenApp および XenDesktop® サイト

XenApp® および XenDesktop サイトを構成するには:

重要:

- Citrix Workspace アプリは、Citrix Secure Gateway 3.x をサポートする XenApp および XenDesktop サイトを使用します。

- Citrix Workspace アプリは、Citrix Secure Gateway 3.x をサポートする Citrix Virtual Apps Web サイトを使用します。

- XenApp および XenDesktop サイトは、シングルファクター認証のみをサポートします。

- Citrix Virtual Apps™ Web サイトは、シングルファクター認証とデュアルファクター認証の両方をサポートします。

- すべての組み込みブラウザーは Web Interface 5.4 をサポートします。

この構成を開始する前に、Citrix Gateway をインストールして、Web Interface と連携するように構成してください。これらの手順は、特定の環境に合わせて調整できます。

Citrix Secure Gateway 接続を使用している場合は、Citrix Workspace アプリで Citrix Gateway 設定を構成しないでください。

Citrix Workspace アプリは、XenApp および XenDesktop サイトを使用して、エンドユーザーがアクセス権を持つアプリケーションに関する情報を取得します。このプロセスでは、情報がデバイスで実行されている Citrix Workspace アプリに表示されます。同様に、従来の SSL ベースの Citrix Virtual Apps 接続には Web Interface を使用できます。同じ SSL ベースの接続に対して、Citrix Gateway を構成できます。Web Interface 5.x で実行されている XenApp および XenDesktop サイトには、この構成機能が組み込まれています。

Citrix Secure Gateway 接続からの接続をサポートするように XenApp および XenDesktop サイトを構成します。

- XenApp および XenDesktop サイトで、セキュアクライアントアクセスを管理 > セキュアクライアントアクセス設定を編集 を選択します。

- アクセス方法を Gateway Direct に変更します。

- Secure Web Gateway の FQDN を入力します。

- Secure Ticket Authority (STA) 情報を入力します。

注:

Citrix Secure Gateway の場合、Citrix は Citrix のデフォルトパス (//XenAppServerName/Citrix/PNAgent) を使用することをお勧めします。デフォルトパスを使用すると、エンドユーザーは接続先の Secure Web Gateway の FQDN を指定できます。XenApp および XenDesktop サイトにある config.xml ファイルへのフルパスを使用しないでください。例: (//XenAppServerName/CustomPath/config.xml)。

Citrix Secure Gateway の構成

-

Citrix Secure Gateway 構成ウィザードを使用してゲートウェイを構成します。

Citrix Secure Gateway は、XenApp Service サイトをホストするセキュアネットワーク内のサーバーをサポートします。

間接 オプションを選択した後、Secure Web Gateway サーバーの FQDN パスを入力し、ウィザードの手順を続行します。

-

ユーザーデバイスから接続をテストして、Secure Web Gateway がネットワークと証明書の割り当てに対して正しく構成されていることを確認します。

モバイルデバイスの構成

- Citrix Secure Gateway アカウントを追加するときは、アドレス フィールドに Citrix Secure Gateway サーバーの一致する FQDN を入力します。

- デフォルトパス (/Citrix/PNAgent) を使用して XenApp および XenDesktop サイトを作成した場合は、Secure Web Gateway FQDN を入力します: FQDNofSecureGateway.companyName.com

- XenApp および XenDesktop サイトのパスをカスタマイズした場合は、config.xml ファイルのフルパスを入力します。例: FQDNofSecureGateway.companyName.com/CustomPath/config.xml

- アカウントを手動で構成する場合は、新しいアカウント ダイアログの Citrix Gateway オプションをクリアします。