セキュアな通信

-

Citrix Virtual Apps and DesktopsサーバーとCitrix Workspaceアプリ間の通信を保護するために、Citrix Workspaceアプリの接続を以下のさまざまなセキュアなテクノロジーを使用して統合できます。

- Citrix Gateway: 詳細については、このセクションのトピック、およびCitrix GatewayとStoreFrontのドキュメントを参照してください。

- ファイアウォール: ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。

- Transport Layer Security (TLS)バージョン1.0から1.2がサポートされています。

- Citrix Workspaceアプリ接続で信頼関係を確立するための信頼済みサーバー。

- ICA®ファイル署名

- ローカルセキュリティ機関 (LSA) 保護

- Citrix Virtual Apps展開専用のプロキシサーバー: SOCKSプロキシサーバーまたはセキュアプロキシサーバー。プロキシサーバーは、ネットワークへのアクセスとネットワークからのアクセスを制限するのに役立ちます。また、Citrix Workspaceアプリとサーバー間の接続も処理します。Citrix WorkspaceアプリはSOCKSおよびセキュアプロキシプロトコルをサポートしています。

- アウトバウンドプロキシ

Citrix Gateway

- Citrix Gateway(旧称Access Gateway)は、StoreFrontストアへの接続を保護します。また、管理者がデスクトップおよびアプリケーションへのユーザーアクセスを詳細に制御できるようにします。

Citrix Gatewayを介してデスクトップおよびアプリケーションに接続するには:

- 1. 管理者が提供するCitrix GatewayのURLを、以下のいずれかの方法で指定します。

- セルフサービスユーザーインターフェイスを初めて使用するときに、**[アカウントの追加]** ダイアログボックスでURLの入力を求められます。

- 後でセルフサービスユーザーインターフェイスを使用するときは、**[基本設定]** > **[アカウント]** > **[追加]** をクリックしてURLを入力します。

- `storebrowse`コマンドで接続を確立する場合は、コマンドラインでURLを入力します。

URLはゲートウェイと、オプションで特定のストアを指定します。

-

Citrix Workspaceアプリが最初に見つけるストアに接続するには、次の形式のURLを使用します。

-

特定のストアに接続するには、たとえば

[https://gateway.company.com](https://gateway.company.com)?\<storename>のような形式のURLを使用します。この動的URLは非標準形式です。URLに「=」(等号文字)を含めないでください。storebrowseで特定のストアへの接続を確立する場合は、storebrowseコマンドでURLを引用符で囲む必要がある場合があります。

- プロンプトが表示されたら、ユーザー名、パスワード、およびセキュリティトークンを使用してストア(ゲートウェイ経由)に接続します。この手順の詳細については、Citrix Gatewayのドキュメントを参照してください。

認証が完了すると、デスクトップとアプリケーションが表示されます。

ファイアウォール経由の接続

-

ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。ファイアウォールを使用している場合、Windows向けCitrix Workspaceアプリは、WebサーバーとCitrixサーバーの両方とファイアウォールを介して通信できます。

-

一般的なCitrix通信ポート

-

ソース 種類 ポート 詳細 -

Citrix Workspaceアプリ TCP 80/443 StoreFrontとの通信 -

ICAまたはHDX TCP/UDP 1494 アプリケーションおよび仮想デスクトップへのアクセス -

セッションの信頼性を備えたICAまたはHDX TCP/UDP 2598 アプリケーションおよび仮想デスクトップへのアクセス -

TLS経由のICAまたはHDX TCP/UDP 443 アプリケーションおよび仮想デスクトップへのアクセス

ポートの詳細については、Knowledge Centerの記事CTX101810を参照してください。

Transport Layer Security

Transport Layer Security(TLS)は、SSL(Secure Sockets Layer)プロトコルの後継です。Internet Engineering Taskforce(IETF)は、オープン標準としてのTLSの開発責任を引き継いだ際に、その名称をTLSに変更しました。

TLSは、サーバー認証、データストリームの暗号化、およびメッセージ整合性チェックを提供することにより、データ通信を保護します。米国政府機関を含む一部の組織では、データ通信を保護するためにTLSの使用を義務付けています。これらの組織は、Federal Information Processing Standard(FIPS)140などの検証済み暗号化の使用も要求する場合があります。FIPS 140は暗号化の標準です。

通信媒体としてTLS暗号化を使用するには、ユーザーデバイスとCitrix Workspaceアプリを構成する必要があります。StoreFront通信の保護については、StoreFrontドキュメントのSecureセクションを参照してください。VDAの保護については、Citrix Virtual Apps and DesktopsドキュメントのTransport Layer Security (TLS)を参照してください。

以下のポリシーを使用して、次のことができます。

- TLSの使用を強制する: インターネットを含む信頼できないネットワークを使用する接続には、TLSを使用することをお勧めします。

- FIPS(Federal Information Processing Standards)の使用を強制する: 承認された暗号化を使用し、NIST SP 800-52の推奨事項に従います。これらのオプションはデフォルトで無効になっています。

- 特定のバージョンのTLSと特定のTLS暗号スイートの使用を強制する: CitrixはTLS 1.0、TLS 1.1、およびTLS 1.2プロトコルをサポートしています。

- 特定のサーバーにのみ接続する。

- サーバー証明書の失効を確認する。

- 特定のサーバー証明書発行ポリシーを確認する。

- サーバーがクライアント証明書を要求するように構成されている場合は、特定のクライアント証明書を選択する。

Windows向けCitrix Workspaceアプリは、TLS 1.2プロトコルで次の暗号スイートをサポートしています。

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

重要:

セキュリティ強化のため、以下の暗号スイートは非推奨です。

- Cipher suites RC4 and 3DES - Cipher suites with prefix "TLS_RSA_*" - > - TLS_RSA_WITH_AES_256_GCM_SHA384 (0x009d) - > - TLS_RSA_WITH_AES_128_GCM_SHA256 (0x009c) - > - TLS_RSA_WITH_AES_256_CBC_SHA256 (0x003d) - TLS_RSA_WITH_AES_256_CBC_SHA (0x0035) - TLS_RSA_WITH_AES_128_CBC_SHA (0x002f) - > - TLS_RSA_WITH_RC4_128_SHA (0x0005) - > - TLS_RSA_WITH_3DES_EDE_CBC_SHA (0x000a)

- ### TLSのサポート

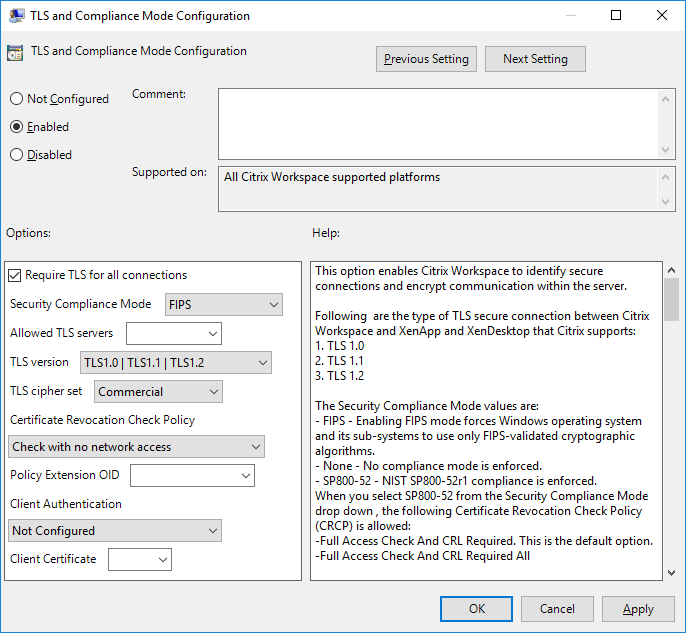

- gpedit.mscを実行して、Citrix WorkspaceアプリのGPO管理用テンプレートを開きます。

-

コンピューターの構成ノードで、管理用テンプレート > Citrix Workspace > ネットワークルーティングに移動し、TLSとコンプライアンスモードの構成ポリシーを選択します。

-

-

- セキュアな接続を有効にし、サーバー上の通信を暗号化するには、有効を選択します。以下のオプションを設定します。

注:

Citrixはセキュアな接続にTLSを推奨しています。

-

公開アプリケーションおよびデスクトップへの接続にCitrix WorkspaceアプリがTLSを使用するように強制するには、すべての接続にTLSを要求を選択します。

-

セキュリティコンプライアンスモードメニューから、適切なオプションを選択します。

- なし - コンプライアンスモードは適用されません。

- SP800-52 - NIST SP 800-52への準拠のためにSP800-52を選択します。このオプションは、サーバーまたはゲートウェイがNIST SP 800-52の推奨事項に従っている場合にのみ選択してください。

-

-

注: > > SP800-52を選択すると、FIPSを有効にするが選択されていなくても、FIPS承認済み暗号化が自動的に使用されます。また、Windowsのセキュリティオプションであるシステム暗号化: 暗号化、ハッシュ、署名にFIPS準拠アルゴリズムを使用するを有効にしてください。そうしないと、Citrix Workspaceアプリが公開アプリケーションやデスクトップに接続できない場合があります。

-

SP800-52を選択する場合は、証明書失効チェックポリシーの設定を完全アクセスチェックとCRL必須に設定します。

**SP800-52**を選択すると、Citrix Workspaceアプリはサーバー証明書がNIST SP 800-52の推奨事項に従っていることを検証します。サーバー証明書が準拠していない場合、Citrix Workspaceアプリは接続に失敗する可能性があります。 1. **FIPSを有効にする** - FIPS承認済み暗号化の使用を強制するには、このオプションを選択します。また、オペレーティングシステムのグループポリシーからWindowsのセキュリティオプションである**システム暗号化: 暗号化、ハッシュ、署名にFIPS準拠アルゴリズムを使用する**を有効にしてください。そうしないと、Citrix Workspaceアプリが公開アプリケーションやデスクトップに接続できない場合があります。-

許可されたTLSサーバードロップダウンメニューから、ポート番号を選択します。Citrix Workspaceアプリが指定されたサーバーにのみ接続するように、コンマ区切りのリストを使用します。ワイルドカードとポート番号を指定できます。たとえば、*.citrix.com: 4433は、共通名が.citrix.comで終わり、ポート4433を使用する任意のサーバーへの接続を許可します。証明書の発行者は、セキュリティ証明書内の情報の正確性を保証します。Citrix Workspaceが発行者を認識または信頼しない場合、接続は拒否されます。

-

TLSバージョンメニューから、以下のいずれかのオプションを選択します。

-

TLS 1.0、TLS 1.1、またはTLS 1.2 - これはデフォルト設定です。このオプションは、互換性のためにTLS 1.0が必要なビジネス要件がある場合にのみ推奨されます。

-

TLS 1.1またはTLS 1.2 - 接続がTLS 1.1またはTLS 1.2のいずれかを使用するようにするには、このオプションを使用します。

-

TLS 1.2 - TLS 1.2がビジネス要件である場合に推奨されるオプションです。

-

- TLS暗号スイート - 特定のTLS暗号スイートの使用を強制するには、Government (GOV)、Commercial (COM)、またはAll (ALL)を選択します。 1. 証明書失効チェックポリシーメニューから、以下のいずれかを選択します。

-

ネットワークアクセスなしでチェック - 証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアのみが使用されます。すべての配布ポイントは無視されます。ターゲットのSSLリレー/Citrix Secure Web Gatewayサーバーから利用可能なサーバー証明書を検証する証明書失効リストのチェックは必須ではありません。

-

完全アクセスチェック - 証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。ターゲットサーバーから利用可能なサーバー証明書を検証するための証明書失効リストのチェックは重要ではありません。

-

完全アクセスチェックとCRL必須 - ルート認証局を除く証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。必要なすべての証明書失効リストを見つけることは、検証にとって重要です。

-

完全アクセスチェックとCRL必須(すべて) - ルートCAを含む証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。必要なすべての証明書失効リストを見つけることは、検証にとって重要です。

- チェックなし - 証明書失効リストのチェックは実行されません。

-

ポリシー拡張OIDを使用すると、Citrix Workspaceアプリが特定の証明書発行ポリシーを持つサーバーにのみ接続するように制限できます。ポリシー拡張OIDを選択すると、Citrix Workspaceアプリはポリシー拡張OIDを含むサーバー証明書のみを受け入れます。

-

クライアント認証メニューから、以下のいずれかを選択します。

-

無効 - クライアント認証は無効になります。

-

Display certificate selector - ユーザーに証明書の選択を常に促します。

-

Select automatically if possible - 識別する証明書の選択肢がある場合にのみ、ユーザーにプロンプトを表示します。

-

Not configured - クライアント認証が構成されていないことを示します。

-

Use specified certificate - クライアント証明書オプションで設定されたクライアント証明書を使用します。

-

-

クライアント証明書設定を使用して、識別証明書のサムプリントを指定し、ユーザーへの不要なプロンプト表示を回避します。

-

適用およびOKをクリックしてポリシーを保存します。

信頼済みサーバー

信頼済みサーバー接続の強制

信頼済みサーバー構成ポリシーは、Citrix Workspaceアプリ接続における信頼関係を識別し、強制します。

このポリシーを使用すると、管理者はクライアントが接続する公開アプリケーションまたはデスクトップをどのように識別するかを制御できます。クライアントは、接続との信頼レベル(信頼領域と呼ばれる)を決定します。信頼領域は、クライアントが接続用にどのように構成されるかを決定します。

このポリシーを有効にすると、信頼済み領域にないサーバーへの接続が防止されます。

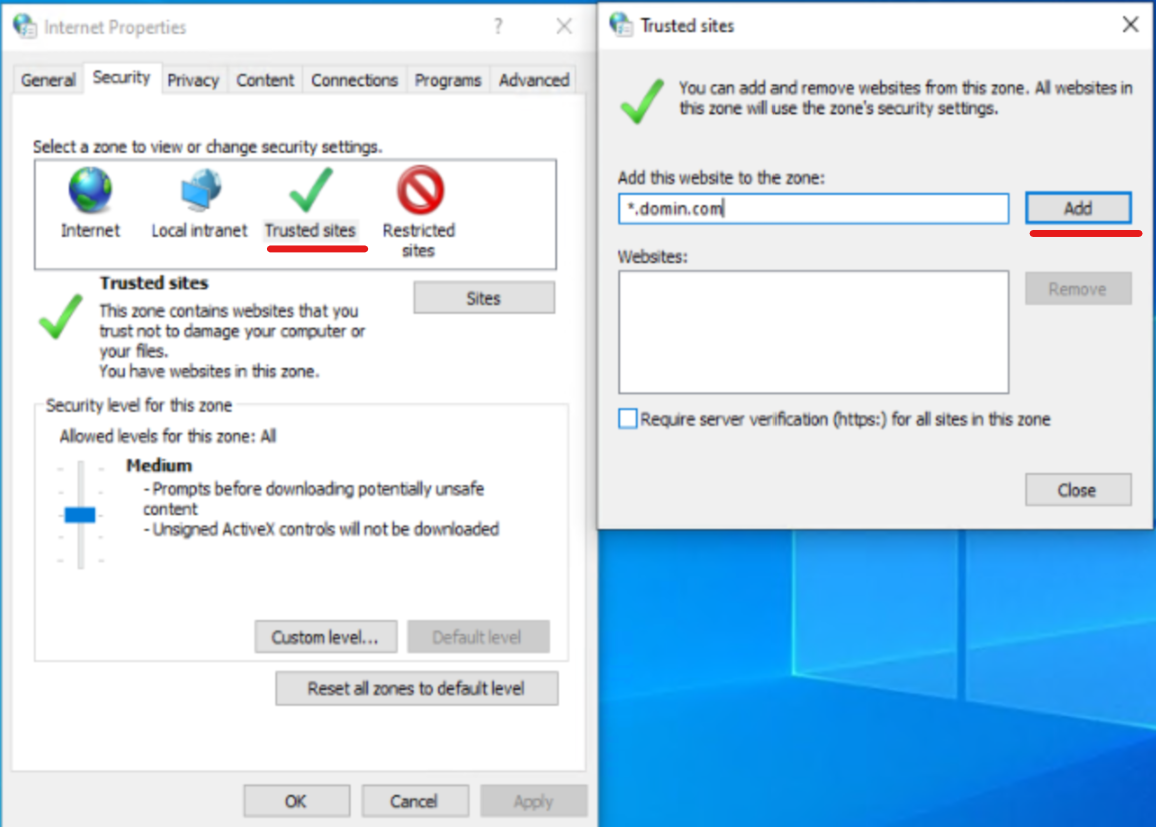

デフォルトでは、領域の識別はクライアントが接続するサーバーのアドレスに基づいています。信頼済み領域のメンバーであるためには、サーバーはWindowsの信頼済みサイトゾーンのメンバーである必要があります。これは、Windowsインターネットゾーン設定を使用して構成できます。

あるいは、非Windowsクライアントとの互換性のために、グループポリシーのアドレス設定を使用してサーバーアドレスを具体的に信頼できます。サーバーアドレスは、ワイルドカードの使用をサポートするサーバーのコンマ区切りリストである必要があります。例:cps*.citrix.com。

前提条件

- Citrix Workspaceアプリ for Windowsバージョン2402 LTSR CU1以降がインストールされていることを確認します。

-

内部ストアフロントとホストFQDNをWindowsインターネットオプションで使用する場合、DDCでDNS解決をTrueに設定します。詳細については、Knowledge Centerの記事CTX135250を参照してください。

注:

WindowsインターネットセキュリティゾーンオプションでIPアドレスが使用されている場合、DDCでの変更は不要です。

-

以下の表に従って、最新のICAクライアントポリシーテンプレートをコピーして貼り付けます。

| ファイルの種類 | コピー元 | コピー先 |

|---|---|---|

| receiver.admx | Installation Directory\ICA Client\Configuration\receiver.admx | %systemroot%\policyDefinitions |

| CitrixBase.admx | Installation Directory\ICA Client\Configuration\CitrixBase.admx | %systemroot%\policyDefinitions |

| receiver.adml | Installation Directory\ICA Client\Configuration[MUIculture]receiver.adml | %systemroot%\policyDefinitions[MUIculture] |

| CitrixBase.adml | Installation Directory\ICA Client\Configuration[MUIculture]\CitrixBase.adml | %systemroot%\policyDefinitions[MUIculture] |

注:

- Citrix Workspaceアプリ for Windowsバージョン2402 LTSR CU1以降に含まれる最新の.admxおよび.admlファイルを使用していることを確認してください。その他の構成の詳細については、グループポリシードキュメントを参照してください。

-

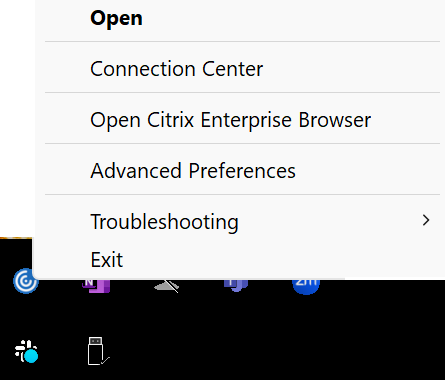

実行中のCitrix Workspaceアプリインスタンスをすべて閉じ、システムトレイから終了します。

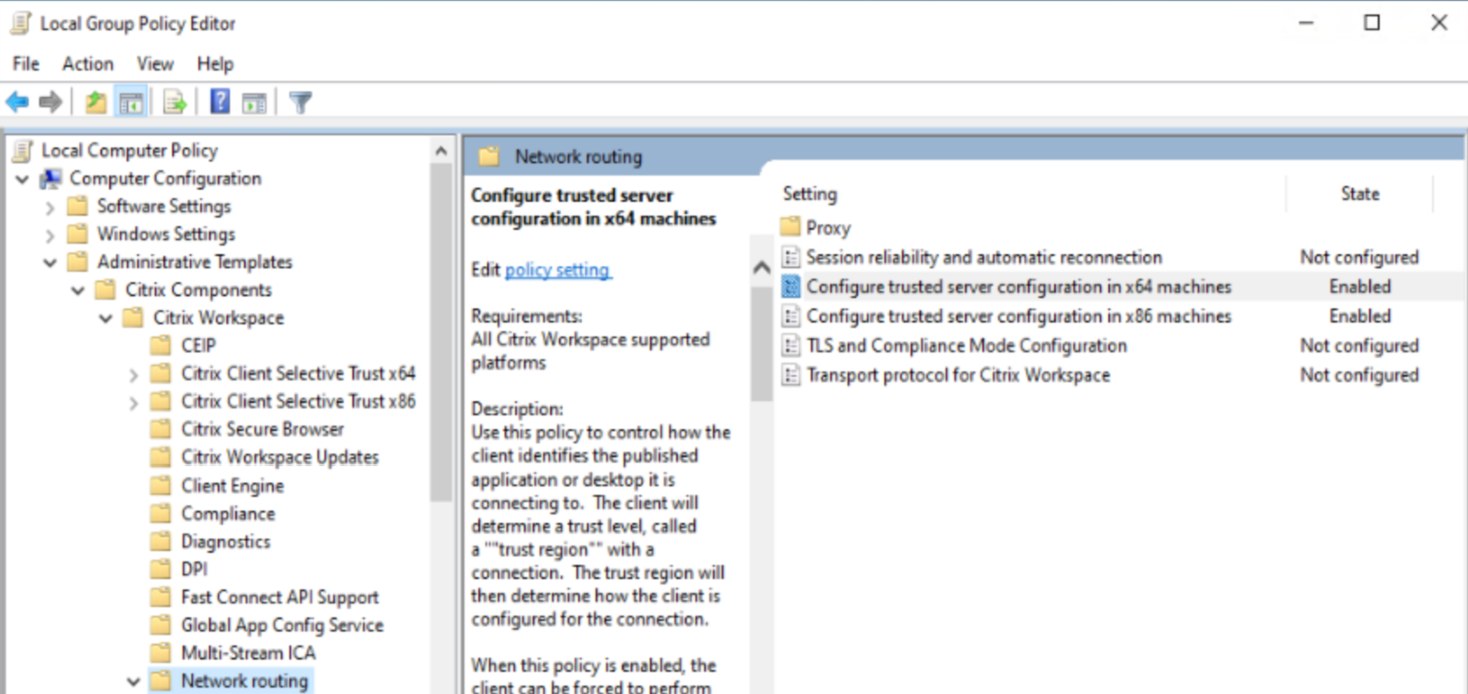

グループポリシーオブジェクト管理用テンプレートを使用して、信頼済みサーバー構成を有効にするには、次の手順を実行します。

-

gpedit.mscを実行して、Citrix Workspaceアプリグループポリシーオブジェクト管理用テンプレートを開きます。 -

コンピューターの構成ノードの下で、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ネットワークルーティングに移動します。

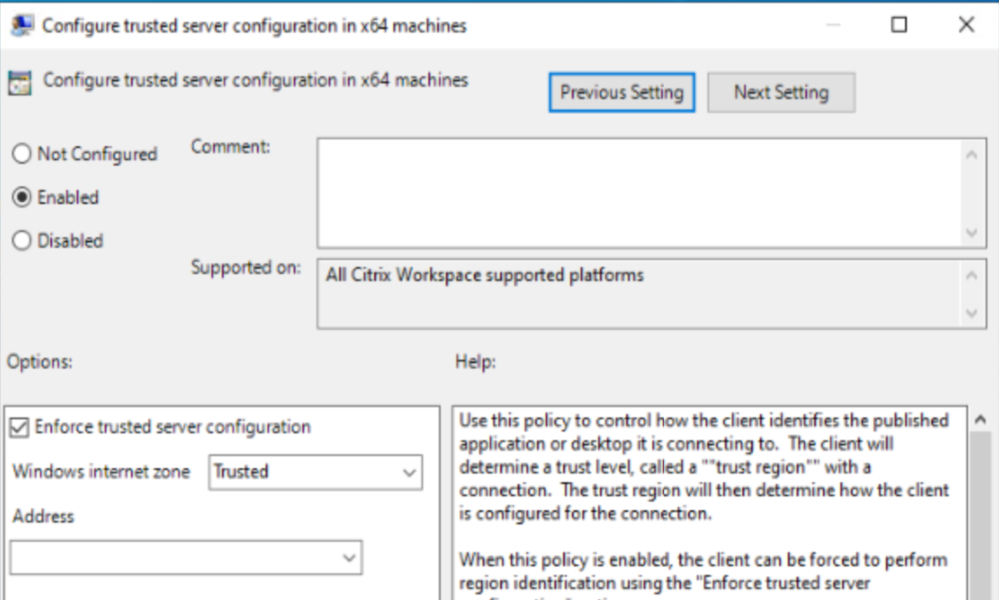

- x64展開の場合、x64マシンで信頼済みサーバー構成を構成を選択します。

- x86展開の場合、x86マシンで信頼済みサーバー構成を構成を選択します。

- 選択したポリシーを有効にし、信頼済みサーバー構成を強制チェックボックスをオンにします。

-

Windowsインターネットゾーンドロップダウンメニューから、信頼済みを選択します。

注記:

-

アドレスドロップダウンリストからオプションを選択する手順はスキップできます。

-

- OKをクリックし、適用をクリックします。

-

- 同じログオンユーザーがCitrixリソースを公開している場合、以下の手順に進むか、別のユーザーでログインできます。

-

- Windowsのインターネットオプションを開き、信頼済みサイト > サイトに移動して、ドメインアドレスまたはVDA FQDNを追加します。

注記:

-

無効なドメイン

*.test.com、または特定の無効なVDA FQDNもしくは有効なVDA FQDNを追加して、機能をテストできます。

-

設定に基づいて、信頼済みサイトまたはローカルイントラネットサイトに変更します。これは、信頼済みサーバー構成ポリシーの構成内のWindowsインターネットゾーンでのゾーン選択に基づきます。

詳しくは、「認証」セクションの「Internet Explorer設定の変更」を参照してください。

-

- Citrix Workspaceアプリがインストールされているターゲットデバイスで、管理者コマンドプロンプトを使用してグループポリシーを更新するか、システムを再起動します。

-

- 内部StoreFront FQDNが、信頼済みサーバー構成ポリシー内のWindowsインターネットゾーンでのゾーン選択に基づいて、ローカルイントラネットゾーンまたは信頼済みサイトゾーンに追加されていることを確認します。詳しくは、「認証」セクションの「Internet Explorer設定の変更」を参照してください。また、Gatewayストアの場合、Gateway URLが信頼済みサイトに追加されていることを確認してください。

- Citrix Workspaceアプリまたは公開リソースを開き、機能を検証します。

注記:

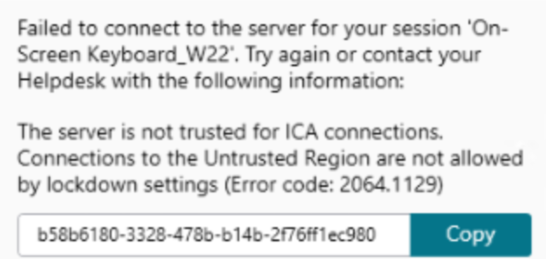

上記の手順を構成していない場合、セッションの起動に失敗し、次のエラーメッセージが表示されることがあります。

回避策として、GPOで信頼済みサーバー構成の構成ポリシーを無効にできます。

クライアント選択的信頼

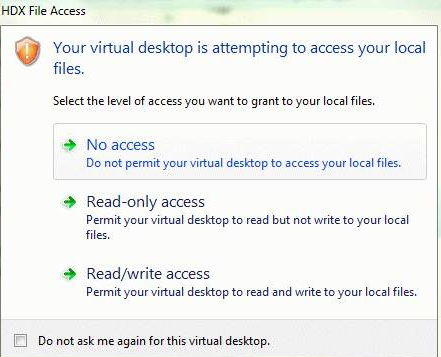

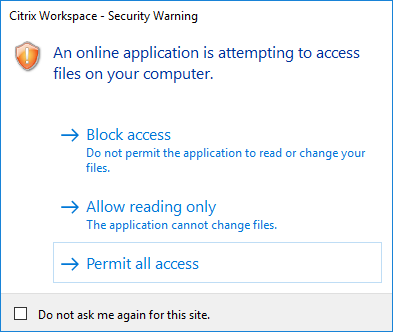

サーバーへの接続を許可または防止することに加えて、クライアントは領域を使用して、ファイル、マイク、Webカメラ、SSOアクセスを識別します。

| 領域 | リソース | アクセスレベル |

|---|---|---|

| インターネット | ファイル、マイク、Web | ユーザーにアクセスを要求、SSOは許可されません |

| イントラネット | マイク、Web | ユーザーにアクセスを要求、SSOは許可されます |

| 制限付きサイト | すべて | アクセスなし、接続が防止される場合があります |

| 信頼済み | マイク、Web | 読み取りまたは書き込み、SSOは許可されます |

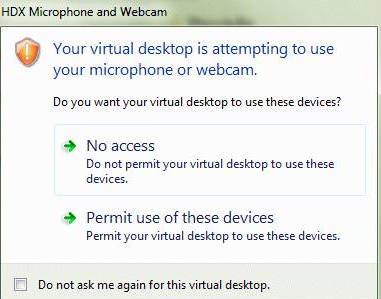

ユーザーが領域のデフォルト値を選択した場合、次のダイアログボックスが表示されることがあります。

管理者は、グループポリシーまたはレジストリを使用してクライアント選択的信頼レジストリキーを作成および構成することで、このデフォルトの動作を変更できます。クライアント選択的信頼レジストリキーの構成方法について詳しくは、Knowledge Centerの記事「CTX133565」を参照してください。

ICAファイル署名

ICAファイル署名は、不正なアプリケーションまたはデスクトップの起動から保護するのに役立ちます。Citrix Workspaceアプリは、管理ポリシーに基づいて信頼できるソースがアプリケーションまたはデスクトップの起動を生成したことを検証し、信頼できないサーバーからの起動から保護します。ICAファイル署名は、グループポリシーオブジェクト管理用テンプレートまたはStoreFrontを使用して構成できます。ICAファイル署名機能は、デフォルトでは有効になっていません。

StoreFrontのICAファイル署名を有効にする方法については、StoreFrontドキュメントの「ICAファイル署名の有効化」を参照してください。

ICAファイル署名の構成

注記:

CitrixBase.admx\admlがローカルGPOに追加されていない場合、ICAファイル署名の有効化ポリシーが存在しない可能性があります。

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネントに移動します。

-

ICAファイル署名の有効化ポリシーを選択し、必要に応じていずれかのオプションを選択します。

- 有効 - 署名証明書のサムプリントを信頼済み証明書サムプリントの許可リストに追加できることを示します。

- 証明書を信頼 - 表示をクリックして、既存の署名証明書のサムプリントを許可リストから削除します。署名証明書のプロパティから署名証明書のサムプリントをコピーして貼り付けることができます。

- セキュリティポリシー - メニューから次のいずれかのオプションを選択します。

- 署名済み起動のみを許可(より安全):信頼できるサーバーからの署名済みアプリケーションおよびデスクトップの起動のみを許可します。無効な署名がある場合、セキュリティ警告が表示されます。非認証のため、セッションの起動は失敗します。

- 未署名起動時にユーザーにプロンプトを表示(より安全) - 未署名または無効な署名付きセッションが起動されたときにメッセージプロンプトが表示されます。起動を続行するか、起動をキャンセルするかを選択できます(デフォルト)。

- 適用をクリックし、OKをクリックしてポリシーを保存します。

- 変更を有効にするには、Citrix Workspaceアプリのセッションを再起動します。

デジタル署名証明書の選択と配布:

デジタル署名証明書を選択する際は、次の優先順位リストから選択することをお勧めします。

- 公開認証局(CA)からコード署名証明書またはSSL署名証明書を購入します。

- 企業にプライベートCAがある場合は、プライベートCAを使用してコード署名証明書またはSSL署名証明書を作成します。

- 既存のSSL証明書を使用します。

- ルートCA証明書を作成し、GPOまたは手動インストールを使用してユーザーデバイスに配布します。

ローカルセキュリティ機関(LSA)保護

Citrix Workspaceアプリは、システムのローカルセキュリティのあらゆる側面に関する情報を維持するWindowsローカルセキュリティ機関(LSA)保護をサポートしています。このサポートにより、ホストされたデスクトップにLSAレベルのシステム保護が提供されます。

プロキシサーバー経由の接続

プロキシサーバーは、ネットワークへのアクセスを制限し、Citrix Workspaceアプリfor Windowsとサーバー間の接続を処理するために使用されます。Citrix Workspaceアプリは、SOCKSおよびセキュアプロキシプロトコルをサポートしています。

サーバーと通信する場合、Citrix Workspaceアプリは、workspace for webを実行しているサーバーでリモートで構成されたプロキシサーバー設定を使用します。

Webサーバーと通信する場合、Citrix Workspaceアプリは、ユーザーデバイスのデフォルトWebブラウザのインターネット設定を通じて構成されたプロキシサーバー設定を使用します。ユーザーデバイスのデフォルトWebブラウザのインターネット設定を適切に構成してください。

StoreFront上のICAファイルを介してプロキシ設定を適用するには、Knowledge Centerの記事CTX136516を参照してください。

アウトバウンドプロキシのサポート

SmartControlを使用すると、管理者は環境に影響を与えるポリシーを構成および適用できます。たとえば、ユーザーがリモートデスクトップにドライブをマッピングすることを禁止したい場合があります。Citrix GatewayのSmartControl機能を使用することで、この粒度を実現できます。

Citrix WorkspaceアプリとCitrix Gatewayが別々のエンタープライズアカウントに属する場合、シナリオは変わります。そのような場合、ゲートウェイがドメイン上に存在しないため、クライアントドメインはSmartControl機能を適用できません。そこで、アウトバウンドICAプロキシを使用できます。アウトバウンドICAプロキシ機能を使用すると、Citrix WorkspaceアプリとCitrix Gatewayが異なる組織に展開されている場合でも、SmartControl機能を使用できます。

Citrix Workspaceアプリは、NetScaler LANプロキシを使用したセッション起動をサポートしています。アウトバウンドプロキシプラグインを使用して、単一の静的プロキシを構成するか、実行時にプロキシサーバーを選択します。

アウトバウンドプロキシは、以下の方法で構成できます。

- 静的プロキシ: プロキシホスト名とポート番号を指定してプロキシサーバーを構成します。

- 動的プロキシ: プロキシプラグインDLLを使用して、1つ以上のプロキシサーバーの中から単一のプロキシサーバーを選択できます。

アウトバウンドプロキシは、グループポリシーオブジェクト管理用テンプレートまたはレジストリエディターを使用して構成できます。

アウトバウンドプロキシの詳細については、Citrix GatewayのドキュメントにあるアウトバウンドICAプロキシのサポートを参照してください。

アウトバウンドプロキシのサポート - 構成

注:

静的プロキシと動的プロキシの両方が構成されている場合、動的プロキシの構成が優先されます。

GPO管理用テンプレートを使用したアウトバウンドプロキシの構成:

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 - コンピューターの構成ノードで、管理用テンプレート > Citrix Workspace > ネットワークルーティングに移動します。

- 次のいずれかのオプションを選択します。

- 静的プロキシの場合: NetScaler® LANプロキシを手動で構成ポリシーを選択します。有効を選択し、ホスト名とポート番号を指定します。

- 動的プロキシの場合: DLLを使用してNetScaler LANプロキシを構成ポリシーを選択します。有効を選択し、DLLファイルへのフルパスを指定します。例:

C:\Workspace\Proxy\ProxyChooser.dll。

- 適用とOKをクリックします。

レジストリエディターを使用したアウトバウンドプロキシの構成:

-

静的プロキシの場合:

- レジストリエディターを起動し、

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScalerに移動します。 -

次のようにDWORD値キーを作成します。

"StaticProxyEnabled"=dword:00000001"ProxyHost"="testproxy1.testdomain.com"ProxyPort"=dword:000001bb

- レジストリエディターを起動し、

-

動的プロキシの場合:

- レジストリエディターを起動し、

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxyに移動します。 - 次のようにDWORD値キーを作成します。

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

- レジストリエディターを起動し、

接続と証明書

接続

- HTTPストア

- HTTPSストア

- Citrix Gateway 10.5以降

証明書

注記:

Windows向けCitrix Workspaceアプリはデジタル署名されています。デジタル署名にはタイムスタンプが付与されています。そのため、証明書の有効期限が切れた後でも、証明書は有効です。

- プライベート(自己署名)

- ルート

- ワイルドカード

- 中間

プライベート(自己署名)証明書

リモートゲートウェイにプライベート証明書が存在する場合、Citrixリソースにアクセスするユーザーデバイスに組織の証明機関のルート証明書をインストールします。

注記:

接続時にリモートゲートウェイの証明書を検証できない場合、信頼できない証明書の警告が表示されます。この警告は、ローカルのキーストアにルート証明書がない場合に表示されます。ユーザーが警告を無視して続行することを選択した場合、アプリは表示されますが、起動できません。

ルート証明書

ドメイン参加済みコンピューターの場合、グループポリシーオブジェクト管理用テンプレートを使用してCA証明書を配布および信頼できます。

ドメインに参加していないコンピューターの場合、組織はカスタムインストールパッケージを作成してCA証明書を配布およびインストールできます。詳細については、システム管理者に問い合わせてください。

ワイルドカード証明書

ワイルドカード証明書は、同じドメイン内のサーバーで使用されます。

Citrix Workspaceアプリはワイルドカード証明書をサポートしています。組織のセキュリティポリシーに従ってワイルドカード証明書を使用してください。ワイルドカード証明書の代替として、サーバー名のリストとサブジェクト代替名(SAN)拡張機能を持つ証明書があります。プライベートおよびパブリックの証明機関がこれらの証明書を発行します。

中間証明書

証明書チェーンに中間証明書が含まれている場合、中間証明書はCitrix Gatewayサーバー証明書に追加する必要があります。詳細については、「中間証明書の構成」を参照してください。

証明書失効リスト

証明書失効リスト(CRL)を使用すると、Citrix Workspaceアプリはサーバーの証明書が失効しているかどうかを確認できます。証明書チェックにより、サーバーの暗号化認証と、ユーザーデバイスとサーバー間のTLS接続全体のセキュリティが向上します。

CRLチェックは複数のレベルで有効にできます。たとえば、Citrix Workspaceアプリを構成して、ローカル証明書リストのみをチェックするか、ローカルおよびネットワーク証明書リストの両方をチェックすることができます。また、すべてのCRLが検証された場合にのみユーザーがログオンできるように証明書チェックを構成することもできます。

ローカルコンピューターで証明書チェックを構成する場合は、Citrix Workspaceアプリを終了します。Connection Centerを含むすべてのCitrix Workspaceコンポーネントが閉じていることを確認してください。

詳細については、「トランスポート層セキュリティ」セクションを参照してください。

中間者攻撃を軽減するためのサポート

Windows向けCitrix Workspaceアプリは、Microsoft Windowsのエンタープライズ証明書ピン留め機能を使用して、中間者攻撃のリスクを軽減するのに役立ちます。中間者攻撃とは、攻撃者が、互いに直接通信していると信じている2者間でメッセージを秘密裏に傍受および中継するサイバー攻撃の一種です。

以前は、ストアサーバーに接続する際、受信した応答が意図したサーバーからのものであるかどうかを確認する方法がありませんでした。Microsoft Windowsのエンタープライズ証明書ピン留め機能を使用すると、サーバーの証明書をピン留めすることで、サーバーの有効性と整合性を検証できます。

Windows向けCitrix Workspaceアプリは、証明書ピン留めルールを使用して、特定のドメインまたはサイトに対してどのサーバー証明書を期待すべきかを事前に構成されています。サーバー証明書が事前に構成されたサーバー証明書と一致しない場合、Windows向けCitrix Workspaceアプリはセッションの開始を阻止します。

エンタープライズ証明書ピン留め**機能の展開方法については、Microsoftドキュメントを参照してください。

注記:

証明書の有効期限を認識し、グループポリシーと証明書信頼リストを正しく更新する必要があります。そうしないと、攻撃がない場合でもセッションを開始できない可能性があります。