Comunicaciones seguras

-

Para proteger la comunicación entre el servidor de Citrix Virtual Apps and Desktops y la aplicación Citrix Workspace, puedes integrar tus conexiones de la aplicación Citrix Workspace usando una variedad de tecnologías seguras, como las siguientes:

- Citrix Gateway: Para obtener información, consulta los temas de esta sección y la documentación de Citrix Gateway y StoreFront.

- Un firewall: Los firewalls de red pueden permitir o bloquear paquetes según la dirección de destino y el puerto.

- Se admiten las versiones 1.0 a 1.2 de Transport Layer Security (TLS).

- Servidor de confianza para establecer relaciones de confianza en las conexiones de la aplicación Citrix Workspace.

- Firma de archivos ICA®

- Protección de la Autoridad de Seguridad Local (LSA)

- Servidor proxy solo para implementaciones de Citrix Virtual Apps: Un servidor proxy SOCKS o un servidor proxy seguro. Los servidores proxy ayudan a limitar el acceso a la red y desde ella. También gestionan las conexiones entre la aplicación Citrix Workspace y el servidor. La aplicación Citrix Workspace admite los protocolos proxy SOCKS y seguros.

- Proxy de salida

Citrix Gateway

- Citrix Gateway (anteriormente Access Gateway) protege las conexiones a los almacenes de StoreFront. Además, permite a los administradores controlar el acceso de los usuarios a los escritorios y las aplicaciones de forma detallada.

Para conectarte a escritorios y aplicaciones a través de Citrix Gateway:

- 1. Especifica la URL de Citrix Gateway que te proporciona tu administrador usando una de las siguientes formas:

- La primera vez que uses la interfaz de usuario de autoservicio, se te pedirá que introduzcas la URL en el cuadro de diálogo **Agregar cuenta**.

- Cuando uses la interfaz de usuario de autoservicio más tarde, introduce la URL haciendo clic en **Preferencias** > **Cuentas** > **Agregar**.

- Si estás estableciendo una conexión con el comando storebrowse, introduce la URL en la línea de comandos

La URL especifica el gateway y, opcionalmente, un almacén específico:

-

Para conectarte al primer almacén que encuentre la aplicación Citrix Workspace, usa una URL con el siguiente formato:

-

Para conectarte a un almacén específico, usa una URL con el formato, por ejemplo: https://gateway.company.com?<storename>. Esta URL dinámica tiene un formato no estándar; no incluyas “=” (el carácter de “signo igual”) en la URL. Si estás estableciendo una conexión a un almacén específico con storebrowse, es posible que necesites comillas alrededor de la URL en el comando storebrowse.

- Cuando se te solicite, conéctate al almacén (a través del gateway) usando tu nombre de usuario, contraseña y token de seguridad. Para obtener más información sobre este paso, consulta la documentación de Citrix Gateway.

Cuando la autenticación se complete, se mostrarán tus escritorios y aplicaciones.

Conexión a través de un firewall

-

Los firewalls de red pueden permitir o bloquear paquetes según la dirección de destino y el puerto. Si estás usando un firewall, la aplicación Citrix Workspace para Windows puede comunicarse a través del firewall tanto con el servidor web como con el servidor Citrix.

-

Puertos de comunicación comunes de Citrix

-

Origen Tipo Puerto Detalles -

Aplicación Citrix Workspace TCP 80/443 Comunicación con StoreFront -

ICA o HDX TCP/UDP 1494 Acceso a aplicaciones y escritorios virtuales -

ICA o HDX con fiabilidad de sesión TCP/UDP 2598 Acceso a aplicaciones y escritorios virtuales -

ICA o HDX a través de TLS TCP/UDP 443 Acceso a aplicaciones y escritorios virtuales

Para obtener más información sobre los puertos, consulta el artículo del Centro de conocimiento CTX101810.

Seguridad de la capa de transporte

Transport Layer Security (TLS) es el reemplazo del protocolo SSL (Secure Sockets Layer). El Grupo de Trabajo de Ingeniería de Internet (IETF) lo renombró como TLS cuando asumió la responsabilidad del desarrollo de TLS como un estándar abierto.

TLS protege las comunicaciones de datos al proporcionar autenticación de servidor, cifrado del flujo de datos y comprobaciones de integridad de mensajes. Algunas organizaciones, incluidas las organizaciones gubernamentales de EE. UU., requieren el uso de TLS para proteger las comunicaciones de datos. Estas organizaciones también podrían requerir el uso de criptografía validada, como el Estándar Federal de Procesamiento de Información (FIPS) 140. FIPS 140 es un estándar para criptografía.

Para usar el cifrado TLS como medio de comunicación, debes configurar el dispositivo de usuario y la aplicación Citrix Workspace. Para obtener información sobre cómo proteger las comunicaciones de StoreFront, consulta la sección Seguridad en la documentación de StoreFront. Para obtener información sobre cómo proteger VDA, consulta Transport Layer Security (TLS) en la documentación de Citrix Virtual Apps and Desktops.

Puedes usar las siguientes directivas para:

- Forzar el uso de TLS: Te recomendamos que uses TLS para conexiones que utilicen redes no confiables, incluida Internet.

- Forzar el uso de FIPS (Estándares Federales de Procesamiento de Información): Criptografía aprobada y seguir las recomendaciones de NIST SP 800-52. Estas opciones están deshabilitadas de forma predeterminada.

- Forzar el uso de una versión específica de TLS y suites de cifrado TLS específicas: Citrix admite los protocolos TLS 1.0, TLS 1.1 y TLS 1.2.

- Conectarte solo a servidores específicos.

- Comprobar la revocación del certificado del servidor.

- Comprobar una política específica de emisión de certificados de servidor.

- Seleccionar un certificado de cliente particular, si el servidor está configurado para solicitar uno.

La aplicación Citrix Workspace para Windows admite las siguientes suites de cifrado para el protocolo TLS 1.2:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

Importante:

Los siguientes conjuntos de cifrado están en desuso para mejorar la seguridad:

- Conjuntos de cifrado RC4 y 3DES - Conjuntos de cifrado con el prefijo "TLS_RSA_*" - > - TLS_RSA_WITH_AES_256_GCM_SHA384 (0x009d) - > - TLS_RSA_WITH_AES_128_GCM_SHA256 (0x009c) - > - TLS_RSA_WITH_AES_256_CBC_SHA256 (0x003d) - TLS_RSA_WITH_AES_256_CBC_SHA (0x0035) - TLS_RSA_WITH_AES_128_CBC_SHA (0x002f) - > - TLS_RSA_WITH_RC4_128_SHA (0x0005) - > - TLS_RSA_WITH_3DES_EDE_CBC_SHA (0x000a)

- ### Compatibilidad con TLS

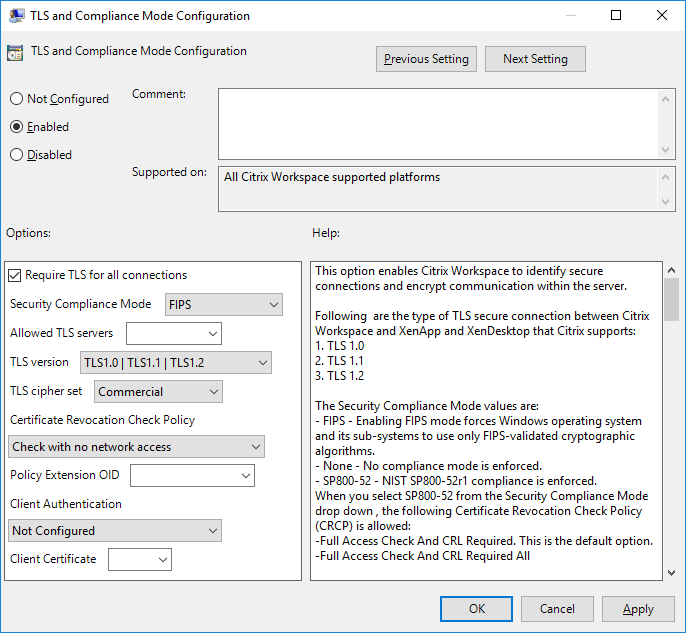

- Abre la plantilla administrativa GPO de la aplicación Citrix Workspace ejecutando gpedit.msc.

-

En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Enrutamiento de red, y selecciona la directiva Configuración del modo de cumplimiento y TLS.

-

-

- Selecciona Habilitado para habilitar las conexiones seguras y cifrar la comunicación en el servidor. Configura las siguientes opciones:

Nota:

Citrix recomienda TLS para las conexiones seguras.

-

Selecciona Requerir TLS para todas las conexiones para forzar a la aplicación Citrix Workspace a usar TLS para las conexiones a aplicaciones y escritorios publicados.

-

En el menú Modo de cumplimiento de seguridad, selecciona la opción adecuada:

- Ninguno - No se aplica ningún modo de cumplimiento.

- SP800-52 - Selecciona SP800-52 para cumplir con NIST SP 800-52. Selecciona esta opción solo si los servidores o la puerta de enlace siguen las recomendaciones de NIST SP 800-52.

-

-

Nota: > > Si seleccionas SP800-52, la criptografía aprobada por FIPS se usa automáticamente, incluso si Habilitar FIPS no está seleccionado. Además, habilita la opción de seguridad de Windows, Criptografía del sistema: usar algoritmos compatibles con FIPS para cifrado, hash y firma. De lo contrario, la aplicación Citrix Workspace podría no conectarse a las aplicaciones y escritorios publicados.

-

Si seleccionas SP800-52, establece la configuración de Directiva de comprobación de revocación de certificados en Comprobación de acceso completo y CRL requerida.

Cuando seleccionas **SP800-52**, la aplicación Citrix Workspace verifica que el certificado del servidor sigue las recomendaciones de NIST SP 800-52. Si el certificado del servidor no cumple, la aplicación Citrix Workspace podría no conectarse. 1. **Habilitar FIPS** - Selecciona esta opción para forzar el uso de criptografía aprobada por FIPS. Además, habilita la opción de seguridad de Windows de la directiva de grupo del sistema operativo, **Criptografía del sistema: usar algoritmos compatibles con FIPS para cifrado, hash y firma**. De lo contrario, la aplicación Citrix Workspace podría no conectarse a las aplicaciones y escritorios publicados.-

En el menú desplegable Servidores TLS permitidos, selecciona el número de puerto. Usa una lista separada por comas para asegurarte de que la aplicación Citrix Workspace se conecta solo a un servidor especificado. Puedes especificar comodines y números de puerto. Por ejemplo, *.citrix.com: 4433 permite conexiones a cualquier servidor cuyo nombre común termine en .citrix.com en el puerto 4433. El emisor del certificado afirma la exactitud de la información en un certificado de seguridad. Si Citrix Workspace no reconoce o no confía en el emisor, la conexión se rechaza.

-

En el menú Versión de TLS, selecciona una de las siguientes opciones:

-

TLS 1.0, TLS 1.1 o TLS 1.2 - Esta es la configuración predeterminada. Esta opción se recomienda solo si existe un requisito empresarial para TLS 1.0 por motivos de compatibilidad.

-

TLS 1.1 o TLS 1.2 - Usa esta opción para asegurarte de que las conexiones usan TLS 1.1 o TLS 1.2.

-

TLS 1.2 - Esta opción se recomienda si TLS 1.2 es un requisito empresarial.

-

- Conjunto de cifrado TLS - Para forzar el uso de un conjunto de cifrado TLS específico, selecciona Gobierno (GOV), Comercial (COM) o Todo (ALL). 1. En el menú Directiva de comprobación de revocación de certificados, selecciona una de las siguientes opciones:

-

Comprobar sin acceso a la red - Se realiza la comprobación de la lista de revocación de certificados. Solo se usan los almacenes locales de la lista de revocación de certificados. Se ignoran todos los puntos de distribución. Una comprobación de la lista de revocación de certificados que verifica el certificado del servidor disponible desde el servidor SSL Relay/Citrix Secure Web Gateway de destino no es obligatoria.

-

Comprobación de acceso completo - Se realiza la comprobación de la lista de revocación de certificados. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, la conexión se rechaza. La comprobación de la lista de revocación de certificados para verificar el certificado del servidor disponible desde el servidor de destino no es crítica.

-

Comprobación de acceso completo y CRL requerida - Se realiza la comprobación de la lista de revocación de certificados, excepto para la autoridad de certificación raíz. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, la conexión se rechaza. Encontrar todas las listas de revocación de certificados requeridas es fundamental para la verificación.

-

Comprobación de acceso completo y CRL requerida (todo) - Se realiza la comprobación de la lista de revocación de certificados, incluida la CA raíz. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, la conexión se rechaza. Encontrar todas las listas de revocación de certificados requeridas es fundamental para la verificación.

- Sin comprobación - No se realiza ninguna comprobación de la lista de revocación de certificados.

-

Usando la OID de extensión de directiva, puedes limitar la aplicación Citrix Workspace para que se conecte solo a servidores con una directiva de emisión de certificados específica. Cuando seleccionas OID de extensión de directiva, la aplicación Citrix Workspace solo acepta certificados de servidor que contienen la OID de extensión de directiva.

-

En el menú Autenticación de cliente, selecciona una de las siguientes opciones:

-

Deshabilitado - La autenticación de cliente está deshabilitada.

-

Mostrar selector de certificados - Pide siempre al usuario que seleccione un certificado.

-

Seleccionar automáticamente si es posible - Pide al usuario que seleccione un certificado solo si hay varias opciones para identificarlo.

-

No configurado - Indica que la autenticación de cliente no está configurada.

-

Usar certificado especificado - Usa el certificado de cliente tal como está configurado en la opción Certificado de cliente.

-

Usa la configuración Certificado de cliente para especificar la huella digital del certificado de identificación y evitar pedir al usuario que lo haga innecesariamente.

-

Haz clic en Aplicar y Aceptar para guardar la directiva.

-

Servidor de confianza

Aplicar conexiones de servidor de confianza

La directiva de configuración de servidor de confianza identifica y aplica las relaciones de confianza en las conexiones de la aplicación Citrix Workspace.

Con esta directiva, los administradores pueden controlar cómo el cliente identifica la aplicación o el escritorio publicados a los que se conecta. El cliente determina un nivel de confianza, denominado región de confianza, con una conexión. La región de confianza determina, a su vez, cómo se configura el cliente para la conexión.

Al habilitar esta directiva, se evitan las conexiones a servidores que no se encuentran en las regiones de confianza.

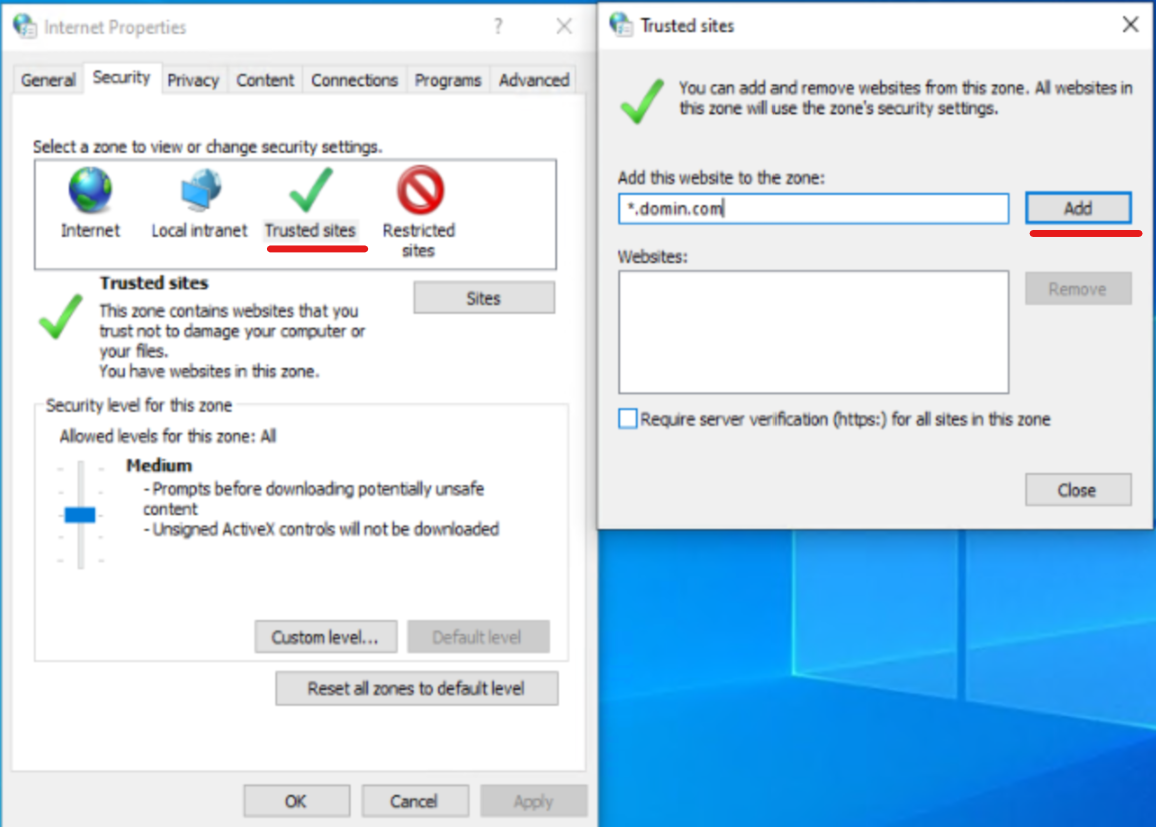

De forma predeterminada, la identificación de la región se basa en la dirección del servidor al que se conecta el cliente. Para ser miembro de la región de confianza, el servidor debe ser miembro de la zona de sitios de confianza de Windows. Puedes configurar esto mediante la configuración Zona de Internet de Windows.

Alternativamente, para la compatibilidad con clientes que no son de Windows, la dirección del servidor se puede considerar de confianza específicamente mediante la configuración Dirección en la directiva de grupo. La dirección del servidor debe ser una lista de servidores separados por comas que admitan el uso de comodines, por ejemplo, cps*.citrix.com.

Requisito previo:

- Asegúrate de haber instalado la aplicación Citrix Workspace para Windows versión 2402 LTSR CU1 o posterior.

-

Establece la resolución DNS en True en el DDC cuando uses StoreFront interno y el FQDN del host en las Opciones de Internet de Windows. Para obtener más información, consulta el artículo del Centro de conocimientos CTX135250.

Nota:

No se requieren cambios en el DDC si se usa la dirección IP en las Opciones de zona de seguridad de Internet de Windows.

-

Copia y pega la plantilla de directivas de cliente ICA más reciente según la siguiente tabla:

| Tipo de archivo | Copiar de | Copiar en |

|---|---|---|

| receiver.admx | Installation Directory\ICA Client\Configuration\receiver.admx | %systemroot%\policyDefinitions |

| CitrixBase.admx | Installation Directory\ICA Client\Configuration\CitrixBase.admx | %systemroot%\policyDefinitions |

| receiver.adml | Installation Directory\ICA Client\Configuration[MUIculture]receiver.adml | %systemroot%\policyDefinitions[MUIculture] |

| CitrixBase.adml | Installation Directory\ICA Client\Configuration[MUIculture]\CitrixBase.adml | %systemroot%\policyDefinitions[MUIculture] |

Nota:

- Asegúrate de usar los archivos .admx y .adml más recientes incluidos con la aplicación Citrix Workspace para Windows versión 2402 LTSR CU1 o posterior. Para obtener más detalles de configuración, consulta la documentación de Directiva de grupo.

-

Cierra cualquier instancia de la aplicación Citrix Workspace en ejecución y sal de ella desde la bandeja del sistema.

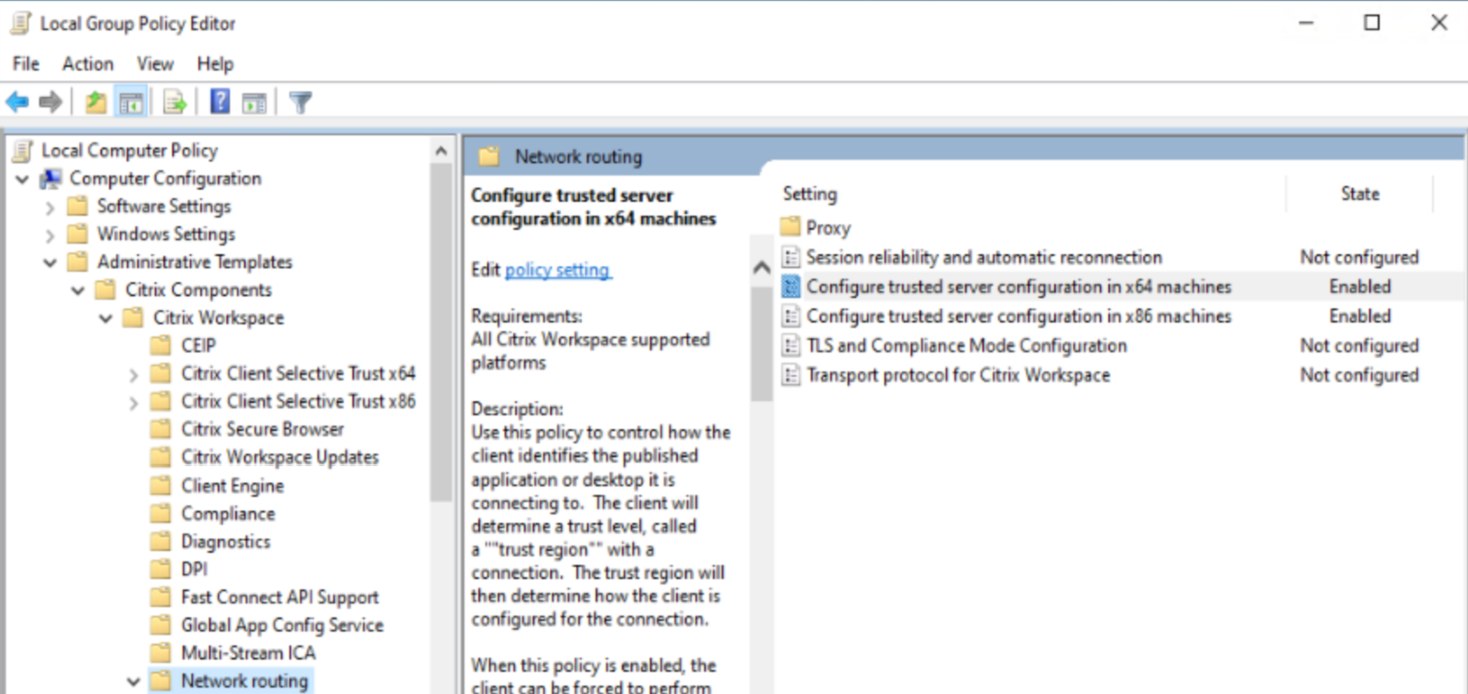

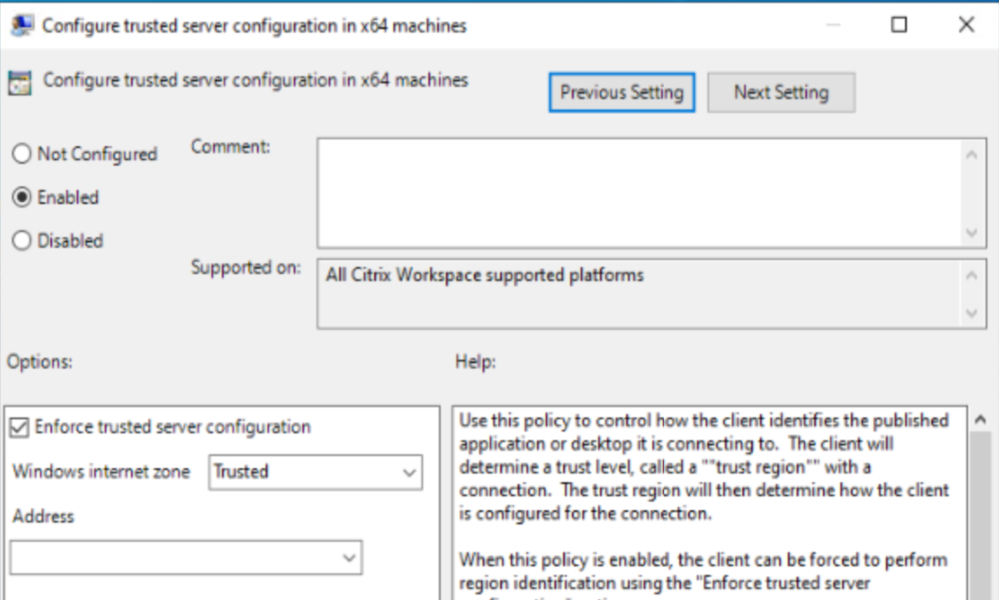

Realiza los siguientes pasos para habilitar la configuración de servidor de confianza mediante la plantilla administrativa de objeto de directiva de grupo:

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando

gpedit.msc. -

En el nodo Configuración del equipo, ve a Plantillas administrativas > Componentes de Citrix > Citrix Workspace > Enrutamiento de red:

- Para implementaciones x64, selecciona Configurar la configuración de servidor de confianza en máquinas x64.

- Para implementaciones x86, selecciona Configurar la configuración de servidor de confianza en máquinas x86.

- Habilita la directiva seleccionada y marca la casilla Aplicar configuración de servidor de confianza.

-

En el menú desplegable Zona de Internet de Windows, selecciona De confianza.

Nota:

-

-

Puedes omitir la selección de opciones de la lista desplegable Dirección.

-

- Haz clic en Aceptar y Aplicar.

-

- Si el mismo usuario que ha iniciado sesión ha publicado recursos de Citrix, puedes continuar con lo siguiente o iniciar sesión con un usuario diferente.

-

- Abre las Opciones de Internet de Windows y navega a Sitios de confianza > Sitios para agregar una dirección de dominio o el FQDN de VDA en el mismo.

Nota:

-

Puedes agregar un dominio no válido

*.test.como un FQDN de VDA específico no válido o válido para probar la función.

-

Según tu preferencia, cambia a Sitios de confianza o Sitios de intranet local según la selección de zona en Zona de Internet de Windows dentro de la directiva de configuración de servidor de confianza.

Para obtener más información, consulta Modificar la configuración de Internet Explorer en la sección Autenticar.

-

- Actualiza la Directiva de grupo en el dispositivo de destino donde está instalada la aplicación Citrix Workspace mediante un símbolo del sistema de administrador o reinicia el sistema.

-

- Asegúrate de que el FQDN interno de StoreFront se agregue a la zona de intranet local o a las zonas de sitios de confianza según la selección de zona en Zona de Internet de Windows dentro de la directiva Configurar servidor de confianza. Para obtener información, consulta Modificar la configuración de Internet Explorer en la sección Autenticar. Además, asegúrate de que, en el caso de los almacenes de Gateway, la URL de Gateway debe agregarse a los sitios de confianza.

- Abre la aplicación Citrix Workspace o los recursos publicados y valida la función.

Nota:

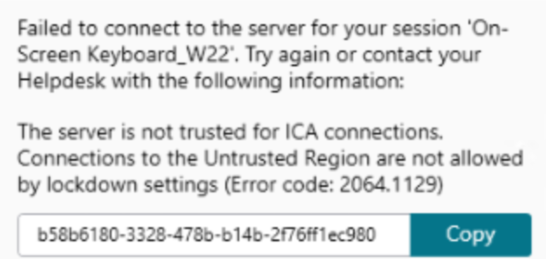

Si no has configurado los pasos anteriores, el inicio de la sesión podría fallar y podrías recibir el siguiente mensaje de error:

Como solución alternativa, puedes deshabilitar la directiva Configurar servidor de confianza en la GPO.

Confianza selectiva del cliente

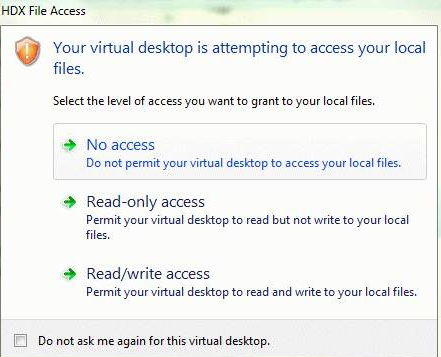

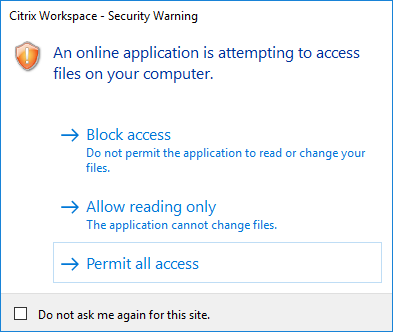

Además de permitir o impedir conexiones a los servidores, el cliente también utiliza las regiones para identificar el acceso a archivos, micrófono o cámara web, y el inicio de sesión único (SSO).

| Regiones | Recursos | Nivel de acceso |

|---|---|---|

| Internet | Archivo, Micrófono, Web | Solicitar acceso al usuario, SSO no permitido |

| Intranet | Micrófono, Web | Solicitar acceso al usuario, SSO permitido |

| Sitios restringidos | Todos | Sin acceso y la conexión podría impedirse |

| De confianza | Micrófono, Web | Lectura o escritura, SSO permitido |

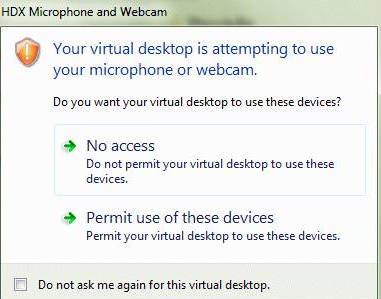

Cuando el usuario ha seleccionado el valor predeterminado para una región, puede aparecer el siguiente cuadro de diálogo:

Los administradores pueden modificar este comportamiento predeterminado creando y configurando las claves de registro de Confianza selectiva del cliente ya sea mediante la Directiva de grupo o en el registro. Para obtener más información sobre cómo configurar las claves de registro de Confianza selectiva del cliente, consulta el artículo de Knowledge Center CTX133565.

Firma de archivos ICA

La firma de archivos ICA te ayuda a protegerte de un inicio de aplicación o escritorio no autorizado. La aplicación Citrix Workspace verifica que una fuente de confianza generó el inicio de la aplicación o el escritorio basándose en una directiva administrativa y protege contra inicios desde servidores no confiables. Puedes configurar la firma de archivos ICA mediante la plantilla administrativa de objetos de Directiva de grupo o StoreFront. La función de firma de archivos ICA no está habilitada de forma predeterminada.

Para obtener información sobre cómo habilitar la firma de archivos ICA para StoreFront, consulta Habilitar la firma de archivos ICA en la documentación de StoreFront.

Configurar la firma de archivos ICA

Nota:

Si CitrixBase.admx\adml no se agrega a la GPO local, es posible que la directiva Habilitar firma de archivos ICA no esté presente.

- Abre la plantilla administrativa de objetos de Directiva de grupo de la aplicación Citrix Workspace ejecutando gpedit.msc

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Componentes de Citrix.

- Selecciona la directiva Habilitar firma de archivos ICA y elige una de las opciones según sea necesario:

- Habilitado: Indica que puedes agregar la huella digital del certificado de firma a la lista de permitidos de huellas digitales de certificados de confianza.

- Certificados de confianza: Haz clic en Mostrar para eliminar la huella digital del certificado de firma existente de la lista de permitidos. Puedes copiar y pegar las huellas digitales del certificado de firma de las propiedades del certificado de firma.

- Directiva de seguridad: Selecciona una de las siguientes opciones del menú.

- Solo permitir inicios firmados (más seguro): Permite solo inicios de aplicaciones y escritorios firmados desde un servidor de confianza. Aparece una advertencia de seguridad cuando hay una firma no válida. El inicio de la sesión falla debido a la falta de autorización.

- Preguntar al usuario en inicios no firmados (menos seguro): Aparece un mensaje cuando se inicia una sesión no firmada o con firma no válida. Puedes elegir continuar con el inicio o cancelarlo (predeterminado).

- Haz clic en Aplicar y Aceptar para guardar la directiva.

- Reinicia la sesión de la aplicación Citrix Workspace para que los cambios surtan efecto.

Para seleccionar y distribuir un certificado de firma digital:

Al seleccionar un certificado de firma digital, te recomendamos que elijas de la siguiente lista de prioridades:

- Compra un certificado de firma de código o un certificado de firma SSL de una Autoridad de certificación (CA) pública.

- Si tu empresa tiene una CA privada, crea un certificado de firma de código o un certificado de firma SSL utilizando la CA privada.

- Usa un certificado SSL existente.

- Crea un certificado de CA raíz y distribúyelo a los dispositivos de usuario mediante GPO o instalación manual.

Protección de la Autoridad de seguridad local (LSA)

La aplicación Citrix Workspace es compatible con la protección de la Autoridad de seguridad local (LSA) de Windows, que mantiene información sobre todos los aspectos de la seguridad local en un sistema. Esta compatibilidad proporciona el nivel de protección del sistema LSA a los escritorios alojados.

Conexión a través de un servidor proxy

Los servidores proxy se utilizan para limitar el acceso a la red y desde ella, y para gestionar las conexiones entre la aplicación Citrix Workspace para Windows y los servidores. La aplicación Citrix Workspace admite los protocolos proxy SOCKS y seguros.

Al comunicarse con el servidor, la aplicación Citrix Workspace utiliza la configuración del servidor proxy que se configura de forma remota en el servidor que ejecuta Workspace para web.

Al comunicarse con el servidor web, la aplicación Citrix Workspace utiliza la configuración del servidor proxy configurada a través de la configuración de Internet del explorador web predeterminado en el dispositivo del usuario. Configura la configuración de Internet del explorador web predeterminado en el dispositivo del usuario según corresponda.

Para aplicar la configuración del proxy a través del archivo ICA en StoreFront, consulta el artículo de Knowledge Center CTX136516.

Compatibilidad con proxy de salida

SmartControl permite a los administradores configurar y aplicar directivas que afectan al entorno. Por ejemplo, es posible que quieras prohibir a los usuarios asignar unidades a sus escritorios remotos. Puedes lograr esta granularidad usando la función SmartControl en Citrix Gateway.

El escenario cambia cuando la aplicación Citrix Workspace y Citrix Gateway pertenecen a cuentas empresariales separadas. En tales casos, el dominio del cliente no puede aplicar la función SmartControl porque el gateway no existe en el dominio. Entonces puedes usar el proxy ICA de salida. La función de proxy ICA de salida te permite usar la función SmartControl incluso cuando la aplicación Citrix Workspace y Citrix Gateway se implementan en organizaciones diferentes.

La aplicación Citrix Workspace admite el inicio de sesiones mediante el proxy LAN de NetScaler. Usa el complemento de proxy de salida para configurar un único proxy estático o seleccionar un servidor proxy en tiempo de ejecución.

Puedes configurar proxies de salida usando los siguientes métodos:

- Proxy estático: el servidor proxy se configura proporcionando un nombre de host de proxy y un número de puerto.

- Proxy dinámico: se puede seleccionar un único servidor proxy entre uno o varios servidores proxy usando la DLL del complemento de proxy.

Puedes configurar el proxy de salida usando la plantilla administrativa de objeto de directiva de grupo o el editor del Registro.

Para obtener más información sobre el proxy de salida, consulta Compatibilidad con proxy ICA de salida en la documentación de Citrix Gateway.

Compatibilidad con proxy de salida - Configuración

Nota:

Si se configuran tanto el proxy estático como los proxies dinámicos, la configuración del proxy dinámico tiene prioridad.

Configuración del proxy de salida usando la plantilla administrativa de GPO:

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando gpedit.msc.

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Enrutamiento de red.

- Selecciona una de las siguientes opciones:

- Para proxy estático: selecciona la directiva Configurar proxy LAN de NetScaler® manualmente. Selecciona Habilitado y, a continuación, proporciona el nombre de host y el número de puerto.

- Para proxy dinámico: selecciona la directiva Configurar proxy LAN de NetScaler usando DLL. Selecciona Habilitado y, a continuación, proporciona la ruta completa al archivo DLL. Por ejemplo,

C:\Workspace\Proxy\ProxyChooser.dll.

- Haz clic en Aplicar y Aceptar.

Configuración del proxy de salida usando el editor del Registro:

-

Para proxy estático:

- Lanza el editor del Registro y navega hasta

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler. -

Crea claves de valor DWORD de la siguiente manera:

"StaticProxyEnabled"=dword:00000001"ProxyHost"="testproxy1.testdomain.com"ProxyPort"=dword:000001bb

- Lanza el editor del Registro y navega hasta

-

Para proxy dinámico:

- Lanza el editor del Registro y navega hasta

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxy. -

Crea claves de valor DWORD de la siguiente manera:

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

- Lanza el editor del Registro y navega hasta

Conexiones y certificados

Conexiones

- Almacén HTTP

- Almacén HTTPS

- Citrix Gateway 10.5 y versiones posteriores

Certificados

Nota:

La aplicación Citrix Workspace para Windows está firmada digitalmente. La firma digital tiene una marca de tiempo. Por lo tanto, el certificado es válido incluso después de que el certificado haya caducado.

- Privado (autofirmado)

- Raíz

- Comodín

- Intermedio

Certificados privados (autofirmados)

Si existe un certificado privado en el gateway remoto, instala el certificado raíz de la autoridad de certificación de la organización en el dispositivo de usuario que accede a los recursos de Citrix.

Nota:

Si el certificado del gateway remoto no se puede verificar al conectarse, aparece una advertencia de certificado no confiable. Esta advertencia aparece cuando falta el certificado raíz en el almacén de claves local. Cuando un usuario decide continuar a pesar de la advertencia, las aplicaciones se muestran, pero no se pueden iniciar.

Certificados raíz

Para los equipos unidos a un dominio, puedes usar una plantilla administrativa de objeto de directiva de grupo para distribuir y confiar en los certificados de CA.

Para los equipos no unidos a un dominio, la organización puede crear un paquete de instalación personalizado para distribuir e instalar el certificado de CA. Ponte en contacto con el administrador del sistema para obtener ayuda.

Certificados comodín

Los certificados comodín se utilizan en un servidor dentro del mismo dominio.

La aplicación Citrix Workspace admite certificados comodín. Usa certificados comodín siguiendo la política de seguridad de tu organización. Una alternativa a los certificados comodín es un certificado con la lista de nombres de servidor y la extensión Nombre alternativo del sujeto (SAN). Las autoridades de certificación privadas y públicas emiten estos certificados.

Certificados intermedios

Si tu cadena de certificados incluye un certificado intermedio, el certificado intermedio debe adjuntarse al certificado de servidor de Citrix Gateway. Para obtener información, consulta Configuración de certificados intermedios.

Lista de revocación de certificados

La lista de revocación de certificados (CRL) permite a la aplicación Citrix Workspace comprobar si el certificado del servidor ha sido revocado. La comprobación de certificados mejora la autenticación criptográfica del servidor y la seguridad general de la conexión TLS entre el dispositivo de usuario y un servidor.

Puedes habilitar la comprobación de CRL en varios niveles. Por ejemplo, es posible configurar la aplicación Citrix Workspace para que compruebe solo su lista de certificados local o para que compruebe las listas de certificados locales y de red. También puedes configurar la comprobación de certificados para permitir que los usuarios inicien sesión solo si se verifican todas las CRL.

Si estás configurando la comprobación de certificados en tu equipo local, sal de la aplicación Citrix Workspace. Comprueba que todos los componentes de Citrix Workspace, incluido el Centro de conexiones, estén cerrados.

Para obtener más información, consulta la sección Seguridad de la capa de transporte.

Compatibilidad para mitigar ataques de intermediario

La aplicación Citrix Workspace para Windows te ayuda a reducir el riesgo de un ataque de intermediario mediante la función Fijación de certificados empresariales de Microsoft Windows. Un ataque de intermediario es un tipo de ciberataque en el que el atacante intercepta y retransmite mensajes en secreto entre dos partes que creen que se están comunicando directamente entre sí.

Anteriormente, cuando te ponías en contacto con el servidor de la tienda, no había forma de verificar si la respuesta recibida procedía del servidor con el que pretendías comunicarte o no. Mediante la función Fijación de certificados empresariales de Microsoft Windows, puedes verificar la validez y la integridad del servidor fijando su certificado.

La aplicación Citrix Workspace para Windows está preconfigurada para saber qué certificado de servidor debe esperar para un dominio o sitio en particular mediante las reglas de fijación de certificados. Si el certificado del servidor no coincide con el certificado de servidor preconfigurado, la aplicación Citrix Workspace para Windows impide que se inicie la sesión.

Para obtener información sobre cómo implementar la función Fijación de certificados empresariales, consulta la documentación de Microsoft.

Nota:

Debes estar al tanto de la caducidad del certificado y actualizar correctamente las directivas de grupo y las listas de confianza de certificados. De lo contrario, es posible que no puedas iniciar la sesión, incluso si no hay ningún ataque.

En este artículo

- Citrix Gateway

- Conexión a través de un firewall

- Seguridad de la capa de transporte

- Servidor de confianza

- Firma de archivos ICA

- Protección de la Autoridad de seguridad local (LSA)

- Conexión a través de un servidor proxy

- Compatibilidad con proxy de salida

- Conexiones y certificados

- Compatibilidad para mitigar ataques de intermediario