スマートカード

-

Linux仮想デスクトップセッションにログオンする際、クライアントデバイスに接続されたスマートカードを認証に使用できます。この機能は、ICA®スマートカード仮想チャネルを介したスマートカードリダイレクトによって実装されます。セッション内でスマートカードを使用することもできます。使用例は次のとおりです。

- ドキュメントへのデジタル署名の追加

- メールの暗号化または復号化

- Webサイトへの認証

Linux VDAでは、この機能にWindows VDAと同じ構成を使用します。詳細については、この記事の「スマートカード環境の構成」セクションを参照してください。

注:

Linux VDAセッション内でマップされたスマートカードを使用してCitrix Gatewayにサインオンすることはサポートされていません。

前提条件

スマートカードパススルー認証の可用性は、次の条件に依存します。

-

Linux VDAがDelivery Controller™に登録でき、Windows資格情報を使用して公開されたLinuxデスクトップセッションを開くことができること。

-

OpenSCでサポートされているスマートカードが使用されていること。詳しくは、「OpenSCがスマートカードをサポートしていることを確認」を参照してください。

OpenSCがスマートカードをサポートしていることを確認

OpenSCは、RHEL 7.4以降で広く使用されているスマートカードドライバーです。CoolKeyと完全に互換性のある代替品として、OpenSCは多くの種類のスマートカードをサポートしています(「Smart Card Support in Red Hat Enterprise Linux」を参照)。

この記事では、YubiKeyスマートカードを構成の例として使用して説明します。YubiKeyは、Amazonなどの小売業者から簡単に購入できるオールインワンのUSB CCID PIVデバイスです。OpenSCドライバーはYubiKeyをサポートしています。

組織でより高度なスマートカードが必要な場合は、サポートされているLinuxディストリビューションとOpenSCパッケージがインストールされた物理マシンを準備してください。OpenSCのインストールについては、「スマートカードドライバーのインストール」を参照してください。スマートカードを挿入し、次のコマンドを実行して、OpenSCがスマートカードをサポートしていることを確認します。

pkcs11-tool --module opensc-pkcs11.so --list-slots

<!--NeedCopy-->

構成

ルート証明書の準備

ルート証明書は、スマートカード上の証明書を検証するために使用されます。ルート証明書をダウンロードしてインストールするには、次の手順を実行します。

-

通常、CAサーバーからPEM形式のルート証明書を取得します。

DERファイル(*.crt、*.cer、*.der)をPEMに変換するには、次のようなコマンドを実行します。次のコマンド例では、certnew.cerはDERファイルです。

openssl x509 -inform der -in certnew.cer -out certnew.pem <!--NeedCopy--> -

ルート証明書を

opensslディレクトリにインストールします。certnew.pemファイルが例として使用されています。cp certnew.pem <path where you install the root certificate> <!--NeedCopy-->ルート証明書をインストールするパスを作成するには、

sudo mdkir -p <path where you install the root certificate>を実行します。

スマートカード環境の構成

ctxsmartlogon.shスクリプトを使用してスマートカード環境を構成するか、手動で構成を完了できます。

(オプション1)ctxsmartlogon.shスクリプトを使用したスマートカード環境の構成

注:

ctxsmartlogon.shスクリプトは、PKINIT情報をデフォルトレルムに追加します。この設定は、/etc/krb5.conf構成ファイルで変更できます。

スマートカードを初めて使用する前に、ctxsmartlogon.shスクリプトを実行してスマートカード環境を構成します。

ヒント:

ドメイン参加にSSSDを使用している場合は、ctxsmartlogon.shを実行した後でSSSDサービスを再起動してください。 RHEL 8以降では、PAM_KRB5がEPELリポジトリに移動されたため、スクリプトはこれらのディストリビューションでEPELを有効にしようとします。

sudo /opt/Citrix/VDA/sbin/ctxsmartlogon.sh

<!--NeedCopy-->

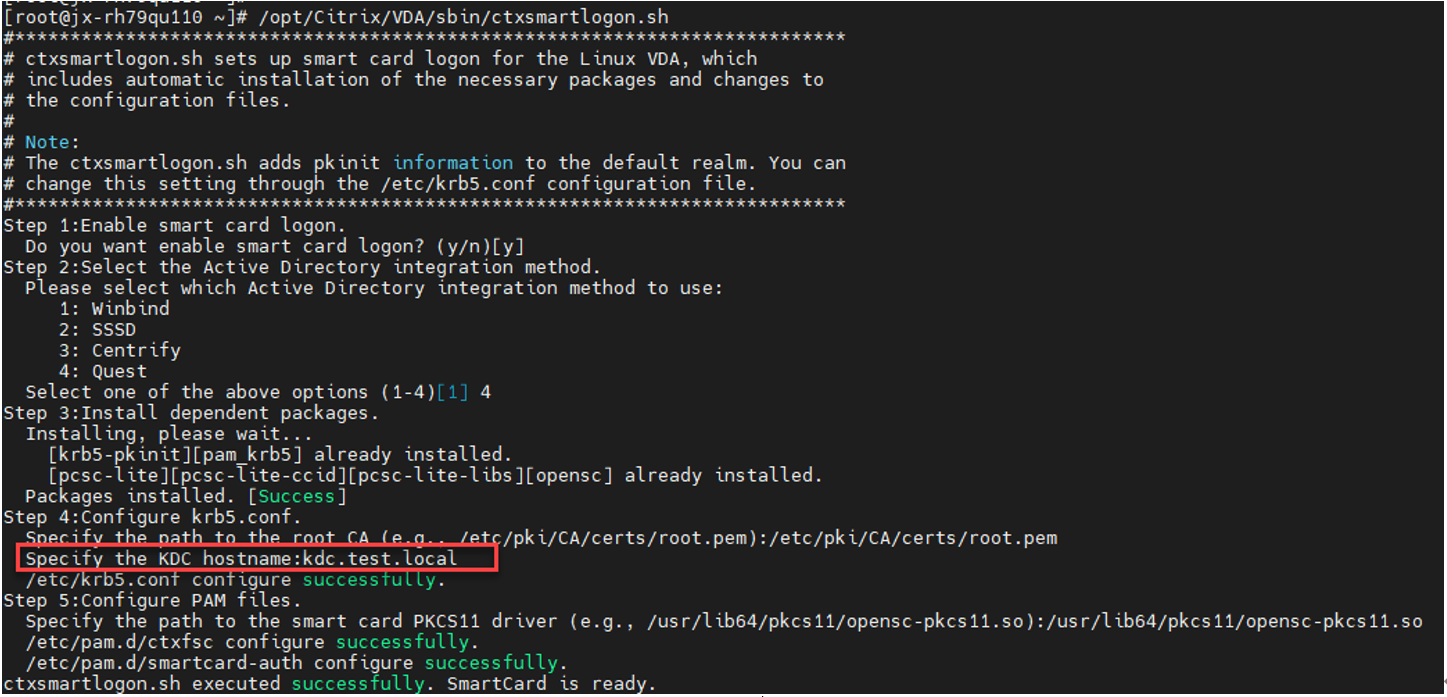

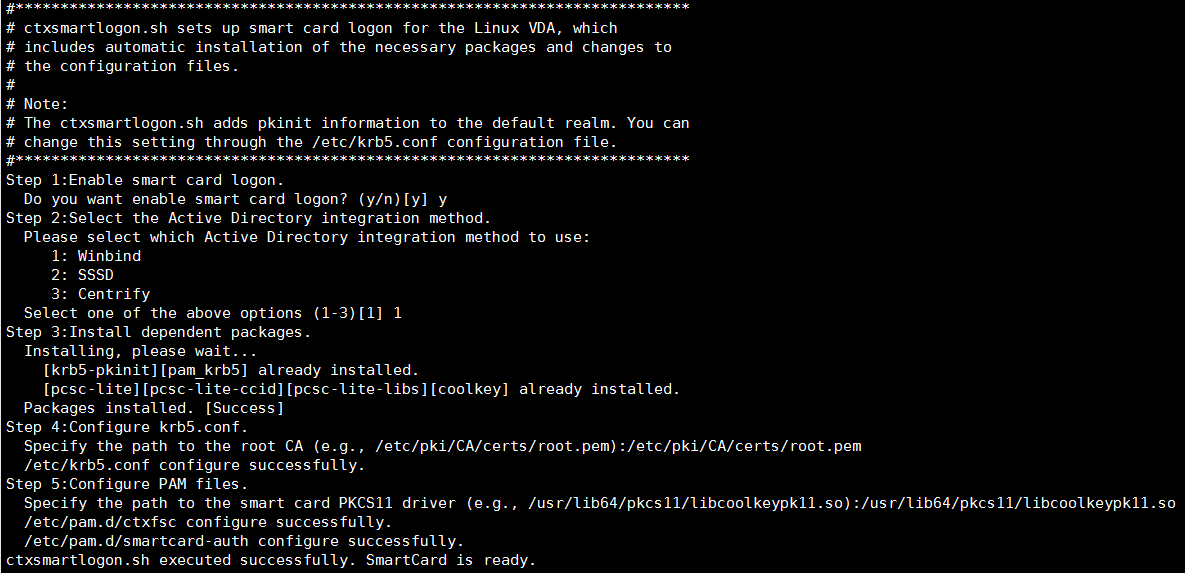

結果は次のようになります。

注:

ドメイン参加方法としてQuestを使用している場合は、Key Distribution Center(KDC)のホスト名を指定する必要があります。例:

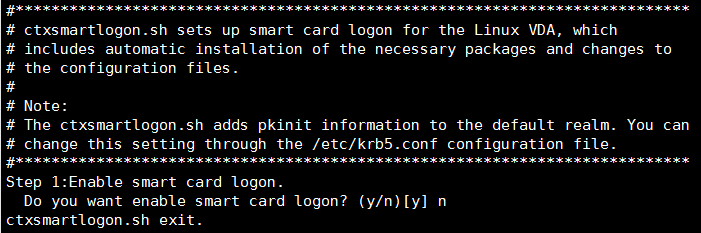

ctxsmartlogon.shスクリプトを実行してスマートカードを無効にすることもできます。

sudo /opt/Citrix/VDA/sbin/ctxsmartlogon.sh

<!--NeedCopy-->

結果は次のようになります。

(オプション2)スマートカード環境の手動構成

Linux VDAは、Windows VDAと同じスマートカード環境を使用します。この環境では、ドメインコントローラー、Microsoft証明機関(CA)、Internet Information Services、Citrix StoreFront、Citrix Workspaceアプリなど、複数のコンポーネントを構成する必要があります。YubiKeyスマートカードに基づいた構成については、Knowledge Centerの記事「CTX206156」を参照してください。

次のステップに進む前に、以下を確認してください。

- すべてのコンポーネントが正しく構成されていること。

- 秘密キーとユーザー証明書がスマートカードにダウンロードされていること。

- スマートカードを使用してVDAに正常にログオンできること。

PC/SC Liteパッケージのインストール

PCSC Liteは、LinuxにおけるPersonal Computer/Smart Card(PC/SC)仕様の実装です。スマートカードおよびリーダーと通信するためのWindowsスマートカードインターフェイスを提供します。Linux VDAのスマートカードリダイレクトは、PC/SCレベルで実装されます。

PC/SC Liteパッケージをインストールするには、次のコマンドを実行します。

RHEL 9.6/9.4/9.3/9.2/9.0/8.x、Rocky Linux 9.6/9.4/9.3/9.2/9.0/8.x、RHEL 7/CentOS 7:

yum install pcsc-lite pcsc-lite-ccid pcsc-lite-libs

<!--NeedCopy-->

Ubuntu 22.04、Ubuntu 20.04、Debian 11.7、Debian 11.3:

apt-get install -y libpcsclite1 libccid

<!--NeedCopy-->

スマートカードドライバーのインストール

OpenSCは広く使用されているスマートカードドライバーです。OpenSCがインストールされていない場合は、次のコマンドを実行してインストールします。

RHEL 9.6/9.4/9.3/9.2/9.0/8.x、Rocky Linux 9.6/9.4/9.3/9.2/9.0/8.x、RHEL 7/CentOS 7:

yum install opensc

<!--NeedCopy-->

Ubuntu 22.04、Ubuntu 20.04、Debian 11.7、Debian 11.3:

apt-get install -y opensc

<!--NeedCopy-->

スマートカード認証用PAMモジュールのインストール

pam_krb5およびkrb5-pkinitモジュールをインストールするには、次のコマンドを実行します。

- RHEL 7/CentOS 7:

yum install pam_krb5 krb5-pkinit

<!--NeedCopy-->

RHEL 9.3/9.2/9.0/8.x、Rocky Linux 9.3/9.2/9.0/8.x:

yum install krb5-pkinit

<!--NeedCopy-->

Ubuntu 22.04、Ubuntu 20.04:

- apt-get install libpam-krb5 krb5-pkinit

<!--NeedCopy-->

Debian 11.7、Debian 11.3:

apt-get install -y libpam-krb5 krb5-pkinit

<!--NeedCopy-->

pam_krb5モジュールは、プラガブル認証モジュールです。PAM対応アプリケーションは、pam_krb5を使用してパスワードをチェックし、Key Distribution Center (KDC) からチケット保証チケットを取得できます。krb5-pkinitモジュールには、クライアントが秘密鍵と証明書を使用してKDCから初期資格情報を取得できるようにするPKINITプラグインが含まれています。

pam_krb5モジュールは、スマートカード内の証明書を使用してKerberosチケットを取得するためにKDCと対話します。PAMでpam_krb5認証を有効にするには、次のコマンドを実行します。

authconfig --enablekrb5 --update

<!--NeedCopy-->

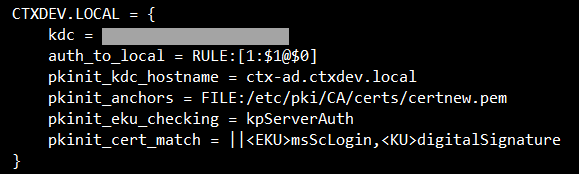

/etc/krb5.conf 構成ファイルに、実際のレルムに従ってPKINIT情報を追加します。

注:

pkinit_cert_match オプションは、PKINIT認証を試行する前にクライアント証明書が一致する必要がある照合ルールを指定します。照合ルールの構文は次のとおりです。

[relation-operator] component-rule …

ここで、relation-operator は && (すべてのコンポーネントルールが一致する必要があることを意味します) または || (1つのコンポーネントルールのみが一致する必要があることを意味します) のいずれかです。

以下は、一般的なkrb5.confファイルの例です。

EXAMPLE.COM = {

kdc = KDC.EXAMPLE.COM

auth_to_local = RULE:[1:$1@$0]

pkinit_anchors = FILE:<path where you install the root certificate>/certnew.pem

pkinit_kdc_hostname = KDC.EXAMPLE.COM

pkinit_cert_match = ||<EKU>msScLogin,<KU>digitalSignature

pkinit_eku_checking = kpServerAuth

}

<!--NeedCopy-->

PKINIT情報を追加すると、構成ファイルは次のようになります。

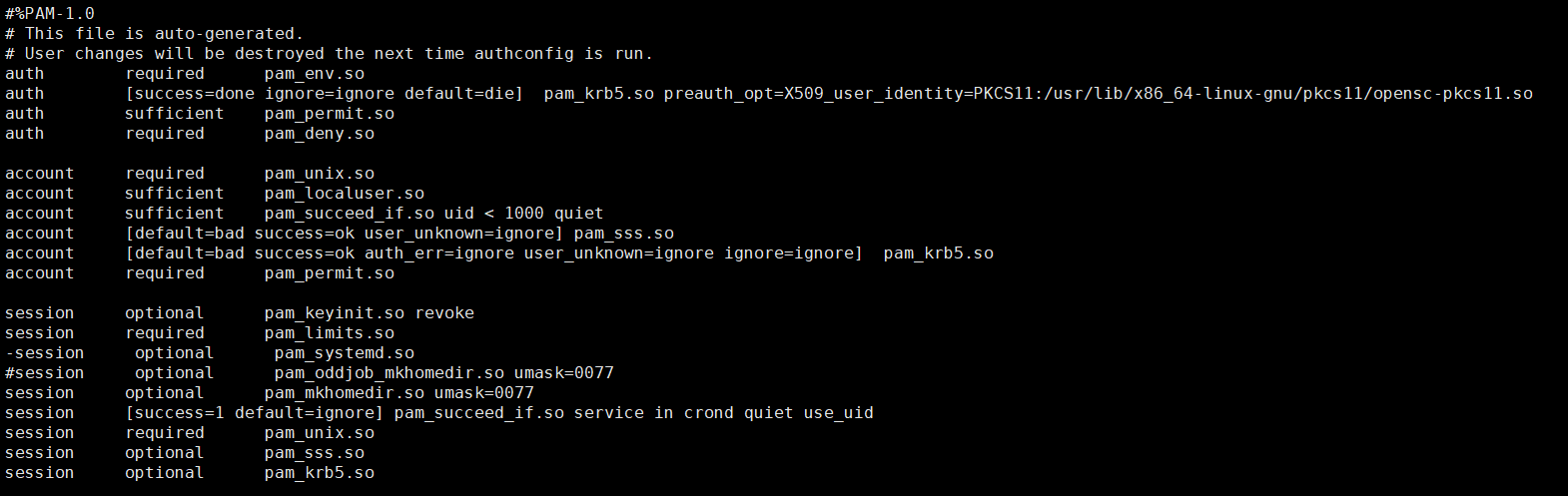

PAM認証の構成

PAM構成ファイルは、PAM認証に使用されるモジュールを示します。pam_krb5を認証モジュールとして追加するには、/etc/pam.d/smartcard-auth ファイルに次の行を追加します。

auth [success=done ignore=ignore default=die] pam_krb5.so preauth_options=X509_user_identity=PKCS11:<path to the pkcs11 driver>/opensc-pkcs11.so

SSSDを使用する場合、変更後の構成ファイルは次のようになります。

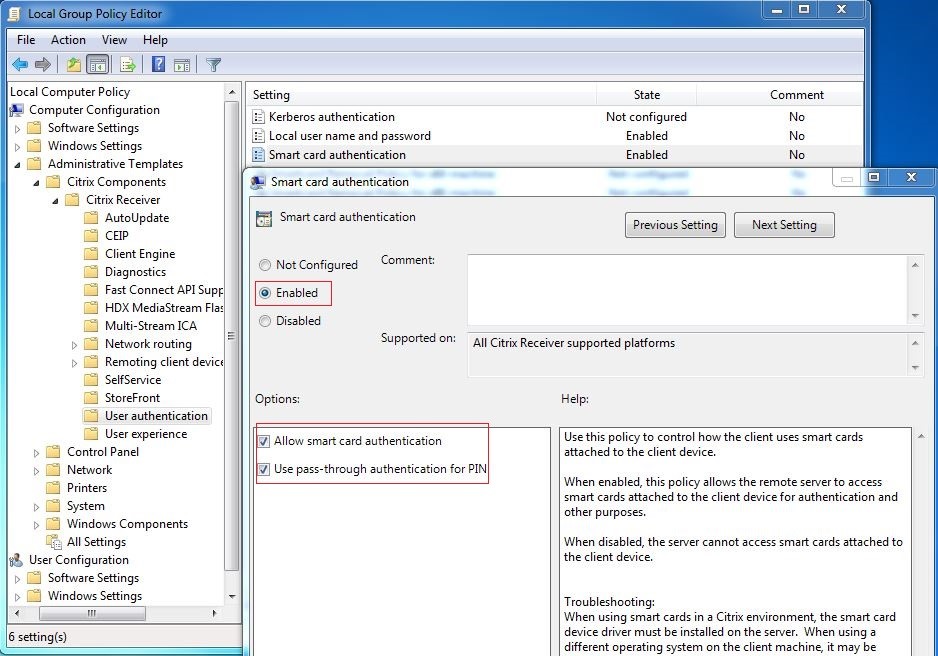

(オプション) スマートカードを使用したシングルサインオン

シングルサインオン (SSO) は、仮想デスクトップおよびアプリケーションの起動時にパススルー認証を実装するCitrixの機能です。この機能により、ユーザーがPINを入力する回数が減ります。Linux VDAでSSOを使用するには、Citrix Workspaceアプリを構成します。構成はWindows VDAと同じです。詳しくは、Knowledge Centerの記事 CTX133982 を参照してください。

Citrix Workspace™アプリでグループポリシーを構成する際に、次のようにスマートカード認証を有効にします。

高速スマートカードログオン

高速スマートカードは、既存のHDX PC/SCベースのスマートカードリダイレクトを改善したものです。これにより、スマートカードが高遅延WAN環境で使用される場合のパフォーマンスが向上します。詳しくは、「スマートカード」を参照してください。

Linux VDAは、Citrix Workspaceアプリの次のバージョンで高速スマートカードをサポートしています。

- Citrix Receiver for Windows 4.12

- Citrix Workspaceアプリ 1808 for Windows以降

クライアントでの高速スマートカードログオンの有効化

高速スマートカードログオンは、VDAではデフォルトで有効になっており、クライアントではデフォルトで無効になっています。クライアントで高速スマートカードログオンを有効にするには、関連するStoreFrontサイトのdefault.icaファイルに次のパラメーターを含めます。

[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

クライアントでの高速スマートカードログオンの無効化

クライアントで高速スマートカードログオンを無効にするには、関連するStoreFrontサイトのdefault.icaファイルから SmartCardCryptographicRedirection パラメーターを削除します。

XDPing の実行

前述の手順を完了したら、Linux XDPing ツールを使用して、Linux VDA環境に存在する可能性のある一般的な構成の問題を確認できます。

使用方法

スマートカードを使用したLinux VDAへのログオン

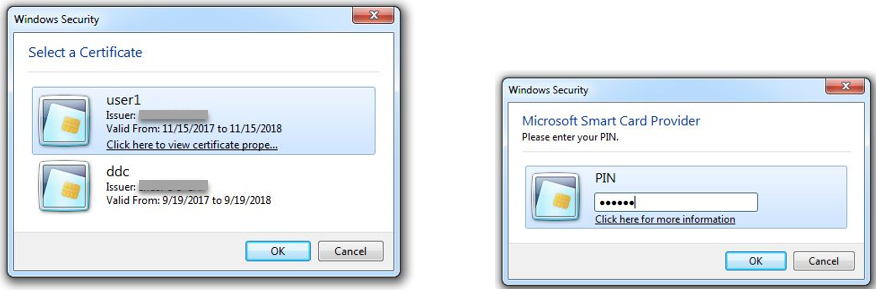

スマートカードを使用して、SSOシナリオと非SSOシナリオの両方でLinux VDAにログオンできます。

- SSOシナリオでは、キャッシュされたスマートカード証明書とPINを使用してStoreFront™に自動的にログオンします。StoreFrontでLinux仮想デスクトップセッションを起動すると、PINがLinux VDAに渡され、スマートカード認証が行われます。

-

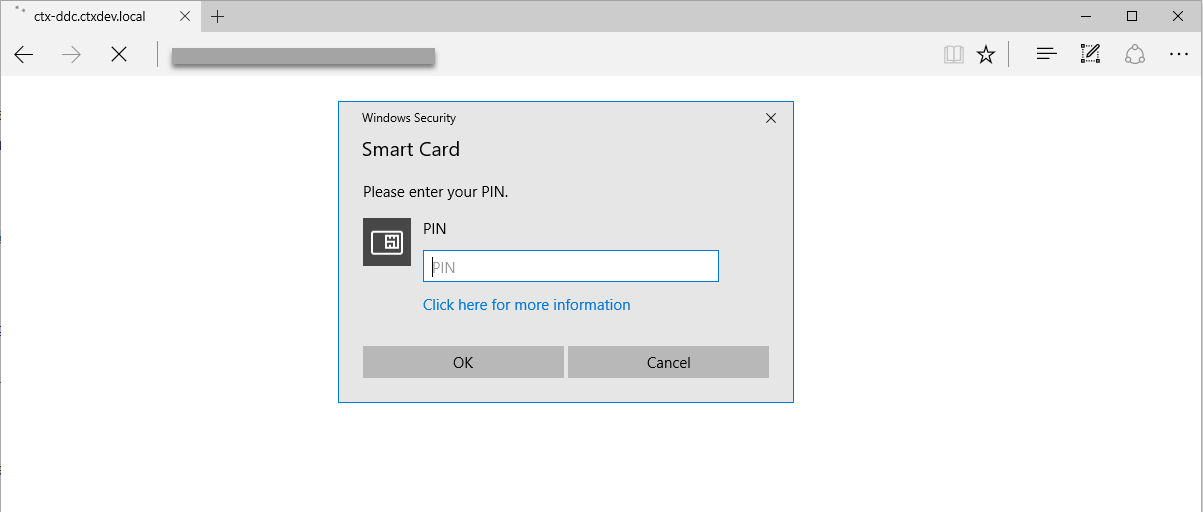

非SSOシナリオでは、証明書を選択し、PINを入力してStoreFrontにログオンするよう求められます。

StoreFrontでLinux仮想デスクトップセッションを起動すると、Linux VDAへのログオンダイアログボックスが次のように表示されます。ユーザー名はスマートカード内の証明書から抽出され、ログオン認証のためにPINを再度入力する必要があります。

この動作はWindows VDAと同じです。

スマートカードを使用したセッションへの再接続

セッションに再接続するには、スマートカードがクライアントデバイスに接続されていることを確認してください。そうしないと、スマートカードが接続されていないため再認証が失敗し、Linux VDA側に灰色のキャッシュウィンドウが表示されてすぐに終了します。この場合、スマートカードを接続するよう促すその他のプロンプトは表示されません。

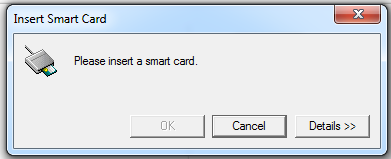

ただし、StoreFront側では、セッションに再接続する際にスマートカードが接続されていない場合、StoreFront Webに次のようなアラートが表示されることがあります。

制限事項

サポートされるLinuxディストリビューションとAD統合方法の制限

-

スマートカードパススルー認証は、サポートされるLinuxディストリビューションとAD統合方法が限られています。次のマトリックスを参照してください。

Winbind SSSD Centrify Quest Debian 11.7/11.3 Yes Yes Yes No RHEL 9.6/9.4/9.3/9.2/9.0 Yes Yes Yes Yes RHEL 8.10/8.9/8.8/8.6 Yes Yes Yes Yes RHEL 7.9, CentOS 7.9 Yes Yes Yes Yes Rocky Linux 9.6/9.4/9.3/9.2/9.0 Yes Yes Yes No Rocky Linux 8.10/8.9/8.8/8.6 Yes Yes Yes No Ubuntu 22.04/20.04 Yes Yes Yes Yes

スマートカード取り外しポリシー

Linux VDAは、スマートカードの取り外しに対してデフォルトの動作のみを使用します。Linux VDAに正常にログオンした後でスマートカードを取り外しても、セッションは接続されたままであり、セッション画面はロックされません。

その他のスマートカードとPKCS#11ライブラリのサポート

Citrixは汎用スマートカードリダイレクトソリューションを提供しています。サポートリストにはOpenSCスマートカードのみが記載されていますが、他のスマートカードやPKCS#11ライブラリを試すことができます。特定のスマートカードまたはPKCS#11ライブラリに切り替えるには:

-

すべての

opensc-pkcs11.soインスタンスをPKCS#11ライブラリに置き換えます。 -

PKCS#11ライブラリのパスをレジストリに設定するには、次のコマンドを実行します。

/opt/Citrix/VDA/bin/ctxreg update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Scard" -v "PKCS11LibPath" -d "PATH" <!--NeedCopy-->ここで、PATH は /usr/lib64/pkcs11/opensc-pkcs11.so のようなPKCS#11ライブラリを指します。

-

クライアントで高速スマートカードログオンを無効にします。