This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

新しい展開の作成

-

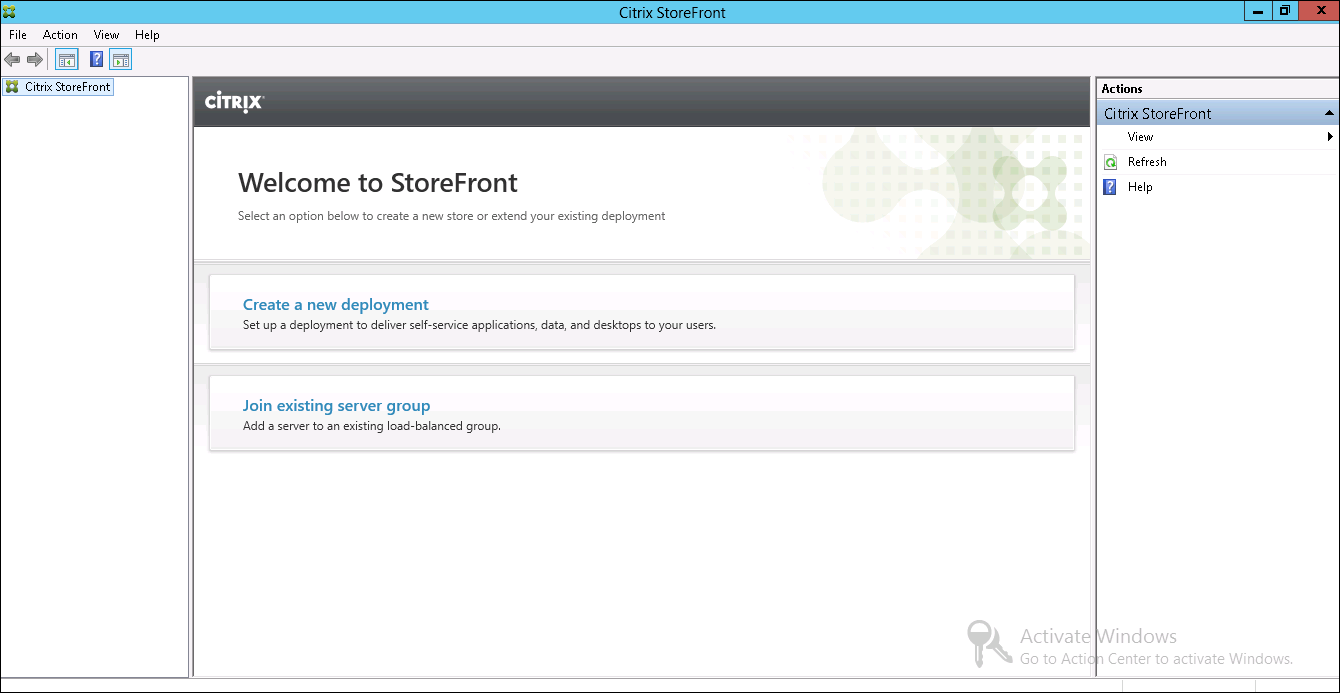

StoreFront のインストール後に StoreFront 管理コンソールがまだ開いていない場合は、開きます。

-

Citrix StoreFront 管理コンソールの結果ペインで、[新しい展開の作成] をクリックします。

-

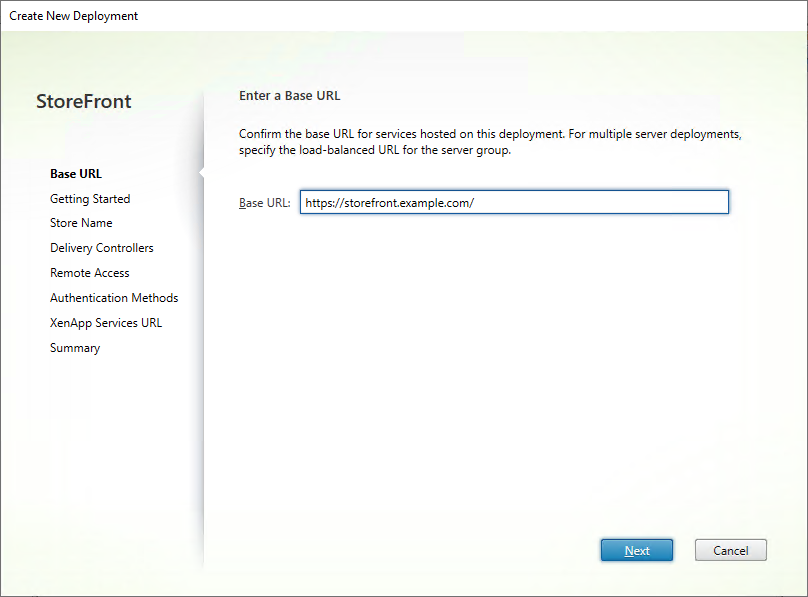

複数の IIS サイトがある場合は、[IIS サイト] ドロップダウンから使用するサイトを選択します。

-

単一の StoreFront サーバーを使用している場合は、サーバー URL の [ベース URL] を入力します。ロードバランサーの背後で複数の StoreFront サーバーを構成する場合は、ロードバランシング URL を [ベース URL] として入力します。

ロードバランシング環境をまだセットアップしていない場合は、サーバー URL を入力します。展開のベース URL はいつでも変更できます。

-

[次へ] をクリックし、ストアの作成で説明されているように最初のストアを構成します。

-

すべての構成手順を完了したら、[作成] をクリックして展開とストアを作成します。

-

StoreFront は作成したストアの概要を表示します。[完了] をクリックします。

PowerShell を使用した新しい展開の作成

PowerShell を使用して展開を作成するには、コマンドレット Add-STFDeployment を実行します。

複数の Internet Information Services (IIS) Web サイト

StoreFront では、Windows サーバーごとに異なる IIS Web サイトに異なるストアを展開できるため、各ストアは異なるホスト名と証明書バインディングを持つことができます。

複数の Web サイトを作成するには、Microsoft IIS ドキュメントを参照してください。

管理コンソールを使用して複数の StoreFront 展開を作成することはできません。代わりに PowerShell を使用する必要があります。たとえば、アプリケーション用とデスクトップ用の 2 つの IIS Web サイト展開を作成するには、次のコマンドを使用します。

Add-STFDeployment -SiteID 1 -HostBaseURL "https://apps.example.com"

Add-STFDeployment -SiteID 2 -HostBaseURL "https://desktops.example.com"

<!--NeedCopy-->

複数のサイトを有効にすると、StoreFront は管理コンソールを無効にし、StoreFront をシングルサイトモードに戻すことはできません。すべての StoreFront 構成は PowerShell モジュールを使用して実行し、各コマンドに SiteID を含める必要があります。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.