Citrix Secure Hub™

Citrix Secure Hub 是移动生产力应用的启动平台。用户将其设备注册到 Secure Hub 以访问应用商店。通过应用商店,他们可以添加 Citrix 开发的移动生产力应用和第三方应用。

您可以从 Citrix Endpoint Management 下载页面下载 Secure Hub 和其他组件。

有关 Secure Hub 和移动生产力应用的其他系统要求,请参阅系统要求。

有关移动生产力应用的最新信息,请参阅最新公告。

以下部分列出了 Secure Hub 当前版本和早期版本中的新功能。

注意:

Secure Hub 的 Android 9.x 和 iOS 11.x 版本支持已于 2025 年 4 月结束。

当前版本中的新增功能

适用于 Android 26.2.0 的 Secure Hub

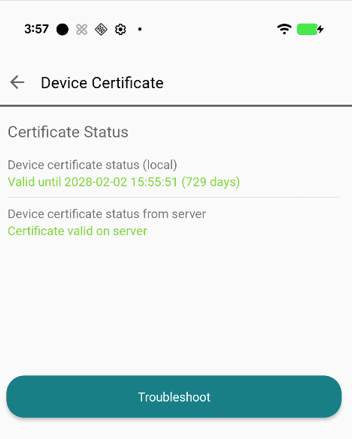

设备证书故障排除增强功能

从适用于 Android 的 Secure Hub 26.2.0 版本开始,Secure Hub 包含一个自助式设备证书故障排除工具,可帮助诊断和解决由吊销或无效客户端证书引起的设备连接问题。

当检测到证书问题时,该工具会自动尝试续订证书以恢复连接。要访问此工具,请转至帮助 > 故障排除 > 设备证书,然后点击故障排除。

适用于 iOS 25.8.0 的 Secure Hub

支持 iOS 26

从适用于 iOS 的 Secure Hub 25.8.0 版本开始,该应用支持运行 iOS 26 的设备。升级到 Secure Hub 25.8.0 版本可确保对已更新到 iOS 26 的设备提供持续支持和兼容性。

有关错误修复的更多信息,请参阅已知和已修复问题。

早期版本中的新增功能

适用于 Android 25.10.0 的 Secure Hub

支持 16KB 内存页面大小

从适用于 Android 的 Secure Hub 25.10.0 版本开始,该应用支持 16KB 内存页面大小,以优化性能并符合 Google Play 要求。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 Android 25.7.0 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 iOS 25.6.0 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 Android 25.4.0 的 Secure Hub

支持 Android 16

从适用于 Android 的 Secure Hub 25.4.0 版本开始,该应用与 Android 16 兼容。您可以将设备升级到 Android 16 并继续使用最新版本的 Secure Hub。

支持 TLS 1.3 协议

从适用于 Android 的 Secure Hub 25.4.0 版本开始,该应用在 Android 设备上支持 TLS 1.3 协议。TLS 1.3 是 TLS 协议的最新版本,与 TLS 1.2 相比,它提供更快的性能、增强的安全性以及更强的抵御网络攻击的能力。TLS 1.3 还可减少网络延迟,从而实现更快的 HTTPS 连接和更好的用户体验。

要了解有关 TLS 1.3 的更多信息,请参阅 The Transport Layer Security (TLS) Protocol Version 1.3。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 Android 25.1.0 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 iOS 25.1.0 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 iOS 24.11.0 的 Secure Hub

此版本解决了一些问题,有助于提高整体性能和稳定性。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 Android 的 Secure Hub 24.10.0

支持 Android 15

将 Secure Hub 版本升级到 24.10.0 可确保持续支持已更新到 Android 15 的设备。

有关错误修复的更多信息,请参阅已知和已修复问题。

适用于 iOS 的 Secure Hub 24.9.0

在设备注册计划中显示条款和条件

从适用于 iOS 的 Secure Hub 24.9.0 开始,管理员可以通过 Citrix Endpoint Management (CEM) 配置“条款和条件”设备策略。配置后,通过 Apple 设备注册计划 (DEP) 注册的设备在注册过程中将显示“条款和条件”页面。这可确保用户在完成注册之前查看并确认条款和条件,从而在设备载入期间增强合规性和安全措施。

适用于 Android 的 Secure Hub 24.8.0

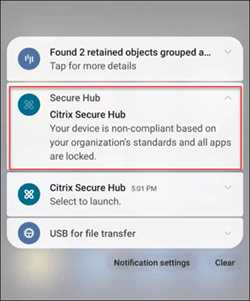

Android 设备上的合规性检查(技术预览版)

注意:

此功能适用于以 设备所有者 模式注册的 Android 设备。

从此版本开始,Secure Hub 会根据管理员通过 Citrix Endpoint Management 配置的策略验证 Android 设备的合规性。这些合规性检查包括确保设备密码强度、验证强制应用程序的安装以及确认禁止应用程序的删除。

如果设备被发现不符合管理员设置的策略,Secure Hub 将锁定其所有应用程序,并提示用户解决合规性问题以将其解锁。当设备不合规时,用户设备上将显示以下通知。

有关更多信息,请参阅Android 设备上的合规性检查。

适用于 Android 的 Secure Hub 24.6.0

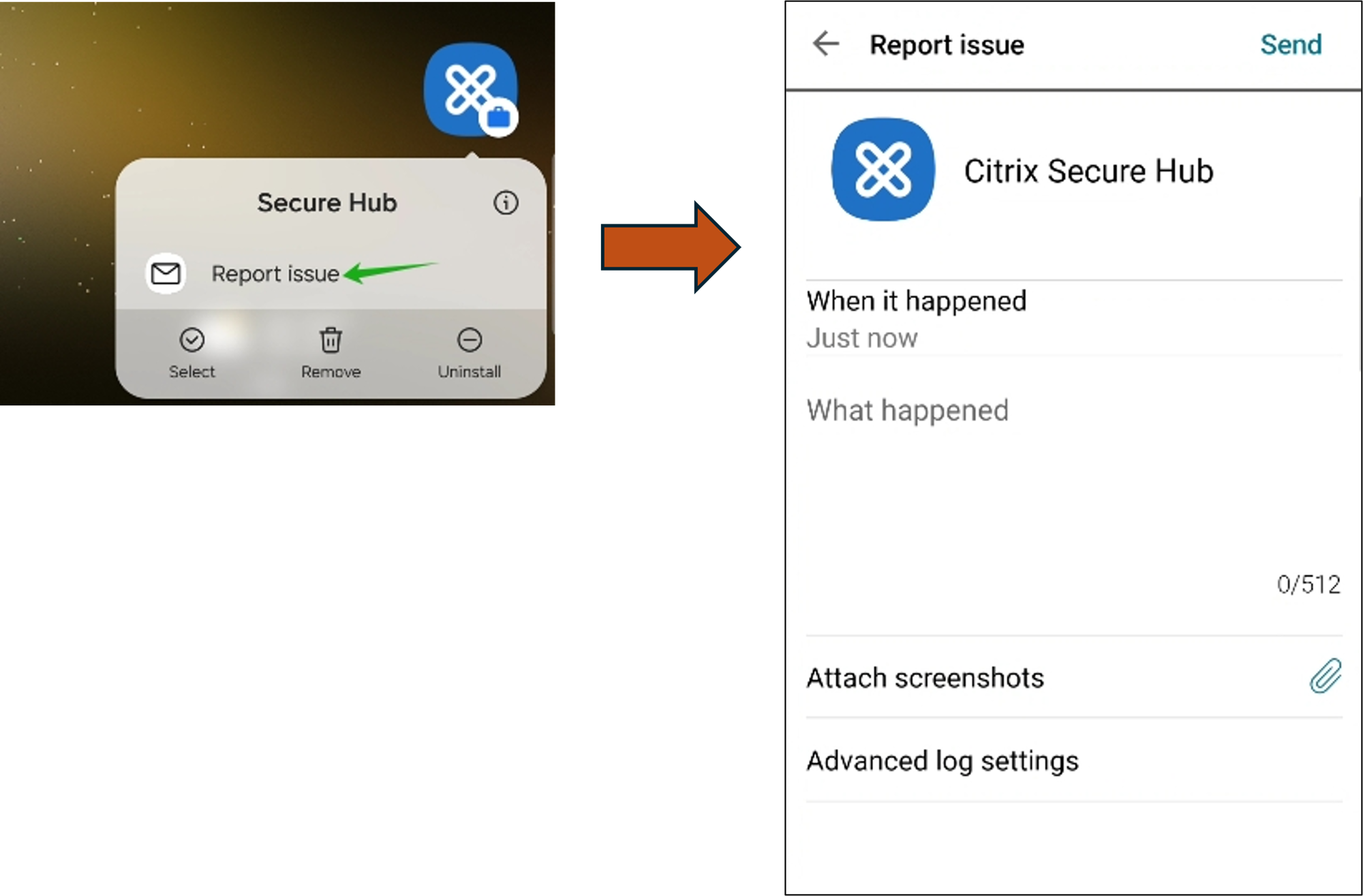

Secure Hub 引入了增强的功能,可以在不打开 Secure Hub 的情况下无缝报告问题和发送日志。在此版本中,用户可以通过长按 Secure Hub 应用程序图标来访问“报告问题”选项。单击“报告问题”选项后,Secure Hub 将直接打开“报告问题”页面。

适用于 iOS 的 Secure Hub 24.5.0

支持 iOS 17 恢复服务

Secure Hub 支持 iOS 17 中的“恢复服务”功能,该功能可提供更高效、更安全的移动设备管理 (MDM) 体验。以前,在擦除设备后,需要手动配置才能为新用户设置此功能。现在,“恢复服务”功能可自动执行此过程,无论是重新利用公司设备还是将个人设备 (BYOD) 与正确的安全策略集成。

借助“恢复服务”功能,MDM 服务器可以向用户设备发送擦除命令,其中包含 Wi-Fi 详细信息和默认 MDM 注册配置文件。然后,设备会自动擦除所有用户数据,连接到指定的 Wi-Fi 网络,并使用提供的注册配置文件重新注册到 MDM 服务器。

适用于 Android 的 Secure Hub 24.3.0

支持 Samsung Knox 增强型认证 v3

Secure Hub 现在支持 Samsung 增强型认证 v3,利用 Knox 认证来加强通过 Citrix Endpoint Management 管理的 Samsung 设备的安全性。这种高级认证协议可验证设备的完整性和安全状态,确保它们未被 Root 且正在运行授权固件。此功能提供了抵御安全威胁的重要保护层,并确保遵守企业安全策略。

适用于 Android 的 Secure Hub 23.12.0

通过 Samsung Knox 增强安全性

在 Citrix Endpoint Management 中添加 Knox Platform for Enterprise Key 设备策略显著增强了 Secure Hub 在 Samsung 设备上的安全功能。此策略允许您提供所需的 Samsung Knox Platform for Enterprise (KPE) 许可证信息,并使用 KPE 许可证来增强 Samsung 设备的安全性。Samsung Knox 确保企业数据受到保护,同时还保持易于管理和流畅的用户体验。

有关更多信息,请参阅Knox Platform for Enterprise Key 设备策略。

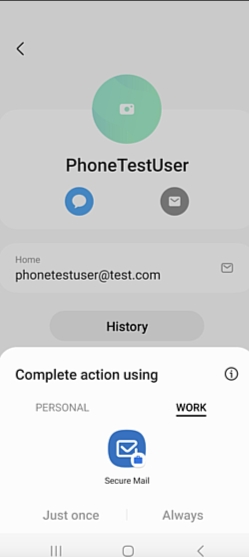

从用户的个人资料访问 Secure Mail

用户现在可以从其个人资料访问和使用工作资料中的 Secure Mail。当用户单击其个人资料通讯录中的电子邮件地址时,他们将获得一个选项,可以在其工作资料中使用 Secure Mail。此功能提供了便利,允许用户从其个人资料发送电子邮件。此功能适用于 BYOD 或 WPCOD 设备。

适用于 iOS 的 Secure Hub 24.1.0

此版本解决了一些问题,有助于提高整体性能和稳定性。

从 23.12.0 版本开始,您可以在登录页面添加有关身份验证 PIN 的提示。此功能是可选的,适用于已注册双因素身份验证的设备。该提示可让您了解如何访问 PIN。

- 您可以将提示配置为文本或链接。提示文本提供有关 PIN 的简洁信息,而链接则提供有关如何访问 PIN 的详细信息。有关如何配置提示的更多信息,请参阅通过 Citrix Endpoint Management 控制台配置提示。

nFactor 身份验证支持单点登录功能

从适用于 Android 的 Secure Hub 23.12.0 版本开始,用于移动应用程序管理 (MAM) 注册或登录的 nFactor 支持单点登录 (SSO) 功能。此功能允许以前输入的登录凭据通过 MAM 注册或登录过程,从而无需用户再次手动输入。有关 nFactor SSO 属性的更多信息,请参阅 Citrix Endpoint Management 文档中的客户端属性参考。

支持在直接启动模式下完全擦除

以前,您需要解锁设备才能在重新启动的设备上运行完全擦除命令。现在,即使设备处于锁定状态,您也可以在直接启动模式下运行完全擦除命令。此功能从安全角度来看很有用,尤其是在设备被未经授权的个人持有的情况下。有关完全擦除命令的更多信息,请参阅 安全操作 在 Citrix Endpoint Management 文档中。

优化了 Secure Hub 应用商店的加载速度

Secure Hub 中的应用商店现在加载速度比以前更快,允许用户更快地访问它。

适用于 iOS 的 Secure Hub 23.11.0

在登录页面上添加有关身份验证 PIN 的提示

从 23.11.0 版本开始,您可以在登录页面上添加有关身份验证 PIN 的提示。此功能是可选的,适用于已注册双因素身份验证的设备。该提示可让您了解如何访问 PIN。

您可以将提示配置为文本或链接。提示文本提供有关 PIN 的简洁信息,而链接则提供有关如何访问 PIN 的详细信息。有关如何配置提示的更多信息,请参阅 通过 Citrix Endpoint Management 控制台配置提示 一文。

nFactor 身份验证支持单点登录功能

从适用于 iOS 的 Secure Hub 23.11.0 版本开始,用于移动应用程序管理 (MAM) 注册或登录的 nFactor 支持单点登录 (SSO) 功能。此功能允许以前输入的登录凭据通过 MAM 注册或登录过程,从而无需用户再次手动输入。

有关 nFactor SSO 属性的更多信息,请参阅 客户端属性参考 在 Citrix Endpoint Management 文档中。

Secure Hub 23.10.0

适用于 Android 的 Secure Hub

适用于 Android 的 Secure Hub 23.10.0 支持 Android 14。将 Secure Hub 版本升级到 23.10.0 可确保对更新到 Android 14 的设备提供持续支持。

Secure Hub 23.9.0

适用于 Android 的 Secure Hub

此版本解决了可提高整体性能和稳定性的方面。

Secure Hub 23.8.1

适用于 iOS 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

Secure Hub 23.8.0

适用于 iOS 的 Secure Hub

此版本解决了一些有助于提高整体性能和稳定性的问题。

Secure Hub 23.7.0

适用于 Android 的 Secure Hub

Play Integrity API

根据弃用时间表,Google 将很快弃用 SafetyNet Attestation API,并迁移到建议的 Play Integrity API。

有关详细信息,请参阅 Play Integrity API 在 Citrix Endpoint Management 文档中。

有关弃用详细信息,请参阅 弃用和删除 在 Citrix Endpoint Management 文档中。

要了解有关 Android SafetyNet 功能的信息,请参阅 SafetyNet

Secure Hub 23.4.0

适用于 iOS 的 Secure Hub

改进的用户体验

从 23.4.0 版本开始,适用于 iOS 的 Secure Hub 改进了以下用户体验:

- 应用商店体验:

◈ 以前,“我的应用”页面首先出现。在 23.4.0 版本中,“应用商店”页面首先出现。

◈ 以前,每当用户单击“应用商店”选项时,Secure Hub 应用商店都会执行重新加载操作。

在 23.4.0 版本中,用户体验得到了改进。现在,当用户首次启动应用、重新启动应用或向下滑动屏幕时,应用会重新加载。

- 用户界面:以前,“注销”选项位于屏幕左下角。在 23.4.0 版本中,“注销”选项是主菜单的一部分,位于“关于”选项上方。

- 超链接:以前,应用详细信息页面上的超链接显示为纯文本。在 23.4.0 版本中,超链接可单击并具有下划线格式以指示链接。

MDX 到 MAM SDK 的过渡体验

从 23.4.0 版本开始,适用于 iOS 双模式应用的从旧版 MDX 到 MAM SDK 的过渡体验得到了增强。此功能通过减少警报消息和切换到 Secure Hub 来改善使用移动生产力应用时的用户体验。

使用 Citrix PIN 解锁应用

以前,最终用户输入设备密码以解锁基于移动应用管理 (MAM) 的应用。

从 23.4.0 版本开始,最终用户可以输入 Citrix PIN 作为密码来解锁基于 MAM 的应用。管理员可以使用 CEM 服务器上的客户端属性配置密码的复杂性。

只要应用不活动时间超过允许的时间,最终用户就可以根据管理员设置的配置输入 Citrix PIN 来解锁应用。

对于适用于 Android 的 Secure Hub,有一个单独的客户端属性用于配置如何处理 MAM 应用中的不活动计时器。有关更多信息,请参阅适用于 Android 的单独不活动计时器。

Secure Hub 23.4.1

适用于 Android 的 Secure Hub

此版本解决了若干问题,有助于提高整体性能和稳定性。

Secure Hub 23.4.0

- #### 适用于 Android 的 Secure Hub

此版本解决了若干问题,有助于提高整体性能和稳定性。

Secure Hub 23.2.0

适用于 Android 的 Secure Hub

注意:

- 不会收集欧盟 (EU)、欧洲经济区 (EEA)、瑞士和英国 (UK) 用户的分析数据。

MDX 全隧道模式 VPN

MDX 微型 VPN(全隧道模式)已弃用。

- 有关详细信息,请参阅 Citrix Endpoint Management 文档中的[弃用](/zh-cn/citrix-endpoint-management/whats-new/removed-features.html)。

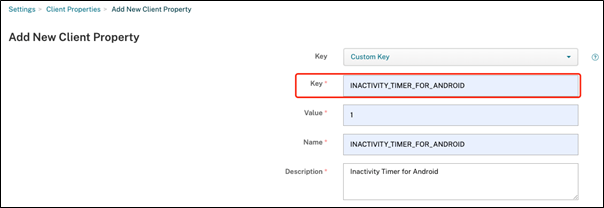

适用于 Android 的单独不活动计时器

- 以前,**不活动计时器**客户端属性在适用于 Android 和 iOS 的 Secure Hub 中是通用的。

从 23.2.0 版本开始,IT 管理员可以使用新的客户端属性 Inactivity_Timer_For_Android 将不活动计时器与 iOS 分开。IT 管理员可以将 Inactivity_Timer_For_Android 的值设置为 0,以独立禁用 Android 不活动计时器。这样,工作配置文件中的所有应用(包括 Secure Hub)都只要求提供工作 PIN。

- 有关如何添加和修改客户端属性的更多信息,请参阅 XenMobile 文档中的[客户端属性](/zh-cn/xenmobile/server/provision-devices/client-properties.html#to-add-a-client-property)。

Secure Hub 22.11.0

适用于 Android 的 Secure Hub

此版本包括错误修复。

Secure Hub 22.9.0

适用于 Android 的 Secure Hub

此版本包括:

- 设备密码的密码复杂性 (Android 12+)

- 支持 SDK 31

- 错误修复

设备密码的密码复杂性 (Android 12+)

密码复杂性优于自定义密码要求。密码复杂性级别是预定义级别之一。因此,最终用户无法设置较低复杂性级别的密码。

适用于 Android 12+ 设备上的密码复杂性如下:

- 应用密码复杂性: 要求密码具有平台定义的复杂性级别,而不是自定义密码要求。仅适用于 Android 12+ 设备以及使用 Secure Hub 22.9 或更高版本的设备。

-

复杂性级别: 预定义的密码复杂性级别。

- 无: 无需密码。

-

低: 密码可以是:

- 图案

- 至少包含四个数字的 PIN

-

中: 密码可以是:

- 不包含重复序列 (4444) 或有序序列 (1234) 且至少包含四个数字的 PIN

- 至少包含四个字符的字母密码

- 至少包含四个字符的字母数字密码

-

高: 密码可以是:

- 不包含重复序列 (4444) 或有序序列 (1234) 且至少包含八个数字的 PIN

- 至少包含六个字符的字母密码

- 至少包含六个字符的字母数字密码

注意:

- 对于 BYOD 设备,密码设置(例如最小长度、所需字符、生物识别和高级规则)不适用于 Android 12+。请改用密码复杂性。

- 如果为工作配置文件启用了密码复杂性,则也必须为设备端启用密码复杂性。

有关详细信息,请参阅 Citrix Endpoint Management 文档中的 Android Enterprise 设置。

适用于 Android 的 Secure Hub

此版本包括错误修复。

Secure Hub 22.6.0

适用于 Android 的 Secure Hub

- 此版本包括错误修复。

Secure Hub 22.4.0

适用于 iOS 的 Secure Hub

此版本包含错误修复。

- ### Secure Hub 22.4.0

适用于 Android 的 Secure Hub

此版本包含错误修复。

Secure Hub 22.2.0

- #### 适用于 iOS 的 Secure Hub

- 此版本包含错误修复。

适用于 Android 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

支持公司自有设备的“工作资料”

在 Android Enterprise 设备中,您现在可以将 Secure Hub 注册到公司自有设备的“工作资料”模式。此功能适用于运行 Android 11 或更高版本的设备。当设备从 Android 10 升级到 Android 11 或更高版本时,以前注册到企业所有个人启用 (COPE) 模式的设备会自动迁移到公司自有设备的“工作资料”模式。

Secure Hub 21.10.0

适用于 iOS 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

支持 Android 12。从该版本开始,Secure Hub 支持运行 Android 12 的设备。

Secure Hub 21.8.0

适用于 iOS 的 Secure Hub

- 此版本包含错误修复。

Secure Hub 21.7.1

-

适用于 Android 的 Secure Hub

-

已注册设备对 Android 12 的支持。 如果您正在考虑升级到 Android 12,请务必先将 Secure Hub 更新到版本 21.7.1。Secure Hub 21.7.1 是升级到 Android 12 所需的最低版本。此版本可确保已注册用户从 Android 11 无缝升级到 Android 12。

-

注意:

-

-

如果在升级到 Android 12 之前未将 Secure Hub 更新到版本 21.7.1,您的设备可能需要重新注册或恢复出厂设置才能恢复以前的功能。

-

-

Citrix 致力于为 Android 12 提供首日支持,并将向 Secure Hub 的后续版本添加更多更新以全面支持 Android 12。

Secure Hub 21.7.0

适用于 iOS 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

此版本包含错误修复。

Secure Hub 21.6.0

适用于 iOS 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

此版本包含错误修复。

Secure Hub 21.5.1

适用于 iOS 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

此版本包含错误修复。

Secure Hub 21.5.0

适用于 iOS 的 Secure Hub

在此版本中,使用 MDX Toolkit 19.8.0 或更早版本打包的应用程序将不再运行。请确保使用最新版 MDX Toolkit 重新打包您的应用程序,以恢复正常功能。

Secure Hub 21.4.0

Secure Hub 颜色焕新。Secure Hub 符合 Citrix 品牌颜色更新规范。

Secure Hub 21.3.2

Secure Hub for iOS

- 此版本包含错误修复。

Secure Hub 21.3.0

此版本包含错误修复。

Secure Hub 21.2.0

Secure Hub for Android

- 此版本包含错误修复。

Secure Hub 21.1.0

Secure Hub for iOS

此版本包含错误修复。

Secure Hub for Android

此版本包含错误修复。

Secure Hub 20.12.0

Secure Hub for iOS

此版本包含错误修复。

Secure Hub for Android

适用于 Android 的 Secure Hub 支持直接启动模式。有关直接启动模式的详细信息,请参阅 Developer.android.com 上的 Android 文档。

Secure Hub 20.11.0

Secure Hub for Android

Secure Hub 支持 Google Play 针对 Android 10 的当前目标 API 要求。

Secure Hub 20.10.5

- 此版本包含错误修复。

Secure Hub 20.9.0

Secure Hub for iOS

适用于 iOS 的 Secure Hub 支持 iOS 14。

Secure Hub for Android

此版本包含错误修复。

Secure Hub 20.7.5

Secure Hub for Android

-

适用于 Android 的 Secure Hub 支持 Android 11。

-

Secure Hub 应用程序从 32 位过渡到 64 位。在 Secure Hub 20.7.5 版本中,对应用程序 32 位架构的支持已终止,Secure Hub 已更新为 64 位。Citrix 建议客户从 20.6.5 版本升级到 20.7.5 版本。如果用户跳过升级到 Secure Hub 20.6.5 版本,而是直接从 20.1.5 版本更新到 20.7.5 版本,则必须重新进行身份验证。重新进行身份验证包括输入凭据和重置 Secure Hub PIN。Secure Hub 20.6.5 版本可在 Google Play 商店中获取。

-

从应用商店安装更新。 在适用于 Android 的 Secure Hub 中,如果有可用的应用程序更新,则该应用程序将突出显示,并且“应用商店”屏幕上将显示“可用更新”功能。

当点击“可用更新”时,将导航到显示待处理更新应用程序列表的商店。点击应用程序旁边的“详细信息”以安装更新。应用程序更新后,“详细信息”中的向下箭头将变为复选标记。

Secure Hub 20.6.5

Secure Hub for Android

应用程序从 32 位过渡到 64 位。 Secure Hub 20.6.5 版本是支持 Android 移动应用程序 32 位架构的最终版本。在后续版本中,Secure Hub 将支持 64 位架构。Citrix 建议用户升级到 Secure Hub 20.6.5 版本,以便用户无需重新进行身份验证即可升级到更高版本。如果用户跳过升级到 Secure Hub 20.6.5 版本,而是直接更新到 20.7.5 版本,则需要重新进行身份验证。重新进行身份验证包括输入凭据和重置 Secure Hub PIN。

注意:

20.6.5 版本不会阻止在设备管理员模式下运行 Android 10 的设备注册。

- #### Secure Hub for iOS

在 iOS 设备上启用配置的代理。 适用于 iOS 的 Secure Hub 要求您启用新的客户端属性 ALLOW_CLIENTSIDE_PROXY,如果您希望允许用户使用他们在设置 > Wi-Fi 中配置的代理服务器。有关详细信息,请参阅客户端属性参考中的 ALLOW_CLIENTSIDE_PROXY。

Secure Hub 20.3.0

注意:

对 Secure Hub、Secure Mail、Secure Web 和 Citrix Workspace 应用程序的 Android 6.x 和 iOS 11.x 版本的支持将于 2020 年 6 月结束。

适用于 iOS 的 Secure Hub

- 网络扩展已禁用。 由于 App Store 审核指南的近期更改,从 20.3.0 版本开始,Secure Hub 不支持在运行 iOS 的设备上使用网络扩展 (NE)。NE 对 Citrix 开发的移动生产力应用程序没有影响。但是,移除 NE 对已部署的企业 MDX 封装应用程序有一些影响。最终用户在同步授权令牌、计时器和 PIN 重试等组件时,可能会遇到 Secure Hub 的额外切换。

注意:

新用户不会收到安装 VPN 的提示。

- 支持增强型注册配置文件。 Secure Hub 支持在 注册配置文件支持 中为 Citrix Endpoint Management 宣布的增强型注册配置文件功能。

Secure Hub 20.2.0

适用于 iOS 的 Secure Hub

此版本包含错误修复。

Secure Hub 20.1.5

此版本包含:

- 更新了用户隐私策略的格式和显示。此功能更新更改了 Secure Hub 的注册流程。

- 错误修复。

Secure Hub 19.12.5

此版本包含错误修复。

Secure Hub 19.11.5

此版本包含错误修复。

Secure Hub 19.10.5

适用于 Android 的 Secure Hub

在 COPE 模式下注册 Secure Hub。 在 Android Enterprise 设备中,当 Citrix Endpoint Management 配置为 COPE 注册配置文件时,请在企业自有个人启用 (COPE) 模式下注册 Secure Hub。

Secure Hub 19.10.0

此版本包含错误修复。

Secure Hub 19.9.5

适用于 iOS 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub

支持管理 Android Enterprise 工作配置文件和完全托管设备的键盘锁功能。 Android 键盘锁管理设备和工作质询锁定屏幕。使用 Citrix Endpoint Management 中的键盘锁管理设备策略来控制工作配置文件设备上的键盘锁管理以及完全托管和专用设备上的键盘锁管理。通过键盘锁管理,您可以在用户解锁键盘锁屏幕之前指定可供用户使用的功能,例如信任代理和安全摄像头。或者,您可以选择禁用所有键盘锁功能。

有关功能设置以及如何配置设备策略的详细信息,请参阅键盘锁管理设备策略。

Secure Hub 19.9.0

适用于 iOS 的 Secure Hub

适用于 iOS 的 Secure Hub 支持 iOS 13。

适用于 Android 的 Secure Hub

此版本包含错误修复。

适用于 Android 的 Secure Hub 19.8.5

此版本包含错误修复。

Secure Hub 19.8.0

适用于 iOS 的 Secure Hub

此版本包含性能增强和错误修复。

适用于 Android 的 Secure Hub

支持 Android Q。 此版本包含对 Android Q 的支持。在升级到 Android Q 平台之前:请参阅从设备管理迁移到 Android Enterprise 以了解 Google 设备管理 API 的弃用如何影响运行 Android Q 的设备。另请参阅博客文章,Citrix Endpoint Management 和 Android Enterprise - 变革的季节。

Secure Hub 19.7.5

适用于 iOS 的 Secure Hub

此版本包括性能增强和错误修复。

适用于 Android 的 Secure Hub

支持 Samsung Knox SDK 3.x。 适用于 Android 的 Secure Hub 支持 Samsung Knox SDK 3.x。有关迁移到 Samsung Knox 3.x 的详细信息,请参阅 Samsung Knox 开发者文档。此版本还包括对新 Samsung Knox 命名空间的支持。有关旧 Samsung Knox 命名空间更改的详细信息,请参阅旧 Samsung Knox 命名空间更改。

注意:

适用于 Android 的 Secure Hub 不支持在运行 Android 5 的设备上使用 Samsung Knox 3.x。

Secure Hub 19.3.5 到 19.6.6

这些版本包括性能增强和错误修复。

Secure Hub 19.3.0

支持 Samsung Knox Platform for Enterprise。 适用于 Android 的 Secure Hub 支持 Android Enterprise 设备上的 Knox Platform for Enterprise (KPE)。

Secure Hub 19.2.0

此版本包括性能增强和错误修复。

Secure Hub 19.1.5

适用于 Android Enterprise 的 Secure Hub 现在支持以下策略:

- **Wi-Fi 设备策略。** Wi-Fi 设备策略现在支持 Android Enterprise。有关此策略的详细信息,请参阅 [Wi-Fi 设备策略](/zh-cn/citrix-endpoint-management/policies/wifi-policy.html)。

- 自定义 XML 设备策略。 自定义 XML 设备策略现在支持 Android Enterprise。有关此策略的详细信息,请参阅 自定义 XML 设备策略。

- 文件设备策略。 您可以在 Citrix Endpoint Management 中添加脚本文件,以在 Android Enterprise 设备上执行功能。有关此策略的详细信息,请参阅 文件设备策略。

Secure Hub 19.1.0

Secure Hub 改进了字体、颜色和其他 UI。 此次改版为您带来了更丰富的用户体验,同时与 Citrix 品牌美学在我们的全套移动生产力应用程序中保持高度一致。

Secure Hub 18.12.0

此版本包括性能增强和错误修复。

Secure Hub 18.11.5

- Android Enterprise 的限制设备策略设置。 限制设备策略的新设置允许用户在 Android Enterprise 设备上访问以下功能:状态栏、锁屏键盘锁、帐户管理、位置共享以及保持 Android Enterprise 设备屏幕常亮。有关信息,请参阅限制设备策略。

Secure Hub 18.10.5 到 18.11.0 包括性能增强和错误修复。

Secure Hub 18.10.0

-

支持 Samsung DeX 模式: Samsung DeX 允许用户将支持 KNOX 的设备连接到外部显示器,以在类似 PC 的界面上使用应用程序、查看文档和观看视频。有关 Samsung DeX 设备要求和设置 Samsung DeX 的信息,请参阅 Samsung DeX 的工作原理。

要在 Citrix Endpoint Management 中配置 Samsung DeX 模式功能,请更新 Samsung Knox 的限制设备策略。有关信息,请参阅限制设备策略中的 Samsung KNOX 设置。

-

支持 Android SafetyNet: 您可以将 Endpoint Management 配置为使用 Android SafetyNet 功能来评估已安装 Secure Hub 的 Android 设备的兼容性和安全性。结果可用于触发设备上的自动化操作。有关信息,请参阅 Android SafetyNet。

-

阻止 Android Enterprise 设备使用摄像头: 限制设备策略的新 允许使用摄像头 设置可阻止用户在其 Android Enterprise 设备上使用摄像头。有关信息,请参阅限制设备策略。

Secure Hub 10.8.60 到 18.9.0

这些版本包括性能增强和错误修复。

Secure Hub 10.8.60

- 支持波兰语。

- 支持 Android P。

-

支持使用 Workspace 应用程序商店。 打开 Secure Hub 时,用户不再看到 Secure Hub 商店。添加应用程序按钮会将用户带到 Workspace 应用程序商店。以下视频显示了 iOS 设备使用 Citrix Workspace™ 应用程序执行到 Citrix Endpoint Management 的注册。

重要:

此功能仅适用于新客户。我们目前不支持现有客户的迁移。

要使用此功能,请配置以下内容:

- 启用密码缓存和密码身份验证策略。有关配置策略的详细信息,请参阅移动生产力应用程序的 MDX 策略概述。

- 将 Active Directory 身份验证配置为 AD 或 AD+Cert。我们支持这两种模式。有关配置身份验证的详细信息,请参阅域或域加安全令牌身份验证。

- 为 Endpoint Management 启用 Workspace 集成。有关 Workspace 集成的详细信息,请参阅配置工作区。

重要:

启用此功能后,Citrix Files SSO 将通过 Workspace 而非 Endpoint Management(以前称为 XenMobile®)进行。我们建议您在启用 Workspace 集成之前,在 Endpoint Management 控制台中禁用 Citrix Files 集成。

Secure Hub 10.8.55

- 能够通过配置 JSON 传递 Google zero-touch 和 Samsung Knox Mobile Environment (KME) 门户的用户名和密码。有关详细信息,请参阅 Samsung Knox 批量注册。

- 启用证书锁定后,用户无法使用自签名证书注册到 Endpoint Management。如果用户尝试使用自签名证书注册到 Endpoint Management,系统会警告他们该证书不受信任。

Secure Hub 10.8.25: 适用于 Android 的 Secure Hub 包括对 Android P 设备的支持。

注意:

在升级到 Android P 平台之前:请确保您的服务器基础架构符合在 subjectAltName (SAN) 扩展中具有匹配主机名的安全证书。要验证主机名,服务器必须提供具有匹配 SAN 的证书。不包含与主机名匹配的 SAN 的证书将不再受信任。有关详细信息,请参阅 Android 开发者文档。

Secure Hub for iOS 于 2018 年 3 月 19 日更新: Secure Hub for iOS 版本 10.8.6 可用于修复 VPP 应用程序策略问题。

Secure Hub 10.8.5: Secure Hub for Android 支持 Android Work (Android for Work) 的 COSU 模式。有关详细信息,请参阅 Citrix Endpoint Management 文档。

管理 Secure Hub

您在 Endpoint Management 的初始配置期间执行与 Secure Hub 相关的大部分管理任务。要使 Secure Hub 可供用户使用,对于 iOS 和 Android,请将 Secure Hub 上传到 iOS App Store 和 Google Play Store。

Secure Hub 还会刷新存储在 Endpoint Management 中适用于已安装应用程序的大多数 MDX 策略,这些策略会在用户通过 Citrix Gateway 身份验证后续订其 Citrix Gateway 会话时刷新。

重要提示:

对任何这些策略的更改都要求用户删除并重新安装应用程序以应用更新后的策略:安全组、启用加密和 Secure Mail Exchange Server。

Citrix PIN

您可以将 Secure Hub 配置为使用 Citrix PIN,这是一项在 Endpoint Management 控制台中通过“设置”>“客户端属性”启用的安全功能。此设置要求已注册的移动设备用户登录到 Secure Hub 并使用个人识别码 (PIN) 激活任何 MDX 封装的应用程序。

Citrix PIN 功能简化了用户登录到受保护的封装应用程序时的身份验证体验。用户无需重复输入其 Active Directory 用户名和密码等其他凭据。

首次登录 Secure Hub 的用户必须输入其 Active Directory 用户名和密码。登录期间,Secure Hub 会将 Active Directory 凭据或客户端证书保存在用户设备上,然后提示用户输入 PIN。当用户再次登录时,他们输入 PIN 即可安全地访问其 Citrix 应用程序和应用商店,直到活动用户会话的下一个空闲超时期限结束。相关的客户端属性使您能够使用 PIN 加密密钥、指定 PIN 的密码类型以及指定 PIN 强度和长度要求。有关详细信息,请参阅客户端属性。

启用指纹(触控 ID)身份验证后,当由于应用程序不活动而需要脱机身份验证时,用户可以使用指纹登录。首次登录 Secure Hub、重新启动设备以及不活动计时器到期后,用户仍需输入 PIN。有关启用指纹身份验证的信息,请参阅指纹或触控 ID 身份验证。

证书锁定

适用于 iOS 和 Android 的 Secure Hub 支持 SSL 证书锁定。此功能可确保当 Citrix 客户端与 Endpoint Management 通信时,使用由您的企业签名的证书,从而防止在设备上安装根证书危及 SSL 会话时,客户端与 Endpoint Management 建立连接。当 Secure Hub 检测到服务器公钥的任何更改时,Secure Hub 将拒绝连接。

自 Android N 起,操作系统不再允许用户添加的证书颁发机构 (CA)。Citrix 建议使用公共根 CA 来代替用户添加的 CA。

如果用户使用私有或自签名 CA,升级到 Android N 的用户可能会遇到问题。在以下情况下,Android N 设备上的连接会中断:

- 私有/自签名 CA,并且 Endpoint Management 的所需受信任 CA 选项设置为“开”。有关详细信息,请参阅设备管理。

- 私有/自签名 CA,并且 Endpoint Management 自动发现服务 (ADS) 不可访问。出于安全考虑,当 ADS 不可访问时,即使最初设置为“关”,所需受信任 CA 也会变为“开”。

在注册设备或升级 Secure Hub 之前,请考虑启用证书锁定。此选项默认处于“关”状态,并由 ADS 管理。启用证书锁定后,用户无法使用自签名证书注册到 Endpoint Management。如果用户尝试使用自签名证书注册,系统会警告他们该证书不受信任。如果用户不接受该证书,注册将失败。

要使用证书锁定,请请求 Citrix 将证书上传到 Citrix ADS 服务器。使用 Citrix 支持门户 开具技术支持案例。请确保不要将私钥发送给 Citrix。然后,提供以下信息:

- 包含用户注册所用帐户的域。

- Endpoint Management 完全限定域名 (FQDN)。

- Endpoint Management 实例名称。默认情况下,实例名称为 zdm,并且区分大小写。

- 用户 ID 类型,可以是 UPN 或电子邮件。默认情况下,类型为 UPN。

- 用于 iOS 注册的端口(如果您更改了端口号,默认端口为 8443)。

- Endpoint Management 接受连接的端口(如果您更改了端口号,默认端口为 443)。

- 您的 Citrix Gateway 的完整 URL。

- 可选:您的管理员的电子邮件地址。

- 您希望添加到域的 PEM 格式证书,这些证书必须是公共证书,而不是私钥。

- 如何处理任何现有服务器证书:是立即删除旧服务器证书(因为它已受损),还是继续支持旧服务器证书直到其过期。

当您的详细信息和证书已添加到 Citrix 服务器时,您的技术支持案例将更新。

证书 + 一次性密码身份验证

您可以配置 Citrix ADC,以便 Secure Hub 使用证书加用作一次性密码的安全令牌进行身份验证。此配置提供了一个强大的安全选项,不会在设备上留下 Active Directory 痕迹。

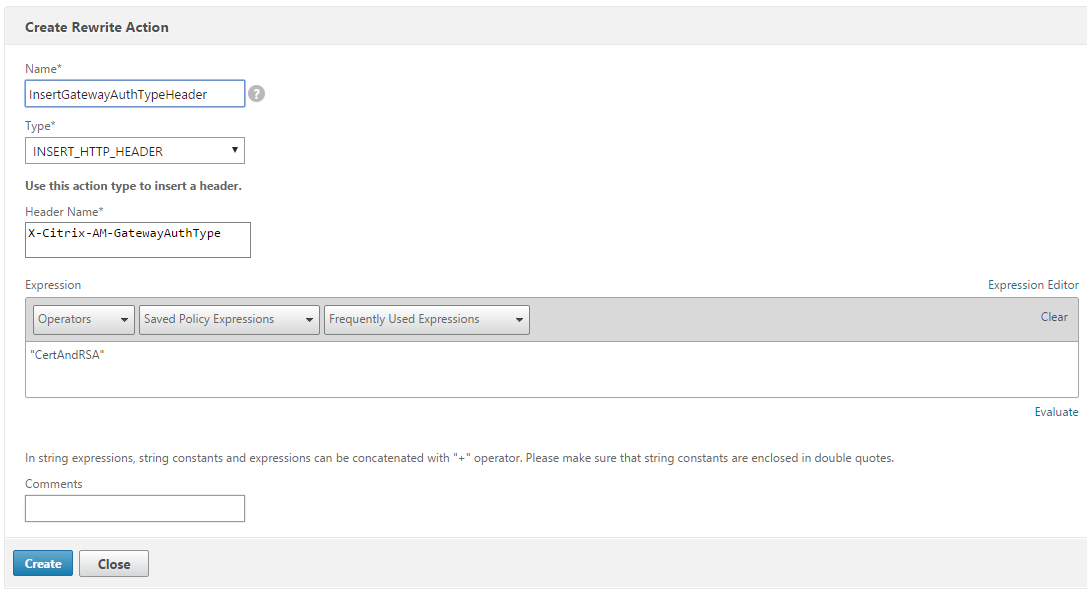

要使 Secure Hub 能够使用证书 + 一次性密码类型的身份验证,请执行以下操作:在 Citrix ADC 中添加重写操作和重写策略,该策略插入形式为 X-Citrix-AM-GatewayAuthType: CertAndRSA 的自定义响应标头,以指示 Citrix Gateway 登录类型。

通常,Secure Hub 使用在 Endpoint Management 控制台中配置的 Citrix Gateway 登录类型。但是,此信息在 Secure Hub 首次完成登录之前不可用。因此,需要自定义标头。

注意:

如果为 Endpoint Management 和 Citrix ADC 设置了不同的登录类型,则 Citrix ADC 配置将覆盖它们。有关详细信息,请参阅Citrix Gateway 和 Endpoint Management。

-

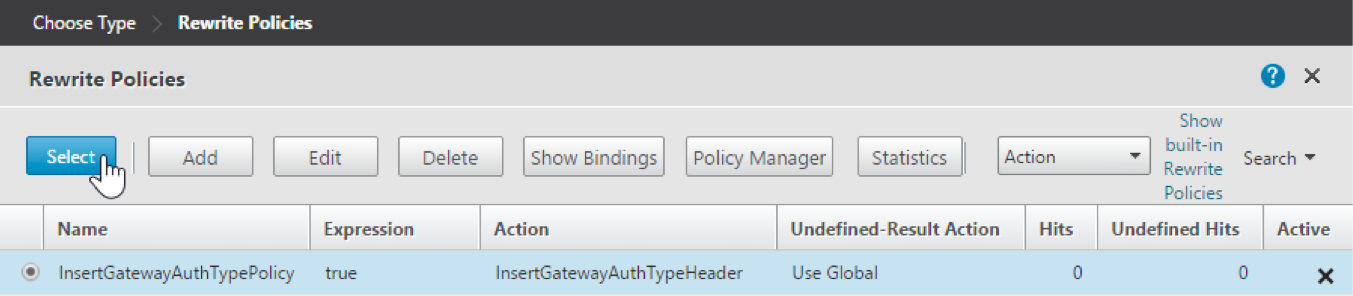

在 Citrix ADC 中,导航到“Configuration(配置)> AppExpert > Rewrite(重写)> Actions(操作)”。

-

单击“Add(添加)”。

此时将显示“Create Rewrite Action(创建重写操作)”屏幕。

-

按照下图所示填写每个字段,然后单击“Create(创建)”。

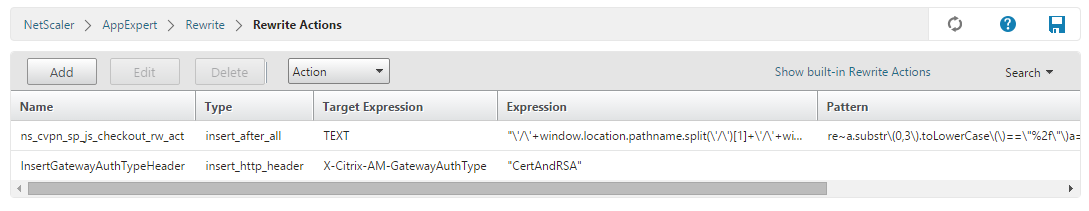

以下结果将显示在主“Rewrite Actions(重写操作)”屏幕上。

-

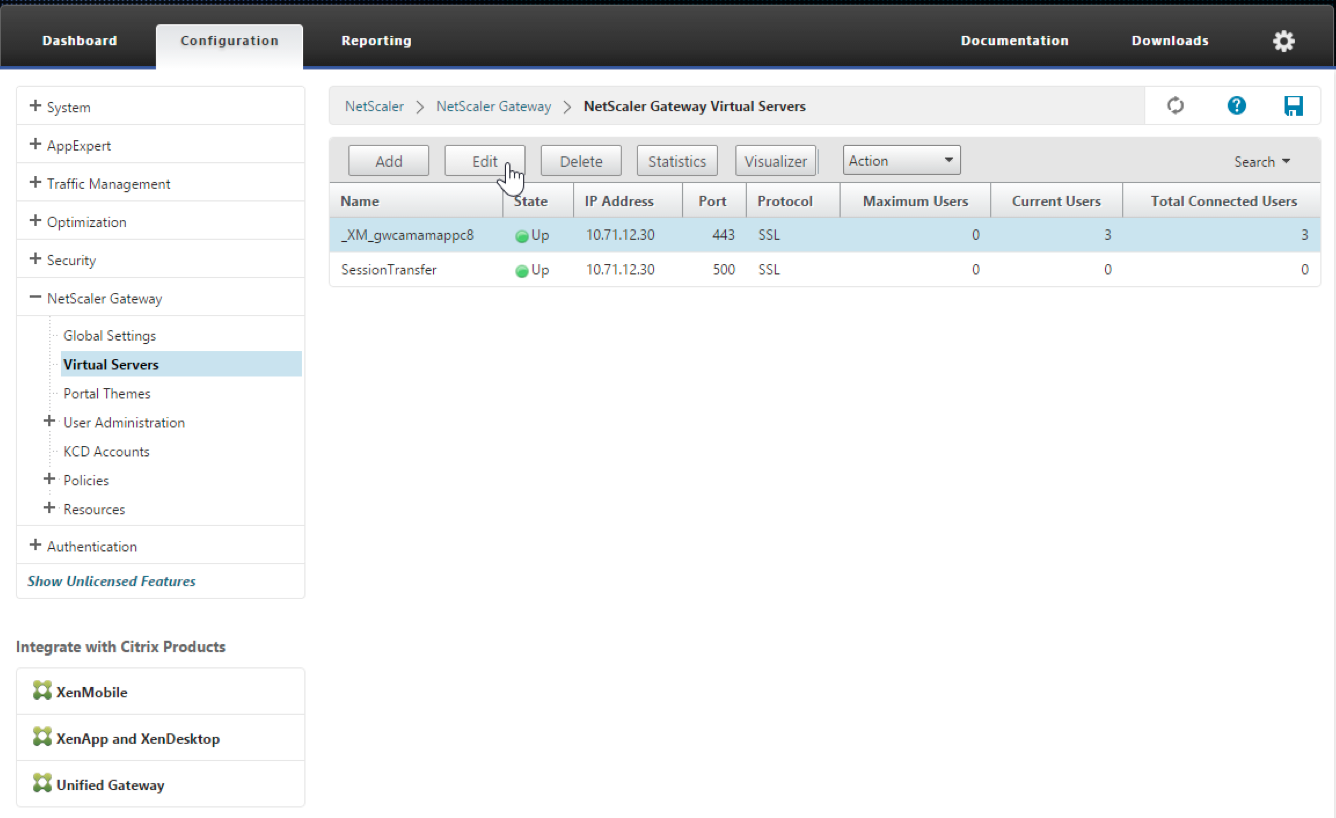

将重写操作作为重写策略绑定到虚拟服务器。转到“Configuration(配置)> NetScaler® Gateway > Virtual Servers(虚拟服务器)”,然后选择您的虚拟服务器。

-

单击“Edit(编辑)”。

-

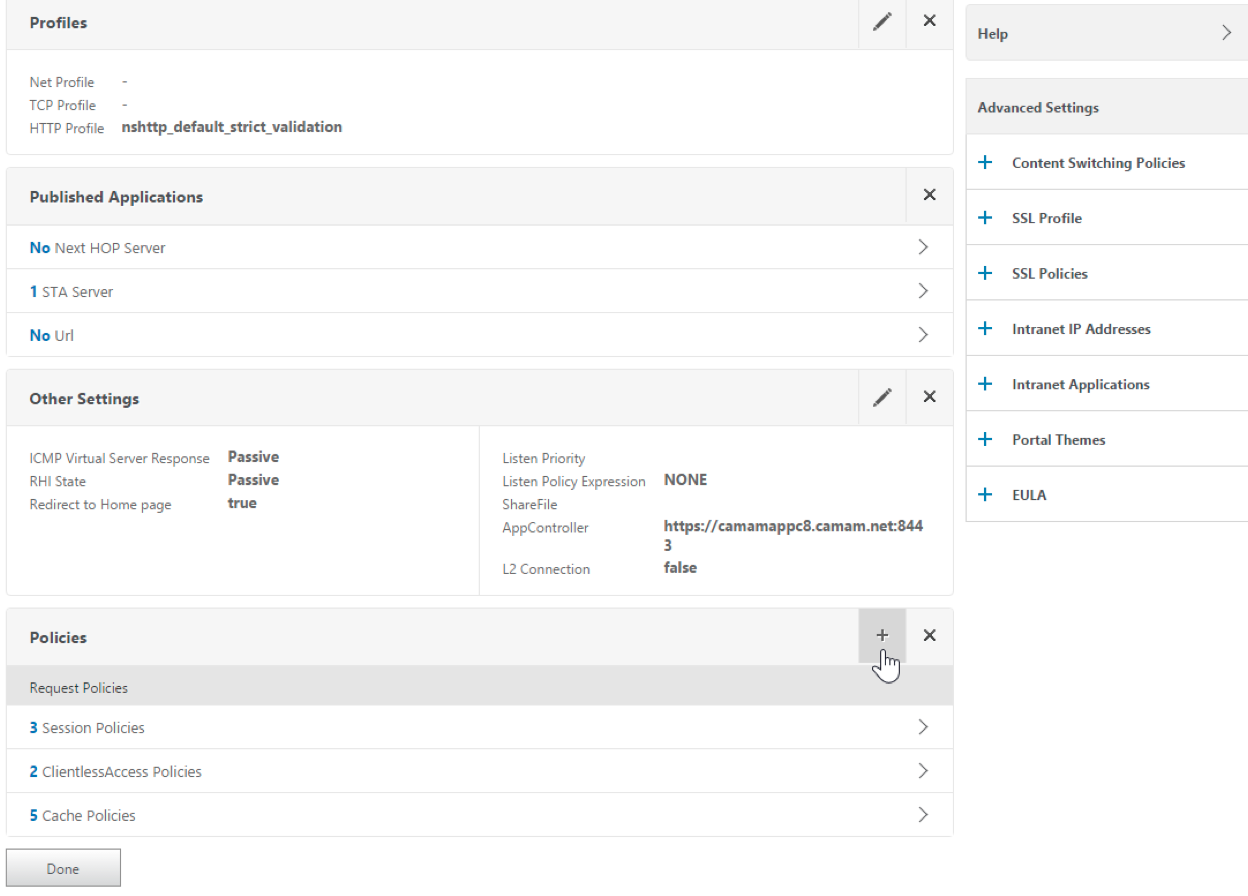

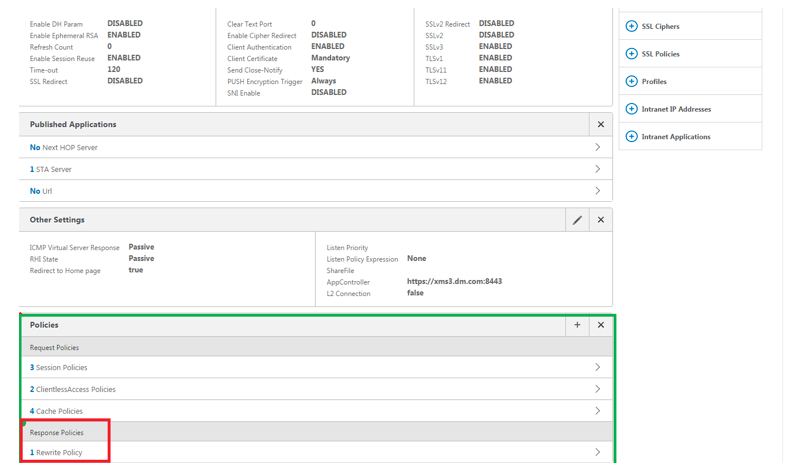

在“Virtual Servers configuration(虚拟服务器配置)”屏幕上,向下滚动到“Policies(策略)”。

-

单击“+”以添加策略。

-

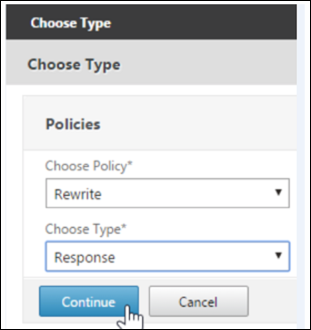

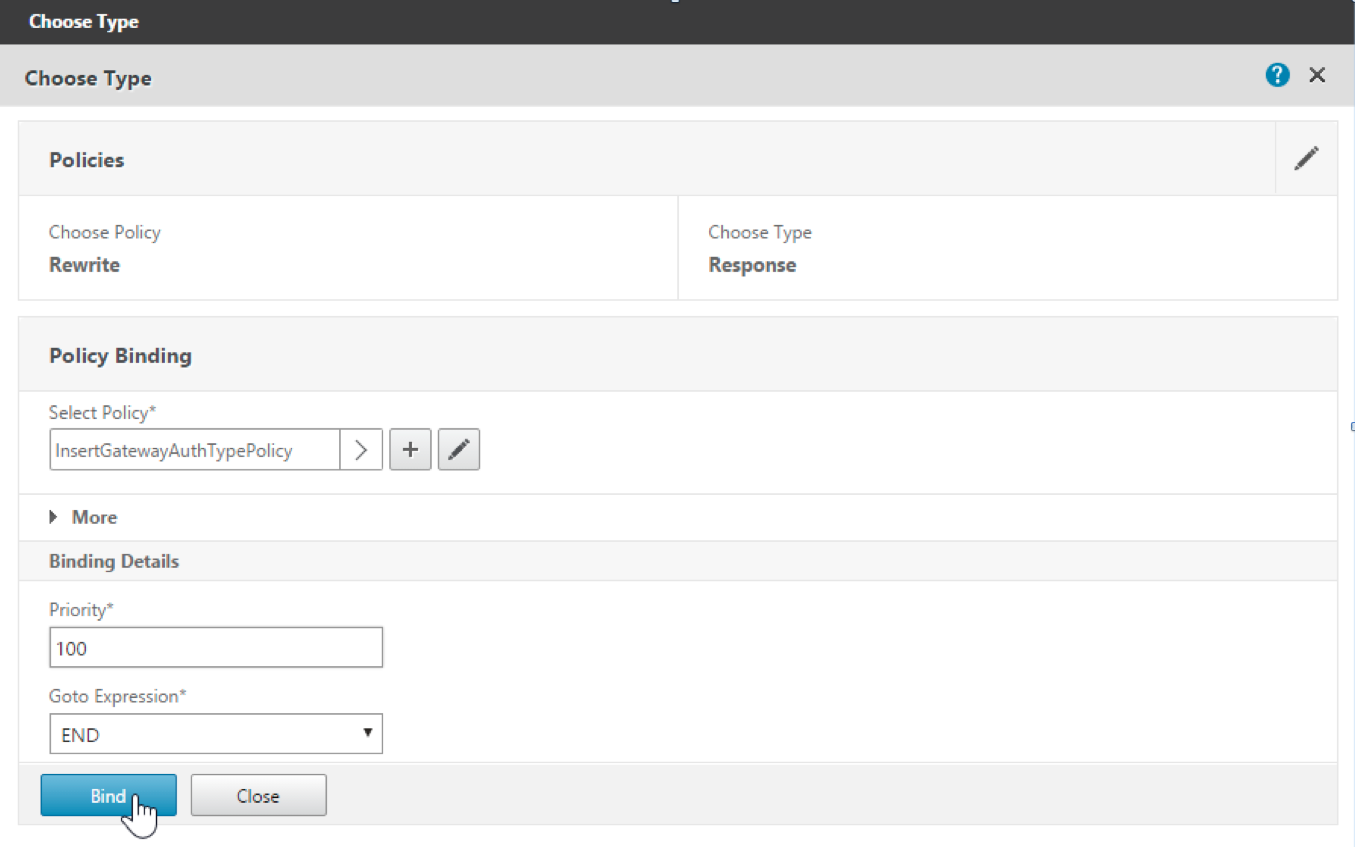

在“Choose Policy(选择策略)”字段中,选择“Rewrite(重写)”。

-

在“Choose Type(选择类型)”字段中,选择“Response(响应)”。

-

单击“Continue(继续)”。

“Policy Binding(策略绑定)”部分将展开。

-

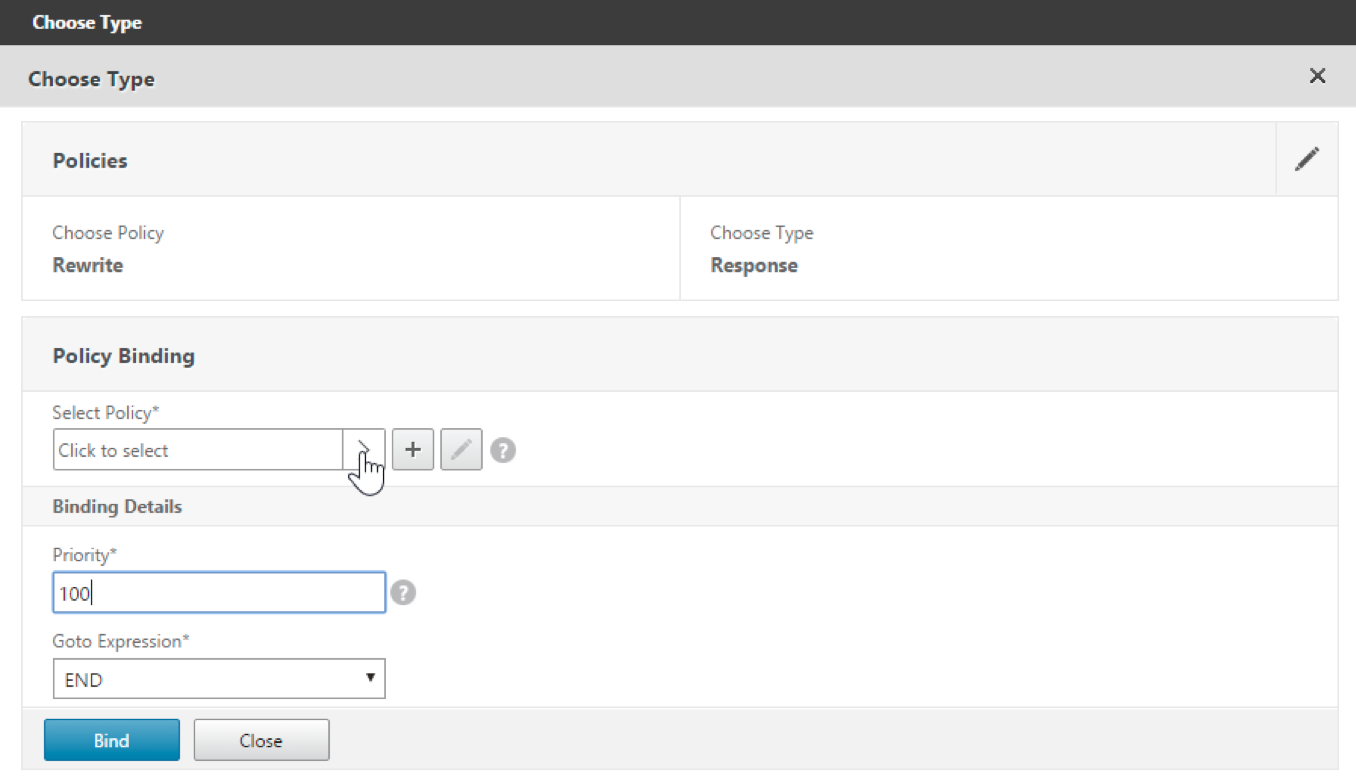

单击“Select Policy(选择策略)”。

此时将显示一个包含可用策略的屏幕。

-

单击您创建的策略所在行,然后单击“选择”。“策略绑定”屏幕再次出现,其中已填充您选择的策略。

-

单击“绑定”。

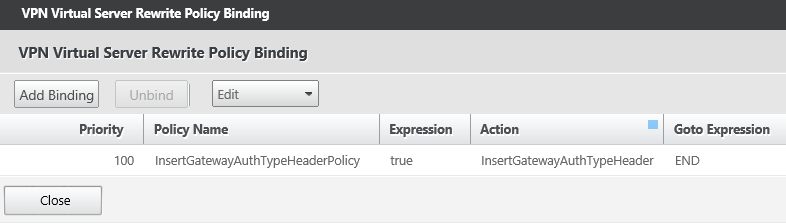

如果绑定成功,主配置屏幕将显示已完成的重写策略。

-

要查看策略详细信息,请单击“重写策略”。

Android 设备连接 ADS 的端口要求

端口配置可确保从 Secure Hub 连接的 Android 设备可以从公司网络内部访问 Citrix ADS。在下载通过 ADS 提供的安全更新时,访问 ADS 的能力非常重要。ADS 连接可能与您的代理服务器不兼容。在这种情况下,请允许 ADS 连接绕过代理服务器。

重要:

Secure Hub for Android 和 iOS 要求您允许 Android 设备访问 ADS。有关详细信息,请参阅 Citrix Endpoint Management 文档中的端口要求。此通信通过出站端口 443 进行。您的现有环境很可能已设计为允许此访问。不保证此通信的客户不建议升级到 Secure Hub 10.2。如果您有任何疑问,请联系 Citrix 支持。

先决条件:

- 收集 Endpoint Management 和 Citrix ADC 证书。证书必须采用 PEM 格式,并且必须是公共证书,而不是私钥。

- 联系 Citrix 支持并提出启用证书锁定请求。在此过程中,系统会要求您提供证书。

新的证书锁定改进要求设备在注册之前连接到 ADS。此先决条件可确保 Secure Hub 能够获取设备注册所在环境的最新安全信息。如果设备无法访问 ADS,Secure Hub 将不允许设备注册。因此,在内部网络中开放 ADS 访问对于启用设备注册至关重要。

要允许 Secure Hub for Android 访问 ADS,请为以下 IP 地址和 FQDN 打开端口 443:

| FQDN | IP 地址 | 端口 | IP 和端口用途 |

|---|---|---|---|

discovery.mdm.zenprise.com |

52.5.138.94 | 443 | Secure Hub - ADS 通信 |

discovery.mdm.zenprise.com |

52.1.30.122 | 443 | Secure Hub - ADS 通信 |

ads.xm.cloud.com:请注意,Secure Hub 10.6.15 及更高版本使用 ads.xm.cloud.com。 |

34.194.83.188 | 443 | Secure Hub - ADS 通信 |

ads.xm.cloud.com:请注意,Secure Hub 10.6.15 及更高版本使用 ads.xm.cloud.com。 |

34.193.202.23 | 443 | Secure Hub - ADS 通信 |

如果启用了证书锁定:

- Secure Hub 在设备注册期间锁定您的企业证书。

-

在升级期间,Secure Hub 会丢弃任何当前锁定的证书,然后在已注册用户首次连接时锁定服务器证书。

注意:

如果您在升级后启用证书锁定,用户必须重新注册。

- 如果证书公钥未更改,则证书续订不需要重新注册。

证书锁定支持叶证书,不支持中间证书或颁发者证书。证书锁定适用于 Citrix 服务器(例如 Endpoint Management 和 Citrix Gateway),而不适用于第三方服务器。

禁用“删除帐户”选项

在启用了自动发现服务 (ADS) 的环境中,您可以在 Secure Hub 中禁用“删除帐户”选项。

执行以下步骤以禁用“删除帐户”选项:

-

为您的域配置 ADS。

-

在 Citrix Endpoint Management 中打开“自动发现服务信息”,并将

displayReenrollLink的值设置为 False。 默认情况下,此值为 True。 -

如果您的设备以 MDM+MAM (ENT) 模式注册,请注销并重新登录以使更改生效。 如果您的设备以其他模式注册,则必须重新注册设备。

使用 Secure Hub

用户首先从 Apple 或 Android 商店将 Secure Hub 下载到其设备上。

Secure Hub 打开后,用户输入公司提供的凭据以将其设备注册到 Secure Hub。有关设备注册的更多详细信息,请参阅用户帐户、角色和注册。

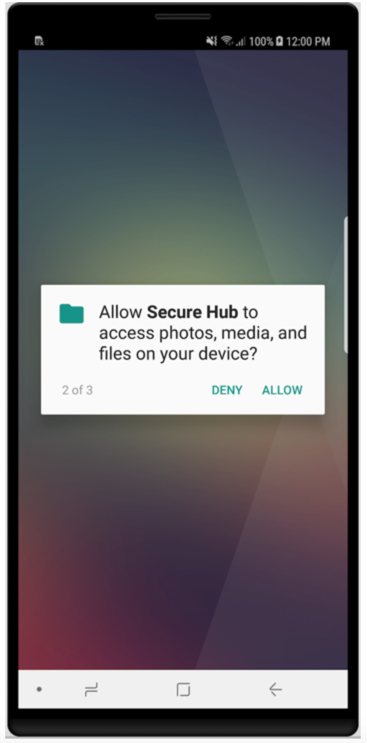

在 Secure Hub for Android 上,在初始安装和注册期间,将显示以下消息:允许 Secure Hub 访问您设备上的照片、媒体和文件吗?

此消息来自 Android 操作系统,而非 Citrix。当您点击“允许”时,Citrix 和管理 Secure Hub 的管理员在任何时候都不会查看您的个人数据。但是,如果您与管理员进行远程支持会话,管理员可以在会话中查看您的个人文件。

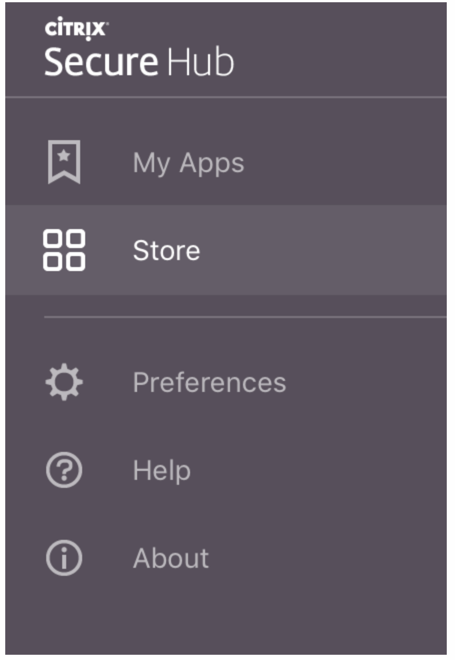

注册后,用户将在其“我的应用”选项卡中看到您推送的任何应用和桌面。用户可以从“商店”添加更多应用。在手机上,“商店”链接位于左上角的“设置”汉堡图标下。

在平板电脑上,“商店”是一个单独的选项卡。

当运行 iOS 9 或更高版本的 iPhone 用户从商店安装移动生产力应用时,他们会看到一条消息。该消息指出,企业开发者 Citrix 在该 iPhone 上不受信任。该消息还指出,在信任该开发者之前,该应用不可用。当此消息出现时,Secure Hub 会提示用户查看一份指南,指导他们完成信任其 iPhone 上的 Citrix 企业应用的过程。

自动注册 Secure Mail

对于仅限 MAM 的部署,您可以配置 Endpoint Management,以便使用电子邮件凭据注册 Secure Hub 的 Android 或 iOS 设备用户自动注册 Secure Mail。用户无需输入更多信息或执行更多步骤即可注册 Secure Mail。

首次使用 Secure Mail 时,Secure Mail 会从 Secure Hub 获取用户的电子邮件地址、域和用户 ID。Secure Mail 使用电子邮件地址进行自动发现。Exchange Server 通过域和用户 ID 进行识别,这使得 Secure Mail 能够自动验证用户。如果策略设置为不传递密码,系统会提示用户输入密码。但是,用户无需输入更多信息。

要启用此功能,请创建三个属性:

- 服务器属性 MAM_MACRO_SUPPORT。有关说明,请参阅服务器属性。

- 客户端属性 ENABLE_CREDENTIAL_STORE 和 SEND_LDAP_ATTRIBUTES。有关说明,请参阅客户端属性。

定制应用商店

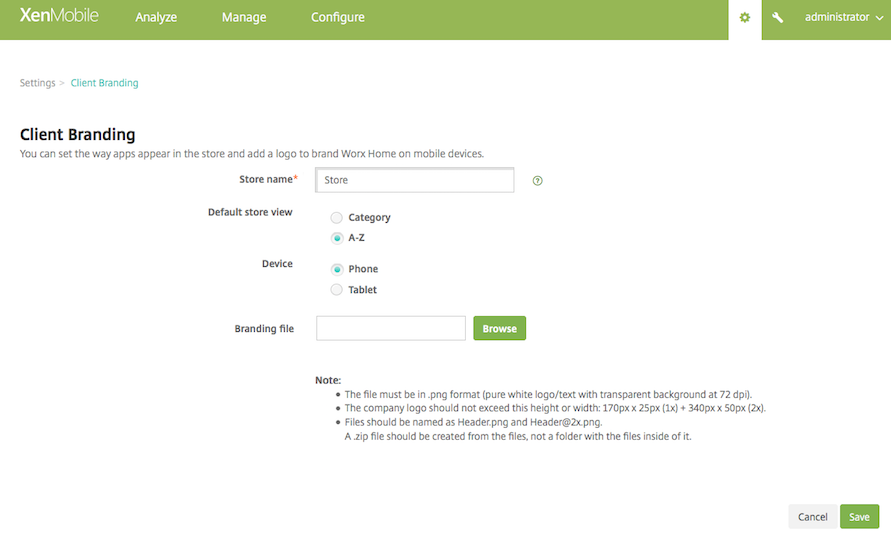

如果您想定制您的应用商店,请转至设置 > 客户端品牌以更改名称、添加徽标并指定应用程序的显示方式。

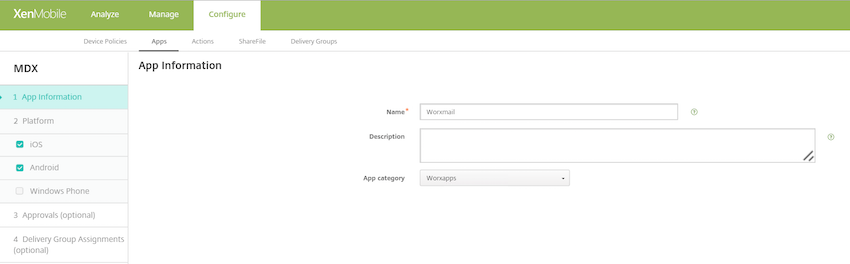

您可以在 Endpoint Management 控制台中编辑应用程序描述。单击配置,然后单击应用程序。从表中选择应用程序,然后单击编辑。选择要编辑描述的应用程序平台,然后在描述框中键入文本。

在应用商店中,用户只能浏览您在 Endpoint Management 中配置和保护的应用程序和桌面。要添加应用程序,用户可以点击详细信息,然后点击添加。

配置的帮助选项

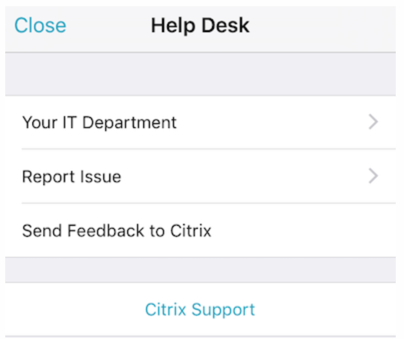

Secure Hub 还为用户提供了多种获取帮助的方式。在平板电脑上,点击右上角的问号会打开帮助选项。在手机上,用户可以点击左上角的汉堡菜单图标,然后点击帮助。

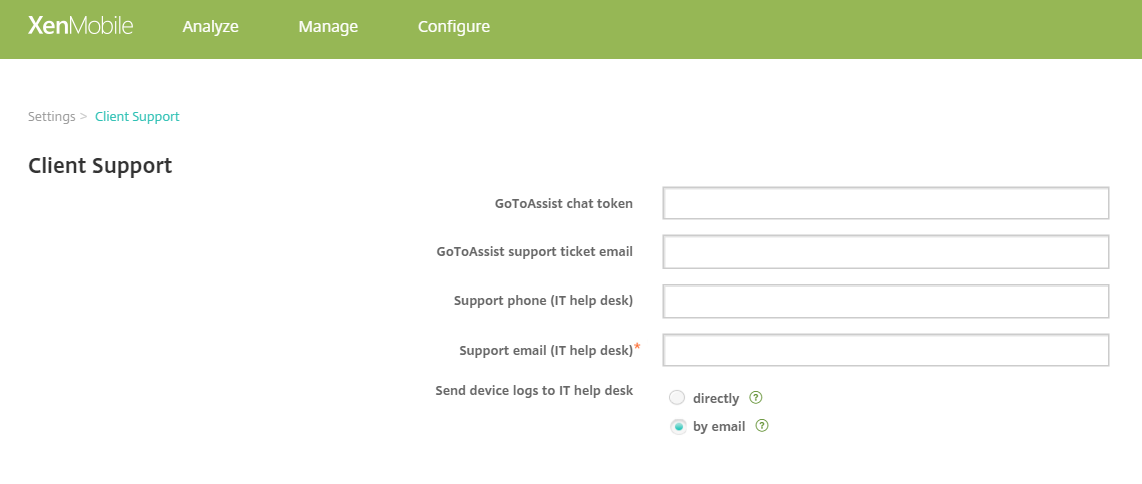

您的 IT 部门显示您公司帮助台的电话和电子邮件,用户可以直接从应用程序访问。您可以在 Endpoint Management 控制台中输入电话号码和电子邮件地址。单击右上角的齿轮图标。将显示设置页面。单击更多,然后单击客户端支持。将显示输入信息的屏幕。

报告问题显示应用程序列表。用户选择出现问题的应用程序。Secure Hub 会自动生成日志,然后在 Secure Mail 中打开一条消息,并将日志作为 zip 文件附加。用户添加主题行和问题描述。他们还可以附加屏幕截图。

向 Citrix 发送反馈会在 Secure Mail 中打开一条消息,其中已填写 Citrix 支持地址。在邮件正文中,用户可以输入改进 Secure Mail 的建议。如果设备上未安装 Secure Mail,则会打开本机邮件程序。

用户还可以点击Citrix 支持,这将打开 Citrix 知识中心。在那里,他们可以搜索所有 Citrix 产品的支持文章。

在首选项中,用户可以找到有关其帐户和设备的信息。

位置策略

Secure Hub 还提供地理位置和地理跟踪策略,例如,如果您想确保公司拥有的设备不会超出某个地理边界。有关详细信息,请参阅位置设备策略。

崩溃收集和分析

Secure Hub 会自动收集和分析故障信息,以便您了解导致特定故障的原因。Crashlytics 软件支持此功能。

有关适用于 iOS 和 Android 的更多功能,请参阅 Citrix Secure Hub 的按平台划分的功能矩阵。

为 Secure Hub 生成设备端日志

本节介绍如何生成 Secure Hub 设备端日志并设置正确的调试级别。

要获取 Secure Mail 日志,请执行以下操作:

-

转至Secure Hub > 帮助 > 报告问题。从应用程序列表中选择 Secure Mail。 将打开一封发送给您组织帮助台的电子邮件。

-

仅当您的支持团队指示您更改日志设置时才进行更改。务必确认设置已正确配置。

-

返回 Secure Mail 并重现问题。记下问题开始重现的时间,以及问题发生或显示错误消息的时间。

-

返回Secure Hub > 帮助 > 报告问题。从应用程序列表中选择 Secure Mail。 将打开一封发送给您组织帮助台的电子邮件。

-

在主题行和正文中填写一些描述您问题的内容。包括在步骤 3 中收集的时间戳,然后单击发送。 将打开已完成的消息,并附带压缩的日志文件。

-

再次单击发送。

发送的 zip 文件包括以下日志:

- CtxLog_AppInfo.txt (iOS)、Device_And_AppInfo.txt (Android)、logx.txt 和 WH_logx.txt (Windows Phone)

应用程序信息日志包括有关设备和应用程序的信息。