认证

您可以为 Citrix Workspace app 配置各种类型的认证,包括域直通(单点登录或 SSON)、智能卡和 Kerberos 直通。

从适用于 Windows 的 Citrix Workspace™ app 2503 版本开始,系统默认以休眠模式安装 SSON。您可以在安装后使用组策略对象 (GPO) 策略启用 SSON。要启用,请导航到 User Authentication > Local user name and password(用户认证 > 本地用户名和密码),然后选择 Enable pass-through authentication(启用直通认证)复选框。

注意:

更新 GPO 策略后,您必须重新启动系统,SSON 设置才能生效。

认证令牌

认证令牌经过加密并存储在本地磁盘上,这样您在系统或会话重新启动时无需重新输入凭据。Citrix Workspace app 提供了一个选项来禁用在本地磁盘上存储认证令牌。

为了增强安全性,我们现在提供了一个组策略对象 (GPO) 策略来配置认证令牌存储。

您可以从 Citrix 的下载页面下载用于组策略编辑器的 Citrix ADMX/ADML 模板。

- > **注意:** > > 此配置仅适用于云部署。

要使用组策略对象 (GPO) 策略禁用认证令牌存储:

- 1. 通过运行 `gpedit.msc` 打开 Citrix Workspace app 组策略对象管理模板。

- 在 Computer Configuration(计算机配置)节点下,转至 Administrative Templates(管理模板)> Citrix Components(Citrix 组件)> SelfService。

-

在 Store authentication tokens(存储认证令牌)策略中,选择以下选项之一:

- Enabled(已启用):表示认证令牌存储在磁盘上。默认情况下,设置为“Enabled”(已启用)。

- Disabled(已禁用):表示认证令牌未存储在磁盘上。在系统或会话重新启动时重新输入您的凭据。

- 单击 Apply(应用)和 OK(确定)。

从 2106 版本开始,Citrix Workspace app 提供了另一个选项来禁用在本地磁盘上存储认证令牌。除了现有的 GPO 配置之外,您还可以使用 Global App Configuration service 禁用在本地磁盘上存储认证令牌。

在 Global App Configuration Service 中,将 Store Authentication Tokens 属性设置为 False。

- 您可以使用以下方法之一通过 Global App Configuration service 配置此设置:

- Global App Configuration service 用户界面 (UI):要使用 UI 进行配置,请参阅[配置 Citrix Workspace app](/zh-cn/citrix-workspace/global-app-config-service)

- API:要使用 API 配置设置,请参阅 [Citrix Developer](https://developer.cloud.com/citrixworkspace/server-integration/global-app-configuration-service/docs/getting-started) 文档。

配置检查器

配置检查器允许您运行测试以检查单点登录是否已正确配置。该测试在单点登录配置的不同检查点上运行,并显示配置结果。

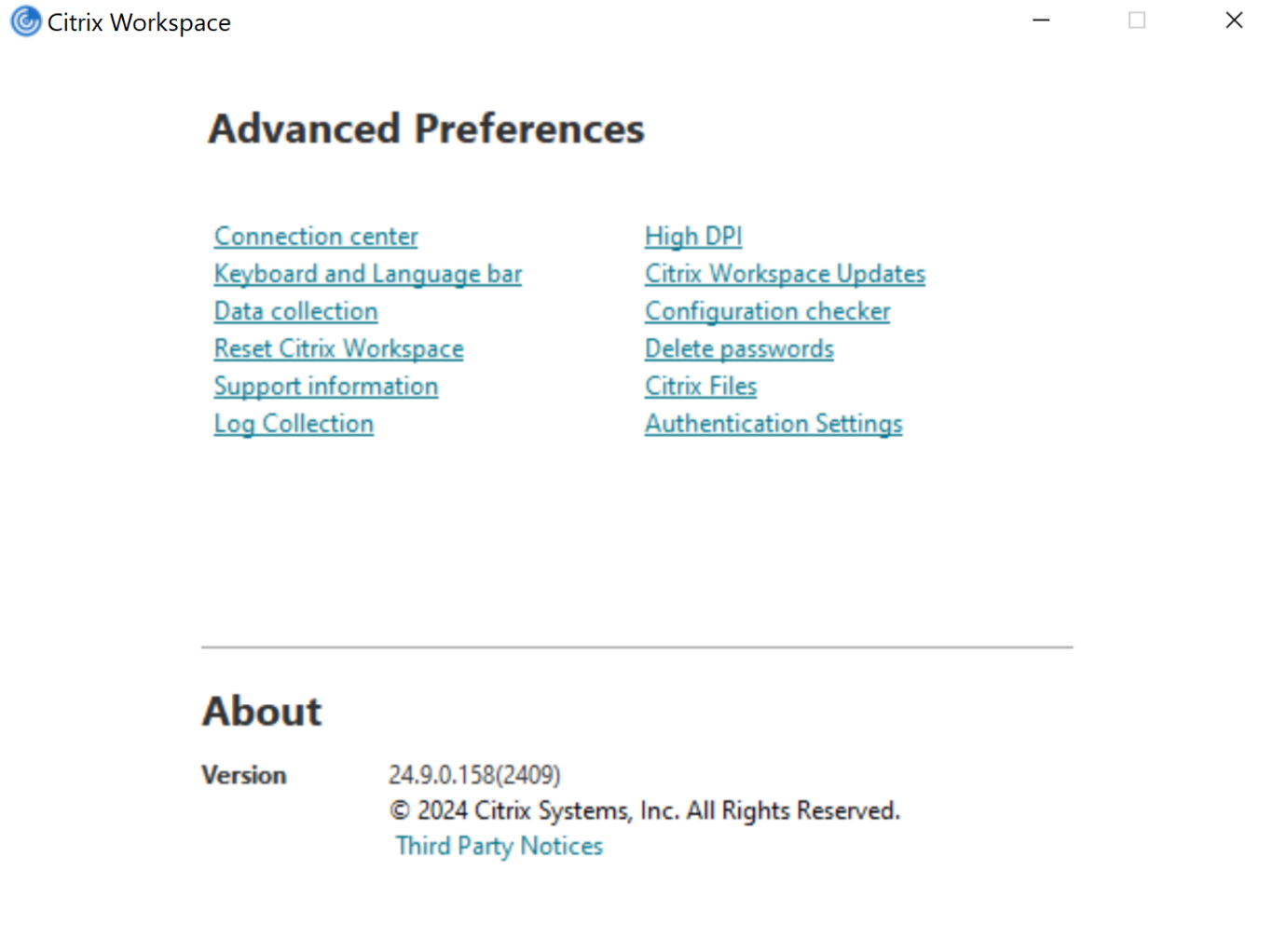

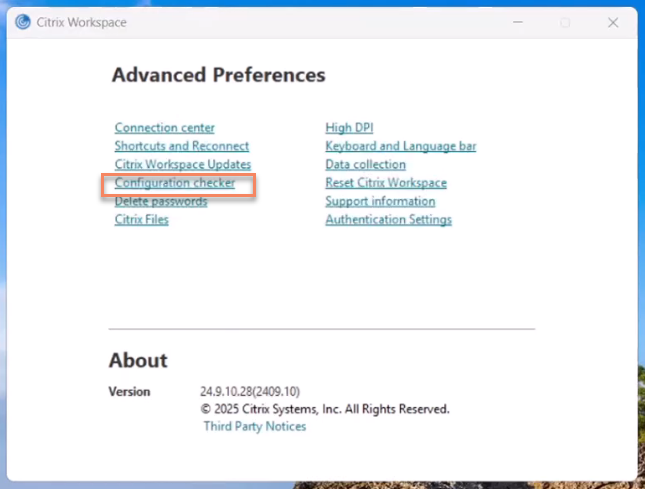

- 右键单击通知区域中的 Citrix Workspace app 图标,然后单击 Advanced Preferences(高级首选项)。 此时将显示 Advanced Preferences(高级首选项)对话框。

- 单击 Configuration Checker(配置检查器)。 此时将显示 Citrix Configuration Checker(Citrix 配置检查器)窗口。

- 从 Select(选择)窗格中选择 SSONChecker。

- 单击 Run(运行)。此时将显示一个进度条,显示测试状态。

Configuration Checker(配置检查器)窗口包含以下列:

-

Status(状态):显示特定检查点上的测试结果。

- 绿色复选标记表示特定检查点已正确配置。

- 蓝色“I”表示有关检查点的信息。

- 红色“X”表示特定检查点未正确配置。

- Provider(提供程序):显示运行测试的模块名称。在此情况下,为单点登录。

- Suite(套件):指示测试的类别。例如,“Installation”(安装)。

- Test(测试):指示运行的特定测试的名称。

- Details(详细信息):提供有关测试的附加信息,包括通过和失败。

-

用户可以获得有关每个检查点及其相应结果的更多信息。

-

执行以下测试:

- 已安装单点登录。

- 登录凭据捕获。

- 网络提供程序注册:仅当“Citrix Single Sign-on”在网络提供程序列表中排在第一位时,针对网络提供程序注册的测试结果才会显示绿色复选标记。如果 Citrix Single Sign-on 出现在列表中的其他任何位置,则针对网络提供程序注册的测试结果将显示蓝色“I”和附加信息。

- 单点登录进程正在运行。

- 组策略:默认情况下,此策略在客户端上配置。

- 安全区域的 Internet 设置:确保将 Store/XenApp Service URL 添加到 Internet 选项中的安全区域列表。 如果安全区域是通过组策略配置的,则策略中的任何更改都需要重新打开 Advanced Preferences(高级首选项)窗口,更改才能生效并显示正确的测试状态。

- StoreFront 的认证方法。

注意:

如果您正在访问 Web 版 Workspace,则测试结果不适用。

- 如果 Citrix Workspace app 配置了多个应用商店,则认证方法测试将在所有已配置的应用商店上运行。

- 您可以将测试结果保存为报告。默认报告格式为 .txt。

从“高级首选项”窗口隐藏“配置检查器”选项

- 通过运行

gpedit.msc打开 Citrix Workspace app GPO 管理模板。 - 转到Citrix Components > Citrix Workspace > Self Service > DisableConfigChecker。

- 单击已启用以从高级首选项窗口隐藏配置检查器选项。

- 单击应用和确定。

- 运行

gpupdate /force命令。

限制:

配置检查器不包括用于配置发送到 Citrix Virtual Apps and Desktops™ 服务器上 XML 服务的信任请求的检查点。

信标测试

Citrix Workspace app 允许您使用作为配置检查器实用程序一部分提供的信标检查器执行信标测试。信标测试有助于确认信标 (ping.citrix.com) 是否可访问。从适用于 Windows 的 Citrix Workspace app 2405 版本开始,信标测试适用于 Citrix Workspace app 中添加的商店中配置的所有信标。此诊断测试有助于消除导致资源枚举缓慢的众多可能原因之一,即信标不可用。要运行测试,请右键单击通知区域中的 Citrix Workspace app,然后选择高级首选项 > 配置检查器。从“测试”列表中选择信标检查器选项,然后单击运行。

测试结果可以是以下任意一种:

- 可访问 – Citrix Workspace app 能够成功联系信标。

- 不可访问 – Citrix Workspace app 无法联系信标。

- 部分可访问 – Citrix Workspace app 可以间歇性地联系信标。

注意:

- 测试结果不适用于 Web 版 Workspace。

- 测试结果可以保存为报告。报告的默认格式为 .txt。

支持 Azure Active Directory 的条件访问

条件访问是 Azure Active Directory 用于强制执行组织策略的工具。Workspace 管理员可以为向 Citrix Workspace app 进行身份验证的用户配置和强制执行 Azure Active Directory 条件访问策略。运行 Citrix Workspace app 的 Windows 计算机必须安装 Microsoft Edge WebView2 Runtime 版本 131 或更高版本。

有关使用 Azure Active Directory 配置条件访问策略的完整详细信息和说明,请参阅 Azure AD 条件访问文档。

注意:

此功能仅在 Workspace(云)部署中受支持。

支持 StoreFront 商店的现代身份验证方法

从适用于 Windows 的 Citrix Workspace app 2303 开始,您可以使用组策略对象 (GPO) 模板为 StoreFront 商店启用对现代身份验证方法的支持。借助 Citrix Workspace app 2305.1 版本,您可以使用全局应用程序配置服务启用此功能。

您可以通过以下任一方式向 Citrix StoreFront 商店进行身份验证:

- 使用 Windows Hello 和 FIDO2 安全密钥。有关详细信息,请参阅[其他身份验证方式](/zh-cn/citrix-workspace-app-for-windows/authentication.html#other-ways-to-authenticate)。

- 从已加入 Azure Active Directory (AAD) 的计算机向 Citrix StoreFront 商店进行单点登录,其中 AAD 作为身份提供程序。有关详细信息,请参阅其他身份验证方式。

- Workspace 管理员可以为向 Citrix StoreFront 商店进行身份验证的用户配置和强制执行 Azure Active Directory 条件访问策略。有关详细信息,请参阅支持 Azure AD 的条件访问。

要启用此功能,您必须使用 Microsoft Edge WebView2 作为直接 StoreFront 和网关身份验证的基础浏览器。

注意:

确保 Microsoft Edge WebView2 Runtime 版本为 131 或更高版本。

您可以使用全局应用程序配置服务和组策略对象 (GPO) 模板为 StoreFront 商店启用现代身份验证方法。

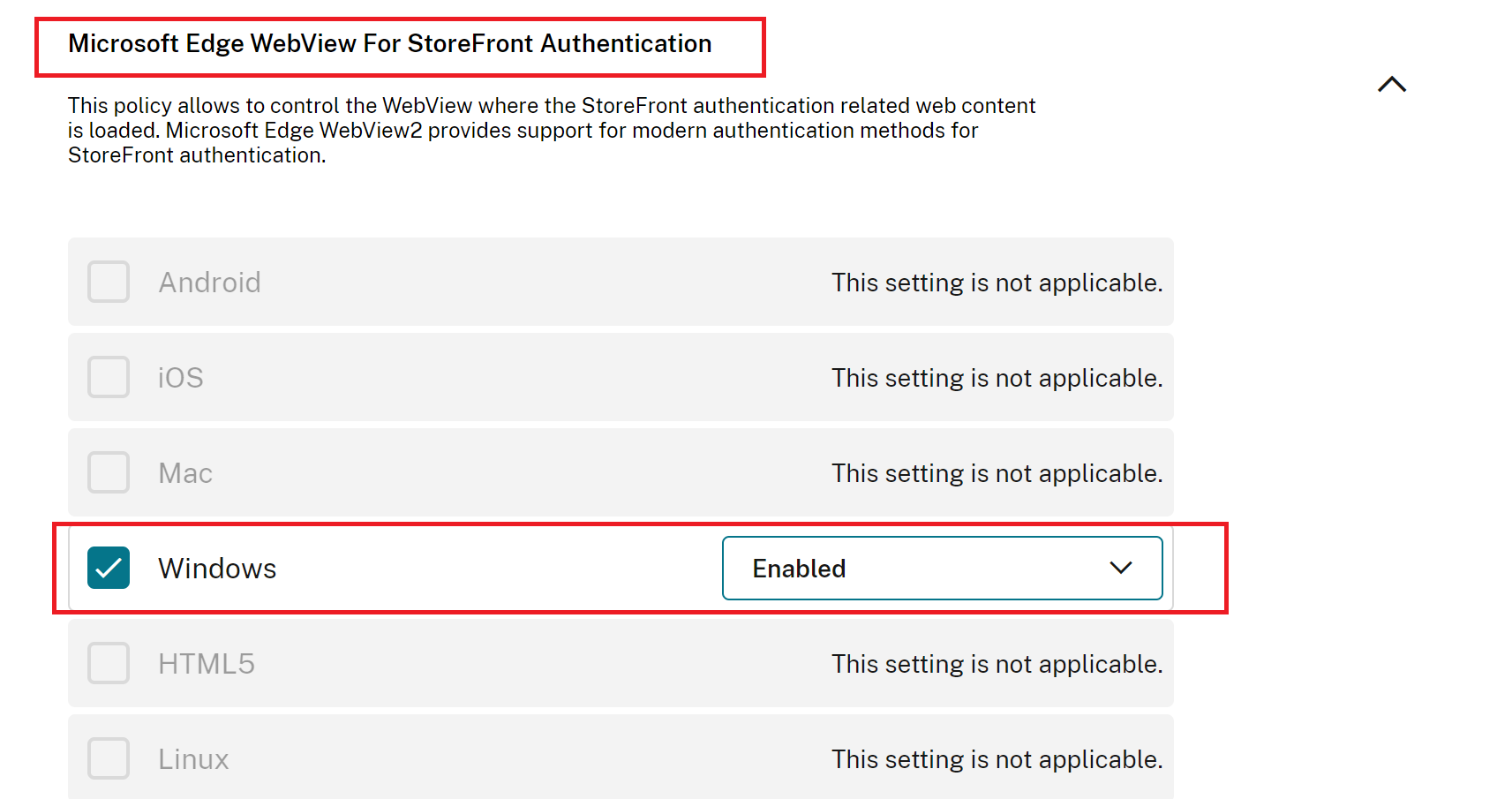

使用全局应用程序配置服务

要启用此功能:

- 从 Citrix Cloud™ 菜单中,选择Workspace Configuration,然后选择App Configuration。

- 单击Security & Authentication。

- 确保选中 Windows 复选框。

- 从Microsoft Edge WebView for StoreFront™ Authentication下拉列表中,选择 Windows 旁边的已启用。

-

-

注意:

-

如果您从Microsoft Edge WebView for StoreFront Authentication下拉列表中选择 Windows 旁边的已禁用,则 Citrix Workspace app 中将使用 Internet Explorer WebView。因此,不支持 Citrix StoreFront 商店的现代身份验证方法。

-

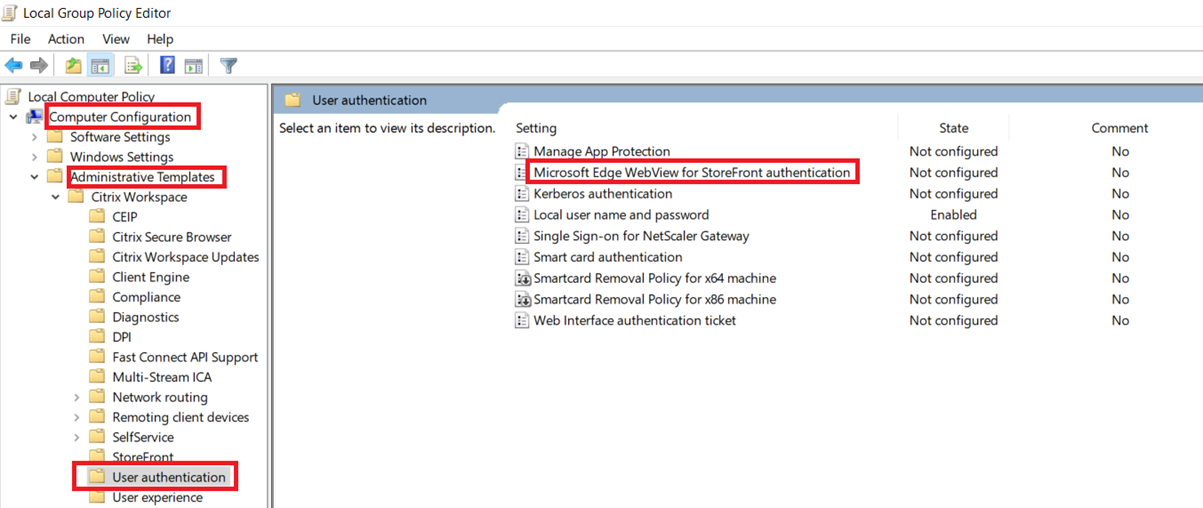

使用 GPO

要启用此功能:

-

- 通过运行 gpedit.msc 打开 Citrix Workspace app 组策略对象管理模板。

-

- 在计算机配置节点下,转到管理模板 > Citrix Workspace > 用户身份验证。

-

- 单击用于 StoreFront 身份验证的 Microsoft Edge WebView策略,并将其设置为已启用。

-

- 通过运行 gpedit.msc 打开 Citrix Workspace app 组策略对象管理模板。

-

-

- 单击应用,然后单击确定。

-

当此策略被禁用时,Citrix Workspace app 会使用 Internet Explorer WebView。因此,不支持 Citrix StoreFront 商店的现代身份验证方法。

-

使用 Microsoft Entra ID 时对 Edge WebView 的单点登录支持

此前,当使用 Entra ID 时,Citrix Workspace app 的身份验证会失败。从 2409 版本开始,当使用 Entra ID 进行身份验证时,Citrix Workspace app 支持 Edge WebView 的单点登录 (SSO)。

您可以通过 UI 或组策略对象 (GPO) 启用此功能。

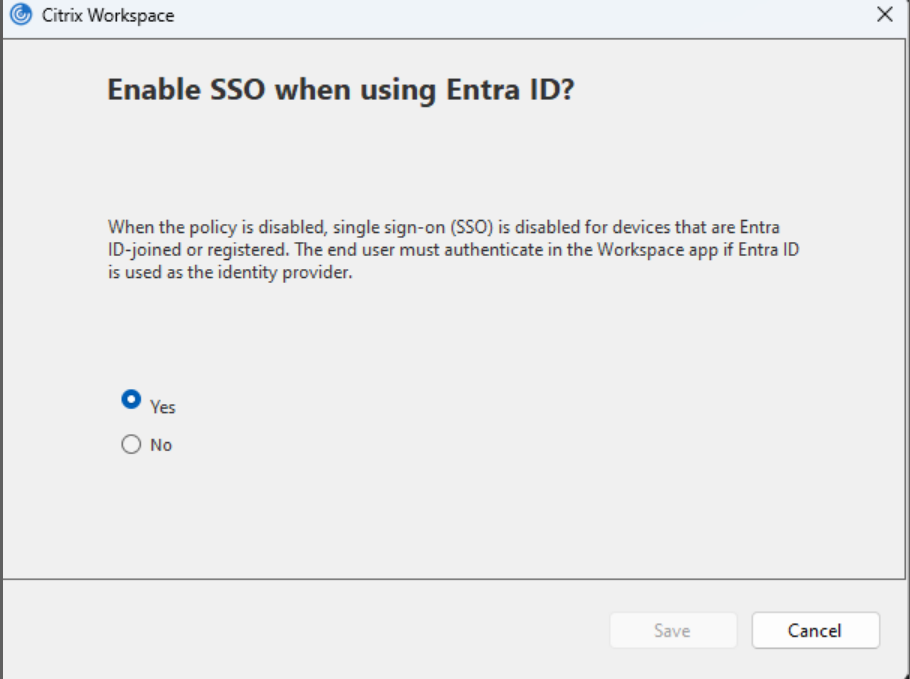

请执行以下步骤以通过 UI 启用此功能:

- 单击系统托盘中的“高级首选项”部分。将显示以下屏幕。

-

单击“身份验证设置”。将显示以下屏幕。

-

确保所选选项为“是”,这是默认选项。如果不是,请选择“是”。

-

- 如果您修改了选项,请单击“保存”。

- 重新启动 Citrix Workspace app 以使更改生效。

注意:

如果您选择“否”,则此策略将被禁用。

当策略被禁用时,对于已加入或注册 Microsoft Entra ID 的设备,单点登录 (SSO) 将被禁用。如果 Entra ID 用作身份提供程序,则最终用户必须在 Workspace app 中进行身份验证。

-

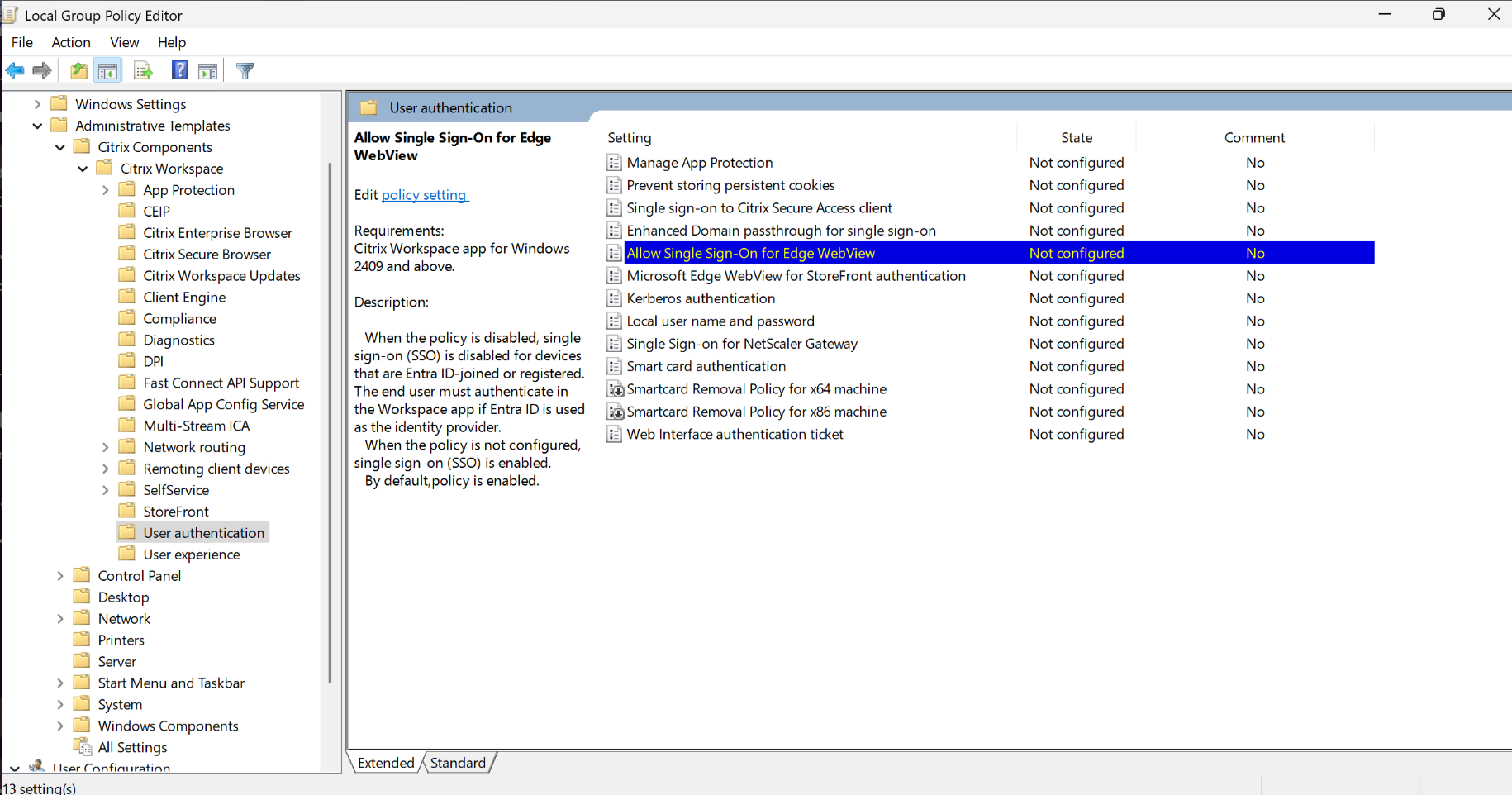

通过运行

gpedit.msc打开 Citrix Workspace app 组策略对象管理模板,然后导航到“计算机配置”节点。

- 转至“管理模板”>“Citrix 组件”>“Citrix Workspace”>“用户身份验证”。

- 选择“允许 Edge WebView 单点登录”策略并将其设置为“已启用”。

- 单击“应用”和“确定”。

-

注意:

-

如果您选择“已禁用”,则此策略将被禁用。

当策略被禁用时,对于已加入或注册 Microsoft Entra ID 的设备,单点登录 (SSO) 将被禁用。如果 Entra ID 用作身份提供程序,则最终用户必须在 Workspace app 中进行身份验证。

其他身份验证方式

您可以为 Citrix Workspace app 配置以下身份验证机制。为了使以下身份验证机制按预期工作,运行 Citrix Workspace app 的 Windows 计算机必须安装 Microsoft Edge WebView2 Runtime 版本 131 或更高版本。

-

基于 Windows Hello 的身份验证 – 有关配置基于 Windows Hello 的身份验证的说明,请参阅 Configure Windows Hello for Business Policy settings - Certificate Trust。

注意:

不支持带有域直通(单点登录或 SSON)的基于 Windows Hello 的身份验证。

- 基于 FIDO2 安全密钥的身份验证 – FIDO2 安全密钥为企业员工提供了一种无需输入用户名或密码即可进行身份验证的无缝方式。您可以将基于 FIDO2 安全密钥的身份验证配置到 Citrix Workspace。如果您希望用户使用其 Azure AD 帐户通过 FIDO2 安全密钥向 Citrix Workspace 进行身份验证,请参阅 Enable passwordless security key sign-in。

- 您还可以将单点登录 (SSO) 配置到 Citrix Workspace app,使其从已加入 Microsoft Azure Active Directory (AAD) 的计算机进行,并以 AAD 作为身份提供程序。有关配置 Azure Active Directory Domain services 的更多详细信息,请参阅 Configuring Azure Active Directory Domain services。有关如何将 Azure Active Directory 连接到 Citrix Cloud 的信息,请参阅 Connect Azure Active Directory to Citrix Cloud。

智能卡

适用于 Windows 的 Citrix Workspace app 支持以下智能卡身份验证:

-

直通身份验证(单点登录) - 直通身份验证会在用户登录 Citrix Workspace app 时捕获智能卡凭据。Citrix Workspace app 按如下方式使用捕获的凭据:

- 使用智能卡登录 Citrix Workspace app 的域加入设备用户可以启动虚拟桌面和应用程序,而无需重新进行身份验证。

- 在非域加入设备上运行 Citrix Workspace app 并使用智能卡凭据的用户必须再次键入其凭据才能启动虚拟桌面或应用程序。

直通身份验证需要在 StoreFront 和 Citrix Workspace app 上进行配置。

-

双模式身份验证 - 双模式身份验证为用户提供了智能卡和输入用户名及密码两种选择。当无法使用智能卡时,此功能非常有效。例如,登录证书已过期。必须为每个站点设置专用应用商店以允许双模式身份验证,并将 DisableCtrlAltDel 方法设置为 False 以允许智能卡。双模式身份验证需要 StoreFront 配置。

使用双模式身份验证,StoreFront 管理员可以通过在 StoreFront 控制台中选择用户名和密码以及智能卡身份验证,从而允许这两种方式对同一应用商店进行身份验证。请参阅 StoreFront 文档。

注意:

适用于 Windows 的 Citrix Workspace 应用程序不支持在用户名和密码字段中使用德语变音字符。

-

多张证书 - 单个智能卡可以使用多张证书,并且在多张智能卡使用时也可以。当您将智能卡插入读卡器时,这些证书适用于用户设备上运行的所有应用程序,包括 Citrix Workspace 应用程序。

-

客户端证书身份验证 - 客户端证书身份验证需要 Citrix Gateway 和 StoreFront 配置。

- 要通过 Citrix Gateway 访问 StoreFront,您必须在移除智能卡后重新进行身份验证。

- 当 Citrix Gateway SSL 配置设置为强制客户端证书身份验证时,操作会更安全。但是,强制客户端证书身份验证与双模式身份验证不兼容。

-

双跳会话 - 如果需要双跳,则会在 Citrix Workspace 应用程序与用户的虚拟桌面之间建立连接。

-

启用智能卡的应用程序 - 启用智能卡的应用程序(例如 Microsoft Outlook 和 Microsoft Office)允许用户对虚拟应用程序和桌面会话中可用的文档进行数字签名或加密。

限制:

- 证书必须存储在智能卡上,而不是用户设备上。

- Citrix Workspace 应用程序不会保存用户证书的选择,但会在配置后存储 PIN。PIN 仅在用户会话期间缓存在非分页内存中,并且不会存储在磁盘上。

- 插入智能卡时,Citrix Workspace 应用程序不会重新连接到会话。

- 配置为智能卡身份验证时,Citrix Workspace 应用程序不支持虚拟专用网络 (VPN) 单点登录或会话预启动。要将 VPN 与智能卡身份验证结合使用,请安装 Citrix Gateway 插件。使用智能卡和 PIN 通过网页登录,以便在每个步骤进行身份验证。对于智能卡用户,通过 Citrix Gateway 插件对 StoreFront 进行直通身份验证不可用。

- Citrix Workspace 应用程序更新程序与 citrix.com 和 Merchandising Server 的通信与 Citrix Gateway 上的智能卡身份验证不兼容。

警告

某些配置需要编辑注册表。不正确地使用注册表编辑器可能会导致问题,甚至可能需要重新安装操作系统。Citrix 无法保证能够解决因不正确使用注册表编辑器而导致的问题。在编辑注册表之前,请务必备份注册表。

启用智能卡身份验证的单点登录:

要配置适用于 Windows 的 Citrix Workspace 应用程序,请在安装期间包含以下命令行选项:

-

ENABLE_SSON=Yes单点登录是直通身份验证的另一个术语。启用此设置可防止 Citrix Workspace 应用程序显示第二个 PIN 提示。

-

在注册表编辑器中,导航到以下路径并将

SSONCheckEnabled字符串设置为False(如果您尚未安装单点登录组件)。HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\此项可防止 Citrix Workspace 应用程序身份验证管理器检查单点登录组件,并允许 Citrix Workspace 应用程序向 StoreFront 进行身份验证。

要启用智能卡身份验证到 StoreFront 而不是 Kerberos,请使用以下命令行选项安装适用于 Windows 的 Citrix Workspace 应用程序:

-

/includeSSON安装单点登录(直通)身份验证。启用凭据缓存和使用基于域的直通身份验证。 -

如果用户使用其他身份验证方法(例如用户名和密码)登录到端点,则命令行如下:

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

此类身份验证可防止在登录时捕获凭据,并允许 Citrix Workspace 应用程序在 Citrix Workspace 应用程序登录期间存储 PIN。

- 通过运行 gpedit.msc 打开 Citrix Workspace 应用程序组策略对象管理模板。

- 转至管理模板 > Citrix 组件 > Citrix Workspace > 用户身份验证 > 本地用户名和密码。

- 选择启用直通身份验证。根据配置和安全设置,选择允许所有 ICA® 选项的直通身份验证以使直通身份验证正常工作。

配置 StoreFront:

- 配置身份验证服务时,选中智能卡复选框。

有关将智能卡与 StoreFront 结合使用的详细信息,请参阅 StoreFront 文档中的配置身份验证服务。

启用用户设备以使用智能卡:

- 将证书颁发机构根证书导入设备的密钥库。

- 安装供应商的加密中间件。

- 安装并配置 Citrix Workspace 应用程序。

更改证书选择方式:

默认情况下,如果存在多个有效证书,Citrix Workspace app 会提示用户从列表中选择一个证书。您也可以配置 Citrix Workspace app 以使用默认证书(根据智能卡提供商)或具有最新到期日期的证书。如果没有有效的登录证书,系统会通知用户,并提供使用备用登录方法的选项(如果可用)。

有效证书必须具备以下所有特征:

- 本地计算机时钟的当前时间在证书有效期内。

- 主体公钥必须使用 RSA 算法,并且密钥长度为 1024 位、2048 位或 4096 位。

- 密钥用法必须包含数字签名。

- 主体备用名称必须包含用户主体名称 (UPN)。

- 增强型密钥用法必须包含智能卡登录和客户端身份验证,或所有密钥用法。

- 证书颁发者链中的某个证书颁发机构必须与服务器在 TLS 握手中发送的某个允许的专有名称 (DN) 匹配。

通过以下任一方法更改证书选择方式:

-

在 Citrix Workspace app 命令行中,指定选项

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }。Prompt 为默认值。对于

SmartCardDefault或LatestExpiry,如果多个证书符合条件,Citrix Workspace app 会提示用户选择一个证书。 -

将以下键值添加到注册表项

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }。

HKEY_CURRENT_USER 中定义的值优先于 HKEY_LOCAL_MACHINE 中的值,以便更好地帮助用户选择证书。

使用 CSP PIN 提示:

默认情况下,向用户显示的 PIN 提示由适用于 Windows 的 Citrix Workspace app 提供,而不是由智能卡加密服务提供程序 (CSP) 提供。Citrix Workspace app 会在需要时提示用户输入 PIN,然后将 PIN 传递给智能卡 CSP。如果您的站点或智能卡具有更严格的安全要求,例如禁止按进程或按会话缓存 PIN,您可以配置 Citrix Workspace app 以使用 CSP 组件来管理 PIN 输入,包括 PIN 提示。

通过以下任一方法更改 PIN 输入的处理方式:

- 在 Citrix Workspace app 命令行中,指定选项

AM_SMARTCARDPINENTRY=CSP。 - 将以下键值添加到注册表项

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:SmartCardPINEntry=CSP。

智能卡支持和移除更改

移除智能卡时,Citrix Virtual Apps 会话将注销。如果 Citrix Workspace app 配置为使用智能卡作为身份验证方法,请在适用于 Windows 的 Citrix Workspace app 上配置相应策略以强制 Citrix Virtual Apps 会话注销。用户仍将登录到 Citrix Workspace app 会话。

限制:

当您使用智能卡身份验证登录 Citrix Workspace app 站点时,用户名显示为 Logged On。

快速智能卡

快速智能卡是对现有基于 HDX PC/SC 的智能卡重定向的改进。它提高了智能卡在高延迟 WAN 环境中使用时的性能。

快速智能卡仅在 Windows VDA 上受支持。

在 Citrix Workspace app 上启用快速智能卡登录:

快速智能卡登录在 VDA 上默认启用,在 Citrix Workspace app 上默认禁用。要启用快速智能卡登录,请在关联 StoreFront 站点的 default.ica 文件中包含以下参数:

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

在 Citrix Workspace app 上禁用快速智能卡登录:

要在 Citrix Workspace app 上禁用快速智能卡登录,请从关联 StoreFront 站点的 default.ica 文件中移除 SmartCardCryptographicRedirection 参数。

更多信息,请参阅智能卡。

Citrix Workspace 的静默身份验证

Citrix Workspace app 引入了一项组策略对象 (GPO) 策略,用于启用 Citrix Workspace 的静默身份验证。此策略使 Citrix Workspace app 能够在系统启动时自动登录 Citrix Workspace。仅当在已加入域的设备上为 Citrix Workspace 配置了域直通(单点登录或 SSON)时,才使用此策略。此功能从适用于 Windows 的 Citrix Workspace app 2012 及更高版本开始提供。

从适用于 Windows 的 Citrix Workspace app 2503 版本开始,系统默认以休眠模式安装 SSON。您可以使用组策略对象 (GPO) 策略在安装后启用 SSON。要启用,请导航到用户身份验证 > 本地用户名和密码,然后选择启用直通身份验证复选框。

注意:

更新 GPO 策略后,您必须重新启动系统,SSON 设置才能生效

此策略要起作用,必须满足以下条件:

- 必须启用单点登录。

-

SelfServiceMode注册表项必须在注册表编辑器中设置为Off。

启用静默身份验证:

- 通过运行

gpedit.msc打开 Citrix Workspace 应用程序组策略对象管理模板。 - 在计算机配置节点下,转至管理模板 > Citrix Workspace > 自助服务。

- 单击适用于 Citrix Workspace 的静默身份验证策略并将其设置为已启用。

- 单击应用和确定。

阻止适用于 Windows 的 Citrix Workspace 应用程序缓存密码和用户名

默认情况下,适用于 Windows 的 Citrix Workspace 应用程序会自动填充上次输入的用户名。要清除用户名字段的自动填充,请在用户设备上编辑注册表:

- 创建 REG_SZ 值 HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\AuthManager\RememberUsername。

- 将其值设置为 false。

要禁用记住我的密码复选框并阻止自动登录,请在安装了适用于 Windows 的 Citrix Workspace 应用程序的客户端计算机上创建以下注册表项:

- 路径: HKEY_LOCAL_MACHINE\Software\wow6432node\Citrix\AuthManager

- 类型: REG_SZ

- 名称: SavePasswordMode

- 值: Never

注意:

不正确地使用注册表编辑器可能会导致严重问题,可能需要重新安装操作系统。Citrix 无法保证能够解决因不正确使用注册表编辑器而导致的问题。请自行承担使用注册表编辑器的风险。编辑注册表之前,请务必备份注册表。

要阻止 StoreFront 商店缓存凭据,请参阅 StoreFront 文档中的阻止适用于 Windows 的 Citrix Workspace 应用程序缓存密码和用户名。

支持 Azure AD 中的 200 多个组

在此版本中,属于 200 多个组的 Azure AD 用户可以查看分配给该用户的应用程序和桌面。以前,同一用户无法查看这些应用程序和桌面。

注意:

用户必须从 Citrix Workspace 应用程序注销并重新登录才能启用此功能。

代理身份验证支持

以前,在配置了代理身份验证的客户端计算机上,如果 Windows 凭据管理器中不存在代理凭据,则不允许您向 Citrix Workspace 应用程序进行身份验证。

从适用于 Windows 的 Citrix Workspace 应用程序版本 2102 及更高版本开始,在配置了代理身份验证的客户端计算机上,如果代理凭据未存储在 Windows 凭据管理器中,则会出现身份验证提示,要求您输入代理凭据。Citrix Workspace 应用程序随后会将代理服务器凭据保存在 Windows 凭据管理器中。这会带来无缝的登录体验,因为您无需在访问 Citrix Workspace 应用程序之前手动将凭据保存在 Windows 凭据管理器中。

强制联合身份提供程序显示登录提示

从 2212 版本开始,Citrix Workspace 应用程序遵循联合身份提供程序会话设置。有关详细信息,请参阅知识中心文章 CTX253779。

您不再需要使用商店身份验证令牌策略来强制显示登录提示

用户代理

Citrix Workspace 应用程序在网络请求中发送用户代理,该用户代理可用于配置身份验证策略,包括将身份验证重定向到其他身份提供程序 (IdP)。

注意:

下表中作为 User-Agent 一部分提及的版本号是示例,它会根据您使用的版本自动更新。

下表描述了每个场景的场景、描述和相应的用户代理:

| 场景 | 描述 | 用户代理 |

|---|---|---|

| 常规 HTTP 请求 | 通常,Citrix Workspace 应用程序发出的网络请求包含 User-Agent。例如,网络请求,如:GET /Citrix/Roaming/Accounts 和 GET / AGServices/discover

|

CitrixReceiver/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) SelfService/23.5.0.63 (Release) X1Class CWACapable |

| 云商店 | 当用户在 Citrix Workspace 应用程序中向云商店进行身份验证时,会使用特定的 User-Agent 发出网络请求。例如,路径为 /core/connect/authorize 的网络请求。 |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

| 使用 Edge WebView 的本地商店与 Gateway 高级身份验证 | 当用户在 Citrix Workspace 应用程序中使用 Edge WebView 向配置了高级身份验证的 Gateway 进行身份验证时,会使用特定的 User-Agent 发出网络请求。例如,包含以下内容的网络请求:GET /nf/auth/doWebview.do 和 GET /logon/LogonPoint/tmindex.html。 |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Edg/108.0.1462.54 CWAWEBVIEW/23.2.0.2111 Windows/10.0 (22H2 Build 19045.2364) |

| 使用 IE WebView 的本地商店与 Gateway 高级身份验证 | 当用户在 Citrix Workspace 应用程序中使用 Internet Explorer WebView 向配置了高级身份验证的 Gateway 进行身份验证时,会使用特定的 User-Agent 发出网络请求。例如,包含以下内容的网络请求:GET /nf/auth/doWebview.do 和 GET /logon/LogonPoint/tmindex.html。 |

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko, CWAWEBVIEW/23.5.0.43 |

| 自定义 Web 商店 | 当用户向 Citrix Workspace 应用程序添加自定义 Web 商店时,应用程序会发送 User-Agent。 | Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |