-

-

Grupos de identidad de diferentes tipos de unión de identidad de máquinas

-

Servicio independiente Citrix Secure Ticketing Authority (STA) de Cloud Connector

-

-

-

-

Comparar, priorizar, modelar y solucionar problemas de directivas

-

-

Hacer copia de seguridad o migrar la configuración

-

Copia de seguridad y restauración mediante la herramienta de configuración automatizada

-

Mejores prácticas para realizar copias de seguridad y restaurar

-

Cmdlets de herramientas de configuración automatizada para la migración

-

Cmdlets de herramientas de configuración automatizada para realizar copias de seguridad y restaurar

-

Solucionar problemas con Configuración automatizada e información adicional

-

Recopilar rastreos de Citrix Diagnostic Facility (CDF) durante el inicio del sistema

-

Llaves de seguridad

-

Servicio de actualización de versiones de VDA (VUS) de Citrix - Tech Preview

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

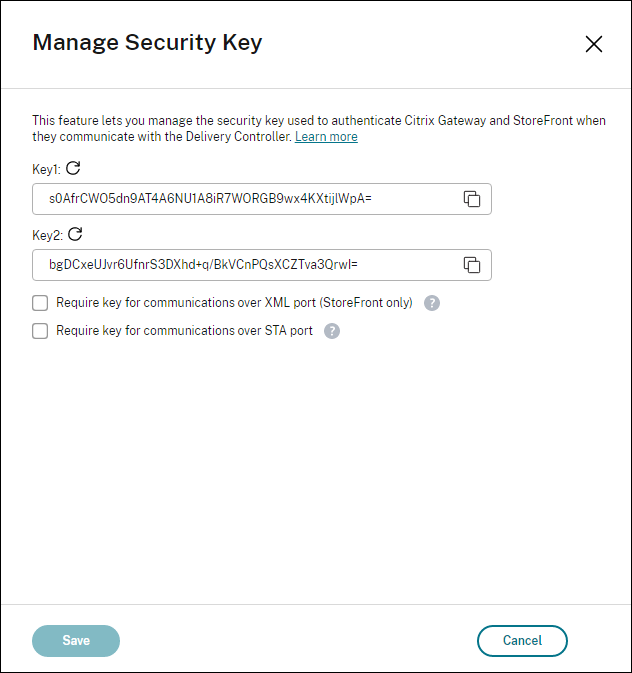

Administrar claves de seguridad

Importante:

- Debes usar esta función en combinación con StoreFront™ 1912 LTSR CU2 o posterior.

- La función Secure XML solo es compatible con Citrix ADC y Citrix Gateway versión 12.1 o posterior.

Nota:

A partir de la versión 2511, Citrix Web Studio (basado en web) es la única consola de administración para Citrix Virtual Apps and Desktops™. Citrix Studio (basado en MMC) se ha eliminado del instalador. Este artículo se aplica solo a Web Studio. Para obtener información sobre Citrix Studio, consulta el artículo equivalente en Citrix Virtual Apps and Desktops 7 2212 o anterior.

Esta función permite que solo las máquinas StoreFront y Citrix Gateway aprobadas se comuniquen con los Delivery Controllers. Después de habilitar esta función, se bloquea cualquier solicitud que no contenga la clave. Usa esta función para añadir una capa adicional de seguridad y protegerte contra ataques originados en la red interna.

Un flujo de trabajo general para usar esta función es el siguiente:

- Habilita Web Studio para mostrar la configuración de la función.

- Configura los ajustes para tu sitio.

- Configura los ajustes para StoreFront.

- Configura los ajustes para Citrix ADC.

Configurar los ajustes del sitio

Puedes usar Web Studio o PowerShell para configurar los ajustes de la clave de seguridad para tu sitio.

Usar Web Studio

- Inicia sesión en Web Studio, selecciona Configuración en el panel izquierdo.

-

Localiza el mosaico Administrar clave de seguridad y haz clic en Editar. Aparece la página Administrar clave de seguridad.

-

Haz clic en el icono de actualización para generar las claves.

Importante:

- Hay dos claves disponibles para usar. Puedes usar la misma clave o claves diferentes para las comunicaciones a través de los puertos XML y STA. Te recomendamos que uses solo una clave a la vez. La clave no utilizada se usa solo para la rotación de claves.

- No hagas clic en el icono de actualización para actualizar la clave que ya está en uso. Si lo haces, se producirá una interrupción del servicio.

-

Selecciona dónde se requiere una clave para las comunicaciones:

-

Requerir clave para las comunicaciones a través del puerto XML (solo StoreFront). Si está seleccionada, se requiere una clave para autenticar las comunicaciones a través del puerto XML. StoreFront se comunica con Citrix Cloud a través de este puerto. Para obtener información sobre cómo cambiar el puerto XML, consulta el artículo CTX127945 de Knowledge Center.

-

Requerir clave para las comunicaciones a través del puerto STA. Si está seleccionada, se requiere una clave para autenticar las comunicaciones a través del puerto STA. Citrix Gateway y StoreFront se comunican con Citrix Cloud a través de este puerto. Para obtener información sobre cómo cambiar el puerto STA, consulta el artículo CTX101988 de Knowledge Center.

-

- Haz clic en Guardar para aplicar los cambios y cerrar la ventana.

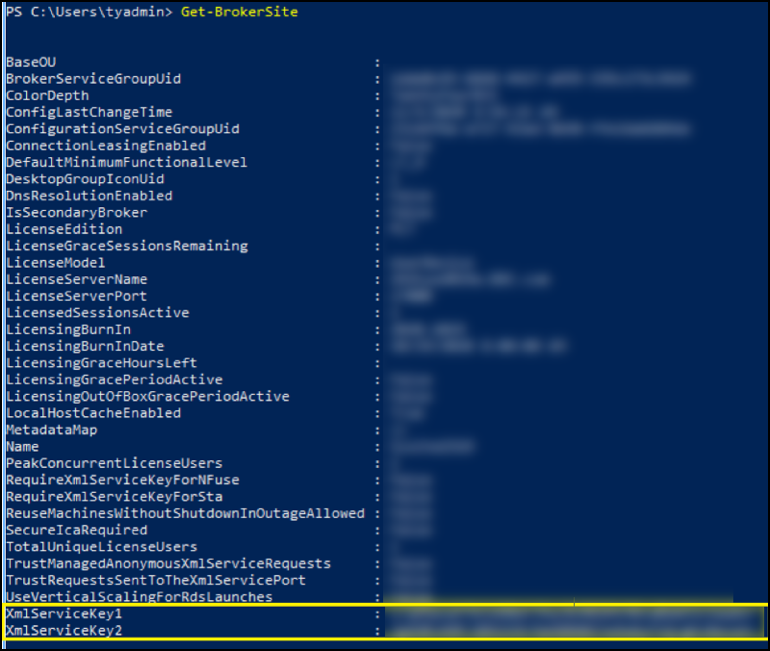

Usar PowerShell

Los siguientes son los pasos de PowerShell equivalentes a las operaciones de Web Studio.

-

Ejecuta el SDK remoto de PowerShell de Citrix Virtual Apps™ and Desktops.

- En una ventana de comandos, ejecuta el siguiente comando:

Add-PSSnapIn Citrix*

- Ejecuta los siguientes comandos para generar una clave y configurar Key1:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <the key you generated>

- Ejecuta los siguientes comandos para generar una clave y configurar Key2:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <the key you generated>

- Ejecuta uno o ambos de los siguientes comandos para habilitar el uso de una clave en la autenticación de comunicaciones:

- Para autenticar las comunicaciones a través del puerto XML:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Para autenticar las comunicaciones a través del puerto STA:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Para autenticar las comunicaciones a través del puerto XML:

Consulta la ayuda del comando de PowerShell para obtener orientación y sintaxis.

Configurar los ajustes de StoreFront

Después de completar la configuración de tu sitio, debes configurar los ajustes relevantes para StoreFront mediante PowerShell.

En el servidor de StoreFront, ejecuta los siguientes comandos de PowerShell:

Para configurar la clave para las comunicaciones a través del puerto XML, usa el comando Set-STFStoreFarm. Por ejemplo:

$store = Get-STFStoreService -VirtualPath [Path to store]

$farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

Introduce los valores adecuados para los siguientes parámetros:

Path to storeResource feed namesecret

Para configurar la clave para las comunicaciones a través del puerto STA, usa los comandos New-STFSecureTicketAuthority y Set-STFRoamingGateway. Por ejemplo:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Introduce los valores adecuados para los siguientes parámetros:

Gateway nameSTA URLSecret

Consulta la ayuda del comando de PowerShell para obtener orientación y sintaxis.

Configurar los ajustes de Citrix ADC

Nota:

La configuración de esta función para Citrix ADC no es necesaria a menos que uses Citrix ADC como tu puerta de enlace. Si usas Citrix ADC, sigue estos pasos:

-

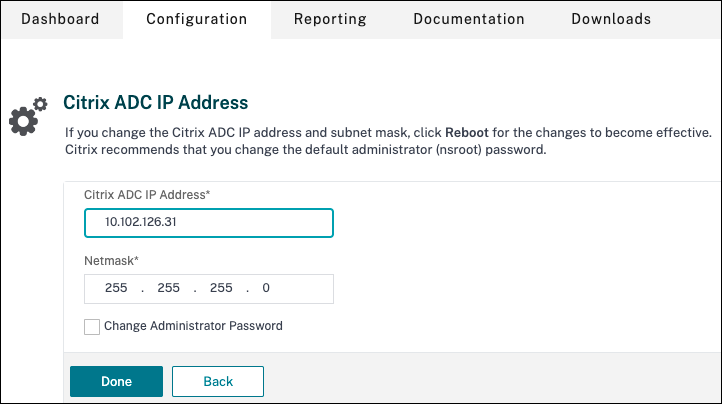

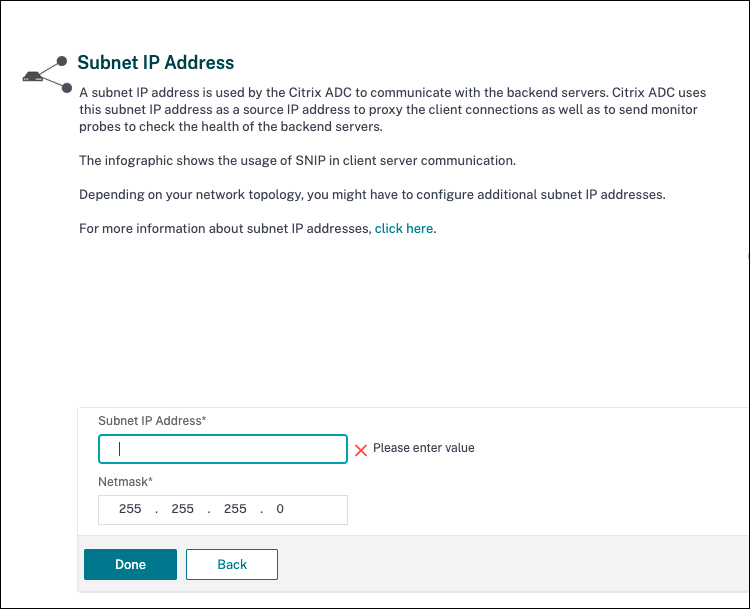

Asegúrate de que la siguiente configuración de requisitos previos ya esté implementada:

- Las siguientes direcciones IP relacionadas con Citrix ADC están configuradas.

- Dirección IP de administración de Citrix ADC (NSIP) para acceder a la consola de Citrix ADC. Para obtener más detalles, consulta Configurar la dirección IP de NSIP.

- Las siguientes direcciones IP relacionadas con Citrix ADC están configuradas.

- Dirección IP de subred (SNIP) para habilitar la comunicación entre el dispositivo Citrix ADC y los servidores back-end. Para obtener más información, consulta Configurar direcciones IP de subred.

- Dirección IP virtual de Citrix Gateway y dirección IP virtual del equilibrador de carga para iniciar sesión en el dispositivo ADC para el inicio de la sesión. Para obtener más información, consulta Crear un servidor virtual.

- Los modos y las funciones necesarios en el dispositivo Citrix ADC están habilitados.

- Para habilitar los modos, en la GUI de Citrix ADC, ve a System > Settings > Configure Mode.

- Para habilitar las funciones, en la GUI de Citrix ADC, ve a System > Settings > Configure Basic Features.

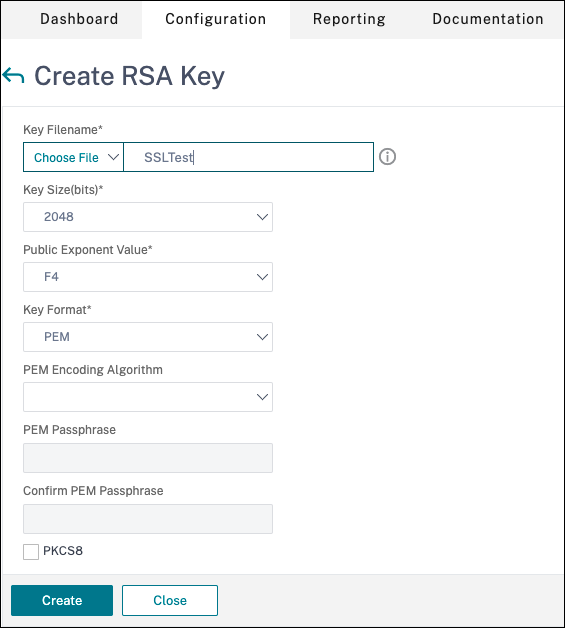

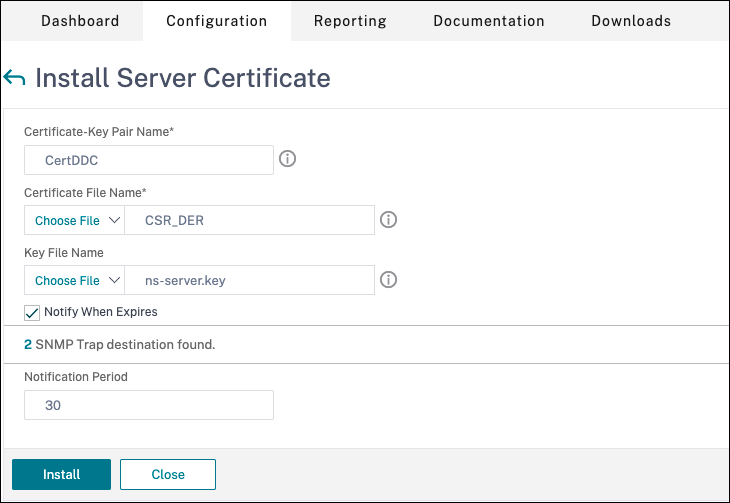

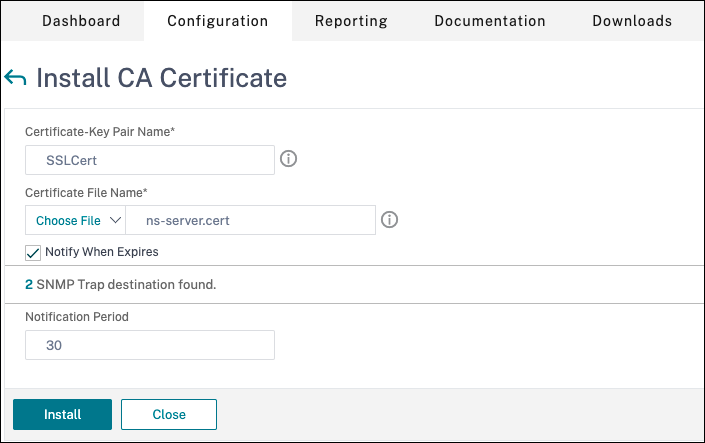

- Las configuraciones relacionadas con los certificados están completas.

- Se crea la solicitud de firma de certificado (CSR). Para obtener más información, consulta Crear un certificado.

- Los certificados de servidor y CA, y los certificados raíz están instalados. Para obtener más información, consulta [Instalar, vincular y actualizar](/es-es/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html).

- Se ha creado un Citrix Gateway para Citrix Virtual Desktops. Prueba la conectividad haciendo clic en el botón **Test STA Connectivity** para confirmar que los servidores virtuales están en línea. Para obtener más información, consulta [Configurar Citrix ADC para Citrix Virtual Apps and Desktops](/es-es/citrix-adc/current-release/solutions/deploy-xa-xd.html).

-

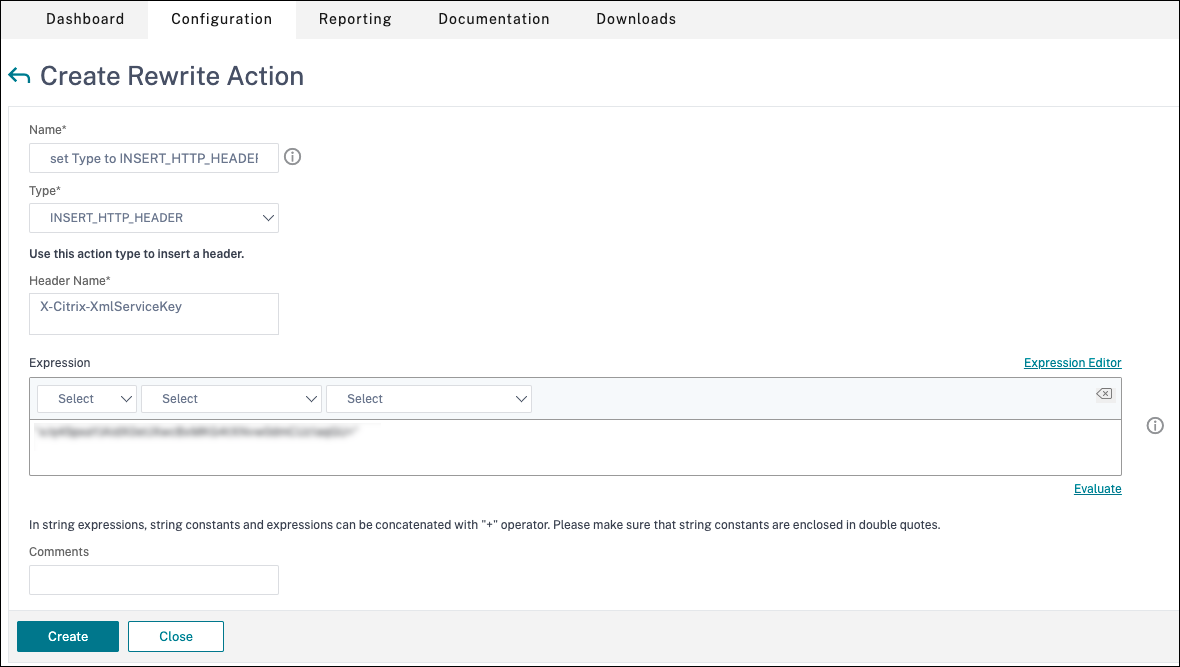

Agrega una acción de reescritura. Para obtener más información, consulta Configurar una acción de reescritura.

- Ve a AppExpert > Rewrite > Actions.

- Haz clic en Add para agregar una nueva acción de reescritura. Puedes nombrar la acción como “set Type to INSERT_HTTP_HEADER”.

- En Type, selecciona INSERT_HTTP_HEADER.

- En Header Name, introduce X-Citrix-XmlServiceKey.

- En Expression, agrega

<XmlServiceKey1 value>con las comillas. Puedes copiar el valor de XmlServiceKey1 de tu configuración de Desktop Delivery Controller™.

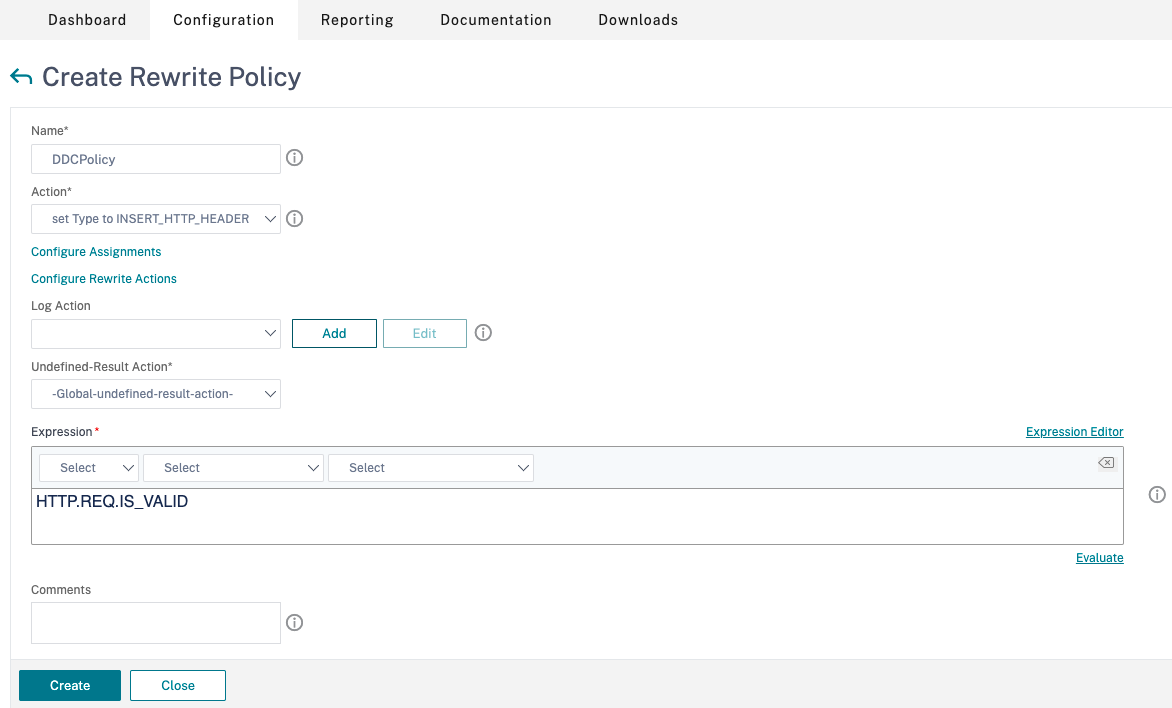

- Agrega una directiva de reescritura. Para obtener más información, consulta Configurar una directiva de reescritura.

-

Ve a AppExpert > Rewrite > Policies.

-

Haz clic en Add para agregar una nueva directiva.

- En Action, selecciona la acción creada en el paso anterior.

- En Expression, agrega HTTP.REQ.IS_VALID.

- Haz clic en OK.

-

-

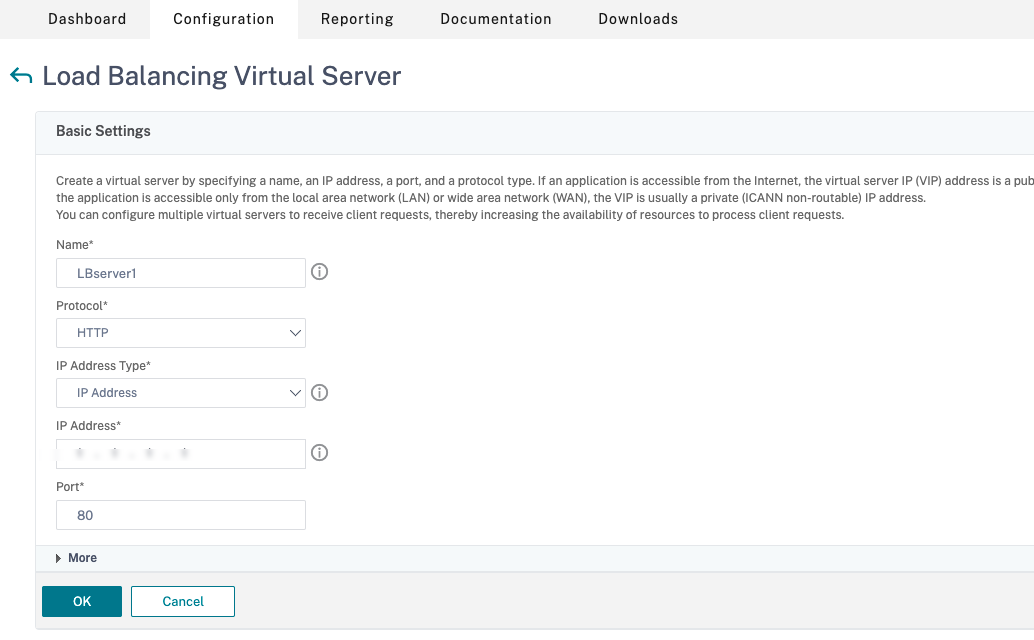

Configura el equilibrio de carga. Debes configurar un servidor virtual de equilibrio de carga por cada servidor STA. De lo contrario, las sesiones no se iniciarán.

Para obtener más información, consulta Configurar el equilibrio de carga básico.

- Crea un servidor virtual de equilibrio de carga.

- Ve a Traffic Management > Load Balancing > Servers.

- En la página Virtual Servers, haz clic en Add.

- En Protocol, selecciona HTTP.

- Agrega la dirección IP virtual de equilibrio de carga y en Port, selecciona 80.

- Haz clic en OK.

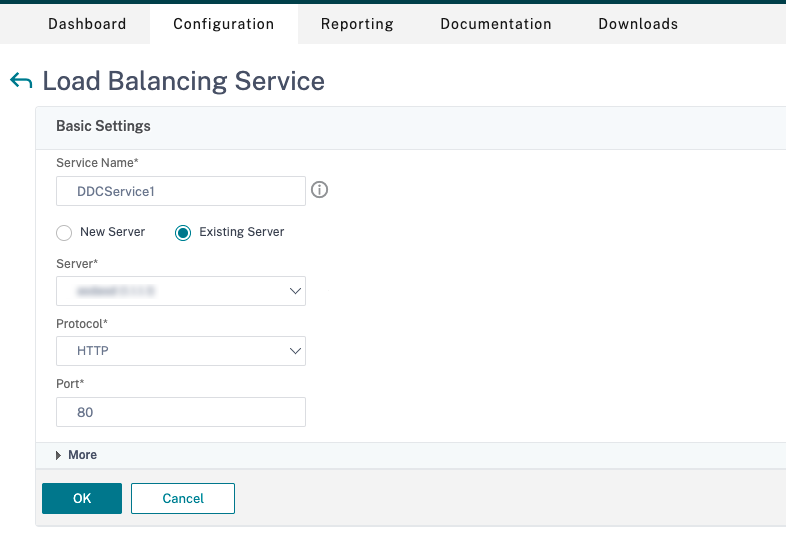

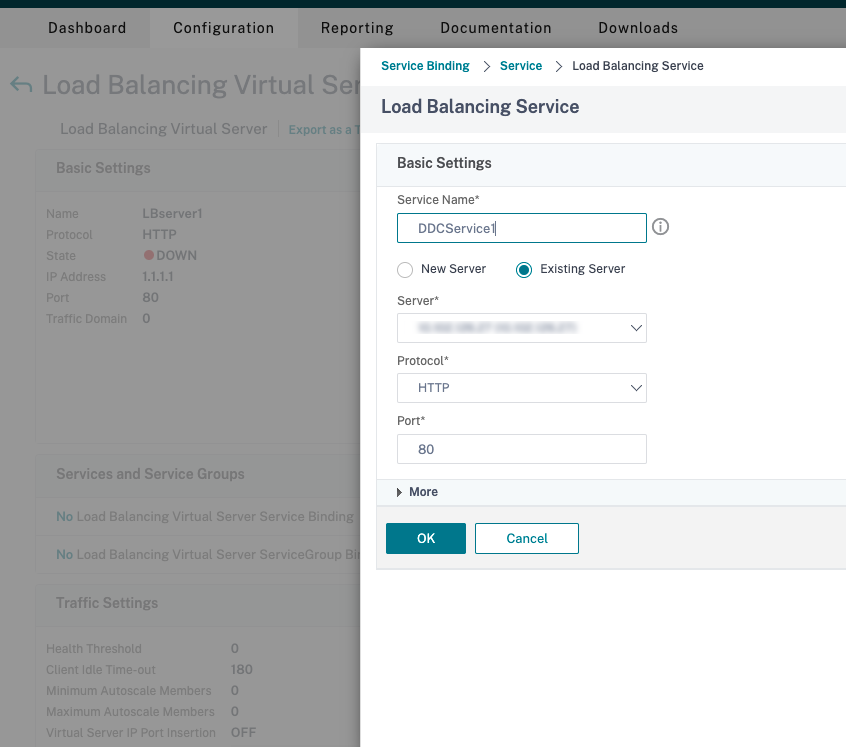

- Crea un servicio de equilibrio de carga.

- Ve a Traffic Management > Load Balancing > Services.

- En Existing Server, selecciona el servidor virtual creado en el paso anterior.

- En Protocol, selecciona HTTP y en Port, selecciona 80.

- Haz clic en OK y, a continuación, haz clic en Done.

- Vincula el servicio al servidor virtual.

- Selecciona el servidor virtual creado anteriormente y haz clic en Edit.

- En Services and Service Groups, haz clic en No Load Balancing Virtual Server Service Binding.

- En Service Binding, selecciona el servicio creado anteriormente.

- Haz clic en Bind.

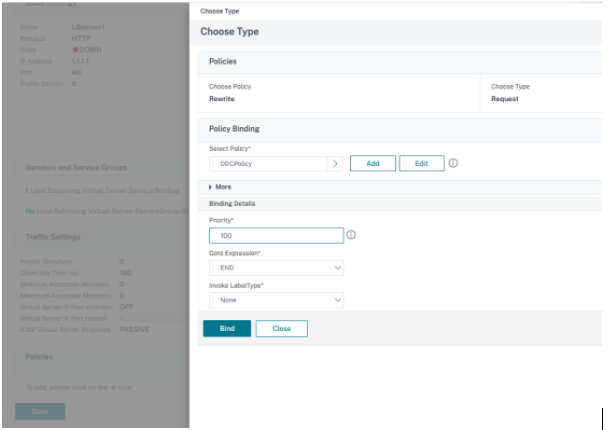

- Vincula la directiva de reescritura creada anteriormente al servidor virtual.

- Selecciona el servidor virtual creado anteriormente y haz clic en Edit.

- En Advanced Settings, haz clic en Policies y, a continuación, en la sección Policies, haz clic en +.

- En Choose Policy, selecciona Rewrite y en Choose Type, selecciona Request.

- Haz clic en Continue.

- En Select Policy, selecciona la directiva de reescritura creada anteriormente.

- Haz clic en Bind.

- Haz clic en Done.

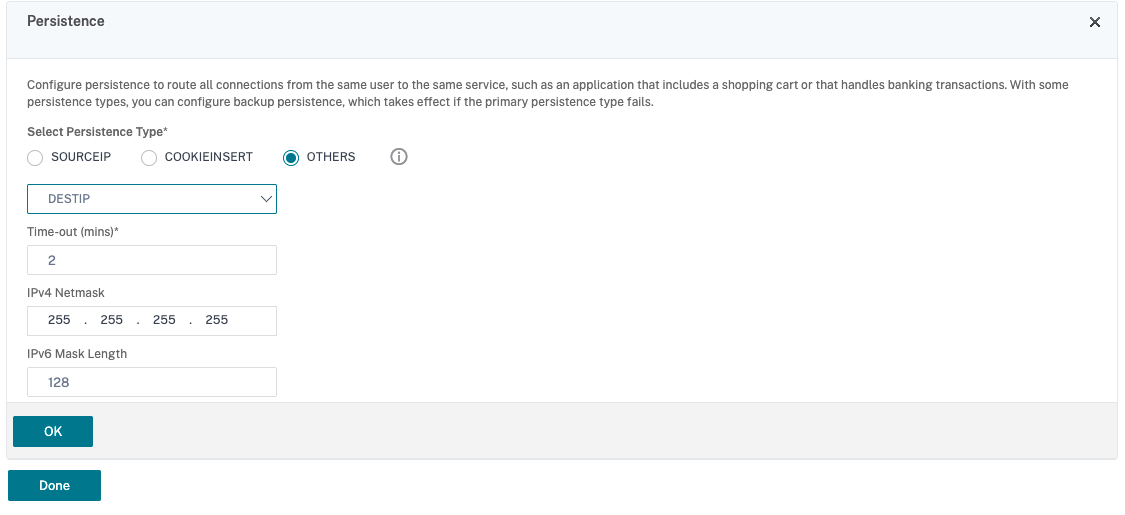

- Configura la persistencia para el servidor virtual, si es necesario.

- Selecciona el servidor virtual creado anteriormente y haz clic en Edit.

- En Advanced Settings, haz clic en Persistence.

- Selecciona el tipo de persistencia como Others.

- Selecciona DESTIP para crear sesiones de persistencia basadas en la dirección IP del servicio seleccionado por el servidor virtual (la dirección IP de destino).

- En IPv4 Netmask, agrega la máscara de red igual que la del DDC.

- Haz clic en OK.

- Repite estos pasos también para el otro servidor virtual.

- Crea un servidor virtual de equilibrio de carga.

Cambios de configuración si el dispositivo Citrix ADC ya está configurado con Citrix Virtual Desktops™

Si ya configuraste el dispositivo Citrix ADC con Citrix Virtual Desktops, para usar la función Secure XML, debes realizar los siguientes cambios de configuración.

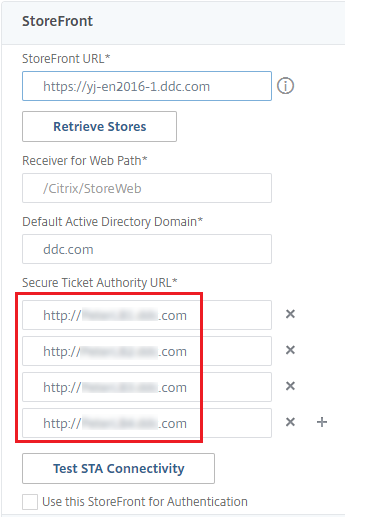

- Antes del inicio de la sesión, cambia la Security Ticket Authority URL del gateway para usar los FQDN de los servidores virtuales de equilibrio de carga.

- Asegúrate de que el parámetro

TrustRequestsSentToTheXmlServicePortesté establecido en False. De forma predeterminada, el parámetroTrustRequestsSentToTheXmlServicePortestá establecido en False. Sin embargo, si el cliente ya configuró Citrix ADC para Citrix Virtual Desktops, entoncesTrustRequestsSentToTheXmlServicePortse establece en True.

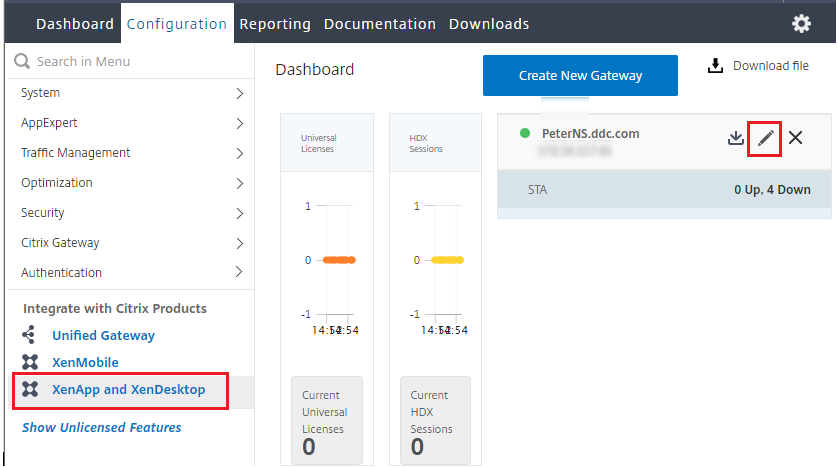

- En la GUI de Citrix ADC, ve a Configuration > Integrate with Citrix Products y haz clic en XenApp and XenDesktop®.

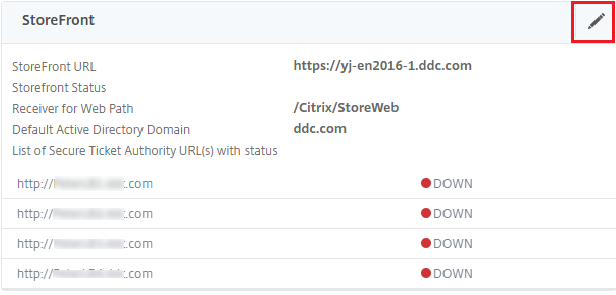

-

Selecciona la instancia del gateway y haz clic en el icono de edición.

-

En el panel de StoreFront, haz clic en el icono de edición.

- Agrega la Secure Ticket Authority URL.

- Si la función Secure XML está habilitada, la URL de STA debe ser la URL del servicio de equilibrio de carga.

- Si la función Secure XML está deshabilitada, la URL de STA debe ser la URL de STA (la dirección del DDC) y el parámetro

TrustRequestsSentToTheXmlServicePorten el DDC debe establecerse en True.

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.