-

Planifier et créer un déploiement

-

Communication WebSocket entre le VDA et le Delivery Controller™

-

-

Créer des catalogues de machines d'images préparées

-

Créer une image préparée pour les instances gérées Amazon WorkSpaces Core

-

Créer un catalogue d'instances gérées Amazon WorkSpaces Core

-

Créer un catalogue de machines d'images préparées dans AWS EC2

-

Créer un catalogue de machines d'images préparées dans Azure

-

Créer un catalogue de machines d'images préparées dans Red Hat OpenShift

-

Créer un catalogue de machines d'images préparées dans VMware

-

Créer un catalogue de machines d'images préparées dans XenServer

-

-

Créer des catalogues de machines

-

Pools d'identités de différents types de jonction d'identité de machine

-

-

-

Rendezvous V2

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Rendezvous V2

Lors de l’utilisation du Citrix Gateway Service, le protocole Rendezvous permet aux VDA de contourner les connecteurs Citrix Cloud™ pour se connecter directement et en toute sécurité au plan de contrôle Citrix Cloud.

Rendezvous V2 est pris en charge avec les machines jointes à un domaine standard, les machines jointes à Microsoft Entra hybride, les machines jointes à Microsoft Entra et les machines non jointes à un domaine.

Remarque :

Actuellement, les déploiements sans connecteur ne sont possibles qu’avec les machines jointes à Azure AD et non jointes à un domaine. Les machines jointes à un domaine AD standard et les machines jointes à Microsoft Entra hybride nécessitent toujours des Cloud Connectors pour l’enregistrement VDA et le courtage de session. Cependant, il n’y a aucune exigence DNS pour l’utilisation de Rendezvous V2.

Les exigences des Cloud Connectors pour d’autres fonctions non liées à la communication VDA, telles que la connexion à votre domaine AD local, le provisionnement MCS vers des hyperviseurs locaux, etc., restent les mêmes.

Exigences

Les exigences pour l’utilisation de Rendezvous V2 sont les suivantes :

- Accès à l’environnement à l’aide de Citrix Workspace™ et de Citrix Gateway Service

- Plan de contrôle : Citrix DaaS™

- VDA version 2203

- Activez le protocole Rendezvous dans la stratégie Citrix. Pour plus d’informations, consultez Paramètre de stratégie du protocole Rendezvous.

- La fiabilité de session doit être activée sur les VDA

- Les machines VDA doivent avoir accès à :

-

https://*.xendesktop.netsurTCP 443. Si vous ne pouvez pas autoriser tous les sous-domaines de cette manière, vous pouvez utiliserhttps://<customer_ID>.xendesktop.net, où <customer_ID> est votre ID client Citrix Cloud tel qu’affiché dans le portail d’administration Citrix Cloud. -

https://*.*.nssvc.netsurTCP 443pour la connexion de contrôle avec Gateway Service. -

https://*.*.nssvc.netsurTCP 443etUDP 443pour les sessions HDX via TCP et EDT, respectivement.

Remarque :

Si vous ne pouvez pas autoriser tous les sous-domaines à l’aide de

https://*.*.nssvc.net, vous pouvez utiliserhttps://*.c.nssvc.netethttps://*.g.nssvc.netà la place. Pour plus d’informations, consultez l’article du centre de connaissances CTX270584. -

Configuration du proxy

Le VDA prend en charge la connexion via des proxys pour le trafic de contrôle et le trafic de session HDX™ lors de l’utilisation de Rendezvous. Les exigences et les considérations pour les deux types de trafic sont différentes, veuillez donc les examiner attentivement.

Considérations relatives au proxy pour le trafic de contrôle

- Seuls les proxys HTTP sont pris en charge.

- Le déchiffrement et l’inspection des paquets ne sont pas pris en charge. Configurez une exception afin que le trafic de contrôle entre le VDA et le plan de contrôle Citrix Cloud ne soit pas intercepté, déchiffré ou inspecté. Sinon, la connexion échoue.

- L’authentification basée sur la machine n’est prise en charge que si la machine VDA est jointe à un domaine AD. Elle peut utiliser l’authentification Negotiate/Kerberos ou NTLM.

Remarque :

Pour utiliser Kerberos, créez le nom de principal de service (SPN) pour le serveur proxy et associez-le au compte Active Directory du proxy. Le VDA génère le SPN au format

HTTP/<proxyURL>lors de l’établissement d’une connexion avec Citrix Cloud. Si vous ne créez pas de SPN, l’authentification revient à NTLM. Dans les deux cas, l’identité de la machine VDA est utilisée pour l’authentification.

Considérations relatives au proxy pour le trafic HDX

- Les proxys HTTP et SOCKS5 sont pris en charge.

- EDT ne peut être utilisé qu’avec des proxys SOCKS5.

- Par défaut, le trafic HDX utilise le proxy défini pour le trafic de contrôle. Si vous devez utiliser un proxy différent pour le trafic HDX, qu’il s’agisse d’un autre proxy HTTP ou d’un proxy SOCKS5, utilisez le paramètre de stratégie Configuration du proxy Rendezvous.

- Le déchiffrement et l’inspection des paquets ne sont pas pris en charge. Configurez une exception afin que le trafic HDX entre le VDA et le plan de contrôle Citrix Cloud ne soit pas intercepté, déchiffré ou inspecté. Sinon, la connexion échoue.

- L’authentification basée sur la machine n’est prise en charge qu’avec les proxys HTTP et si la machine VDA est jointe à un domaine AD. Elle peut utiliser l’authentification Negotiate/Kerberos ou NTLM.

Remarque :

Pour utiliser Kerberos, créez le nom de principal de service (SPN) pour le serveur proxy et associez-le au compte Active Directory du proxy. Le VDA génère le SPN au format

HTTP/<proxyURL>lors de l’établissement d’une session, où l’URL du proxy est récupérée à partir du paramètre de stratégie Configuration du proxy Rendezvous. Si vous ne créez pas de SPN, l’authentification revient à NTLM. Dans les deux cas, l’identité de la machine VDA est utilisée pour l’authentification. - L’authentification avec un proxy SOCKS5 n’est pas prise en charge actuellement. Si vous utilisez un proxy SOCKS5, configurez une exception afin que le trafic destiné aux adresses du Gateway Service (spécifiées dans les exigences) puisse contourner l’authentification.

- Seuls les proxys SOCKS5 prennent en charge le transport de données via EDT. Pour un proxy HTTP, utilisez TCP comme protocole de transport pour ICA.

Proxy transparent

Si vous utilisez un proxy transparent dans votre réseau, aucune configuration supplémentaire n’est requise sur le VDA.

Proxy non transparent

Si vous utilisez un proxy non transparent dans votre réseau, spécifiez le proxy lors de l’installation du VDA afin que le trafic de contrôle puisse atteindre le plan de contrôle Citrix Cloud. Assurez-vous d’examiner les considérations relatives au proxy pour le trafic de contrôle avant de procéder à l’installation et à la configuration.

Dans l’assistant d’installation du VDA, sélectionnez Rendezvous Proxy Configuration dans la page Additional Components. Cette option rend la page Rendezvous Proxy Configuration disponible plus tard dans l’assistant d’installation. Une fois ici, entrez l’adresse du proxy ou le chemin d’accès au fichier PAC pour que le VDA sache quel proxy utiliser. Par exemple :

- Adresse du proxy :

http://<URL ou IP>:<port> - Fichier PAC :

http://<URL ou IP>/<path/<filename>.pac

Comme indiqué dans les considérations relatives au proxy pour le trafic HDX, le trafic HDX utilise par défaut le proxy défini lors de l’installation du VDA. Si vous devez utiliser un proxy différent pour le trafic HDX, qu’il s’agisse d’un autre proxy HTTP ou d’un proxy SOCKS5, utilisez le paramètre de stratégie Configuration du proxy Rendezvous. Lorsque le paramètre est activé, spécifiez l’adresse du proxy HTTP ou SOCKS5. Vous pouvez également entrer le chemin d’accès au fichier PAC pour que le VDA sache quel proxy utiliser. Par exemple :

- Adresse du proxy :

http://<URL ou IP>:<port>ousocks5://<URL ou IP>:<port> - Fichier PAC :

http://<URL ou IP>/<path/<filename>.pac

Si vous utilisez le fichier PAC pour configurer le proxy, définissez le proxy en utilisant la syntaxe requise par le service HTTP de Windows : PROXY [<schéma>=]<URL ou IP>:<port>. Par exemple, PROXY socks5=<URL ou IP>:<port>.

Comment configurer Rendezvous

Voici les étapes pour configurer Rendezvous dans votre environnement :

- Assurez-vous que toutes les exigences sont satisfaites.

- Si vous devez utiliser un proxy HTTP non transparent dans votre environnement, configurez-le pendant l’installation du VDA. Reportez-vous à la section Configuration du proxy pour plus de détails.

- Redémarrez la machine VDA une fois l’installation terminée.

- Créez une stratégie Citrix ou modifiez-en une existante :

- Définissez le paramètre Protocole Rendezvous sur Autorisé.

- Si vous devez configurer un proxy HTTP ou SOCKS5 pour le trafic HDX, configurez le paramètre Configuration du proxy Rendezvous.

- Assurez-vous que les filtres de la stratégie Citrix sont correctement définis. La stratégie s’applique aux machines pour lesquelles Rendezvous doit être activé.

- Assurez-vous que la stratégie Citrix a la bonne priorité afin qu’elle n’en écrase pas une autre.

Remarque :

Si vous utilisez la version 2308 ou antérieure du VDA, la version V1 est utilisée par défaut. Pour plus d’informations sur la configuration de la version à utiliser, consultez Fonctionnalités HDX gérées via le registre.

Validation de Rendezvous

Si vous remplissez toutes les exigences et avez terminé la configuration, suivez ces étapes pour valider si Rendezvous est utilisé :

- Dans le bureau virtuel, ouvrez une invite de commandes ou PowerShell.

- Exécutez

ctxsession.exe -v. - Les protocoles de transport affichés indiquent le type de connexion :

- Rendezvous TCP : TCP > SSL > CGP > ICA

- Rendezvous EDT : UDP > DTLS > CGP > ICA

- Pas de Rendezvous : TCP > CGP > ICA

- La version de Rendezvous signalée indique la version utilisée.

Autres considérations

Ordre des suites de chiffrement Windows

Si l’ordre des suites de chiffrement a été modifié sur les machines VDA, assurez-vous d’inclure les suites de chiffrement prises en charge par le VDA :

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

Si l’ordre personnalisé des suites de chiffrement ne contient pas ces suites de chiffrement, la connexion Rendezvous échoue.

Zscaler Private Access

Si vous utilisez Zscaler Private Access (ZPA), il est recommandé de configurer des paramètres de contournement pour le service Gateway afin d’éviter une latence accrue et l’impact sur les performances associé. Pour ce faire, vous devez définir des segments d’application pour les adresses du service Gateway – spécifiées dans les exigences – et les configurer pour qu’elles soient toujours contournées. Pour plus d’informations sur la configuration des segments d’application pour contourner ZPA, consultez la documentation Zscaler.

Problèmes connus

L’installateur VDA 2203 ne permet pas de saisir une barre oblique ( / ) pour l’adresse du proxy

Comme solution de contournement, vous pouvez configurer le proxy dans le registre après l’installation du VDA :

Key: HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

Value type: String

Value name: ProxySettings

Value data: Proxy address or path to pac file. For example:

Proxy address: http://squidk.test.local:3128

Pac file: http://file.test.com/config/proxy.pac

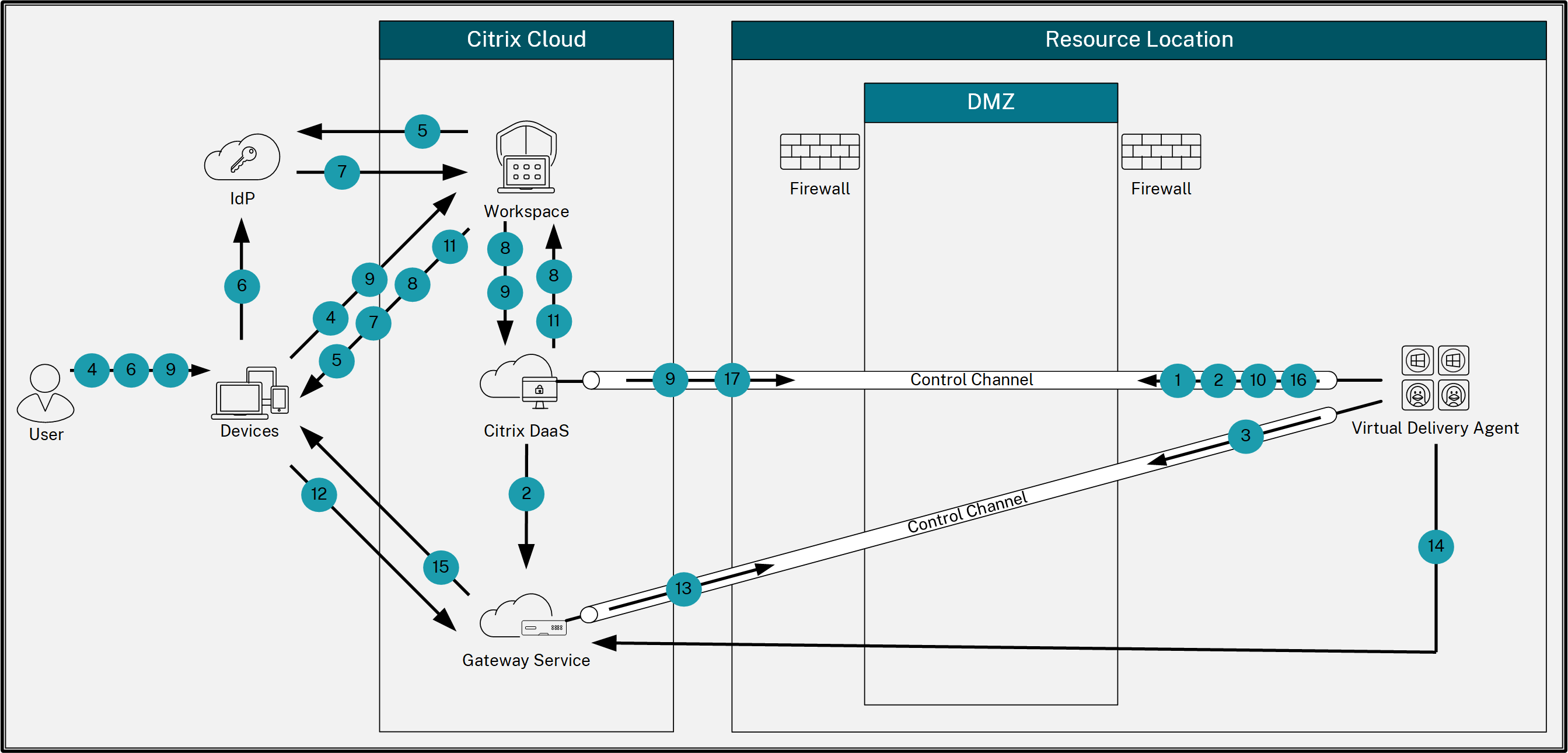

Flux de trafic Rendezvous

Le diagramme suivant illustre la séquence des étapes concernant le flux de trafic Rendezvous.

- Le VDA établit une connexion WebSocket avec Citrix Cloud et s’enregistre.

- Le VDA s’enregistre auprès du service Citrix Gateway et obtient un jeton dédié.

- Le VDA établit une connexion de contrôle persistante avec le service Gateway.

- L’utilisateur navigue vers Citrix Workspace.

- Workspace évalue la configuration d’authentification et redirige les utilisateurs vers l’IdP approprié pour l’authentification.

- L’utilisateur saisit ses informations d’identification.

- Après avoir validé avec succès les informations d’identification de l’utilisateur, celui-ci est redirigé vers Workspace.

- Workspace compte les ressources pour l’utilisateur et les affiche.

- L’utilisateur sélectionne un bureau ou une application dans Workspace. Workspace envoie la demande à Citrix DaaS, qui gère la connexion et demande au VDA de se préparer pour la session.

- Le VDA répond avec la capacité Rendezvous et son identité.

- Citrix DaaS génère un ticket de lancement et l’envoie au périphérique de l’utilisateur via Workspace.

- Le point de terminaison de l’utilisateur se connecte au service Gateway et fournit le ticket de lancement pour authentifier et identifier la ressource à laquelle se connecter.

- Le service Gateway envoie les informations de connexion au VDA.

- Le VDA établit une connexion directe pour la session avec le service Gateway.

- Le service Gateway complète la connexion entre le point de terminaison et le VDA.

- Le VDA vérifie la licence pour la session.

- Citrix DaaS envoie les stratégies applicables au VDA.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.