オンプレミスCitrix GatewayをIDプロバイダーとしてCitrix Cloud™に接続

Citrix Cloudは、オンプレミスのCitrix GatewayをIDプロバイダーとして使用し、ワークスペースにサインインするサブスクライバーを認証することをサポートしています。

-

Citrix Gateway認証を使用すると、次のことが可能になります。

- 既存のCitrix Gatewayを介してユーザー認証を継続し、オンプレミスのVirtual Apps and Desktops展開のリソースにCitrix Workspace経由でアクセスできるようにします。

- Citrix WorkspaceでCitrix Gatewayの認証、承認、および監査(AAA)機能を使用します。

- パススルー認証、スマートカード、セキュアトークン、条件付きアクセスポリシー、フェデレーションなどの機能を使用しながら、Citrix Workspaceを介してユーザーが必要なリソースにアクセスできるようにします。

ヒント:

サポートされているIDプロバイダーの詳細については、Citrix Identity and Authenticationの概要教育コースを参照してください。「Citrix Identity and Access Managementの計画」モジュールには、このIDプロバイダーをCitrix Cloudに接続し、Citrix Workspaceの認証を有効にする方法を説明する短いビデオが含まれています。

サポートされているバージョン

-

Citrix Gateway認証は、以下のオンプレミス製品バージョンでの使用がサポートされています。

- Citrix Gateway 12.1 54.13 Advanced Edition以降

-

Citrix Gateway 13.0 41.20 Advanced Edition以降

-

前提条件

Cloud Connector

-

Citrix Cloud Connector™ソフトウェアをインストールするには、少なくとも2台のサーバーが必要です。これらのサーバーは、以下の要件を満たしている必要があります。

- Cloud Connectorの技術詳細に記載されているシステム要件を満たしていること。

- 他のCitrixコンポーネントがインストールされておらず、Active Directoryドメインコントローラーではなく、リソースロケーションインフラストラクチャにとって重要ではないマシンであること。

- サイトが存在するドメインに参加していること。ユーザーが複数のドメインにあるサイトのアプリケーションにアクセスする場合、各ドメインに少なくとも2つのCloud Connectorをインストールする必要があります。

- サイトに接続できるネットワークに接続されていること。

- インターネットに接続されていること。詳細については、「システムと接続の要件」を参照してください。

-

Citrix Cloudとの高可用性接続を確保するには、少なくとも2つのCloud Connectorが必要です。インストール後、Cloud ConnectorはCitrix Cloudがサイトを特定し、通信できるようにします。

- Cloud Connectorのインストールについて詳しくは、「Cloud Connectorのインストール」を参照してください。

Active Directory

Citrix Gateway認証を有効にする前に、以下のタスクを実行してください。

- ワークスペースサブスクライバーがActive Directory(AD)にユーザーアカウントを持っていることを確認します。ADアカウントを持たないサブスクライバーは、ワークスペースに正常にサインインできません。

- サブスクライバーのADアカウントのユーザープロパティが入力されていることを確認します。Citrix Cloudは、サブスクライバーがサインインする際にユーザーコンテキストを確立するためにこれらのプロパティを必要とします。これらのプロパティが入力されていない場合、サブスクライバーはワークスペースにサインインできません。これらのプロパティには以下が含まれます。

- メールアドレス

- 表示名

- 共通名

- SAMアカウント名

- ユーザープリンシパル名

- OID

- SID

- Active Directory(AD)をCitrix Cloudアカウントに接続します。このタスクでは、Cloud Connectorセクションで説明されているように、準備したサーバーにCloud Connectorソフトウェアをインストールします。Cloud Connectorは、Citrix Cloudがオンプレミス環境と通信できるようにします。手順については、「Active DirectoryをCitrix Cloudに接続する」を参照してください。

- Citrix Gateway認証でフェデレーションを実行している場合は、ADユーザーをフェデレーションプロバイダーに同期します。Citrix Cloudは、ワークスペースサブスクライバーが正常にサインインできるように、ADユーザー属性を必要とします。

要件

Citrix Gatewayの高度なポリシー

Citrix Gateway認証では、従来のポリシーが非推奨になったため、オンプレミスのGatewayで高度なポリシーを使用する必要があります。高度なポリシーは、IDプロバイダーチェーンなどのオプションを含め、Citrix Cloudの多要素認証 (MFA) をサポートします。現在従来のポリシーを使用している場合は、Citrix CloudでCitrix Gateway認証を使用するために、新しい高度なポリシーを作成する必要があります。高度なポリシーを作成する際に、従来のポリシーのAction部分を再利用できます。

署名用証明書

Citrix Workspaceへのサブスクライバーを認証するためにGatewayを構成する場合、GatewayはOpenID Connectプロバイダーとして機能します。Citrix CloudとGateway間のメッセージはOIDCプロトコルに準拠しており、トークンのデジタル署名が含まれます。したがって、これらのトークンに署名するための証明書を構成する必要があります。この証明書は、公開認証局 (CA) から発行されている必要があります。プライベートCAによって発行された証明書の使用はサポートされていません。これは、Citrix CloudにプライベートルートCA証明書を提供する方法がないためです。そのため、信頼の証明書チェーンを確立できません。署名用に複数の証明書を構成した場合、これらのキーはメッセージごとにローテーションされます。

キーは vpn global にバインドされている必要があります。これらのキーがないと、サブスクライバーはサインイン後にワークスペースに正常にアクセスできません。

- ### クロック同期

OIDCのデジタル署名されたメッセージにはタイムスタンプが含まれているため、GatewayはNTP時刻に同期されている必要があります。クロックが同期されていない場合、Citrix Cloudはトークンの有効性を確認する際に、トークンが古くなっていると見なします。

タスクの概要

Citrix Gateway認証を設定するには、次のタスクを実行します。

-

Identity and Access Managementで、Gatewayへの接続の構成を開始します。この手順で、GatewayのクライアントID、シークレット、およびリダイレクトURLを生成します。

-

Gatewayで、Citrix Cloudから生成された情報を使用してOAuth IdP高度なポリシーを作成します。これにより、Citrix CloudがオンプレミスのGatewayに接続できるようになります。手順については、次の記事を参照してください。

- Citrix Gateway 12.1: オンプレミスのCitrix GatewayをCitrix CloudのIDプロバイダーとして使用する

- Citrix Gateway 13.0: オンプレミスのCitrix GatewayをCitrix CloudのIDプロバイダーとして使用する

-

Workspace Configurationで、サブスクライバーのCitrix Gateway認証を有効にします。

ワークスペースサブスクライバーのCitrix Gateway認証を有効にする

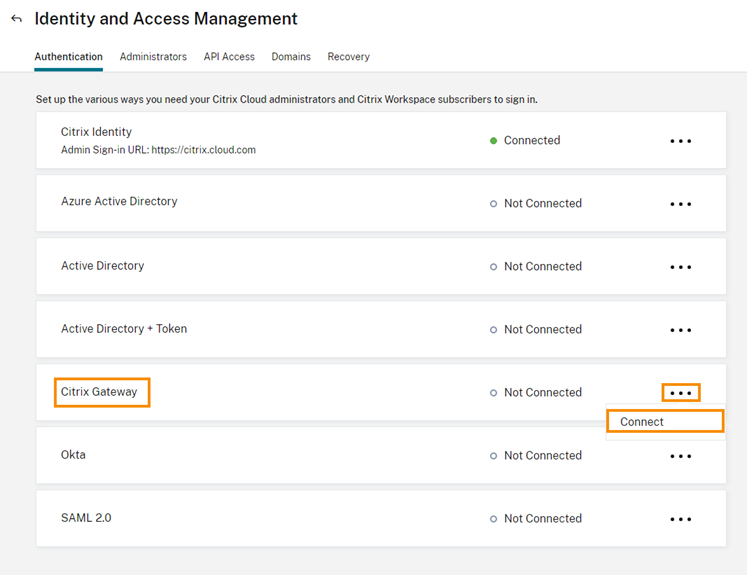

- Citrix Cloudメニューから、Identity and Access Managementを選択します。

-

AuthenticationタブのCitrix Gatewayで、省略記号メニューをクリックし、Connectを選択します。

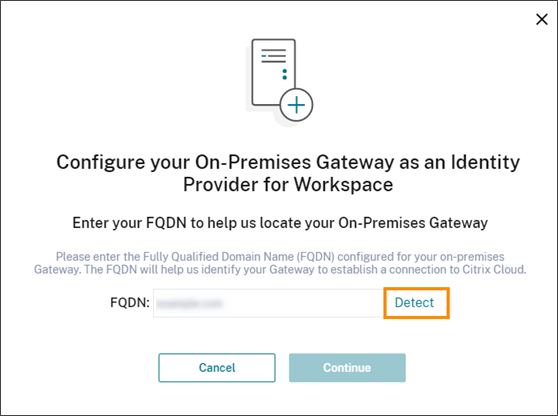

- オンプレミスのGatewayのFQDNを入力し、Detectをクリックします。

Citrix Cloudが正常に検出したら、Continueをクリックします。

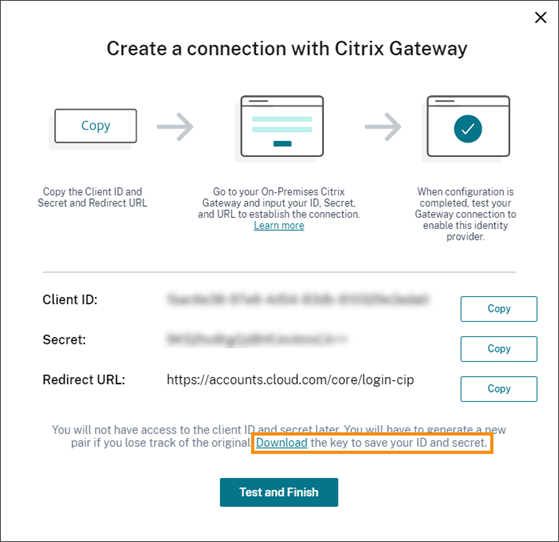

Citrix Cloudが正常に検出したら、Continueをクリックします。 - オンプレミスのGatewayとの接続を作成します。

- Citrix Cloudに表示されるクライアントID、シークレット、およびリダイレクトURLをコピーします。

また、この情報のコピーをダウンロードし、参照用にオフラインで安全に保存してください。この情報は、生成後はCitrix Cloudでは利用できません。

また、この情報のコピーをダウンロードし、参照用にオフラインで安全に保存してください。この情報は、生成後はCitrix Cloudでは利用できません。 - Gatewayで、Citrix CloudのクライアントID、シークレット、およびリダイレクトURLを使用してOAuth IdP高度なポリシーを作成します。手順については、次の記事を参照してください。

- Citrix Gateway 12.1の場合: オンプレミスのCitrix GatewayをCitrix CloudのIDプロバイダーとして使用する

- Citrix Gateway 13.0の場合: オンプレミスのCitrix GatewayをCitrix CloudのIDプロバイダーとして使用する

- Test and Finishをクリックします。Citrix Cloudは、Gatewayに到達可能であり、正しく構成されていることを確認します。

- Citrix Cloudに表示されるクライアントID、シークレット、およびリダイレクトURLをコピーします。

-

ワークスペースのCitrix Gateway認証を有効にします。 - 1. Citrix Cloudメニューから、Workspace Configurationを選択します。 - 1. Authenticationタブから、Citrix Gatewayを選択します。 - 1. I understand the impact on subscriber experienceを選択し、Saveをクリックします。

- ## トラブルシューティング

まず、この記事の前提条件および要件セクションを確認してください。オンプレミス環境に必要なすべてのコンポーネントがあり、必要なすべての構成が行われていることを確認してください。これらの項目のいずれかが不足しているか、誤って構成されている場合、Citrix Gatewayを使用したワークスペース認証は機能しません。

- Citrix CloudとオンプレミスのGateway間の接続確立で問題が発生した場合は、次の項目を確認してください。

- Gateway FQDN がインターネットから到達可能であること。

- Citrix Cloud に Gateway FQDN が正しく入力されていること。

- OAuth IdP ポリシーの `-issuer` パラメーターに Gateway URL が正しく入力されていること。例: `-issuer https://GatewayFQDN.com`。`issuer` パラメーターは大文字と小文字を区別します。

- Citrix Cloud のクライアント ID、シークレット、リダイレクト URL の値が、OAuth IdP ポリシーの [Client ID]、[Client Secret]、[Redirect URL]、および [Audience] フィールドに正しく入力されていること。ポリシーの [Audience] フィールドに正しいクライアント ID が入力されていることを確認してください。

- OAuth IdP 認証ポリシーが正しく構成されていること。手順については、以下の記事を参照してください。

- Citrix Gateway 12.1: オンプレミス Citrix Gateway を Citrix Cloud の ID プロバイダーとして使用

- Citrix Gateway 13.0: オンプレミス Citrix Gateway を Citrix Cloud の ID プロバイダーとして使用

- 認証ポリシーのバインドで説明されているように、ポリシーが AAA 認証サーバーに正しくバインドされていることを確認してください。

グローバルカタログサーバー

Gateway は、ユーザーアカウントの詳細を取得するだけでなく、ユーザーのドメイン名、AD NETBIOS 名、およびルート AD ドメイン名も取得します。AD NETBIOS 名を取得するために、Gateway はユーザーアカウントが存在する AD を検索します。NETBIOS 名はグローバルカタログサーバーにはレプリケートされません。

AD 環境でグローバルカタログサーバーを使用している場合、これらのサーバーで構成された LDAP アクションは Citrix Cloud では機能しません。代わりに、LDAP アクションで個々の AD を構成する必要があります。複数のドメインまたはフォレストがある場合は、複数の LDAP ポリシーを構成できます。

Kerberos または IdP チェーンによるシングルサインオンのための AD 検索

Kerberos または SAML もしくは OIDC プロトコルを使用する外部 ID プロバイダーをサブスクライバーのサインインに使用する場合は、AD ルックアップが構成されていることを確認してください。Gateway は、サブスクライバーの AD ユーザープロパティと AD 構成プロパティを取得するために AD ルックアップを必要とします。

認証がサードパーティサーバーによって処理される場合でも、LDAP ポリシーが構成されていることを確認してください。これらのポリシーを構成するには、以下のタスクを実行して、既存のログインスキーマプロファイルに第 2 の認証要素を追加します。

- Active Directory から属性とグループの抽出のみを実行する LDAP 認証サーバーを作成します。

- LDAP 高度認証ポリシーを作成します。

- 認証ポリシーラベルを作成します。

- 認証ポリシーラベルを、プライマリ ID プロバイダーの後の次の要素として定義します。

LDAP を第 2 の認証要素として追加するには

- LDAP 認証サーバーを作成します。

- [System] > [Authentication] > [Basic Policies] > [LDAP] > [Servers] > [Add] の順に選択します。

-

[Create Authentication LDAP Server] ページで、以下の情報を入力します。

- [Choose Server Type] で、[LDAP] を選択します。

- [Name] に、サーバーのわかりやすい名前を入力します。

- [Server IP] を選択し、LDAP サーバーの IP アドレスを入力します。

- [Security Type] で、必要な LDAP セキュリティタイプを選択します。

- [Server Type] で、[AD] を選択します。

- [Authentication] で、チェックボックスをオフにします。この認証サーバーは Active Directory からユーザー属性とグループを抽出するためだけのものであり、認証用ではないため、このチェックボックスはオフにする必要があります。

-

[Other Settings] で、以下の情報を入力します。

- [Server Logon Name Attribute] に、UserPrincipalName を入力します。

- [Group Attribute] で、memberOf を選択します。

- [Sub Attribute Name] で、cn を選択します。

- LDAP 高度認証ポリシーを作成します。

- [Security] > [AAA - Application Traffic] > [Policies] > [Authentication] > [Advanced Policies] > [Policy] > [Add] の順に選択します。

-

[Create Authentication Policy] ページで、以下の情報を入力します。

- [Name] に、ポリシーのわかりやすい名前を入力します。

- [Action Type] で、[LDAP] を選択します。

- [Action] で、以前に作成した LDAP 認証サーバーを選択します。

- [Expression] に、TRUE を入力します。

- [Create] をクリックして構成を保存します。

- 認証ポリシーラベルを作成します。

- [Security] > [AAA – Application Traffic] > [Policies] > [Authentication] > [Advanced Policies] > [Policy Label] > [Add] の順に選択します。

- [Name] に、認証ポリシーラベルのわかりやすい名前を入力します。

- [Login Schema] で、LSCHEMA_INT を選択します。

- [Policy Binding] の [Select Policy] で、以前に作成した LDAP 高度認証ポリシーを選択します。

- [GoTo Expression] で、[END] を選択します。

- [Bind] をクリックして構成を完了します。

- LDAP 認証ポリシーラベルを、プライマリ ID プロバイダーの後の次の要素として定義します。

- [System] > [Security] > [AAA - Application Traffic] > [Virtual Servers] の順に選択します。

- プライマリ ID プロバイダーのバインドを含む仮想サーバーを選択し、[Edit] を選択します。

- [Advanced Authentication Policies] で、既存の [Authentication Policy] バインドを選択します。

- プライマリ ID プロバイダーのバインドを選択し、[Edit Binding] を選択します。

- [Policy Binding] ページで、[Select Next Factor] に、以前に作成した LDAP 認証ポリシーラベルを選択します。

- [Bind] をクリックして構成を保存します。

多要素認証のデフォルトパスワード

ワークスペースサブスクライバーに多要素認証 (MFA) を使用する場合、Gateway は最後の要素のパスワードをシングルサインオンのデフォルトパスワードとして使用します。このパスワードは、サブスクライバーがワークスペースにサインインするときに Citrix Cloud に送信されます。環境内で LDAP 認証の後に別の要素が続く場合、LDAP パスワードを Citrix Cloud に送信されるデフォルトパスワードとして構成する必要があります。LDAP 要素に対応するログインスキーマで SSOCredentials を有効にします。

詳細情報

Citrix Tech Zone: Tech Insight: 認証 - Gateway