Oktaをワークスペース認証用のSAMLプロバイダーとして構成

この記事では、Okta SAMLアプリケーションを構成するために必要な手順と、Citrix Cloud™とSAMLプロバイダー間の接続について説明します。これらの手順の一部では、SAMLプロバイダーの管理コンソールで実行するアクションについて説明しています。

-

前提条件

-

この記事のタスクを完了する前に、以下の前提条件を満たしていることを確認してください。

- Citrixサポートによって、Citrix CloudでSendNameIDPolicyInSAMLRequest機能が有効化済みであること。この機能は、リクエストに応じて有効化されます。これらの機能の詳細については、「Oktaを使用したSAMLに必要なクラウド機能」を参照してください。

- 以下のいずれかのOktaドメインを使用するOkta組織があること。

- okta.com

- okta-eu.com

- oktapreview.com

-

- Active Directory (AD) がOkta組織と同期済みであること。

- Okta組織で認証リクエストの署名が有効化済みであること。

-

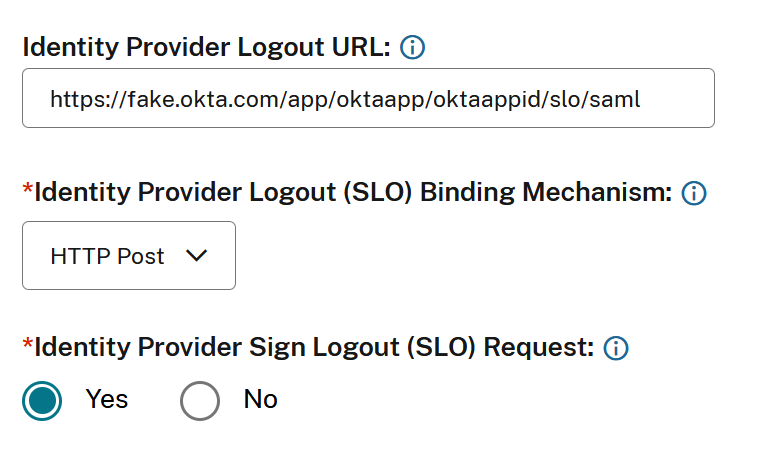

IDプロバイダーのシングルログアウト (SLO) が、Citrix CloudとOkta SAMLアプリケーションの両方で構成済みであること。SLOが構成されている場合、エンドユーザーがCitrix Workspace™からサインアウトすると、OktaおよびOkta SAMLアプリケーションを共有する他のすべてのサービスプロバイダーからもサインアウトします。

- Citrix Cloud内でIDプロバイダーのログアウト (SLO) リクエストの署名が有効化済みであること。

- Citrix Cloud内でIDプロバイダーのログアウトバインディング (SLO) がHTTPPostであること。

Oktaを使用したSAMLに必要なクラウド機能

この記事のタスクを完了する前に、Citrixサポートに連絡してSendNameIDPolicyInSAMLRequest機能を有効にする必要があります。この機能により、Citrix CloudはSAMLリクエストでNameIDポリシーを未指定としてSAMLプロバイダーに提供できます。この機能はOktaでのみ使用できます。

- これらの機能は、Citrixアカウントにサインインし、[CitrixサポートWebサイト](https://support.citrix.com/case/manage#/open-cases)からチケットを開くことでリクエストできます。

要件

この記事には、Okta管理コンソールでSAMLアプリケーションを作成するタスクが含まれています。このアプリケーションには、Citrix Cloudリージョン用のSAML署名証明書が必要です。

この証明書は、https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtractなどの抽出ツールを使用して、お使いのリージョンのCitrix Cloud SAMLメタデータから抽出できます。Citrixは、必要に応じて提供できるように、Citrix Cloud SAML証明書を事前に取得しておくことを推奨します。

-

このセクションの手順では、https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtractにある抽出ツールを使用して署名証明書を取得する方法について説明します。

-

お使いのリージョンのCitrix Cloudメタデータを取得するには:

-

選択した抽出ツールで、Citrix CloudリージョンのメタデータURLを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンでは、

https://saml.cloud.com/saml/metadataを入力します。 - 日本リージョンでは、

https://saml.citrixcloud.jp/saml/metadataを入力します。 - Citrix Cloud Governmentリージョンでは、

https://saml.cloud.us/saml/metadataを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンでは、

- [読み込み] をクリックします。抽出された証明書が、入力したURLの下に表示されます。

- [ダウンロード] をクリックして、証明書をPEM形式でダウンロードします。

Okta ADエージェントとのアカウント同期

OktaをSAMLプロバイダーとして使用するには、まずオンプレミスADをOktaと統合する必要があります。これを行うには、Okta ADエージェントをドメインにインストールし、ADをOkta組織に追加します。Okta ADエージェントの展開に関するガイダンスについては、Okta Webサイトの「Active Directory統合の開始」を参照してください。

その後、ADユーザーとグループをOktaにインポートします。インポート時には、ADアカウントに関連付けられている以下の値を含めます。

- Email

- SID

- UPN

- OID

- ADユーザーとグループをOkta組織と同期するには:

- Okta ADエージェントをインストールして構成します。完全な手順については、Okta Webサイトの以下の記事を参照してください。 - Okta Active Directoryエージェントのインストール - Active Directoryのインポートとアカウント設定の構成 - Active Directoryプロビジョニング設定の構成

- 手動インポートまたは自動インポートを実行して、ADユーザーとグループをOktaに追加します。Oktaのインポート方法と手順の詳細については、Okta Webサイトの「Active Directoryユーザーとグループの管理」を参照してください。

ワークスペース認証用のOkta SAMLアプリケーションの構成

- 1. SAMLアプリケーションを追加および構成する権限を持つ管理者アカウントを使用して、Okta組織にサインインします。

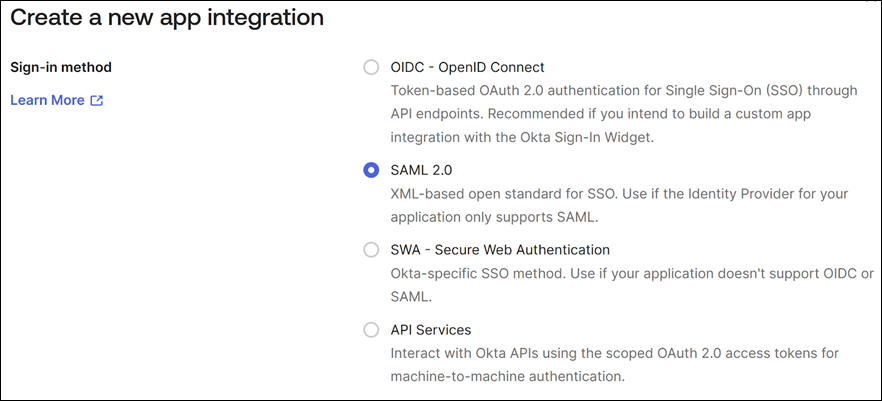

- 1. 管理コンソールで、**[Applications] > [Applications] > [Create App Integration]** を選択し、次に **[SAML 2.0]** を選択します。**[Next]** を選択します。

-

-

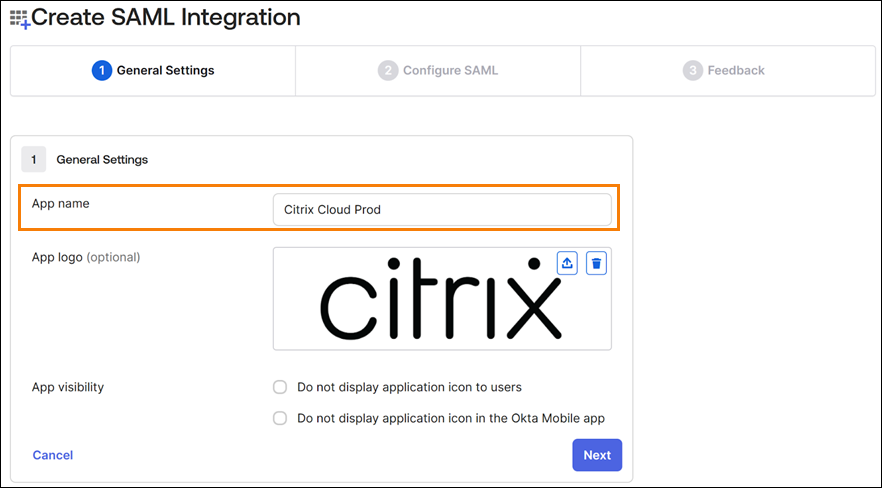

[App Name] に、アプリケーションのわかりやすい名前を入力します。[Next] を選択します。

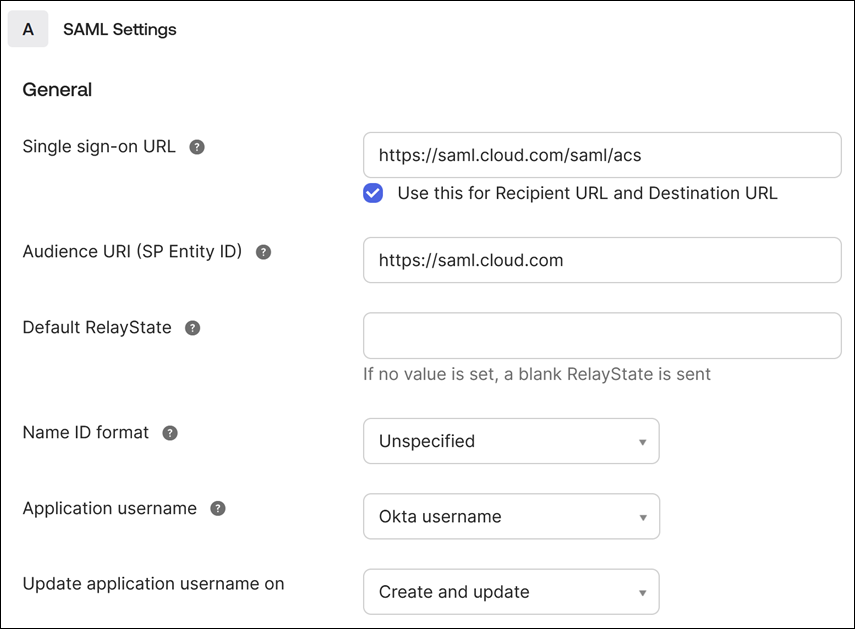

-  - 1. **SAML設定**セクションで、Citrix Cloudサービスプロバイダー (SP) 接続を構成します。 1. **シングルサインオンURL**に、Citrix Cloudのお客様のCitrix Cloudリージョンに対応するURLを入力します。 - お客様IDが欧州連合、米国、またはアジア太平洋南部リージョンにある場合は、`https://saml.cloud.com/saml/acs`と入力します。 - お客様IDが日本リージョンにある場合は、`https://saml.citrixcloud.jp/saml/acs`と入力します。 - お客様IDがCitrix Cloud Governmentリージョンにある場合は、`https://saml.cloud.us/saml/acs`と入力します。 1. **受信者および宛先URLにこれを使用**を選択します。 1. **オーディエンスURI (SPエンティティID)**に、Citrix Cloudのお客様のCitrix Cloudリージョンに対応するURLを入力します。 - お客様IDが欧州連合、米国、またはアジア太平洋南部リージョンにある場合は、`https://saml.cloud.com`と入力します。 - お客様IDが日本リージョンにある場合は、`https://saml.citrixcloud.jp`と入力します。 - お客様IDがCitrix Cloud Governmentリージョンにある場合は、`https://saml.cloud.us`と入力します。 1. **名前ID形式**で、**未指定**を選択します。Citrix CloudがSAML要求内で送信するNameIDポリシーは、Okta SAMLアプリケーション内で指定されたNameID形式と一致する必要があります。これらの項目が一致しない場合、**認証要求の署名**を有効にすると、Oktaからエラーが発生します。 1. **アプリケーションユーザー名**で、**Oktaユーザー名**を選択します。 この構成の例として、次の画像は米国、EU、アジア太平洋南部リージョンの正しい構成を示しています。  > **重要:** > > **名前ID**設定は**未指定**として構成する必要があります。この設定に別の値を使用すると、SAMLサインインが失敗します。-

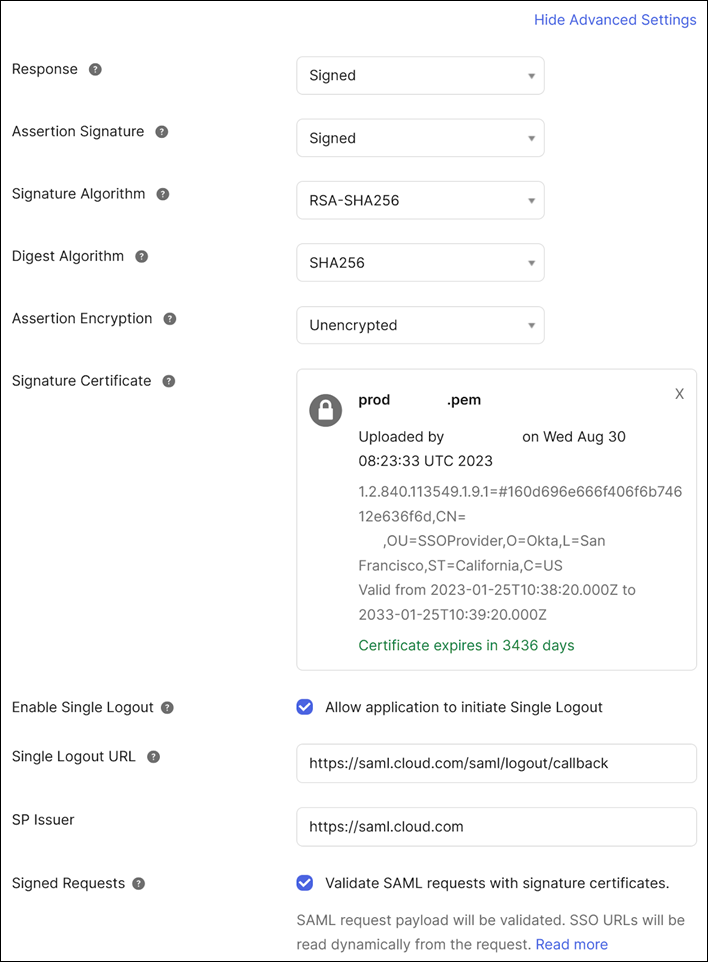

詳細設定を表示をクリックし、次の設定を構成します。

- 応答で、署名済みを選択します。

- アサーション署名で、署名済みを選択します。

- 署名アルゴリズムで、RSA-SHA256を選択します。

- アサーション暗号化で、暗号化なしを選択します。

- 署名証明書で、Citrix CloudリージョンのSAML署名証明書をPEM形式でアップロードします。SAML署名証明書の取得手順については、この記事の要件を参照してください。

- シングルログアウトを有効にするで、アプリケーションによるシングルログアウトの開始を許可を選択します。

-

シングルログアウトURLに、Citrix Cloudリージョンに対応するURLを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.com/saml/logout/callbackと入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jp/saml/saml/logout/callbackと入力します。 - Citrix Cloud Governmentの場合は、

https://saml.cloud.us/saml/logout/callbackと入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

- SP発行者に、オーディエンスURI (SPエンティティID) (このタスクのステップ4c) で以前に入力した値を入力します。

-

署名済み要求で、署名証明書でSAML要求を検証を選択します。

次の画像は、米国、EU、およびアジア太平洋南部リージョンの正しい構成を示しています。

-

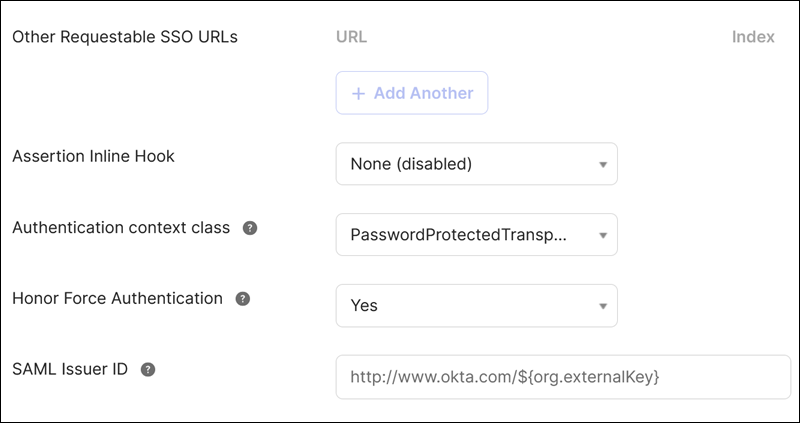

残りのすべての詳細設定については、デフォルト値を受け入れます。

-

詳細設定を表示をクリックし、次の設定を構成します。

-

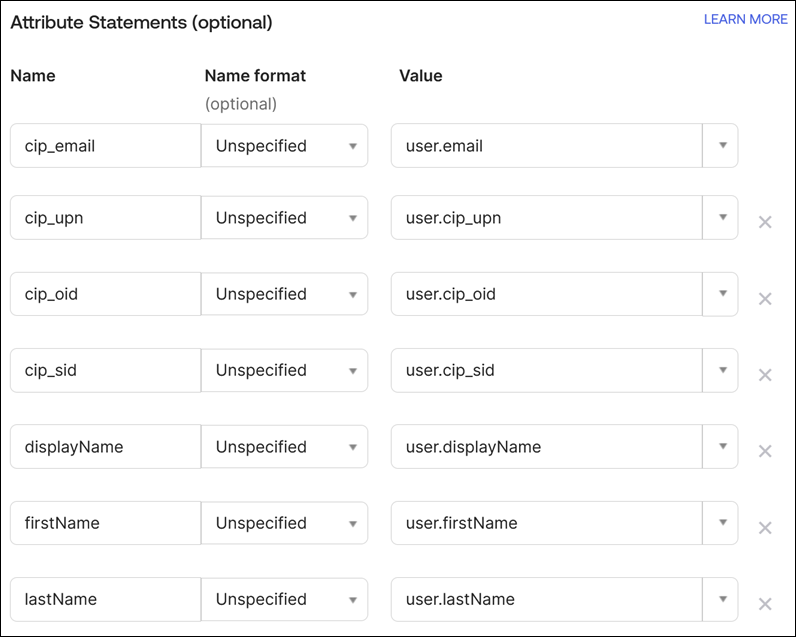

属性ステートメント (オプション)で、次の表に示すように、名前、名前形式、および値の値を入力します。

名前 名前形式 値 cip_upn Unspecified user.cip_upn displayName Unspecified user.displayName firstName Unspecified user.givenName lastName Unspecified user.familyName

-

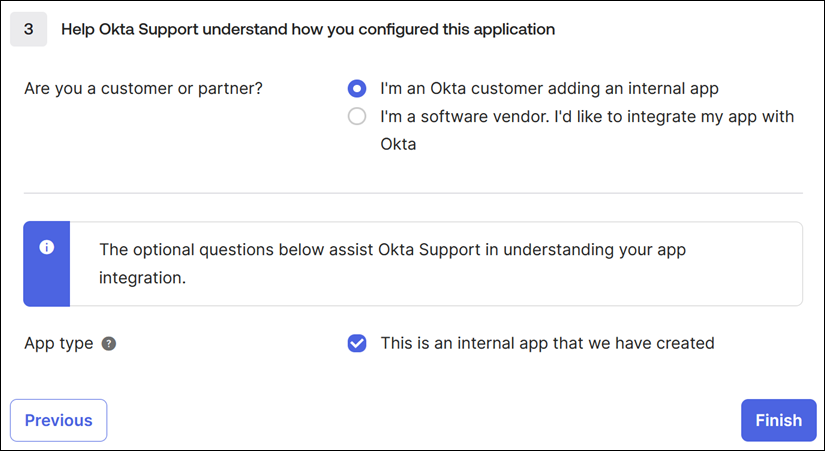

次へを選択します。Okta構成ステートメントが表示されます。

- お客様またはパートナーですか?で、私は内部アプリを追加するOktaのお客様ですを選択します。

- アプリの種類で、これは作成した内部アプリですを選択します。

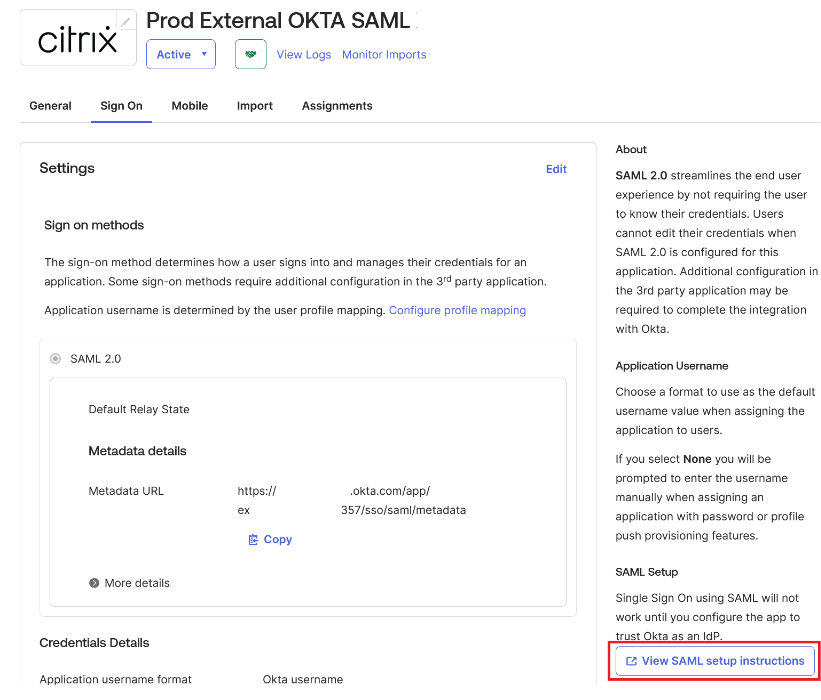

- 完了を選択して構成を保存します。SAMLアプリケーションのプロファイルページが表示され、サインオンタブの内容が表示されます。

構成後、割り当てタブを選択し、ユーザーとグループをSAMLアプリケーションに割り当てます。

Citrix Cloud SAML接続の構成

すべてのCitrixログオンフローは、Workspace URLまたはCitrix Cloud GO URLのいずれかを使用してサービスプロバイダーによって開始される必要があります。

IDおよびアクセス管理 → 認証 → IDプロバイダーの追加 → SAML内のSAML接続には、デフォルトの推奨値を使用します。

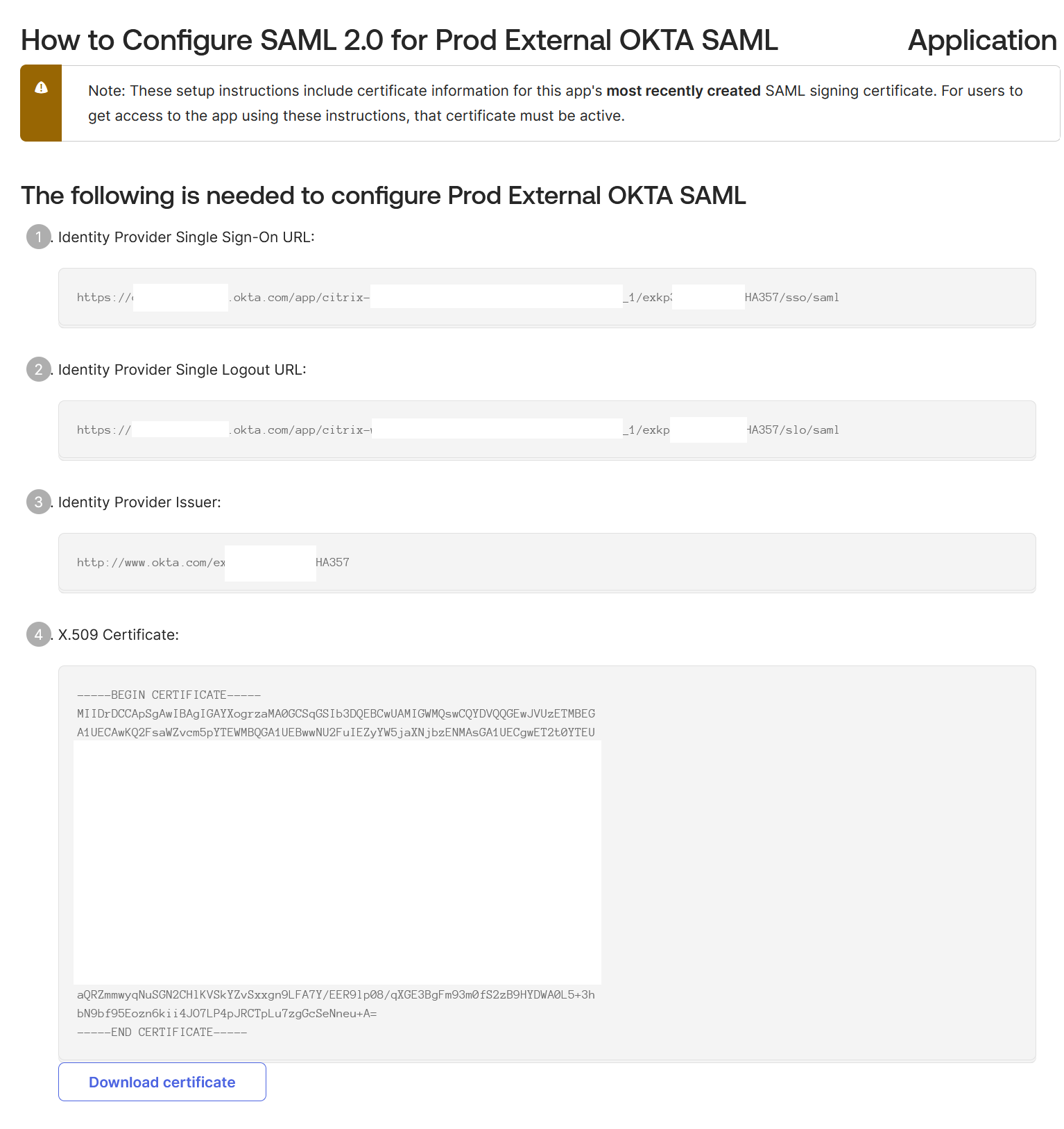

Citrix Cloudに入力するOkta SAMLアプリケーションのSAMLエンドポイントをOktaポータルから取得します。

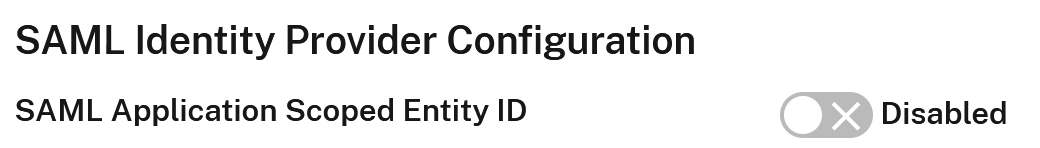

重要:

Oktaはスコープ付きエンティティIDを必要としません。このドキュメントでは、スコープ付きエンティティIDが無効になっていることを前提としています。スコープ付きエンティティIDとは何か、およびいつ必要になるかについては、スコープ付きエンティティIDに関するCitrixドキュメントを参照してください。デフォルトのCitrix Cloud SAML接続設定を使用し、スコープ付きエンティティIDを無効のままにします。

| Citrix Cloudのこのフィールド | この値を入力 |

|---|---|

| エンティティID | http://www.okta.com/<oktaSAMLappID> |

| 認証要求の署名 | はい |

| SSOサービスURL | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/sso/saml |

| SSOバインディングメカニズム | HTTP Post |

| SAML応答 | 応答またはアサーションのいずれかに署名 |

| 認証コンテキスト | 未指定、完全一致 |

| ログアウトURL | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/slo/saml |

| ログアウト要求の署名 | はい |

| SLOバインディングメカニズム | HTTP Post |