デバイスの登録とリソースの配信の準備

重要:

続行する前に、オンボーディングとリソースのセットアップに記載されているすべてのタスクを完了してください。

今後の変更についてユーザーに通知してください。Citrixユーザー導入キットへようこそを参照してください。

Citrix Endpoint Managementは、さまざまな登録オプションをサポートしています。この記事では、サポートされているすべてのデバイスを登録できるようにするために必要な基本的なセットアップについて説明します。次の図は、基本的なセットアップをまとめたものです。

サポートされているデバイスのリストについては、サポートされているデバイスのオペレーティングシステムを参照してください。

-

iOSデバイス用のApple Push Notificationサービス (APNs) 証明書のセットアップ

重要:

APNsレガシーバイナリプロトコルに対するAppleのサポートは、2021年3月31日に終了します。Appleは、代わりにHTTP/2ベースのAPNsプロバイダーAPIを使用することを推奨しています。バージョン20.1.0以降、Citrix Endpoint ManagementはHTTP/2ベースのAPIをサポートしています。詳細については、https://developer.apple.com/のニュース更新「Apple Push Notification Service Update」を参照してください。APNsへの接続確認については、接続確認を参照してください。

-

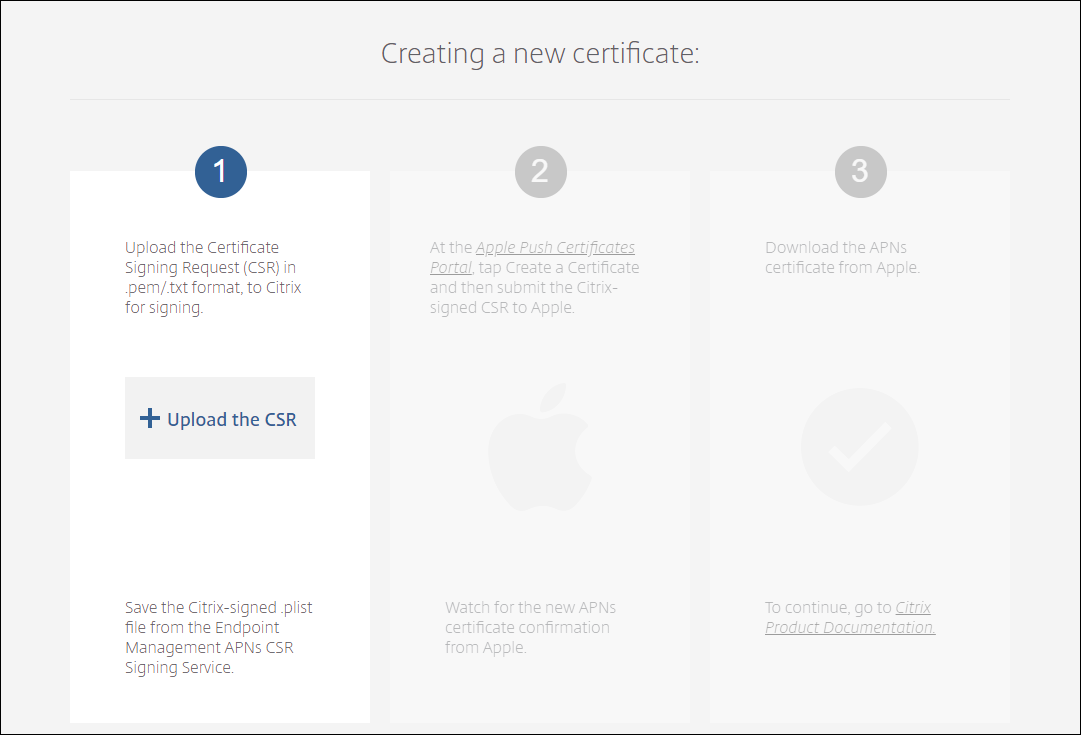

Citrix Endpoint Managementは、iOSデバイスを登録および管理するために、AppleからApple Push Notificationサービス (APNs) 証明書を必要とします。Citrix Endpoint Managementは、Citrix Secure Mail for iOSのプッシュ通知にもAPNs証明書を必要とします。

-

Appleから証明書を取得するには、Apple IDと開発者アカウントが必要です。詳細については、Apple Developer ProgramのWebサイトを参照してください。

-

APNs証明書を取得してCitrix Endpoint Managementにインポートするには、APNs証明書を参照してください。

-

-

Citrix Endpoint ManagementとAPNsの詳細については、Citrix Secure Mail for iOSのプッシュ通知を参照してください。

Androidデバイス用のFirebase Cloud Messaging (FCM) のセットアップ

- Firebase Cloud Messaging (FCM) は、AndroidデバイスがCitrix Endpoint Managementサービスに接続する方法とタイミングを制御します。セキュリティアクションまたは展開コマンドは、プッシュ通知をトリガーします。この通知は、ユーザーにCitrix Endpoint Managementへの再接続を促します。

-

FCMのセットアップには、Googleアカウントの設定が必要です。Google Playの資格情報を作成するには、開発者アカウント情報の管理を参照してください。また、Google Playを使用して、デバイス上のAndroid Enterpriseワークスペースに展開するアプリを追加、購入、承認します。Google Playを使用して、プライベートAndroidアプリ、公開アプリ、およびサードパーティアプリを展開できます。

- FCMをセットアップするには、Firebase Cloud Messagingを参照してください。

Citrix Endpoint Management AutoDiscoveryサービスのセットアップ

AutoDiscoveryサービスは、メールベースのURL検出を通じてユーザーの登録プロセスを簡素化します。AutoDiscoveryサービスは、登録検証、証明書ピンニングなどの機能や、Citrix Workspaceのお客様向けのその他の利点も提供します。Citrix Cloudでホストされているこのサービスは、多くのCitrix Endpoint Management展開において重要な部分です。

AutoDiscoveryサービスを使用すると、ユーザーは次のことができます。

- 会社のネットワーク資格情報を使用してデバイスを登録できます。

- Citrix Endpoint Managementサーバーアドレスに関する詳細を入力する必要がありません。

- ユーザー名をユーザープリンシパル名 (UPN) 形式で入力します。例:

user@mycompany.com。

高セキュリティ環境では、AutoDiscoveryサービスを使用することをお勧めします。AutoDiscoveryサービスは公開鍵証明書ピンニングをサポートしており、中間者攻撃を防ぎます。証明書ピンニングにより、CitrixクライアントがCitrix Endpoint Managementと通信する際に、企業によって署名された証明書が使用されることが保証されます。Citrix Endpoint Managementサイトの証明書ピンニングを構成するには、Citrixサポートにお問い合わせください。証明書ピンニングの詳細については、証明書ピンニングを参照してください。

AutoDiscoveryサービスにアクセスするには、https://adsui.cloud.com (商用) に移動します。

前提条件

- Citrix Cloudの新しいAutoDiscoveryサービスには、最新バージョンのCitrix Secure Hubが必要です。

- iOSの場合、Citrix Secure Hubバージョン21.6.0以降

-

Androidの場合、Citrix Secure Hubバージョン21.8.5以降

- 以前のバージョンのCitrix Secure Hubで実行されているデバイスでは、サービスが中断される可能性があります。

- 新しいAutoDiscoveryサービスにアクセスするには、フルアクセス権を持つCitrix Cloud管理者アカウントが必要です。AutoDiscoveryサービスは、カスタムアクセス権を持つ管理者アカウントをサポートしていません。アカウントをお持ちでない場合は、Citrix Cloudへのサインアップを参照してください。

Citrixは、既存のすべてのAutoDiscoveryレコードをサービス中断なしにCitrix Cloudに移行しました。移行されたレコードは、新しいコンソールに自動的に表示されません。所有権を証明するには、新しいAutoDiscoveryサービスでドメインを再要求する必要があります。詳細については、CTX312339を参照してください。

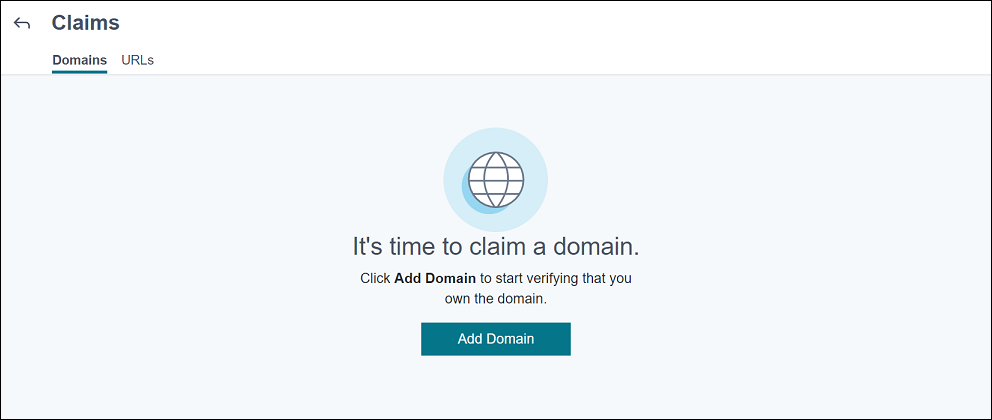

- Citrix Endpoint Management展開でAutoDiscoveryサービスの使用を開始する前に、ドメインを検証して要求してください。最大10個のドメインを要求できます。要求により、検証済みドメインがAutoDiscoveryサービスに関連付けられます。10個を超えるドメインを要求するには、SREチケットを開くか、Citrixテクニカルサポートにお問い合わせください。

- MAMトラフィックをデータセンターに転送するには、NetScaler Gateway FQDNの代わりにMAMポート設定を使用します。NetScaler Gatewayのポートとともに完全修飾ドメイン名を入力すると、クライアントデバイスはMAMポート設定の構成を使用します。

- 広告ブロッカーによってサイトが開かない場合は、Webサイト全体で広告ブロッカーを無効にしてください。

ドメインの要求

-

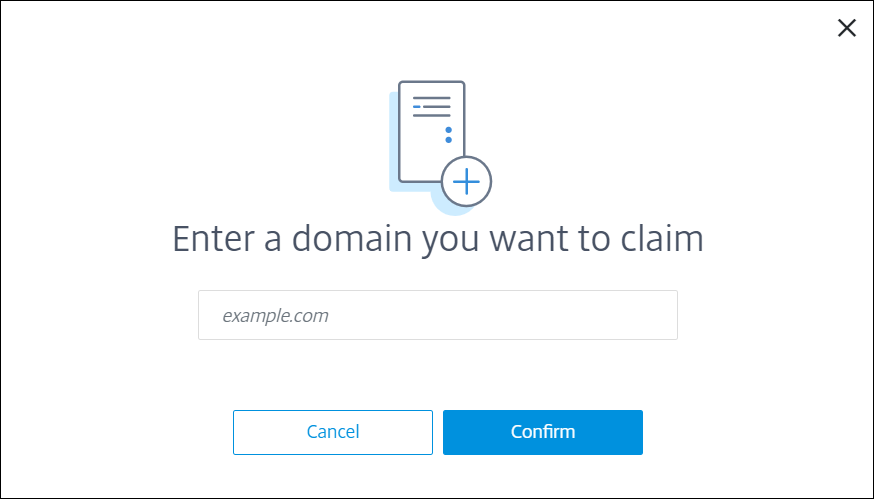

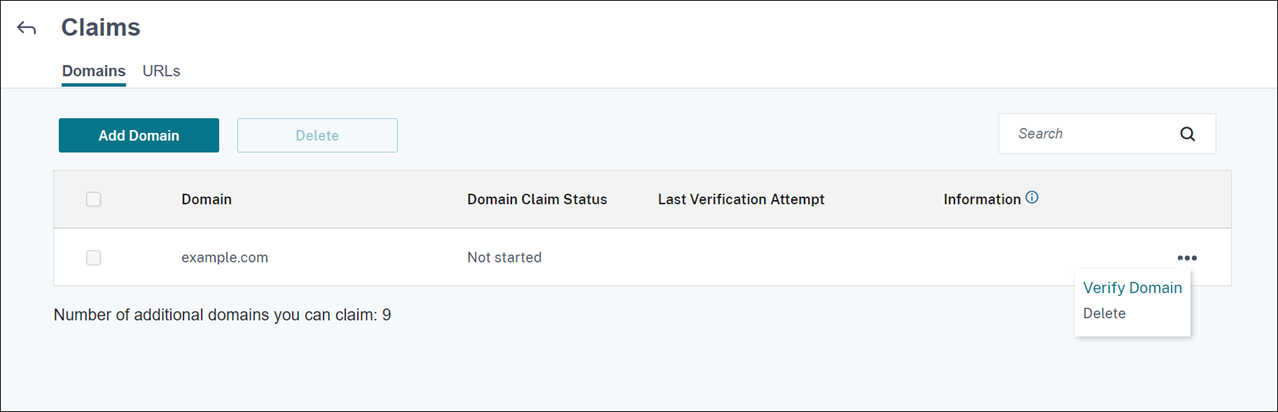

[Claims] > [Domains]タブで、[Add Domain]をクリックします。

-

- 表示されるダイアログボックスで、Citrix Endpoint Management環境のドメイン名を入力し、[確認] をクリックします。ドメインは [要求] > [ドメイン] に表示されます。

-

- 追加したドメインで、省略記号メニューをクリックし、[ドメインの検証] を選択して検証プロセスを開始します。[ドメインの検証] ページが表示されます。

-

-

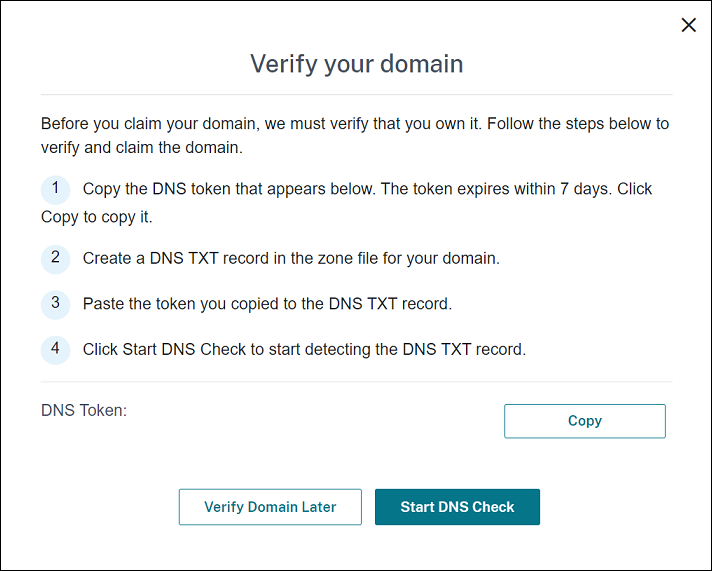

[ドメインの検証] ページで、指示に従ってドメインを所有していることを確認します。

-

-

- [コピー] をクリックして、DNSトークンをクリップボードにコピーします。

-

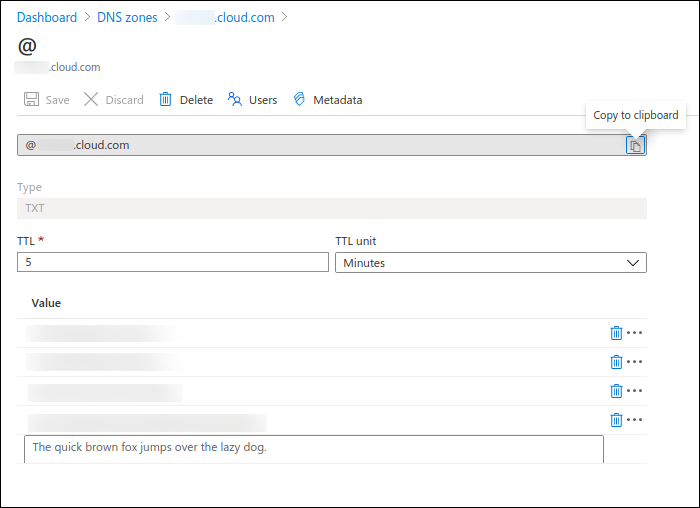

- ドメインのゾーンファイルにDNS TXTレコードを作成します。これを行うには、ドメインホスティングプロバイダーのポータルにアクセスし、コピーしたDNSトークンを追加します。

-

次のスクリーンショットは、ドメインホスティングプロバイダーのポータルを示しています。お使いのポータルは異なる場合があります。

-

- Citrix Cloudの [ドメインの検証] ページで、[DNSチェックを開始] をクリックしてDNS TXTレコードの検出を開始します。ドメインを後で検証する場合は、[ドメインを後で検証] をクリックします。

検証プロセスには通常約1時間かかります。ただし、応答が返されるまでに最大2日かかる場合があります。ステータスチェック中にログアウトして再度ログインしても問題ありません。

設定が完了すると、ドメインのステータスは [保留中] から [検証済み] に変わります。

-

-

ドメインを要求した後、AutoDiscoveryサービスに関する情報を提供します。追加したドメインの省略記号メニューをクリックし、[Citrix Endpoint Management情報の追加] をクリックします。[AutoDiscoveryサービス情報] ページが表示されます。

-

次の情報を入力し、[保存] をクリックします。

-

Citrix Endpoint ManagementサーバーFQDN: Citrix Endpoint Managementサーバーの完全修飾ドメイン名を入力します。例:

example.xm.cloud.com。この設定は、MDMおよびMAMトラフィック制御に使用されます。 -

NetScaler Gateway FQDN: NetScaler Gatewayの完全修飾ドメイン名をFQDNまたはFQDN:ポートの形式で入力します。例:

example.com。この設定は、MAMトラフィックをデータセンターに誘導するために使用されます。MDMのみの展開の場合、このフィールドは空白のままにします。注:

-

Citrixでは、MAMトラフィックを制御するために、NetScaler Gateway FQDN の代わりに [MAMポート] 設定を使用することをお勧めします。NetScaler Gatewayのポートとともに完全修飾ドメイン名を入力した場合、クライアントデバイスは [MAMポート] 設定の構成を使用します。

-

インスタンス名: 以前に構成したCitrix Endpoint Managementサーバーのインスタンス名を入力します。インスタンス名が不明な場合は、デフォルト値の zdm のままにします。

-

MDMポート: MDM制御トラフィックおよびMDM登録に使用されるポートを入力します。クラウドベースのサービスの場合、デフォルトは443です。

- MAMポート: MAM制御トラフィック、MAM登録、iOS登録、およびアプリ列挙に使用されるポートを入力します。クラウドベースのサービスの場合、デフォルトは8443です。

-

WindowsデバイスのAutoDiscovery要求

Windowsデバイスを登録する予定がある場合は、次の手順を実行します。

-

Citrixサポートに連絡し、Windows AutoDiscoveryを有効にするためのサポートリクエストを作成します。

-

enterpriseenrollment.mycompany.com用の公開署名された非ワイルドカードSSL証明書を取得します。mycompany.comの部分は、ユーザーが登録に使用するアカウントを持つドメインです。前の手順で作成したサポートリクエストに、.pfx形式のSSL証明書とそのパスワードを添付します。

-

複数のドメインを使用してWindowsデバイスを登録するには、次の構造を持つマルチドメイン証明書を使用することもできます。

- プライマリドメインを指定するCNを持つSubjectDN(例: enterpriseenrollment.mycompany1.com)。

- 残りのドメインに適したSAN(例: enterpriseenrollment.mycompany2.com、enterpriseenrollment.mycompany3.comなど)。

-

DNSでCNAME (Canonical Name) レコードを作成し、SSL証明書のアドレス (enterpriseenrollment.mycompany.com) をautodisc.xm.cloud.comにマッピングします。

WindowsデバイスユーザーがUPNを使用して登録すると、Citrix登録サーバーは次の処理を行います。

- Citrix Endpoint Managementサーバーの詳細を提供します

- Citrix Endpoint Managementから有効な証明書を要求するようにデバイスに指示します

この時点で、サポートされているすべてのデバイスを登録できます。次のセクションに進んで、デバイスにリソースを配信する準備をします。

Azure AD条件付きアクセスとの統合

-

Citrix Endpoint Managementを構成して、Office 365アプリケーションにAzure AD条件付きアクセスサポートを適用できます。この機能により、Office 365アプリケーションを展開する際に、デバイスユーザーにゼロトラストの考え方を展開できます。デバイスの状態、リスクスコア、場所、デバイス保護を使用して、自動化されたアクションを適用し、管理対象のAndroid EnterpriseおよびiOSデバイス上のOffice 365アプリケーションへのアクセスを定義できます。

-

Azure ADデバイスコンプライアンスを適用するには、個々のOffice 365アプリケーションの条件付きアクセスポリシーを構成する必要があります。非管理対象および非準拠デバイス上の特定のOffice 365アプリケーションへのユーザーアクセスを制限し、管理対象および準拠デバイス上でのみ個々のアプリケーションへのアクセスを許可できます。

前提条件

- この統合には、IntuneおよびMicrosoft Office 365ライセンスを含む、有効なAzure AD Premiumサブスクリプションが必要です

- Citrix Secure Hubバージョン21.4.0以降

- Azure ADをCitrix CloudのIDプロバイダー (IdP) として構成し、Citrix IDをCitrix Endpoint ManagementのIdPタイプとして設定します。詳細については、「Citrix Cloudを介したAzure Active Directoryによる認証」を参照してください

- モバイルアプリケーションがAADクライアントアプリで認証できるように、CitrixマルチテナントAADアプリケーションに同意します。これは、Azureグローバル管理者がユーザーはアプリケーションを登録できますの値をいいえに設定している場合にのみ必要です。この設定は、AzureポータルのAzure Active Directory > ユーザー > ユーザー設定で構成します。同意を提供するには、「Azure ADコンプライアンス管理のためのCitrix Endpoint Managementの構成」を参照してください

- Azure ADデバイス登録プロセスを開始する前に、Microsoft Authenticatorアプリケーションをデバイスにインストールします

- Android Enterpriseプラットフォームの場合、Webブラウザアプリを必須のパブリックストアアプリとして構成します

-

Azure ADコンソールでセキュリティの既定値設定を無効にします。Azure AD構成を開始すると、セキュリティの既定値を、より詳細なAzure AD条件付きアクセスポリシーに置き換えます。セキュリティの既定値の詳細については、Microsoftドキュメントを参照してください

- ### Azure AD条件付きアクセスポリシーによるデバイスコンプライアンスの構成-

Azure AD条件付きアクセスポリシーを通じてデバイスコンプライアンスを構成する一般的な手順は次のとおりです。

-

- Citrix Endpoint Managementの構成:

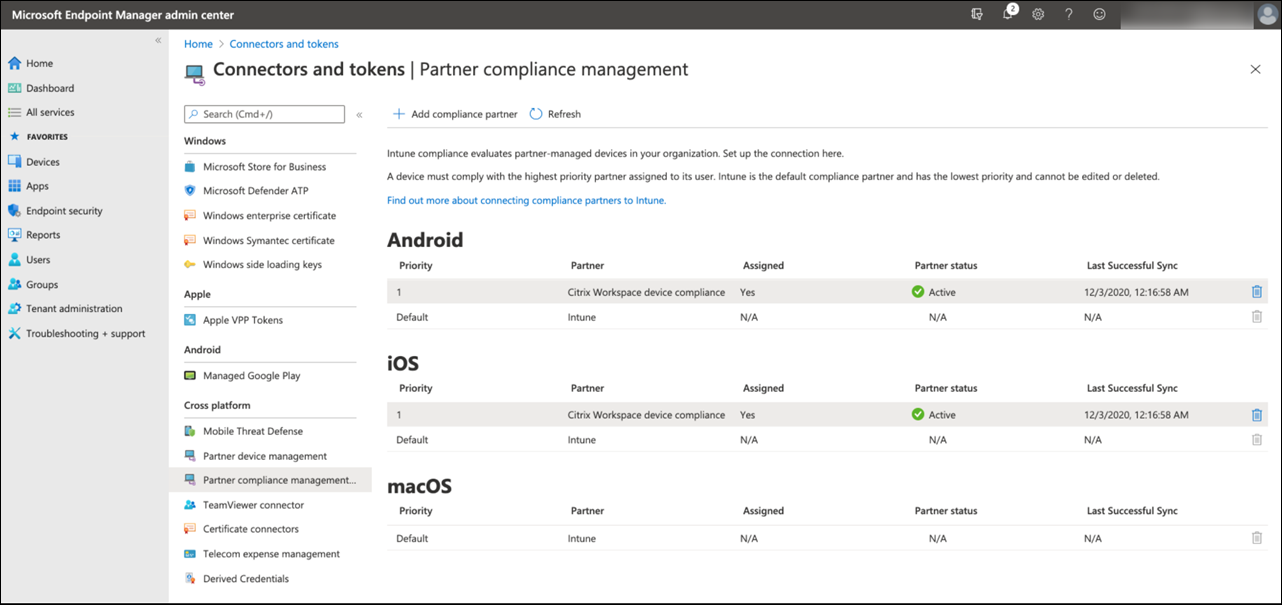

- Microsoft Endpoint Manager管理センターで、Citrix Workspaceデバイスコンプライアンスを各デバイスプラットフォームのコンプライアンスパートナーとして追加し、ユーザーグループを割り当てます

-

Citrix Endpoint Managementで、Microsoft Endpoint Manager管理センターから情報を同期します

-

- Azure ADの構成: Azure ADポータルで、個々のOffice 365アプリの条件付きアクセスポリシーを設定します。

-

- Citrix Endpoint Managementの構成: Office 365アプリの条件付きアクセスポリシーを構成した後、Microsoft AuthenticatorアプリとOffice 365アプリをCitrix Endpoint Managementのパブリックアプリストアアプリとして追加します。これらのパブリックアプリをデリバリーグループに割り当て、必須アプリとして設定します。

-

-

Azure ADコンプライアンス管理のためのCitrix Endpoint Managementの構成

- 1. [Microsoft Endpoint Manager管理センター](https://endpoint.microsoft.com/)にサインインし、**テナント管理 > コネクタとトークン > デバイスコンプライアンス管理**に移動します。**コンプライアンスパートナーの追加**をクリックし、**Citrix Workspaceデバイスコンプライアンス**を各デバイスプラットフォームのコンプライアンスパートナーとして選択します。次に、ユーザーグループを割り当てます。

-

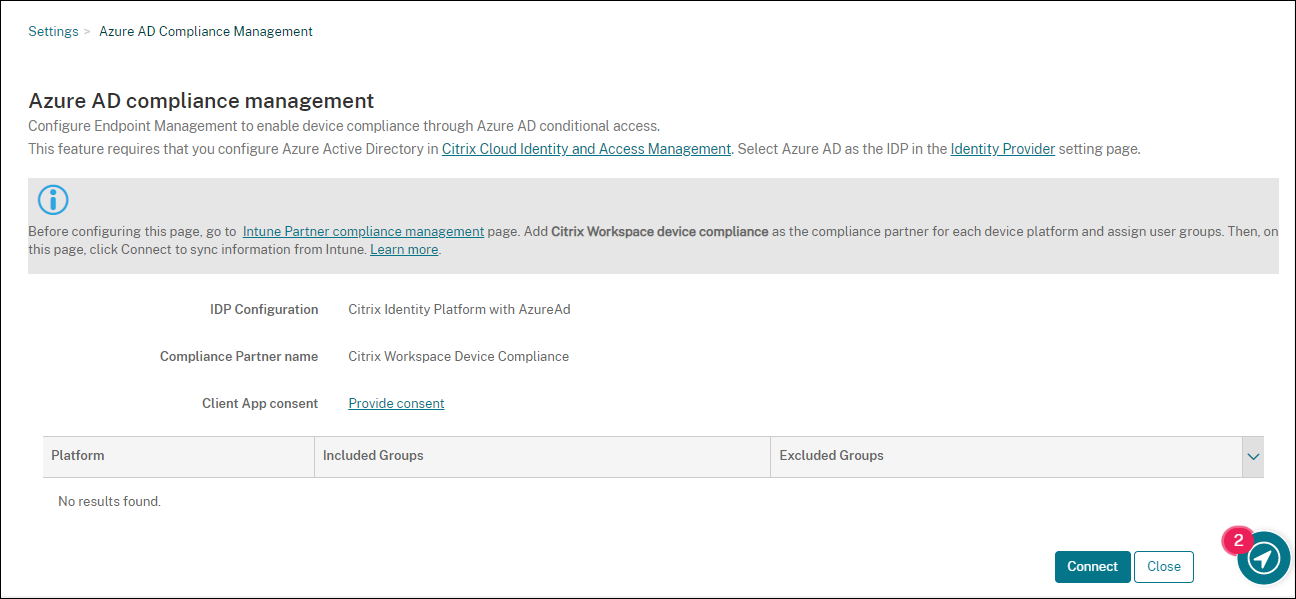

- 1. Citrix Endpoint Managementで、**設定 > Azure ADコンプライアンス管理**に移動します。

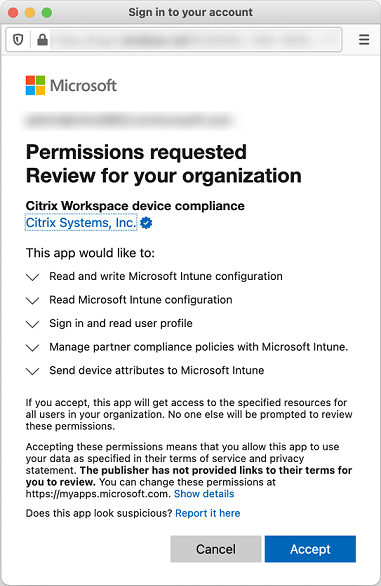

- 1. オプションで、グローバル同意を設定します。これにより、ユーザーは各デバイスで同意を提供する必要がなくなります。**クライアントアプリの同意**の横にある**同意を提供する**をクリックします。グローバル管理者Azure AD資格情報を入力し、プロンプトに従ってクライアントアプリのグローバル同意を提供します。

- 1. **接続**をクリックして、Microsoft Endpoint Manager管理センターから情報を同期します。

-

- ダイアログボックスが表示され、この構成のアクセス許可を承諾するよう求められます。**承諾**をクリックします。構成が完了すると、同期されたデバイスプラットフォームがリストに表示されます。

-

Azure ADでの条件付きアクセスポリシーの構成

- Azure ADポータルで、Office 365アプリの条件付きアクセスポリシーを構成し、デバイスコンプライアンスを適用します。**デバイス > 条件付きアクセス > ポリシー > 新しいポリシー**に移動します。詳細については、[Microsoftドキュメント](https://docs.microsoft.com/ja-jp/mem/intune/protect/create-conditional-access-intune)を参照してください。

- Intune管理対象アプリのデバイスコンプライアンスを構成するには:

- [Intune管理対象アプリをデバイスに配信するように構成する](/ja-jp/citrix-endpoint-management/integration-with-mem.html#configure-intune-managed-apps-for-delivery-to-devices)

- [承認済みクライアントアプリを要求する](https://docs.microsoft.com/ja-jp/azure/active-directory/conditional-access/app-based-conditional-access)

- [クラウドアプリアクセスにアプリ保護ポリシーと承認済みクライアントアプリを要求する](https://docs.microsoft.com/ja-jp/azure/active-directory/conditional-access/app-protection-based-conditional-access)

Citrix Endpoint Managementでのアプリの構成

Office 365アプリの条件付きアクセスポリシーを構成した後、Microsoft AuthenticatorアプリとOffice 365アプリをCitrix Endpoint Managementのパブリックアプリストアアプリとして追加します。これらのパブリックアプリをデリバリーグループに割り当て、必須アプリとして設定します。詳細については、「パブリックアプリストアアプリの追加」を参照してください。

ユーザー認証ワークフロー

- オンプレミス Active Directory (AD) でデバイスを登録し、その後 Microsoft Azure Active Directory (AAD) を使用して Citrix ID プロバイダーと統合したユーザーは、再登録する必要はありません。オンプレミス Active Directory から Microsoft Azure Active Directory にアカウントを同期できます。詳細については、「Active Directory と Azure AD の準備」を参照してください。

- Citrix Endpoint Management は、Microsoft Authenticator および構成済みの Office 365 アプリを必須アプリとしてデバイスにプッシュします。Android プラットフォームの必須パブリックストアアプリとして Web ブラウザアプリを構成した場合、Citrix Endpoint Management はそれもユーザーデバイスにプッシュします。

- Citrix Secure Hub は、Citrix Endpoint Management を介して管理されるすべてのアプリを自動的にインストールして表示します。

- ユーザーが利用可能な Office 365 アプリにサインインしようとすると、デバイスはユーザーに Azure AD 登録 リンクをタップして登録プロセスを開始するよう促します。

- ユーザーが登録リンクをタップすると、Microsoft Authenticator アプリが開きます。ユーザーは Azure AD 資格情報を入力し、デバイス登録条件に同意します。その後、Microsoft Authenticator アプリが閉じ、Citrix Secure Hub が再度開きます。

-

Citrix Secure Hub は、Azure AD デバイス登録が完了したことを示すメッセージを表示します。ユーザーは Microsoft アプリを使用してクラウド リソースにアクセスできるようになります。

登録が完了すると、Azure AD はコンソールでデバイスを管理対象かつ準拠としてマークします。

デフォルトのデバイスポリシーとモバイル生産性アプリ

Citrix Endpoint Management 19.5.0 以降でオンボーディングを開始する場合、いくつかのデバイスポリシーとモバイル生産性アプリを事前構成します。この構成により、次のことが可能になります。

- デバイスに基本的な機能をすぐに展開

- 安全なワークスペースのための推奨されるベースライン構成から開始

Android、Android Enterprise、iOS、macOS、および Windows デスクトップ/タブレットプラットフォームの場合、サイトには以下の事前構成済みデバイスポリシーがあります。

- **パスコードデバイスポリシー:** パスコードデバイスポリシーは **オン** で、すべてのデフォルトパスコード設定が有効になっています。

-

アプリインベントリデバイスポリシー: アプリインベントリデバイスポリシーは オン です。

- 制限デバイスポリシー: 制限デバイスポリシーは オン で、すべてのデフォルト制限設定が有効になっています。

これらのポリシーは、すべての Active Directory ユーザーとローカルユーザーが含まれる AllUsers デリバリーグループにあります。初期テストにのみ AllUsers デリバリーグループを使用することをお勧めします。その後、独自のデリバリーグループを作成し、AllUsers デリバリーグループを無効にします。事前構成済みのデバイスポリシーとアプリを独自のデリバリーグループで再利用できます。

すべての Citrix Endpoint Management デバイスポリシーは、「デバイスポリシー」に文書化されています。この記事には、コンソールを使用してデバイスポリシーを編集する方法に関する情報が含まれています。一般的に使用されるデバイスポリシーに関する情報については、「デバイスポリシーとユースケースの動作」を参照してください。

iOS および Android プラットフォームの場合、サイトには以下の事前構成済みモバイル生産性アプリがあります。

- **Citrix Secure Mail**

- **Citrix Secure Web**

- **Citrix Files**

これらのアプリは AllUsers デリバリーグループにあります。

詳細については、「モバイル生産性アプリについて」を参照してください。

Citrix Endpoint Management の構成の続行

デバイス登録の基本的な設定が完了した後、Citrix Endpoint Management の構成方法は、ユースケースによって大きく異なります。例:

- セキュリティ要件は何ですか。それらの要件とユーザーエクスペリエンスのバランスをどのように取りますか。

- どのデバイスプラットフォームをサポートしていますか。

- ユーザーは自分のデバイスを所有していますか、それとも会社所有のデバイスを使用していますか。

- どのデバイスポリシーをデバイスにプッシュしますか。

- ユーザーにどのような種類のアプリを提供しますか。

このセクションでは、このドキュメントセット内の記事に誘導することで、多くの構成オプションをナビゲートするのに役立ちます。

サードパーティサイトでの構成を完了する際に、Citrix Endpoint Management コンソール設定を構成する際の参照として、情報とその場所をメモしてください。

- セキュリティと認証。Citrix Endpoint Management は、証明書を使用して安全な接続を作成し、ユーザーを認証します。Citrix は、Citrix Endpoint Management インスタンス用のワイルドカード証明書を提供します。

- 認証コンポーネントとセキュリティレベル別の推奨構成については、「高度な概念」の記事「[認証](/ja-jp/citrix-endpoint-management/advanced-concepts/deployment/authentication.html)」を参照してください。また、「[セキュリティとユーザーエクスペリエンス](/ja-jp/citrix-endpoint-management/advanced-concepts/deployment/security-user-experience.html)」も参照してください。

- Citrix Endpoint Management の操作中に使用される認証コンポーネントの概要については、「[証明書と認証](/ja-jp/citrix-endpoint-management/authentication.html)」を参照してください。

- 以下の認証タイプから選択できます。認証の構成には、Citrix Endpoint Management および NetScaler Gateway コンソールでのタスクが含まれます。

- [ドメインまたはドメインとセキュリティトークン認証](/ja-jp/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [クライアント証明書または証明書とドメイン認証](/ja-jp/citrix-endpoint-management/authentication/client-certificate.html)

- ユーザーに証明書を配信するには、以下を構成します。

- [PKI エンティティ](/ja-jp/citrix-endpoint-management/authentication/pki-entities.html)

- [資格情報プロバイダー](/ja-jp/citrix-endpoint-management/authentication/credential-providers.html)

- デバイス登録セキュリティモード。デバイス登録セキュリティモードは、ユーザーが Citrix Endpoint Management にデバイスを登録するために必要な資格情報タイプと登録手順を指定します。詳細については、「[登録セキュリティモードの構成](/ja-jp/citrix-endpoint-management/users.html#configure-enrollment-security-modes)」を参照してください。

- ユーザーがAzure Active Directoryの資格情報で認証できるようにするには、[Citrix Cloudを介したAzure Active Directoryでの認証](/ja-jp/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html)を参照してください。

-

デバイスの登録

- 多数のデバイスを登録するためのプログラムが利用可能です。

-

Androidデバイスを登録するには、Android Enterprise管理者アカウントを作成します。Android Enterpriseを参照してください。または、Google Workspaceのお客様向けレガシーAndroid Enterpriseを参照してください。

- 登録には、登録招待または通知を使用できます。

- 登録の詳細については、デバイス管理およびそのノード配下の記事を参照してください。

-

デバイスポリシーと管理

-

デバイス(MDM)ポリシー。すべてのCitrix Endpoint Managementデバイスポリシーは、デバイスポリシーに記載されています。一般的に使用されるデバイスポリシーについては、デバイスポリシーとユースケースの動作を参照してください。

-

クライアントプロパティ。クライアントプロパティには、ユーザーデバイス上のCitrix Secure Hubに直接提供される情報が含まれています。クライアントプロパティおよびCitrix Endpoint Managementクライアントプロパティを参照してください。

-

デリバリーグループ。デリバリーグループに関連するユースケースの例については、ユーザーコミュニティおよびデリバリーグループの追加を参照してください。

-

-

アプリの展開準備

-

Citrix Endpoint Managementでサポートされているアプリについては、アプリの追加を参照してください。

-

Apple Volume Purchaseを使用してiOSアプリのライセンスを管理できます。詳細については、Apple Volume Purchaseを参照してください。

-

Apple Volume Purchaseを通じて入手したiBooksをCitrix Endpoint Managementを使用して展開できます。メディアの追加を参照してください。

-

Citrixは、Citrix Secure MailやCitrix Secure Webなどのモバイル生産性アプリを提供しています。モバイル生産性アプリについてを参照してください。

-

Citrix Secure Mailの代替として、ネイティブメールをデバイスに配信できます。参照:

-

ユーザーがドキュメントとデータをMicrosoft Office 365アプリに安全に転送できるようにするには、Office 365アプリとの安全な対話の許可およびOfficeデバイスポリシーを参照してください。

-

アプリポリシーに関する一般情報については、アプリポリシーとユースケースシナリオを参照してください。

-

MDX Toolkitは、Citrix Endpoint Managementでの安全な展開のためにエンタープライズアプリを準備するアプリラッピングテクノロジーです。MAM SDKはMDX Toolkitに代わるものです。MDX Toolkitは2023年7月にEOLを迎える予定です。

MAM SDKの詳細については、MAM SDKの概要を参照してください。

-

アプリの詳細については、アプリの追加配下の他の記事を参照してください。

-

-

Citrix Endpoint Managementのロールベースアクセス制御(RBAC)機能を使用すると、事前定義されたロール(または一連の権限)をユーザーおよびグループに割り当てることができます。これらの権限は、ユーザーがシステム機能にアクセスできるレベルを制御します。詳細については、RBACによるロールの構成を参照してください。

-

Citrix Endpoint Managementで自動アクションを作成して、イベント、特定の設置、またはユーザーデバイス上のアプリの存在に対するアクションを指定します。詳細については、自動アクションを参照してください。