-

-

-

Windows Information Protectionデバイスポリシー

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Windows Information Protectionデバイスポリシー

Windows Information Protection (WIP) は、以前はエンタープライズデータ保護 (EDP) と呼ばれていましたが、企業データの潜在的な漏洩から保護する Windows テクノロジーです。データ漏洩は、企業データを企業保護されていないアプリと共有したり、アプリ間で共有したり、組織ネットワーク外に共有したりすることによって発生する可能性があります。詳細については、「Windows Information Protection (WIP) を使用して企業データを保護する」を参照してください。

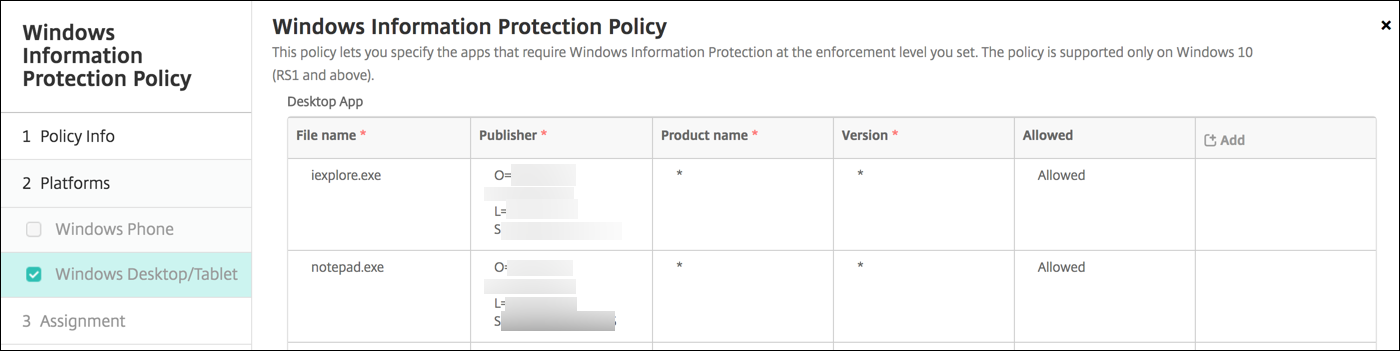

XenMobile® でデバイスポリシーを作成して、設定した適用レベルで Windows Information Protection を必要とするアプリを指定できます。Windows Information Protection ポリシーは、Windows 10 または Windows 11 を実行している監視対象のタブレットおよびデスクトップ用です。

XenMobile には一般的なアプリがいくつか含まれており、他のアプリを追加することもできます。ポリシーには、ユーザーエクスペリエンスに影響を与える適用レベルを指定します。たとえば、次のことができます。

-

不適切なデータ共有をブロックします。

-

不適切なデータ共有について警告し、ユーザーがポリシーを上書きできるようにします。

-

不適切なデータ共有をログに記録し、許可しながら WIP をサイレント実行します。

Windows Information Protection からアプリを除外するには、Microsoft AppLocker XML ファイルでアプリを定義し、それらのファイルを XenMobile にインポートします。

このポリシーを追加または構成するには、[構成] > [デバイスポリシー] に移動します。詳細については、「デバイスポリシー」を参照してください。

Windows 10およびWindows 11の設定

-

デスクトップアプリ (Windows 10またはWindows 11デスクトップ)、ストアアプリ (Windows 10またはWindows 11タブレット): XenMobile には、上記のサンプルに示すように、いくつかの一般的なアプリが含まれています。必要に応じて、これらのアプリを編集または削除できます。

他のアプリを追加するには、[デスクトップアプリ] または [ストアアプリ] テーブルで [追加] をクリックし、アプリ情報を提供します。

許可されたアプリは、企業データを読み取り、作成、更新できます。拒否されたアプリは、企業データにアクセスできません。除外されたアプリは、企業データを読み取ることができますが、データを作成または変更することはできません。

-

AppLocker XML: Microsoft は、WIP と既知の互換性の問題がある Microsoft アプリのリストを提供しています。これらのアプリを WIP から除外するには、[参照] をクリックしてリストをアップロードします。XenMobile は、アップロードされた AppLocker XML と構成済みのデスクトップアプリおよびストアアプリをデバイスに送信されるポリシーに結合します。詳細については、「Windows Information Protection の推奨ブロックリスト」を参照してください。

-

適用レベル: Windows Information Protection でデータ共有を保護および管理する方法を指定するオプションを選択します。既定値は [オフ] です。

-

0-オフ: WIP はオフになり、データを保護または監査しません。

-

1-サイレント: WIP はサイレントで実行され、不適切なデータ共有をログに記録し、何もブロックしません。ログは Reporting CSP を介してアクセスできます。

-

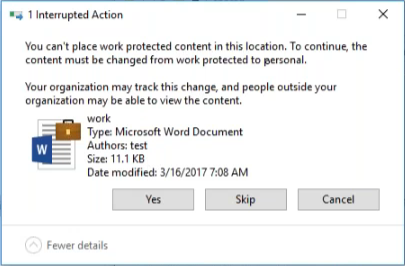

2-上書き: WIP は、潜在的に安全でないデータ共有についてユーザーに警告します。ユーザーは警告を上書きしてデータを共有できます。このモードでは、ユーザーによる上書きを含むアクションが監査ログに記録されます。

-

3-ブロック: WIP は、ユーザーが潜在的に安全でないデータ共有を完了するのを防ぎます。

-

-

保護されたドメイン名: 企業がユーザー ID に使用するドメイン。この管理対象 ID ドメインのリストは、プライマリドメインとともに、管理対象企業の ID を構成します。リストの最初のドメインは、Windows UI で使用されるプライマリ企業 ID です。リスト項目を区切るには「 」を使用します。例: domain1.com | domain2.com -

データ回復証明書: [参照] をクリックし、暗号化されたファイルのデータ回復に使用する回復証明書を選択します。この証明書は、暗号化ファイルシステム (EFS) のデータ回復エージェント (DRA) 証明書と同じですが、グループポリシーではなく MDM を介して配信されます。回復証明書が利用できない場合は、作成します。詳細については、このセクションの「データ回復証明書を作成する」を参照してください。

-

ネットワークドメイン名: 企業の境界を構成するドメインのリスト。WIP は、このリスト内の完全修飾ドメインへのすべてのトラフィックを保護します。この設定は、[IP範囲] 設定とともに、プライベートネットワーク上のネットワークエンドポイントが企業のものか個人のものかを検出します。リスト項目を区切るにはコンマを使用します。例:

corp.example.com,region.example.com -

IP範囲: 企業ネットワーク内のコンピューターを定義する企業 IPv4 および IPv6 範囲のリスト。WIP は、これらの場所を企業データ共有の安全な宛先と見なします。リスト項目を区切るにはコンマを使用します。例:

10.0.0.0-10.255.255.255,2001:4898::-2001:4898:7fff:ffff:ffff:ffff:ffff:ffff -

IP範囲リストは信頼できる: Windows による IP 範囲の自動検出を防ぐには、この設定を [オン] に変更します。既定値は [オフ] です。

-

プロキシサーバー: 企業が企業リソースに使用できるプロキシサーバーのリスト。ネットワークでプロキシを使用している場合、この設定が必要です。プロキシサーバーがないと、クライアントがプロキシの背後にある場合、企業リソースが利用できない可能性があります。たとえば、ホテルやレストランの特定の Wi-Fi ホットスポットからリソースが利用できない場合があります。リスト項目を区切るにはコンマを使用します。例:

proxy.example.com:80;157.54.11.118:443 -

内部プロキシサーバー: デバイスがクラウド リソースに到達するために経由するプロキシサーバーのリスト。このサーバータイプを使用すると、接続しているクラウド リソースが企業リソースであることを示します。このリストには、WIP で保護されていないトラフィックに使用される [プロキシサーバー] 設定のサーバーを含めないでください。リスト項目を区切るにはコンマを使用します。例:

example.internalproxy1.com;10.147.80.50 -

クラウド リソース: WIP によって保護されるクラウド リソースのリスト。各クラウド リソースについて、このクラウド リソースのトラフィックをルーティングするために、[プロキシサーバー] リストでプロキシサーバーをオプションで指定することもできます。[プロキシサーバー] を介してルーティングされるすべてのトラフィックは、企業トラフィックとして扱われます。リスト項目を区切るにはコンマを使用します。例:

domain1.com:InternalProxy.domain1.com,domain2.com:InternalProxy.domain2.com -

登録解除時に WIP 証明書を失効させる: Windows Information Protection から登録解除されたときに、ユーザーデバイスからローカル暗号化キーを失効させるかどうかを指定します。暗号化キーが失効すると、ユーザーは暗号化された企業データにアクセスできなくなります。[オフ] の場合、キーは失効せず、ユーザーは登録解除後も保護されたファイルにアクセスできます。既定値は [オン] です。

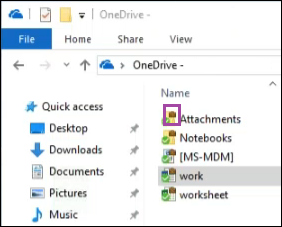

- オーバーレイアイコンを表示: エクスプローラーの企業ファイルおよびスタートメニューの企業専用アプリタイルに Windows Information Protection アイコンオーバーレイを含めるかどうかを指定します。既定値は [オフ] です。

-

データ回復証明書の作成

Windows Information Protection ポリシーを有効にするには、データ回復証明書が必要です。

-

XenMobile コンソールが実行されているマシンで、コマンドプロンプトを開き、証明書を作成するフォルダー (Windows\System32 以外) に移動します。

-

次のコマンドを実行します。

cipher /r:ESFDRA -

プロンプトが表示されたら、秘密鍵ファイルを保護するためのパスワードを入力します。

cipher コマンドは、.cer ファイルと .pfx ファイルを作成します。

- XenMobile コンソールで、[設定] > [証明書] に移動し、Windows 10 および Windows 11 タブレットに適用される .cer ファイルをインポートします。

ユーザーエクスペリエンス

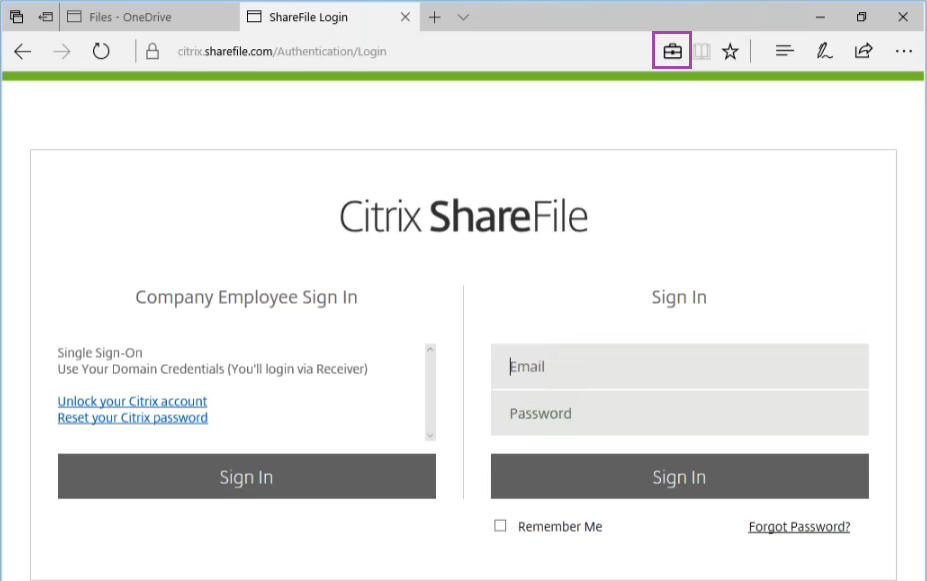

Windows Information Protection が有効な場合、アプリとファイルにはアイコンが含まれます。

ユーザーが保護されたファイルを保護されていない場所にコピーまたは保存すると、構成された適用レベルに応じて、次の通知が表示されます。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.