Citrix Gateways konfigurieren

Verwenden Sie Citrix Gateways, um Authentifizierung und Remotezugriff auf StoreFront und Ihre Virtual Delivery Agents (VDAs) bereitzustellen. Citrix Gateways werden auf Hardware- oder Software-NetScaler ADCs ausgeführt.

Weitere Informationen zur Konfiguration Ihres Gateways finden Sie unter NetScaler Gateway in StoreFront integrieren.

Sie müssen Ihr Gateway in StoreFront konfigurieren, bevor StoreFront den Zugriff über dieses Gateway zulässt.

Gateways anzeigen

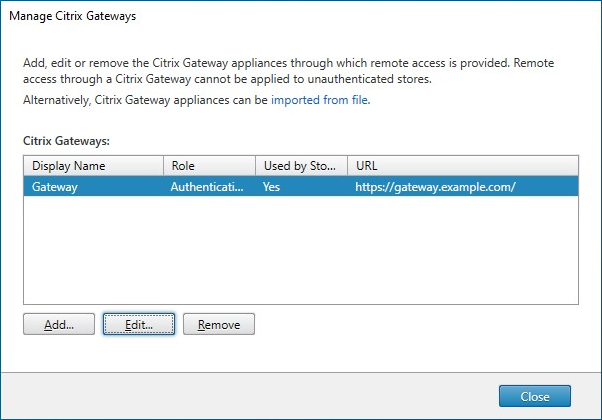

Um die in StoreFront konfigurierten Gateways anzuzeigen, wählen Sie den Knoten Stores im linken Bereich der Citrix StoreFront-Verwaltungskonsole aus und klicken Sie auf Citrix Gateways verwalten. Daraufhin wird das Fenster Citrix Gateways verwalten angezeigt.

PowerShell

Um eine Liste der Gateways und ihrer Konfiguration zu erhalten, rufen Sie Get-STFRoamingGateway auf.

Citrix Gateway hinzufügen

-

Klicken Sie im Fenster Citrix Gateways verwalten auf Hinzufügen.

-

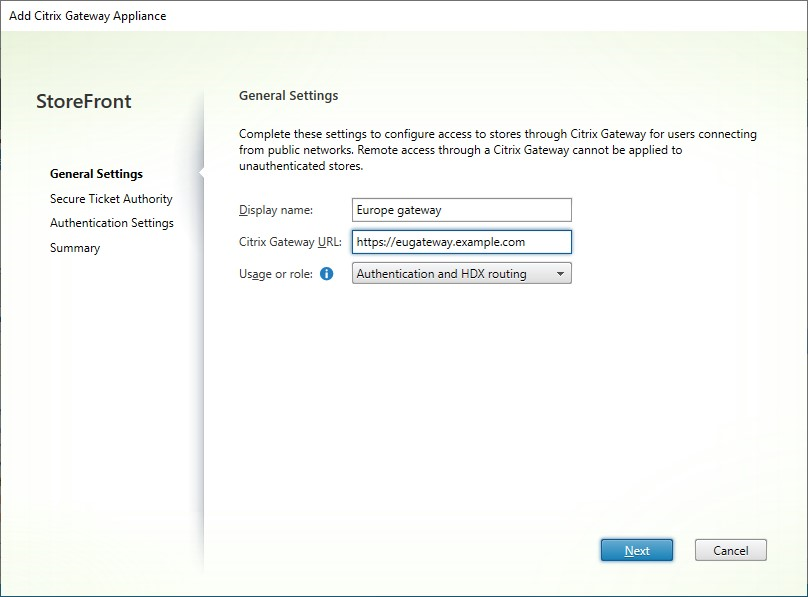

Geben Sie auf der Registerkarte Allgemeine Einstellungen die Einstellungen ein und klicken Sie dann auf Weiter.

-

Geben Sie einen Anzeigenamen für die Citrix Gateway-Bereitstellung an, der Benutzern hilft, diese zu identifizieren.

Benutzer sehen den von Ihnen angegebenen Anzeigenamen in der Citrix Workspace-App. Fügen Sie daher relevante Informationen in den Namen ein, um Benutzern die Entscheidung zu erleichtern, ob sie diese Bereitstellung verwenden sollen. Sie können beispielsweise den geografischen Standort in die Anzeigenamen Ihrer Citrix Gateway-Bereitstellungen aufnehmen, damit Benutzer die für ihren Standort am besten geeignete Bereitstellung leicht identifizieren können.

-

Geben Sie die URL des Gateways ein.

Der vollqualifizierte Domänenname (FQDN) für Ihre StoreFront-Bereitstellung muss eindeutig und anders als der FQDN des virtuellen Citrix Gateway-Servers sein. Die Verwendung desselben FQDN für StoreFront und den virtuellen Citrix Gateway-Server wird nicht unterstützt. Das Gateway fügt die URL dem HTTP-Header

X-Citrix-Viahinzu. StoreFront verwendet diesen Header, um zu bestimmen, welches Gateway verwendet wird.Über die GUI ist es nur möglich, eine einzelne Gateway-URL hinzuzufügen. Wenn ein Gateway über mehrere URLs zugänglich ist, müssen Sie dasselbe Gateway zweimal mit identischer Konfiguration, abgesehen von der URL, hinzufügen. Um die Konfiguration zu vereinfachen, können Sie eine sekundäre URL für den Zugriff auf das Gateway konfigurieren. Diese Option ist über die GUI nicht verfügbar, daher müssen Sie sie mit PowerShell konfigurieren. Sie sollten die Verwaltungskonsole schließen, bevor Sie PowerShell-Befehle ausführen. Wenn Sie beispielsweise mehrere Gateways hinter einem globalen Server-Lastenausgleich haben, ist es typischerweise nützlich, sowohl die GSLB-URL als auch eine URL hinzuzufügen, die für den Zugriff auf jedes spezifische regionale Gateway verwendet werden kann, z. B. zu Test- oder Fehlerbehebungszwecken. Sobald Sie das Gateway erstellt haben, können Sie eine zusätzliche URL mit

Set-STFRoamingGatewayhinzufügen, wobei der Parameter-GSLBurlfür die sekundäre URL verwendet wird. Obwohl der ParameterGSLBurlheißt, kann er für jede Situation verwendet werden, in der Sie eine zweite URL hinzufügen möchten. Zum Beispiel:Set-STFRoamingGateway -Name "Europe Gateway" -GSLBurl "eugateway.example.com" -GatewayUrl "gslb.example.com" <!--NeedCopy-->Hinweis:

Entgegen der Intuition enthält in diesem Beispiel der Parameter

GSLBurldie regionale URL, während der ParameterGatewayUrldie GSLB-URL enthält. Für die meisten Zwecke werden die URLs identisch behandelt, und wenn der Store nur über einen Webbrowser aufgerufen wird, können sie auf beide Arten konfiguriert werden. Beim Zugriff auf StoreFront über die Citrix Workspace-App liest diese jedoch dieGatewayUrlaus StoreFront und verwendet sie anschließend für den Remotezugriff, und es ist vorzuziehen, dass sie so konfiguriert ist, dass sie immer eine Verbindung zur GSLB-URL herstellt.Wenn Sie mehr als zwei URLs benötigen, müssen Sie dies als separates Gateway konfigurieren.

-

Wählen Sie die Verwendung oder Rolle aus:

Verwendung oder Rolle Beschreibung Authentifizierung und HDX-Routing Verwenden Sie das Gateway sowohl für die Bereitstellung des Remotezugriffs auf StoreFront als auch für den Zugriff auf die VDAs. Nur Authentifizierung Wählen Sie diese Option, wenn das Gateway nur für den Remotezugriff auf StoreFront verwendet wird. Diese Option verhindert, dass der Citrix Workspace Launcher funktioniert. Wenn Sie daher Hybrid-Starts verwenden müssen, wählen Sie Authentifizierung und HDX-Routing, auch wenn das Gateway nur für die Authentifizierung verwendet wird. Nur HDX-Routing Wählen Sie diese Option, wenn das Gateway nur für die Bereitstellung des HDX-Zugriffs auf VDAs verwendet wird, z. B. an einem Standort, der keine StoreFront-Instanz hat.

-

-

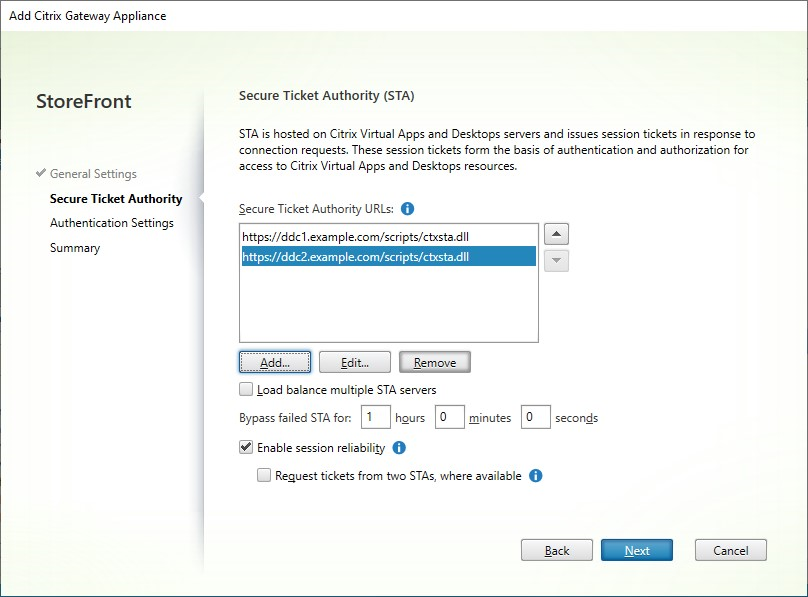

Füllen Sie die Einstellungen auf der Registerkarte Secure Ticketing Authority aus.

Die Secure Ticketing Authority stellt Sitzungstickets als Antwort auf Verbindungsanfragen aus. Diese Sitzungstickets bilden die Grundlage für die Authentifizierung und Autorisierung zur Erkennung der Citrix Workspace-App und den Zugriff auf VDAs.

-

Geben Sie eine oder mehrere Secure Ticket Authority-Server-URLs ein.

- Wenn Sie Citrix Virtual Apps and Desktops™ verwenden, können Sie die Delivery Controller als STA-Server verwenden.

- Wenn Sie Citrix Desktop as a Service verwenden, können Sie Ihre Cloud Connectors als STA-Server verwenden. Diese leiten entweder Anfragen an die Citrix Cloud™ Ticketing Authority weiter oder generieren im LHC-Modus eigene Tickets. Zukünftig wird sich dies ändern, sodass sie immer eigene Tickets generieren, um die Ausfallsicherheit zu verbessern.

- Es wird empfohlen, mindestens 2 STA-Server für Redundanz zu verwenden. Bei der Verwendung von Cloud Connectors wird empfohlen, mehrere Cloud Connectors am selben Ressourcenstandort einzuschließen, da jeweils nur ein Cloud Connector an jedem Ressourcenstandort aktualisiert wird.

- Stellen Sie sicher, dass alle in StoreFront aufgeführten STA-Server auch als STA-Server im virtuellen Citrix Gateway-Server aufgeführt sind. Wenn Server im Citrix Gateway fehlen, kann dies zu Fehlern beim Starten führen. Wenn Cloud Connectors heute als STAs verwendet werden, ist dies im normalen Betrieb möglicherweise nicht offensichtlich, da jeder Connector verwendet werden kann, um Tickets von der Citrix Cloud Ticketing Authority einzulösen. Im Local Host Cache-Modus generiert der Connector jedoch eigene Tickets, und dies wird in Zukunft das Standardverhalten sein.

- Der Delivery Controller oder Cloud Connector kann so konfiguriert werden, dass StoreFront einen Sicherheitsschlüssel enthalten muss. Es ist nicht möglich, Sicherheitsschlüssel über die GUI hinzuzufügen; siehe den späteren Schritt zum Hinzufügen mit PowerShell.

-

Wählen Sie Mehrere STA-Server lastverteilen, um Anfragen zwischen den STA-Servern zu verteilen. Wenn diese Option deaktiviert ist, versucht StoreFront die Server in der Reihenfolge, in der sie aufgeführt sind.

-

Wenn StoreFront einen STA-Server nicht erreichen kann, wird dieser Server für einen bestimmten Zeitraum nicht verwendet. Standardmäßig beträgt dieser Zeitraum 1 Stunde, Sie können diesen Wert jedoch anpassen.

-

Wenn Sie möchten, dass Citrix Virtual Apps and Desktops getrennte Sitzungen offen hält, während die Citrix Workspace-App versucht, automatisch wieder eine Verbindung herzustellen, wählen Sie Sitzungszuverlässigkeit aktivieren.

-

Wenn Sie mehrere STAs konfiguriert haben, wählen Sie optional Tickets von zwei STAs anfordern, falls verfügbar.

Wenn Tickets von zwei STAs anfordern, falls verfügbar ausgewählt ist, ruft StoreFront Sitzungstickets von zwei verschiedenen STAs ab, sodass Benutzersitzungen nicht unterbrochen werden, wenn ein STA während der Sitzung nicht verfügbar wird. Wenn StoreFront aus irgendeinem Grund keine zwei STAs kontaktieren kann, greift es auf die Verwendung eines einzelnen STA zurück.

Nachdem Sie die Einstellungen ausgefüllt haben, klicken Sie auf Weiter.

-

-

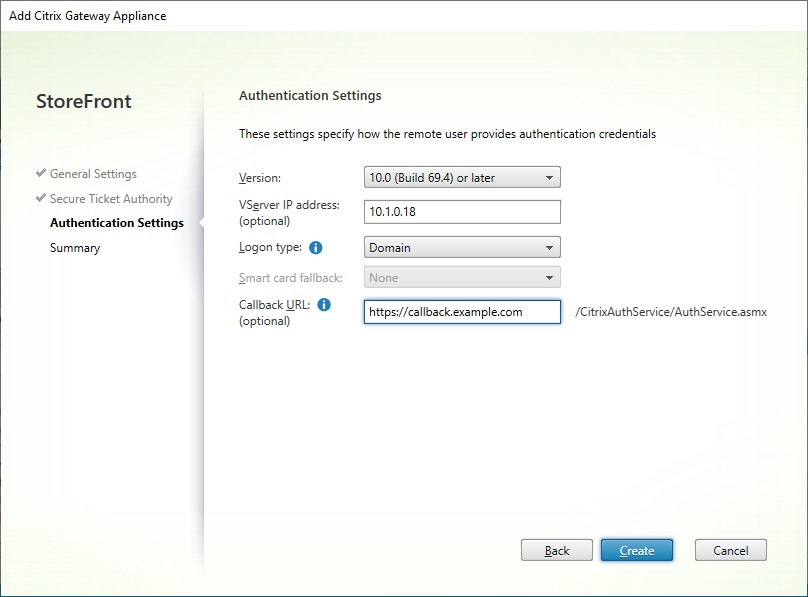

Füllen Sie die Einstellungen auf der Registerkarte Authentifizierungseinstellungen aus.

-

Wählen Sie die NetScaler®-Version aus.

-

Wenn es mehrere Gateways mit derselben URL gibt (typischerweise bei Verwendung eines globalen Server-Lastenausgleichs) und Sie eine Callback-URL eingegeben haben, müssen Sie die VIP des Gateways eingeben. Dies ermöglicht StoreFront zu bestimmen, von welchem Gateway die Anfrage kam und somit welchen Server über die Callback-URL kontaktiert werden soll. Andernfalls können Sie dieses Feld leer lassen.

-

Wählen Sie aus der Liste Anmeldetyp die Authentifizierungsmethode aus, die Sie auf der Appliance für Citrix Workspace-App-Benutzer konfiguriert haben.

Die Informationen, die Sie zur Konfiguration Ihrer Citrix Gateway-Appliance bereitstellen, werden der Bereitstellungsdatei für den Store hinzugefügt. Dies ermöglicht der Citrix Workspace-App, die entsprechende Verbindungsanfrage zu senden, wenn sie die Appliance zum ersten Mal kontaktiert.

- Wählen Sie für die LDAP-Authentifizierung Domäne aus.

- Wählen Sie für die native OTP-Authentifizierung Sicherheitstoken aus.

- Wählen Sie für die LDAP-plus-OTP-Authentifizierung Domäne und Sicherheitstoken aus.

- Wählen Sie für OTP per Textnachricht SMS-Authentifizierung aus.

- Wählen Sie für die Zertifikatsauthentifizierung Smartcard aus.

- Wählen Sie für die SAML-Authentifizierung Domäne aus.

Wenn Sie die Smartcard-Authentifizierung mit einer sekundären Authentifizierungsmethode konfigurieren, auf die Benutzer zurückgreifen können, falls sie Probleme mit ihren Smartcards haben, wählen Sie die sekundäre Authentifizierungsmethode aus der Liste “Smartcard-Fallback” aus.

- Geben Sie optional die intern zugängliche URL des Gateways in das Feld Callback-URL ein. Dies ermöglicht StoreFront, den Citrix Gateway-Authentifizierungsdienst zu kontaktieren, um zu überprüfen, ob von Citrix Gateway empfangene Anfragen von dieser Appliance stammen. Dies ist für Smart Access und für passwortlose Authentifizierungsszenarien wie Smartcard oder SAML erforderlich; andernfalls können Sie es leer lassen. Wenn Sie mehrere Citrix Gateways mit derselben URL haben, muss diese URL für den spezifischen Gateway-Server gelten.

Nachdem Sie die Einstellungen ausgefüllt haben, klicken Sie auf Weiter.

-

-

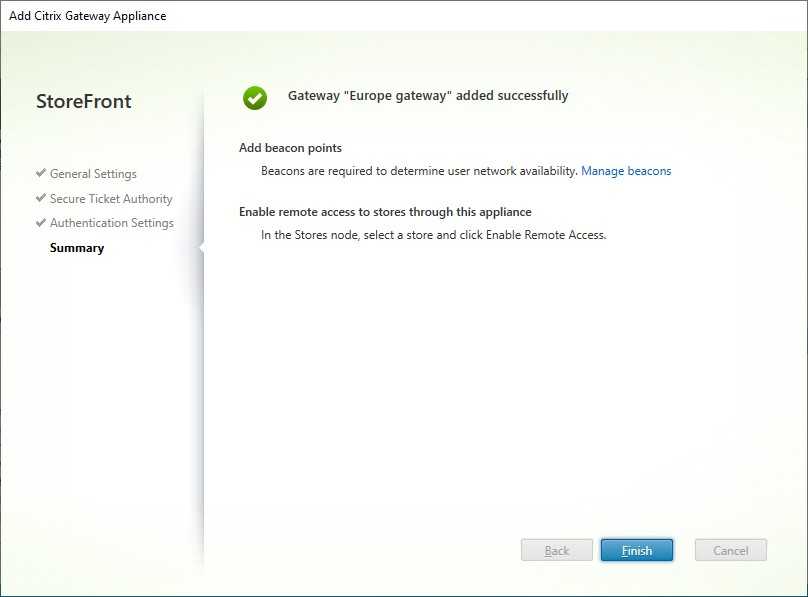

Klicken Sie auf Erstellen, um die Konfiguration anzuwenden.

-

Nachdem die Bereitstellung angewendet wurde, klicken Sie auf Fertig stellen.

-

Wenn Sie Sicherheitsschlüssel konfiguriert haben (empfohlen), müssen Sie die Verwaltungskonsole schließen und diese mit PowerShell konfigurieren. Zum Beispiel:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

Um Benutzern den Zugriff auf Ihre Stores über das Gateway zu ermöglichen, konfigurieren Sie den Remote-Benutzerzugriff.

-

Standardmäßig verwendet StoreFront das Gateway, das den Benutzer für das HDX-Routing zu seinen Ressourcen authentifiziert hat. Sie können StoreFront optional so konfigurieren, dass es das Gateway beim Zugriff auf bestimmte Ressourcen über Optimales HDX-Routing verwendet.

PowerShell SDK

Um ein Gateway mit dem PowerShell SDK hinzuzufügen, rufen Sie das Cmdlet New-STFRoamingGateway auf.

Citrix Gateway bearbeiten

-

Klicken Sie im Fenster Citrix Gateways verwalten auf das Gateway, das Sie ändern möchten, und klicken Sie auf Bearbeiten.

Eine Beschreibung der Parameter finden Sie unter Citrix Gateway hinzufügen.

-

Klicken Sie auf Speichern, um Ihre Änderungen zu speichern.

PowerShell SDK

Um die Gateway-Konfiguration mit dem PowerShell SDK zu ändern, rufen Sie das Cmdlet Set-STFRoamingGateway auf.

Citrix Gateway entfernen

-

Klicken Sie im Fenster Citrix Gateways verwalten auf das Gateway, das Sie ändern möchten, und klicken Sie auf Entfernen.

-

Klicken Sie im Bestätigungsfenster auf Ja.

PowerShell SDK

Um das Gateway mit dem PowerShell SDK zu entfernen, rufen Sie Remove-STFRoamingGateway auf.