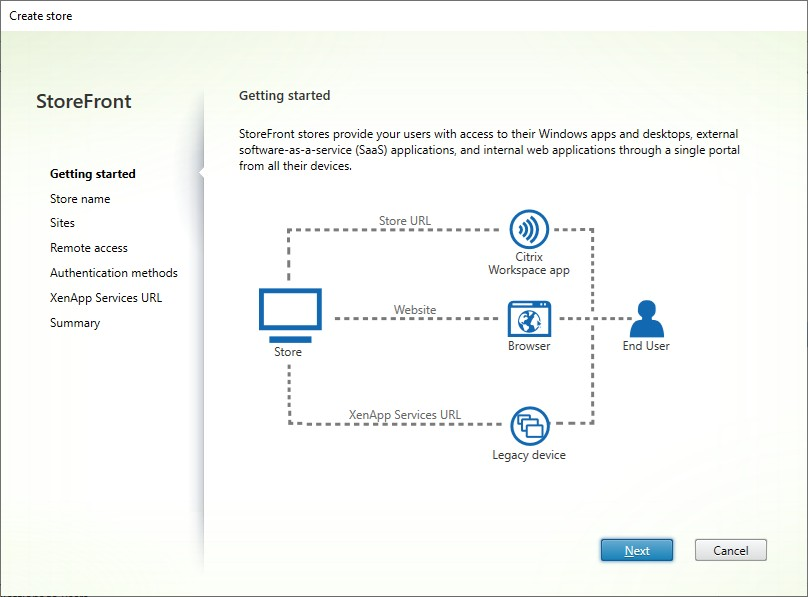

Store erstellen

Sie können so viele Stores erstellen, wie Sie benötigen; zum Beispiel können Sie einen Store für eine bestimmte Benutzergruppe erstellen oder um eine spezifische Gruppe von Ressourcen zusammenzufassen.

Wichtig:

In Bereitstellungen mit mehreren Servern verwenden Sie immer nur einen Server gleichzeitig, um Änderungen an der Konfiguration der Servergruppe vorzunehmen. Stellen Sie sicher, dass die Citrix StoreFront-Verwaltungskonsole auf keinem der anderen Server in der Bereitstellung ausgeführt wird. Sobald dies abgeschlossen ist, übertragen Sie Ihre Konfigurationsänderungen an die Servergruppe, damit die anderen Server in der Bereitstellung aktualisiert werden.

Um einen Store zu erstellen, identifizieren und konfigurieren Sie die Kommunikation mit den Servern, die die Ressourcen bereitstellen, die Sie im Store verfügbar machen möchten. Anschließend konfigurieren Sie optional den Remotezugriff auf den Store über Citrix Gateway.

-

Klicken Sie im Aktionsbereich auf Store erstellen.

Klicken Sie auf Weiter.

-

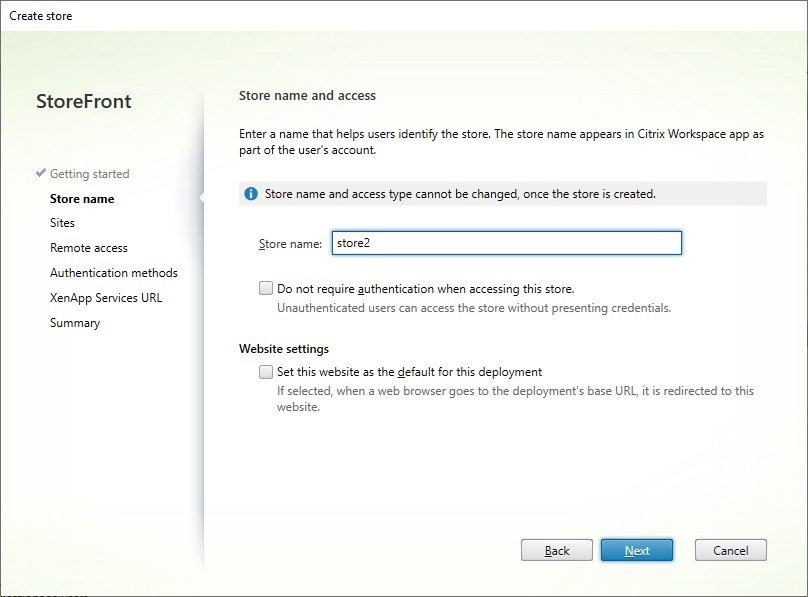

Füllen Sie auf der Registerkarte Store-Name Folgendes aus:

-

Geben Sie einen Store-Namen ein.

-

Wenn Sie Benutzern den anonymen oder nicht authentifizierten Zugriff auf den Store erlauben möchten, aktivieren Sie Nur nicht authentifizierten Benutzern den Zugriff auf diesen Store erlauben. Wenn Sie einen nicht authentifizierten Store erstellen, sind die Seiten Authentifizierungsmethoden und Remotezugriff nicht verfügbar, und Servergruppenknoten im linken und Aktionsbereich werden durch Basis-URL ändern ersetzt. (Dies ist die einzige verfügbare Option, da Servergruppen auf nicht in die Domäne eingebundenen Servern nicht verfügbar sind.)

Klicken Sie auf Weiter.

-

-

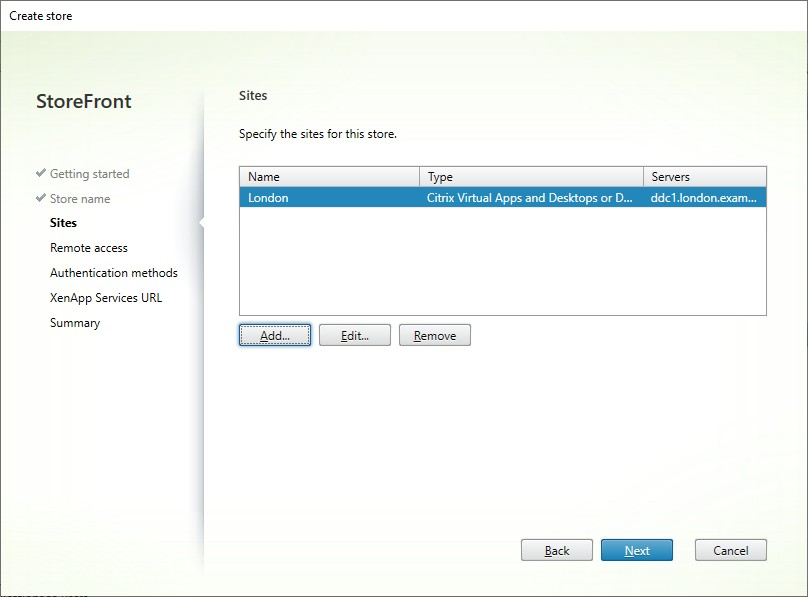

Fügen Sie auf der Registerkarte Sites Sites für Ihre virtuellen Desktops und Anwendungen hinzu. Weitere Informationen finden Sie unter Sites verwalten.

Klicken Sie auf Weiter.

-

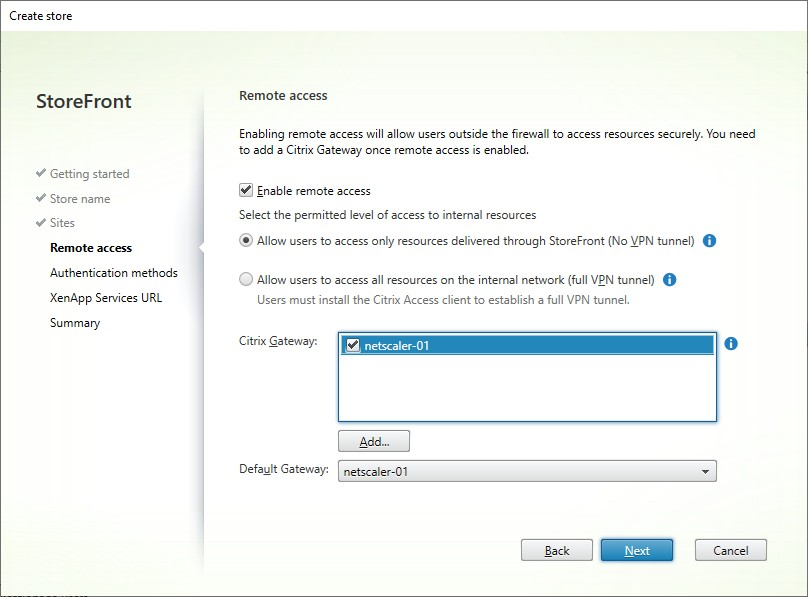

Wählen Sie auf der Registerkarte Remotezugriff aus, ob Sie den Store über ein Citrix Gateway verfügbar machen möchten. Weitere Informationen finden Sie unter Remotezugriff auf Stores über Citrix Gateway verwalten.

-

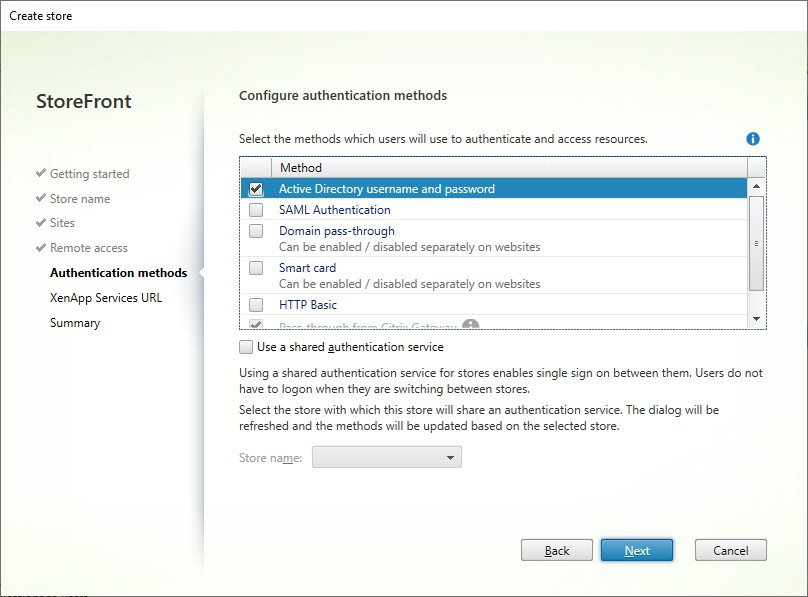

Wählen Sie auf der Registerkarte Authentifizierungsmethoden die Methoden aus, die Ihre Benutzer zur Authentifizierung am Store verwenden werden, und klicken Sie auf Weiter.

Weitere Details zu den verfügbaren Authentifizierungsmethoden finden Sie unter Authentifizierung konfigurieren.

Anstatt Authentifizierungsmethoden separat für diesen Store zu konfigurieren, ist es möglich, die Authentifizierungskonfiguration mit einem anderen Store zu teilen. Aktivieren Sie dazu Einen gemeinsamen Authentifizierungsdienst verwenden und wählen Sie dann einen vorhandenen Store aus.

Klicken Sie auf Weiter.

-

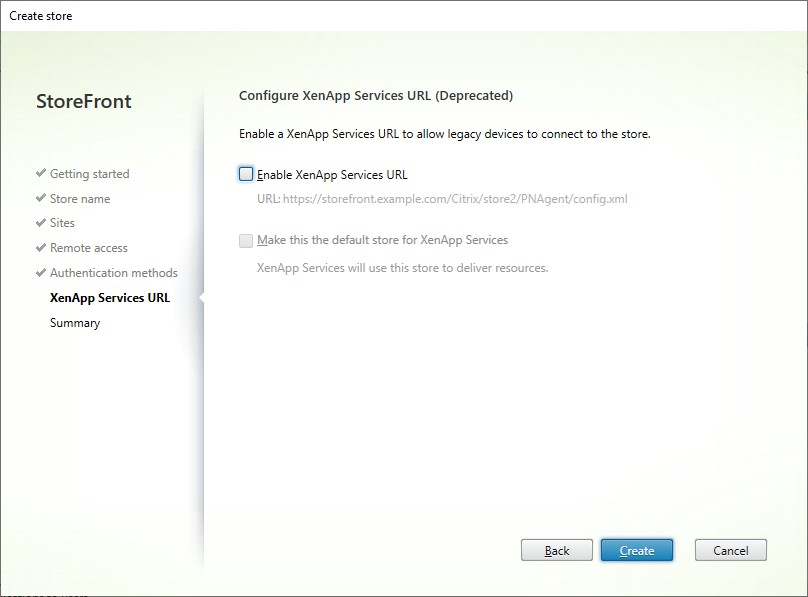

Wenn Sie auf der Registerkarte XenApp® Services URL ältere Geräte haben, die PNAgent erfordern, wählen Sie XenApp Services URL aktivieren, andernfalls deaktivieren Sie es.

Klicken Sie auf Erstellen.

Hinweis:

XenApp Services ist veraltet und wird in einer zukünftigen Version entfernt.

-

Nachdem der Store erstellt wurde, klicken Sie auf Fertig stellen.

Wenn ein neuer Store erstellt wird, wird auch eine neue Website erstellt, um Benutzern den Zugriff auf den Store zu ermöglichen. Sie können diese Website konfigurieren oder zusätzliche Websites erstellen.

PowerShell

So erstellen Sie einen Store mit PowerShell:

-

Erstellen Sie einen Authentifizierungsdienst mit Add-STFAuthenticationService. Konventionell ist der virtuelle Pfad typischerweise

/Citrix/[StoreName]Auth. Alternativ können Sie einen vorhandenen Authentifizierungsdienst mit Get-STFAuthenticationService abrufen. Dieser Schritt ist für einen anonymen Store nicht erforderlich. -

Konfigurieren Sie den Authentifizierungsdienst nach Bedarf. Siehe Authentifizierung konfigurieren.

-

Rufen Sie Add-STFStoreService auf.

- Wählen Sie einen virtuellen Pfad für den Store und legen Sie diesen als Parameter

-VirtualPathfest. Typischerweise ist dies /Citrix/[StoreName]. - Setzen Sie

-AuthenticationServiceauf den in Schritt 1 erstellten Authentifizierungsdienst. Alternativ setzen Sie für einen anonymen Store-Anonymous $True. - Sie können die Details einer Site einschließen. Weitere Sites müssen separat konfiguriert werden.

- Wählen Sie einen virtuellen Pfad für den Store und legen Sie diesen als Parameter