Consideraciones de seguridad

Este artículo aborda las consideraciones de seguridad de Secure Mail y los ajustes específicos que puedes habilitar para ayudar a aumentar la seguridad de los datos.

Compatibilidad con la protección de derechos de correo electrónico de Microsoft IRM y AIP

Secure Mail para Android e iOS es compatible con los mensajes protegidos con Microsoft Information Rights Management (IRM) y la solución Azure Information Protection (AIP). Esta compatibilidad está sujeta a la política de IRM configurada en Citrix Endpoint Management.

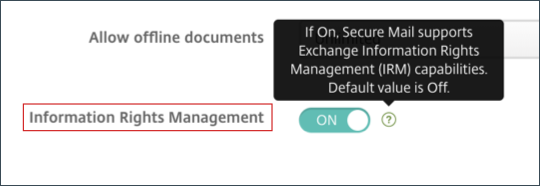

Esta función permite a las organizaciones que usan IRM aplicar protección al contenido de los mensajes. La función también permite a los usuarios de dispositivos móviles crear y consumir contenido protegido por derechos. De forma predeterminada, la compatibilidad con IRM está Desactivada. Para habilitar la compatibilidad con IRM, establece la política de Information Rights Management en Activada.

Para habilitar Information Rights Management en Secure Mail

- Inicia sesión en Endpoint Management y ve a Configurar > Aplicaciones y haz clic en Agregar.

- En la pantalla Agregar aplicación, haz clic en MDX.

- En la pantalla Información de la aplicación, introduce los detalles de la aplicación y haz clic en Siguiente.

- Según el sistema operativo de tu dispositivo, selecciona y carga el archivo .mdx.

- Habilita Information Rights Management en Configuración de la aplicación.

Nota:

Habilita Information Rights Management tanto para iOS como para Android.

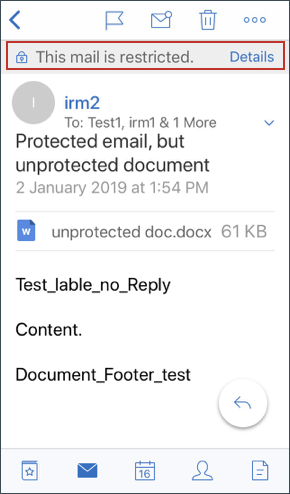

Cuando recibes un correo electrónico protegido por derechos

Cuando los usuarios reciben un correo con contenido protegido, ven la siguiente pantalla:

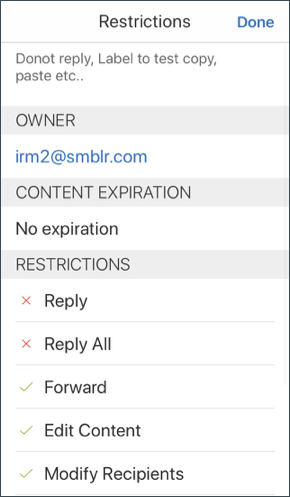

Para ver los detalles sobre los derechos a los que el usuario tiene acceso, toca Detalles.

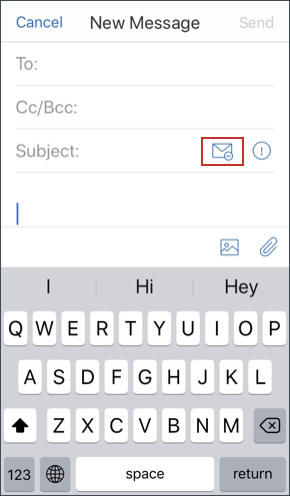

Cuando redactas un correo electrónico protegido por derechos

-

Cuando los usuarios redactan un correo, pueden establecer perfiles de restricción para habilitar la protección del correo electrónico.

-

Para establecer restricciones en tu correo electrónico:

- Inicia sesión en Secure Mail y toca el icono de Redactar.

-

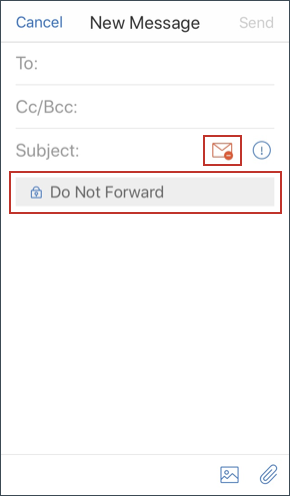

En la pantalla de redacción, toca el icono de Restricción de correo electrónico.

-

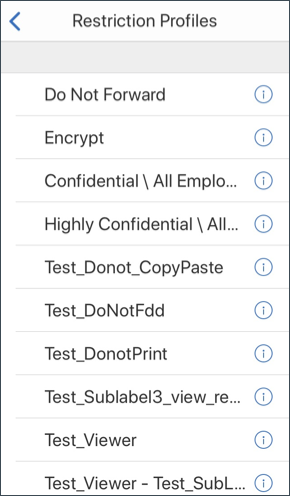

- En la pantalla Perfiles de restricción, toca las restricciones deseadas para aplicar al correo electrónico y luego haz clic en volver.

Las restricciones aplicadas aparecen debajo del campo de asunto.

Algunas organizaciones pueden requerir una estricta adhesión a su política de IRM. Los usuarios con acceso a Secure Mail pueden intentar eludir la política de IRM manipulando Secure Mail, el sistema operativo o incluso la plataforma de hardware.

Aunque Endpoint Management puede detectar ciertos ataques, considera las siguientes medidas de precaución para aumentar la seguridad:

- Revisa la guía de seguridad proporcionada por el proveedor del dispositivo.

- Configura los dispositivos de forma adecuada, utilizando las capacidades de Endpoint Management o de otra manera.

- Proporciona orientación a tus usuarios para el uso adecuado de las funciones de IRM, incluido Secure Mail.

-

Implementa software de seguridad de terceros adicional para resistir este tipo de ataque.

-

Clasificaciones de seguridad del correo electrónico

-

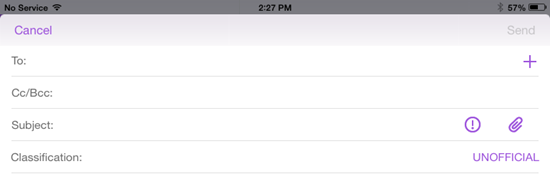

Secure Mail para iOS y Android es compatible con las marcas de clasificación de correo electrónico, lo que permite a los usuarios especificar marcadores de seguridad (SEC) y de limitación de difusión (DLM) al enviar correos electrónicos. Las marcas SEC incluyen Protegido, Confidencial y Secreto. DLM incluye Sensible, Legal o Personal. Al redactar un correo electrónico, un usuario de Secure Mail puede seleccionar una marca para indicar el nivel de clasificación del correo electrónico, como se muestra en las siguientes imágenes.

-

-

-

Los destinatarios pueden ver la marca de clasificación en el asunto del correo electrónico. Por ejemplo:

- Asunto: Planificación [SEC = PROTEGIDO, DLM = Sensible]

- Asunto: Planificación [DLM = Sensible]

-

Asunto: Planificación [SEC = NO CLASIFICADO]

-

Los encabezados de correo electrónico incluyen marcas de clasificación como una extensión de encabezado de mensaje de Internet, que se muestra en texto en negrita en este ejemplo:

-

Date: Fri, 01 May 2015 12:34:50 +530

-

Subject: Planning [SEC = PROTECTED, DLM = Sensitive]

-

Priority: normal

-

X-Priority: normal

X-Protective-Marking: VER-2012.3, NS=gov.au,SEC = PROTECTED, DLM = Sensitive,ORIGIN=operations@example.com -

From:

operations@example.com - To: Team

<mylist@example.com>

MIME-Version: 1.0 Content-Type: multipart/alternative;boundary="_com.example.email_6428E5E4-9DB3-4133-9F48-155913E39A980"

Secure Mail solo muestra las marcas de clasificación. La aplicación no realiza acciones basadas en esas marcas.

Cuando un usuario responde o reenvía un correo electrónico que tiene marcas de clasificación, los valores SEC y DLM se establecen por defecto en la marca del correo electrónico original. El usuario puede elegir una marca diferente. Secure Mail no valida dichos cambios en relación con el correo electrónico original.

Configuras las marcas de clasificación de correo electrónico mediante las siguientes políticas MDX.

-

Clasificación de correo electrónico: Si está Activada, Secure Mail admite marcas de clasificación de correo electrónico para SEC y DLM. Las marcas de clasificación aparecen en los encabezados de los correos electrónicos como valores “X-Protective-Marking”. Asegúrate de configurar las políticas de clasificación de correo electrónico relacionadas. El valor predeterminado es Desactivado.

-

Espacio de nombres de clasificación de correo electrónico: Especifica el espacio de nombres de clasificación que requiere el estándar de clasificación utilizado en el encabezado del correo electrónico. Por ejemplo, el espacio de nombres “gov.au” aparece en el encabezado como “NS=gov.au”. El valor predeterminado está vacío.

-

Versión de clasificación de correo electrónico: Especifica la versión de clasificación que requiere el estándar de clasificación utilizado en el encabezado del correo electrónico. Por ejemplo, la versión “2012.3” aparece en el encabezado como “VER=2012.3”. El valor predeterminado está vacío.

-

Clasificación de correo electrónico predeterminada: Especifica la marca de protección que Secure Mail aplica a un correo electrónico si un usuario no elige una marca. Este valor debe estar en la lista de la política Marcas de clasificación de correo electrónico. El valor predeterminado es UNOFFICIAL.

-

Marcas de clasificación de correo electrónico: Especifica las marcas de clasificación que estarán disponibles para los usuarios. Si la lista está vacía, Secure Mail no incluye una lista de marcas de protección. La lista de marcas contiene pares de valores separados por punto y coma. Cada par incluye el valor de lista que aparece en Secure Mail y el valor de marca que es el texto añadido al asunto y al encabezado del correo electrónico en Secure Mail. Por ejemplo, en el par de marcas “UNOFFICIAL,SEC=UNOFFICIAL;”, el valor de lista es “UNOFFICIAL” y el valor de marca es “SEC=UNOFFICIAL”.

-

El valor predeterminado es una lista de marcas de clasificación que puedes modificar. Las siguientes marcas se proporcionan con Secure Mail.

- UNOFFICIAL,SEC=UNOFFICIAL

- UNCLASSIFIED,SEC=UNCLASSIFIED

- For Official Use Only,DLM=For-Official-Use-Only

- Sensitive,DLM=Sensitive

- Sensitive:Legal,DLM=Sensitive:Legal

- Sensitive:Personal,DLM=Sensitive:Personal

- PROTECTED,SEC=PROTECTED

- PROTECTED+Sensitive,SEC=PROTECTED

- PROTECTED+Sensitive:Legal,SEC=PROTECTED DLM=Sensitive:Legal

- PROTECTED+Sensitive:Personal,SEC=PROTECTED DLM=Sensitive:Personal

- PROTECTED+Sensitive:Cabinet,SEC=PROTECTED,DLM=Sensitive:Cabinet

- CONFIDENTIAL,SEC=CONFIDENTIAL

- CONFIDENTIAL+Sensitive,SEC=CONFIDENTIAL,DLM=Sensitive

- CONFIDENTIAL+Sensitive:Legal,SEC=CONFIDENTIAL DLM=Sensitive:Legal

- CONFIDENTIAL+Sensitive:Personal,SEC=CONFIDENTIAL,DLM=Sensitive:Personal

- CONFIDENTIAL+Sensitive:Cabinet,SEC=CONFIDENTIAL DLM=Sensitive:Cabinet

- SECRET,SEC=SECRET

- SECRET+Sensitive,SEC=SECRET,DLM=Sensitive

- SECRET+Sensitive:Legal,SEC=SECRET,DLM=Sensitive:Legal

- SECRET+Sensitive:Personal,SEC=SECRET,DLM=Sensitive:Personal

- SECRET+Sensitive:Cabinet,SEC=SECRET,DLM=Sensitive:Cabinet

- TOP-SECRET,SEC=TOP-SECRET

- TOP-SECRET+Sensitive,SEC=TOP-SECRET,DLM=Sensitive

- TOP-SECRET+Sensitive:Legal,SEC=TOP-SECRET DLM=Sensitive:Legal

- TOP-SECRET+Sensitive:Personal,SEC=TOP-SECRET DLM=Sensitive:Personal

- TOP-SECRET+Sensitive:Cabinet,SEC=TOP-SECRET DLM=Sensitive:Cabinet

Protección de datos de iOS

Las empresas que deben cumplir los requisitos de protección de datos de la Dirección de Señales de Australia (ASD) pueden usar las políticas Activar protección de datos de iOS para Secure Mail y Secure Web. Por defecto, las políticas están Desactivadas.

Cuando Activar protección de datos de iOS está Activada para Secure Web, Secure Web usa el nivel de protección de Clase A para todos los archivos en el entorno aislado. Para obtener más información sobre la protección de datos de Secure Mail, consulta Protección de datos de la Dirección de Señales de Australia. Si activas esta política, se utiliza la clase de protección de datos más alta, por lo que no es necesario especificar también la política Clase de protección de datos mínima.

Para cambiar la política Activar protección de datos de iOS

-

Usa la consola de Endpoint Management para cargar los archivos MDX de Secure Web y Secure Mail en Endpoint Management: Para una aplicación nueva, ve a Configurar > Aplicaciones > Agregar y luego haz clic en MDX. Para una actualización, consulta Actualizar aplicaciones MDX o empresariales.

-

Para Secure Mail, ve a la configuración de la Aplicación, busca la política Activar protección de datos de iOS y actívala. Los dispositivos que ejecutan versiones anteriores del sistema operativo no se ven afectados cuando esta política está activada.

-

Para Secure Web, ve a la configuración de la Aplicación, busca la política Activar protección de datos de iOS y actívala. Los dispositivos que ejecutan versiones anteriores del sistema operativo no se ven afectados cuando esta política está activada.

-

Configura las políticas de la aplicación como de costumbre y guarda la configuración para implementar la aplicación en la tienda de aplicaciones de Endpoint Management.

Protección de datos de la Dirección de Señales de Australia

Secure Mail admite la protección de datos de la Dirección de Señales de Australia (ASD) para aquellas empresas que deben cumplir los requisitos de seguridad informática de la ASD. Por defecto, la política Activar protección de datos de iOS está Desactivada y Secure Mail proporciona protección de datos de Clase C o utiliza la protección de datos establecida en el perfil de aprovisionamiento.

Si la política está Activada, Secure Mail especifica el nivel de protección al crear y abrir archivos en el entorno aislado de la aplicación. Secure Mail establece la protección de datos de Clase A en:

- Elementos de la bandeja de salida

- Fotos de la cámara o del carrete de la cámara

- Imágenes pegadas de otras aplicaciones

- Archivos adjuntos descargados

Secure Mail establece la protección de datos de Clase B en:

- Correo almacenado

- Elementos del calendario

- Contactos

- Archivos de política de ActiveSync

La protección de Clase B permite que un dispositivo bloqueado se sincronice y permite que las descargas se completen si un dispositivo se bloquea después de que comience la descarga.

Con la protección de datos activada, los elementos en cola de la bandeja de salida no se envían cuando un dispositivo está bloqueado porque los archivos no se pueden abrir. Si el dispositivo cierra y luego reinicia Secure Mail cuando un dispositivo está bloqueado, Secure Mail no puede sincronizarse hasta que el dispositivo se desbloquee y Secure Mail se inicie.

Citrix® recomienda que, si activas esta política, actives el registro de Secure Mail solo cuando sea necesario para evitar la creación de archivos de registro con protección de datos de Clase C.

Ocultar contenido de pantalla

Secure Mail para Android e iOS admite la ocultación del contenido de la pantalla cuando la aplicación pasa a segundo plano. Esta función mejora la privacidad del usuario, protege los datos confidenciales y evita el acceso no autorizado. Para activar esta función para Secure Mail en dispositivos iOS o Android, consulta las siguientes secciones.

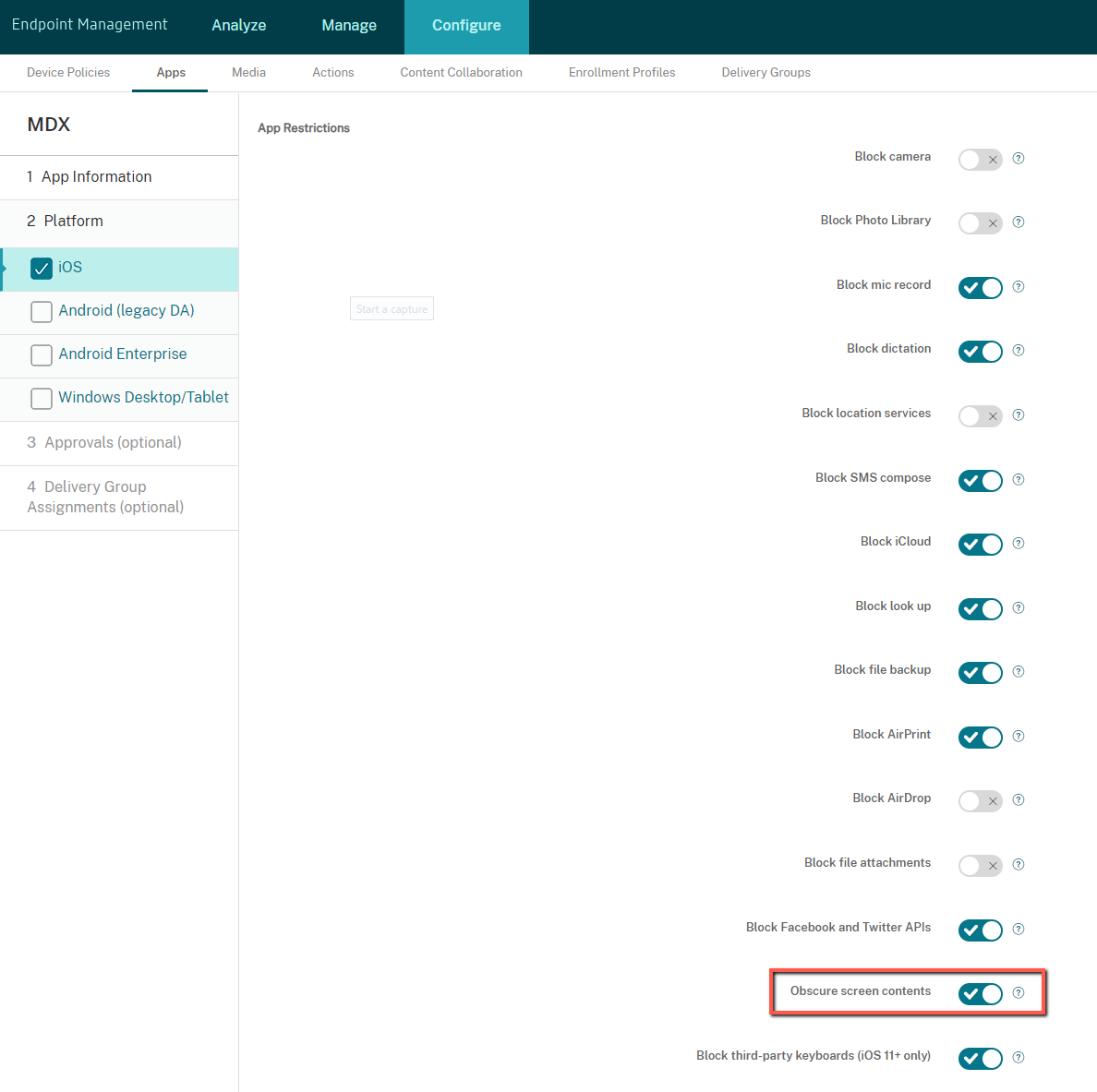

En dispositivos iOS:

- Inicia sesión en la consola de Citrix Endpoint Management con credenciales de administrador.

- Ve a Configurar > Aplicaciones > MDX.

- Selecciona la opción iOS en la sección Plataforma.

-

Activa la opción Ocultar contenido de pantalla en la sección Restricciones de aplicación.

Una vez que actives la opción Ocultar contenido de pantalla, Secure Mail muestra una pantalla gris cuando la aplicación pasa a segundo plano.

En dispositivos Android:

Para ocultar el contenido de la aplicación Secure Mail, puedes usar la política que usamos para restringir la captura de pantalla, conocida como la política Permitir captura de pantalla. Desactivar esta política también oculta el contenido de la aplicación cuando la aplicación pasa a segundo plano. Para obtener más información sobre cómo desactivar la política Permitir captura de pantalla, consulta la configuración de Android en la documentación de Citrix Endpoint Management.