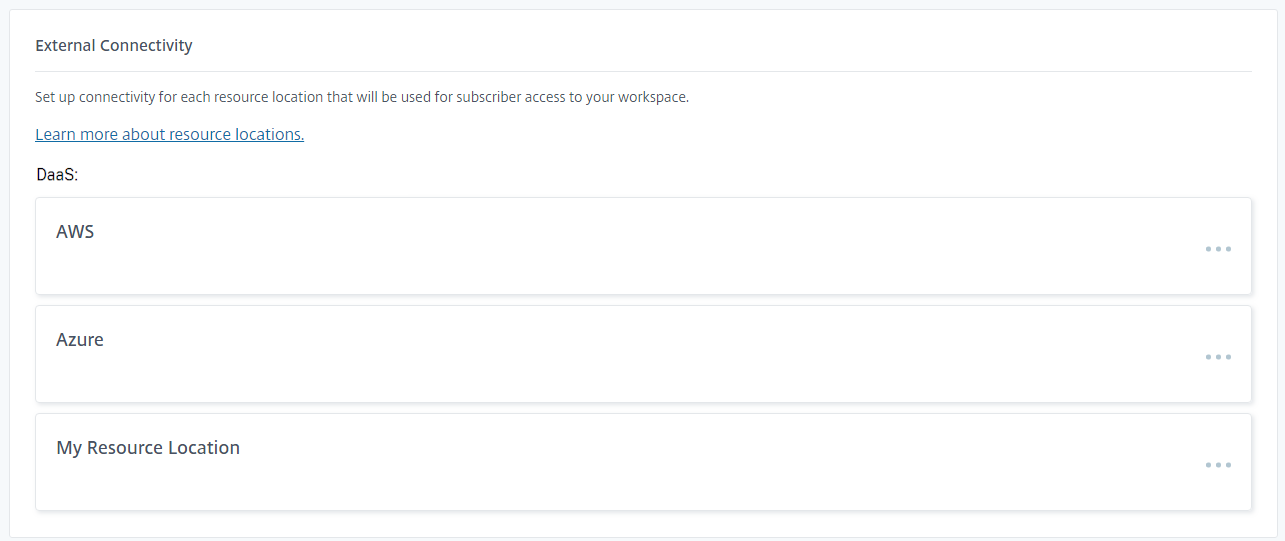

Conectividad a recursos de DaaS

Los dispositivos que no estén en la misma red que los VDA que alojan tus aplicaciones y escritorios virtuales deben conectarse a través de Citrix Gateway Service o un NetScaler Gateway. El panel Conectividad externa enumera cada ubicación de recursos y te permite configurar cómo se conectan los usuarios a los recursos de DaaS en esas ubicaciones.

Configurar opciones de conectividad

Puedes definir una única puerta de enlace para cada ubicación de recursos. El sistema usa esta puerta de enlace a menos que:

- La dirección IP pública del dispositivo coincide con una ubicación de red. Cuando el acceso adaptativo está deshabilitado, las ubicaciones de red no tienen un tipo de conectividad; todas las ubicaciones de red se consideran internas.

- Si tus usuarios finales usan un navegador web para abrir aplicaciones y escritorios, el cliente usa Websockets para conectarse al VDA, lo que requiere que los VDA estén configurados para TLS. Si el VDA no tiene TLS habilitado, Citrix Workspace siempre enruta los inicios a través de una puerta de enlace, incluso para ubicaciones de red internas.

- Al definir ubicaciones de red, no es posible distinguir redes que comparten la misma dirección IP pública. Por ejemplo, si tu red corporativa y la red Wi-Fi de invitados usan la misma dirección IP pública, y creas una ubicación de red para esta IP, esto evitará que la puerta de enlace se use para la red Wi-Fi de invitados, lo que podría no ser deseado.

- HDX directo está habilitado y el cliente determina que puede omitir la puerta de enlace y conectarse directamente al recurso. Al usar HDX directo, no es necesario definir ubicaciones de red para permitir la conectividad directa.

Para modificar las opciones de conectividad:

-

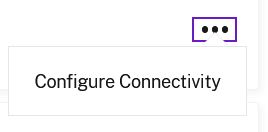

Selecciona … para abrir el menú

-

Selecciona Configurar conectividad.

-

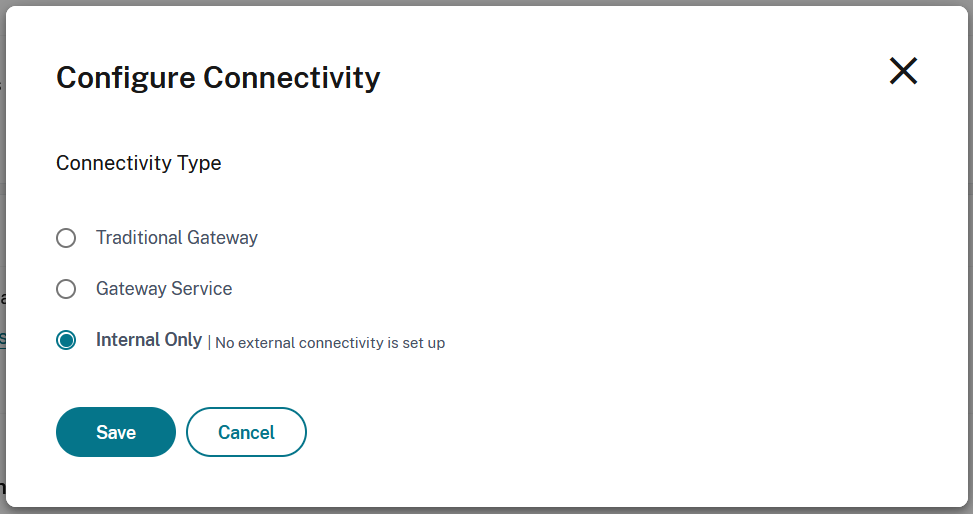

Elige y configura la opción de conectividad deseada.

-

Selecciona Guardar.

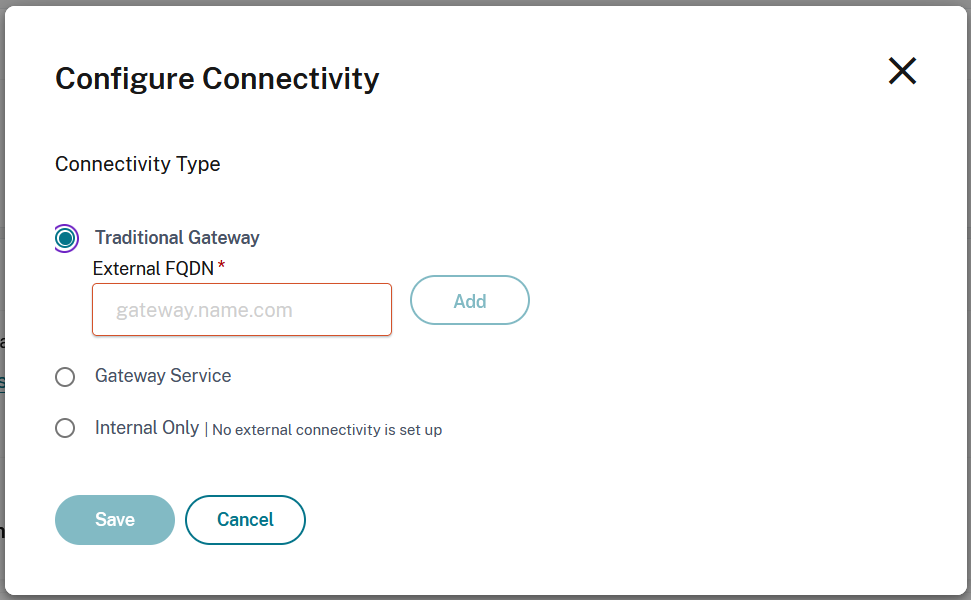

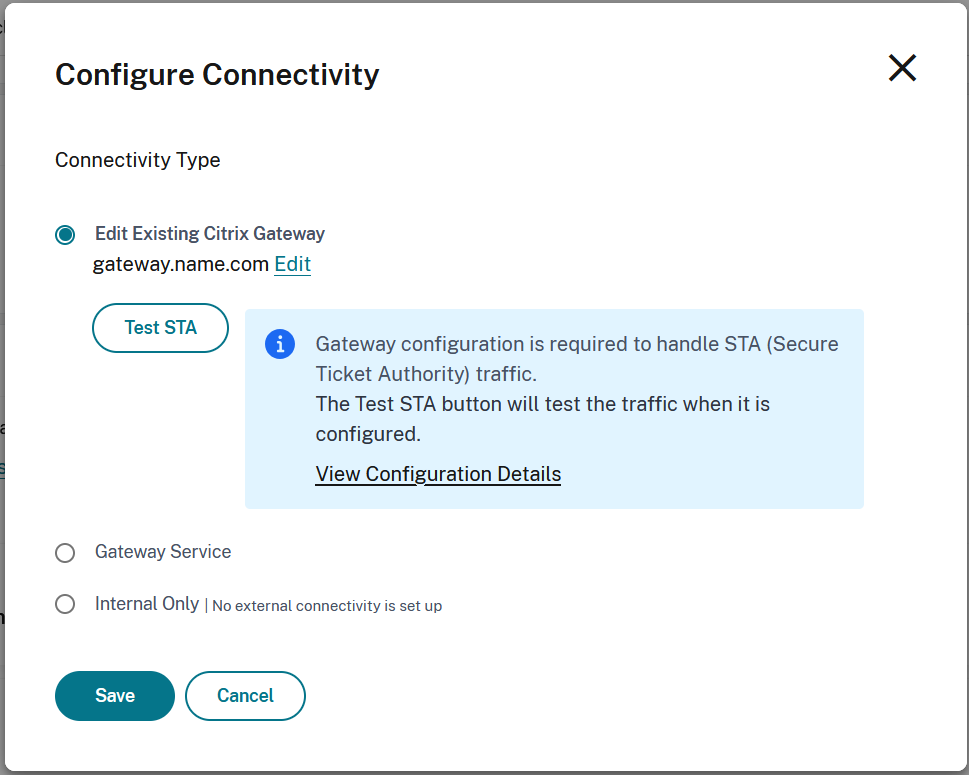

Puerta de enlace tradicional

Puedes usar una puerta de enlace NetScaler para el enrutamiento HDX.

Advertencia

La continuidad del servicio no está disponible al usar un NetScaler Gateway. Se recomienda que uses Citrix Gateway Service.

-

En la pantalla Configurar conectividad, selecciona Puerta de enlace tradicional.

-

Introduce la dirección de la puerta de enlace y selecciona Agregar.

-

En la lista de servidores STA de la configuración del servidor virtual de NetScaler, agrega todos los Cloud Connectors para la ubicación de recursos. Actualmente, los tickets STA son creados por la autoridad de emisión de tickets en la nube siempre que el NetScaler Gateway pueda conectarse a un Cloud Connector activo para llegar a dicha autoridad. Sin embargo, en el futuro, los tickets STA serán creados por un conector asignado aleatoriamente en la ubicación de recursos, por lo que es importante que el NetScaler Gateway esté configurado con la lista completa de todos los conectores en la ubicación de recursos.

-

Selecciona Probar STA para verificar la conectividad.

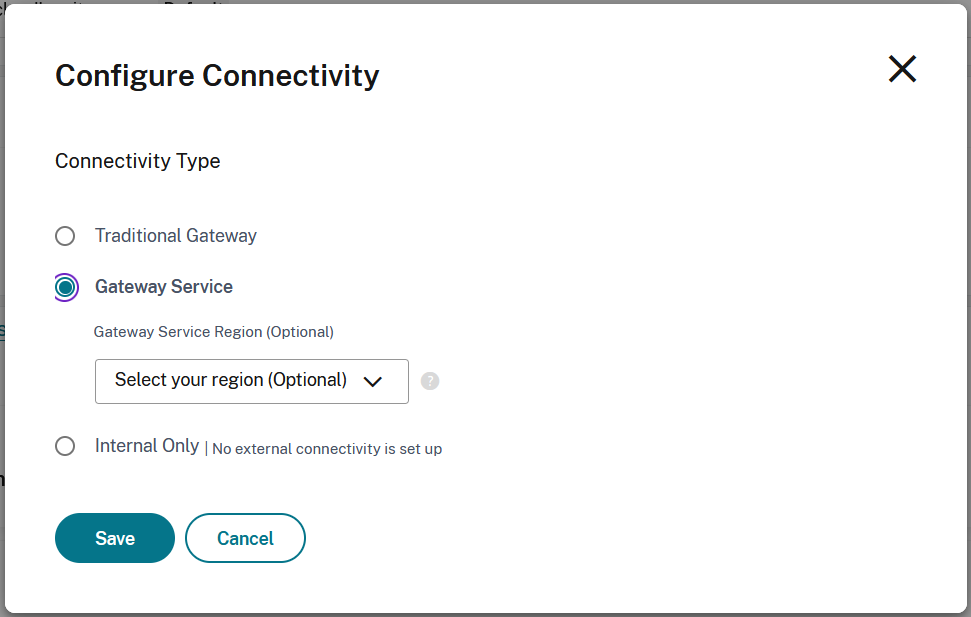

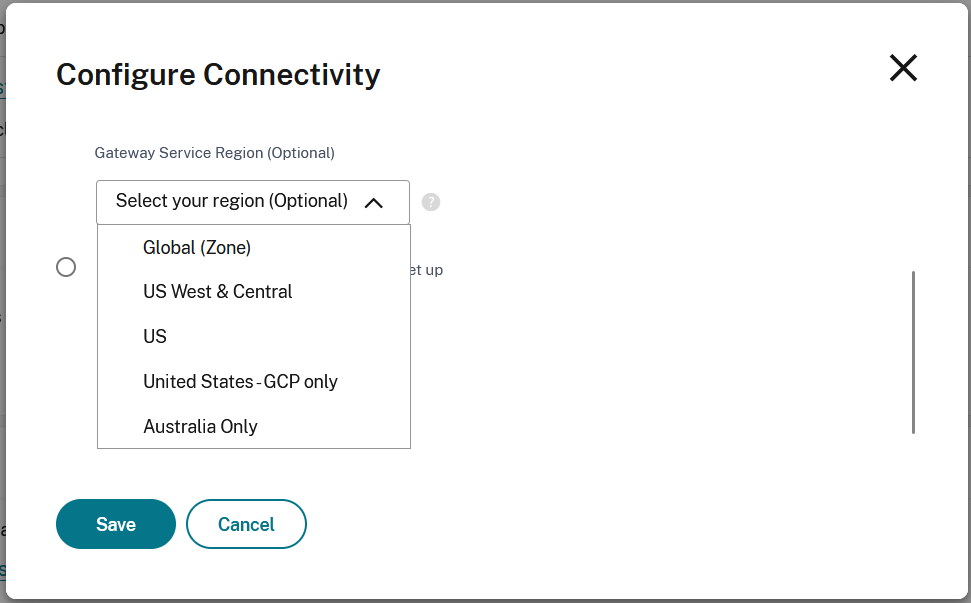

Gateway Service

Puedes usar el Citrix Gateway Service para proporcionar conectividad a los recursos sin necesidad de implementar ninguna infraestructura que no sean los Cloud Connectors. Los puntos de conexión se conectan a uno de los puntos de presencia de Citrix Gateway Service y el tráfico HDX se enruta a través del conector en la nube al VDA.

De forma predeterminada, Citrix Gateway Service usa el punto de presencia más cercano al usuario. Opcionalmente, puedes elegir una región específica de Gateway Service.

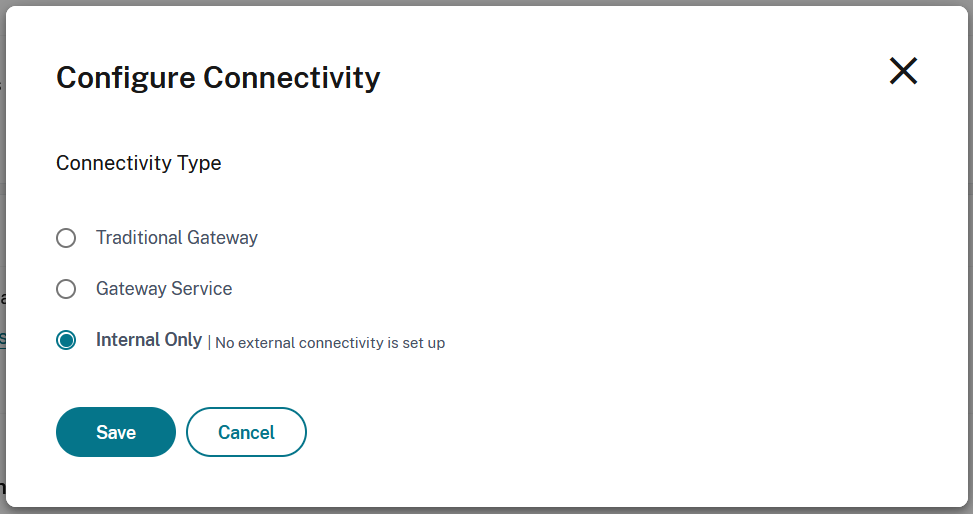

Solo interna

Si seleccionas Solo interna, los clientes solo podrán conectarse a los recursos si tienen conectividad de red directa.

Solución de problemas

Para verificar que los inicios se enrutan como se espera, usa uno de los siguientes métodos:

- Ver las conexiones VDA a través de Monitor.

- Usar el registro de archivos ICA® para verificar el direccionamiento correcto de la conexión del cliente.

Citrix Monitor

Desde Citrix Monitor, busca un usuario con una sesión activa. En la sección Detalles de la sesión de la consola, las conexiones VDA directas se muestran como conexiones UDP, mientras que las conexiones de puerta de enlace se muestran como conexiones TCP.

Si no ves UDP en la consola de DaaS, debes habilitar la política de transporte adaptativo HDX™ para los VDA.

Registro de archivos ICA

Habilita el registro de archivos ICA en el equipo cliente como se describe en la documentación de Citrix Workspace app para Windows. Después de iniciar las sesiones, examina las entradas Address y SSLProxyHost en el archivo ICA registrado.

Conexiones VDA directas

Para las conexiones VDA directas, la propiedad Address contiene la dirección IP y el puerto del VDA.

Aquí tienes un ejemplo de un archivo ICA cuando un cliente inicia una aplicación usando el NLS:

[Notepad++ Cloud]

Address=;10.0.1.54:1494

SSLEnable=Off

<!--NeedCopy-->

La propiedad SSLProxyHost no está presente en este archivo. Esta propiedad solo se incluye para inicios a través de una puerta de enlace.

Conexiones de puerta de enlace

Para las conexiones de puerta de enlace, la propiedad Address contiene el ticket STA de Citrix Cloud, la propiedad SSLEnable está configurada en On, y la propiedad SSLProxyHost contiene el FQDN y el puerto de la puerta de enlace.

Aquí tienes un ejemplo de un archivo ICA cuando un cliente tiene una conexión a través del servicio Citrix Gateway e inicia una aplicación:

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB4

SSLEnable=On

SSLProxyHost=global.g.nssvcstaging.net:443

<!--NeedCopy-->

Aquí tienes un ejemplo de un archivo ICA cuando un cliente tiene una conexión a través de una puerta de enlace local e inicia una aplicación usando una puerta de enlace local configurada dentro de la ubicación de recursos:

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB5

SSLEnable=On

SSLProxyHost=onpremgateway.domain.com:443

<!--NeedCopy-->

Nota:

Los servidores virtuales de puerta de enlace locales que se usan para iniciar aplicaciones y escritorios virtuales deben ser servidores virtuales VPN, no servidores virtuales de autenticación nFactor. Los servidores virtuales de autenticación nFactor son solo para la autenticación de usuarios y no actúan como proxy para el tráfico de inicio de recursos HDX e ICA.

Fallos en el inicio de VDA

Si las sesiones VDA no se inician, verifica que estás usando rangos de direcciones IP públicas de la red correcta. Al configurar tus ubicaciones de red, debes usar los rangos de direcciones IP públicas de la red desde la que tus usuarios internos se conectan para acceder a Internet.

Inicios de VDA internos que aún se enrutan a través de la puerta de enlace

Si las sesiones VDA iniciadas internamente aún se enrutan a través de la puerta de enlace como si fueran sesiones externas, verifica que estás usando la dirección IP pública correcta desde la que tus usuarios internos se conectan para acceder a su espacio de trabajo. La dirección IP pública que aparece en el sitio NLS debe corresponder a la dirección que usa el cliente que inicia los recursos para acceder a Internet. Para obtener la dirección IP pública correcta para el cliente, inicia sesión en la máquina cliente, visita un motor de búsqueda e introduce “cuál es mi IP” en la barra de búsqueda.

Todos los clientes que inician recursos dentro de la misma ubicación de oficina suelen acceder a Internet usando la misma dirección IP pública de salida de red. Estos clientes deben tener una ruta de red a Internet hacia las subredes donde residen los VDA, que no esté bloqueada por un firewall.