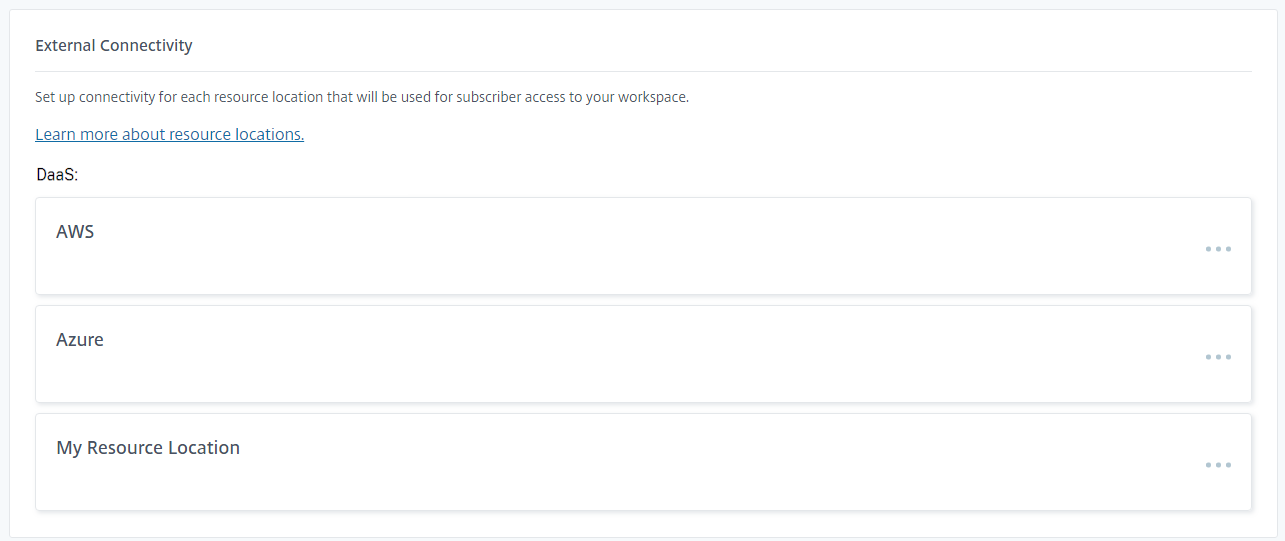

Konnektivität zu DaaS-Ressourcen

Geräte, die sich nicht im selben Netzwerk wie die VDAs befinden, die Ihre virtuellen Apps und Desktops hosten, müssen über den Citrix Gateway Service oder ein NetScaler Gateway verbunden werden. Das Panel Externe Konnektivität listet jeden Ressourcenstandort auf und ermöglicht Ihnen die Konfiguration, wie Benutzer sich mit DaaS-Ressourcen an diesen Standorten verbinden.

Konfigurieren der Konnektivitätsoptionen

Sie können ein einziges Gateway für jeden Ressourcenstandort definieren. Das System verwendet dieses Gateway, es sei denn:

- Die öffentliche IP-Adresse des Geräts stimmt mit einem Netzwerkstandort überein. Wenn der adaptive Zugriff deaktiviert ist, haben Netzwerkstandorte keinen Konnektivitätstyp; alle Netzwerkstandorte werden als intern betrachtet.

- Wenn Ihre Endbenutzer einen Webbrowser verwenden, um Apps und Desktops zu öffnen, verwendet der Client Websockets, um sich mit dem VDA zu verbinden, was erfordert, dass die VDAs für TLS konfiguriert sind. Wenn TLS auf dem VDA nicht aktiviert ist, leitet Citrix Workspace Starts immer über ein Gateway, selbst für interne Netzwerkstandorte.

- Beim Definieren von Netzwerkstandorten ist es nicht möglich, Netzwerke zu unterscheiden, die dieselbe öffentliche IP-Adresse verwenden. Wenn beispielsweise Ihr Unternehmensnetzwerk und Ihr Gast-WLAN dieselbe öffentliche IP-Adresse verwenden und Sie einen Netzwerkstandort für diese IP erstellen, wird dadurch die Nutzung des Gateways für das Gast-WLAN verhindert, was möglicherweise nicht erwünscht ist.

- HDX direct ist aktiviert und der Client stellt fest, dass er das Gateway umgehen und sich direkt mit der Ressource verbinden kann. Bei Verwendung von HDX direct ist es nicht erforderlich, Netzwerkstandorte zu definieren, um eine direkte Konnektivität zu ermöglichen.

So bearbeiten Sie die Konnektivitätsoptionen:

-

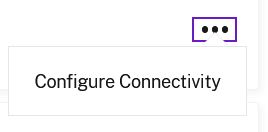

Wählen Sie …, um das Menü zu öffnen.

-

Wählen Sie Konnektivität konfigurieren.

-

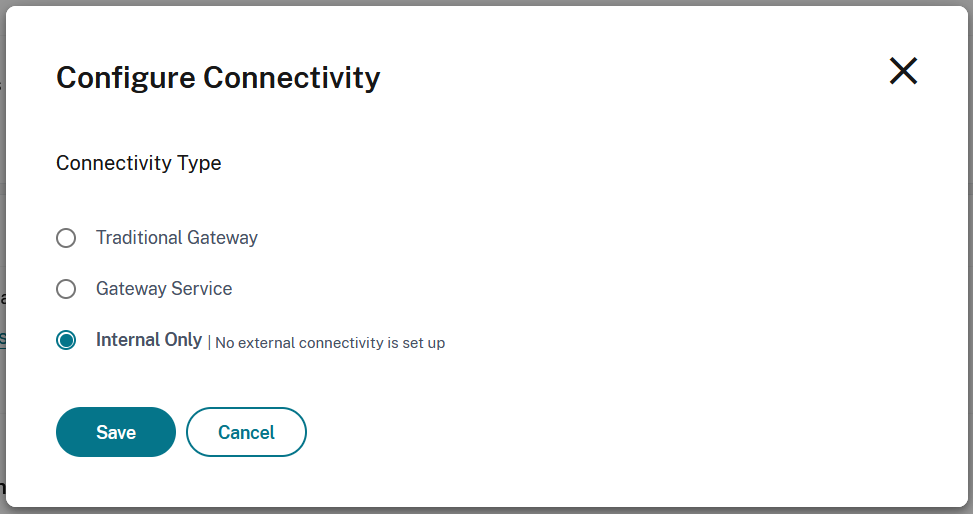

Wählen und konfigurieren Sie die gewünschte Konnektivitätsoption.

-

Wählen Sie Speichern.

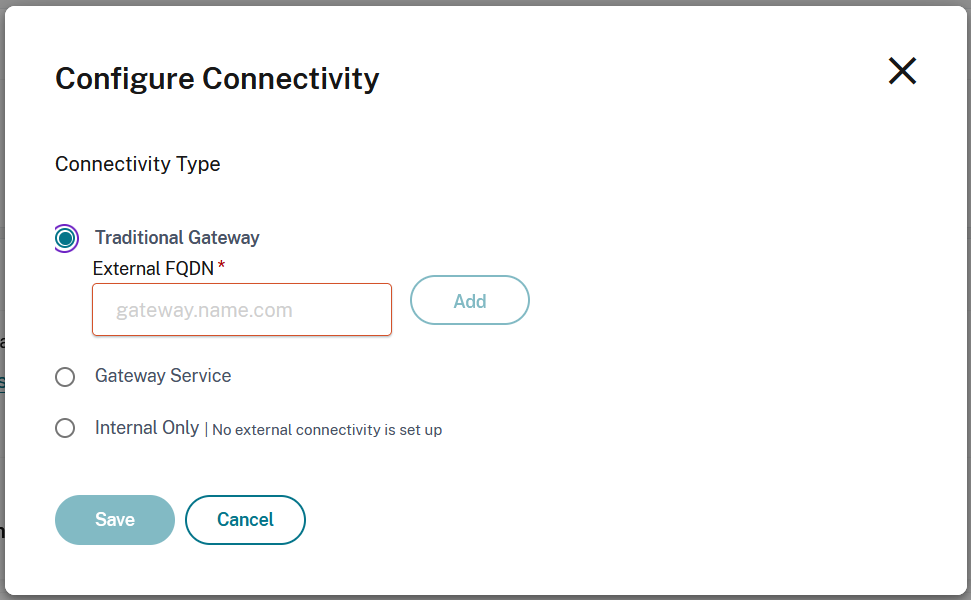

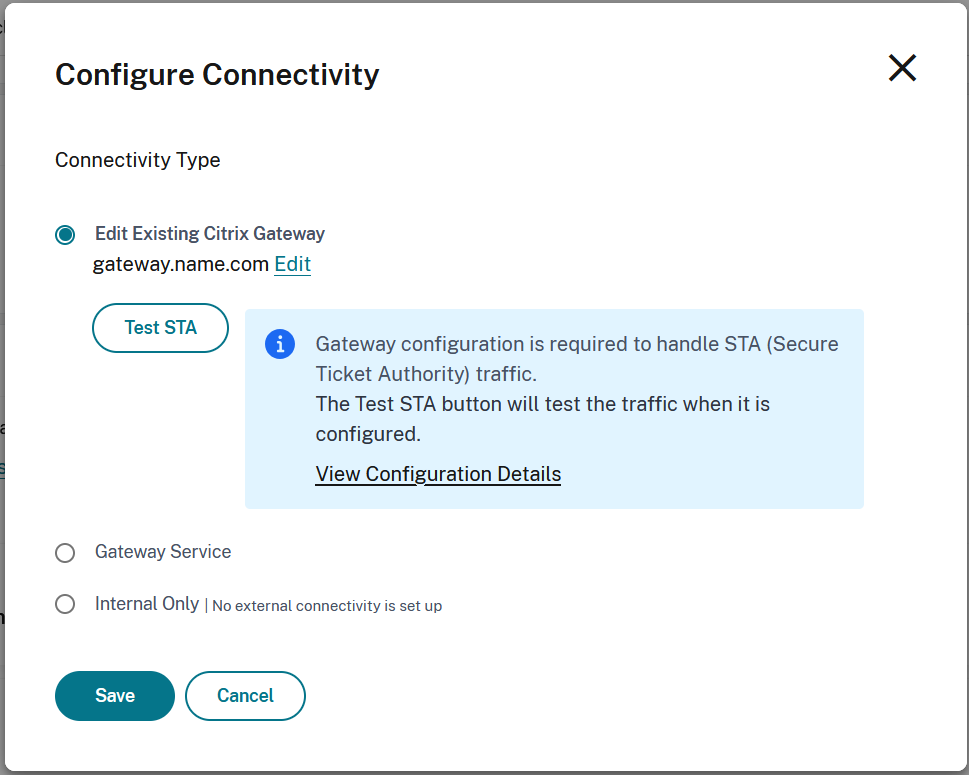

Traditionelles Gateway

Sie können ein NetScaler Gateway für das HDX-Routing verwenden.

Warnung

Die Service Continuity ist bei Verwendung eines NetScaler Gateways nicht verfügbar. Es wird empfohlen, den Citrix Gateway Service zu verwenden.

-

Wählen Sie auf dem Bildschirm Konnektivität konfigurieren die Option Traditionelles Gateway.

-

Geben Sie die Adresse des Gateways ein und wählen Sie Hinzufügen.

-

Fügen Sie in der STA-Serverliste der NetScaler Virtual Server-Konfiguration alle Cloud Connectors für den Ressourcenstandort hinzu. Derzeit werden STA-Tickets von der Cloud-Ticketing-Autorität erstellt, solange das NetScaler Gateway eine Verbindung zu einem aktiven Cloud Connector herstellen kann, um die Cloud-Ticketing-Autorität zu erreichen. Zukünftig werden STA-Tickets jedoch von einem zufällig zugewiesenen Connector am Ressourcenstandort erstellt, daher ist es wichtig, dass das NetScaler Gateway mit der vollständigen Liste aller Connectors am Ressourcenstandort konfiguriert ist.

-

Wählen Sie STA testen, um die Konnektivität zu überprüfen.

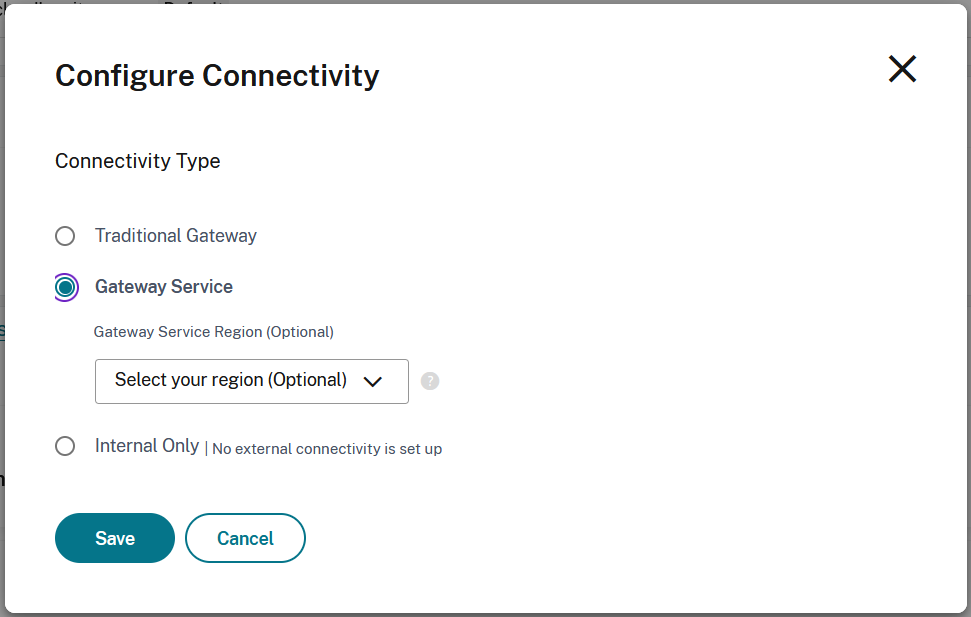

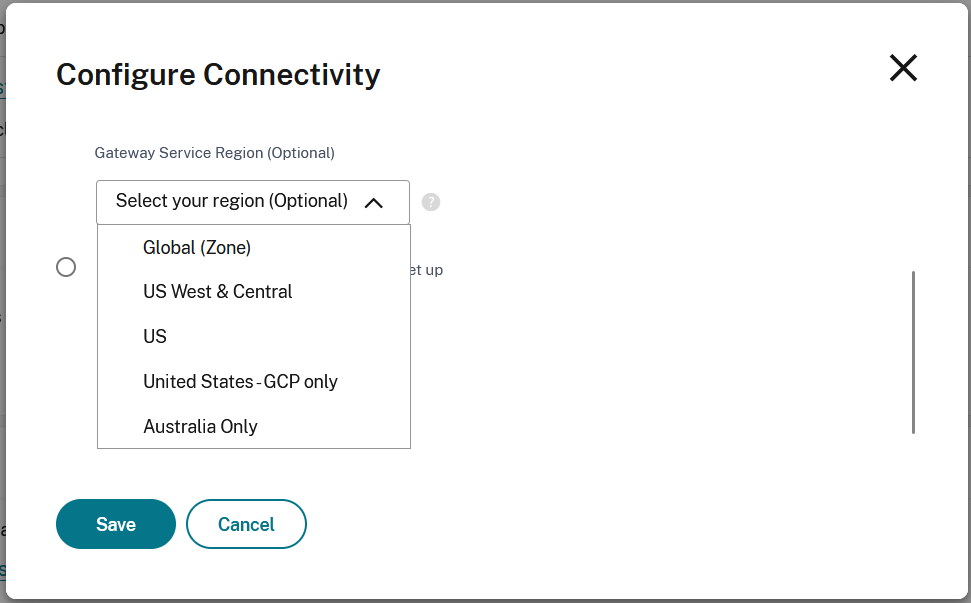

Gateway Service

Sie können den Citrix Gateway Service verwenden, um Konnektivität zu Ressourcen bereitzustellen, ohne andere Infrastruktur als Cloud Connectors bereitstellen zu müssen. Endpunkte verbinden sich mit einem der Citrix Gateway Service Points of Presence, und der HDX-Verkehr wird über den Cloud Connector an den VDA geleitet.

Standardmäßig verwendet der Citrix Gateway Service den Point of Presence, der dem Benutzer am nächsten liegt. Optional können Sie eine bestimmte Gateway Service-Region auswählen.

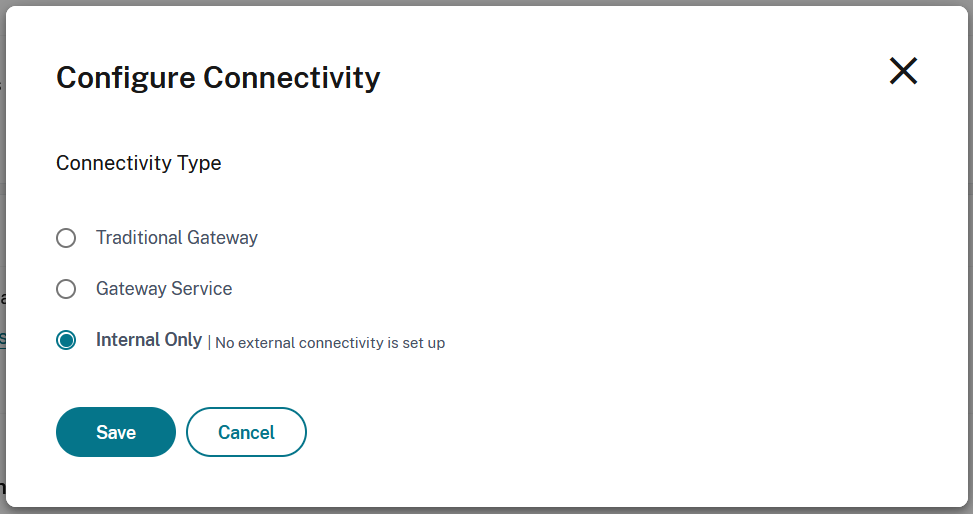

Nur intern

Wenn Sie Nur intern auswählen, können Clients nur dann eine Verbindung zu Ressourcen herstellen, wenn sie über eine direkte Netzwerkverbindung verfügen.

Fehlerbehebung

Um zu überprüfen, ob Starts wie erwartet weitergeleitet werden, verwenden Sie eine der folgenden Methoden:

- VDA-Verbindungen über Monitor anzeigen.

- Verwenden Sie die ICA®-Dateiprotokollierung, um die korrekte Adressierung der Clientverbindung zu überprüfen.

Citrix Monitor

Suchen Sie in Citrix Monitor nach einem Benutzer mit einer aktiven Sitzung. Im Abschnitt Sitzungsdetails der Konsole werden direkte VDA-Verbindungen als UDP-Verbindungen angezeigt, während Gateway-Verbindungen als TCP-Verbindungen angezeigt werden.

Wenn Sie UDP in der DaaS-Konsole nicht sehen, müssen Sie die HDX™ Adaptive Transport Policy für die VDAs aktivieren.

ICA-Dateiprotokollierung

Aktivieren Sie die ICA-Dateiprotokollierung auf dem Clientcomputer, wie in der Dokumentation zur Citrix Workspace-App für Windows beschrieben. Überprüfen Sie nach dem Starten von Sitzungen die Einträge Address und SSLProxyHost in der protokollierten ICA-Datei.

Direkte VDA-Verbindungen

Bei direkten VDA-Verbindungen enthält die Eigenschaft Address die IP-Adresse und den Port des VDA.

Hier ist ein Beispiel für eine ICA-Datei, wenn ein Client eine Anwendung über den NLS startet:

[Notepad++ Cloud]

Address=;10.0.1.54:1494

SSLEnable=Off

<!--NeedCopy-->

Die Eigenschaft SSLProxyHost ist in dieser Datei nicht vorhanden. Diese Eigenschaft ist nur für Starts über ein Gateway enthalten.

Gateway-Verbindungen

Bei Gateway-Verbindungen enthält die Eigenschaft Address das Citrix Cloud STA-Ticket, die Eigenschaft SSLEnable ist auf On gesetzt, und die Eigenschaft SSLProxyHost enthält den FQDN und den Port des Gateways.

Hier ist ein Beispiel für eine ICA-Datei, wenn ein Client eine Verbindung über den Citrix Gateway Service hat und eine Anwendung startet:

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB4

SSLEnable=On

SSLProxyHost=global.g.nssvcstaging.net:443

<!--NeedCopy-->

Hier ist ein Beispiel für eine ICA-Datei, wenn ein Client eine Verbindung über ein lokales Gateway hat und eine Anwendung über ein lokales Gateway startet, das innerhalb des Ressourcenstandorts konfiguriert ist:

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB5

SSLEnable=On

SSLProxyHost=onpremgateway.domain.com:443

<!--NeedCopy-->

Hinweis:

Lokale Gateway-Virtual Server, die zum Starten virtueller Apps und Desktops verwendet werden, müssen VPN-Virtual Server sein, nicht nFactor-Authentifizierungs-Virtual Server. Die nFactor-Authentifizierungs-Virtual Server dienen nur der Benutzerauthentifizierung und proxen keinen HDX- und ICA-Startverkehr für Ressourcen.

VDA-Startfehler

Wenn VDA-Sitzungen nicht gestartet werden können, überprüfen Sie, ob Sie öffentliche IP-Adressbereiche aus dem richtigen Netzwerk verwenden. Beim Konfigurieren Ihrer Netzwerkstandorte müssen Sie die öffentlichen IP-Adressbereiche des Netzwerks verwenden, von dem aus Ihre internen Benutzer eine Verbindung herstellen, um das Internet zu erreichen.

Interne VDA-Starts werden weiterhin über das Gateway geleitet

Wenn intern gestartete VDA-Sitzungen immer noch über das Gateway geleitet werden, als wären es externe Sitzungen, überprüfen Sie, ob Sie die korrekte öffentliche IP-Adresse verwenden, von der aus Ihre internen Benutzer eine Verbindung herstellen, um ihren Workspace zu erreichen. Die auf der NLS-Site aufgeführte öffentliche IP-Adresse muss der Adresse entsprechen, die der Client, der die Ressourcen startet, für den Zugriff auf das Internet verwendet. Um die korrekte öffentliche IP-Adresse für den Client zu erhalten, melden Sie sich an der Clientmaschine an, besuchen Sie eine Suchmaschine und geben Sie “what is my ip” in die Suchleiste ein.

Alle Clients, die Ressourcen innerhalb desselben Büros starten, greifen typischerweise über dieselbe öffentliche IP-Adresse des Netzwerkausgangs auf das Internet zu. Diese Clients müssen über eine Internet-Netzwerkroute zu den Subnetzen verfügen, in denen sich die VDAs befinden, die nicht durch eine Firewall blockiert wird.