Configurar la autenticación

Como administrador, puedes elegir que tus suscriptores se autentiquen en sus espacios de trabajo utilizando uno de los siguientes métodos de autenticación:

- Active Directory (AD)

- Active Directory más token

- Azure Active Directory (AAD)

- Citrix Gateway

- Okta

- SAML 2.0

Citrix Workspace™ también admite el inicio de sesión único en tus aplicaciones y escritorios virtuales. Cuando el usuario introduce sus credenciales de Active Directory, Workspace puede usarlas para proporcionar SSO a los recursos. Al usar otros IdP, Workspace puede usar el Servicio de autenticación federada de Citrix (FAS) para proporcionar inicio de sesión único (SSO) a los recursos.

Elegir o cambiar métodos de autenticación

-

Define uno o varios proveedores de identidades en Administración de identidades y accesos. Para obtener instrucciones, visita Administración de identidades y accesos.

-

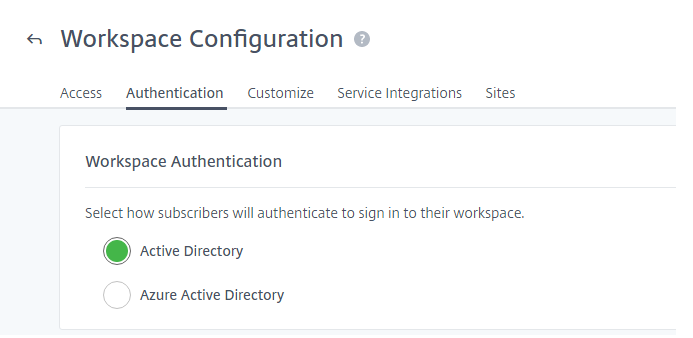

Elige o cambia cómo se autentican los suscriptores en su espacio de trabajo en Configuración de Workspace > Autenticación > Autenticación de Workspace.

Importante:

Cambiar los modos de autenticación puede tardar hasta cinco minutos y provoca una interrupción del servicio para tus suscriptores durante ese tiempo. La interrupción afecta al acceso a la tienda y no tiene impacto en las sesiones HDX™. Citrix recomienda limitar los cambios a períodos de bajo uso. Si tienes suscriptores que han iniciado sesión en Citrix Workspace usando un navegador o la aplicación Citrix Workspace, aconséjales que cierren el navegador o salgan de la aplicación. Después de esperar aproximadamente cinco minutos, pueden iniciar sesión de nuevo usando el nuevo método de autenticación.

Active Directory (AD)

De forma predeterminada, Citrix Cloud™ usa Active Directory (AD) para administrar la autenticación de los suscriptores en los espacios de trabajo.

Para usar AD, debes tener al menos dos Citrix Cloud Connectors instalados en el dominio de AD local. Para obtener más información sobre la instalación de Cloud Connector, consulta Instalación de Cloud Connector.

Inicio de sesión único en VDA con AD

Al usar la autenticación de AD, Workspace proporciona la capacidad de SSO al iniciar aplicaciones y escritorios virtuales unidos a AD.

Active Directory (AD) más token

Para una mayor seguridad, Citrix Workspace admite un token basado en tiempo como segundo factor de autenticación para el inicio de sesión de AD.

Para cada inicio de sesión, Workspace pide a los suscriptores que introduzcan un token de una aplicación de autenticación en su dispositivo inscrito. Antes de iniciar sesión, los suscriptores deben inscribir su dispositivo con una aplicación de autenticación que siga el estándar de contraseña de un solo uso basada en tiempo (TOTP), como Citrix SSO. Actualmente, los suscriptores solo pueden inscribir un dispositivo a la vez.

Para obtener más información, consulta Tech Insight: Authentication - TOTP y Tech Insight: Authentication - Push.

Inicio de sesión único en VDA con AD más token

Al usar la autenticación de AD más token, Workspace proporciona la capacidad de SSO al iniciar aplicaciones y escritorios virtuales unidos a AD.

Requisitos para AD más token

La autenticación de Active Directory más token tiene los siguientes requisitos:

- Una conexión entre Active Directory y Citrix Cloud, con al menos dos Cloud Connectors instalados en tu entorno local. Para conocer los requisitos y las instrucciones, consulta Conectar Active Directory a Citrix Cloud.

- Autenticación de Active Directory + Token habilitada en la página Administración de identidades y accesos. Para obtener información, consulta Para habilitar la autenticación de Active Directory más token.

- Acceso del suscriptor al correo electrónico para inscribir dispositivos.

- Un dispositivo en el que descargar la aplicación de autenticación.

Inscripción por primera vez

Los suscriptores inscriben sus dispositivos mediante el proceso de inscripción descrito en Registrar dispositivos para la autenticación de dos factores.

Durante el primer inicio de sesión en Workspace, los suscriptores siguen las indicaciones para descargar la aplicación Citrix SSO. La aplicación Citrix SSO genera una contraseña única de un solo uso en un dispositivo inscrito cada 30 segundos.

Importante:

Durante el proceso de inscripción del dispositivo, los suscriptores reciben un correo electrónico con un código de verificación temporal. Este código temporal se usa solo para inscribir el dispositivo del suscriptor. No se admite el uso de este código temporal como token para iniciar sesión en Citrix Workspace con autenticación de dos factores. Solo los códigos de verificación que se generan desde una aplicación de autenticación en un dispositivo inscrito son tokens admitidos para la autenticación de dos factores.

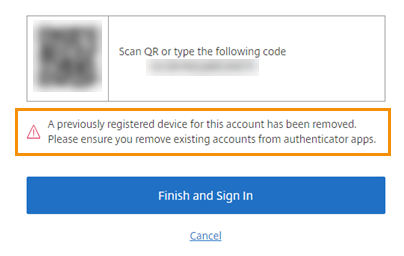

Volver a inscribir un dispositivo

Si un suscriptor ya no tiene su dispositivo inscrito o necesita volver a inscribirlo (por ejemplo, después de borrar el contenido del dispositivo), Workspace ofrece las siguientes opciones:

-

Los suscriptores pueden volver a inscribir sus dispositivos usando el mismo proceso de inscripción descrito en Registrar dispositivos para la autenticación de dos factores. Dado que los suscriptores solo pueden inscribir un dispositivo a la vez, inscribir un nuevo dispositivo o volver a inscribir uno existente elimina el registro del dispositivo anterior.

-

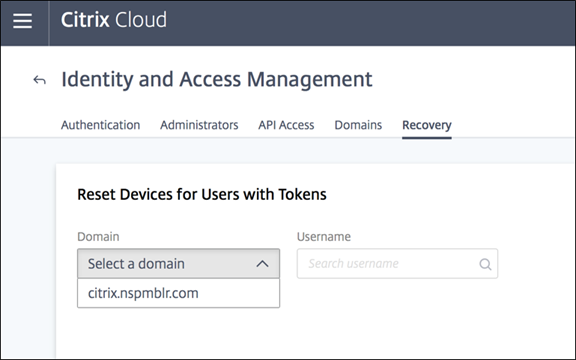

Los administradores pueden buscar suscriptores por nombre de Active Directory y restablecer su dispositivo. Para ello, ve a Administración de identidades y accesos > Recuperación. Durante el siguiente inicio de sesión en Workspace, el suscriptor experimenta los pasos de inscripción por primera vez.

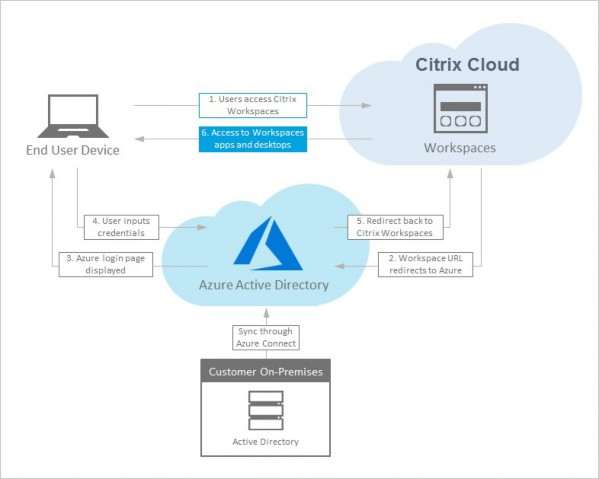

Azure Active Directory

El uso de Azure Active Directory (AD) para administrar la autenticación de los suscriptores en los espacios de trabajo tiene los siguientes requisitos:

- Microsoft Entra ID (anteriormente Microsoft Azure AD) con un usuario que tenga permisos de administrador global. Para obtener más información sobre las aplicaciones y los permisos de Microsoft Entra ID que usa Citrix Cloud, consulta Permisos de Azure Active Directory para Citrix Cloud.

- Un Citrix Cloud Connector™ instalado en el dominio de AD local. La máquina también debe estar unida al dominio que se sincroniza con Microsoft Entra ID.

- VDA versión 7.15.2000 LTSR CU VDA o 7.18 versión actual de VDA o superior.

- Una conexión entre Microsoft Entra ID y Citrix Cloud. Para obtener información, consulta Conectar Azure Active Directory a Citrix Cloud.

- Cualquier versión de la aplicación Citrix Workspace. Si usas Citrix Receiver™ heredado, debes usar las siguientes versiones mínimas:

- Citrix Receiver para Windows 4.11 CR o 4.9 LTSR CU2 o superior

- Citrix Receiver para Linux 13.8

- Citrix Receiver para Android 3.13 y posteriores

Al sincronizar tu Active Directory con Microsoft Entra ID, las entradas UPN y SID deben incluirse en la sincronización. Si estas entradas no se sincronizan, ciertos flujos de trabajo en Citrix Workspace fallan.

Advertencia:

- Si usas Microsoft Entra ID, no realices el cambio de registro descrito en CTX225819. Realizar este cambio podría causar fallos en el inicio de sesión para los usuarios de Microsoft Entra ID.

- Se admite agregar un grupo como miembro de otro grupo (anidamiento) con la función

DSAuthAzureAdNestedGroupshabilitada. Puedes habilitarDSAuthAzureAdNestedGroupsenviando una solicitud a la asistencia de Citrix.

Después de habilitar la autenticación de Microsoft Entra ID:

- Seguridad adicional: Por seguridad, se pide a los usuarios que inicien sesión de nuevo al iniciar una aplicación o un escritorio. La información de la contraseña fluye directamente desde el dispositivo del usuario al VDA que aloja la sesión.

- Experiencia de inicio de sesión: La autenticación de Microsoft Entra ID proporciona inicio de sesión federado, no inicio de sesión único (SSO). Los suscriptores inician sesión desde una página de inicio de sesión de Azure y es posible que tengan que autenticarse de nuevo al abrir Citrix DaaS.

Para SSO, habilita el Servicio de autenticación federada de Citrix en Citrix Cloud. Consulta Habilitar el inicio de sesión único para espacios de trabajo con el Servicio de autenticación federada de Citrix para obtener más información.

Puedes personalizar la experiencia de inicio de sesión para Microsoft Entra ID. Para obtener información, consulta la documentación de Microsoft. Cualquier personalización de inicio de sesión (el logotipo) realizada en Configuración de Workspace no afecta a la experiencia de inicio de sesión de Microsoft Entra ID.

El siguiente diagrama muestra la secuencia de autenticación de Microsoft Entra ID.

Experiencia de cierre de sesión

Usa Configuración > Cerrar sesión para completar el proceso de cierre de sesión de Workspace y Microsoft Entra ID. Si los suscriptores cierran el navegador en lugar de usar la opción Cerrar sesión, es posible que permanezcan conectados a Microsoft Entra ID.

Importante:

Si Citrix Workspace agota el tiempo de espera en el navegador debido a la inactividad, los suscriptores permanecen conectados a Microsoft Entra ID. Esto evita que un tiempo de espera de Citrix Workspace obligue a cerrar otras aplicaciones de Microsoft Entra ID.

Inicio de sesión único en VDA con Entra ID

Si el IdP es Entra ID, puedes usar SSO de Entra ID en VDA. Para otros casos, para habilitar el inicio de sesión único en VDA, debes usar FAS.

Citrix Gateway

Citrix Workspace admite el uso de un Citrix Gateway local como proveedor de identidades para administrar la autenticación de los suscriptores en los espacios de trabajo. Para obtener más información, consulta Tech Insight: Authentication - Citrix Gateway.

Requisitos para Citrix Gateway

La autenticación de Citrix Gateway tiene los siguientes requisitos:

- Una conexión entre tu Active Directory y Citrix Cloud. Para conocer los requisitos y las instrucciones, consulta Conectar Active Directory a Citrix Cloud.

- Los suscriptores deben ser usuarios de Active Directory para iniciar sesión en sus espacios de trabajo.

- Si realizas una federación, tus usuarios de AD deben sincronizarse con el proveedor de federación. Citrix Cloud requiere los atributos de AD para permitir que los usuarios inicien sesión correctamente.

- Un Citrix Gateway local:

- Citrix Gateway 12.1 54.13 edición Advanced o posterior

- Citrix Gateway 13.0 41.20 edición Advanced o posterior

- Autenticación de Citrix Gateway habilitada en la página Administración de identidades y accesos. Esto genera el ID de cliente, el secreto y la URL de redirección necesarios para crear la conexión entre Citrix Cloud y tu Gateway local.

- En Gateway, se configura una política de autenticación de IdP de OAuth usando el ID de cliente, el secreto y la URL de redirección generados.

Para obtener más información, consulta Conectar un Citrix Gateway local como proveedor de identidades a Citrix Cloud.

Experiencia del suscriptor con Citrix Gateway

Cuando la autenticación con Citrix Gateway está habilitada, los suscriptores experimentan el siguiente flujo de trabajo:

- El suscriptor navega a la URL de Workspace en su navegador o inicia la aplicación Workspace.

- El suscriptor es redirigido a la página de inicio de sesión de Citrix Gateway y se autentica usando cualquier método configurado en Gateway. Este método puede ser MFA, federación, políticas de acceso condicional, etc. Puedes personalizar la página de inicio de sesión de Gateway para que se vea igual que la página de inicio de sesión de Workspace usando los pasos descritos en CTX258331.

- Después de una autenticación correcta, aparece el espacio de trabajo del suscriptor.

Inicio de sesión único con Gateway

Dependiendo de cómo configures Citrix Gateway, es posible que no necesites FAS para SSO en DaaS. Para obtener más información sobre cómo configurar Citrix Gateway, visita Crear una política de IdP de OAuth en el Citrix Gateway local.

Citrix Workspace admite el uso de Google como proveedor de identidades para administrar la autenticación de los suscriptores en los espacios de trabajo.

Requisitos para Google

- Una conexión entre tu Active Directory local y Google Cloud.

- Una cuenta de desarrollador con acceso a la consola de Google Cloud Platform. Esta cuenta es necesaria para crear una cuenta de servicio y una clave, y para habilitar la API de Admin SDK.

- Una cuenta de administrador con acceso a la consola de administración de Google Workspace. Esta cuenta es necesaria para configurar la delegación de todo el dominio y una cuenta de usuario de API de solo lectura.

- Una conexión entre tu dominio de Active Directory local y Citrix Cloud, con la autenticación de Google habilitada en la página Administración de identidades y accesos. Para crear esta conexión, se requieren al menos dos Cloud Connectors en tu ubicación de recursos.

Para obtener más información, consulta Conectar Google como proveedor de identidades a Citrix Cloud.

Experiencia del suscriptor con Google

Cuando la autenticación con Google está habilitada, los suscriptores experimentan el siguiente flujo de trabajo:

- El suscriptor navega a la URL de Workspace en su navegador o inicia la aplicación Workspace.

- El suscriptor es redirigido a la página de inicio de sesión de Google y se autentica usando el método configurado en Google Cloud (por ejemplo, autenticación multifactor, políticas de acceso condicional, etc.).

- Después de una autenticación correcta, aparece el espacio de trabajo del suscriptor.

Inicio de sesión único en VDA con Google

Al usar la autenticación de Google, para habilitar el inicio de sesión único en VDA, debes usar FAS.

Okta

Citrix Workspace admite el uso de Okta como proveedor de identidades para administrar la autenticación de los suscriptores en los espacios de trabajo. Para obtener más información, consulta Tech Insight: Authentication - Okta.

Requisitos para Okta

La autenticación de Okta tiene los siguientes requisitos:

- Una conexión entre tu Active Directory local y tu organización de Okta.

- Una aplicación web Okta OIDC configurada para usar con Citrix Cloud. Para conectar Citrix Cloud a tu organización de Okta, debes proporcionar el ID de cliente y el Secreto de cliente asociados a esta aplicación.

- Una conexión entre tu dominio de Active Directory local y Citrix Cloud, con la autenticación de Okta habilitada en la página Administración de identidades y accesos.

Para obtener más información, consulta Conectar Okta como proveedor de identidades a Citrix Cloud.

Experiencia del suscriptor con Okta

Cuando la autenticación con Okta está habilitada, los suscriptores experimentan el siguiente flujo de trabajo:

- El suscriptor navega a la URL de Workspace en su navegador o inicia la aplicación Workspace.

- El suscriptor es redirigido a la página de inicio de sesión de Okta y se autentica usando el método configurado en Okta (por ejemplo, autenticación multifactor, políticas de acceso condicional, etc.).

- Después de una autenticación correcta, aparece el espacio de trabajo del suscriptor.

Inicio de sesión único en VDA con Okta

Al usar la autenticación de Okta, para habilitar el inicio de sesión único en VDA, debes usar FAS.

SAML 2.0

Citrix Workspace admite el uso de SAML 2.0 para administrar la autenticación de los suscriptores en los espacios de trabajo. Puedes usar el proveedor de SAML de tu elección, siempre que admita SAML 2.0.

Requisitos para SAML 2.0

La autenticación SAML tiene los siguientes requisitos:

- Proveedor de SAML que admita SAML 2.0.

- Dominio de Active Directory local.

- Dos Cloud Connectors implementados en una ubicación de recursos y unidos a tu dominio de AD local.

- Integración de AD con tu proveedor de SAML.

Para obtener más información sobre cómo configurar la autenticación SAML para espacios de trabajo, consulta Conectar SAML como proveedor de identidades a Citrix Cloud.

Experiencia del suscriptor con SAML 2.0

- El suscriptor navega a la URL de Workspace en su navegador o inicia la aplicación Citrix Workspace.

- El suscriptor es redirigido a la página de inicio de sesión del proveedor de identidades SAML de su organización. El suscriptor se autentica con el mecanismo configurado para el proveedor de identidades SAML, como la autenticación multifactor o las políticas de acceso condicional.

- Después de una autenticación correcta, aparece el espacio de trabajo del suscriptor.

Inicio de sesión único en VDA con SAML 2.0

Si el IdP es Entra ID, puedes usar SSO de Entra ID en VDA. Para otros casos, para habilitar el inicio de sesión único en VDA, debes usar FAS.

Servicio de autenticación federada de Citrix (FAS)

Citrix Workspace admite el uso del Servicio de autenticación federada de Citrix (FAS) para el inicio de sesión único (SSO) en Citrix DaaS. Sin FAS, se pide a los suscriptores que usan un proveedor de identidades federado que introduzcan sus credenciales más de una vez para acceder a sus aplicaciones y escritorios virtuales.

Para obtener más información, consulta Servicio de autenticación federada de Citrix (FAS).

SSO de Entra ID en VDA

Si el usuario se ha autenticado usando Entra ID, Citrix Workspace admite el uso de la sesión de Entra ID para autenticarse en los VDA. Para obtener más información, consulta Inicio de sesión único de Microsoft Entra.

Esta funcionalidad está deshabilitada de forma predeterminada y solo debe habilitarse una vez que hayas completado el resto de la configuración; de lo contrario, los usuarios pueden experimentar lanzamientos retrasados o fallidos. Para habilitarla, usa los módulos de PowerShell versión 1.0.6.

Set-StoreConfigurations -StoreUrl "https://<yourstore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True

<!--NeedCopy-->

Más información

En este artículo

- Elegir o cambiar métodos de autenticación

- Active Directory (AD)

- Active Directory (AD) más token

- Azure Active Directory

- Experiencia de cierre de sesión

- Citrix Gateway

- Inicio de sesión único con Gateway

- Okta

- SAML 2.0

- Servicio de autenticación federada de Citrix (FAS)

- SSO de Entra ID en VDA

- Más información