DaaSリソースへの接続

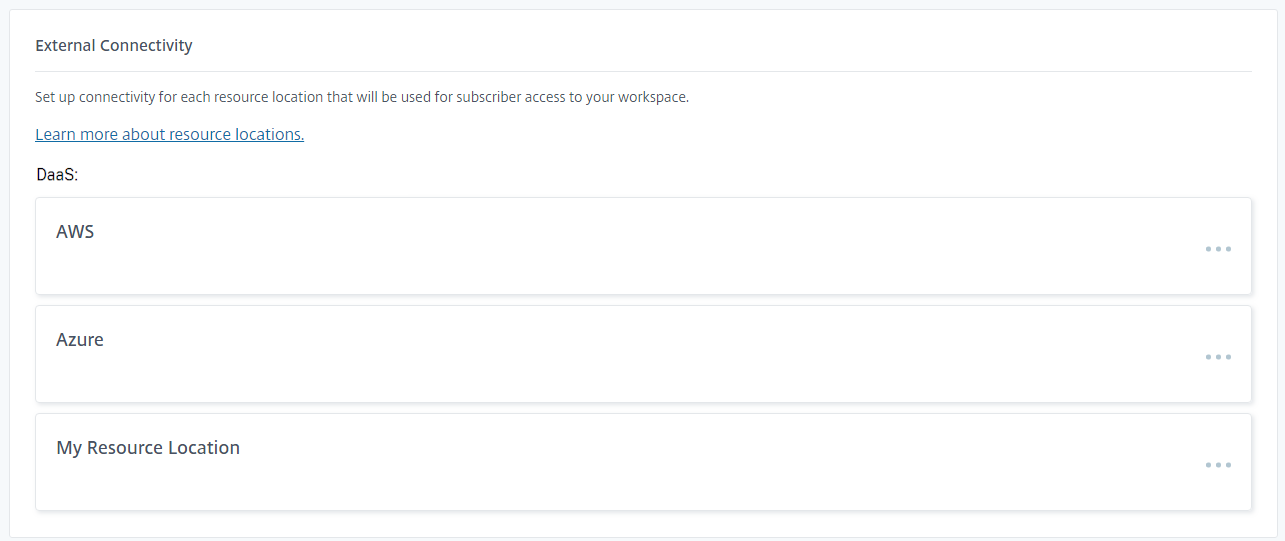

VDAsと同じネットワーク上にないデバイスは、Citrix Gateway ServiceまたはNetScaler Gateway経由で接続する必要があります。外部接続パネルには、各リソースの場所が一覧表示され、それらの場所にあるDaaSリソースにユーザーが接続する方法を構成できます。

接続オプションの構成

各リソースの場所に対して単一のGatewayを定義できます。システムは、次の場合を除き、このGatewayを使用します。

- デバイスのパブリックIPアドレスがネットワークの場所と一致する場合。アダプティブアクセスが無効になっている場合、ネットワークの場所には接続タイプがありません。すべてのネットワークの場所は内部と見なされます。

- エンドユーザーがWebブラウザーを使用してアプリとデスクトップを開く場合、クライアントはWebsocketsを使用してVDAに接続します。これには、VDAsがTLS用に構成されている必要があります。VDAでTLSが有効になっていない場合、Citrix Workspaceは、内部ネットワークの場所であっても、常にGateway経由で起動をルーティングします。

- ネットワークの場所を定義する場合、同じパブリックIPアドレスを共有するネットワークを区別することはできません。たとえば、企業ネットワークとゲストWi-Fiの両方が同じパブリックIPアドレスを使用し、このIPに対してネットワークの場所を作成した場合、これはゲストWi-FiでGatewayが使用されるのを防ぎ、望ましくない場合があります。

- HDX directが有効になっており、クライアントがGatewayをバイパスしてリソースに直接接続できると判断した場合。HDX directを使用する場合、直接接続を許可するためにネットワークの場所を定義する必要はありません。

接続オプションを編集するには:

-

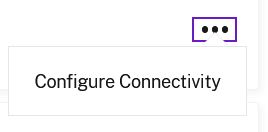

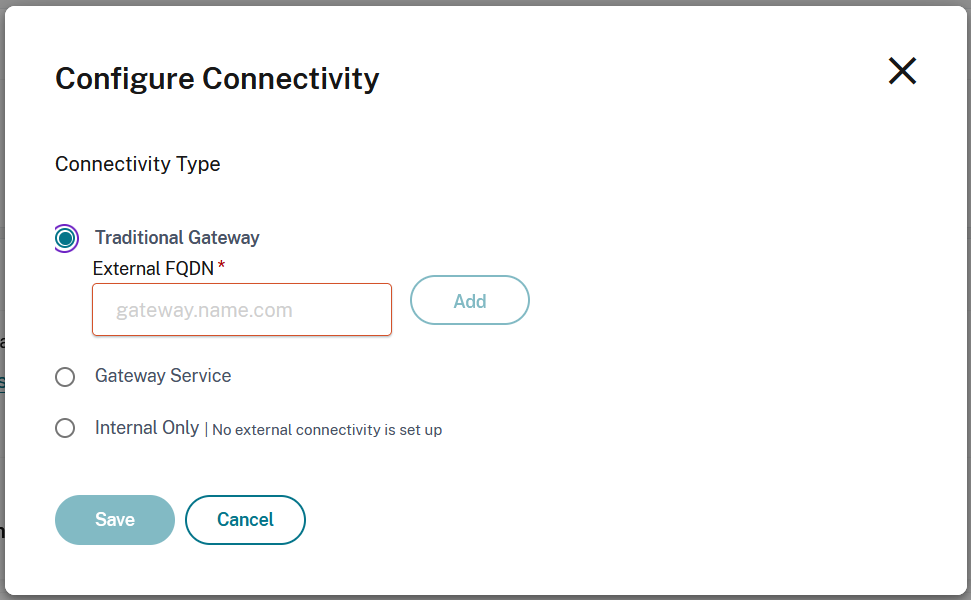

メニューを開くには … を選択します。

-

接続の構成を選択します。

-

目的の接続オプションを選択して構成します。

-

保存を選択します。

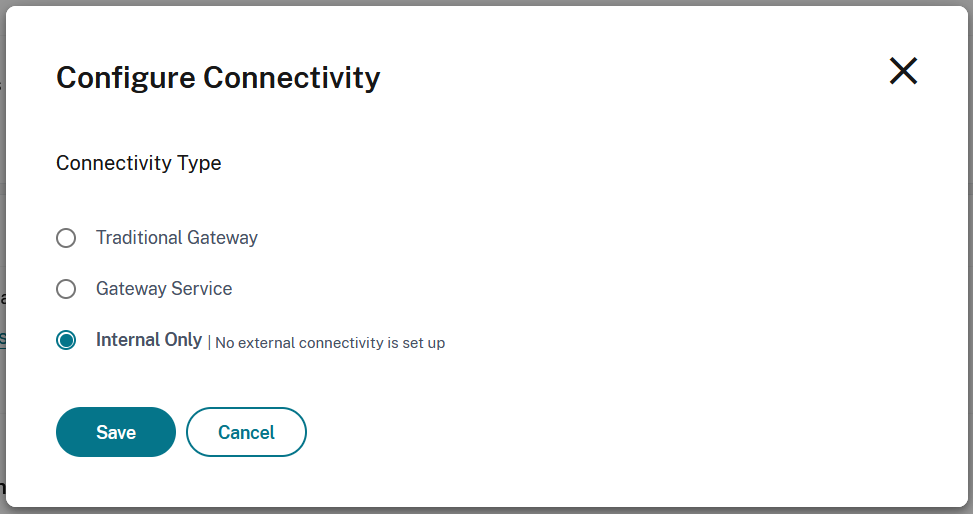

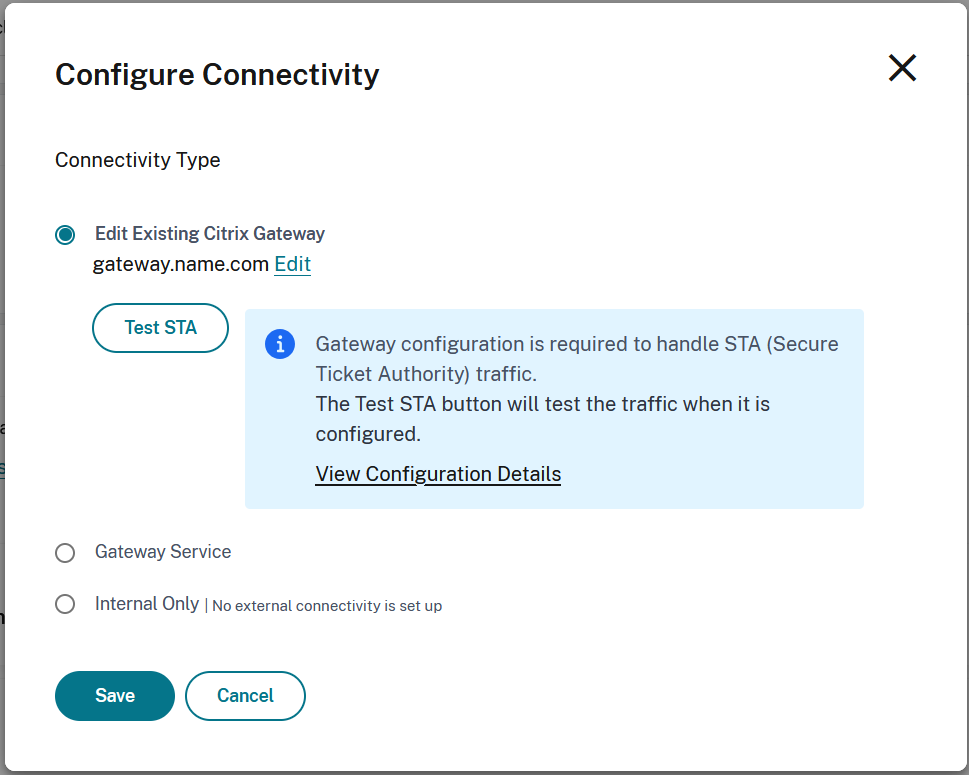

従来のGateway

HDXルーティングにはNetScaler Gatewayを使用できます。

警告

NetScaler Gatewayを使用する場合、サービス継続性は利用できません。Citrix Gateway Serviceを使用することをお勧めします。

-

接続の構成画面で、従来のGatewayを選択します。

-

Gatewayのアドレスを入力し、追加を選択します。

-

NetScaler Virtual Server構成のSTAサーバーリストに、リソースの場所にあるすべてのCloud Connectorを追加します。現在、STAチケットは、NetScaler Gatewayが1つのアクティブなCloud Connectorに接続できる限り、クラウドチケット発行機関によって作成され、クラウドチケット発行機関に到達できます。ただし、将来的にはSTAチケットはリソースの場所でランダムに割り当てられたコネクタによって作成されるため、NetScaler Gatewayがリソースの場所にあるすべてのコネクタの完全なリストで構成されていることが重要です。

-

STAのテストを選択して接続を確認します。

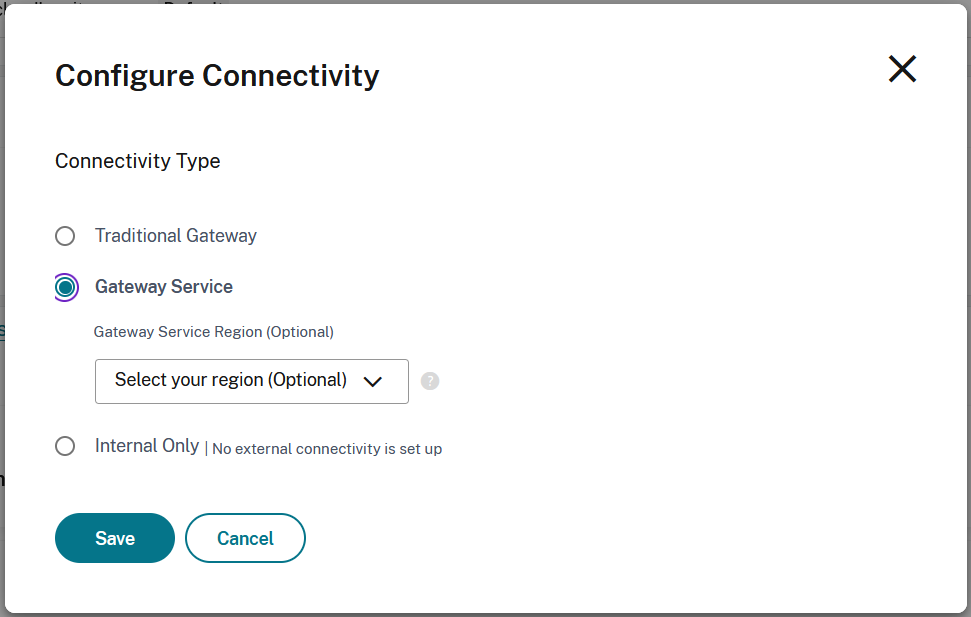

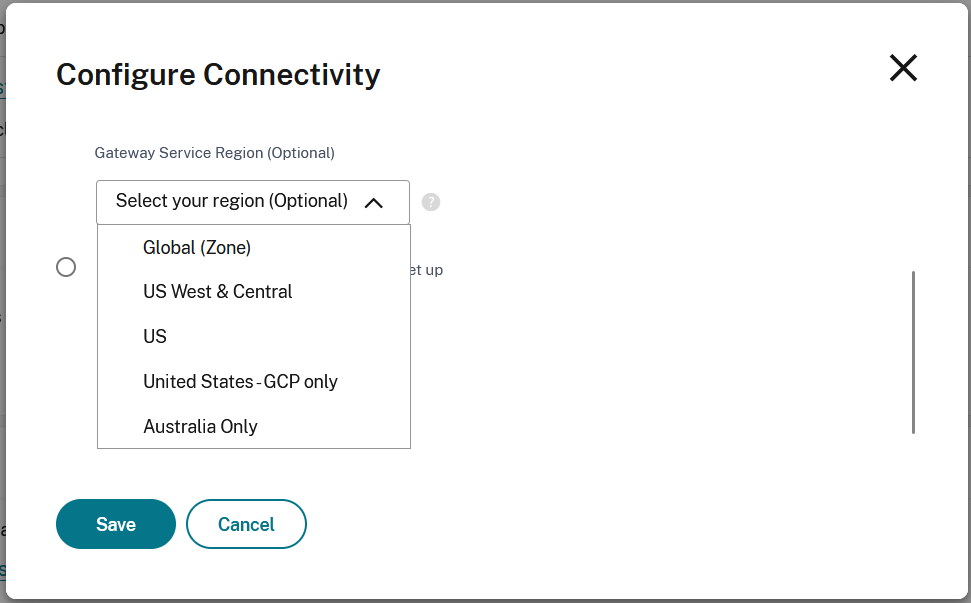

Gateway Service

Citrix Gateway Serviceを使用すると、Cloud Connector以外のインフラストラクチャを展開することなく、リソースへの接続を提供できます。エンドポイントはCitrix Gateway ServiceのいずれかのPoP(Point of Presence)に接続し、HDXトラフィックはCloud Connector経由でVDAにルーティングされます。

デフォルトでは、Citrix Gateway Serviceはユーザーに近いPoPを使用します。オプションで、特定のGateway Serviceリージョンを選択できます。

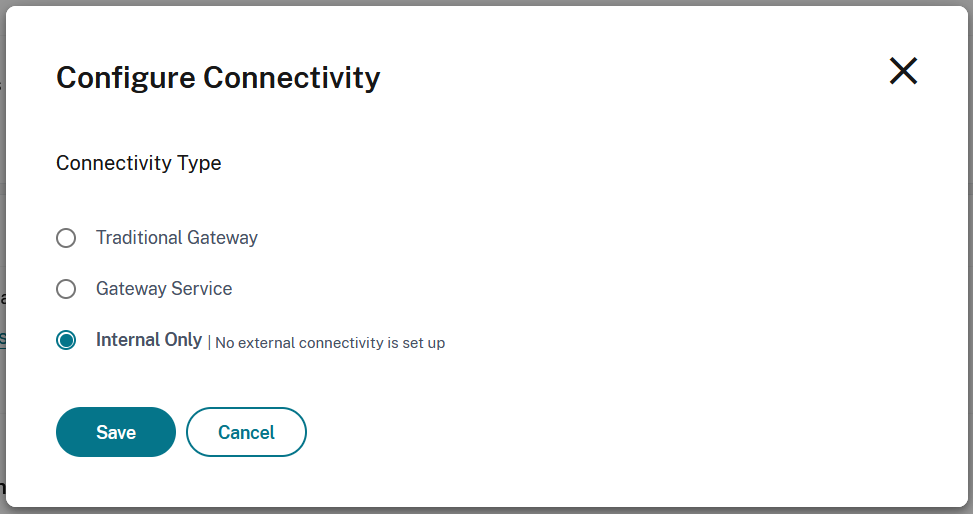

内部のみ

内部のみを選択した場合、クライアントは直接ネットワーク接続がある場合にのみリソースに接続できます。

トラブルシューティング

起動が期待どおりにルーティングされていることを確認するには、次のいずれかの方法を使用します。

- Monitor経由でVDA接続を表示します。

- ICA®ファイルログを使用して、クライアント接続の正しいアドレス指定を確認します。

Citrix Monitor

Citrix Monitorから、アクティブなセッションを持つユーザーを検索します。コンソールのセッションの詳細セクションでは、直接VDA接続はUDP接続として表示され、Gateway接続はTCP接続として表示されます。

DaaSコンソールでUDPが表示されない場合は、VDAsのHDX™アダプティブトランスポートポリシーを有効にする必要があります。

ICAファイルログ

クライアントコンピューターでICAファイルログを有効にします。詳細については、Citrix Workspaceアプリ for Windowsのドキュメントを参照してください。セッションを起動した後、ログに記録されたICAファイルのAddressおよびSSLProxyHostエントリを調べます。

直接VDA接続

直接VDA接続の場合、AddressプロパティにはVDAのIPアドレスとポートが含まれます。

クライアントがNLSを使用してアプリケーションを起動する際のICAファイルの例を次に示します。

[Notepad++ Cloud]

Address=;10.0.1.54:1494

SSLEnable=Off

<!--NeedCopy-->

このファイルにはSSLProxyHostプロパティは存在しません。このプロパティは、Gateway経由での起動の場合にのみ含まれます。

Gateway接続

Gateway接続の場合、AddressプロパティにはCitrix Cloud STAチケットが含まれ、SSLEnableプロパティはOnに設定され、SSLProxyHostプロパティにはGatewayのFQDNとポートが含まれます。

クライアントがCitrix Gateway Service経由で接続し、アプリケーションを起動する際のICAファイルの例を次に示します。

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB4

SSLEnable=On

SSLProxyHost=global.g.nssvcstaging.net:443

<!--NeedCopy-->

クライアントがオンプレミスGateway経由で接続し、リソースの場所内で構成されたオンプレミスGatewayを使用してアプリケーションを起動する際のICAファイルの例を次に示します。

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB5

SSLEnable=On

SSLProxyHost=onpremgateway.domain.com:443

<!--NeedCopy-->

注:

仮想アプリとデスクトップを起動するために使用されるオンプレミスGateway仮想サーバーは、VPN仮想サーバーである必要があり、nFactor認証仮想サーバーであってはなりません。nFactor認証仮想サーバーはユーザー認証専用であり、リソースのHDXおよびICA起動トラフィックをプロキシしません。

VDA起動の失敗

VDAセッションの起動に失敗する場合は、正しいネットワークのパブリックIPアドレス範囲を使用していることを確認してください。ネットワークの場所を構成する際は、内部ユーザーがインターネットに接続するために使用するネットワークのパブリックIPアドレス範囲を使用する必要があります。

Gateway経由でルーティングされる内部VDA起動

内部で起動されたVDAセッションが、外部セッションであるかのようにGateway経由でルーティングされている場合は、内部ユーザーがワークスペースにアクセスするために接続している正しいパブリックIPアドレスを使用していることを確認してください。NLSサイトにリストされているパブリックIPアドレスは、リソースを起動するクライアントがインターネットにアクセスするために使用するアドレスと一致している必要があります。クライアントの正しいパブリックIPアドレスを取得するには、クライアントマシンにログオンし、検索エンジンにアクセスして検索バーに「what is my ip」と入力します。

同じオフィスロケーション内でリソースを起動するすべてのクライアントは、通常、同じネットワーク出力パブリックIPアドレスを使用してインターネットにアクセスします。これらのクライアントは、ファイアウォールによってブロックされていない、VDAsが存在するサブネットへのインターネットネットワークルートを持っている必要があります。