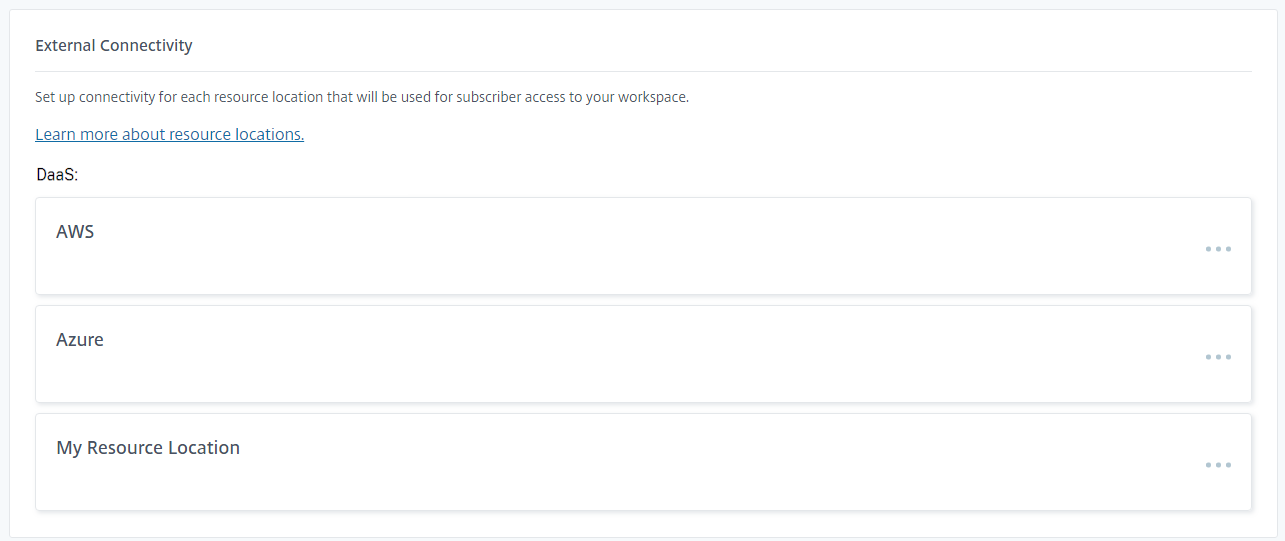

Connectivité aux ressources DaaS

Les appareils qui ne se trouvent pas sur le même réseau que les VDA hébergeant vos applications et bureaux virtuels doivent se connecter via le service Citrix Gateway ou une passerelle NetScaler. Le panneau Connectivité externe répertorie chaque emplacement de ressources et vous permet de configurer la manière dont les utilisateurs se connectent aux ressources DaaS à ces emplacements.

Configurer les options de connectivité

Vous pouvez définir une seule passerelle pour chaque emplacement de ressources. Le système utilise cette passerelle, sauf si :

- L’adresse IP publique de l’appareil correspond à un emplacement réseau. Lorsque l’accès adaptatif est désactivé, les emplacements réseau n’ont pas de type de connectivité ; tous les emplacements réseau sont considérés comme internes.

- Si vos utilisateurs finaux utilisent un navigateur web pour ouvrir des applications et des bureaux, le client utilise des Websockets pour se connecter au VDA, ce qui nécessite que les VDA soient configurés pour TLS. Si le VDA n’a pas TLS activé, Citrix Workspace achemine toujours les lancements via une passerelle, même pour les emplacements réseau internes.

- Lors de la définition des emplacements réseau, il n’est pas possible de distinguer les réseaux qui partagent la même adresse IP publique. Par exemple, si votre réseau d’entreprise et le Wi-Fi invité utilisent tous deux la même adresse IP publique, et que vous créez un emplacement réseau pour cette IP, cela empêchera l’utilisation de la passerelle pour le Wi-Fi invité, ce qui pourrait ne pas être souhaité.

- HDX direct est activé et le client détermine qu’il peut contourner la passerelle et se connecter directement à la ressource. Lors de l’utilisation de HDX direct, il n’est pas nécessaire de définir des emplacements réseau pour permettre une connectivité directe.

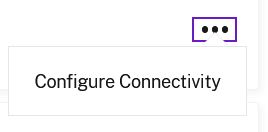

Pour modifier les options de connectivité :

-

Sélectionnez … pour ouvrir le menu.

-

Sélectionnez Configurer la connectivité.

-

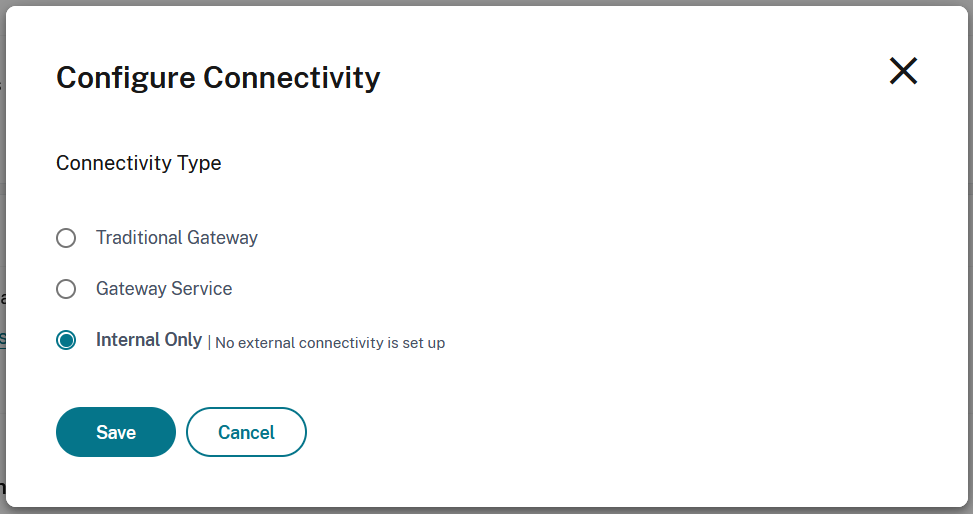

Choisissez et configurez l’option de connectivité souhaitée.

-

Sélectionnez Enregistrer.

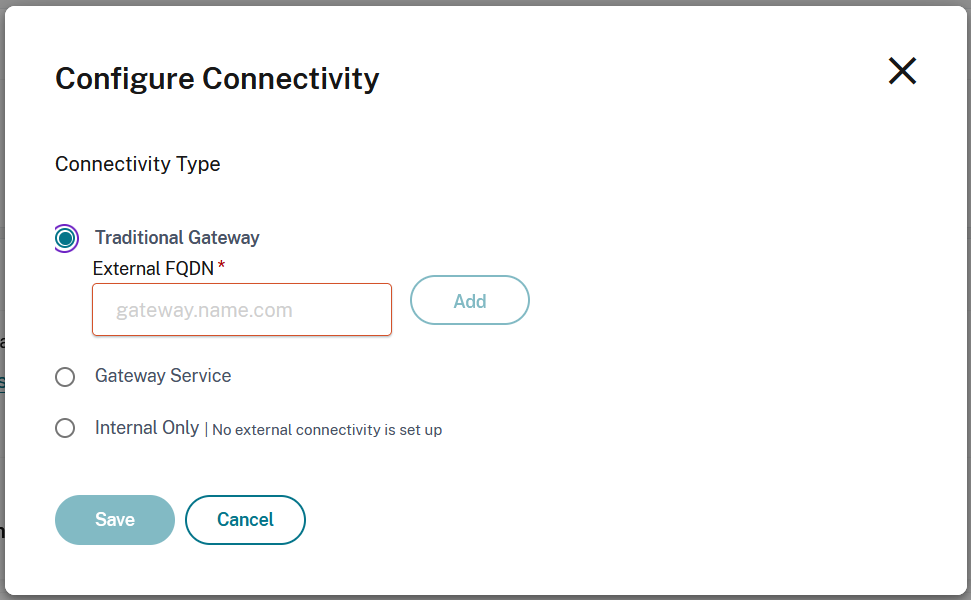

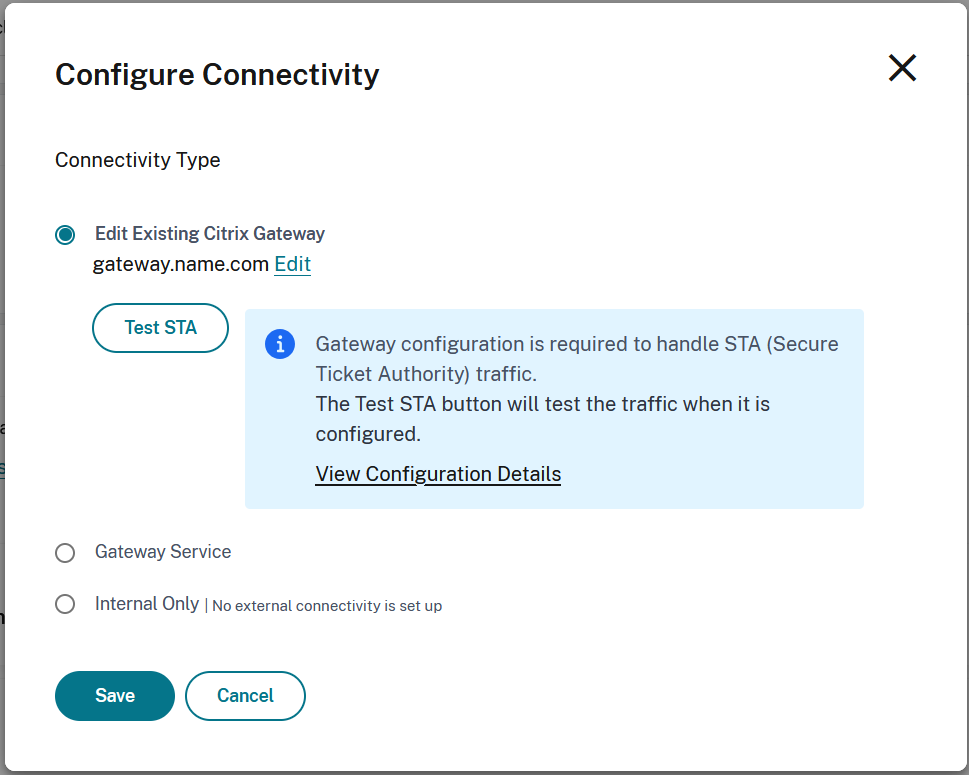

Passerelle traditionnelle

Vous pouvez utiliser une passerelle NetScaler pour le routage HDX.

Avertissement

La continuité du service n’est pas disponible lors de l’utilisation d’une passerelle NetScaler. Il est recommandé d’utiliser le service Citrix Gateway.

-

Sur l’écran Configurer la connectivité, sélectionnez Passerelle traditionnelle.

-

Saisissez l’adresse de la passerelle et sélectionnez Ajouter.

-

Dans la liste des serveurs STA de la configuration du serveur virtuel NetScaler, ajoutez tous les Cloud Connectors pour l’emplacement de ressources. Actuellement, les tickets STA sont créés par l’autorité de billetterie cloud tant que la passerelle NetScaler peut se connecter à un Cloud Connector actif, elle peut alors atteindre l’autorité de billetterie cloud. Cependant, à l’avenir, les tickets STA seront créés par un connecteur attribué aléatoirement dans l’emplacement de ressources, il est donc important que la passerelle NetScaler soit configurée avec la liste complète de tous les connecteurs dans l’emplacement de ressources.

-

Sélectionnez Tester STA pour vérifier la connectivité.

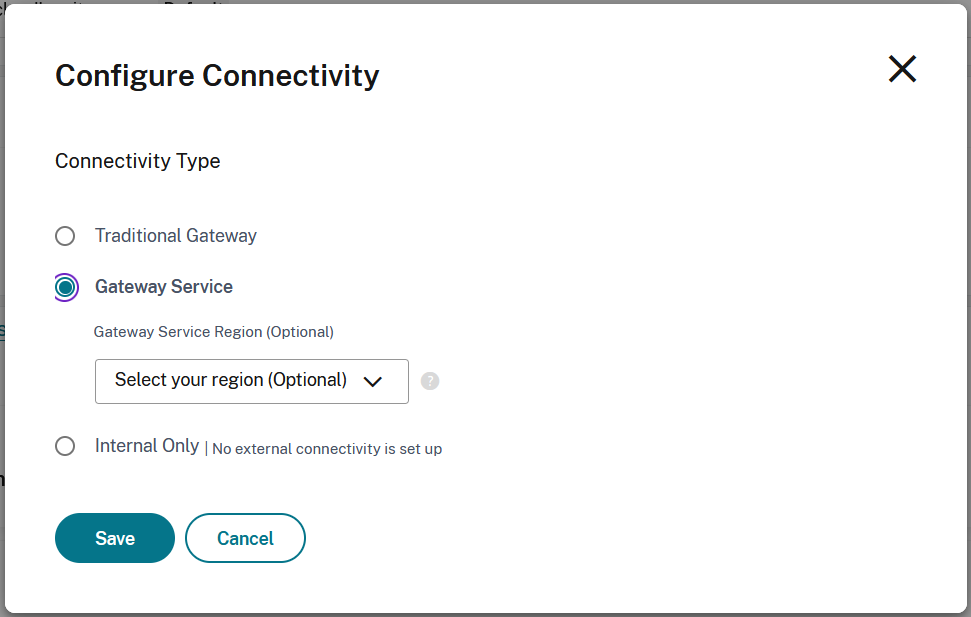

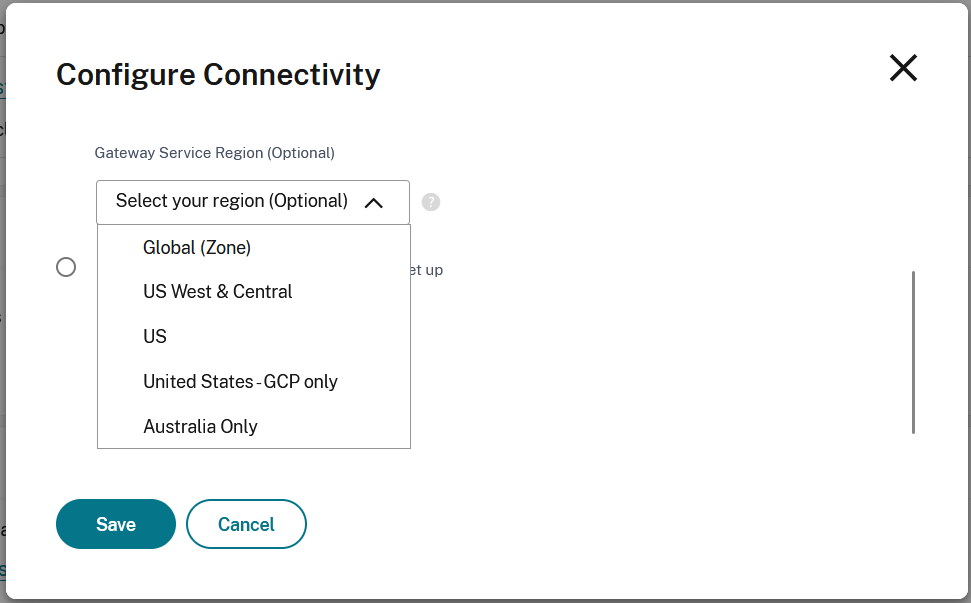

Service Gateway

Vous pouvez utiliser le service Citrix Gateway pour fournir une connectivité aux ressources sans avoir besoin de déployer d’infrastructure autre que les Cloud Connectors. Les points de terminaison se connectent à l’un des points de présence du service Citrix Gateway et le trafic HDX est acheminé via le Cloud Connector vers le VDA.

Par défaut, le service Citrix Gateway utilise le point de présence le plus proche de l’utilisateur. Vous pouvez éventuellement choisir une région spécifique du service Gateway.

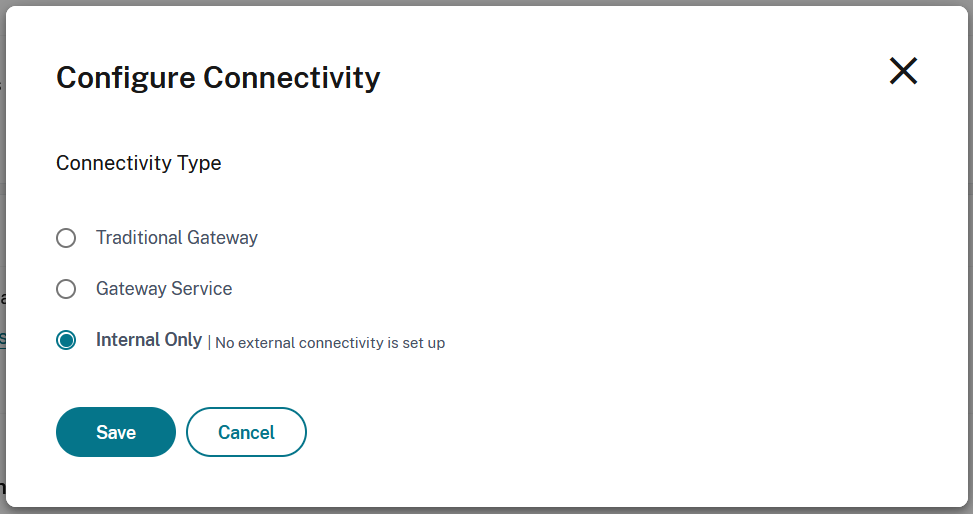

Interne uniquement

Si vous sélectionnez Interne uniquement, les clients ne peuvent se connecter aux ressources que s’ils disposent d’une connectivité réseau directe.

Dépannage

Pour vérifier que les lancements sont acheminés comme prévu, utilisez l’une des méthodes suivantes :

- Affichez les connexions VDA via Monitor.

- Utilisez la journalisation des fichiers ICA® pour vérifier l’adressage correct de la connexion client.

Citrix Monitor

Depuis Citrix Monitor, recherchez un utilisateur avec une session active. Dans la section Détails de la session de la console, les connexions VDA directes s’affichent comme des connexions UDP, tandis que les connexions de passerelle s’affichent comme des connexions TCP.

Si vous ne voyez pas UDP sur la console DaaS, vous devez activer la stratégie de transport adaptatif HDX™ pour les VDA.

Journalisation du fichier ICA

Activez la journalisation des fichiers ICA sur l’ordinateur client, comme décrit dans la documentation de l’application Citrix Workspace pour Windows. Après avoir lancé des sessions, examinez les entrées Address et SSLProxyHost dans le fichier ICA journalisé.

Connexions VDA directes

Pour les connexions VDA directes, la propriété Address contient l’adresse IP et le port du VDA.

Voici un exemple de fichier ICA lorsqu’un client lance une application à l’aide du NLS :

[Notepad++ Cloud]

Address=;10.0.1.54:1494

SSLEnable=Off

<!--NeedCopy-->

La propriété SSLProxyHost n’est pas présente dans ce fichier. Cette propriété n’est incluse que pour les lancements via une passerelle.

Connexions Gateway

Pour les connexions de passerelle, la propriété Address contient le ticket STA de Citrix Cloud, la propriété SSLEnable est définie sur On, et la propriété SSLProxyHost contient le FQDN et le port de la passerelle.

Voici un exemple de fichier ICA lorsqu’un client a une connexion via le service Citrix Gateway et lance une application :

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB4

SSLEnable=On

SSLProxyHost=global.g.nssvcstaging.net:443

<!--NeedCopy-->

Voici un exemple de fichier ICA lorsqu’un client a une connexion via une passerelle sur site et lance une application à l’aide d’une passerelle sur site configurée dans l’emplacement de ressources :

[PowerShell ISE Cloud]

Address=;40;CWSSTA;027C02199068B33889A40C819A85CBB5

SSLEnable=On

SSLProxyHost=onpremgateway.domain.com:443

<!--NeedCopy-->

Remarque :

Les serveurs virtuels de passerelle sur site utilisés pour lancer des applications et des bureaux virtuels doivent être des serveurs virtuels VPN, et non des serveurs virtuels d’authentification nFactor. Les serveurs virtuels d’authentification nFactor sont uniquement destinés à l’authentification des utilisateurs et ne proxyent pas le trafic de lancement HDX et ICA des ressources.

Échecs de lancement de VDA

Si les sessions VDA ne parviennent pas à se lancer, vérifiez que vous utilisez les plages d’adresses IP publiques du réseau correct. Lors de la configuration de vos emplacements réseau, vous devez utiliser les plages d’adresses IP publiques du réseau à partir duquel vos utilisateurs internes se connectent pour accéder à Internet.

Lancements VDA internes toujours acheminés via la passerelle

Si les sessions VDA lancées en interne sont toujours acheminées via la passerelle comme s’il s’agissait de sessions externes, vérifiez que vous utilisez l’adresse IP publique correcte à partir de laquelle vos utilisateurs internes se connectent pour accéder à leur espace de travail. L’adresse IP publique répertoriée sur le site NLS doit correspondre à l’adresse que le client lançant les ressources utilise pour accéder à Internet. Pour obtenir l’adresse IP publique correcte pour le client, connectez-vous à la machine cliente, visitez un moteur de recherche et saisissez “quelle est mon adresse IP” dans la barre de recherche.

Tous les clients qui lancent des ressources au sein du même bureau accèdent généralement à Internet en utilisant la même adresse IP publique de sortie réseau. Ces clients doivent disposer d’un itinéraire réseau Internet vers les sous-réseaux où résident les VDA, qui n’est pas bloqué par un pare-feu.