Stratégies et actions

Remarque

Attention : Citrix Content Collaboration™ et ShareFile ont atteint leur fin de vie et ne sont plus disponibles pour les utilisateurs.

Vous pouvez créer des stratégies sur Citrix Analytics pour vous aider à effectuer des actions sur les comptes d’utilisateur lorsque des activités inhabituelles ou suspectes se produisent. Les stratégies vous permettent d’automatiser le processus d’application d’actions telles que la désactivation d’un utilisateur et l’ajout d’utilisateurs à une liste de surveillance. Lorsque vous activez des stratégies, une action correspondante est appliquée immédiatement après qu’un événement anormal se produit et que la condition de la stratégie est remplie. Vous pouvez également appliquer manuellement des actions sur les comptes d’utilisateur présentant des activités anormales.

Que sont les stratégies ?

Une stratégie est un ensemble de conditions qui doivent être remplies pour appliquer une action. Une stratégie contient une ou plusieurs conditions et une seule action. Vous pouvez créer une stratégie avec plusieurs conditions et une seule action qui peut être appliquée au compte d’un utilisateur.

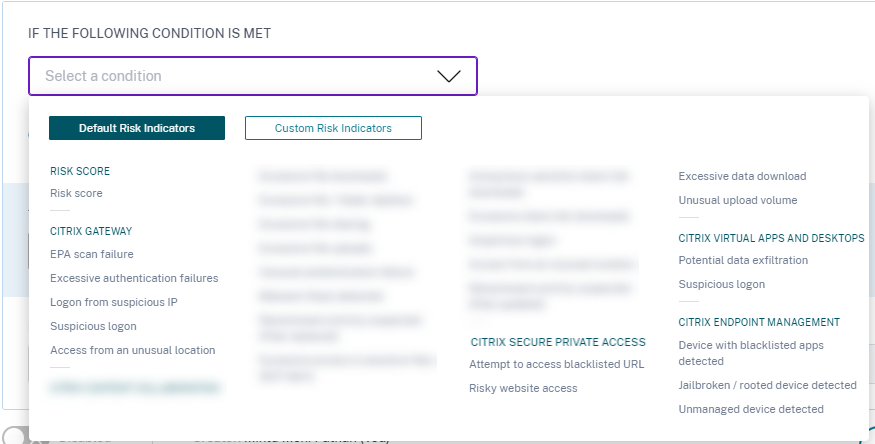

Le score de risque est une condition globale. Les conditions globales peuvent être appliquées à un utilisateur spécifique pour une source de données spécifique. Vous pouvez surveiller les comptes d’utilisateur qui présentent des activités inhabituelles. D’autres conditions sont spécifiques aux sources de données et à leurs indicateurs de risque. Les conditions contiennent des combinaisons de scores de risque, d’indicateurs de risque par défaut et d’indicateurs de risque personnalisés. Vous pouvez ajouter jusqu’à 4 conditions lors de la création d’une stratégie.

Par exemple, si votre organisation utilise des données sensibles, vous souhaiterez peut-être restreindre la quantité de données partagées ou consultées par les utilisateurs en interne. Mais si vous avez une grande organisation, il ne serait pas faisable pour un seul administrateur de gérer et de surveiller de nombreux utilisateurs. Vous pouvez créer une stratégie selon laquelle toute personne qui partage des données sensibles de manière excessive peut être ajoutée à une liste de surveillance ou voir son compte désactivé immédiatement.

Stratégies par défaut

Les stratégies par défaut sont prédéfinies et activées sur le tableau de bord Stratégies. Elles sont créées sur la base de conditions prédéfinies et une action correspondante est attribuée à chaque stratégie par défaut. Vous pouvez utiliser une stratégie par défaut ou la modifier en fonction de vos besoins.

Citrix Analytics prend en charge les stratégies par défaut suivantes :

- Exploitation réussie des informations d’identification

- Exfiltration potentielle de données

- Accès inhabituel depuis une adresse IP suspecte

- Premier accès depuis un appareil

- Citrix Virtual Apps and Desktops et Citrix DaaS - Déplacement impossible lors de l’accès

- Gateway - Déplacement impossible lors de l’authentification

Pour plus d’informations sur les conditions et actions prédéfinies concernant les stratégies par défaut précédentes, consultez Évaluation continue des risques.

Pour plus d’informations sur la stratégie prédéfinie pour le cas d’utilisation de la géorepérage, consultez Stratégie préconfigurée.

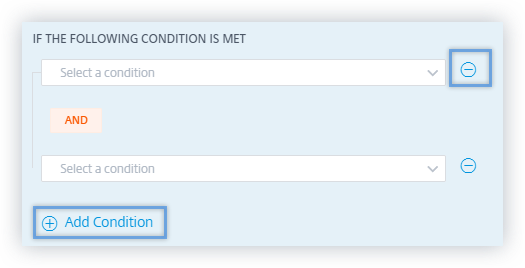

Comment ajouter ou supprimer des conditions ?

Pour ajouter d’autres conditions, sélectionnez Ajouter une condition dans la section SI LA CONDITION SUIVANTE EST REMPLIE de la page Créer une stratégie. Pour supprimer une condition, sélectionnez l’icône - qui s’affiche à côté de la condition.

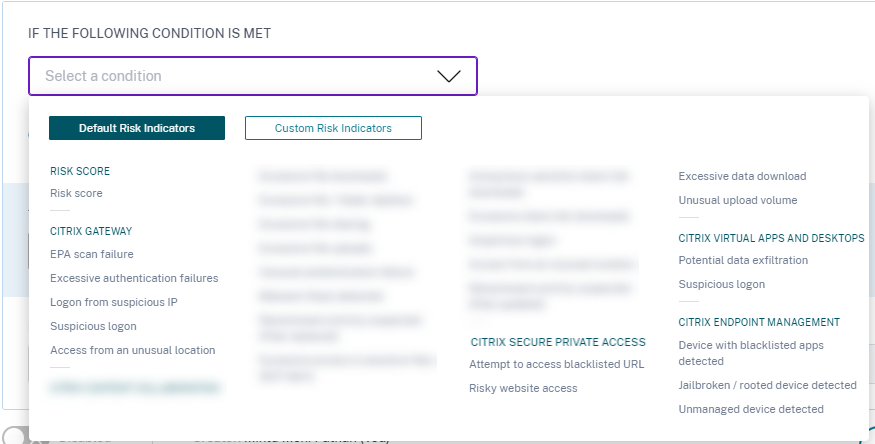

Indicateurs de risque par défaut et personnalisés

Le menu des conditions est séparé en onglets Indicateurs de risque par défaut et Indicateurs de risque personnalisés sur la page Créer une stratégie. À l’aide de ces onglets, vous pouvez facilement identifier le type d’indicateur de risque que vous souhaitez choisir lors de la sélection d’une condition pour la configuration de la stratégie.

Que sont les actions ?

Les actions sont des réponses aux événements suspects qui empêchent la survenue d’événements anormaux futurs. Vous pouvez appliquer des actions sur les comptes d’utilisateur qui affichent un comportement inhabituel ou suspect. Vous pouvez configurer des stratégies pour appliquer automatiquement une action sur le compte de l’utilisateur ou appliquer manuellement une action spécifique à partir de la chronologie des risques de l’utilisateur.

Vous pouvez afficher les actions globales ou les actions pour chaque source de données Citrix. Vous pouvez également désactiver à tout moment les actions précédemment appliquées pour un utilisateur.

Remarque

Indépendamment de la source de données qui déclenche un indicateur de risque, des actions relatives à d’autres sources de données peuvent être appliquées.

Le tableau suivant décrit les actions que vous pouvez entreprendre.

| Nom de l’action | Description | Sources de données applicables |

|---|---|---|

| Actions globales | ||

| Ajouter à la liste de surveillance | Si vous souhaitez surveiller un utilisateur pour de futures menaces potentielles, vous pouvez l’ajouter à une liste de surveillance. | Toutes les sources de données |

| Le volet Utilisateurs dans la liste de surveillance affiche tous les utilisateurs que vous souhaitez surveiller pour des menaces potentielles en fonction de l’activité inhabituelle sur leur compte. En fonction de la politique de votre organisation, vous pouvez ajouter un utilisateur à la liste de surveillance à l’aide de l’action Ajouter à la liste de surveillance. | ||

| Pour ajouter un utilisateur à la liste de surveillance, accédez au profil de l’utilisateur, dans le menu Actions, sélectionnez Ajouter à la liste de surveillance. Cliquez sur Appliquer pour appliquer l’action. | ||

| Notifier les administrateurs | Lorsqu’un indicateur de risque est déclenché pour un utilisateur, vous pouvez notifier manuellement les administrateurs ou créer une stratégie de notification automatique. Vous pouvez sélectionner les administrateurs du domaine Citrix Cloud et d’autres domaines non-Citrix Cloud de votre organisation. Si vous êtes un administrateur Citrix Cloud avec des autorisations d’accès complètes, par défaut, les notifications par e-mail sont désactivées pour votre compte Citrix Cloud. Pour recevoir des notifications par e-mail, activez-les sur votre compte Citrix Cloud. Pour plus d’informations, consultez Recevoir des notifications par e-mail. Si vous êtes un administrateur Citrix Cloud avec des autorisations d’accès personnalisées (lecture seule et accès complet) pour gérer Security Analytics, les notifications par e-mail sont activées pour votre compte Citrix Cloud. Pour ne plus recevoir de notifications par e-mail de Citrix Analytics, demandez à votre administrateur Citrix Cloud avec accès complet de supprimer votre nom de la liste de distribution des administrateurs à notifier. Pour plus d’informations, consultez Liste de distribution d’e-mails. | |

| Demander une réponse à l’utilisateur final | En cas d’activité inhabituelle ou suspecte sur le compte de l’utilisateur, vous pouvez notifier l’utilisateur pour confirmer s’il identifie l’activité. En fonction de l’activité, vous pouvez déterminer la prochaine action à entreprendre sur le compte de l’utilisateur. Pour plus d’informations, consultez Demander une réponse à l’utilisateur final. | |

| Notifier l’utilisateur final | En cas d’activité inhabituelle ou suspecte sur le compte de l’utilisateur, vous pouvez notifier l’utilisateur final via une notification par e-mail. Pour plus d’informations, consultez Notifier l’utilisateur final. | |

| Actions Citrix Gateway | ||

| Fermer les sessions actives | Lorsque l’action est appliquée, elle ferme la session utilisateur actuellement active. Elle ne bloque aucune future session utilisateur. | Citrix Gateway sur site et Citrix Application Delivery Management |

| Verrouiller le compte utilisateur | Lorsqu’un compte utilisateur est verrouillé en raison d’un comportement anormal, l’utilisateur ne peut pas accéder aux ressources via Citrix Gateway tant que l’administrateur Gateway n’a pas déverrouillé le compte. | Citrix Gateway sur site |

| Déverrouiller le compte utilisateur | Lorsqu’un compte utilisateur est accidentellement verrouillé alors qu’aucun comportement anormal n’a été détecté, vous pouvez appliquer cette action pour le déverrouiller et restaurer l’accès au compte. | Citrix Gateway sur site |

| Actions Citrix Virtual Apps and Desktops™ et Citrix DaaS | ||

| Fermer les sessions actives | Lorsque l’action est appliquée, elle ferme la session utilisateur actuellement active. Elle ne bloque aucune future session utilisateur. | Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops) |

| Démarrer l’enregistrement de session | S’il y a un événement inhabituel sur le compte Virtual Desktops de l’utilisateur, l’administrateur peut commencer à enregistrer les sessions actives actuelles de l’utilisateur. Si l’utilisateur utilise Citrix Virtual Apps and Desktops 7.18 ou une version ultérieure, et est connecté à la session virtuelle, un administrateur peut déclencher dynamiquement l’action de démarrage de l’enregistrement de session depuis Citrix Analytics for Security, ce qui démarre l’enregistrement de la session active actuelle de l’utilisateur. | Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops) |

Remarques

Vous pouvez appliquer n’importe quelle action à un indicateur de risque, quelles que soient les sources de données.

- Les administrateurs peuvent désormais exécuter des actions d’enregistrement de session dynamique sur les sites Citrix DaaS et enregistrer dynamiquement les sessions virtuelles des utilisateurs.

- Les actions Demander une réponse à l’utilisateur final et Notifier l’utilisateur final ne peuvent pas être appliquées aux utilisateurs anonymes car ils n’ont pas d’adresses e-mail dans Active Directory. Par conséquent, assurez-vous que les adresses e-mail de vos utilisateurs sont disponibles dans Active Directory avec une connexion établie entre votre Active Directory et Citrix Cloud.

Partage en lecture seule

Avant d’appliquer l’action Modifier les liens en partage en lecture seule sur le compte d’un utilisateur, assurez-vous que les conditions suivantes sont remplies :

Prérequis

-

L’administrateur doit disposer d’un compte Enterprise dans Content Collaboration pour utiliser l’action Modifier les liens en partage en lecture seule.

-

Le partage en lecture seule est une fonctionnalité disponible sur demande dans les comptes Enterprise de Citrix Content Collaboration. Avant d’appliquer l’action Modifier les liens en partage en lecture seule dans Citrix Analytics, assurez-vous que la fonctionnalité de partage en lecture seule est déjà activée dans les comptes Enterprise Content Collaboration de l’utilisateur et de l’administrateur. Pour plus d’informations, consultez l’article de support Citrix - CTX208601.

Types de fichiers pris en charge

L’action de partage en lecture seule s’applique uniquement aux types de fichiers suivants :

-

Fichiers Microsoft Office

-

PDF

-

Fichiers image (nécessite SZC v3.4.1 ou version ultérieure) :

-

BMP

-

GIF

-

JPG

-

JPEG

-

PNG

-

TIF

-

TIFF

-

-

Fichiers audio et vidéo stockés sur une zone de stockage gérée par Citrix.

Configurer les stratégies et les actions

Par exemple, en suivant les étapes ci-dessous, vous pouvez créer une stratégie de partage de fichiers excessif. Grâce à cette stratégie, lorsqu’un utilisateur de votre organisation partage une quantité de données inhabituellement importante, les liens de partage expirent automatiquement. Vous êtes averti lorsqu’un utilisateur partage des données qui dépassent le comportement normal de cet utilisateur. En appliquant la stratégie de partage de fichiers excessif et en prenant des mesures immédiates, vous pouvez empêcher l’exfiltration de données du compte de tout utilisateur.

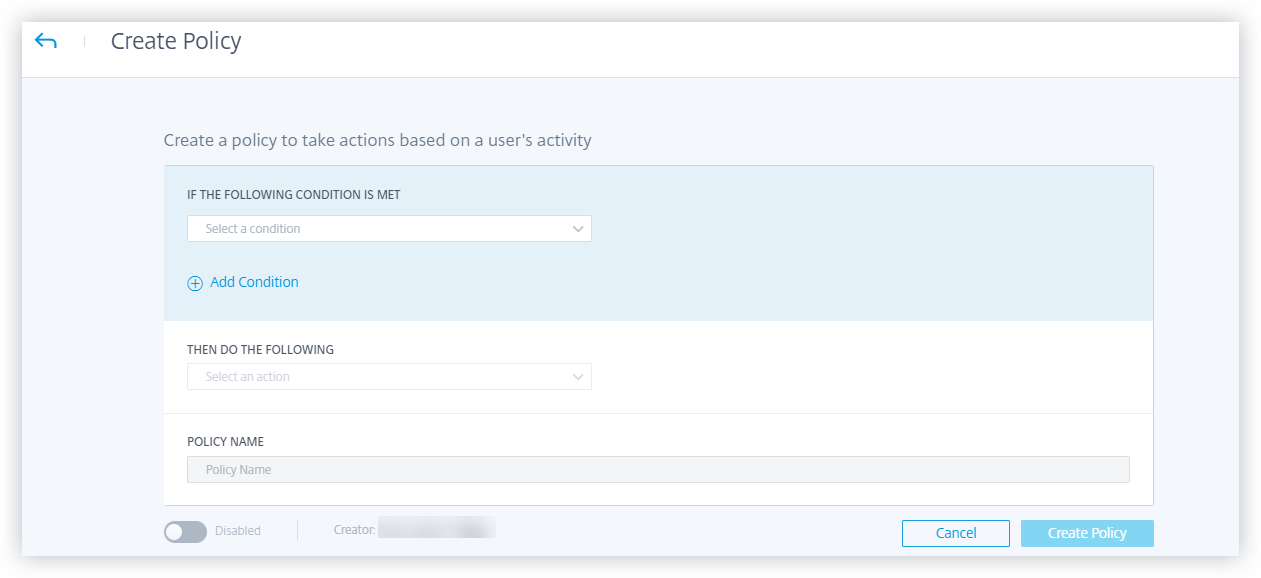

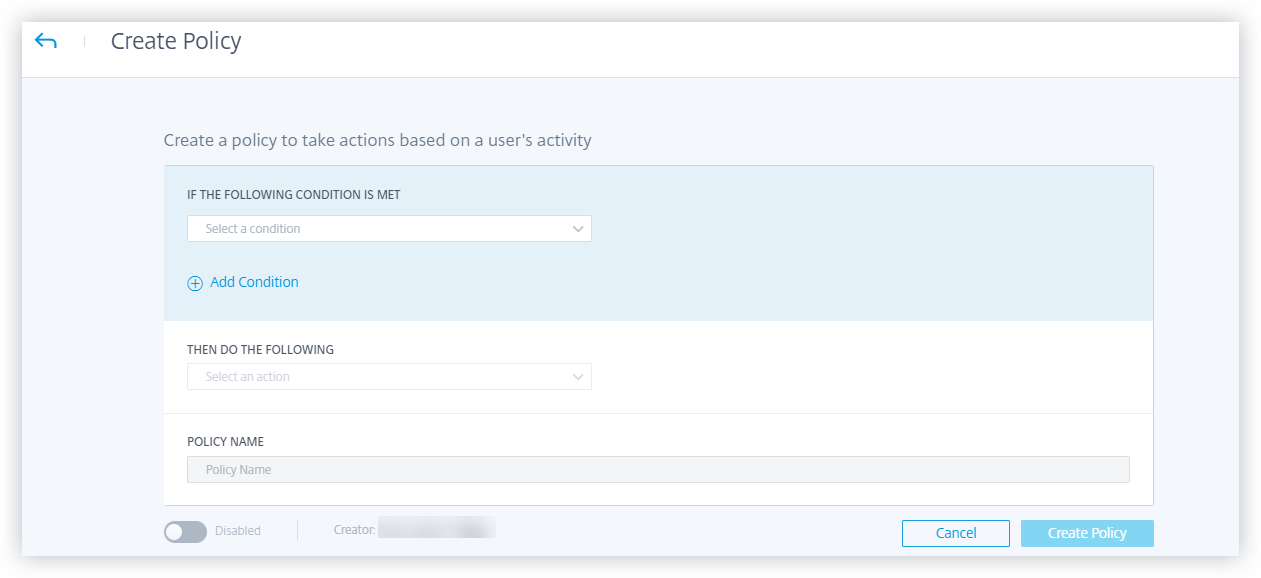

Pour créer une stratégie, procédez comme suit :

-

Après vous être connecté à Citrix Analytics, accédez à Sécurité > Stratégies > Créer une stratégie.

-

Dans la zone de liste SI LA CONDITION SUIVANTE EST REMPLIE, sélectionnez les conditions d’indicateur de risque par défaut ou personnalisées sur lesquelles vous souhaitez qu’une action soit appliquée.

-

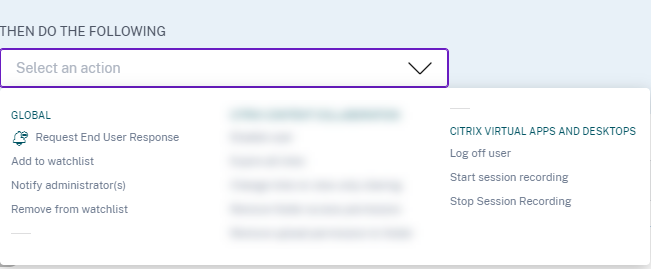

Dans la liste ALORS EFFECTUER LES ACTIONS SUIVANTES, sélectionnez une action.

-

Dans la zone de texte Nom de la stratégie, indiquez un nom et activez la stratégie à l’aide du bouton bascule fourni.

-

Cliquez sur Créer une stratégie.

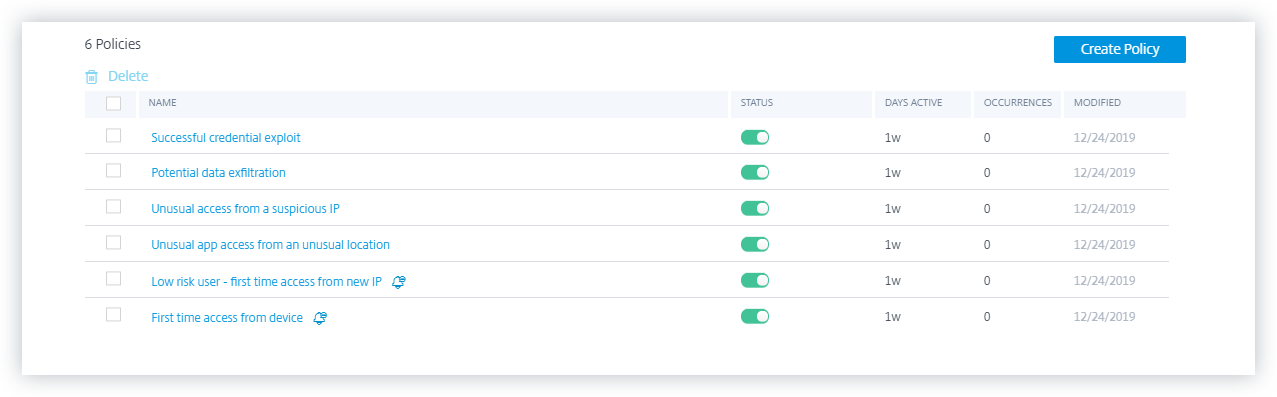

Après la création d’une stratégie, celle-ci apparaît sur le tableau de bord Stratégies.

Le tableau de bord Stratégies affiche les stratégies associées aux sources de données qui sont découvertes et connectées avec succès à Citrix Analytics. Le tableau de bord n’affiche pas les stratégies dont les conditions sont définies pour les sources de données non découvertes.

Cependant, la désactivation du traitement des données pour une source de données déjà connectée n’affecte pas les stratégies existantes sur le tableau de bord Stratégies.

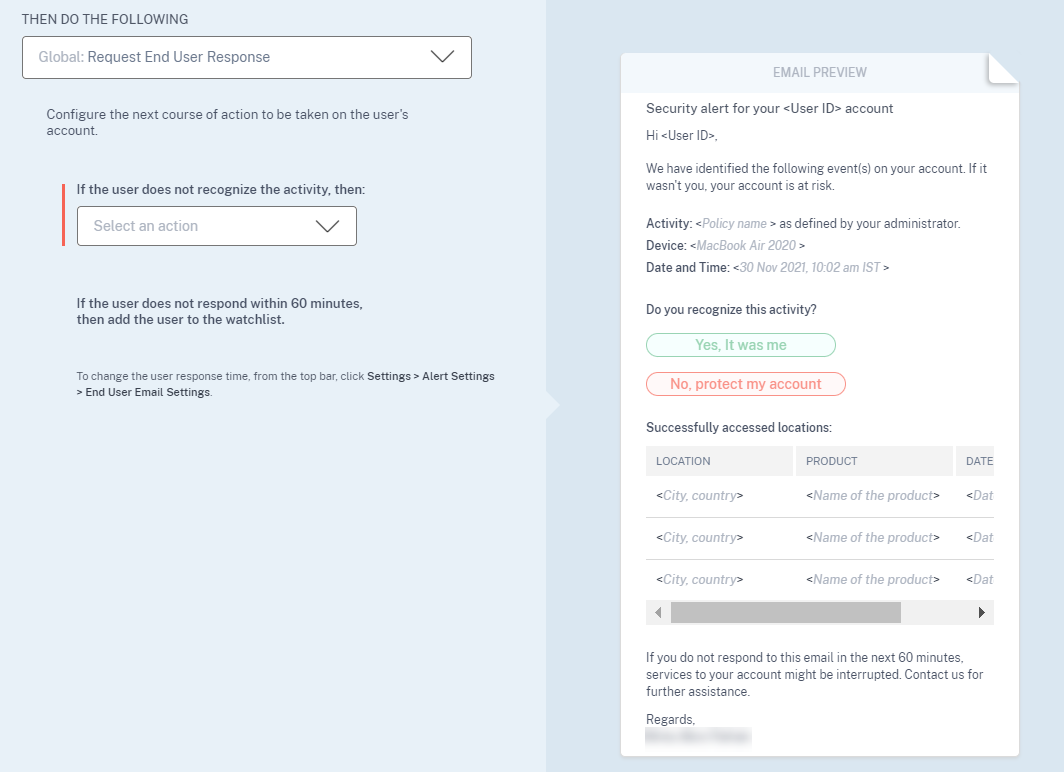

Demander une réponse à l’utilisateur final

L’action Demander une réponse à l’utilisateur final est une action globale qui vous permet d’alerter un utilisateur immédiatement après avoir détecté une activité inhabituelle dans son compte Citrix. Lorsque vous appliquez l’action, une notification par e-mail est envoyée à l’utilisateur. L’utilisateur doit répondre par e-mail concernant la légitimité de son activité.

Déterminez l’action que vous souhaitez appliquer à vos utilisateurs :

En fonction de la réponse de l’utilisateur, vous pouvez déterminer la prochaine action que vous souhaitez entreprendre. Vous pouvez appliquer une action globale telle que Ajouter à la liste de surveillance, Notifier les administrateurs. Ou vous pouvez appliquer une action spécifique à une source de données telle que Citrix Gateway - Verrouiller l’utilisateur.

Si vous recevez une réponse indiquant que l’utilisateur a effectué l’activité signalée, l’activité n’est pas suspecte et vous n’avez pas besoin d’agir sur le compte de l’utilisateur. La limite quotidienne d’envoi d’alertes de sécurité à l’utilisateur est de trois e-mails.

Considérez un utilisateur de Citrix Content Collaboration dont le score de risque a dépassé 80 en 80 minutes. Vous pouvez alerter l’utilisateur de ce comportement inhabituel en appliquant l’action Demander une réponse à l’utilisateur final. Une alerte de sécurité est envoyée à l’utilisateur depuis l’adresse e-mail security-analytics@cloud.com.

L’e-mail contient les informations suivantes :

-

Activité de l’utilisateur qui a déclenché l’indicateur de risque

-

Appareil de l’utilisateur

-

Date et heure de l’activité de l’utilisateur

-

Lieux (villes et pays) à partir desquels les produits ou services sont accédés avec succès. Si la ville ou le pays n’est pas disponible, la valeur correspondante est affichée comme « Inconnu »

L’action Demander une réponse à l’utilisateur final est ajoutée à la chronologie des risques de l’utilisateur.

Si l’utilisateur ne reconnaît pas l’activité détectée dans son compte Citrix, Citrix Analytics applique l’action que vous avez définie.

Si l’utilisateur ne parvient pas à envoyer sa réponse dans l’heure suivant la réception de l’e-mail, Citrix Analytics ajoute l’utilisateur à la liste de surveillance. Vous pouvez surveiller l’utilisateur et son compte pour toute activité suspecte et agir en conséquence.

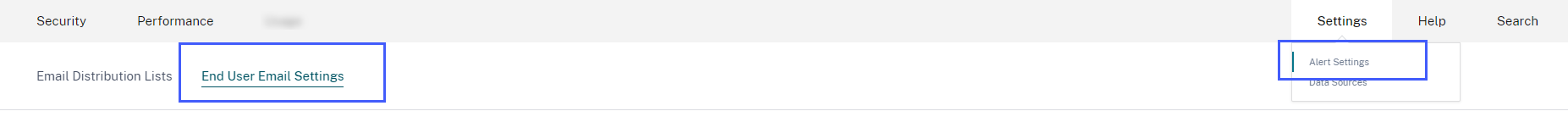

Comment définir le temps de réponse de l’utilisateur ?

Vous pouvez configurer le temps de réponse de l’utilisateur à votre e-mail d’alerte de sécurité. Si l’utilisateur ne répond pas à l’activité signalée dans le délai spécifié, l’utilisateur est ajouté à la liste de surveillance pour être surveillé.

Suivez les étapes pour configurer le temps de réponse de l’utilisateur :

-

Cliquez sur Paramètres > Paramètres d’alerte > Paramètres d’e-mail de l’utilisateur final.

-

Sur la page Paramètres d’e-mail de l’utilisateur final, entrez le nombre de minutes dans la zone de texte.

-

Cliquez sur Enregistrer les modifications.

Vous pouvez également ajouter une bannière, un texte d’en-tête et un texte de pied de page dans l’e-mail d’alerte de sécurité pour le rendre légitime, attirer l’attention des utilisateurs et augmenter le temps de réponse. Pour plus d’informations, consultez Paramètres d’e-mail de l’utilisateur final.

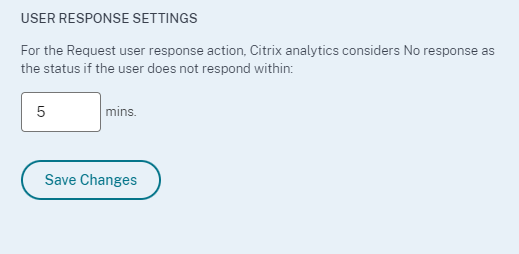

Notifier l’utilisateur final

L’action Notifier l’utilisateur final est une action globale qui vous permet d’envoyer des notifications par e-mail aux utilisateurs finaux lorsqu’un comportement inhabituel ou suspect est détecté sur leurs comptes Citrix. L’objet et le corps du message de l’e-mail sont personnalisables. Lorsque l’action est appliquée après le déclenchement d’une stratégie, une notification par e-mail est envoyée à l’utilisateur. Aucune réponse n’est demandée à l’utilisateur final et aucune action perturbatrice n’est effectuée sur le compte de l’utilisateur.

Cette action peut aider à répondre à divers cas d’utilisation de conformité basés sur un ou plusieurs déclencheurs d’indicateurs de risque intégrés ou personnalisés. Avec l’objet et le corps du message personnalisables, elle est également suffisamment flexible pour répondre à de nombreux cas d’utilisation génériques de notification aux utilisateurs finaux, qui ne nécessitent pas de réponse ou d’action perturbatrice effectuée sur le compte de l’utilisateur.

L’e-mail contient les informations suivantes :

-

Nom de la stratégie associée à l’action.

-

Appareil de l’utilisateur (si disponible)

-

Date et heure de l’activité de l’utilisateur

La notification par e-mail à l’utilisateur final est envoyée depuis l’adresse e-mail security-analytics@cloud.com.

Remarque

La limite quotidienne pour toutes les stratégies est de trois e-mails par utilisateur. Une fois ce seuil dépassé, l’action n’est pas appliquée et aucune notification par e-mail n’est envoyée à l’utilisateur final. L’action est visible dans la chronologie de l’utilisateur avec le message Limite quotidienne d’e-mails atteinte pour l’utilisateur.

L’action est ajoutée à la chronologie des risques de l’utilisateur. Cependant, ce n’est pas une action manuelle et elle ne peut pas être appliquée à un utilisateur à partir de la vue chronologique.

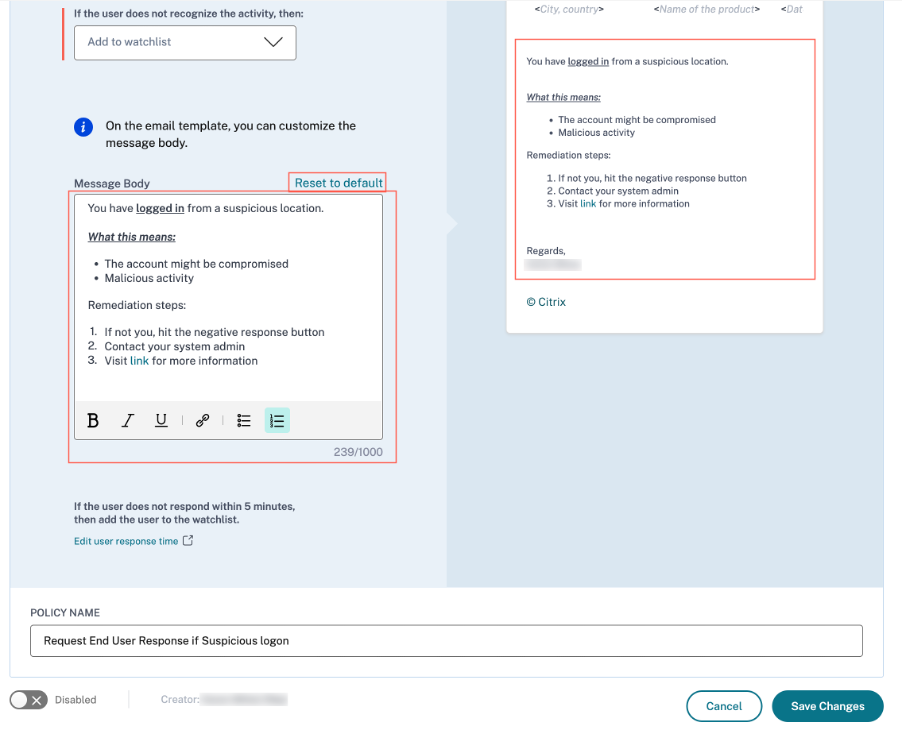

Personnalisation du contenu des e-mails des utilisateurs finaux

Auparavant, les administrateurs de Citrix Analytics contactaient manuellement les utilisateurs finaux pour leur fournir des instructions de correction lors de la détection d’une activité suspecte, ce qui était un processus long pour clore un incident.

La fonctionnalité de personnalisation du contenu des e-mails des utilisateurs finaux est introduite pour la demande de réponse de l’utilisateur final, la notification des utilisateurs finaux et les e-mails d’information. L’e-mail de réponse de l’utilisateur final sollicite la validation/réponse de l’utilisateur, tandis qu’un e-mail d’information montre le type d’activité suspecte et le type d’action corrective déjà entreprise. L’e-mail de notification de l’utilisateur final informe l’utilisateur final des violations de conformité / activités suspectes sur son compte Citrix sans lui demander de réponse.

Avec la fonctionnalité de personnalisation du contenu des e-mails des utilisateurs finaux, les administrateurs de Citrix Analytics peuvent ajouter un message personnalisé dans le modèle de corps d’e-mail de demande de réponse de l’utilisateur final/notification de l’utilisateur final/e-mail d’information. À l’aide de l’éditeur de texte enrichi, un administrateur peut modifier le contenu par stratégie à l’aide de divers outils d’édition tels que le gras, l’italique, le lien hypertexte, etc.

Remarque

La fonctionnalité de personnalisation du contenu des e-mails des utilisateurs finaux n’est disponible que pour les actions basées sur des stratégies et non pour les actions manuelles.

Vous pouvez personnaliser le contenu pour trois types d’e-mails :

- E-mail de demande de réponse de l’utilisateur final.

- E-mail de notification de l’utilisateur final

- E-mail envoyé lorsqu’une des actions suivantes de l’utilisateur final est effectuée :

- Action de déconnexion sous Citrix Apps and Desktop

- Déconnexion et verrouillage de l’utilisateur sous Citrix Gateway

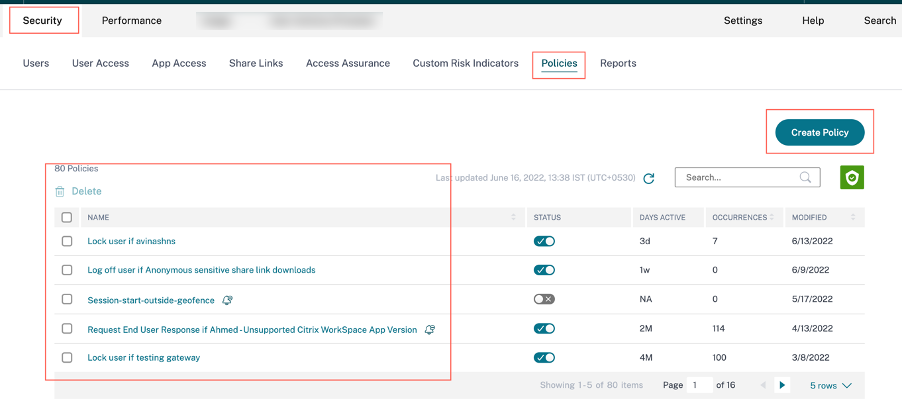

Vous pouvez afficher la liste des stratégies dans l’onglet Sécurité > Stratégies.

On peut visualiser le corps de l’e-mail personnalisé en cliquant sur la stratégie existante ou lors de la création d’une nouvelle stratégie. Dans le volet de droite, vous pouvez obtenir un aperçu du contenu de l’e-mail mis à jour.

Remarque

L’administrateur peut définir le contenu sur le modèle par défaut en cliquant sur le lien Réinitialiser par défaut. La limite de caractères pour le corps personnalisé est de 1000.

Pour l’action Notifier l’utilisateur final, le champ Objet est également personnalisable par l’administrateur. Il peut être réinitialisé par défaut en cliquant sur le lien Réinitialiser par défaut. La limite de caractères pour l’objet de l’e-mail personnalisé est de 500.

Cliquez sur Enregistrer les modifications pour créer/mettre à jour la stratégie. Lorsque la stratégie est déclenchée, la notification par e-mail suivante est envoyée à l’utilisateur final :

- E-mail de demande de réponse de l’utilisateur final : une action de stratégie qui envoie un e-mail demandant une réponse de l’utilisateur.

- E-mail de notification de l’utilisateur final : une notification par e-mail envoyée aux utilisateurs finaux les informant des problèmes de conformité, des activités suspectes, etc. sur leur compte Citrix.

- E-mail d’information : un e-mail d’information envoyé après une action de l’utilisateur final.

L’utilisateur final peut lire l’e-mail et effectuer les actions de correction demandées par l’administrateur.

Remarque

L’administrateur avec un accès en lecture seule ne peut pas modifier/ajouter le corps de l’e-mail.

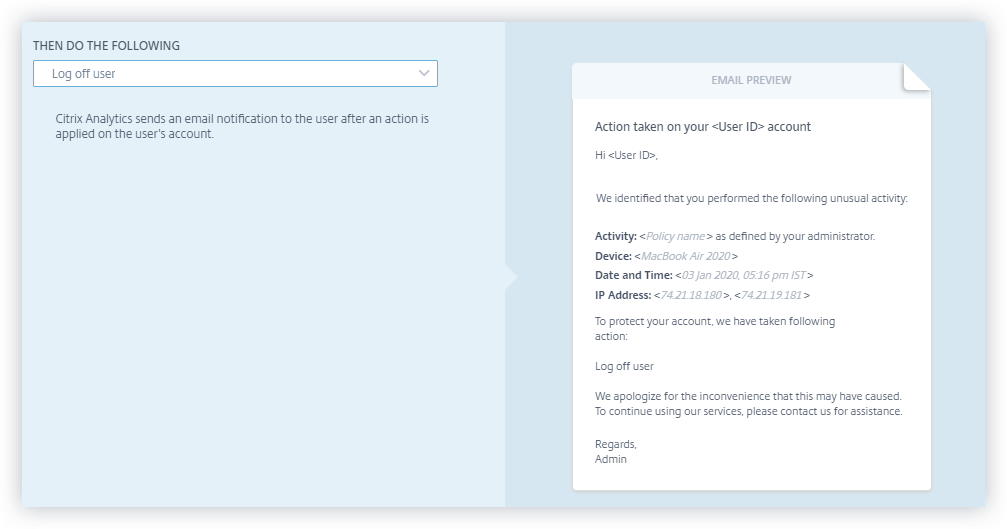

Notifier l’utilisateur après l’application d’une action perturbatrice

Dans ce type d’action, vous pouvez appliquer une action perturbatrice telle que Déconnecter l’utilisateur et Verrouiller l’utilisateur sur le compte de l’utilisateur lorsqu’une activité inhabituelle est détectée. Lorsqu’une action est appliquée au compte de l’utilisateur, les services de son compte peuvent être interrompus. Dans de tels cas, l’utilisateur doit contacter l’administrateur pour pouvoir accéder à son compte comme auparavant.

Considérez un utilisateur de Citrix Content Collaboration dont le score de risque a dépassé 80 en 80 minutes. Vous pouvez déconnecter l’utilisateur. Une fois cette tâche effectuée, l’utilisateur ne peut plus accéder à son compte et une notification par e-mail est envoyée à l’utilisateur depuis l’adresse e-mail security-analytics@cloud.com. L’e-mail contient les détails de l’événement tels que l’activité, l’appareil, la date et l’heure, et l’adresse IP. L’utilisateur doit contacter l’administrateur pour accéder à son compte comme auparavant.

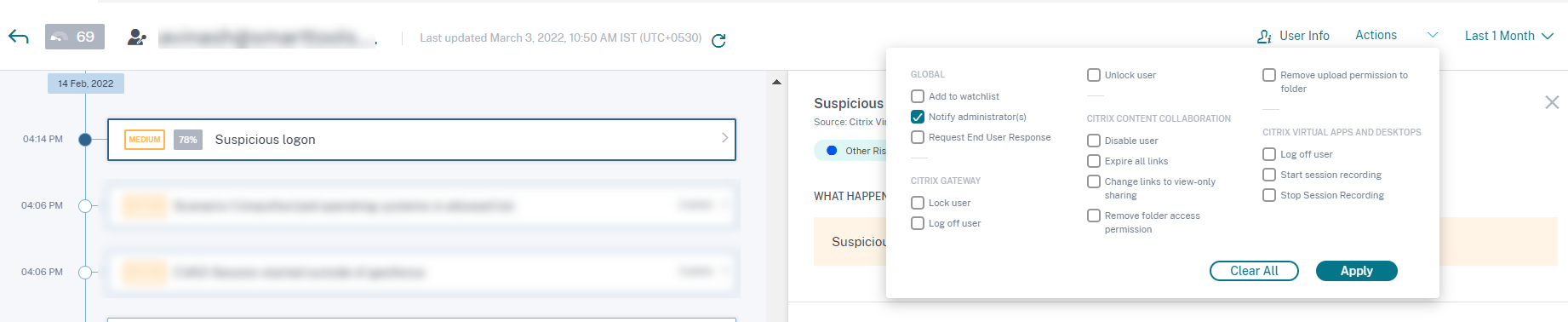

Appliquer une action manuellement

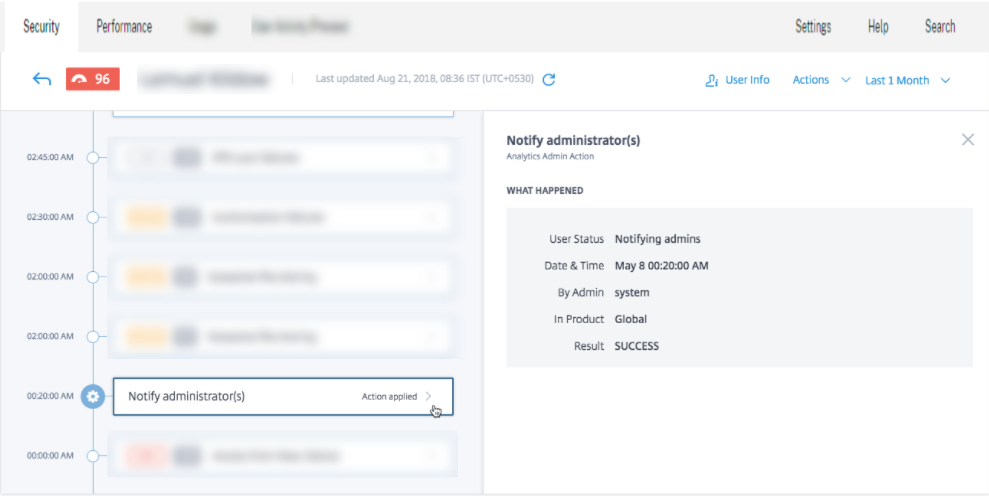

Considérez une utilisatrice, Lemuel, qui se connecte à un réseau en utilisant un nouvel appareil pour la première fois. Pour surveiller son compte, car son comportement est inhabituel, vous pouvez utiliser l’action Notifier les administrateurs.

Pour appliquer manuellement l’action à l’utilisateur, vous devez :

Accédez au profil d’un utilisateur et sélectionnez l’indicateur de risque approprié. Dans le menu Actions, sélectionnez l’action Notifier les administrateurs et cliquez sur Appliquer.

Une notification par e-mail est envoyée à tous les administrateurs ou aux administrateurs sélectionnés pour surveiller son compte. L’action appliquée est ajoutée à sa chronologie des risques, et les détails de l’action sont affichés dans le volet de droite de la page de la chronologie des risques.

Remarques

Si vous êtes un administrateur Citrix Cloud avec des autorisations d’accès complètes, par défaut, les notifications par e-mail sont désactivées pour votre compte Citrix Cloud. Pour recevoir des notifications par e-mail, activez-les sur votre compte Citrix Cloud. Pour plus d’informations, consultez Recevoir des notifications par e-mail.

Si vous êtes un administrateur Citrix Cloud avec des autorisations d’accès personnalisées (lecture seule et accès complet) pour gérer Security Analytics, les notifications par e-mail sont activées pour votre compte Citrix Cloud. Pour ne plus recevoir de notifications par e-mail de Citrix Analytics, demandez à votre administrateur Citrix Cloud avec accès complet de supprimer votre nom de la liste de distribution des administrateurs à notifier. Pour plus d’informations, consultez Liste de distribution d’e-mails.

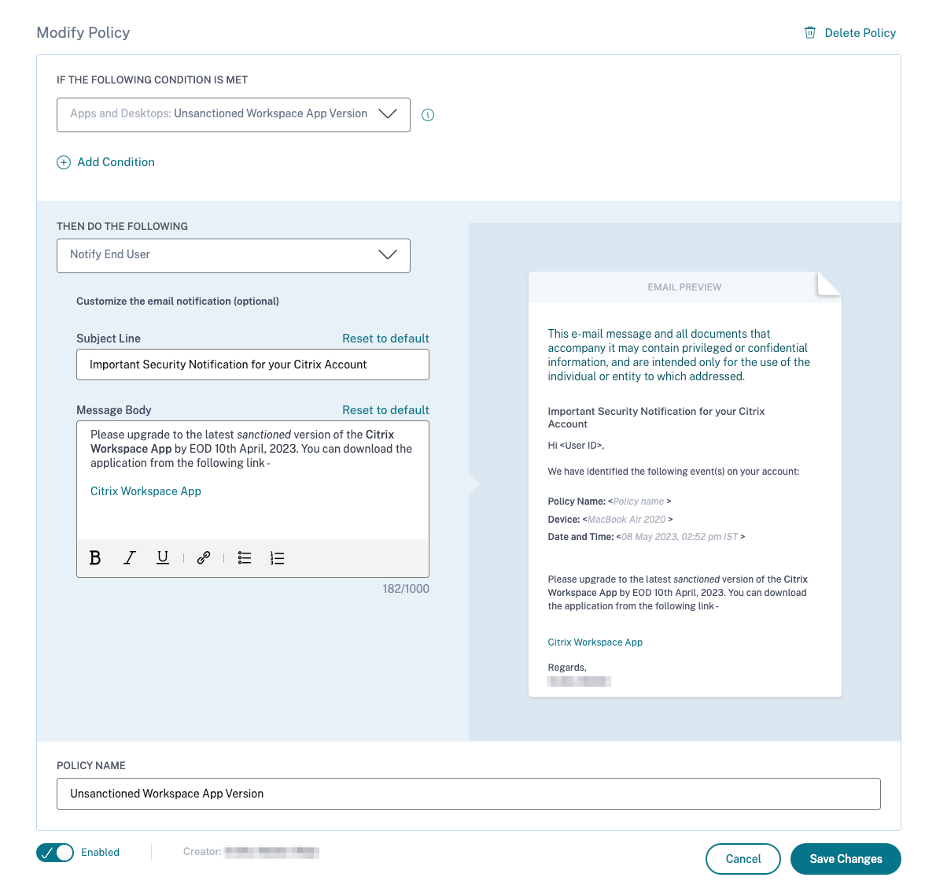

Gérer les stratégies

Vous pouvez consulter le tableau de bord Stratégies pour gérer toutes les stratégies créées sur Citrix Analytics afin de surveiller et d’identifier les incohérences sur votre réseau. Sur le tableau de bord Stratégies, vous pouvez :

-

Afficher la liste des stratégies

-

Détails de la stratégie

-

Nom de la stratégie

-

Statut – Activée ou désactivée.

-

Durée de la stratégie – Nombre de jours pendant lesquels la stratégie a été active ou inactive.

-

Occurrences – Le nombre de fois où la stratégie est déclenchée.

-

Modifié – Horodatage, uniquement si la stratégie a été modifiée.

-

-

Supprimer la stratégie

-

Pour supprimer une stratégie, vous pouvez sélectionner la stratégie que vous souhaitez supprimer et cliquer sur Supprimer.

-

Ou vous pouvez cliquer sur le nom de la stratégie pour être dirigé vers la page Modifier la stratégie. Cliquez sur Supprimer la stratégie. Dans la boîte de dialogue, confirmez votre demande de suppression de la stratégie.

-

-

Cliquez sur le nom d’une stratégie pour afficher plus de détails. Vous pouvez également modifier la stratégie lorsque vous cliquez sur son nom. Les autres modifications qui peuvent être effectuées sont les suivantes :

-

Modifier le nom de la stratégie.

-

Conditions de la stratégie.

-

Les actions à appliquer.

-

Activer ou désactiver la stratégie.

-

Supprimer la stratégie.

-

Remarque

Si vous ne souhaitez pas supprimer votre stratégie, vous pouvez choisir de la désactiver.

Pour réactiver la stratégie sur le tableau de bord Stratégies, procédez comme suit :

Sur le tableau de bord Stratégies, cliquez sur le bouton de curseur Statut et actualisez la page. Le bouton de curseur Statut devient vert.

Sur la page Modifier la stratégie, cliquez sur le bouton de curseur Activé en bas de la page.

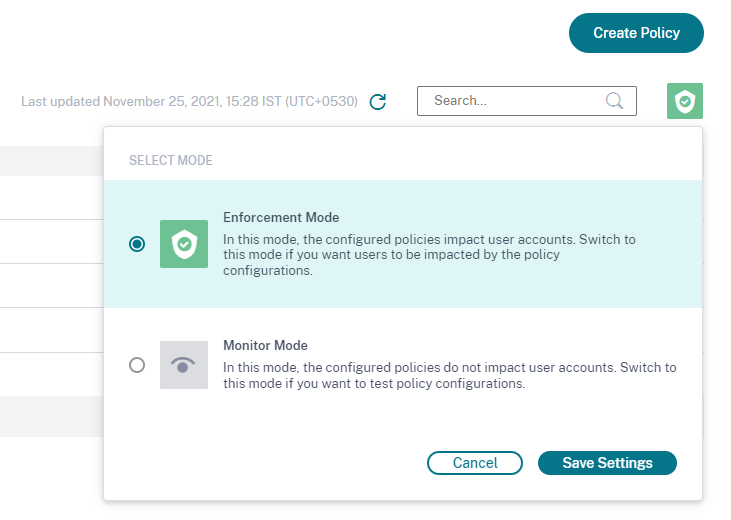

Modes pris en charge

Citrix Analytics prend en charge les modes de stratégie suivants :

-

Mode d’application – Dans ce mode, les stratégies configurées ont un impact sur les comptes d’utilisateur.

-

Mode de surveillance – Dans ce mode, les stratégies configurées n’ont pas d’impact sur les comptes d’utilisateur. Vous pouvez définir les stratégies dans ce mode si vous souhaitez tester des configurations de stratégie.

Utilisez les instructions suivantes pour configurer les modes sur les stratégies :

-

Accédez à Sécurité > Stratégies.

-

Sur la page Stratégies, sélectionnez l’icône dans le coin supérieur droit qui s’affiche à côté de la barre de recherche. La fenêtre SÉLECTIONNER LE MODE s’affiche.

-

Sélectionnez le mode de votre choix et cliquez sur Enregistrer les paramètres.

Remarque

Les stratégies par défaut créées par Analytics sont définies en mode de surveillance. Par conséquent, les stratégies existantes héritent également de ce mode. Vous pouvez évaluer l’impact de toutes les stratégies ensemble, puis les passer en mode d’application.

Recherche en libre-service pour les stratégies

Sur la page de recherche en libre-service, vous pouvez afficher les événements utilisateur qui ont satisfait aux conditions définies dans les stratégies. La page affiche également les actions appliquées à ces événements utilisateur. Filtrez les événements utilisateur en fonction des actions appliquées.