Recherche en libre-service pour Secure Private Access

Utilisez la recherche en libre-service pour obtenir des informations sur les événements d’accès des utilisateurs Citrix Cloud au sein de votre organisation. Les exemples d’événements d’accès incluent la catégorie d’URL, la catégorie de contenu, les navigateurs et les appareils. Citrix Analytics for Security™ reçoit ces événements du service Secure Private Access et les affiche dans la recherche en libre-service. Vous pouvez suivre les utilisateurs et leurs détails d’accès.

Pour plus d’informations sur les fonctionnalités de recherche, consultez Recherche en libre-service.

Remarque

Les fonctionnalités suivantes de Citrix Analytics for Security sont impactées en raison de l’abandon du filtrage Web basé sur les catégories par Secure Private Access :

- Les champs de données tels que Category-Group, Category et Reputation of URLs ne sont plus disponibles sur le tableau de bord Citrix Analytics for Security.

- L’indicateur d’accès aux sites Web risqués, qui repose sur les mêmes données, est également obsolète et n’est plus déclenché pour les clients.

- Tous les indicateurs de risque personnalisés existants utilisant les champs de données (Category-Group, Category et Reputation of URLs) et leurs stratégies associées ne sont plus déclenchés.

Pour plus de détails sur l’abandon de Secure Private Access, reportez-vous à Fonctionnalités obsolètes.

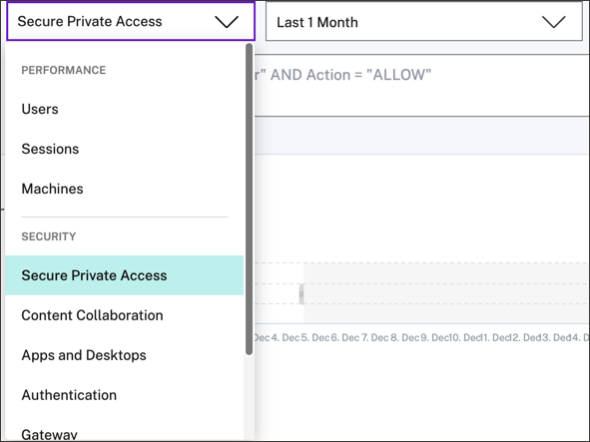

Sélectionner la source de données Secure Private Access

Pour afficher les événements Secure Private Access, sélectionnez Secure Private Access dans la liste. Par défaut, la page en libre-service affiche les événements du dernier jour. Vous pouvez également sélectionner la période pour laquelle vous souhaitez afficher les événements.

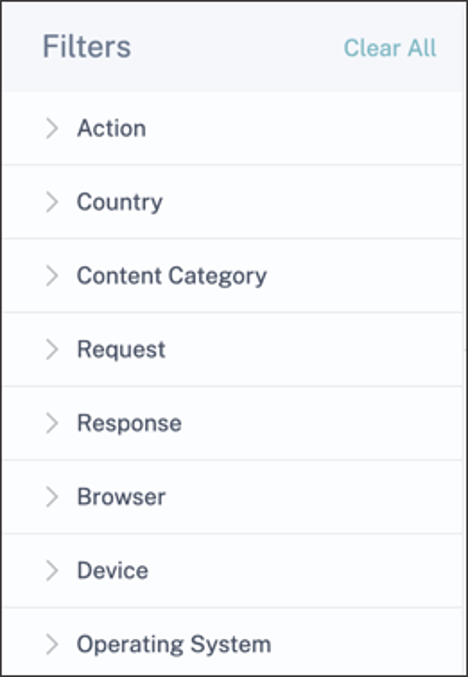

Sélectionner les facettes pour filtrer les événements

Utilisez les facettes suivantes associées aux événements Secure Private Access.

-

Action - Recherchez les événements en fonction des actions effectuées sur les applications des utilisateurs, telles que l’autorisation, le blocage et la redirection.

-

Pays - Recherchez les événements en fonction des lieux d’accès des utilisateurs.

-

Catégorie de contenu - Recherchez les événements en fonction des catégories de contenus consultés, tels que les applications, les images et le texte.

-

Requête - Recherchez les événements en fonction des méthodes HTTP telles que GET, POST, PUT, DELETE.

-

Réponse - Recherchez les événements en fonction de la réponse HTTP.

-

Navigateur - Recherchez les événements en fonction des navigateurs utilisés par les utilisateurs.

-

Appareil - Recherchez les événements en fonction des appareils utilisés, tels que les téléphones Android, les iPhones, les MacBook.

-

Système d’exploitation - Recherchez les événements en fonction des systèmes d’exploitation installés sur les appareils.

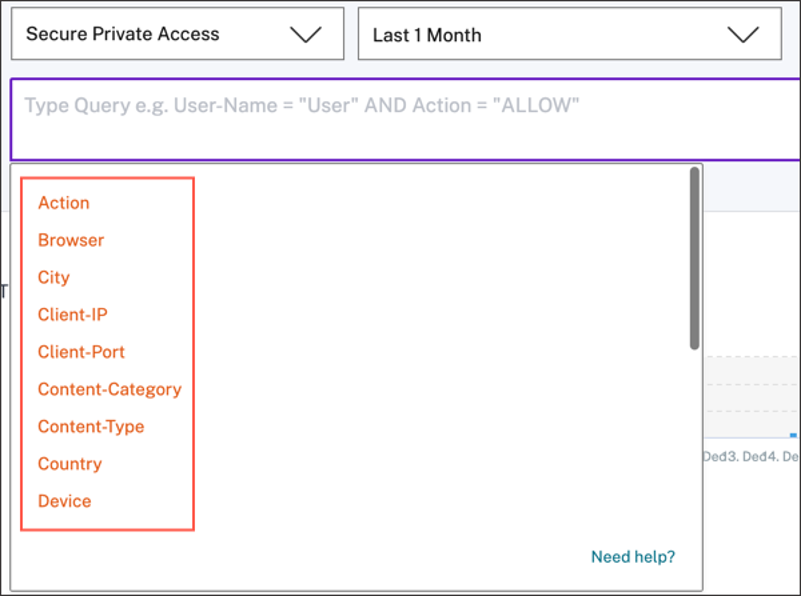

Spécifier la requête de recherche pour filtrer les événements

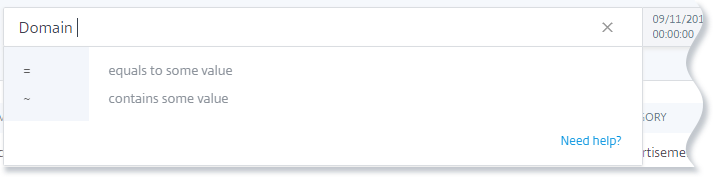

Placez votre curseur dans la zone de recherche pour afficher la liste des dimensions pour les événements Secure Private Access. Utilisez les dimensions et les opérateurs pour spécifier votre requête et rechercher les événements requis.

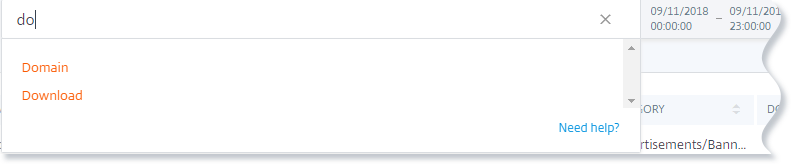

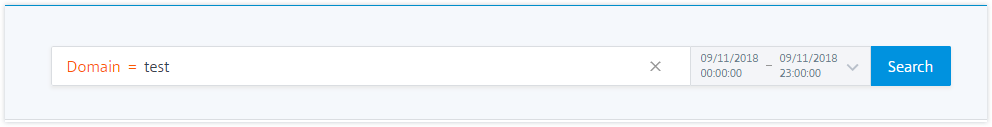

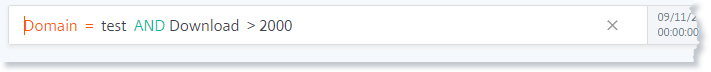

Par exemple, vous souhaitez afficher les domaines de test où le volume de téléchargement de données est supérieur à 2 000 octets. Spécifiez votre requête de recherche comme suit :

-

Saisissez « do » dans la zone de recherche pour obtenir les suggestions associées.

-

Cliquez sur Domain, puis spécifiez la valeur « test » à l’aide de l’opérateur d’égalité.

-

Utilisez l’opérateur AND, puis sélectionnez la dimension Download. Sélectionnez l’opérateur > et saisissez le volume de téléchargement en octets.

-

Sélectionnez la période et cliquez sur Search pour afficher les événements dans le tableau DATA.