ドメインパススルー (シングルサインオン) 認証

ドメインパススルー (シングルサインオンまたはSSON) は、レガシードメインパススルー (SSON) とも呼ばれ、ドメインへの認証を可能にし、Citrix Virtual Apps and Desktops™ および Citrix DaaS (旧称 Citrix Virtual Apps and Desktops service) を再度認証することなく使用できるようにします。

注:

Windows 11でドメインパススルー (シングルサインオン) 認証機能をサポートするには、グループポリシーオブジェクトテンプレートのシステムのMPR通知を有効にするポリシー、またはWinlogonによって送信されるMPR通知の内容でユーザーのパスワードの送信を構成するポリシーを有効にする必要があります。24H2パッチレベルによっては、いずれかのポリシー名が表示される場合があります。デフォルトでは、このポリシーはWindows 11 24H2で無効になっています。そのため、Windows 11 24H2にアップグレードした場合は、システムのMPR通知を有効にするポリシーを有効にする必要があります。

この機能は、Citrix Workspaceアプリ for Windowsバージョン2012以降で利用可能です。

レガシードメインパススルー (SSON) と拡張ドメインパススルーを認証に同時に使用することはできません。

有効にすると、ドメインパススルー (シングルサインオン) は資格情報をキャッシュするため、毎回サインインすることなく、他のCitrix®アプリケーションに接続できます。資格情報の漏洩リスクを軽減するために、企業ポリシーに準拠したソフトウェアのみがデバイスで実行されるようにしてください。

- Citrix Workspaceアプリにログオンすると、アプリケーションとデスクトップ、およびスタートメニューの設定とともに、資格情報がStoreFrontにパススルーされます。シングルサインオンを構成すると、資格情報を再入力することなく、Citrix Workspaceアプリにログオンし、仮想アプリケーションおよびデスクトップセッションを起動できます。

すべてのWebブラウザーでは、グループポリシーオブジェクト (GPO) 管理用テンプレートを使用してシングルサインオンを構成する必要があります。グループポリシーオブジェクト (GPO) 管理用テンプレートを使用したシングルサインオンの構成について詳しくは、「Citrix Gatewayでのシングルサインオンの構成」を参照してください。

シングルサインオンは、新規インストールまたはアップグレードセットアップのいずれでも、次のいずれかのオプションを使用して構成できます。

- コマンドラインインターフェイス

- GUI

注:

このドキュメントでは、ドメインパススルー、シングルサインオン、およびSSONという用語が同じ意味で使用される場合があります。

- Citrix Workspace™アプリ for Windowsバージョン2503以降、システムはデフォルトでSSONを休止モードでインストールします。インストール後にグループポリシーオブジェクト (GPO) ポリシーを使用してSSONを有効にできます。有効にするには、ユーザー認証 > ローカルユーザー名とパスワードに移動し、パススルー認証を有効にするチェックボックスをオンにします。

注:

SSON設定を有効にするには、GPOポリシーを更新した後、システムを再起動する必要があります。

制限事項:

ユーザー資格情報を使用したドメインパススルーには、次の制限があります。

- Windows HelloやFIDO2などの最新の認証方法によるパスワードレス認証はサポートしていません。シングルサインオン (SSO) には、フェデレーション認証サービス (FAS) と呼ばれる追加コンポーネントが必要です。

- SSONが有効なCitrix Workspaceアプリのインストールまたはアップグレードには、デバイスの再起動が必要です。

- マルチプロバイダールーター (MPR) 通知がWindows 11マシンで有効になっている必要があります。

- ネットワークプロバイダーの順序リストの最上位にある必要があります。

上記の制限を克服するには、シングルサインオンのための拡張ドメインパススルー (拡張SSO) を使用してください。

新規インストール時のシングルサインオンの構成

新規インストール時にシングルサインオンを構成するには、次の手順を実行します。

- StoreFrontでの構成

- Delivery ControllerでのXML信頼サービスの構成

- Internet Explorer設定の変更

- シングルサインオンを使用したCitrix Workspaceアプリのインストール

StoreFrontでのシングルサインオンの構成

シングルサインオンを使用すると、ドメインに認証し、各アプリケーションまたはデスクトップに再度認証することなく、同じドメインからCitrix Virtual Apps and DesktopsおよびCitrix DaaSを使用できます。

Storebrowseユーティリティを使用してストアを追加すると、アプリケーションとデスクトップ、およびスタートメニューの設定とともに、資格情報がCitrix Gatewayサーバーにパススルーされます。シングルサインオンを構成すると、ストアを追加し、アプリケーションとデスクトップを列挙し、必要なリソースを複数回資格情報を入力することなく起動できます。

Citrix Virtual Apps and Desktopsの展開に応じて、管理コンソールを使用してStoreFrontでシングルサインオン認証を構成できます。

さまざまなユースケースとその構成については、次の表を使用してください。

| ユースケース | 構成の詳細 | 追加情報 |

|---|---|---|

| StoreFrontでSSONを構成済み | Citrix Studioを起動し、ストア > 認証方法の管理 - ストアに移動し、ドメインパススルーを有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法がドメインパススルーからユーザー名とパスワードに自動的に切り替わります。 |

| Web用ワークスペースが必要な場合 | ストア > Webサイト用ワークスペース > 認証方法の管理 - ストアを起動し、ドメインパススルーを有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法がドメインパススルーからユーザー名とパスワードに自動的に切り替わります。 |

Citrix Gatewayでのシングルサインオンの構成

Citrix Gatewayでシングルサインオンを有効にするには、グループポリシーオブジェクト管理用テンプレートを使用します。ただし、Citrix Gatewayで基本認証とシングルファクター (1ファクターのnFactor) 認証を有効にしていることを確認する必要があります。

-

gpedit.mscを実行して、Citrix WorkspaceアプリのGPO管理用テンプレートを開きます - コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証に移動し、Citrix Gatewayのシングルサインオンポリシーを選択します

- 有効を選択します

- 適用とOKをクリックします

- 変更を有効にするには、Citrix Workspaceアプリを再起動します

Delivery ControllerでのXML信頼サービスの設定

Citrix Virtual Apps and DesktopsおよびCitrix DaaS™では、Delivery Controllerで管理者として次のPowerShellコマンドを実行します。

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Internet Explorer設定の変更

- Internet Explorerを使用して、StoreFrontサーバーを信頼済みサイトのリストに追加します。追加するには:

- コントロールパネルからインターネットオプションを起動します。

-

セキュリティ > ローカルイントラネットをクリックし、サイトをクリックします。

ローカルイントラネットウィンドウが表示されます。

- 詳細設定を選択します。

- 適切なHTTPまたはHTTPSプロトコルを使用して、StoreFront FQDNのURLを追加します。

- 適用とOKをクリックします。

-

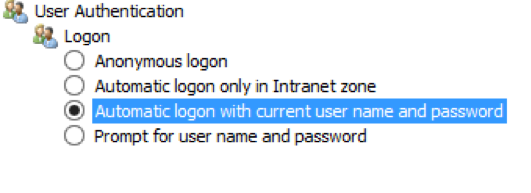

Internet Explorerでユーザー認証設定を変更します。変更するには:

- コントロールパネルからインターネットオプションを起動します。

- セキュリティタブ > ローカルイントラネットをクリックします。

- レベルのカスタマイズをクリックします。セキュリティ設定 – ローカルイントラネットゾーンウィンドウが表示されます。

-

ユーザー認証ペインで、現在のユーザー名とパスワードで自動的にログオンするを選択します。

- 適用とOKをクリックします。

コマンドラインインターフェイスを使用したシングルサインオンの設定

Citrix Workspaceアプリを/includeSSONスイッチ付きでインストールし、変更を有効にするためにCitrix Workspaceアプリを再起動します。

GUIを使用したシングルサインオンの設定

- Citrix Workspaceアプリのインストールファイル(

CitrixWorkspaceApp.exe)を見つけます。 -

CitrixWorkspaceApp.exeをダブルクリックしてインストーラーを起動します。 - シングルサインオンの有効化インストールウィザードで、シングルサインオンを有効にするオプションを選択します。

- 次へをクリックし、プロンプトに従ってインストールを完了します。

-

これで、ユーザー資格情報を入力せずに、Citrix Workspaceアプリを使用して既存のストアにログオン(または新しいストアを構成)できます。

-

Web用Workspaceでのシングルサインオンの設定

グループポリシーオブジェクト管理用テンプレートを使用して、Web用Workspaceでシングルサインオンを構成できます。

- gpedit.mscを実行して、Web用WorkspaceのGPO管理用テンプレートを開きます。

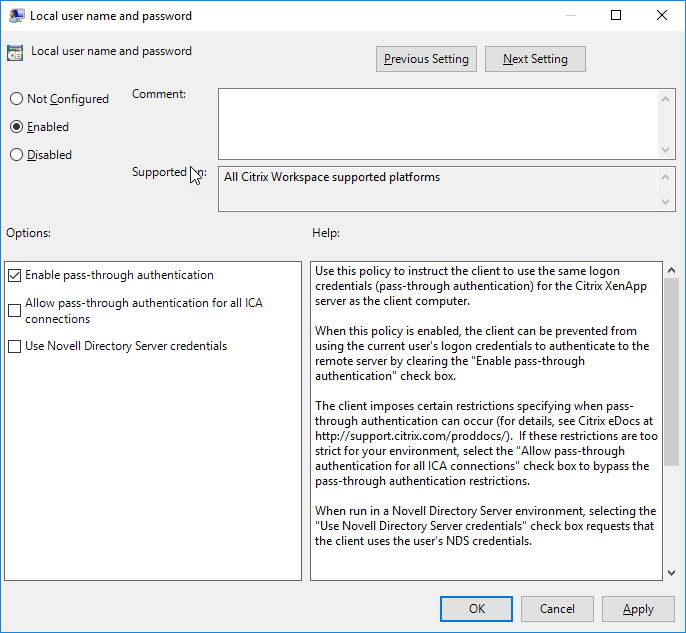

- コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証に移動します。

- ローカルユーザー名とパスワードポリシーを選択し、有効に設定します。

-

- パススルー認証を有効にするをクリックします。このオプションにより、Web用Workspaceはリモートサーバーでの認証にログイン資格情報を使用できます。

- すべてのICA®接続でパススルー認証を許可するをクリックします。このオプションは、認証制限をバイパスし、すべての接続で資格情報のパススルーを許可します。

- 適用とOKをクリックします。

- 変更を有効にするために、Web用Workspaceを再起動します。

タスクマネージャーを起動し、ssonsvr.exeプロセスが実行されていることを確認して、シングルサインオンが有効になっていることを確認します。

Active Directoryを使用したシングルサインオンの設定

Active Directoryグループポリシーを使用してパススルー認証のためにCitrix Workspaceアプリを構成するには、次の手順を完了します。このシナリオでは、Microsoft System Center Configuration Managerなどのエンタープライズソフトウェア展開ツールを使用せずに、シングルサインオン認証を実現できます。

-

Citrix Workspaceアプリのインストールファイル(CitrixWorkspaceApp.exe)をダウンロードし、適切なネットワーク共有に配置します。これは、Citrix Workspaceアプリをインストールするターゲットマシンからアクセスできる必要があります。

-

Citrix Workspace app for Windowsダウンロードページから

CheckAndDeployWorkspacePerMachineStartupScript.batテンプレートを取得します。 -

CitrixWorkspaceApp.exeの場所とバージョンを反映するようにコンテンツを編集します。 -

Active Directoryグループポリシー管理コンソールで、

CheckAndDeployWorkspacePerMachineStartupScript.batをスタートアップスクリプトとして入力します。スタートアップスクリプトの展開の詳細については、Active Directoryセクションを参照してください。 -

コンピューターの構成ノードで、管理用テンプレート > テンプレートの追加と削除に移動して、

receiver.admlファイルを追加します。 -

receiver.admlテンプレートを追加した後、コンピューターの構成 > 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証に移動します。テンプレートファイルの追加の詳細については、グループポリシーオブジェクト管理用テンプレートを参照してください。 -

ローカルユーザー名とパスワードポリシーを選択し、有効に設定します。

-

パススルー認証を有効にするを選択し、適用をクリックします。

-

変更を有効にするには、マシンを再起動します。

StoreFrontでのシングルサインオンの構成

StoreFrontの構成

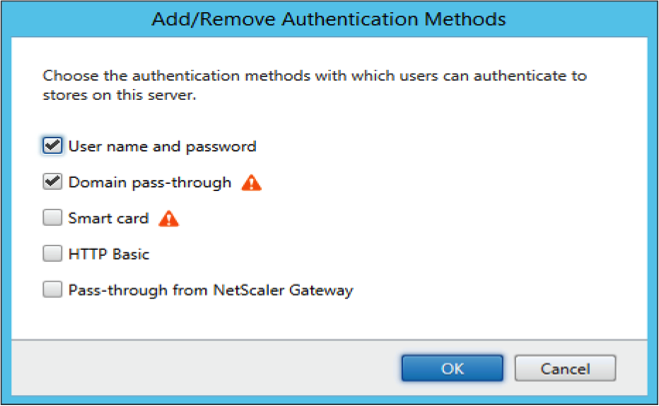

- StoreFrontサーバーで Citrix Studio を起動し、[Stores] > [Manage Authentication Methods - Store] の順に選択します。

- [Domain pass-through] を選択します。

Kerberosを使用したドメインパススルー(シングルサインオン)認証

このトピックは、Windows向けCitrix WorkspaceアプリとStoreFront、Citrix Virtual Apps and Desktops、およびCitrix DaaS間の接続にのみ適用されます。

Citrix Workspaceアプリは、スマートカードを使用する展開において、ドメインパススルー(シングルサインオンまたはSSON)認証にKerberosをサポートしています。Kerberosは、統合Windows認証(IWA) に含まれる認証方法の1つです。

有効にすると、KerberosはCitrix Workspaceアプリのパスワードなしで認証を行います。その結果、パスワードへのアクセスを試みるユーザーデバイスへのトロイの木馬型攻撃を防ぎます。ユーザーは任意の認証方法を使用してログオンし、公開されたリソース(指紋リーダーなどの生体認証デバイスなど)にアクセスできます。

スマートカード認証用に構成されたCitrix Workspaceアプリ、StoreFront、Citrix Virtual Apps and Desktops、およびCitrix DaaSにスマートカードを使用してログオンすると、Citrix Workspaceアプリは次の処理を行います。

- シングルサインオン中にスマートカードのPINをキャプチャします。

-

IWA(Kerberos)を使用してユーザーをStoreFrontに認証します。その後、StoreFrontは利用可能なCitrix Virtual Apps and DesktopsおよびCitrix DaaSに関する情報をCitrix Workspaceアプリに提供します。

注:

余分なPINプロンプトを回避するには、Kerberosを有効にします。Kerberos認証が使用されていない場合、Citrix Workspaceアプリはスマートカードの資格情報を使用してStoreFrontに認証します。

- HDXエンジン(以前はICAクライアントと呼ばれていました)は、スマートカードのPINをVDAに渡し、ユーザーをCitrix Workspaceアプリセッションにログオンさせます。その後、Citrix Virtual Apps and DesktopsおよびCitrix DaaSは要求されたリソースを配信します。

Citrix WorkspaceアプリでKerberos認証を使用するには、Kerberosの構成が以下に準拠していることを確認してください。

- Kerberosは、Citrix Workspaceアプリと、同じまたは信頼されたWindows Serverドメインに属するサーバーとの間でのみ機能します。サーバーは委任のために信頼されており、このオプションはActive Directoryユーザーとコンピューター管理ツールを通じて構成します。

- Kerberosは、ドメインとCitrix Virtual Apps and DesktopsおよびCitrix DaaSの両方で有効にする必要があります。セキュリティを強化し、Kerberosが使用されることを確認するために、ドメイン上のKerberos以外のIWAオプションを無効にします。

- Kerberosログオンは、基本認証、常に指定されたログオン情報を使用、または常にパスワードの入力を求めるように構成されているリモートデスクトップサービス接続では利用できません。

警告:

レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になるような深刻な問題が発生する可能性があります。Citrixは、レジストリエディターの誤用によって生じる問題が解決されることを保証できません。レジストリエディターはご自身の責任において使用してください。編集する前にレジストリをバックアップしてください。

スマートカードで使用するためのKerberosによるドメインパススルー(シングルサインオン)認証

続行する前に、Citrix Virtual Apps and Desktopsドキュメントの「Secure your deployment」セクションを参照してください。

Windows向けCitrix Workspaceアプリをインストールする際に、次のコマンドラインオプションを含めます。

-

/includeSSONこのオプションは、ドメイン参加済みコンピューターにシングルサインオンコンポーネントをインストールし、ワークスペースがIWA(Kerberos)を使用してStoreFrontに認証できるようにします。シングルサインオンコンポーネントは、HDXエンジンがスマートカードのハードウェアと資格情報をCitrix Virtual Apps and DesktopsおよびCitrix DaaSにリモート化する際に使用するスマートカードPINを保存します。Citrix Virtual Apps and DesktopsおよびCitrix DaaSは、スマートカードから証明書を自動的に選択し、HDXエンジンからPINを取得します。

関連オプションである

ENABLE_SSONは、デフォルトで有効になっています。

セキュリティポリシーによりデバイスでのシングルサインオンの有効化ができない場合は、グループポリシーオブジェクト管理用テンプレートを使用してCitrix Workspaceアプリを構成します。

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 - [管理用テンプレート] > [Citrix Components] > [Citrix Workspace] > [User authentication] > [Local user name and password] の順に選択します。

- [Enable pass-through authentication] を選択します。

-

変更を有効にするには、Citrix Workspaceアプリを再起動します。

StoreFrontを構成するには:

StoreFrontサーバーで認証サービスを構成する際に、[Domain pass-through] オプションを選択します。この設定により、統合Windows認証が有効になります。スマートカードを使用してStoreFrontに接続するドメイン参加していないクライアントもいる場合を除き、スマートカードオプションを選択する必要はありません。

StoreFrontでのスマートカードの使用に関する詳細は、StoreFrontドキュメントの「Configure the authentication service」を参照してください。